2020年,Seebug漏洞平臺的重心逐漸從漏洞平臺轉變為漏洞信息平臺,將收錄漏洞情報作為Seebug漏洞平臺的主要重點,并推出了1day漏洞情報收錄的功能,將Seebug從漏洞平臺轉變為漏洞集中收錄、聚合信息的平臺。

2020年,Seebug一共收錄了935個漏洞,79個相關Poc;自上線以來,累計收錄58231個漏洞,45269個Poc。

2020年,Seebug Paper一共發表了347篇文章,其中94篇為404實驗室翻譯組翻譯的威脅情報,56篇為404實驗室原創的安全技術文章。

在2021年的年初,我們一起來回顧一下2020年的那些漏洞和那些事。

一、2020年最受矚目的漏洞top20

二、2020年最受關注的組件top10

| name | 點擊量 |

|---|---|

| WeiPHP | 98919 |

| WebLogic | 76881 |

| Windows | 50521 |

| Tongda OA | 31745 |

| Microsoft SharePoint | 29740 |

| phpcms | 25280 |

| Apache Tomcat | 20385 |

| Microsoft Exchange | 20203 |

| Nexus | 18820 |

| Spring | 17682 |

| Zentao | 16258 |

| TP-LINK | 15667 |

| Shiro | 15474 |

| WebAccess/SCADA | 15446 |

| Pi-hole | 15135 |

| 深信服 EDR | 14263 |

| Symmetricom SyncServer | 14035 |

| Advantech WebAccess HMI Designer | 14008 |

| Comtech Stampede FX | 13746 |

| Apache Dubbo | 13456 |

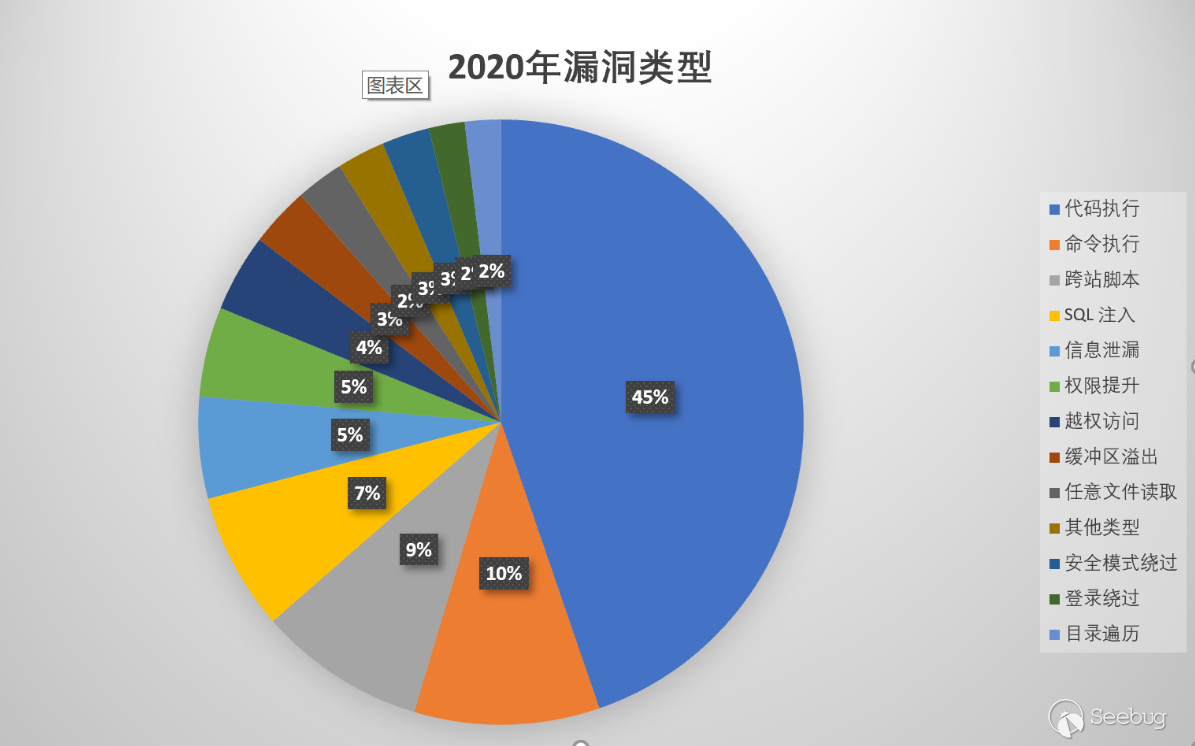

三、2020年漏洞類型

四、2020年兌換最多的Poc

| ID | 漏洞名稱 | Poc鏈接 |

|---|---|---|

| 1 | WebLogic 未授權遠程代碼執行漏洞(CVE-2019-2725) | https://www.seebug.org/vuldb/ssvid-98117 |

| 2 | Apache Dubbo反序列化漏洞(CVE-2020-1948) | https://www.seebug.org/vuldb/ssvid-98258 |

| 3 | D-link DIR-610 未授權RCE(CVE-2020-9376、CVE-2020-9377) | https://www.seebug.org/vuldb/ssvid-98346 |

| 4 | Citrix ADC&NetScaler遠程命令執行漏洞(CVE-2019-19781) | https://www.seebug.org/vuldb/ssvid-98121 |

| 5 | Apache Tomcat Ajp協議文件包含漏洞 | https://www.seebug.org/vuldb/ssvid-98134 |

| 6 | ThinkCMF緩存Getshell漏洞 | https://www.seebug.org/vuldb/ssvid-98223 |

| 7 | Weblogic XMLDecoder反序列化代碼執行(CVE-2019-2729) | https://www.seebug.org/vuldb/ssvid-98369 |

| 8 | Citrix ADC&NetScaler目錄遍歷漏洞 | https://www.seebug.org/vuldb/ssvid-98120 |

| 9 | Adobe ColdFusion 任意文件讀取(CVE-2020-3761)和任意文件包含(CVE-2020-3794)漏洞 | https://www.seebug.org/vuldb/ssvid-98190 |

| 10 | Nexus Repository Manager Groovy注入漏洞(CVE-2020-11753) | https://www.seebug.org/vuldb/ssvid-98224 |

五、2020年最受歡迎的paper

| ID | 文章名稱 | 作者 | 文章鏈接 |

|---|---|---|---|

| 1 | CSS-T Mysql Client 任意文件讀取攻擊鏈拓展 | 知道創宇404實驗室 | http://www.bjnorthway.com/1112/ |

| 2 | Fastjson 反序列化漏洞史 | 知道創宇404實驗室 | http://www.bjnorthway.com/1192/ |

| 3 | ThinkPHP6 任意文件操作漏洞分析 | 啟明星辰ADLab | http://www.bjnorthway.com/1114/ |

| 4 | 這是一篇“不一樣”的真實滲透測試案例分析文章 | 奇安信A-TEAM | http://www.bjnorthway.com/1144/ |

| 5 | 聊聊區塊鏈中的幾個技術點 | 知道創宇404實驗室 | http://www.bjnorthway.com/1110/ |

| 6 | Shadowsocks 重定向攻擊分析 | 數智安全研究院 | http://www.bjnorthway.com/1134/ |

| 7 | Cobalt Strike 4.0 手冊——獻給滲透測試人員的先進威脅戰術 | 奇安信A-TEAM | http://www.bjnorthway.com/1143/ |

| 8 | XSS 掃描器成長記 | 知道創宇404實驗室 | http://www.bjnorthway.com/1119/ |

| 9 | CVE-2020-0796 Windows SMBv3 LPE Exploit POC Analysis | 知道創宇404實驗室 | http://www.bjnorthway.com/1165/ |

| 10 | pwn的藝術淺談(二):linux堆相關 | 天融信阿爾法實驗室 | http://www.bjnorthway.com/1109/ |

| 11 | CSS-T Mysql Client Arbitrary File Reading Attack Chain Extension | 知道創宇404實驗室 | http://www.bjnorthway.com/1113/ |

| 12 | 從 0 開始入門 Chrome Ext 安全(番外篇) -- ZoomEye Tools | 知道創宇404實驗室 | http://www.bjnorthway.com/1115/ |

| 13 | Hessian 反序列化及相關利用鏈 | 知道創宇404實驗室 | http://www.bjnorthway.com/1131/ |

| 14 | APT 分析及 TTPs 提取 | PIanet | http://www.bjnorthway.com/1132/ |

| 15 | CVE-2020-0796 Windows SMBv3 LPE Exploit POC 分析 | 知道創宇404實驗室 | http://www.bjnorthway.com/1164/ |

| 16 | 滲透利器 Cobalt Strike 在野利用情況專題分析 | 啟明星辰ADLab | http://www.bjnorthway.com/1190/ |

| 17 | pwn 的藝術淺談(一):linux 棧溢出 | 天融信阿爾法實驗室 | http://www.bjnorthway.com/1108/ |

| 18 | CVE-2019-19781 遠程代碼執行漏洞深入分析 | 天融信阿爾法實驗室 | http://www.bjnorthway.com/1117/ |

| 19 | 從0開始聊聊自動化靜態代碼審計工具 | 知道創宇404實驗室 | http://www.bjnorthway.com/1339/ |

| 20 | Cobalt Strike 繞過流量審計 | Keyi | http://www.bjnorthway.com/1349/ |

六、2020年最受歡迎的404原創文章

| ID | 文章名稱 | 文章鏈接 |

|---|---|---|

| 1 | CSS-T Mysql Client 任意文件讀取攻擊鏈拓展 | http://www.bjnorthway.com/1112/ |

| 2 | Fastjson 反序列化漏洞史 | http://www.bjnorthway.com/1192/ |

| 3 | 聊聊區塊鏈中的幾個技術點 | http://www.bjnorthway.com/1110/ |

| 4 | XSS 掃描器成長記 | http://www.bjnorthway.com/1119/ |

| 5 | CVE-2020-0796 Windows SMBv3 LPE Exploit POC Analysis | http://www.bjnorthway.com/1165/ |

| 6 | CSS-T Mysql Client Arbitrary File Reading Attack Chain Extension | http://www.bjnorthway.com/1113/ |

| 7 | 從 0 開始入門 Chrome Ext 安全(番外篇) -- ZoomEye Tools | http://www.bjnorthway.com/1115/ |

| 8 | Hessian 反序列化及相關利用鏈 | http://www.bjnorthway.com/1131/ |

| 9 | CVE-2020-0796 Windows SMBv3 LPE Exploit POC 分析 | http://www.bjnorthway.com/1164/ |

| 10 | 從0開始聊聊自動化靜態代碼審計工具 | http://www.bjnorthway.com/1339/ |

| 11 | Liferay Portal Json Web Service 反序列化漏洞(CVE-2020-7961) | http://www.bjnorthway.com/1162/ |

| 12 | Getting Started with Chrome Ext Security (Extra)-Zoomeye Tools | http://www.bjnorthway.com/1116/ |

| 13 | CVE-2020-3119 Cisco CDP Stack Overflow Analysis | http://www.bjnorthway.com/1156/ |

| 14 | Hessian deserialization and related gadget chains | http://www.bjnorthway.com/1137/ |

| 15 | Liferay Portal Json Web Service Deserialization Vulnerability (CVE-2020-7961) Analysis | http://www.bjnorthway.com/1163/ |

| 16 | 從代碼角度看各類子域名收集工具 | http://www.bjnorthway.com/1292/ |

| 17 | CVE-2020-3119 Cisco CDP 協議棧溢出漏洞分析 | http://www.bjnorthway.com/1154/ |

| 18 | 使用 ZoomEye 尋找 APT 攻擊的蛛絲馬跡 | http://www.bjnorthway.com/1219/ |

| 19 | ksubdomain 無狀態域名爆破工具 | http://www.bjnorthway.com/1325/ |

| 20 | 從反序列化到類型混淆漏洞——記一次 ecshop 實例利用 | http://www.bjnorthway.com/1267/ |

七、2020年最受歡迎的翻譯文章Top10

| ID | 文章名稱 | 文章鏈接 |

|---|---|---|

| 1 | CVE-2020-0796 Windows SMBv3 LPE Exploit POC Analysis | http://www.bjnorthway.com/1165/ |

| 2 | CSS-T Mysql Client Arbitrary File Reading Attack Chain Extension | http://www.bjnorthway.com/1113/ |

| 3 | Getting Started with Chrome Ext Security (Extra)-Zoomeye Tools | http://www.bjnorthway.com/1116/ |

| 4 | CVE-2020-3119 Cisco CDP Stack Overflow Analysis | http://www.bjnorthway.com/1156/ |

| 5 | Hessian deserialization and related gadget chains | http://www.bjnorthway.com/1137/ |

| 6 | Liferay Portal Json Web Service Deserialization Vulnerability (CVE-2020-7961) Analysis | http://www.bjnorthway.com/1163/ |

| 7 | Fastjson Deserialization Vulnerability History | http://www.bjnorthway.com/1193/ |

| 8 | Nexus Repository Manager 3 Several Expression Parsing Vulnerabilities | http://www.bjnorthway.com/1167/ |

| 9 | Look for traces of APT attacks through the ZoomEye history api | http://www.bjnorthway.com/1220/ |

| 10 | F5 BIG-IP hsqldb (CVE-2020-5902) Vulnerability Analysis | http://www.bjnorthway.com/1272/ |

八、2020年最受歡迎的威脅情報

| ID | 文章名稱 | 文章鏈接 |

|---|---|---|

| 1 | 新興的URSA木馬使用復雜的加載程序影響了許多國家 | http://www.bjnorthway.com/1338/ |

| 2 | 淺談基于開源工具的威脅情報自動化生產 | http://www.bjnorthway.com/1210/ |

| 3 | Eleethub:使用 Rootkit 進行自我隱藏的加密貨幣挖礦僵尸網絡 | http://www.bjnorthway.com/1214/ |

| 4 | 針對知名航天和軍事公司的攻擊活動分析 | http://www.bjnorthway.com/1248/ |

| 5 | 新型 Golang 蠕蟲在服務器上投放 XMRig Miner 病毒 | http://www.bjnorthway.com/1440/ |

| 6 | Mikroceen 后門程序:對中亞地區政府機構和組織進行秘密間諜活動 | http://www.bjnorthway.com/1206/ |

| 7 | 針對南亞政府和軍事組織的 BackConfig 惡意軟件 | http://www.bjnorthway.com/1202/ |

| 8 | 針對歐洲組織的新的僵尸網絡 Outlaw 再度來襲 | http://www.bjnorthway.com/1204/ |

| 9 | Rovnix Bootkit 惡意軟件相關活動分析 | http://www.bjnorthway.com/1253/ |

| 10 | COMpfun 操作者利用基于 HTTP 狀態的木馬欺騙簽證申請 | http://www.bjnorthway.com/1212/ |

| 11 | 垃圾釣魚郵件活動:通過 paste.ee 和 Excel 文件向德國用戶發送 Netwire RAT 惡意軟件 | http://www.bjnorthway.com/1216/ |

| 12 | 多階段 APT 攻擊使用 C2 功能降低 Cobalt Strike | http://www.bjnorthway.com/1250/ |

| 13 | UltraRank 黑客組織的新攻擊 | http://www.bjnorthway.com/1438/ |

| 14 | 攻擊者濫用合法的云監控工具進行網絡攻擊 | http://www.bjnorthway.com/1333/ |

| 15 | Mirai 和 Hoaxcalls 僵尸網絡瞄準舊版賽門鐵克 Web 網關 | http://www.bjnorthway.com/1211/ |

| 16 | Joker 惡意軟件通過上傳到 Google Play 商店促使用戶下載 | http://www.bjnorthway.com/1352/ |

| 17 | LOLSnif–另一個基于Ursnif的目標追蹤活動 | http://www.bjnorthway.com/1213/ |

| 18 | Wolf 惡意軟件再次發起攻擊 | http://www.bjnorthway.com/1215/ |

| 19 | Gamaredon 威脅組織活動相關分析 | http://www.bjnorthway.com/1245/ |

| 20 | NetWalker 勒索軟件相關分析 | http://www.bjnorthway.com/1243/ |

2021 Seebug

2021年,Seebug會經歷一次大的改版,將漏洞信息聚合作為Seebug漏洞平臺的主要目標。同時長期收取1day漏洞情報,向各位白帽子提供最快最全的漏洞情報推送~

為了迎接2021年,我們精心挑選了10個受到關注的漏洞的PoC,全部提供公開兌換啦!

| ID | 文章名稱 | 文章鏈接 |

|---|---|---|

| 1 | FusionAuth FreeMarker模板注入漏洞(CVE-2020-7799) | https://www.seebug.org/vuldb/ssvid-98128 |

| 2 | Apache Tomcat Ajp協議文件包含漏洞(CVE-2020-1938) | https://www.seebug.org/vuldb/ssvid-98134 |

| 3 | Apache ShardingSphere遠程代碼執行漏洞(CVE-2020-1947) | https://www.seebug.org/vuldb/ssvid-98180 |

| 4 | 通達OA任意文件上傳配合文件包含導致的RCE | https://www.seebug.org/vuldb/ssvid-98186 |

| 5 | Liferay Portal JSON Web Service RCE漏洞(CVE-2020-7961) | https://www.seebug.org/vuldb/ssvid-98193 |

| 6 | 用友GRP-u8 SQL注入 | https://www.seebug.org/vuldb/ssvid-98376 |

| 7 | VMware vCenter未授權任意文件讀取漏洞 | https://www.seebug.org/vuldb/ssvid-98394 |

| 8 | Jira未授權用戶枚舉(CVE-2020-14181) | https://www.seebug.org/vuldb/ssvid-98400 |

| 9 | ecshop商城系統4.0.8-4.1.0 delete_cart_goods.php文件SQL注入漏洞 | https://www.seebug.org/vuldb/ssvid-99060 |

| 10 | SolarWinds任意文件讀取漏洞(CVE-2020-10148) | https://www.seebug.org/vuldb/ssvid-99087 |

掃碼文末二維碼,關注Seebug官方微信公眾號并參與活動,有機會抽取“星鏈計劃定制抱枕+Seebug定制機械鍵盤”大禮包哦!!!

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1457/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1457/