原文鏈接:NetWalker Ransomware: No Respite, No English Required

譯者:知道創宇404實驗室翻譯組

Netwalker (又名 Mailto)勒索軟件近期十分活躍。 由于新型冠肺炎的爆發,一些活躍的勒索軟黑客們開始不再攻擊醫療目標,但NetWalker 勒索軟件卻是例外。 這款勒索軟件的贖金要求很高,很多受害者們因無法支付相關贖金導致數據被泄露。

最近美國的教育機構也成為了勒索軟件的重點攻擊目標,密歇根州立大學、加州大學舊金山分校和哥倫比亞大學芝加哥分校都沒有幸免。近期的RaaS(勒索軟件即服務)模式轉變加劇了勒索的范圍,導致網絡檢測和清理不再足以確保組織數據機密的安全,預防成為了面對威脅的唯一解決辦法。

NetWalker:簡要年表

NetWalker勒索軟件于2019年出現,和其他熱門勒索軟件類似,該軟件的運營向也將目標瞄準了全球。

正如我們在Maze,Ragnar,REvil其他公司身上看到的那樣,運營商通過數據威脅作為杠桿,迫使目標達到要求。截止目前,十二個不同 NetWalker受害者被盜數據已經被公開發布。Netwalker 活動背后的攻擊者使用常見的實用程序、開發后工具包和living-off-The-land,LOTL策略來探索一個受到破壞的環境,并盡可能多地吸取數據。這些工具可以包括mimikatz(及其變體)、各種 PSTools、AnyDesk、TeamViewer、NLBrute等。

在過去的幾個月里,我們已經看到 NetWalker 向 RaaS (勒索軟件作為服務)交付模式的轉變,這將有可能為越來越多的有進取心的犯罪分子開放平臺。最近,我們觀察到NetWalker垃圾郵件活動使用與COVID-19相關的誘餌進行誘導。

NetWalker關聯前提條件

對于回應NetWalker潛在犯罪分子,“affiliate partner’”詳細介紹了篩選過程,這是成為 NetWalker 附屬機構的先決條件。 最初,聯盟將要求潛在客戶提供以下信息:

-

您感興趣的一般目標是什么

-

您的經驗和證明清單

-

持續獲得高價值目標的證據,以及有關您“意圖”的一些跡象

進一步的篩選標準還包括:

-

不能說英語

-

必須持續且廣泛地獲得高價值目標

-

必須盡快處理感染

提供NetWalker RaaS訪問權限的供應商目前兜售以下功能集:

-

基于TOR的全自動聊天面板

-

支持Windows 2000及更高版本

-

全面了解潛在目標環境

-

快速多線程存儲結構

-

高度靈活的配置選項

-

加密相鄰的網絡卷

-

獨特的構建和混淆過程

-

自動發布受害者數據

NetWalker近期的攻擊活動

在過去的幾個月中,有許多引人注目的攻擊歸因于NetWalker。2020年3月,西班牙的多家醫院成為攻擊目標。受害者被誘騙通過附加的PDF文件獲得關于新型冠狀病毒肺炎的最新信息。這些pdf 文件被武器化后迫使安裝勒索軟件。雖然一些勒索軟件運營商表示他們將在疫情爆發期間抵制對醫療設施的攻擊,但NetWalker似乎違背了原則,甚至將COVID用作社會工程學的誘餌。

2020年2月,運輸物流公司Toll Group受NetWalker的打擊造成了嚴重的停電,直接影響了他們的客戶。

在最近的許多攻擊中,勒索軟件的有效載荷是通過一個特制的 PowerShell 加載程序運送的,這個加載程序經過了大量的模糊處理。通過他們來進入特權訪問目標環境的網域控制器,旨在盡可能多的訪問主機上設置的專用加載程序。

技術數據

初始交付主要是通過帶有惡意附件的電子郵件以及木馬程序。 Netwalker 背后的參與者也使用了無文件傳遞和執行方法,包括反射 DLL 注入。 隨著向 RaaS 平臺的轉移,人們更加重視已經受到威脅的或更容易訪問的目標環境。

在各種進程中,NetWalker 的變體似乎都從嵌入式配置文件中提取了必要的運行數據。 嵌入文件數據中具有特定的目標數據,包括勒索文本、路徑、擴展、進程終止列表等。Netwalker 背后的參與者也使用復雜的技術來增加隱秘性和復雜的因果分析。這包括進程挖空,在這個過程中,惡意軟件將自己注入到一個合法的進程中如explorer.exe并刪除原始的可執行文件。 在這一點上,感染實際上隱藏在合法過程的空間中。

確切的加密方法可能因變體而異。具體的擴展名在嵌入式配置文件中確定,NetWalker將嘗試使用這些擴展名對本地驅動器、可訪問的網絡共享以及隱藏共享(如Admin $)進行加密。

一般來說,本地文件加密將通過調用GetLogicalDriveStringsW來定位“本地”驅動器進行啟動。找到后,本地加密過程將開始。該惡意軟件將嘗試模擬已登錄用戶的上下文(當前用戶的令牌/ ImpersonateLoggedOnUser)以及對WNetUseConnectionA和WnetAddConnection2w的進行網絡和相鄰卷加密。經常調用GetNetShares來幫助查找隱藏或管理共享(admin/IPC)。單個文件加密通常通過ChaCha流密碼處理,我們還觀察到與Salsa20的使用密切相關,這兩種方法似乎都是由同一個人開發的。

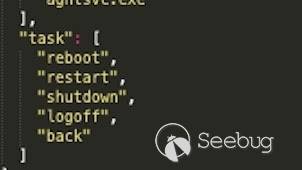

Netwalker注意確保任何用于加密或外泄的數據/文件的可用性。每個配置文件都包含要發現和終止的進程列表,不對數據收集或文件加密進行干擾。配置文件列出了在惡意軟件的主要任務終止前的服務和進程。

對于任何可能干擾惡意軟件操作的運行任務,均采取了類似的預防措施。

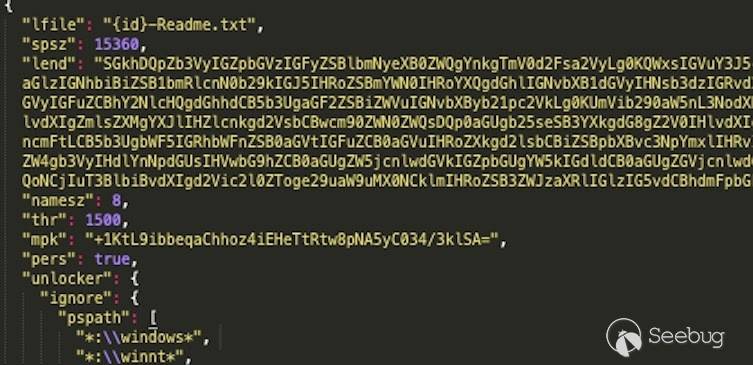

NetWalker配置文件還包含贖金記錄的base64編碼副本。其中有目標公司名稱和其他相關數據,編碼的字符串在配置文件的“ lend”值中進行分配。

當前的NetWalker配置文件可能包含以下字段:

- Lfile-Ransom 注釋的名稱 / 格式

- Spsz-指定的加密塊大小參數

- Lend-B64編碼的勒索軟件說明字符串

- Namesz-隨機分配的名稱長度

- 為加密操作分配的線程數

- Mpk-公鑰

- 解密過程中的解鎖排除列表

- Idsz-隨機分配的 ID 長度

- 模式-加密模式

- 網絡資源加密用網絡切換

- 要終止的進程、任務和服務名稱的終止列表

- 加密的白名單 / 排除列表

- Onion2- Payment / Blog URL 2

- Onion1- Payment / Blog URL 1

命名和持久性也是通過配置文件指示的。 從配置文件中的“ namesz”值中提取隨機文件名。 可執行文件通常會被放入Program Files (x86) randomname randomname.exe或Program Files randomname randomname.exe中,具體取決于體系結構。

如果惡意軟件沒有管理特權,它將自動將其存放在相應用戶的\AppData\Roaming\路徑中。 持久性是通過注冊表設置通過的HKCU Software Microsoft Windows Currentversion Run。 該惡意軟件還在HKCU Software (Random name)中存儲一個編碼的數據快,調用此數據用于執行各種加密和解密任務。

Netwalker 也試圖通過刪除副本來阻止系統恢復。使用的命令語法是:

Vssadmin.exe delete shadows /all /quiet

受害者數據泄漏

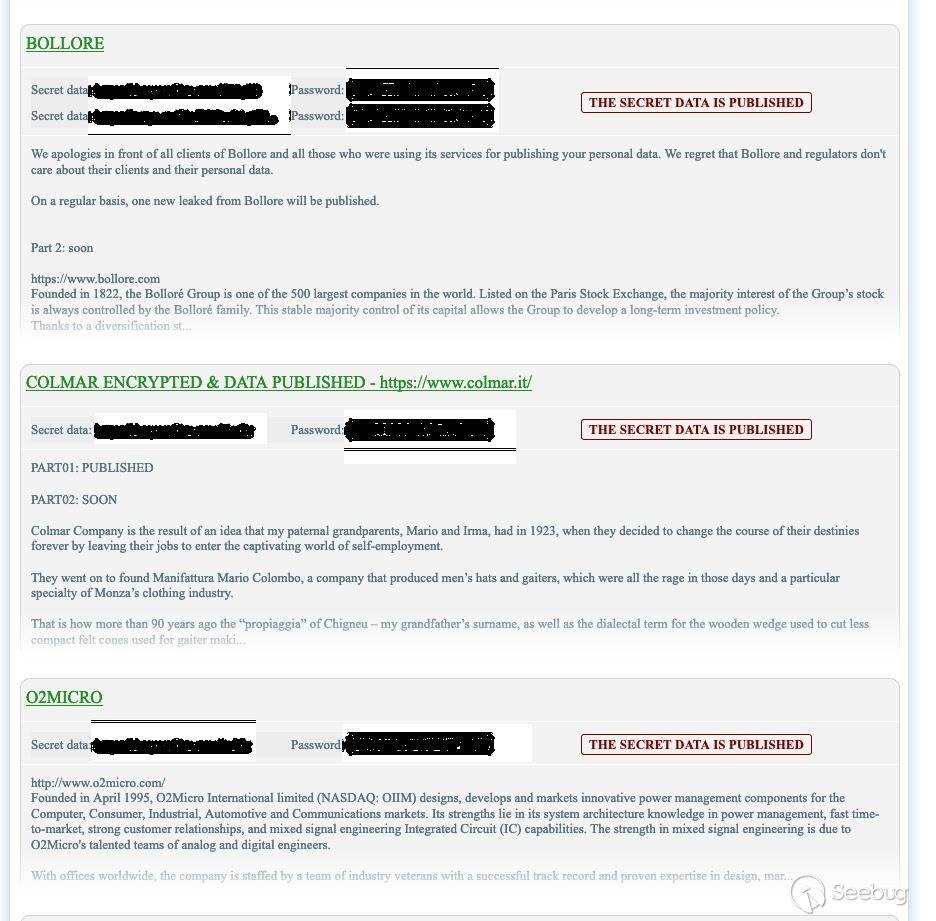

今年年初,NetWalker開始將受害者數據發布到文章中(可通過TOR訪問)。與Maze,DoppelPaymer,REvil,Ragnar等類似,它們列出了‘non-compliant’受害者以及泄漏數據的下載鏈接。對于那些仍有時間的受害者,會有相應的倒計時顯示。根據RaaS版本的NetWalker,此“功能”對其附屬公司是完全自動化的。

到目前為止,NetWalker博客網站上列出了十一家公司,最有針對性的行業是金融服務業和教育業, 他們絕不僅僅關注于那些垂直領域,衛生保健、石油與能源、零售服務、媒體與廣告以及政府實體有關的公司都有涉及, 需要注意的是,并非所有轉儲數據的鏈接都可以使用。 供應商(如 Mega,DropMeFiles)已經采取了一些措施。話雖如此,但NetWalker博客顯示目前仍托管著將近11GB的公司數據,未來還有可能會更多。

結論

Netwalker 是幾個完全接受這種雙重攻擊的惡意軟件家族,僅僅依靠勒索軟件數據已經不再足夠, 公開泄露數據的問題仍然十分突出。 在這些攻擊中,預防絕對是至關重要的, 這是目前找到的有效辦法。SentinelOne的 Endpoint Protection和Singularity平臺是當今防御者可以使用的最功能最強大的工具。

IoCs

SHA1

bf38aca2c659f9eb2b2fa2fad82ccf55b496b0cb 77676865f875eff23699189f57c37c76b92ba2b9 8e7a5500007c1552e1231bd1157433f7ef638672 e20a4cc7f13f517491e772ce9e5c236aad2785f0 a2c17f04ce259125bc43c8d6227ef594df51f18a 3d845a707f2825746637922d7dd10fab18558209 03023d7e3a54d915cca82429dfeedb1bebd5c182 7301382916d9f5274a4fb847579f75bc69c9c24b

SHA256

853fa18adc3f9263a0f98a9a257dd70d7e1aee0545ab47a114f44506482bd188

bd3fdf1b50911d537a97cb93db13f2b4026f109ed23a393f262621faed81dae1

868cb8251a245c416cd92fcbd3e30aa7b7ca7c271760fa120d2435fd3bf2fde9

44b5d24e5e8fd8e8ee7141f970f76a13c89dd26c44b336dc9d6b61fda3abf335

ce399a2d07c0851164bd8cc9e940b84b88c43ef564846ca654df4abf36c278e6

8587037c15463d10a17094ef8fa9f608cc20c99fa0206ce496b412f8c7f4a1b8

ac0882d87027ac22fc79cfe2d55d9a9d097d0f8eb425cf182de1b872080930ec

346fdff8d24cbb7ebd56f60933beca37a4437b5e1eb6e64f7ab21d48c862b5b7

MITRE ATT&CK

T1053 – Scheduled Task

T1060 – Registry Run Keys / Startup Folder

T1093 – Process Hollowing

T1471 – Data Encrypted for Impact

T1490 – Inhibit System Recovery

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1243/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1243/

暫無評論