原文鏈接:Gamaredon group grows its game

作者:知道創宇404實驗室翻譯組

研究人員發現,高度活躍的Gamaredon威脅組織在各種惡意活動中使用了未被記錄的工具,其中一個是針對微軟Outlook的VBA宏(使用電子郵件向受害者的Microsoft Office通訊簿中的聯系人發送魚叉式釣魚郵件)。我們還進一步分析了Gamaredon工具,這些工具能夠將惡意宏和遠程模板注入到現有的Office文檔中。

自2013年起Gamaredon組織開始活躍。CERT-UA和烏克蘭其他官方機構的報告中證實了它曾對烏克蘭機構發起了襲擊。在過去的幾個月里,這個群體的活動有所增加,不斷有惡意郵件襲擊他們目標的郵箱。這些電子郵件的附件是帶有惡意宏的文檔,在執行時會嘗試下載多種不同的惡意軟件變種。Gamaredon使用了許多不同的編程語言,從 c#到VBScript、批處理文件和c/c++。

Gamaredon使用的工具非常簡單,旨在從受到威脅的系統中收集敏感信息并進一步傳播。與其他APT組織不同的是,Gamaredon組織行為卻非常高調。盡管他們的工具具有下載和執行更隱秘的任意二進制文件的能力,但該小組的主要重點卻是在試圖竊取數據的同時,在目標網絡中盡可能快地傳播。

背景

下圖說明了Gamaredon運動中的典型折衷鏈

近期大眾將重點放在冒充電子郵件以及它們所包含的下載器上,但該文關注的是部署在這些系統上的危害工具。

Outlook VBA模塊

Gamaredon組織使用的程序包包括一個自定義Microsoft Outlook Visual Basic應用程序(VBA)。在調查惡意活動時,很少使用Outlook宏來分發惡意軟件。

這個惡意代碼包從一個VBScript開始,如果Outlook進程正在運行,它會首先終止該進程,然后通過更改注冊表值來移除Outlook中VBA宏,保證運行環境的安全性。它還會將包含宏、惡意電子郵件附件以及在某些情況下將電子郵件發送到收件人列表的惡意OTM文件(Outlook VBA項目)保存到磁盤。

接下來,它用一個特殊的選項/altvba otm filename來重啟Outlook,該選項加載 Gamaredonvba項目。在收到Application.Startup命令后,將執行惡意代碼。他們運用這個模塊以三種不同方式發送給:

- 受害者通訊錄中的所有人

- 同一組織內的每個人

- 預定義目標列表

雖然未經受害者的同意而濫用受威脅的郵箱來發送惡意電子郵件并不是一項新技術,但我們認為這是攻擊小組使用OTM文件和Outlook宏來實現的第一個公開記錄的案例。

基于這個惡意VBA代碼的“發送給所有聯系人列表”行為,我們認為這個模塊可能導致一些組織認為他們是Gamaredon的目標, 如可以通過此模塊的操作來解釋最近上傳到VirusTotal的樣本來對傳統上不受Gamaredon攻擊的區域如日本。

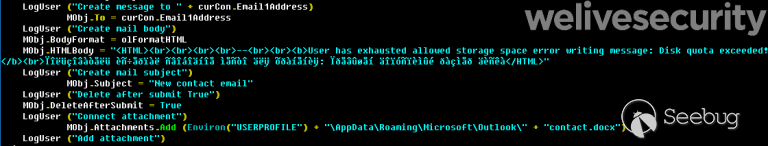

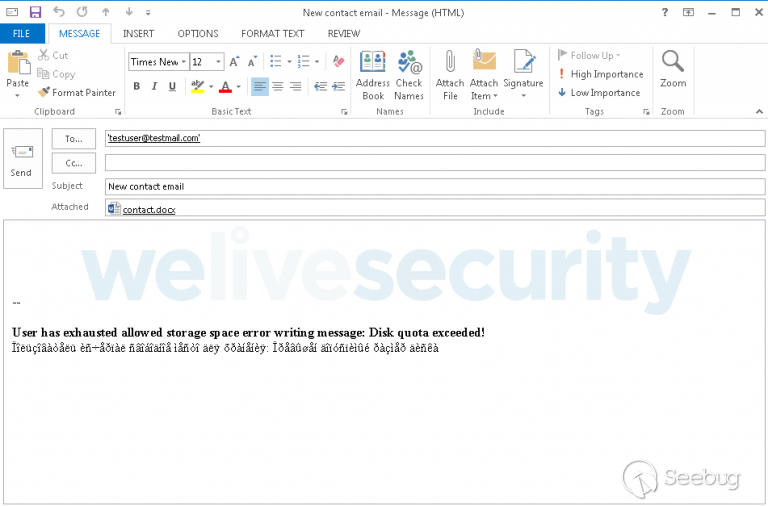

如圖2所示,VBA代碼將惡意文檔附加到電子郵件(我們已經看到.docx和.lnk文件都被用作附件)。這些與Gamaredon最初的魚叉式廣告活動中使用的惡意附件的內容非常相似,下圖顯示了此惡意組件生成的電子郵件。

該電子郵件包含英語和俄語文本,但是如上圖所示俄語編碼存在問題,此問題在后續過程中得到了解決。

Office宏注入模塊– CodeBuilder

我們分析了Gamaredon組織使用的惡意模塊的不同變體,以將惡意宏或遠程模板注入受感染系統的文檔中。這是一種非常有效的在組織網絡內橫向移動的方式,因為文檔在同事之間是共享的。同樣,由于這些宏是在打開文檔時是運行的,因此這是一種在系統上持久保存的好方法。

這些宏注入模塊還具有篡改Microsoft Office宏安全設置的功能。因此,受影響的用戶不知道他們在打開文檔時會再次損害電腦工作站。我們已經看到了用兩種不同語言實現的模塊:C#和VBScript。

C#

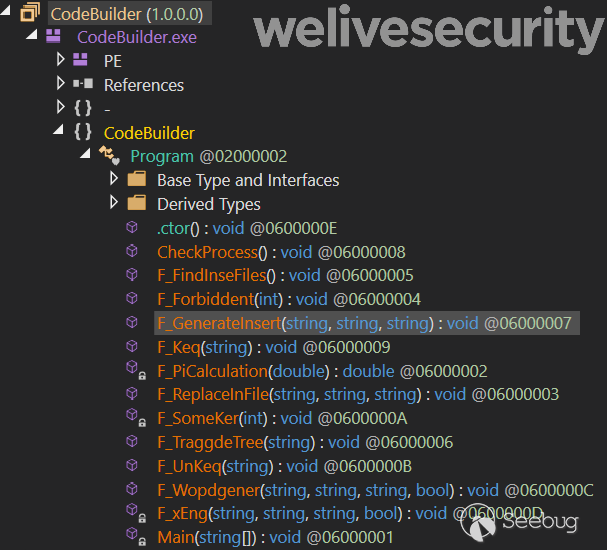

像其他工具一樣,此模塊是在7z自解壓存檔中提供的。里面有一個受密碼保護的RAR存檔,其中包含一些文件。值得注意的是,有兩個文本文件,一個用于Word,一個用于Excel,其中包含要插入目標文檔中的惡意宏的VBA源代碼,以及用于查找和破壞現有文檔的.NET程序集。如圖所示,程序集名稱為CodeBuilder。

此.NET模塊首先通過修改以下注冊表值來減少各種文檔類型的Office宏安全設置:

HKCU\Software\Microsoft\Office\

主要針對迭代Word、Excel和Office版本,然后掃描所有連接到系統驅動器上有效的Word和Excel擴展名文檔。對于包含Windows安裝的驅動器,它只掃描特定的位置(Desktop和Downloads文件夾),其他部分會整體掃描。惡意軟件將每個找到的文檔移動到AppData文件夾中,使用Microsoft.Office.Interop對象將惡意的Word或Excel宏插入其中,然后將文檔移回到原始文件夾中。在我們分析的樣本中,注入的宏是簡單的下載器。

VBScript模塊

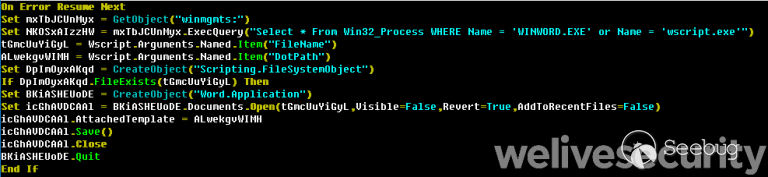

該模塊的VBScript版本與.NET類似。但區別在與它沒有在現有文檔中插入惡意宏,而是插入了遠程模板引用。

這個VBScript模塊也打包在一個自解壓文件夾中,其中包含一個批處理文件和兩個VBS文件,這些文件負責查看文檔并向其中添加遠程模板引用。

模塊更新

有趣的是,Palo Alto Networks在2017年有關Gamaredon的文章中描述的一些自定義工具仍在更新和使用。目前有些與之相似,有些使用了編碼語言進行了重寫。在受損計算機上下載并安裝的工具大致可以分為兩類:下載器和后門。

下載器

他們的下載器有很多變體,其中大多數都是用C#或VBScript編寫的。本節將僅介紹其兩個最原始的變體。

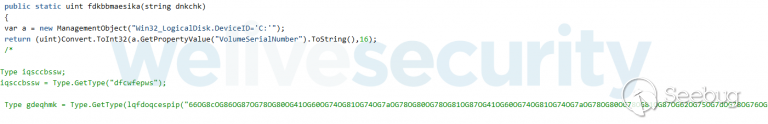

C#編譯器模塊

該.NET可執行文件與Gamaredon組使用的工具類似,會將垃圾代碼插入和字符串混淆,它的主體中包含下載程序的base64編碼的源代碼。使用內置的Microsoft.CSharp.CSharpCodeProvider類對該源代碼進行解碼并直接在系統上進行編譯,它將生成的可執行文件放置在現有目錄中,創建一個計劃任務(該任務每10分鐘啟動一次)。如圖所示:

GitHub項目模塊

如圖所示,此.NET可執行文件使用GitHub存儲庫獲取并執行下載程序。

該存儲庫包含一個文件readme.txt(文件是base64編碼的.NET下載程序可執行文件)。GitHub項目模塊的作用是下載此文件,對其進行解碼并執行。

后門–文件竊取者

雖然功能上存在一些變化,但是這些模塊的主要目的是列舉受感染系統上的所有文檔,并將其上載到C&C服務器,這些文件竊取者可以從C&C服務器下載并執行任意代碼。與Gamaredon使用的其他工具一樣,它們具有四種不同的編碼語言:C/C++、C#,批處理文件和VBScript。

C/C++

變體是此處描述的USBStealer模塊的后繼產品。盡管和現在的最新版本大不相同,但在整個模塊開發過程中通過樣本檢查發現它們具有相同的源代碼。

如:Harvesterx64.dll的64位DLL,該DLL于2019年6月編譯,使用了大量的字符串,但在新版本中有兩個改進之處。首先它通過Hash解析Windows API,其次它使用文本文件而不是SQLite數據庫來跟蹤哪些文件已經上傳到C&C服務器。

該模塊的行為非常簡單:它在系統上掃描本地文件和可移動驅動器上的新Microsoft Office文檔,并將其上載到C&C服務器。為了知道文檔是否是新文檔,該模塊將一個上傳到服務器的文件的MD5 Hash保存在一個文本文件中。這些MD5 Hash不是基于文件內容,而是基于文件名、文件大小和上次修改時間組成的字符串。模塊的字符串存儲在其.data節中,并使用簡單的XOR密鑰進行加密。它還具有從C&C服務器下載并執行任意代碼的能力。

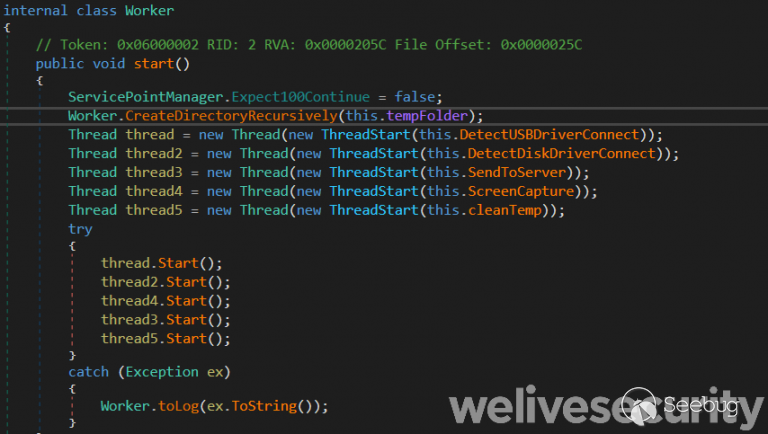

C#

這是C/C++版本的C#中重新實現。主要區別在于它還從受感染計算機中獲取屏幕快照。如圖所示,我們分析的版本具有五個名稱的線程。

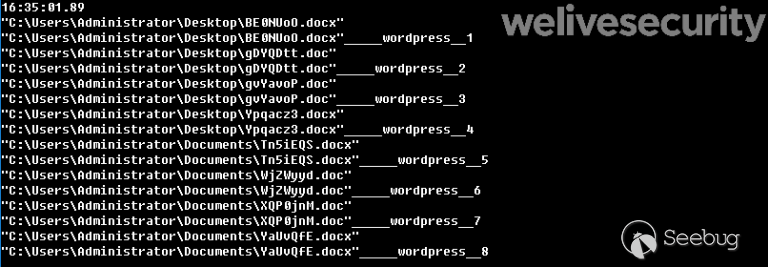

批處理文件和VBScript

此版本包含以批處理文件形式和VBScript編寫的幾個腳本。但是,最終目標是相同的:在系統中掃描敏感文檔。主要機制是批處理文件,該文件在系統上搜索Word文檔(.doc)并將其名稱存儲在文本文件中。

該軟件包還包含名為1.log,2.log,3.log,4.log和5.log的加密腳本文件。一旦解密,這些腳本就會成為模糊的VBScript下載器,它們可以下載并執行任意代碼。

網絡基礎設施

Gamaredon為其C&C服務器使用許多不同的域,包括免費域和付費域。免費域名主要是來自No-IP的DDNS:hopto.org,ddns.net,myftp.biz,而付費域名是通過REG.RU注冊商注冊的,其中包括.fun,.site,.space,.ru,.website和.xyz TLD。

他們不斷地更改其工具所使用的域,但主要是在少數ASN上。仔細分析研究發現他們針對少數受害者使用了單獨的域。檢查ESET的GitHub帳戶以獲取Gamaredon使用的廣泛域列表。

執行質量

我們能夠收集Gamaredon小組在整個競選活動中使用的大量不同示例的惡意腳本、可執行文件和文檔。我們注意到其中的一些錯誤(腳本中的)。雖然不知道這些錯誤或疏忽背后的確切原因,但是該小組生產的樣本數量及其迅速發展程度可以解釋這一點。一些C#編譯器模塊示例中包含的源代碼保留了注釋、Outlook VBA模塊生成的電子郵件中的俄語編碼錯誤,這些事實表明,在發布它們的許多工具并使用它們之前,沒有進行嚴格的審查或測試。

盡管這些錯誤可能會降低工具的整體效率,但該小組的快速執行和適應能力也具有一些優勢。攻擊的數量可能使目標處于不斷恐懼的狀態。

而且GitHub項目使我們可以快速了解他們的工具開發狀況。最初的版本沒有混淆的跡象,后來開發人員添加了不同的字符串混淆垃圾代碼,使分析變得更加困難。

在持久性方面,使用了幾種不同的技術,但最常見的技術是計劃任務、自動運行注冊表項和啟動文件夾。盡管這些技術非常簡單且已為人所知,但Gamaredon的策略是嘗試在每個系統上安裝多個腳本和可執行文件,并不斷對其進行更新。

結論

盡管大多數工具都非常簡單,但Gamaredon也能夠部署一些新穎性的工具,如Outlook VBA模塊。從長遠來看,這對于一個有能力的組織來說是絕無僅有的。Gamaredon擁有的各種工具可以非常有效地對機器進行指紋識別并了解可用的敏感數據,然后在整個網絡中傳播,這可能是部署更隱蔽的有效載荷的一種方法。

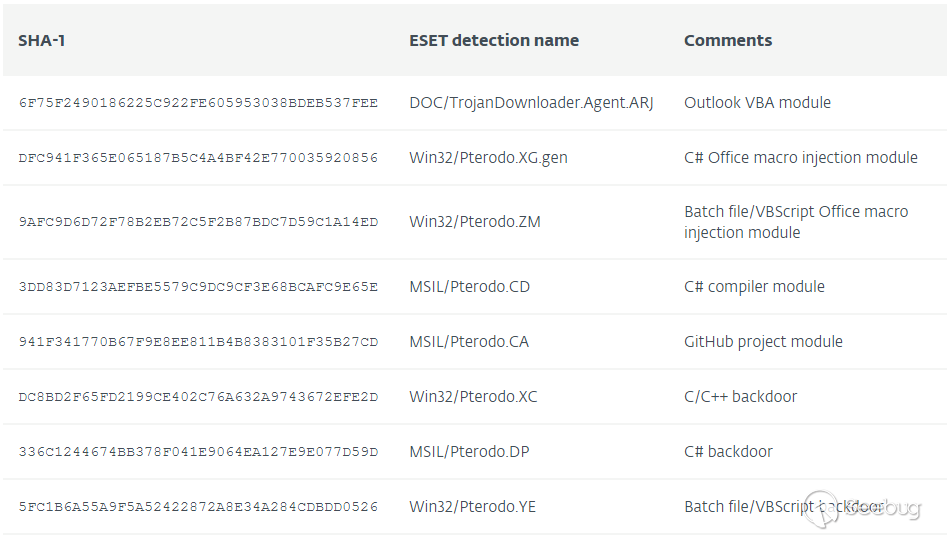

IoCs

MITRE ATT&CK techniques

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1245/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1245/

暫無評論