原文鏈接:The wolf is back

譯者:知道創宇404實驗室翻譯組

泰國Android設備用戶正受到“ WolfRAT”的DenDroid升級版的攻擊,目前,它主要針對如WhatsApp,Facebook Messenger和Line等社交軟件。該升級版主要由臭名昭著的Wolf Research進行操作。其操作水平相當業余,主要進行代碼重疊,開源項目復制粘貼,類的實例化,不穩定的程序打包和不安全的面板操作。

相關背景

思科Talos根據DenDroid惡意軟件系列的泄漏發現了一種新的Android惡意軟件,由于該惡意軟件(其命令和控制(C2)基礎結構)與Wolf Research之間的結構重合以及字符串的引用,因此我們將其命名為“ WolfRAT”。目前該開發團隊似乎已經關閉,但黑客們還是非常活躍。

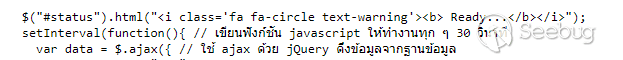

我們發現了一些針對泰國用戶及其設備的攻擊活動,部分C2服務器就在泰國。它的面板中有著泰文的JavaScript注釋、域名還有泰式食品的引用,通過這些策略,誘使用戶對這些面板進行訪問,其過程并不復雜。

運作過程

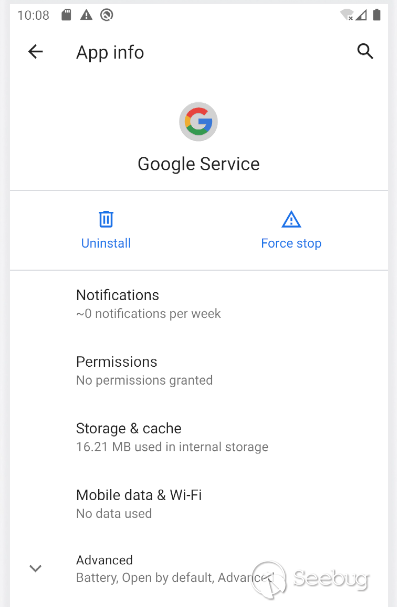

該惡意軟件模仿一些合法服務進程,如Google服務,GooglePlay或Flash更新。其操作主要是對于網絡上大量的公共資源進行復制粘貼。

造成的后果

在被丹麥的威脅情報公司CSIS Group公開譴責之后,Wolf Research被關閉但成立了一個名為LokD的新組織,該組織致力于Android設備的安全保護。但由于設備的共享以及面板名被遺忘,我們認為該組織的黑客依然活躍而且還在進行開惡意軟件的深層開發。此外,在C2面板上我們還發現了Wolf Research與另一個名為Coralco Tech的塞浦路斯組織之間存在潛在聯系,而這個組織還在進行技術攔截研究。

WOLF INTELLIGENCE相關聯系

2018年Virus Bulletin會議上,CSIS研究人員Beno tAncel和Aleksejs Kuprins作了關于Wolf Research和該組織開發的進攻性武器庫的演講。他們提到了Android,iOS和Windows遠程訪問工具(RAT)。他們在研究中發現Wolf總部位于德國、在塞浦路斯、保加利亞、羅馬尼亞、印度和美國(可能)設有辦事處,該組織之后被關閉,但管理者在塞浦路斯又創建了一個名為LokD的新組織。這個新組織提議創建一種更安全的Android手機應用。在該組織的基礎上,它開發了0day漏洞來測試其自己的產品:

我們可以看到組織所有者對Android設備仍感興趣。基于基礎結構的重疊和泄露的信息,我們可以猜測出本文提到的惡意軟件與Wolf Research之前的聯系。

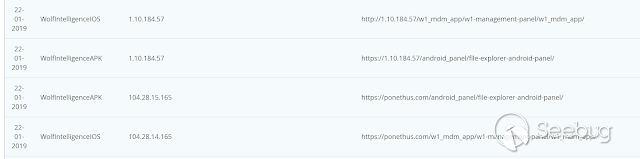

其中一個樣本(e19823a1ba4a0e40cf459f4a0489fc257720cc0d71ecfb7ad94b3ca86fbd85d1)使用C2服務器 svcws[.]ponethus[.]com。基于我們的研究以及Beno?tAncel的觀察得出Wolf Intelligence使用了C2此服務器:

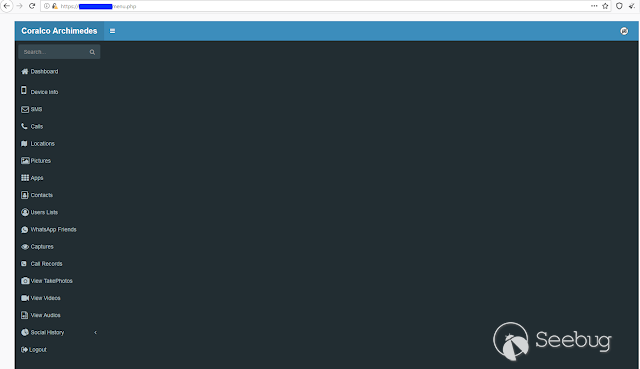

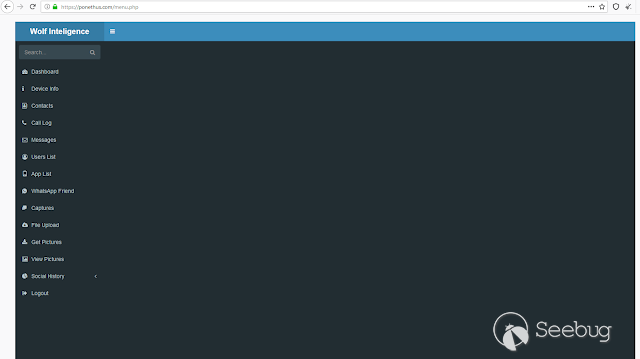

此外,我們在C2服務器上確定了兩個面板。新版標題為“Coralco Archimedes”,舊版標題為“Wolf Intelligence”。

新面板名稱中提到了“Coralco”,Coralco Tech是位于塞浦路斯的黑客組織,主要進行工具攔截。我們不能肯定地說Wolf Research和Coralco Tech有關系,但根據名稱之間的聯系,可以說是高度疑似。

攻擊活動中的受害者

我們分析針對泰國Android設備的攻擊活動

C2服務器域鏈接到泰國美食:

- Nampriknum[.]net: Nam Phrik Num

- Somtum[.]today: Som Tum

前一章中提到的對C2基礎設施的泰文注釋

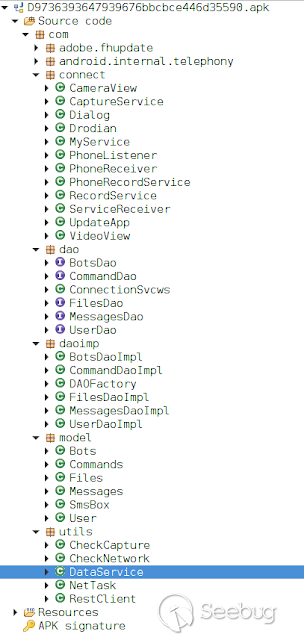

惡意軟件

DenDroid

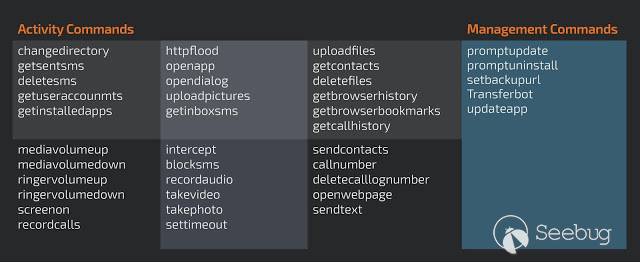

Android惡意軟件主要基于DenDroid Android惡意軟件,該惡意軟件的分析報告于2014年發布,源代碼于2015年泄漏,下表顯示了操作者在受感染設備上執行任務時可用的命令。

與某些Android惡意軟件相比,該惡意軟件過于簡單。它沒有利用易訪問性框架,主要在相關設備上收集信息,這些命令顯示了惡意軟件所包含的功能。其中一些拍照,攝影錄像和圖片上載功能都集中在了間諜活動上。

版本1

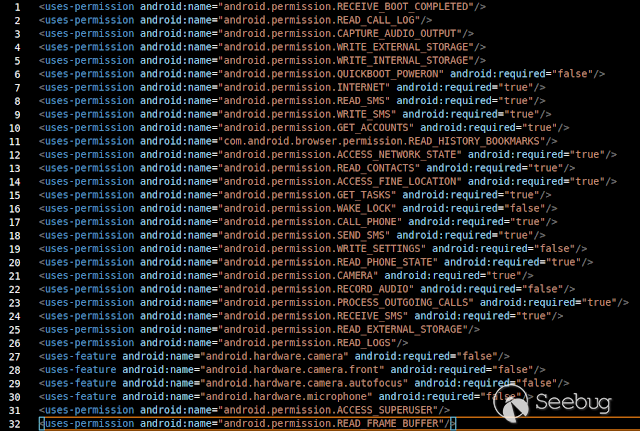

在我們的調查中,我們確定了RAT的至少四個主要版本。惡意軟件第一版的權限奠定了間諜木馬的基礎。

程序包名稱遵循DenDroid上的原始樣式名稱,其代碼沒有進行打包有些已經混淆,此外該惡意軟件還有一個屏幕錄像功能。此功能是使用另一個開源軟件包實現的,但在此處可以找到,該服務在清單中聲明的com.serenegiant.service.ScreenRecorderService類中實現。在分析此樣本時,我們還注意到該類別本身從未被惡意軟件調用,它在源代碼中仍然可用,但缺乏使用方法。

版本2

這是第一個版本,顯示的代碼組織演變還將繼續使用在整個惡意軟件中。

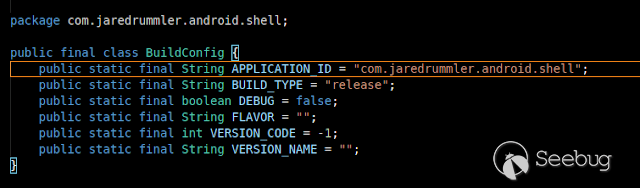

與以前的版本比較其不會混淆代碼,但他們還是相同的代碼庫。不同的是上一個示例中提到的屏幕錄制功能已被刪除,此外還添加了一個名為com.utils.RestClient的新類,這個類基于屬于praeda包的公共代碼包-muzikmekan,和上一個版本一樣,惡意軟件操作者沒有使用這個包。

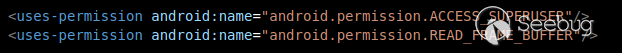

缺少屏幕錄制功能可以證明缺少READ_FRAME_BUFFER權限是合理的,ACCESS_SUPERUSER可能已被刪除,而RAT權限可以僅使用清單上聲明的權限來實現,

版本3

由于前兩個版本之間存在一些重疊,在結合前兩者的情況下得出了一個新的版本,其程序包名稱更改為了com.android.playup。

此版本恢復了ACCESS_SUPERUSER和READ_FRAME_BUFFER權限。

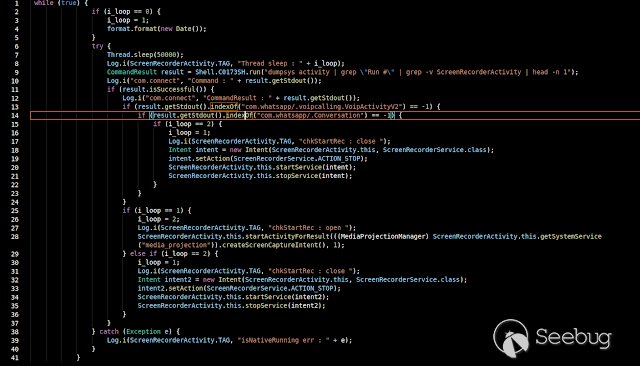

ScreenRecorderActivity調用服務com.serenegiant.service.ScreenRecorderService。在創建成功后,此服務器將啟動一個線程,該線程將每隔50秒循環一次,屏幕會記錄開始,在RAT確定WhatsApp未運行時才停止。WhatsApp是否運行決定下一個周期中是否啟。

此外還添加了更多的類別。其允許與藍牙接口進行交互,還有基于UDP的執行系統net/deacon。

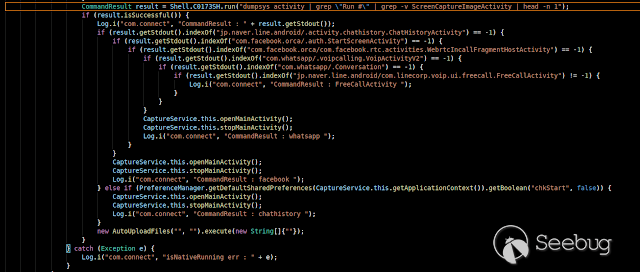

添加了一個新程序包,該程序包允許在Android Shell中執行命令。同樣,此包源代碼是公開可用的,可以在此處找到。惡意軟件提供給此程序包的用途之一是執行命令dumpsys,來確定某些活動是否正在運行。

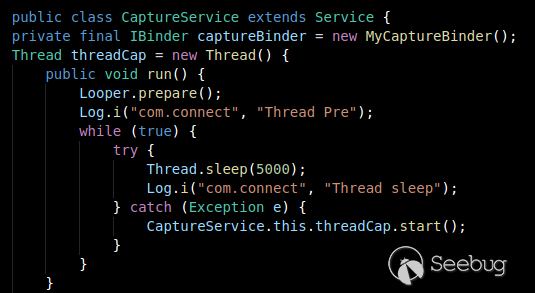

上述例子中,惡意軟件正在搜索Line,Facebook Messenger和WhatsApp活動。這是一個名為CaptureService類的一部分,該類在以前的版本中已經存在。

捕獲類賦予會對聊天應用程序攔截。在創建后,該類將開始獲取截屏,一旦該服務找不到正在運行的目標應用程序,該截屏將停止并上傳到C2服務器。此功能的核心也基于一個開源項目,可以在這里找到。

另一個新穎之處是與VPN相關的軟件包,它基于OrbotVPN。程序包squareup.otto也是如此,這是一個專注于Android實現的開源。這兩個資源都可以在這里和這里找到。

版本4

此版本增加了一些新增功能,一些未使用的功能被刪除。首先,新的程序包名稱為com.google.services,可以很容易將其與合法的Google服務混淆。因為VPN軟件包不再存在,我們的想法進一步得到證實。

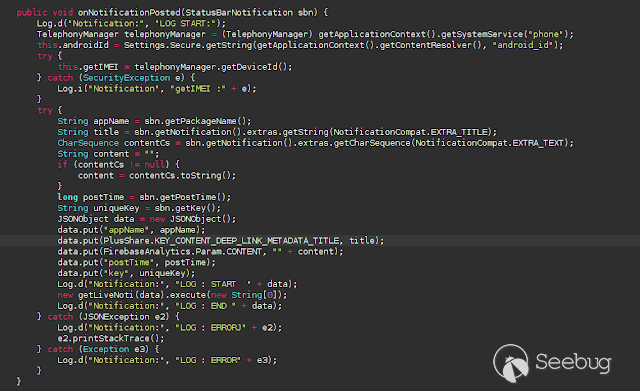

Google GMS和Firebase服務已添加,但未找到任何配置。新類稱為NotificationListener,它擴展了NotificationListenerService類,這將允許RAT接收系統通知。

該類僅在調試模式下應用,會將所有捕獲的信息推送到日志中。在2020年使用PlusShare API是一些不專業的開發,因為這是訪問Google+的API。該服務連同API于2019年3月完全下線。

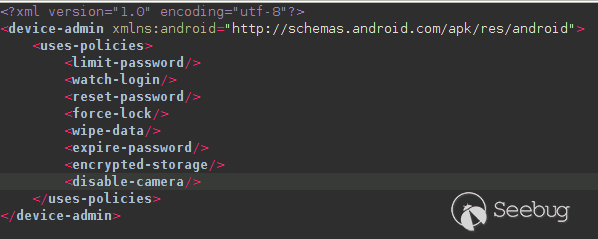

此版本添加了一個重要的類—它要求DEVICE_ADMIN特權。

查看策略的定義,我們可以得出它所列出的內容,即使大多已在Android 10.0上已被棄用,但使用還是出現訪問異常。

版本概述

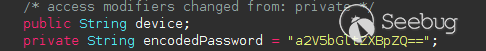

保持DenDroid代碼庫以及原始的base64編碼的密碼。

結構類型與第一個版本相同,反分析功能是原始的,只檢查模擬器環境,沒有任何包裝或混淆。若所有請求權限和設備管理權限被開啟,惡意軟件將啟動自主服務。若沒有開啟,它將啟動一個操作程序來欺騙用戶開通權限。

每個樣本都包含一個硬編碼的userId,這意味著每個樣本只能在受害用戶中使用。由于IMEI與泄漏數據會被一起發送,如果同一受害用戶擁有多個設備,惡意軟件也可以被重復使用。目前,RAT還處于緊張的開發之中。

結論

我們看到操作者不斷使用開源平臺,代碼和程序包來創建自己的軟件。有些方法還很好,但有些還是欠缺考慮。我們觀察到WolfRAT通過各種迭代演變而來,這表明該操作者在不斷改進。

WolfRAT是一種專門針對的RAT,我們猜測它主要針對泰國人,根據Wolf Research先前的工作,它最有可能用是作為情報收集工具或攔截工具,然后將其打包并以多種不同方式“出售”給客戶。對于“商業”或“企業”用戶,通常會引用“跟蹤工具”或“管理工具”。Wolf Research聲稱已關閉了他們的業務,但我們發現并非如此。

在電話上進行這類型的情報收集活動的對運營商而言是巨大的成功。我們看到WolfRAT還針對詳細聊天信息,WhatsApp記錄,聊天應用程序Line等采取了措施,這表明各類端口用戶也會受到影響。

相關措施

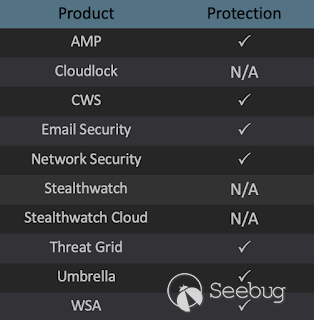

用戶以檢測和阻止此威脅的方法如下:

惡意軟件防護(AMP)非常適合防止些黑客使用的惡意軟件。AMP中的漏洞利用防護可以自動保護客戶免受未知攻擊的侵害。

思科云網絡安全(CWS)以及網絡安全設備(WSA)掃描可防止惡意網站訪問并對惡意軟件進行檢測。

電子郵件安全可以阻止黑客發送的惡意電子郵件。

NGFW,NGIPS,Cisco ISR和Meraki MX等網絡安全設備可以檢測與此威脅相關的惡意活動。

AMP Threat Grid可幫助識別惡意二進制文件并在所有Cisco Security產品中建立保護。

不論是公司網絡還是私人網絡,安全互聯網網關(SIG)可以阻止用戶連接到惡意域,IP和URL。

開源Snort訂戶規則集客戶可以通過在Snort.org上下載最新版本的規則包來保持最新狀態。

IOCS

Hashes

139edb1bc033725539b117f50786f3d3362ed45845c57fe1f82e7ed72b044367

e19823a1ba4a0e40cf459f4a0489fc257720cc0d71ecfb7ad94b3ca86fbd85d1

e19823a1ba4a0e40cf459f4a0489fc257720cc0d71ecfb7ad94b3ca86fbd85d1

e5f346d8f312cc1f93c2c6af611e2f50805c528934786ea173cabc6a39b14cda

1849a50a6ac9b3eec51492745eeb14765fe2e78488d476b0336d8e41c2c581d4

d328fca14c4340fcd4a15e47562a436085e6b1bb5376b5ebd83d3e7218db64e7

59b9809dba857c5969f23f460a2bf0a337a71622a79671066675ec0acf89c810

120474682ea439eb0b28274c495d9610a73d892a4b8feeff268c670570db97e2

ed234e61849dcb95223676abe2312e1378d6130c0b00851d82cda545b946ec83

27410d4019251a70d38f0635277f931fb73f67ac9f2e1f3b475ce680ebfde12a

6e6c210535b414c5aa2dd9e67f5153feeb43a8ac8126d8e249e768f501323a3e

4a32ced20df7001da7d29edc31ca76e13eef0c9b355f62c44888853435e9794f

ac5abaebd9f516b8b389450f7d27649801d746fb14963b848f9d6dad0a505e66

3a45d7a16937d4108b5b48f44d72bb319be645cbe15f003dc9e77fd52f45c065

Domains

cvcws[.]ponethus[.]com

svc[.]ponethus[.]com

www[.]ponethus[.]com

webmail[.]ponethus[.]com

nampriknum[.]net

www[.]nampriknum[.]net

svc[.]nampriknum[.]net

svcws[.]nampriknum[.]net

svc[.]somtum[.]today

svcws[.]somtum[.]today

www[.]somtum[.]today

somtum[.]today

shop[.]databit[.]today

svc[.]databit[.]today

test[.]databit[.]today

www[.]databit[.]today

admin[.databit[.today

cendata[.]today

svc[.]cendata[.]today

svcws[.]cendata[.]today

www[.]cendata[.]today

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1215/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1215/

暫無評論