原文鏈接:Operation In(ter)ception: Aerospace and military companies in the crosshairs of cyberspies

譯者:知道創宇404實驗室翻譯組

去年年底,我們發現了針對歐洲和中東地區的航空航天和軍事公司的攻擊活動,該攻擊在2019年9月至2019年12月非常活躍。通過對兩家受影響的歐洲公司的深入調查,我們對其攻擊活動進行了深入了解,發現了之前從未被記錄的惡意軟件。

本文將對攻擊活動的具體情況進行分析,完整的分析報告可查看白皮書《運營感知:針對歐洲航空航天和軍事公司的針對性攻擊》。

基于名為Inception.dll的相關惡意軟件樣本,我們將這些攻擊稱為“操作感知”,發現這些攻擊活動具有很高的針對性。

為了危及目標,攻擊者以誘人的虛假工作機會為幌子。在取得信任后,開始部署了自定義的多級惡意軟件以及修改過的開源工具。除此之外還采用“陸上生存”策略,濫用合法工具和操作系統功能,使用多種技術來避免檢測(其中包括代碼簽名、定期對惡意軟件進行重新編譯以及冒充合法公司來進行詐騙)。

我們調查了解到該行動的主要目標是間諜活動。但是在調查的某個案例中發現攻擊者試圖通過商業電子郵件折衷攻擊(BEC)將訪問受害者電子郵件帳戶的權限貨幣化。雖然我們沒有找到有力的證據將攻擊與已知的威脅行為者聯系起來,但發現了一些可能與Lazarus集團有聯系的線索(其中包括定位目標、開發環境和使用的技術分析)。

最初的攻擊

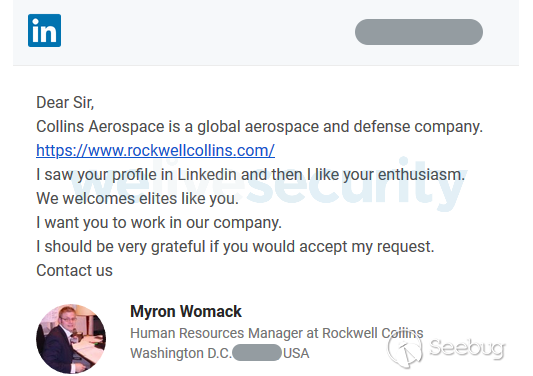

攻擊者創建了偽造的LinkedIn帳戶,冒充航空航天和國防工業中知名公司的人力資源代表。 通過配置文件的設置,找到目標公司的員工,并使用LinkedIn消息傳遞功能向其發送虛假的工作機會,如圖1所示。(注意:偽造的LinkedIn賬戶已不存在。)

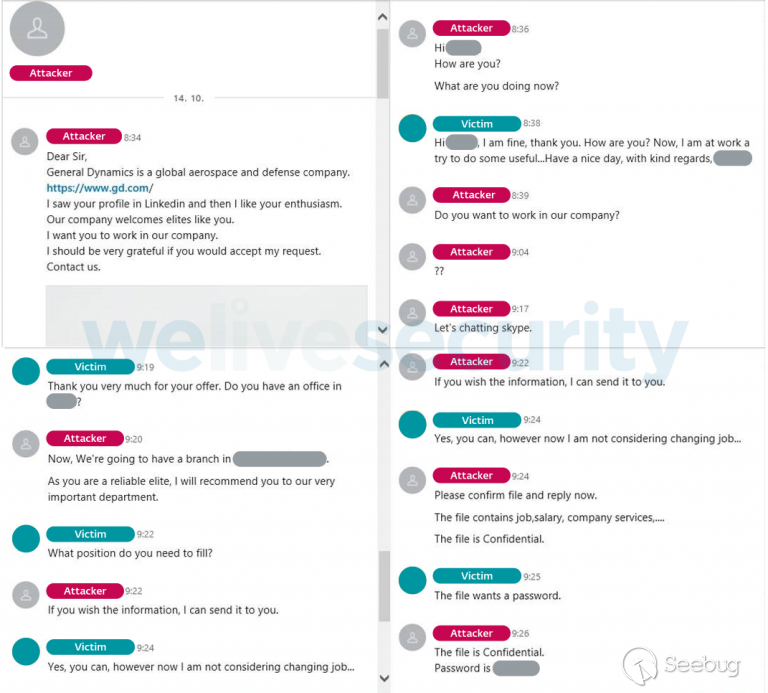

一旦引起目標的注意,他們便將惡意文件混入到對話中,并被偽裝成與相關工作機會有關的文件。圖2顯示了此類通信的示例。

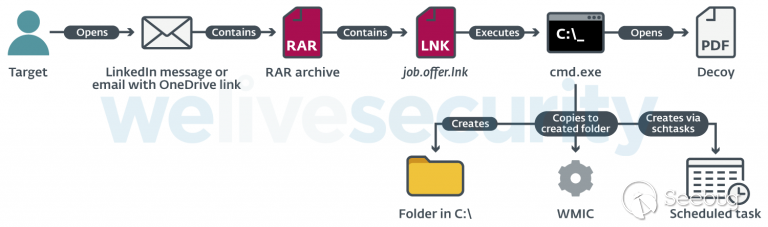

為了發送惡意文件,攻擊者要么直接使用LinkedIn,要么結合使用電子郵件和OneDrive。在OneDrive中,使用與假LinkedIn角色相對應的假電子郵件帳戶,并包含托管文件的OneDrive鏈接。

共享文件是包含LNK文件的受密碼保護的RAR存檔。打開后,LNK文件會啟動命令提示符,該命令提示符h會在目標的默認瀏覽器中打開遠程PDF文件。

這個PDF文件看起來包含了一些有名職位的薪水信息,實際上卻是誘餌。后臺會為命令提示符創建一個新文件夾,并將WMI命實用程序(WMIC.exe)復制到此文件夾,該程序會被重命名。最后創建了一個計劃任務,并設置為通過復制的WMIC.exe定期執行遠程XSL的腳本。

攻擊者使用工具和相關技術

攻擊者使用了許多惡意工具,包括自定義,多階段惡意軟件和修改版的開源工具。

我們可以看到以下組件:

-

定制下載器(階段1)

-

自定義后門程序(階段2)

- PowerShdll的改進版–一種無需使用powershell.exe即可運行PowerShell代碼的工具

-

用于執行自定義惡意軟件的自定義DLL加載程序

-

Beacon DLL,可能用于驗證與遠程服務器的連接

-

dbxcli的自定義版本– Dropbox的開源命令行客戶端,用于數據滲透

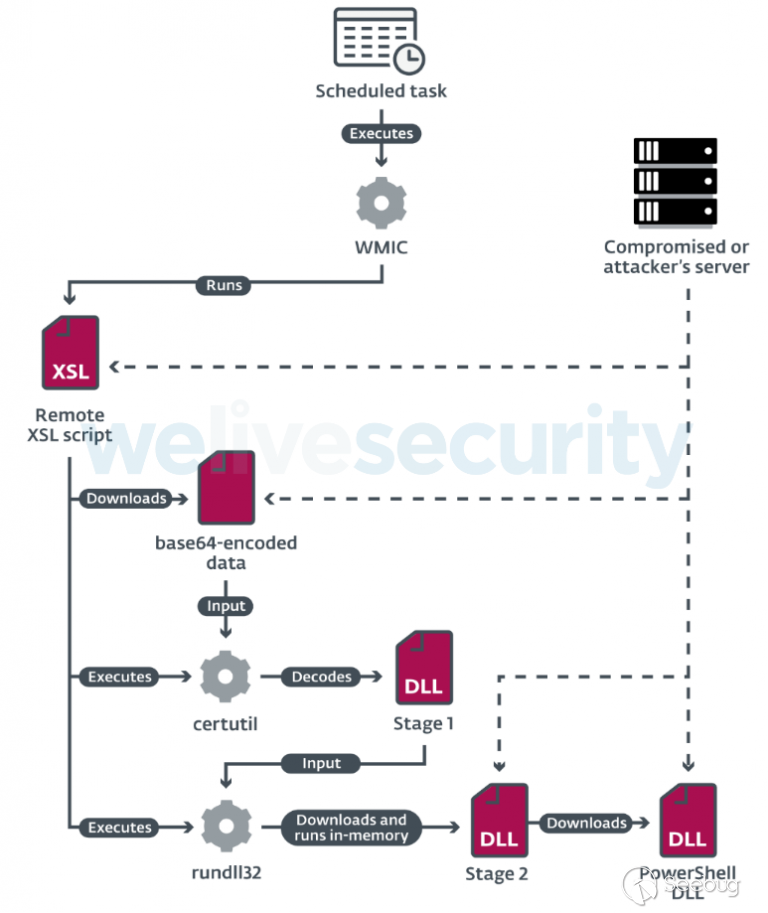

在典型情況下,第1階段惡意軟件(即自定義下載器)是由遠程XSL腳本下載的,使用了rundll32實用程序執行該腳本。但是,我們還看到使用其自定義DLL加載程序來運行Stage 1惡意軟件的實例,自定義下載程序的主要目的是下載Stage 2有效負載并在其內存中進行運行。

第2階段有效負載是采用C++編寫的DLL形式的模塊化后門程序。它定期向服務器發送請求,根據收到的命令執行已定義的操作(如發送有關計算機的基本信息,加載模塊或更改配置)。雖然我們沒有從其C&C服務器接收到的任何回復后門程序的模塊,但我們確實發現了使用該模塊下載PowerShdll的跡象。

除了惡意軟件之外,攻擊者還利用“陸上生存”策略,濫用合法工具和操作系統功能來執行各種惡意操作。至于特定技術,我們發現使用WMIC解釋遠程XSL腳本,使用certutil解碼base64編碼的下載有效負載,并使用dll32和regsvr32運行其自定義惡意軟件。

圖4顯示了惡意軟件執行期間各種組件之間的交互方式。

除上述方式外,還有其他掩蓋自己本質的事實存在。

首先,通過給文件和文件夾起合法的名字來進行掩飾自己的攻擊本質。為此,濫用了多數已知軟件和公司的名稱,例如英特爾、NVidia、Skype、OneDrive和Mozilla。我們發現了具有以下路徑的惡意文件:

- C:\ProgramData\DellTPad\DellTPadRepair.exe

- C:\Intel\IntelV.cgi

有趣的是,重命名的不僅僅是惡意文件,攻擊者還操縱了濫用的Windows實用程序。他們將實用程序復制到新文件夾(例如C:\NVIDIA)并重命名(例如regsvr32.exe重命名為NvDaemon.exe)。

其次,以數字方式對惡意軟件的某些組件進行了簽名,即自定義下載器和后門程序以及dbxcli工具。該證書于2019年10月(攻擊活動期間)頒發給16:20 Software LLC。根據我們的研究,16:20 Software LLC是一家位于美國賓夕法尼亞州的公司,于2010年5月注冊成立。

第三,我們發現第一階段惡意軟件在整個操作過程中被重新編譯了多次。

最后在其自定義惡意軟件中實施了反分析技術。

數據收集與滲透

根據我們的研究,攻擊者使用了dbxcli的自定義版本,該dbxcli是Dropbox的開源命令行客戶端,它從目標中竊取數據。不幸的是,無論是惡意軟件分析還是調查,都無法使我們深入了解“操作感知”攻擊者所攻擊的文件。但是,通過LinkedIn定位的員工職稱表明,攻擊者對與技術和商業相關的信息感興趣。

商業電子郵件泄露

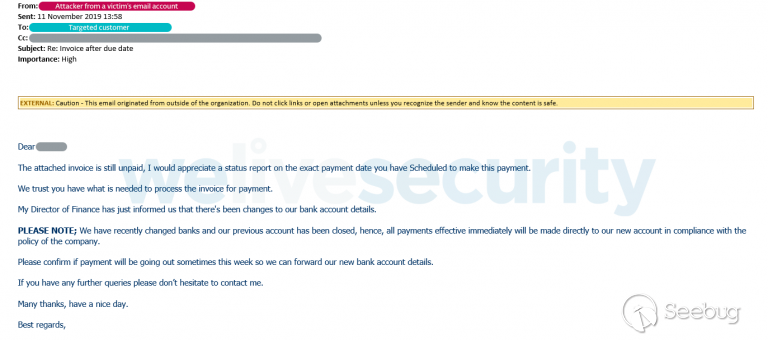

在其中一個被調查的案例中,發現攻擊者不僅僅對數據過濾,他們試圖通過BEC攻擊訪問受害者的電子郵件帳戶來獲利。

首先,利用受害者電子郵件中的現有通信,試圖操縱目標公司的客戶,如圖5所示。為了與客戶進行進一步通信,他們偽裝自己的電子郵件信息。

在這里,攻擊者沒有成功(客戶沒有支付發票,而是詢問所要求的金額)。當攻擊者催促客戶付款時,受害者開始意識問題并報警。

相關原因

盡管我們的調查不能表明這次襲擊與已知的威脅行動者有關,但我一些線索表明可能與Lazarus集團有聯系。值得注意的是,我們發現了目標定位使用偽造的LinkedIn帳戶,開發環境以及所使用的反分析技術方面存在相似之處。除此之外,還看到了第1階段惡意軟件的變體,其中帶有Win32/NukeSped.FX的樣本,該樣本屬于Lazarus組織的惡意工具集。

結論

我們調查所發現的具有高度針對性的攻擊方式非常值得研究,該操作以基于LinkedIn的社交工程方案、自定義惡意軟件和靈活的檢測規避技巧而聞名。有趣的是,雖然行動顯示出了網絡間諜活動的跡象,但攻擊者也還是以經濟利益為主要目標。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1248/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1248/

暫無評論