作者: 啟明星辰ADLab

Bug/Vul/Patch

沒有人可以逃離生老病死,我們都知道這是自然規律;同樣,沒有軟件可以逃離Bug(缺陷)、Vul(漏洞)、Patch(補丁),其實這也是自然規律。因為軟件開發是一項復雜的活動,在開發的時候是很難預計所有可能會發生的條件,甚至隨著時間的推演,開發時安全的技術在后來也會變得不安全,比如一些軟件采用 MD5 方式來存儲口令,如今已經是不安全的了。

為了減少軟件的缺陷,軟件供應商一方面在"未雨綢繆":GS /DEP /SAFESEH /ASLR /SANDBOX /SIGNATURE /CFI /SDL等技術先后被提出并實施,在一定程度上主動地減少缺陷,也主動地阻止漏洞利用,保護軟件用戶的安全。除了主動出擊,另外一方面,供應商針對發現的漏洞及時的開發補丁程序并分發部署,比如微軟每個月定時“大補丸”、蘋果的系統“升級包”等。針對高危漏洞,供應商往往會緊急發布補丁,以期最大限度降低軟件用戶的損失。

在互聯網領域中,未雨綢繆和及時補丁已是常態化,漏洞造成的損失通常可以快速得到控制。然而,啟明星辰積極防御實驗室(ADLab)研究發現,在其他領域安全漏洞并沒有得到重視,補丁修復滯后十分嚴重,用戶長期處于高危漏洞的威脅中。例如,最近ADLab就發現某國際知名廠商智能鎖的高危漏洞遲遲未修復,并且還發現了新的漏洞。

被冷落的Vulnerability

該國際知名廠商的智能鎖具備多種打開方式:

1.傳統鑰匙開鎖 2.面板密碼開鎖 3.APP藍牙開鎖

要使用藍牙開鎖功能,用戶需要在APP中使用自己的手機號注冊賬號,然后掃描智能鎖的二維碼進行綁定。該廠商提供的APP可以在蘋果官方應用商店、主流安卓應用商店下載。2017年3月,ADLab對安卓APP進行了安全性分析。

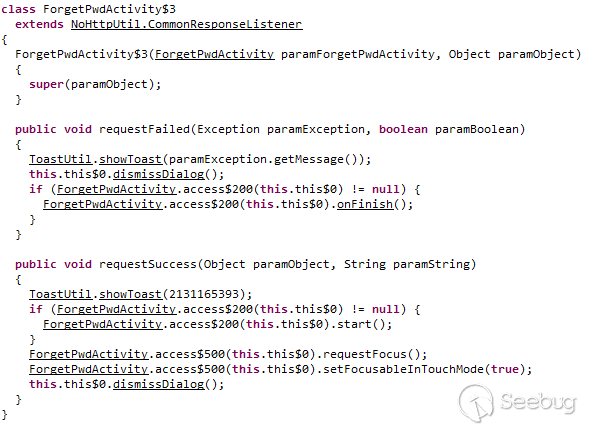

通過逆向分析APP的反匯編代碼和網絡數據報文交互邏輯,發現存在任意賬戶密碼重置漏洞,漏洞細節如下。

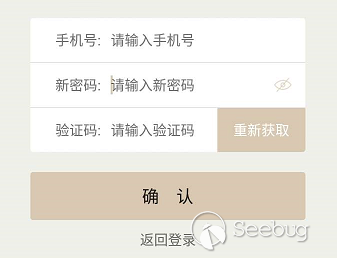

1)該APP支持通過手機驗證碼"重置密碼"

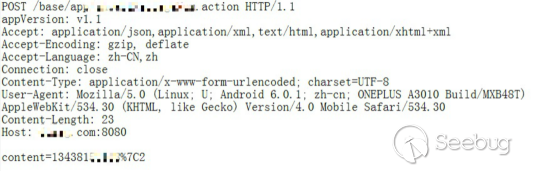

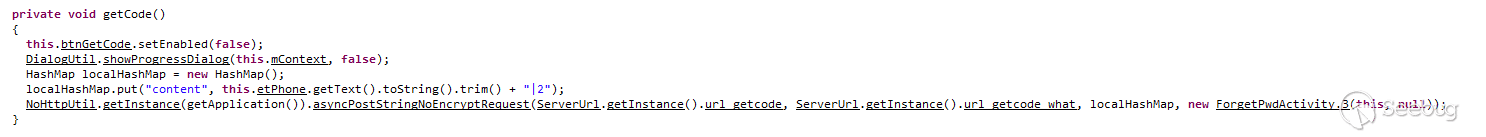

2)"重置密碼"的數據請求報文如下,這個接口的使用沒有任何限制,只需要提交待重置賬戶的手機號即可。

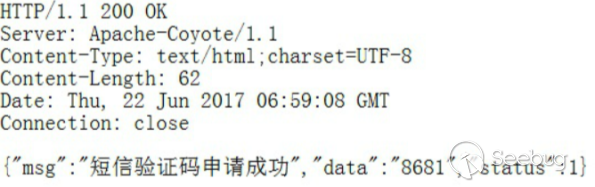

3)"重置密碼"的數據應答報文如下,報文中的data字段就是發給重置賬戶手機號的驗證碼。這意味著,驗證碼不但發送給了手機,還直接返回給了請求者。從而導致請求者可以獲取任意手機號碼的驗證碼,進而重置任意賬戶的登陸密碼。

4) 分析APP對"重置密碼"的應答處理,發現只檢查了status域是否為真,并沒有使用data域。即只檢查驗證碼是否發送成功,并沒有期望返回驗證碼。

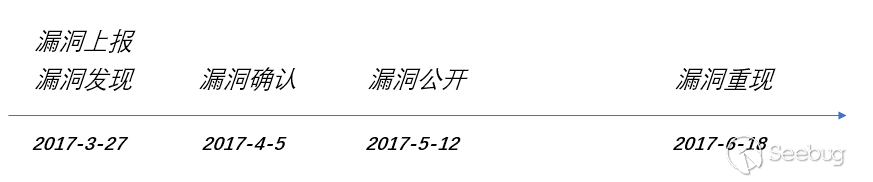

ADLab發現該高危漏洞后立即做了上報工作,其處理時間線如下:

5) 該高危漏洞距離公開時間已經一月有足,廠商至今仍然未修復,讓廣大用戶持續暴露在風險中。為了驗證這個漏洞的實際危害,ADLab進行了物理測試,證明通過該漏洞可以直接打開智能鎖,前提只需知道鎖綁定的手機號,如視頻所示。

驗證完重置漏洞的實際危害后,ADLab做了進一步安全分析,發現了一個更加高危的漏洞,通過該漏洞可以獲取該智能鎖產品的全部用戶資料,包括手機號和開門密碼。該漏洞不依賴手機驗證碼,利用起來會更加隱蔽,因此危害更大。ADLab已經對該漏洞做了上報工作,只是這一次要等到什么時候才能修復呢?

結束語

軟硬件系統被爆出漏洞已經是常態了,頂尖科技公司(如:谷歌、微軟)、起步微型公司(如:創業公司)、甚至是安全公司的產品都有定期漏洞披露。廠商在開發時可以通過使用帶安全功能的IDE、開發框架、中間件等,也可以在產品發布前進行安全性測試,這些未雨綢繆手段可以大幅提升產品的安全。除此之外,廠商在應急響應和補丁修復上應當給予足夠重視。對于高危漏洞不及時修復,不僅傷害廠商自身,更是傷害廣大的用戶。

所以我們懷揣著滿滿的情懷提醒:及時修復!

啟明星辰積極防御實驗室(ADLab)

ADLab成立于1999年,是中國安全行業最早成立的攻防技術研究實驗室之一,微軟MAPP計劃核心成員。截止目前,ADLab通過CVE發布Windows、Linux、Unix等操作系統安全或軟件漏洞近300個,持續保持亞洲領先并確立了其在國際網絡安全領域的核心地位。實驗室研究方向涵蓋操作系統與應用系統安全研究、移動智能終端安全研究、物聯網智能設備安全研究、Web安全研究、工控系統安全研究、云安全研究。研究成果應用于產品核心技術研究、國家重點科技項目攻關、專業安全服務等。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/343/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/343/

暫無評論