原文鏈接:From Conti to Akira | Decoding the Latest Linux & ESXi Ransomware Families

譯者:知道創宇404實驗室翻譯組

近年來,勒索軟件的發展趨勢已經從傳統的以Windows為目標的方式轉變為針對其他平臺,Linux 尤其明顯。在這種轉變中,勒索軟件運營商正在縮短不同有效載荷發布之間的時間差,并在不同平臺之間實現功能對等。

通過戰略性利用知名勒索軟件家族(如Conti、Babuk或Lockbit)的代碼,勒索軟件運營商正在重用和修改代碼庫,以創建新穎的攻擊技術。隨著更多此類案例的曝光,安全團隊需要保持警惕并靈活調整防御策略。

在本文中,我們重點介紹了幾個最近在其運營開始后不久就發布Linux/ESXi payload的勒索軟件家族。了解這些payload的能力是評估未來風險并使安全團隊能夠相應做好防御準備的重要一步。

與日劇增的Linux勒索軟件威脅

回顧四五年前,知名勒索軟件運營商的主要關注點事運行Windows系統的設備。針對非Windows平臺的payload需要額外的技能和時間來開發和發布。但現在情況已發生改變,諸如Rust和Go等編程語言使得惡意軟件開發人員能夠快速地進行多平臺移植。

根據我們目前所見的威脅形勢,勒索軟件運營商同時發布多個平臺的payload。在這種方式下,不再存在傳統的針對Windows的payload和針對Linux或ESXi的payload之間的顯著時間差。此外,現在跨平臺的有效載荷表現出特性的一致性是標準的。這些針對Linux和ESXi的勒索軟件在初始版本中包含了與其Windows版本相同的所有必要功能。

現代勒索軟件運營商越來越多地重復使用構建工具和代碼(有時是泄露的),或者修改現有代碼以適應他們的需求,同時將原始代碼作為模型。安全研究人員指出,這些變體主要源自Conti、Babuk和LockBit等家族。這些變體能夠同時針對Linux和VMWare ESXi環境進行攻擊,旨在加密在ESXi服務器上托管的虛擬機(VM),而這些虛擬機通常對業務運營和服務至關重要。

通常,攻擊者利用ESXi的漏洞、弱密碼或其他安全漏洞來獲取對虛擬化環境的訪問權限。高效鎖定和加密虛擬機的能力對勒索軟件運營商極具吸引力。完全虛擬化的基礎架構可以使用正確、強大的payload在幾分鐘內進行加密和破解。

MONTI Locker

MONTI Locker的歷史可以追溯到2022年年中,曾對VMware ESXi服務器進行了多次攻擊。

最新版本的MONTI ESXI勒索軟件支持各種命令行參數,其中許多參數都是從Conti中借用的代碼。然而,最近MONTI Locker背后的運營商顯示出更多定制化的跡象。

研究人員最近記錄了一個樣本,該樣本似乎放棄了舊的基于Conti的加密器,并刪除了一些命令行參數,包括--size、--log和--vmlist參數。

MONTI Locker的可用命令行參數包括:

| Argument | Function |

|---|---|

| — path | Path to file / volumes |

| –whitelist | List of virtual machines to skip (can accept .txt file input) |

| –vmkill | Toggle termination of virtual machines |

| –vmlist | Accepts a list (.txt file) of virtual machine names |

| –detach | Detach from the screen/terminal |

| –log | Create a log file |

| –prockiller | Toggles termination of processes with handles open on targeted files (for encryption) |

| –size | Partial file encryption, toggles percentages between 10 and 50 |

| –world-id= | Targeting specific World IDs within VMWare |

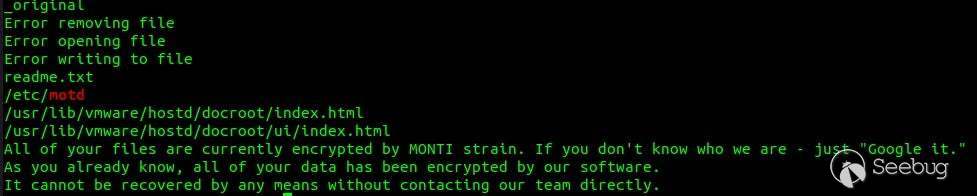

另一個值得注意的是MONTI Locker具備更新受影響服務器上的MOTD問價的能力。該文件(/etc/motd)控制用戶登錄vCenter時所看到的內容。在感染后,被MONTI Locker加密的服務器將顯示配置的勒索信息。

相比本文中其他威脅,MONTI Locker的攻擊規模較小。他們的目標具有選擇性,當涉及到他們的感染活動的整個生命周期時,他們擅長打持久戰。正如我們將在Akira中提到的那樣,觀察MONTI Locker在脫離Conti之后的演進以及這些變化產生的速度將是很有意思的。

Akira 勒索軟件

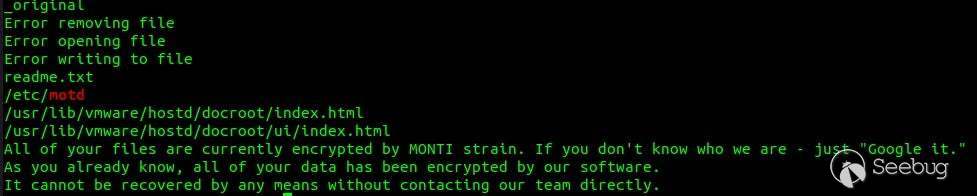

自2023年6月以來,已經觀察到Akira勒索軟件家族的Linux變種,但更廣泛的運營始于今年4月。Akira勒索軟件的初始傳播是通過利用易受攻擊的公開可用服務和應用程序實現的。該組織還被發現利用多因素身份驗證的弱點(或缺乏多因素身份驗證)進行攻擊。在受害者選擇方面,Akira攻擊者沒有歧視性。截至目前,他們針對的對象包括教育機構、金融、制造、房地產和醫療行業。

傳統上,Akira勒索軟件的payload是從Conti中借用的。Akira勒索軟件的Linux版本使用Crypto++庫來處理設備上的加密。Akira提供了一個簡短的命令集,其中不包括任何在加密前關閉虛擬機的選項。然而,它們允許攻擊者通過-n參數對加密速度和受害者實際恢復的可能性進行一定程度的控制。該值越大,加密的文件越多,意味著速度更慢,受害者在沒有適當解密工具的情況下恢復的可能性越低。

Akira的可用命令行參數包括:

| Argument | Function |

|---|---|

| — encryption_path, -p | Path to file / folders |

| –encryption_percent, -n | Partial encryption, sets percentage of file to be encrypted |

| –share_file, -s | Shared-drive path (on network) to be encrypted |

| –fork | Spawn a child process for encryption |

Akira通常以其復古風格的品牌和主題而聞名。這個組織與Conti有過交集,并且Akira的源代碼中散布著Conti的代碼片段。監測并觀察他們的非Windows payload如何隨時間演變,以及它們是否會與Conti基礎有所偏離,這將是非常有趣的事情。

Trigona Linux Locker

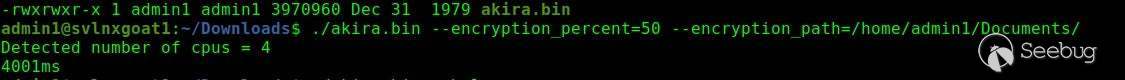

Trigona是一種勒索軟件家族,首次出現于2022年6月。作為一個多重勒索集團,Trigona托管了一個公開的受害者博客以及他們被盜的數據。他們的惡意軟件payload已經在Windows和Linux上觀察到。

在所有討論的家族中,Trigona在其原始Windows payload和針對Linux的版本之間的發布間隔最長。雖然Trigona在Windows和Linux payload之間有著最大的時間間隔,但與其他勒索軟件家族相比并不落后。

Trigona針對Linux的payload輕巧高效,并且在本文討論的家族中,他們包含了最強大的日志記錄和測試輸出選項。該組織在他們的攻擊活動和勒索要求方面非常積極,我們將繼續關注該集團為這些平臺和潛在的其他平臺更新工具的情況。

Trigona在Windows和Linux變種中都可使用/erase選項。這個選項經常被忽視,但實際上是很重要的。安全團隊應該意識到,這個選項可以使勒索軟件起到某種擦拭器的作用。

對于Trigona的payload,/erase選項將完全刪除文件,使其基本上無法恢復。這種行為可以通過結合使用/full選項來進行一定程度的自定義。沒有后者時,將僅用NULL字節覆蓋給定文件的前512KB。當與/full參數組合使用時,將覆蓋文件的全部內容。受影響的文件將被賦予._erased擴展名,而不是通常的._locked擴展名。

Trigona可用的命令行參數包括:

| Argument | Function |

|---|---|

| /full | Full file encryption (as opposed to the first 512KB) |

| /sleep | Sets number of seconds to wait before full execution |

| /fast | Partial encryption |

| /erase | Overwrite data (wipe). |

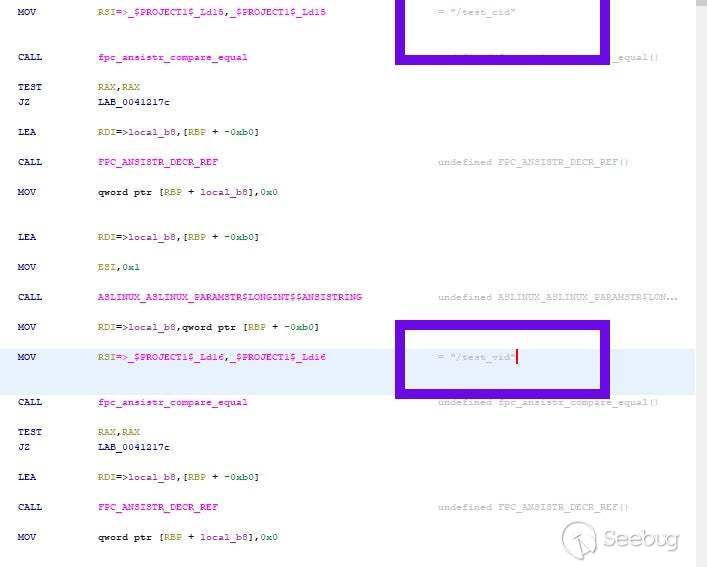

| /is_testing | Sets testing/debugging flag |

| /test_cid | Force use of specific Computer ID (for testing and debugging) |

| /test_vid | Force use of specific Victim ID (for testing and debugging) |

| /allow_system | Toggle encryption of system paths |

| /shdwn | Force the shutdown of system once encryption completes |

| /path | Required – Sets target path to encrypt |

| /log | Specify path for log file |

/path參數

Abyss Locker

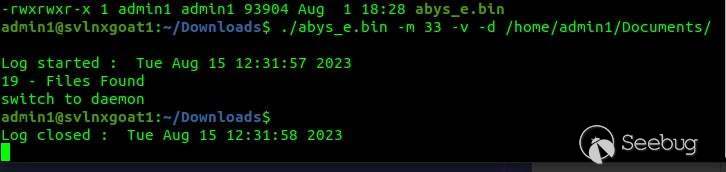

Abyss Locker勒索軟件的活動始于2023年3月,主要針對VMware ESXi環境進行攻擊。Abyss Locker有效負載的初始交付通過各種方式進行,包括網絡釣魚電子郵件或利用易受攻擊的公開服務和應用程序。

Abyss Locker針對Linux的負載源自Babuk代碼庫,其功能非常相似。此外,Abyss中的加密功能基于HelloKitty勒索軟件中發現的功能。目前尚不清楚Abyss Locker、HelloKitty和Vice Society之間的正式合作方式。Abyss Locker包含了專門針對esxcli命令行工具的調用,該工具用于虛擬設備的管理。

Abyss Locker使用esxcli命令行工具,并允許多種虛擬機和進程終止模式。

esxcli vm process list

esxcli vm process kill -t=force -w=%d

esxcli vm process kill -t=hard -w=%d

esxcli vm process kill -t=soft -w=%d這些命令會影響目標虛擬機關閉的“優雅”程度。根據VMware的文檔,通常最理想的選項是soft,它會執行一個較為平緩的關閉。hard選項將立即關閉(假定特權),而force選項應該只作為最后的手段。如果需要,Abyss將使用所有這些選項。

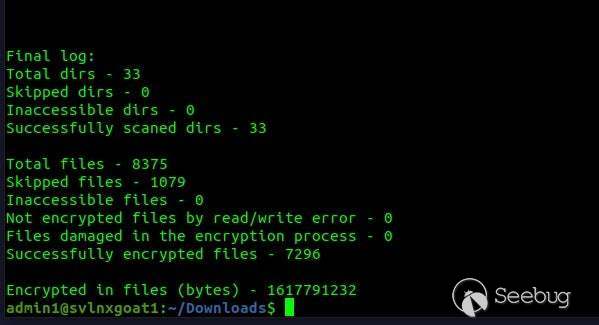

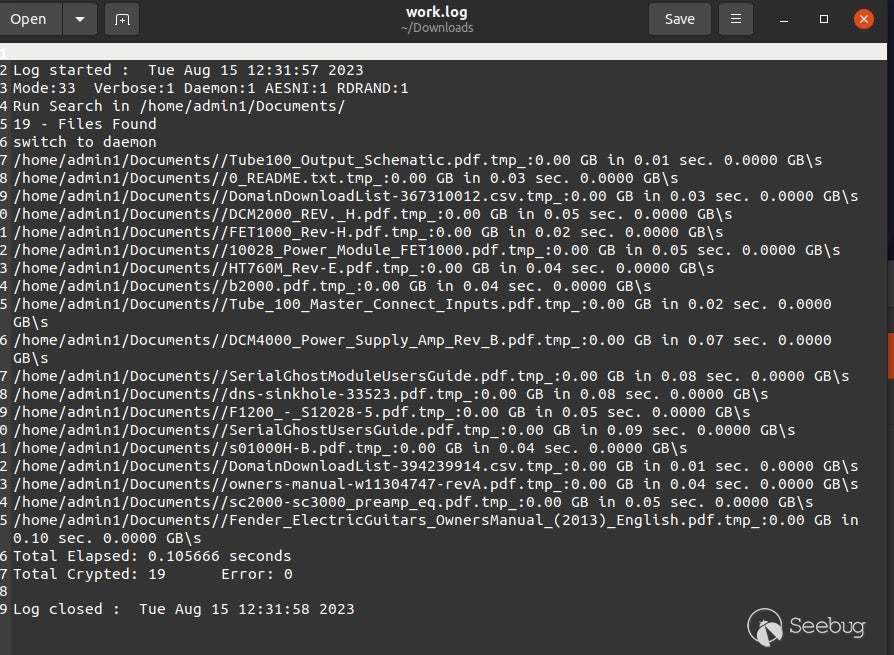

Abyss Locker的可用命令行參數包括:

| Argument | Function |

|---|---|

| -m | Partial encryption (5-10-20-25-33-50) |

| -v | verbose |

| -d | Switch to daemon |

| Start |

Path to start encryption in |

-v:創建一個詳細的“work.log”文件,顯示所選的加密模式以及遇到的每個文件的加密時間基準。

就設備整體加密的速度而言,Abyss Locker的有效載荷是快速而高效的。隨著這個組織不斷調整他們的payload,我們預計將會看到更多類似custom-branded、Vice Society風格的攻擊活動出現。

結論

在這篇文章中,我們研究了幾個主要的 Linux和VMware ESXi勒索軟件家族,并深入研究了特定payload的用法和命令行語法。通過強調可能存在的血統關系并聚焦于可用的參數,安全團隊可以對這些payload有一個“親身體驗”,從而增強他們的威脅檢測能力。

使用Windows payload的攻擊與針對其他平臺的攻擊有所不同,這表明勒索軟件的格局在繼續演變。隨著黑客們不斷迭代策略以規避檢測,安全負責人需要緊跟這些趨勢。

Linux勒索軟件文件示例

MONTI Locker

a0c9dd3f3e3d0e2cd5d1da06b3aac019cdbc74ef

f1c0054bc76e8753d4331a881cdf9156dd8b812a

Akira

9180ea8ba0cdfe0a769089977ed8396a68761b40

Trigona

0144800f67ef22f25f710d181954869f1d11d471

55f47e767dd5fdd1a54a0b777b00ffb473acd329

62e4537a0a56de7d4020829d6463aa0b28843022

Abyss Locker

40ceb71d12954a5e986737831b70ac669e8b439e

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3013/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3013/

暫無評論