原文鏈接:Lockbit leak, research opportunities on tools leaked from TAs

譯者:知道創宇404實驗室翻譯組

Lockbit是最常見的勒索軟件之一。它附帶了一個聯盟勒索軟件即服務(RaaS)計劃,向參與者提供高達80%的贖金要求,并為那些發現并報告導致文件可以無需支付贖金解密漏洞的人提供了漏洞賞金計劃。根據Lockbit所有者、同名網絡犯罪組織的說法,已經支付了多達5萬美元的賞金。除了這些特點之外,Lockbit還提供了一個可搜索的門戶網站,用于查詢被勒索軟件家族攻擊過的公司的泄露信息,甚至向那些在身上紋有Lockbit標志的人提供支付。

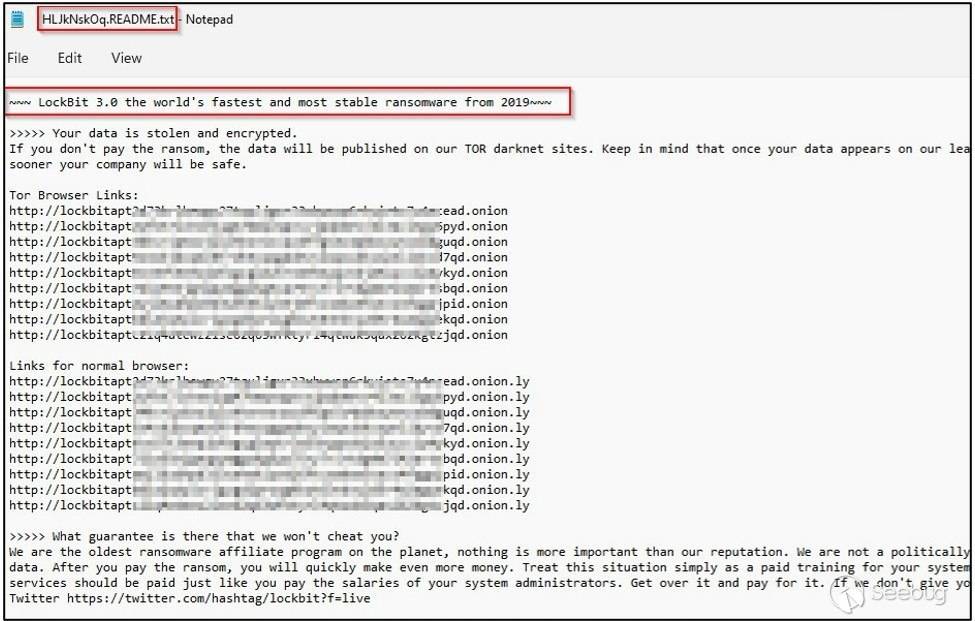

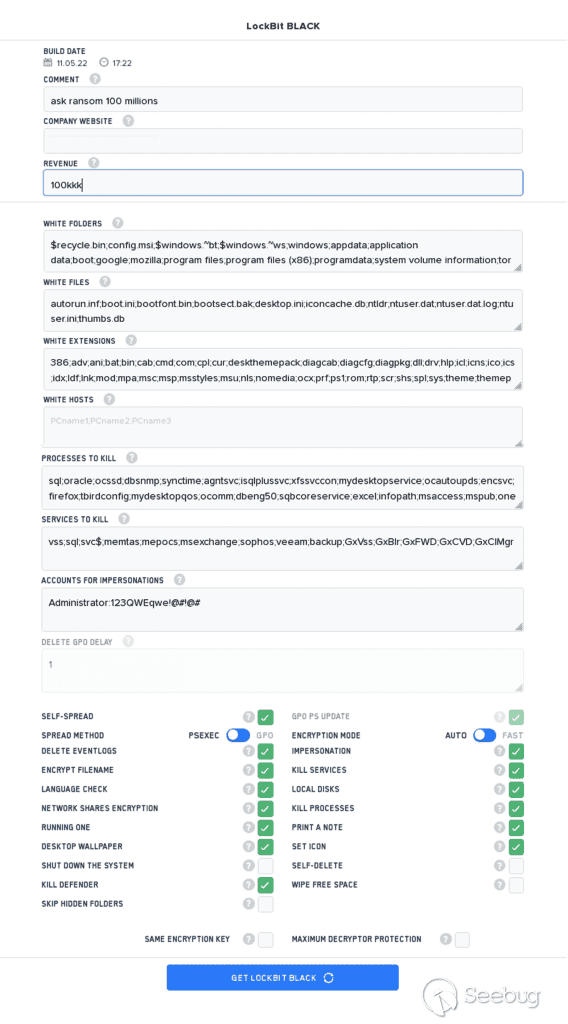

Lockbit v3,也稱為Lockbit Black,于2022年6月首次被發現,這對自動化分析系統及分析師來說是一個挑戰。其中最具挑戰性的特征包括:

-

它支持使用隨機生成密碼的加密可執行文件。這將會阻止執行并阻礙自動化分析,除非在命令行中提供適當的密碼。

-

有效載荷包括針對逆向工程分析的強大保護技術。

-

它包括許多未記錄的內核級Windows函數.

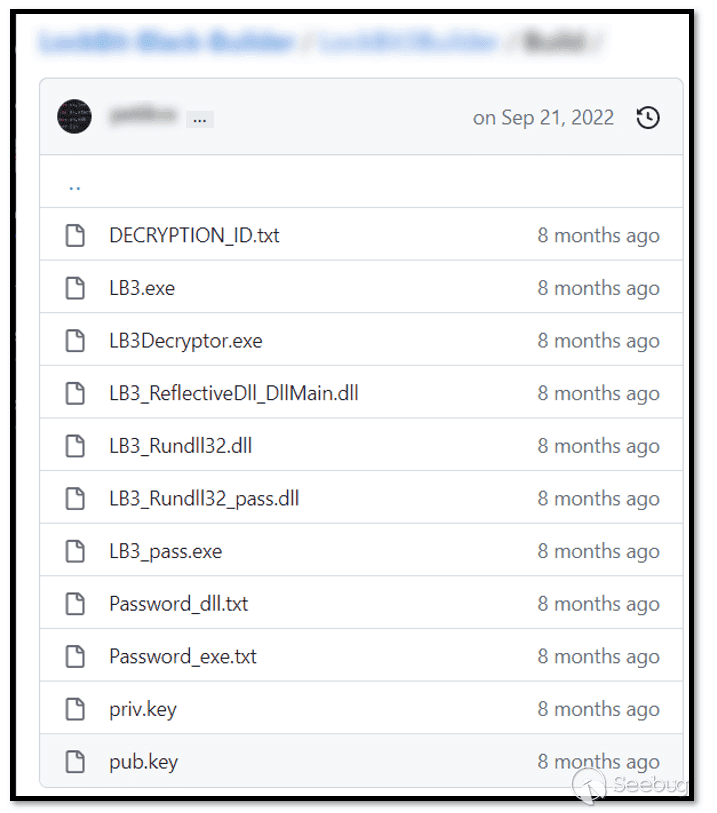

2022年9月,多名安全新聞專業人士報道并證實了Lockbit 3的一個生成器工具的泄露。該工具允許任何人創建自己定制版本的勒索軟件。其中兩個不同的用戶發布了創建不同變種的勒索軟件所需的文件。

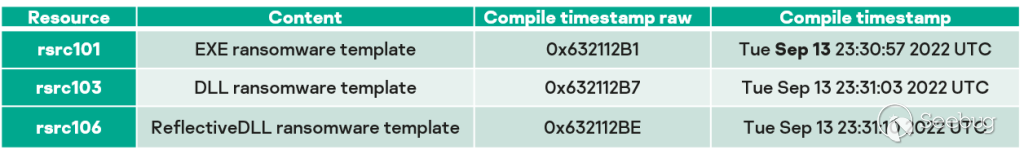

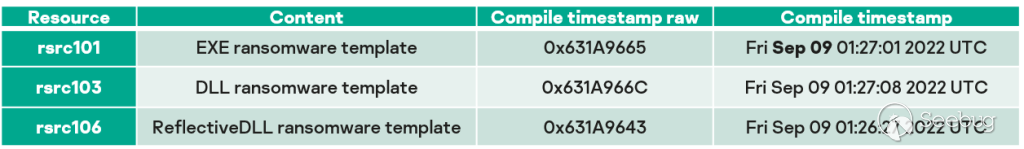

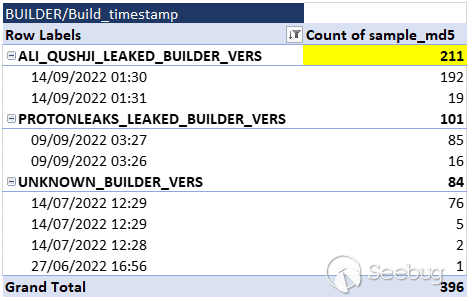

根據我們的分析,X(之前稱為Twitter)用戶@protonleaks和@ali_qushji發現了兩個不同的變體。我們的時間戳分析證實,在兩次泄露中builder.exe二進制文件略有不同。protonleaks版本的編譯日期是2022年9月9日,而ali_qushji版本是的編譯日期是2022年9月13日。在惡意軟件的模板二進制文件(嵌入和不完整版本的惡意軟件,用于構建最終可供分發的版本)中也發現了類似的編譯時間差異。

ALI_QUSHJI泄露生成器

PROTONLEAKS泄露生成器

builder泄露事件

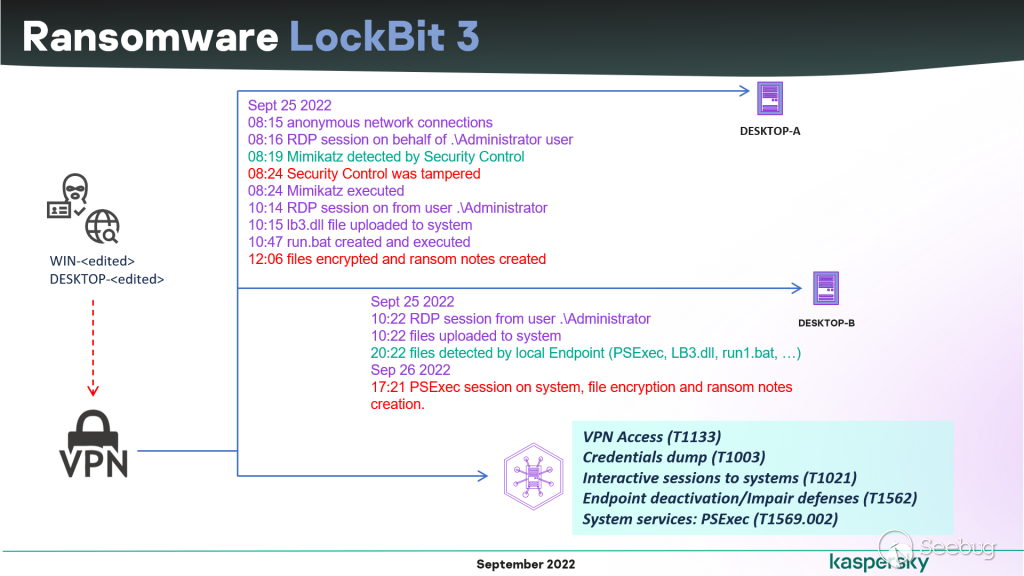

在builder泄露事件發生后,在我們GERT團隊在事件響應過程中成功發現一起入侵事件,該事件利用Lockbit 3勒索軟件的變種對關鍵系統進行了加密。我們的防護系統將此威脅確認并檢測為“Trojan.Win32.Inject.aokvy”。

入侵行為包括Kaspersky Threat Intelligence團隊在2022年8月的報告中所提到的八個主要勒索軟件團伙(包括偵察、枚舉、收集和部署等戰術)類似的TTP(戰術、技術和過程)。

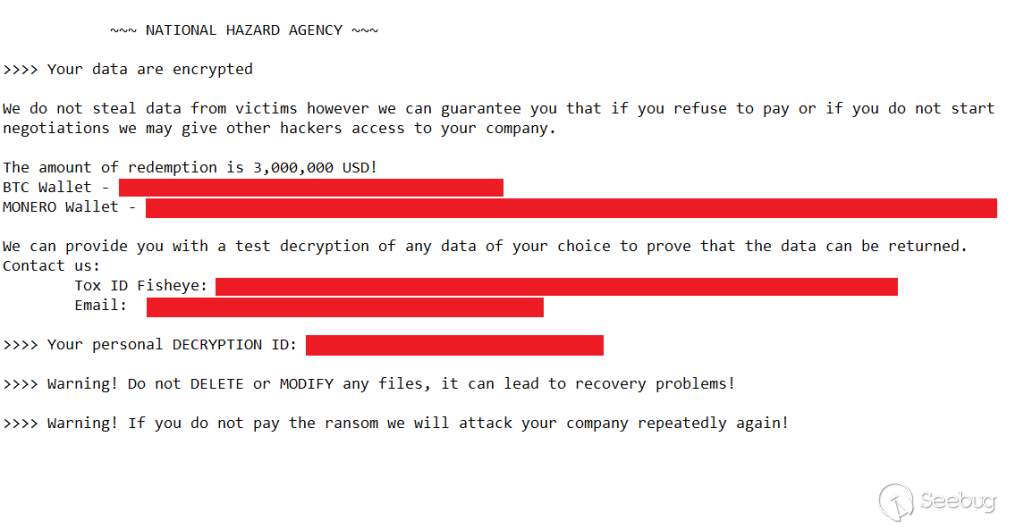

盡管確認這個變種被確認為Lockbit,但贖金要求程序與已知的該威脅行為者實施的程序大相徑庭。這次事件背后的攻擊者決定使用一個不同的勒索信息,標題是關于一個以前不為人知的組織,名為NATIONAL HAZARD AGENCY。

在這種情況下,勒索留言直接描述了獲得密鑰要支付的金額,并指示使用Tox服務和電子郵件進行溝通,而不像Lockbit組織那樣使用自己的平臺進行溝通。

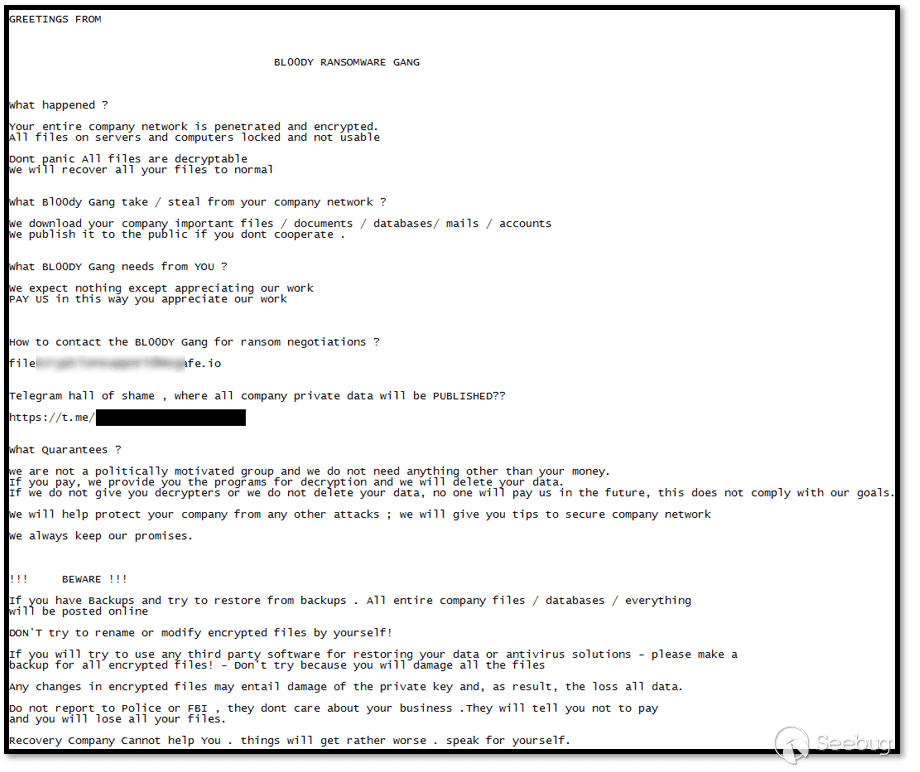

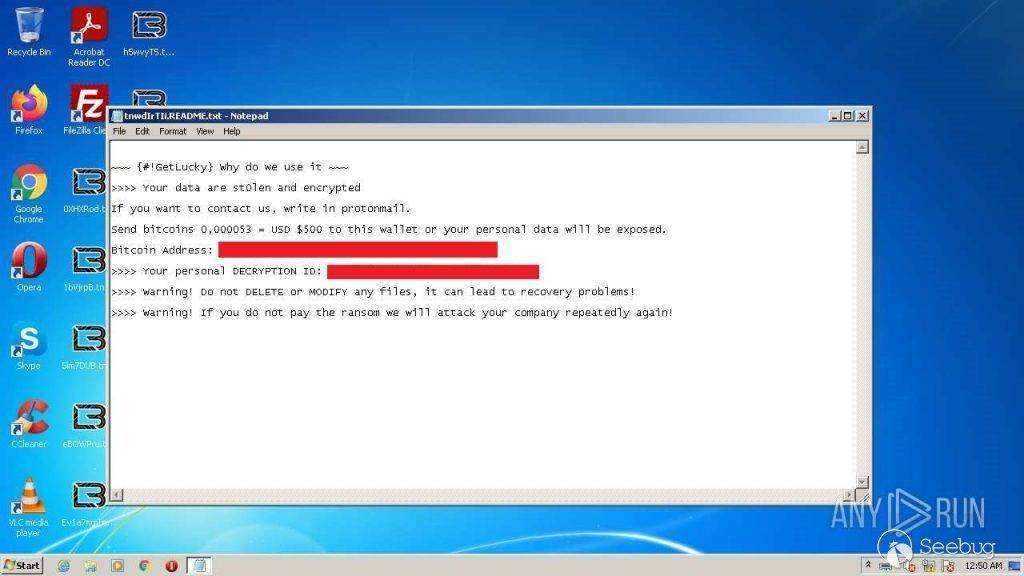

根據其他分析師的意見,不同的組織開始使用泄露的builder,但他們有自己的溝通渠道:

生成器有效負載分析

盡管許多黑客利用泄露提出了新的勒索軟件組合,但Kaspersky的GERT團隊決定分析生成器,以了解其構建方法并定義額外的分析機會。

生成器的分析解決了勒索軟件有效負載帶來的一些挑戰:

- 生成器本身不包含任何保護機制,因為它將被攻擊者使用,不應該暴露:沒有反調試機制(至少在生成器本身中),沒有反向工程保護,沒有代碼混淆,樣本模板作為資源嵌入(解密器、EXE、DLL、反射式DLL)。

- 我們了解了配置參數是如何嵌入到有效載荷中,而無需對最終二進制文件進行逆向工程。

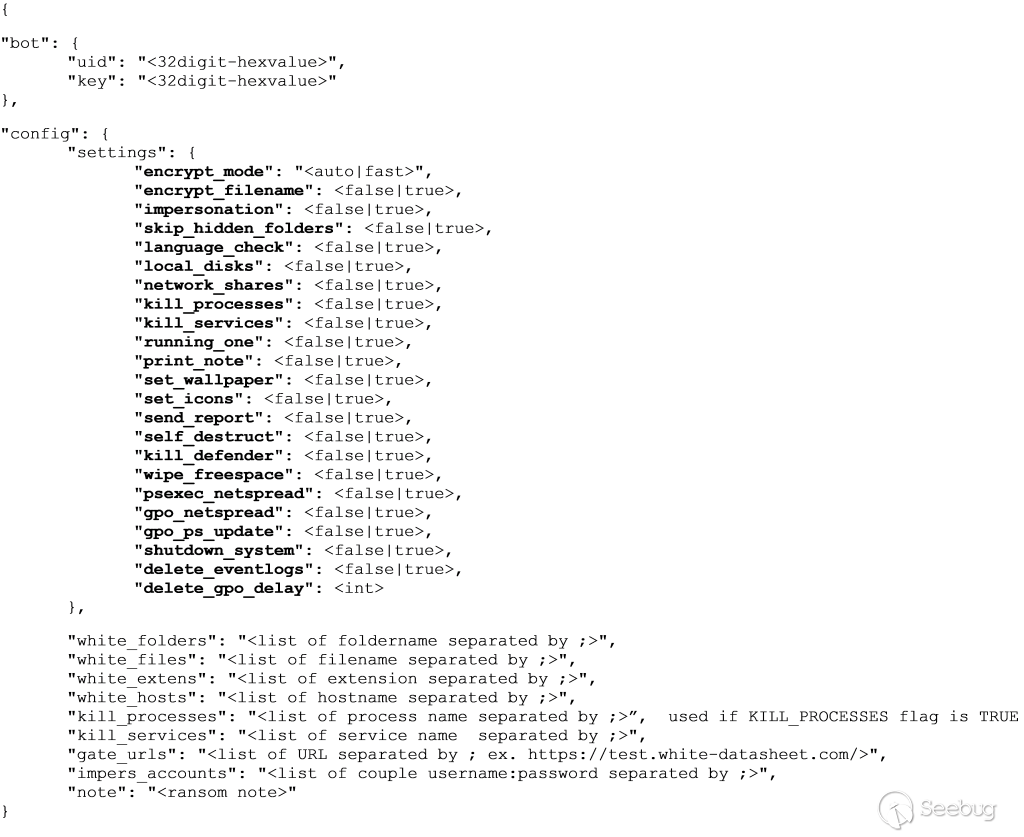

生成器呈現了不同的配置參數,這些參數被強制嵌入到惡意軟件中。

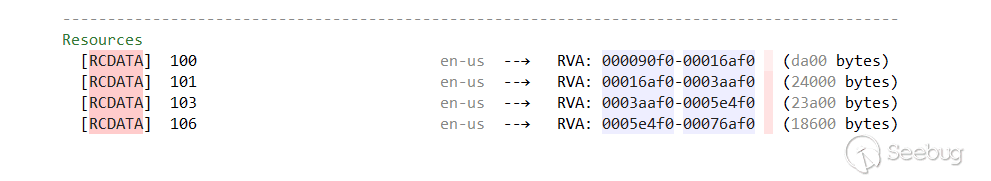

Embedded resources嵌入式資源

加密器和解密器的模板被嵌入到生成器的資源部分:

- 100: LockBit 3.0 Decryptor (EXE)

- 101: LockBit 3.0 Encryptor (EXE)

- 103: LockBit 3.0 Encryptor (DLL)

- 106: LockBit 3.0 Encryptor (Reflective DLL)

提出了一種方法——基于生成器配置參數的方法以及如何將它們添加到選定的有效載荷——來計算:

- 如何執行參數配置解析

- 如何應用數據轉換

- 配置如何加密,然后存儲在最終的二進制文件中

有效載荷嵌入式配置

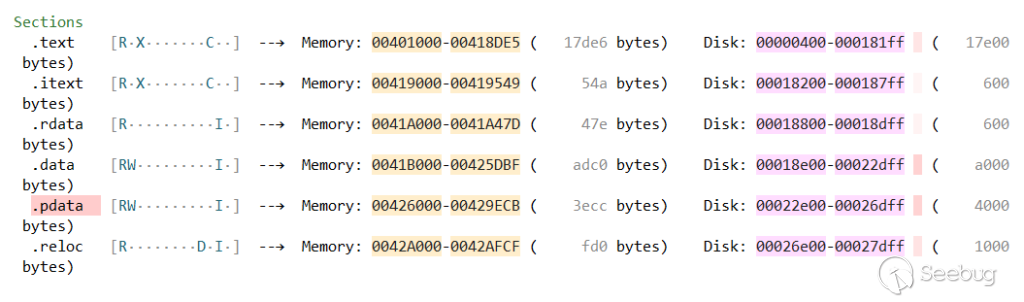

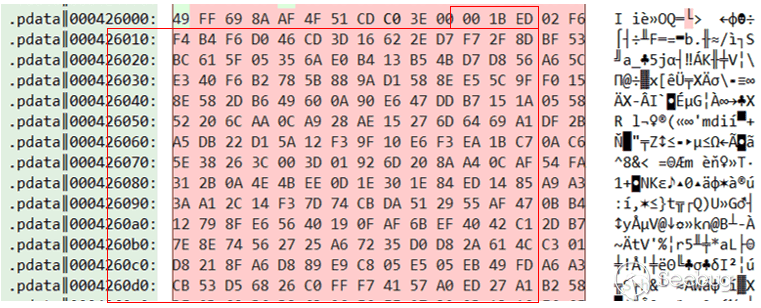

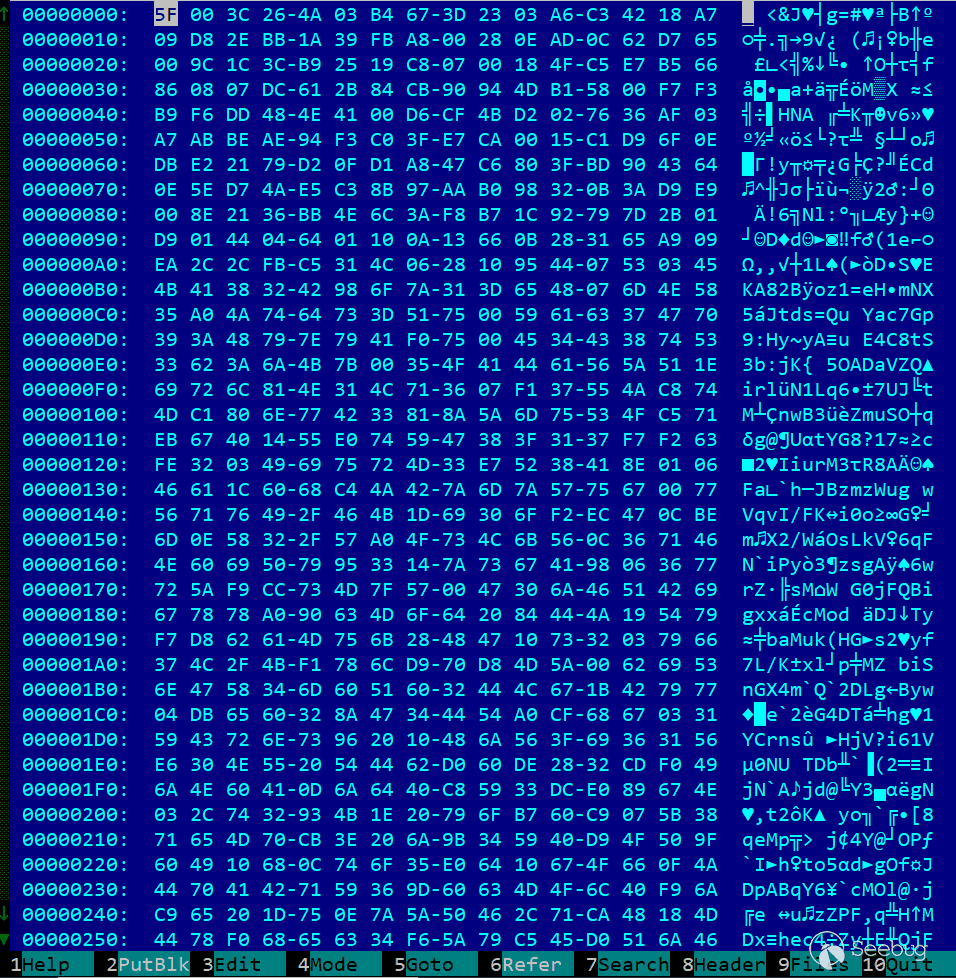

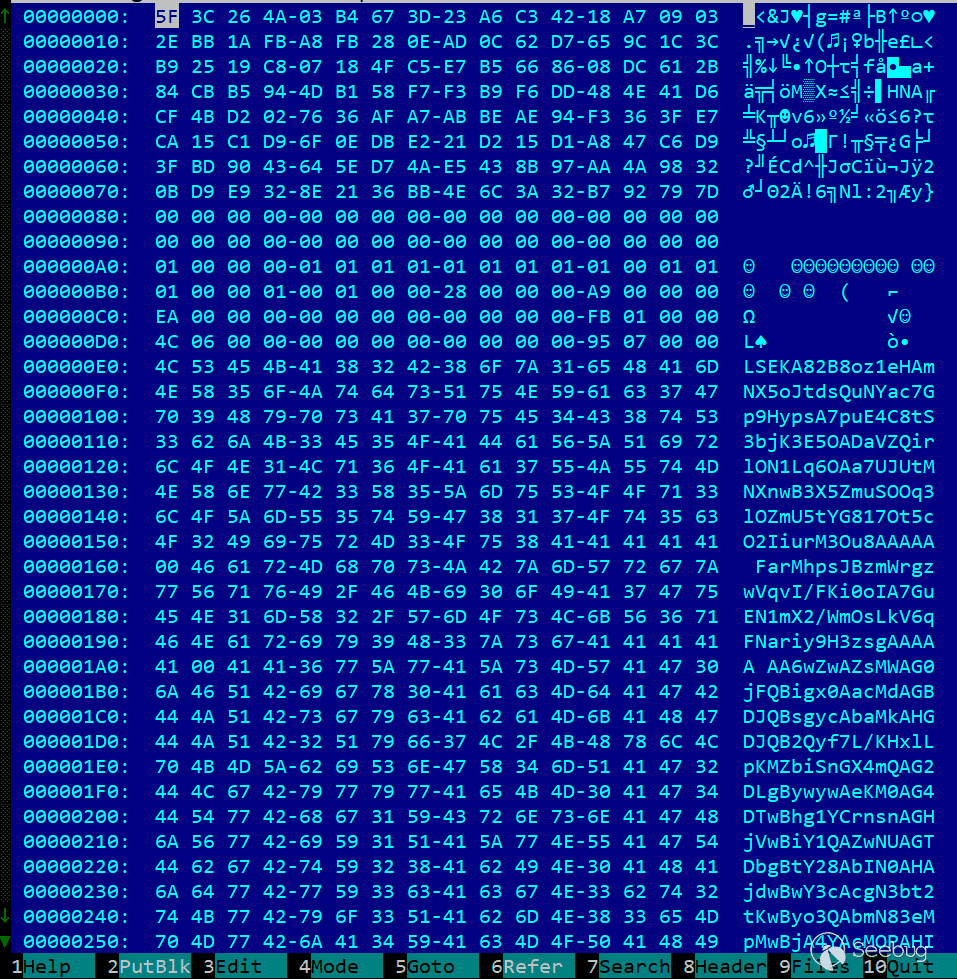

逆向工程分析確定配置信息被嵌入在一個名為.pdata的區段中,首先使用XOR函數和從隨機種子派生的密鑰進行加密,然后壓縮以嵌入到有效載荷中。

如果樣本配置為使用密碼加密,則配置信息將首先嵌入到二進制文件中,然后使用唯一密鑰對樣本進行加密。

用于解密嵌入在該部分中的內容的XOR密鑰的創建,依賴于兩個隨機密鑰以及嵌入在二進制源代碼中的其他固定值。

解密和隨后的解壓將生成一組樣本配置參數,其中一些具有易于識別的加密機制。

接下來的步驟是解釋這些字段,并對每個字段所需的應用解密,將其轉化為可讀的值。

生成器使用了一個自定義的哈希函數,對于配置參數中輸入的white_folders、white_files、white_extens和white_hosts等值,它會產生一個4字節的值。其他字段則使用Base64和ROR13進行存儲。

最后,通過解釋config.json文件中字段的含義以及字段之間的關系,我們可以確認:

- 大多數配置字段根據其名稱和內容很容易解釋。

- 某些字段只接受在值列表中選擇的值。

- 許多字符串值的字段在加載到載荷配置之前會使用ROR13進行存儲。

- 某些字段接受多個列表值,使用“;”作為分隔符。

- 憑據必須以"<用戶>:<密碼>"的格式進行存儲。

基于這些結果,我們定義了一個樣本分析程序,并將其應用于多個樣本,以確定有效載荷的參與者、目標和結構偏好的類型。

樣本統計

此分析的目的是了解不同攻擊者的應用參數,以構建在野外檢測到的樣本中配置的惡意軟件。

在我們的研究中,共分析了396個不同的樣本。根據時間戳,大部分是由泄露的生成器創建的樣本,但還發現了其他日期為2022年6月和7月的未知生成器。

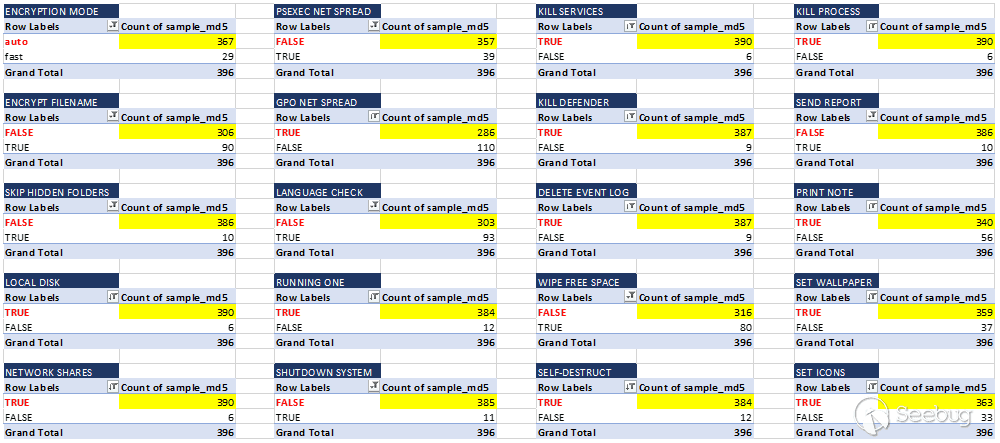

嵌入配置的一般統計信息如下:

- 許多檢測到的參數與生成器的默認配置相對應,只有一些包含微小的更改。這表明樣本可能是為了緊急需要或懶惰的攻擊者開發而來。

- 最常見的加密目標是本地磁盤和網絡共享,避免隱藏文件夾。

- 樣本通常運行單個實例,并啟用以下參數:

- 終止服務

- 終止進程

- 終止防御程序

- 刪除日志

- 自我銷毀

- 大多數已識別的樣本都沒有啟用系統關閉選項。

- 90%的樣本配置了通過PSEXEC進行網絡部署,而72%的樣本配置了通過GPO進行部署。

- 很少有樣本啟用與C2的通信。

C2通信配置顯示很少被使用,并包括三個測試域。在分析的樣本中沒有發現可疑或惡意的域名,這表明對使用泄露的有效負載建立C2通信沒有興趣。

此外,在配置中冒充數據列表(在有效負載配置中注冊的憑據)記錄了一些常規數據和默認的暴力破解列表。但也有可能檢測到其他帶有特定數據的二進制文件,可以用來識別受攻擊的組織或個人。

需要注意的是,Lockbit等勒索軟件行為者將此類信息整合到樣本中,因此必須妥善處理這些樣本,以避免信息泄露。

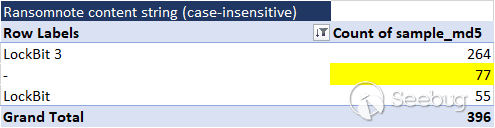

最后,一些統計數據與除“原始”Lockbit之外的參與者使用泄露的生成器有關。我們發現77個樣本在勒索說明中沒有提及“Lockbit”字符串(不區分大小寫),這與LB的TTP相當出乎意料。

修改后的勒索說明中沒有提及Lockbit使用了不同的聯系地址(郵件/URL),這表明可能有除了“原始”Lockbit之外的行為者濫用了生成器。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3018/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3018/

暫無評論