作者:楊冀龍

公眾號:神龍叫

原文鏈接:https://mp.weixin.qq.com/s/HLvydDDhTfxK-xWsGEuCpA

通過對戰爭發動前后,俄烏互聯網空間測繪數據分析,可以從一個側面一窺俄烏實體戰爭態勢情況,也能更詳細窺視網空對抗情況。

一、戰爭前期俄羅斯網空防御居于劣勢

通過網空測繪顯示,俄羅斯網絡空間最近一年互聯網IP的開放端口暴露數量為:8609萬,烏克蘭為516萬,其中俄羅斯防火墻數量6.6萬,烏克蘭0.9萬。烏方一個防火墻平均覆蓋560個資產,俄方一個要覆蓋1291個資產,防御密度來看,烏克蘭占優勢。

| 類型 | 俄羅斯 | 烏克蘭 | 比例 |

|---|---|---|---|

| 最近一年的互聯網資產數量 | 8609萬 | 516萬 | 17: 1 |

| 防火墻設備 | 6.6萬 | 0.9萬 | 7 : 1 |

| 加密設備 | 1149萬 | 198萬 | 6 : 1 |

二、從網空測繪可以反饋物理戰爭進展

我們通過網空IP掉線率,可以了解實體戰爭態勢。

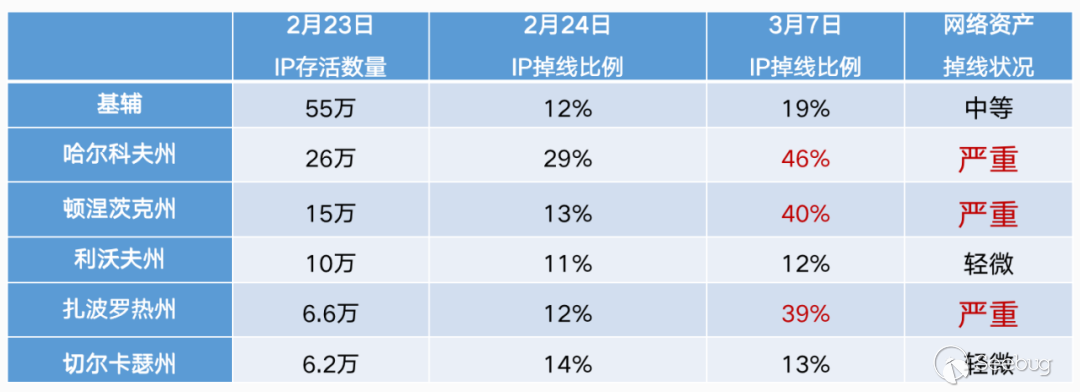

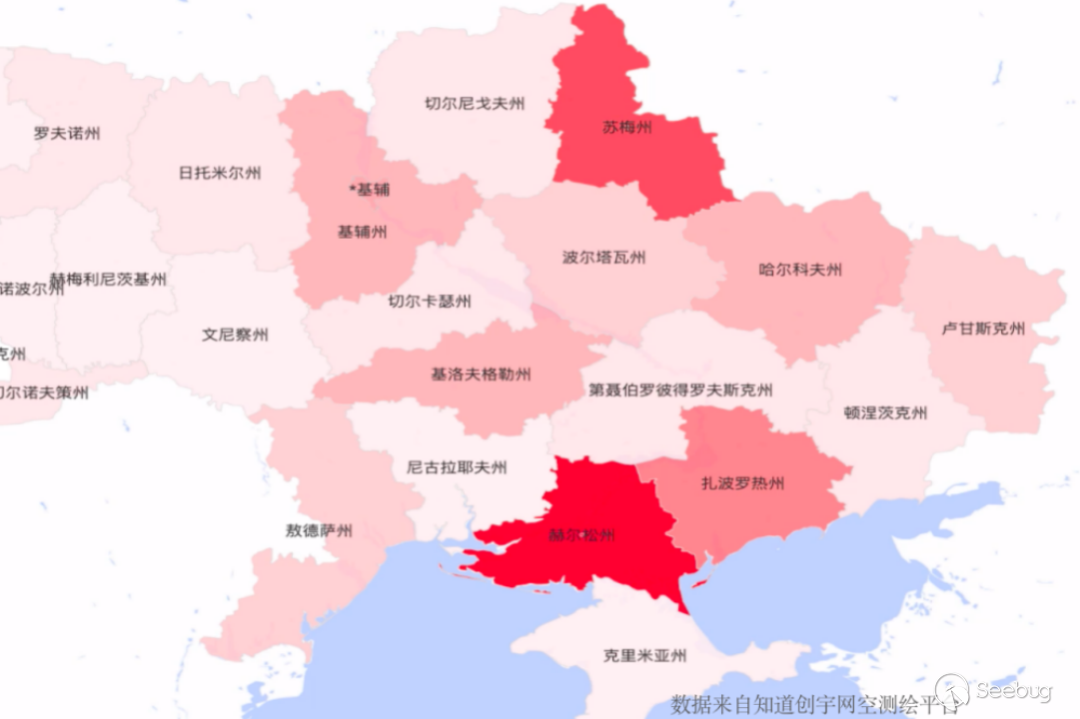

通過對烏克蘭互聯網空間的240萬IP地址,每小時做存活性測繪,得出各個區域的掉線率,用顏色標記。2月25日下午4點左右,掉線情況如下:

用地圖標識如下(顏色越深,掉線率越高):

和網絡報道的俄羅斯軍隊進攻路線和進度高度重合:

可見通過網空測繪,可以掌握部分實體戰爭進度。

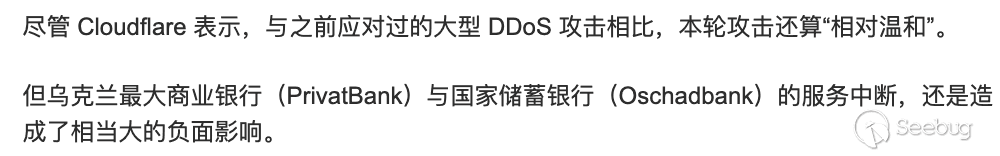

其中烏克蘭中部、西部也出現了掉線情況,根據對關鍵基礎設施暴露在互聯網的IP地址測繪,根據新聞媒體報道,其網絡持續受到DDos攻擊,有新聞報道稱是俄羅斯所為,但沒有給出明確證據。

三、戰爭期間烏克蘭互聯網受到持續強度打擊

3.1 烏克蘭互聯網持續掉線情況

通過對烏克蘭240萬互聯網IP存活測繪顯示:

- 2月15日起在地面沖突前一周左右,烏受到規模化DDoS攻擊,和新聞報道一致。

- 2月烏克蘭發布新聞,23-24日烏通過自主防衛手段,開始主動斷網,加固保護關基和信息設施。

- 2月24日開戰后前期主動斷網系統重新上線,但在隨后幾天里這些資產持續掉線,持續受到DDos攻擊壓制,烏克蘭臨時斷網加固沒有效果。

時間歷程如下圖(橫軸是時間,縱軸是存活IP數量):

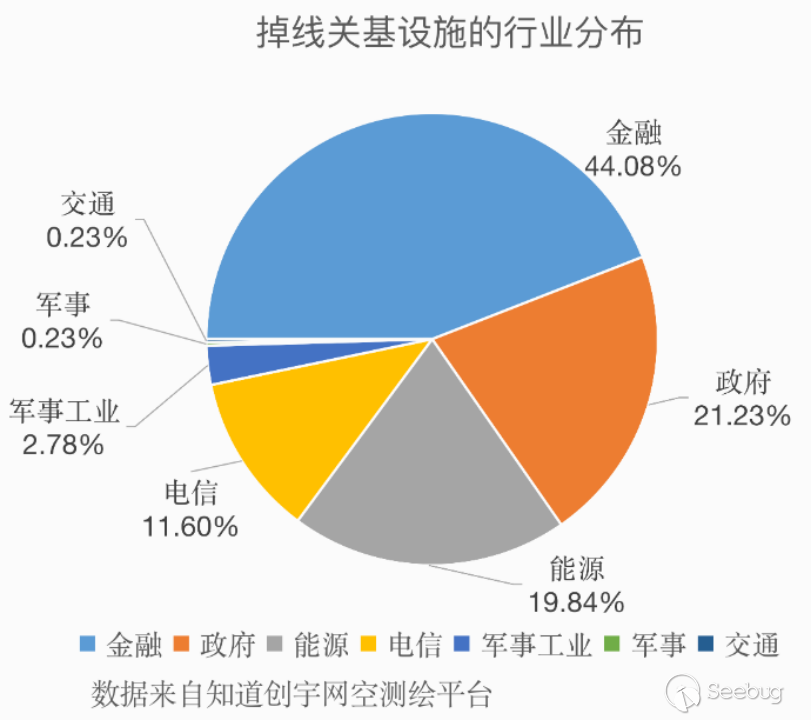

3.2 烏克蘭關鍵基礎設施受到持續打擊壓制

我們對烏克蘭關基設施的互聯網IP抽樣進行存活觀察如下:烏克蘭在線存活的關鍵基礎設施數量從2月24日起急劇下降,掉線比率超過50%。攻擊方使用規模化DDoS等攻擊手段癱瘓關基,直接打擊烏關基設施。

| 分類 | 2月24日 | 3月7日 |

|---|---|---|

| 關基IP掉線比例 | 58% | 66% |

| 非關基IP掉線比例 | 8% | 16% |

從互聯網掉線的關基分類和比例如下:

關基的掉線也引起了媒體報道:

參考信息:https://baijiahao.baidu.com/s?id=1725633189034620481&wfr=spider&for=pc

3.3 DDos和網頁篡改并列

除了持續受到DDos攻擊導致烏克蘭大量關基無法提供服務,被壓制掉線以外,1月1日到3月1日,我們還監測到121次烏克蘭政府網站、新聞媒體網站被篡改事件。和新聞報道基本一致:

篡改內容包括:發布虛假戰況、發布虛假政府公告、發布政治宣言、發布恐嚇信息等。

參考信息:https://new.qq.com/omn/20220115/20220115A02K9R00.html

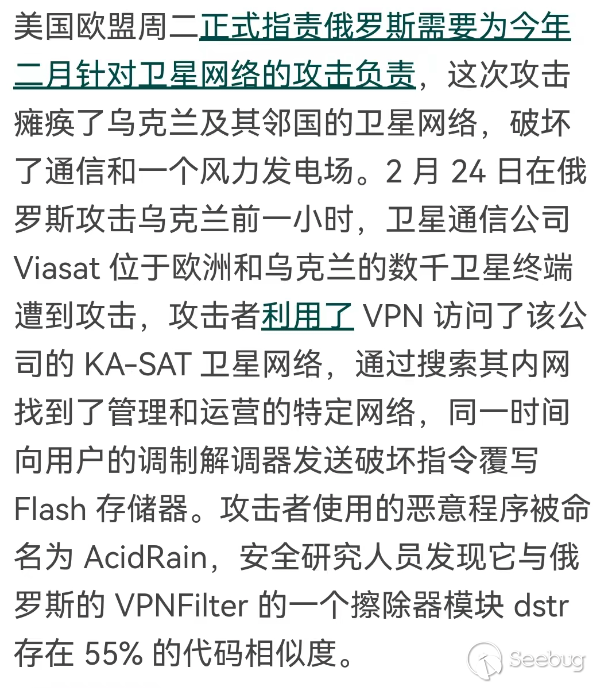

3.4 對關基的網絡攻擊摧毀設施設備

從網上媒體報道來看,除了DDos以外,烏克蘭衛星、政務信息系統等關基設施,也受到了數據擦除、系統擦除、硬件損壞等攻擊。

四、戰前3天烏境內僵尸節點快速增加

如果要進行DDos攻擊,除了全球部署僵尸外,更重要的是要在目標國境內部署。我們對黑客常用的其中一款僵尸布控程序在烏克蘭境內部署情況測繪顯示,在開戰前兩天,開始了大規模布控,數量快速上升2.5倍,似乎預示了戰爭即將開始。該僵尸布控數量如下:

通過對39款僵尸程序在烏布控測繪,戰前兩天平均上升倍率為2.3倍。

五、國際黑客對俄攻擊加劇但沒有效果

主要成員來自美國的匿名者組織于2月25日向俄羅斯“宣戰”,并號召全球黑客對俄羅斯發起網絡攻擊,隨后就導致了俄羅斯的多個關基受到多種手段來自暗網、全球跳板的攻擊。

共有50個國際黑客組織宣布參加了此次網絡沖突中,其中39個黑客組織支持烏克蘭,并持續對俄羅斯發起網絡攻擊,15個黑客組織表示支持俄羅斯。俄羅斯在全球黑客圈的影響力較弱。

5.1 暗網測繪顯示對俄網絡攻擊大幅度增加

我們通過暗網測繪測繪,2月25日我們觀察到暗網攻擊中對不同國家的攻擊數量占比出現了變化,大量攻擊指向了俄羅斯:

| 國家 | 日常占比 | 25日占比 |

|---|---|---|

| 俄羅斯 | 7% | 30% |

| 烏克蘭 | 0.1% | 0.1% |

| 美國 | 30% | 20% |

| 中國 | 2% | 1% |

5.2 跳板對俄網絡攻擊大幅增加

我們長期對全球黑客使用的跳板IP進行跟蹤。2月20日到3月27日對黑客使用的跳板抽樣,統計到俄羅斯的攻擊數據,我們發現在開戰頭幾天,這些跳板大量被用于攻擊俄羅斯,攻擊量比平常增加了30倍:

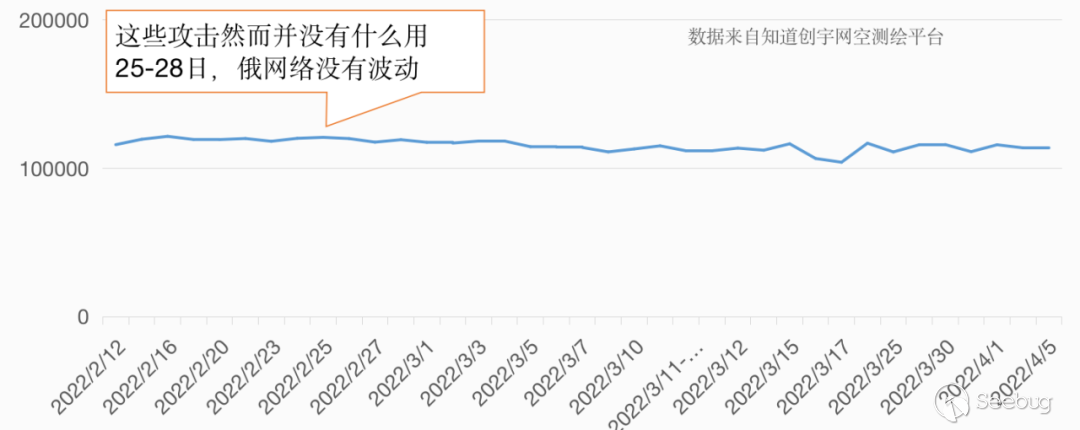

5.3 俄羅斯網絡在攻擊中沒有波動

我們對俄羅斯關基單位IP進行抽樣持續性測繪顯示,在如此激烈的黑客攻擊下,俄羅斯關基互聯網資產基本沒有波動,不受攻擊影響:

六、通過測繪看俄烏網空對抗特點和對我們的啟示

烏克蘭網絡被攻擊有以下特點:

-

規模化、高強度DDos:持續進行了高強度的DDos攻擊,烏克蘭關鍵基礎設施始終被壓制。

-

網站受到持續篡改攻擊:政府、新聞網站被持續入侵,篡改,發布虛假公告,影響民心。

給我們的啟示為嚴防DDos和防篡改:

-

關基單位加強抗DDos防御。尤其是金融、能源、運營商、政府,可以想象如果各健康碼同時受到DDos攻擊,導致無法提供服務,將會帶來多大的社會影響?

-

政府、媒體需要加強防篡改能力。官方媒體必須保障沒有虛假信息發布,尤其關鍵時刻,代表政府聲音,事關重大!

-

充分利用云防御平臺能力。全球提供抗DDos、防篡改、防黑客入侵的主要云防御平臺有: a) Akamai.com(阿卡邁):用于美國的關基互聯網側業務

b) CloudFlare.com(云之光):用于美國和盟國的互聯網安全,4月后,不斷有烏克蘭互聯網系統,接入其防御服務

c) Yunaq.com(創宇盾):保衛了大量中國的關基和互聯網企業安全

七、數據源:“鐘馗之眼”網空測繪平臺

以上數據均來自知道創宇的“鐘馗之眼”(ZoomEye.org)網空測繪平臺。網絡空間測繪是指對網絡空間資產進行持續探測跟蹤,以了解其屬性和用途,掌握其狀態和變化。該平臺目前已發展成為全球最大規模的網絡空間測繪平臺之一。

鐘馗之眼測繪項目包括:存活測繪、關基測繪、GPS測繪、風險測繪、APT測繪、攻擊行為測繪、僵尸測繪、CC測繪、IP測繪、域名測繪、惡意軟件測繪……

鐘馗之眼用途:能了解網絡攻防對抗進展、能掌握網絡薄弱環節提前修復、能掌握網絡中黑產和黑客使用的IP域名跳板等資源威脅情報……可以提前基于測繪數據,在威脅到來前進行更有效的布防。

注意:由于網絡空間的隱蔽性,沒有任何實際證據證明以上提到的網絡攻擊來自某個具體國家。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1901/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1901/

暫無評論