作者:w2ning

本文為作者投稿,Seebug Paper 期待你的分享,凡經采用即有禮品相送! 投稿郵箱:paper@seebug.org

寫在前面的廢話

以下是對2022年上半年3個獨立攻擊事件的匯總分析, 雖然漏洞原理各不相同, 但他們都有一個共同點:

攻擊者不再只依賴FlashLoan進行Single-Transaction-Attack(我自己瞎起的說法).

而是真金白銀地砸出數百萬美金去操縱價格,制造漏洞觸發的前置環境, 最后成功完成惡意攻擊.

如果2022年之前的攻擊者們還只是鉆研代碼, 空手套白狼的窮小子.

那么非常明顯的, 2022年之后的他們不僅更加專業, 而且手上彈藥充足, 人均索羅斯了可以說.

這樣的大環境對眾多Dapp的魯棒性提出了更高的要求, 曾經被認為安全的經濟模型或許需要重新思考:

所謂

高昂的攻擊成本是否還可以讓那些心懷惡意的人望而卻步.

以下3個事件按時間順序排列

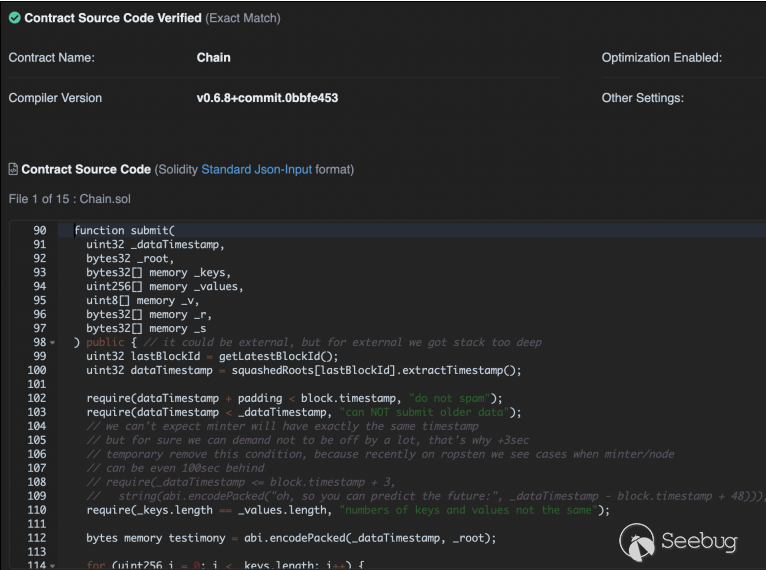

Fortress

2022年5月9日, 攻擊者通過預言機合約Chain.sol的submit()函數未授權調用的問題,

惡意操縱了FTS的價格, 用原本低價值FTS抵押借貸了多種高價值Token離場

但其實攻擊者早在4月就已經開始了前置準備工作:

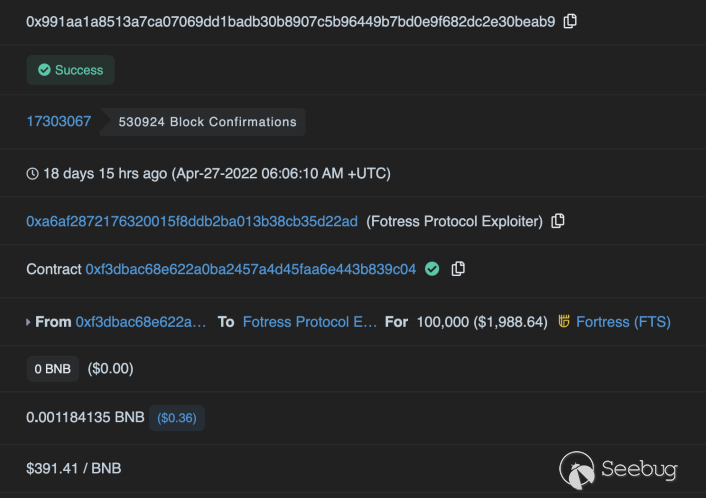

1.4月27日,分配購買大量的FTS

2.5月2日,發布惡意提案

因為在此前FTS并不是官方承認的抵押物, 并不能憑FTS借出其他Token

所以提案內容就是把FTS添加進collateral的名單中

https://bsc.fortress.loans/vote/proposal/11

3.5月9日,提案正式通過后, 部署攻擊合約

攻擊合約在一次Transaction中同時完成了執行提案??篡改價格??添加質押??借出其他Token的操作

非常耐心了屬于是.

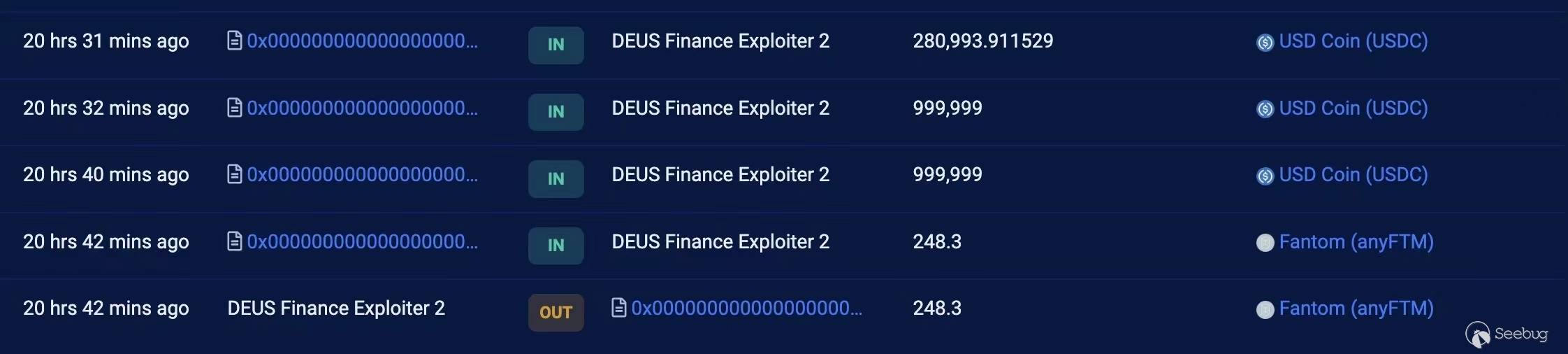

DEUS

2022年4月28日, DEUS所使用的Muon VWAP預言機被惡意操縱價格, 導致DEI的價格翻了20倍.

攻擊者用DEI超額借出約1300萬美金的資產離場

1.跨鏈轉入兩百多萬的USDC作為攻擊預備資金

2.隨后在USDC/DEI交易對上精心構造了一筆200萬USDC??10萬DEI的swap,先實現對Muon VWAP預言機喂價的操縱.

3.喪心病狂的調用了22個不同Dex不同池子的閃電貸...

(在Trace中點開至少22*3層嵌套才找到核心攻擊邏輯是一種怎樣的體驗?)

這一舉動幾乎借空了Fantom鏈上的1.4億USDC, 再次在USDC/DEI交易對上兌換DEI

確保USDC/DEI交易對的價格和Muon VWAP預言機的鏈下簽名喂價保持一致.

https://ftmscan.com/tx/0x39825ff84b44d9c9983b4cff464d4746d1ae5432977b9a65a92ab47edac9c9b5

4.最后抵押USDC/DEI的LPToken, 借走1700萬的DEI, 換回USDC, 歸還22個閃電貸, 帶著約1300萬美元的利潤跨鏈離場

https://ftmscan.com/address/0x750007753eCf93CeF7cFDe8D1Bef3AE5ea1234Cc#tokentxns

這次攻擊事件我是真的服氣

不論是前期巨額的預備資金

22次閃電貸的嵌套調用

還有對

鏈下預言機和鏈上交易對運行機制的理解我佩服的五體投地

或許1300萬美金只能在

Rekt上排第41位

但是在我心里它排前三

INVERSE

2022年4月2日, INV的價格被惡意操縱, 損失約1500萬美金

1.從混幣器中取出900個ETH作為攻擊預備資金

2.在INV-WETH交易對上進行swap操作, 用500個ETH換1700INV, 一定程度上操縱了價格

https://etherscan.io/tx/0x20a6dcff06a791a7f8be9f423053ce8caee3f9eecc31df32445fc98d4ccd8365

說一定程度是因為Inverse Finance所使用的預言機為Sushi Twap

它會采樣每個塊的第一筆與INV有關的歷史交易價格作為參考,加權平均算出當前價格

也就是說, 攻擊者需要在時間窗口期,多個塊區間內維持這一扭曲的價格.

3.于是攻擊者開始通過多個地址發布垃圾交易, 擠占整個區塊

排擠掉其他正常的交易, 確保扭曲的價格不被其他人破壞

攻擊者通過Disperse把361.5個ETH平均分給了241個地址

https://etherscan.io/tx/0x561e94c8040c82f8ec717a03e49923385ff6c9e11da641fbc518ac318e588984

拆分后241個地址同時向一個地址轉賬, 大量左手倒右手的交易只是為了擠占整個區塊,讓Twap的價格生效

https://etherscan.io/txs?a=0x8b4c1083cd6aef062298e1fa900df9832c8351b3

4.隨后攻擊者質押INV, 借出價值1500萬美金wbtc,YFI,DOLA離場.

https://etherscan.io/tx/0x600373f67521324c8068cfd025f121a0843d57ec813411661b07edc5ff781842

綜上

這些攻擊者在財務自由之前就已經財務自由了.

很多之前被認為成本很高, 哪有人這么下本兒的攻擊手段,正在一個一個在現實中發生.

Dapp開發者在設計協議時, 可能需要重新給假想敵做畫像了.

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1902/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1902/

暫無評論