譯者:知道創宇404實驗室翻譯組

原文鏈接:https://assets.sentinelone.com/sentinellabs-apt/modified-elephant-apt

摘要

-

我們的研究將這十年的活動跡象歸因于一種我們稱之為ModifiedElephant的黑客組織。

-

ModifiedElephant對印度各地的人權活動家、人權捍衛者、學者和律師進行有針對性的攻擊,目的是栽贓可以定罪的電子證據。

-

ModifiedElephant至少從 2012 年開始運作,并多次針對特定的人群。

-

ModifiedElephant通過使用商業上可用的遠程訪問木馬(rat)進行操作,并且與商業監視行業有潛在的聯系

-

威脅者利用惡意文件的魚叉式網絡釣魚來傳送惡意軟件,如 NetWire、 DarkComet,以及基礎設施重疊的簡易鍵盤記錄程序,這讓我們能夠聯想到很久以前未知的惡意活動。

背景

2021 年 9 月,SentinelLabs 發表了對土耳其 nexus 黑客的行動的研究,我們稱之為”EGoManiac”,我們注意到他們在記者系統中植入有罪證據,給土耳其國家警察逮捕他們提供正當理由。黑客主動陷害和監禁易受攻擊的對手的威脅行為者,是網絡威脅現象中一個被嚴重低估的方面,這引發了作為證據的設備的完整性的問題,令人不安。在一個不相關的案件中,新出現的細節引起了我們的注意,作為一個潛在的類似情景,它值得更多的審查。

2018 年 1 月 1 日,印度長期存在的種族和政治緊張局勢激化,政府的批評者與親政府的支持者在 Bhima Koregaon 附近發生沖突。這一事件引發了隨后的抗議活動,導致了更多的暴力事件和至少一人死亡。

在接下來的幾個月里,Maharashtra 警方將暴力事件的起因與印度被禁的納薩爾派-毛主義共產黨聯系起來。2018 年 4 月 17 日,警方進行了突擊搜查,并以恐怖主義相關罪名逮捕了一些人。逮捕機構在被告的電腦系統中發現了涉嫌犯罪的文件,包括涉嫌企圖謀殺總理莫迪的計劃。

由于Arsenal咨詢公司公布了數字檢測調查結果以及之后會提到的結果,我們可以收集到一些被告者系統的完整性的罕見見解,并掌握犯罪文件的來源。事實證明,被告設備系統的入侵導致了栽贓文件,這些文件后來被用作恐怖主義的證據和被告者被監禁的理由。這些入侵并不是孤立的事件。

我們對這些入侵的研究揭示了十年來針對特定群體和個人的持續惡意行為,我們現在歸咎于一個以前未知的 黑客組織,它名為 ModifiedElephant。這個組織已經運作多年,由于他們的運作范圍并不大,他們的工具也不起眼,以及他們只針對區域特定的目標,因而逃過了研究者的關注和檢測。在本文撰寫之時,ModifiedElephant 仍處于活躍狀態。

目標和目的

ModifiedElephant 的目標是進行長期監視,在方便協調的逮捕行動之前交付”證據”——指控目標犯有特定罪行的檔案。

在仔細回顧過去十年的攻擊活動后,我們已經確定了 ModifiedElephant 網絡釣魚活動針對的數百個組織和個人。在印度,活動家、人權捍衛者、記者、學者和法律專業人士是最容易成為攻擊目標。值得注意的目標包括與 Bhima koregan 案件有關的人士。

感染行為

在過去的十年里,ModifiedElephant 操作員試圖通過惡意文件附件的魚叉式電子郵件來感染他們的目標,他們的技術隨著時間的推移而發展。 他們的主要傳輸機制是惡意的 Microsoft Office 文檔文件,當時這些文件被武器化,用來傳輸惡意軟件。特定的有效載荷隨著時間的推移和不同目標的變化而變化。然而,仍然存在一些值得注意的趨勢。

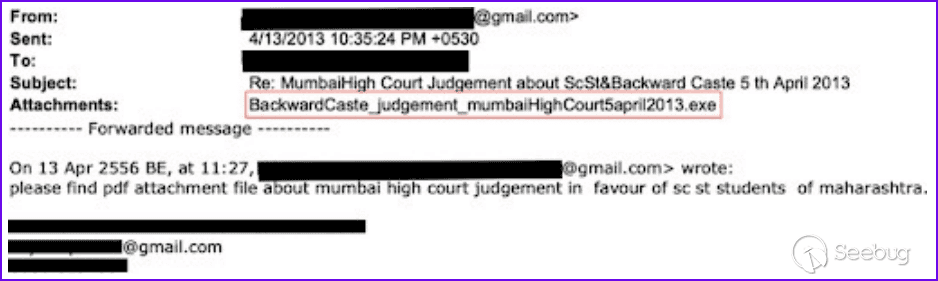

- 在 2013 年中期,黑客使用了包含可執行文件附件的仿冒雙擴展的釣魚郵件(filename.pdf.exe)。

- 2015 年之后,參與者嘗試使用不太明顯的包含公開可用漏洞的文件,例如 .doc, .pps, .docx, .rar和密碼保護的 Rar 文件。這些嘗試涉及合法的引誘文件,使用.pdf, .docx, 和 .mht 格式,以吸引目標的注意力,同時執行惡意軟件。

- 在 2019 年的網絡釣魚活動中,ModifiedElephant 操作者也采取了提供鏈接到外部托管文件的方法,供受害者手動下載和執行。

- Amnesty首次公開指出的這種活動的一個子集,攻擊者使用了大量.Rar 存檔(高達 300mb),可能是為了繞過檢測。

我們觀察到,誘餌文件反復使用 CVE-2012-0158、 CVE-2014-1761、 CVE-2013-3906、 CVE-2015-1641,利 用它們植入并執行自己選擇的惡意軟件。 釣魚郵件和誘餌附件的標題和主題通常是與被害者相關的話題,如激進主義新聞和團體,全球和地方事件的氣候變化,政治和公共服務。2021 年初,Arsenal咨詢公司公開了了對 2014 年兩封釣魚郵件的公開解析。

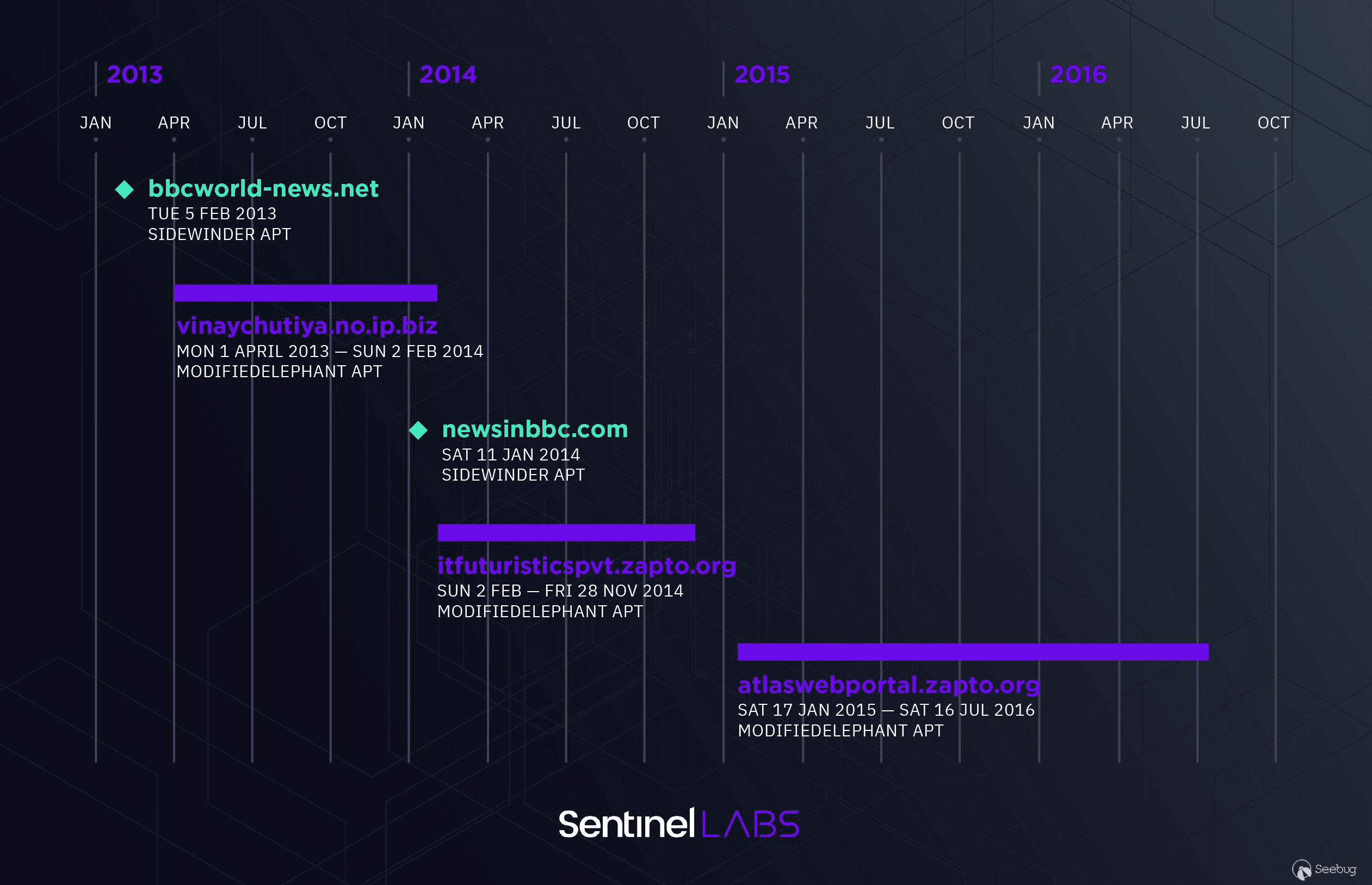

ModifiedElephant 不斷地使用免費的電子郵件服務提供商,如 Gmail 和 Yahoo,來進行他們的活動。釣魚郵件采取了許多方法來偽裝合法性的外表,包括具有轉發歷史的虛假主體內容,其中包含長長的收件人列表,原始的電子郵件收件人列表中有許多看似虛假的賬戶,或者只是使用新的電子郵件或誘餌文件多次重新發送惡意軟件。值得注意的是,在特定的攻擊中,參與者會特別固執,并試圖在一天內多次攻擊同一個對象。 通過回顧攻擊者活動的時間線,我們可以觀察到攻擊者多年來輪換基礎設施的明顯趨勢。

例如,從 2013 年初到 2016 年中,可以描繪一個相當明確的時間表,幾乎沒有 時間上的重疊,表明攻擊活動可能進化或擴大范圍。日期是基于觀察到的發送與給定域交流的樣本中第一個和最后一個釣魚郵件的日期。值得注意的是,在這張圖中,一個獨立的印度nexus黑客組織 SideWinder與 ModifiedElephant 一起出現,我們發現,他們在針對同一個目標。

工具的選擇

ModifiedElephant 最常使用的惡意軟件并不復雜,而且非常普通,但事實證明它足以滿足其目標——獲得遠程訪問和對受害者機器的無限制控制。部署的主要惡意軟件家族是 NetWire 和 DarkComet 遠程訪問木馬(RATs)。這兩種“ RATs”都是公開的,并且由于技術和能力方面出眾,黑客長期使用。

一項特別攻擊是圍繞 Ltr_1804_to_cc.pdf文件展開的,該文件包含針對莫迪總理的暗殺陰謀的細節。Arsenal 咨詢公司的一份檢測報告顯示,這份文件是警方獲得的證明有罪的證據之一,它是通過 NetWire RAT 遠程會議提供的,我們認為其與 ModifiedElephant 有關。進一步的分析顯示,ModifiedElephant 在大約 15 分鐘的時間內,在多個不相關的受害者系統中捏造和編排幾乎相同的證據。

INCUBATOR KEYLOGGER

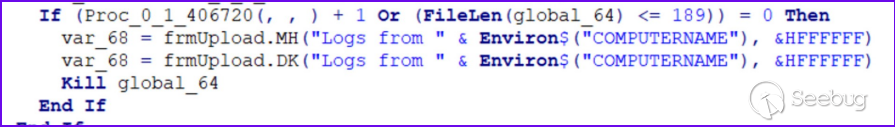

早在2012年就有受害者成為了鍵盤記錄器有效載荷的目標(0a3d635eb11e78e6397a32c99dc0fd5a)。這些鍵盤記錄程序是用 Visual Basic 編寫的,并且在技術上并不令人印象深刻。此外,它們非常脆弱,已經不再能夠正常運作了。

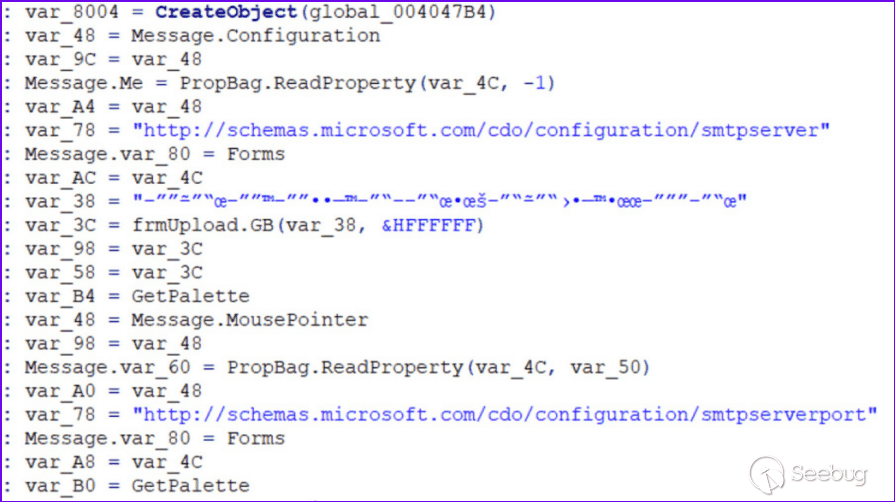

鍵盤記錄器的整體結構與 2012 年意大利黑客論壇上公開分享的代碼非常相似。ModifiedElephant 變體創建了一個名為“cssrs incubator”的隱藏窗口,與 SetWindowsHookEx一起監控鍵盤敲擊。它注冊互斥鎖“4oR_$$$tonelsu-mviiLempel-Ziv”, 使用 VBScript to WMI 連接器查詢受害者系統的 MAC 地址和操作系統。這個惡意軟件最終通過電子郵件從““Logs from

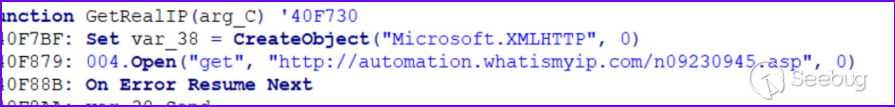

在某些方面,Incubator 鍵盤記錄器比上面提到的代碼更加脆弱,因為它依賴于特定的 web 內容來運行(在編寫本文時,這些代碼已不可以在互聯網上使用)。例如,鍵盤記錄器將使用一個 GET 請求到一個過時的‘whatismyip.com’端點來獲取受害者系統的 IP。

類似地,為了提取日志,鍵盤記錄器拉出 Microsoft 模式模板來設置 SMTP 服務器,并使用硬編碼(但是模糊化了)的電子郵件地址推送內容。在編寫本文時,鍵盤記錄器請求的模式站點都不可用,因而鍵盤記錄器(2012 年版本)無法正常工作。

鍵盤記錄器利用硬編碼的 SMTP 憑據和電子郵件地址,將記錄的鍵盤敲擊信息傳遞給攻擊者控制的帳戶,包 括:

| Associated Sample | |

|---|---|

| chiragdin3@gmail.com | 0a3d635eb11e78e6397a32c99dc0fd5a |

| loggerdata123@gmail.com | c095d257983acca64eb52979cfc847ef |

| maalhamara@gmail.com | 0a3d635eb11e78e6397a32c99dc0fd5a 56d573d4c811e69a992ab3088e44c268 1396f720bc7615385bc5df49bbd50d29 d883399966cb29c7c6c358b7c9fdb951 eff9b8e1ee17cd00702279db5de39a3c |

| maalhamara2@gmail.com | 0db49f572bb1634a4217b5215b1c2c6f ea324dd1dbc79fad591ca46ead4676a1 fd4902b8a4a4718f5219b301475e81aa |

| nayaamaal1@yahoo.com | 0db49f572bb1634a4217b5215b1c2c6f |

| nayaamaal122@yahoo.com | d883399966cb29c7c6c358b7c9fdb951 |

| nayaamaal2@yahoo.in | ea324dd1dbc79fad591ca46ead4676a1 |

| nayaamaal4@yahoo.com | 1396f720bc7615385bc5df49bbd50d29 |

| newmaal@yahoo.com | fd4902b8a4a4718f5219b301475e81aa |

| shab03@indiatimes.com | c095d257983acca64eb52979cfc847ef |

| tamizhviduthalai@gmail.com | 1720ae54d8ca630b914f622dcf0c1878 |

| tryluck222@gmail.com | 56d573d4c811e69a992ab3088e44c268 |

| volvoxyz123@gmail.com | ef42dc2b27db73131e1c01ca9c9c41b6 |

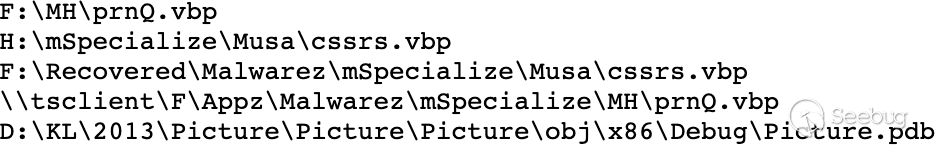

鍵盤記錄器樣本還包含 VBP 和 PDB 路徑,為它們的原始開發環境提供了一些潛在的條件。

在某些情況下,攻擊者在一個或多個目標上使用相同的有效載荷進行多次網絡釣魚嘗試。然而,ModifiedElephant 通常使用新的惡意軟件樣本進行每次感染嘗試。

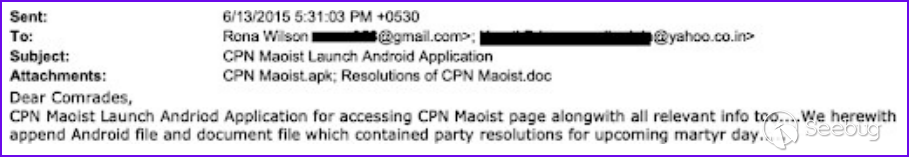

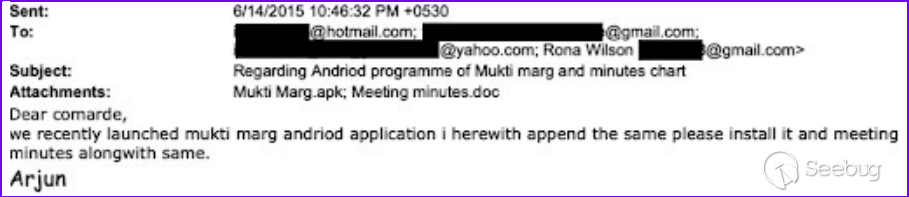

ANDROID 木馬

ModifiedElephant 還同時發送了包含 NetWire 和 Android 惡意軟件有效載荷的多個釣魚郵件。安卓惡意軟件是一種不明商品性木馬,以 APK 文件的形式發送(0330921c85d582deb2b77a4dc53c78b3)。雖然 Android 木馬可能是為更廣泛的網絡犯罪而設計的,但它與 ModifiedElephant Netwire 樣本同時輸送表明,同一個攻 擊者試圖在端點和移動設備上都對目標發起攻勢。

該木馬使攻擊者能夠攔截和管理短信和呼叫數據,清除或解鎖設備,執行網絡請求和遠程管理。木馬以一種非常基本的形式為攻擊者提供了一個理想的低成本移動監控工具包。

與其他黑客組織的關系

我們對這個黑客組織的研究揭示了多種有趣的線索,突出了其有針對性的監視和任務的復雜性,即多個攻擊者利用不同的機制來追蹤同一群人。這些攻擊者包括私營部門的攻擊性黑客(PSOAs),也有披著商業外觀的團體來配合他們的非法活動。

基于我們對 ModifiedElephant 的分析,該組織針對眾多目標進行運作,并可能與其他地區的黑客有關系。從我們的角度來看,我們無法進一步消除這種關系的可能性——無論是作為一個積極的傘狀組織的 一部分,在各黑客組織之間合作和分享技術資源和目標,還是僅僅是巧合的有聯系。以下是一些有趣的相關部分。

- 多年來被 ModifiedElephant 鎖定的許多個人也被移動監視間諜軟件鎖定或確認感染。Amnesty International組織查明,2019 年 NSO Group 的 Pegasus 被用于針對與 Bhima koregan 案件有關的人權維護者的襲擊。此外,Bhima Koregaon 案的被告 Rona Wilson 的 iPhone 自 2017 年以來就成為 Pegasus 的攻擊目標,這是基于Arsenal咨詢公司分析的取證磁盤圖像中發現的iTunes備份的數字取證分析。

- 2013 年 2 月至 2014 年 1 月期間,目標之一羅娜 · 威爾遜(Rona Wilson)收到了一些釣魚郵件,這些郵件可以歸咎于“響尾蛇”(SideWinder)組織。ModifiedElephant 和響尾蛇之間的關系尚不清楚,他們的釣魚郵件的時間和目標在我們的數據庫中有重復部分。這可能表明攻擊者被東家提供了類似的任務,或者他們以某種方式協同工作。響尾蛇是一個主要針對整個亞洲的政府、軍隊和商業實體的黑客組織。

- ModifiedElephant釣魚電子郵件有效載荷(b822d8162dd540f29c0d8af28847246e)與 Operation Hangover共享基礎設施重疊((new-agency[.]us)。“Operation Hangover”的業務除了針對世界各地組織的經濟間諜活動外,還包括針對印度國內外國家安全重點目標的監視行動。

- 另一個有趣的發現是在 2012 年,與 ModifiedElephant 活動密切相關的一個鍵盤記錄器樣本中包含了字符串“ Logs from Moosa’s”(c14e101c055c9cb549c75e90d0a99c0a)。這個字符串可能指的是在同一時間被FinFisher間諜軟件鎖定的巴林活動人士Moosa Abd-Ali Ali。在沒有更多信息的情況下,我們認為需要更多研究去驗證猜想。

歸因

調查一個像 ModifiedElephant 這樣的攻擊組織是一個有趣的挑戰。此時此刻,我們擁有了攻擊者在過去十年中行為的重要證據,他們攻擊目標的獨特觀察,以及對他們技術目標的深刻理解。 我們觀察到 ModifiedElephant 的活動與印度的國家利益緊密相關,而且 ModifiedElephant 的攻擊與有爭議的、充滿政治色彩的個人逮捕案件存在著明顯的相關性。

總結

Bhima Koregaon 一案為我們提供了一個觀察的視角: 一個黑客組織愿意投入大量時間和資源,圖求瓦解持相反觀點的人。我們對 ModifiedElephant 的描述只關注了一小部分潛在受害者,簡述了攻擊者的技術,以及對他們的目標的不全面了解。關于這一黑客組織及其行動的許多問題尚未解決; 但有一點是明確的: 世界各地專制政府的反對者必須仔細了解那些試圖剝奪他們發聲權利的技術手段。

IOC

| Type | Label |

|---|---|

| File | ca91cea6038ebc431c88d7a3280566f5 |

| File | 1720ae54d8ca630b914f622dcf0c1878 |

| File | 0a3d635eb11e78e6397a32c99dc0fd5a |

| File | ebbddbdadfa5a7e3e5f00faf27543909 |

| File | 93f53bf0f3db53aebcad54a4aa8cc833 |

| File | 5c5279eab1cbffec7d174a79e4233217 |

| File | 7ad281f61b89a85ae69242f9bd1a28be |

| File | cc634fe1d5087d629b141d242ff49732 |

| File | 7fa8bb8c90a1d1864a5eda90bb8fa2a3 |

| File | eef779774586e59a0e387f7ce06b092e |

| File | b8a464741d16dcf046b1e27d63f62bcd |

| File | e631b2f8496c40e54951a2daebfc73ae |

| File | ad1b6380efb0aad16f01bd1a23f2e649 |

| File | 3e38ed7d2168d8170c50db86e5ebd99c |

| File | ae95cf0cd0e1a5cd6561ae3a17968dec |

| File | a650de5d94dd938d9fd0cf55fae83dd6 |

| File | c9da1fa9e874b68df14788c80ca5cfee |

| File | 319444e7bd7a20caef38dfcf22948f3c |

| File | b822d8162dd540f29c0d8af28847246e |

| File | d8fe02b0e134e8c9c338a784d2afacae |

| File | 54be0a494baaf99ea3f88bdf6557c282 |

| File | 77cb1d0ddf20461b35ccd60bc9e9693f |

| File | 1efe4a0981876ea7ec1780e21b0738a2 |

| File | bec87849d25eef2e41c0c2e42c90b044 |

| File | e1af82438339a1dd406479b884aba6f8 |

| File | ac65e7d08e48c6d20e3f90f7d9f73d8b |

| File | cb347961b2f25f91639c16431e224002 |

| File | b6071ff11d4b41e52143ec5ba416131a |

| File | 2463a3ed222be9d564e380b19522c481 |

| File | bf2d01c8cf111170589e52447b904163 |

| File | d883399966cb29c7c6c358b7c9fdb951 |

| File | a1af186d95ed7de686bd2e59e826f265 |

| File | 1396f720bc7615385bc5df49bbd50d29 |

| File | a07a315d5e05d4970a57d3c499f5c9dc |

| File | ac04dfc7ccd9cc317b73f5860da94e7a |

| File | a73e489b730cf730bd51ac790995d635 |

| File | afe38f5b0feeb4da163ca2d2ce85379b |

| File | aa7faa3465f31f2f3343fe3646af2fba |

| File | a77833d689be13eae622d48f8a5a8b12 |

| File | abd0b2779bdf3b0dd8b2a97815501850 |

| File | d6a491618a97e0044cc5f319d58c2dac |

| File | 778547b3e0371ba048c32010b0dc42de |

| File | d49f22104d979efb5e2da383fea403fe |

| File | f1b6f87fd82f20f68f8624d63abda57d |

| File | cadbc701381ed49c37ee3452171e0934 |

| File | a6b71ac86b1267385950815b7d18861b |

| File | fd4902b8a4a4718f5219b301475e81aa |

| File | eff9b8e1ee17cd00702279db5de39a3c |

| File | 63b25fb5c4a41103d8f30659b3ed2c27 |

| File | b662b3fc9174e608718072ea55b37472 |

| File | 43cc3810b86a27e4a15349bbcad3e8e4 |

| File | ef42dc2b27db73131e1c01ca9c9c41b6 |

| File | ead29687b7c4e76c59269e76a85341b7 |

| File | bf6c7302cb2bbad454ad4302152285fe |

| File | 74c0c5b81124b13b05b9c8792d50597e |

| File | 1f0265c7fe4560d66f722e4264e717db |

| File | 3b5a6b3a04ac5c2902ede522614c868c |

| File | 6ebae56d4cc2a9a9454603b6116fa1a4 |

| File | 05472d6ee747a0e8aff33cf4e5d1141c |

| File | 602df3a5732f8d8be2d9d6d8b8c48105 |

| File | aca0516142f102aba41e046a340f24e9 |

| File | cdc613712ac2ab85d6a0d314bb95a082 |

| File | 3e597147b7f94ea1cce064c11edffc42 |

| File | c0a2202236b0db4702e2ed521aef048c |

| File | bee81874f719d61093f7ce12b2641ee4 |

| File | d49f22104d979efb5e2da383fea403fe |

| File | 6a802a1dbdb11b8ac086c7a335a212b4 |

| File | a956cbab8fd7eaaf0c7dc8c7fd314a12 |

| File | c30b3a305bb180d7dc28e4cdfcda8bdf |

| File | ea324dd1dbc79fad591ca46ead4676a1 |

| File | 04a186f53fdc9e871cb408df9c4a93ad |

| File | 56d573d4c811e69a992ab3088e44c268 |

| File | 114c1a7d605f57752450a4985d143337 |

| File | b18bd12e615dca9094aac74740f0d154 |

| File | 1f3dac514c6f7542d84763dfd1c622b9 |

| File | 944d16d2e96dbb4092941857a66f3e07 |

| File | deb655a7a79832e2313e40d8d901f958 |

| File | 3a2f2086ac104d71f450b30ab47e36d5 |

| File | 04061f6e1a0463131ed129bcb03003d5 |

| File | 0db49f572bb1634a4217b5215b1c2c6f |

| File | a21dfecebfb3bc499f805c71a6584f2b |

| File | b7c1de8c84583465a78202f46bae4065 |

| File | 13bacd239931b7a1bea2f91a3c5f4d79 |

| File | a8cb8aed839878d4ca028c8f43bbfab3 |

| File | 61c22386df656f32f45bc1928a1e5a94 |

| File | d2a2e167f68e02b3713052ee3d63e013 |

| File | afe6d7985388013e32ae388a29600ae2 |

| File | 619016de4589ecb7039844a7c9a3f326 |

| File | 1fa4d31f8ce38b0660cfbee3da26ca63 |

| File | a8cea2eb313a908037bcc273b99a434d |

| File | 0330921c85d582deb2b77a4dc53c78b3 |

| File | c0636b98f0c20fa82870d10ffd21dfe1 |

| File | e8efc4a7d41d754968199aebbfba77db |

| File | 03e40d5f54940d3da97aa8ff981551a2 |

| File | bf164f4ffe8f571666e6ffdabba9d08f |

| File | c35b13ca7dc705361237e341af7a7e08 |

| File | a7ce8ea97df340e6f7a77dcbe065a617 |

| File | 0ad6bf767f5c45a6faf32a40c5807057 |

| File | ac7ebe2cb77dd9ac74bc55931e91bc23 |

| File | d698739648717c21e7eb2ba1806e673a |

| File | a7e96388fef3ac919f9f6703d7c0ebd4 |

| File | bf868371dd78162283a193940a1ae9fd |

| File | c14e101c055c9cb549c75e90d0a99c0a |

| File | d25250dca84aad3747418432c52be231 |

| File | 4dd1c71eee084eafdd0e9a29bd4d2e59 |

| File | 557bcc59ab20c44eb5b84c5073199983 |

| File | fedeb97850c1d917fbe3aeac388efd35 |

| File | 9ca885835c2c08af33ccf9e094358ea6 |

| File | b1c18520937d259d253d07e085d9e2b0 |

| File | 5b7780fc5e535eb507d86a54db70dee2 |

| File | 489c42a45b233acc377d10e1ec424b4b |

| File | b7818efa622a88d0c59e9c744cc91d43 |

| File | 28094131dfc2c92d57a665c7fbc4fc0e |

| File | af79639a14200ea25410b902fe0d5ee7 |

| File | 6be54d26001bd55770e3259562046ab2 |

| File | dccff8250ab9f275b367688e0eba7ec6 |

| File | 550dce15c334bc6b46c41c705d197e19 |

| File | c095d257983acca64eb52979cfc847ef |

| File | a2e70ef708c06fdc57b0079dda4f89fe |

| File | 93bed674dacbf3959c103711164747bf |

| File | 60bff49b10afc593f67888c4f767ea36 |

| File | e6714e3bd83b4a349ab48cc203b91813 |

| File | bfd3e1a3926fd5ef4eec1ac533f2ee34 |

| File | e60b8ddee18e295d9e33e490eafdbfb3 |

| File | 96212539955ef86074398485c46e0483 |

| File | 169a58a0743301ebc5a536d890f10c06 |

| File | aaad5fe071f985c57164a2766d4d8a89 |

| File | c7a48f4f6ade403e09c3bac7185e92ee |

| File | 60a083a1b7cd5e9a30212dc9541e161d |

| File | c57f16bd980eec7340d1e541877f0098 |

| Domain | pahiclisting.ddns[.]net |

| Domain | bzone.no-ip[.]biz |

| Domain | johnmarcus.zapto[.]org |

| Domain | ramesh212121.zapto[.]org |

| Domain | atlaswebportal.zapto[.]org |

| Domain | testingnew.no-ip[.]org |

| Domain | nepal3.msntv[.]org |

| Domain | socialstatistics.zapto[.]org |

| Domain | socialstudies.zapto[.]org |

| Domain | gayakwaad[.]com |

| Domain | knudandersen.zapto[.]org |

| Domain | jasonhistoryarticles.read-books[.]org |

| Domain | duniaenewsportal.ddns[.]net |

| Domain | vinaychutiya.no-ip[.]biz |

| Domain | researchplanet.zapto[.]org |

| Domain | greenpeacesite[.]com |

| Domain | new-agency[.]us |

| Domain | chivalkarstone[.]com |

| Domain | newmms[.]ru |

REFERENCES

-

https://arsenalexperts.com/persistent/resources/pages/BK-Case-Rona-Wilson-Report-I.zip

-

https://arsenalexperts.com/persistent/resources/pages/BK-Case-Surendra-Gadling-Report-III.zip

-

https://arsenalexperts.com/persistent/resources/pages/BK-Case-Surendra-Gadling-Report-III.zip

-

https://arsenalexperts.com/persistent/resources/pages/BK-Case-Rona-Wilson-Report-IV.zip

- https://github.com/malwarekiwi/Public-Content/raw/master/Global%20Perspective%20of%20the%20SideWinder%20APT.pdf

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1830/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1830/

暫無評論