譯者:知道創宇404實驗室翻譯組

原文鏈接:https://intel471.com/blog/privateloader-malware

長久以來,安裝付費(PPI)惡意軟件服務已經成為網絡犯罪生態系統不可分割的一部分。惡意軟件運營者提供支付、惡意有效載荷和目標信息,負責運行服務的人把分發和傳播部分外包出去。可訪問性和合適的成本使得惡意軟件運營商可以利用這些服務作為一種武器,用于快速、批量和地理定位的惡意軟件感染。

通過了解這些服務是如何擴散的,防御者可以更好地識別這些活動,并阻止它們對組織的 IT 堆棧造成嚴重破壞。本報告重點介紹了 PrivateLoader 模塊化下載程序,該下載程序由 C++程式語言編寫,連接到一個未經確認的 PPI 服務。PrivateLoader 位于此操作的前端,并與其后端基礎設施通信,以檢索 url,從而將惡意有效負載“安裝”到受感染的主機上。正如與 PPI 服務綁定的下載一樣,PrivateLoader 傳送了各種數據,比如哪些有效載荷被下載并成功啟動。

分發活動通常依靠搜索引擎優化(SEO)增強的網站網絡,吸引毫無防備的搜索盜版軟件的受害者下載并執行惡意軟件。它通常會發送一個密碼保護的存檔,其中包含一個安裝文件,該文件在受感染的主機上嵌入并執行多個惡意有效負載,如GCleaner、PrivateLoader、Raccoon、Redline、Smokeloader和Vidar惡意軟件。我們估計,這些攻擊活動從2021年5月起開始納入PrivateLoader。

本報告調查了其背后的 PPI 服務和運營商使用的獲取“安裝”的方法,并提供了服務提供的惡意軟件組的詳細信息。

PrivateLoader 運作原理

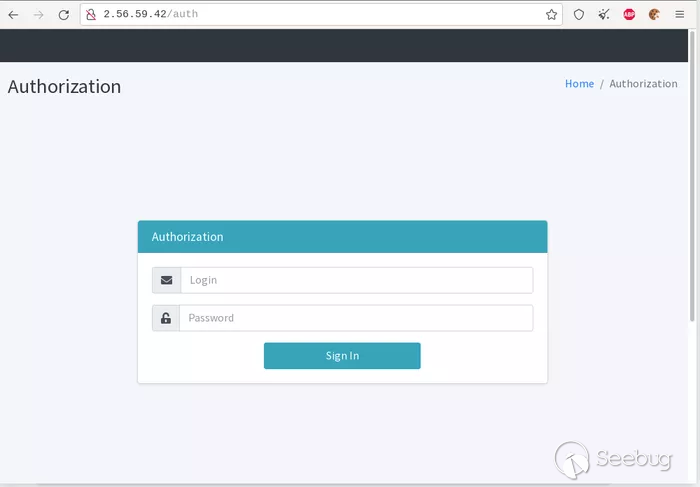

這個 PrivateLoader PPI 活動背后的服務及其運營商尚不清楚,因為在本報告發布時,將下載程序與特定的地下 PPI 服務聯系起來并不容易。然而,我們觀察到 PrivateLoader 的主命令和控制(C2)服務器也承載了基于 AdminLTE 3儀表板模板的管理面板。下面的圖片顯示了認證頁面:

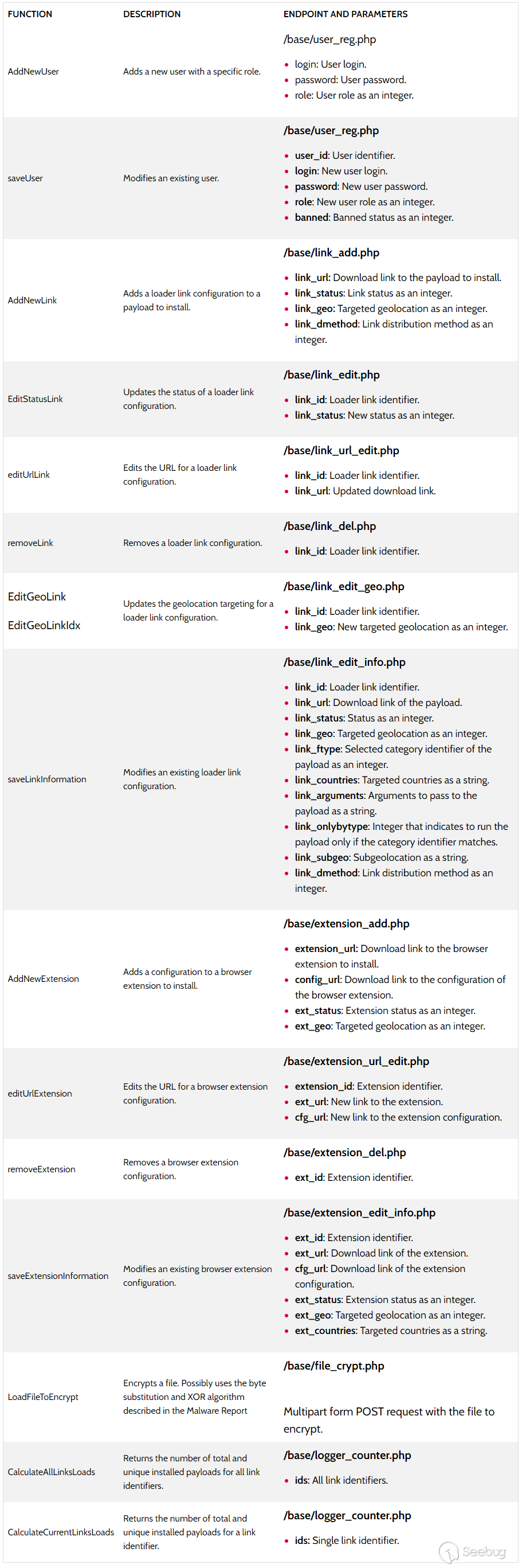

使用 Javascript 庫 app.js 的前端腳本似乎公開了提供給面板用戶的功能。下面的表格描述了腳本中有趣的 JavaScript 函數:

傳送 PrivateLoader 下載程序

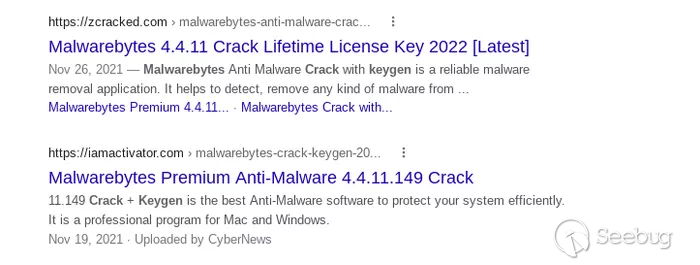

PrivateLoader 是通過一個網絡傳送的,這些網站聲稱提供“破解”軟件,也就是人們常用的流行合法應用程序的破解版本。這些網站經過 SEO 優化,通常出現在搜索查詢的頂部,包含關鍵字,如“破解”或“破解下載”,前面是軟件名稱。

例如,搜索“ Malwarebytes crack”會出現以下網站,位列第四和第五個結果:

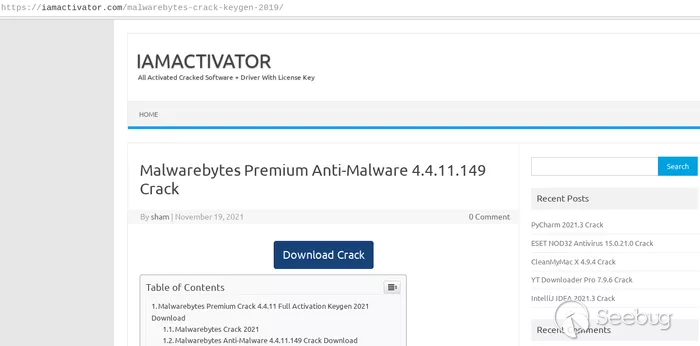

訪問者被引導點擊“下載破解”或“立即下載”按鈕,以獲得據稱已破解的軟件版本。下載按鈕的 JavaScript 是從遠程服務器檢索的。

經過幾次重定向之后,最終的有效負載作為密碼保護的壓縮文件(.Zip)存檔。下面的截圖是實際的下載頁面:

在我們的示例中,歸檔文件名為“PASSWORD_IS_324325____Malwarebytes-Pr.zip.”它包含一個名為“ setup_x86_x64_install.exe”的Nullsoft腳本安裝系統,該安裝程序嵌入并執行大量惡意有效負載,如 GCleaner、 PrivateLoader 和 Redline。

SophosLabs 的研究人員之前調查了這個傳輸網絡,并將其中的一些基礎設施與 InstallUSD PPI 服務關聯起來。

惡意軟件組

針對 PrivateLoader 的自動惡意軟件覆蓋和跟蹤始于2021年9月初。從那以后,我們收集了大量的數據,幫助我們更多地了解了這項服務。

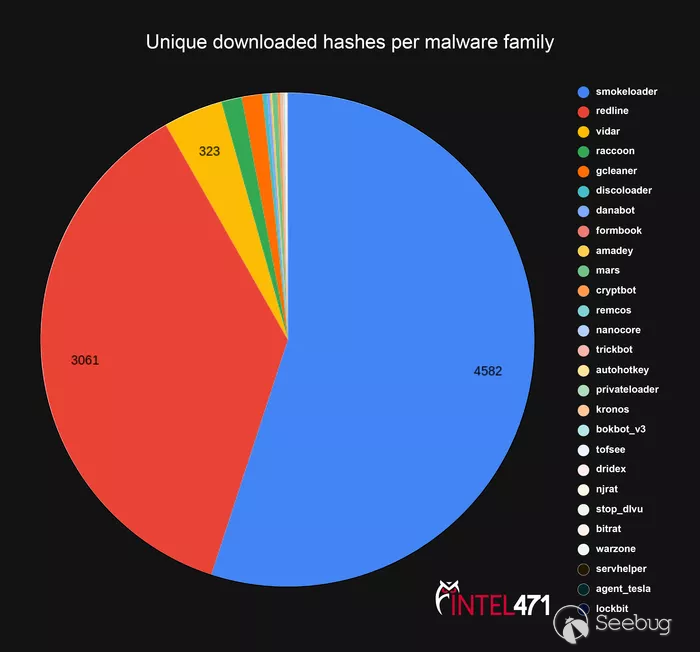

下面的圖表顯示了我們的惡意軟件情報系統檢測到的PrivateLoader為每個惡意軟件下載的唯一散列數量。這項 PPI 服務最多的惡意軟件是 Smokeloader、 Redline 和 Vidar:

每個 PrivateLoader 示例嵌入一個區域代碼,該區域代碼與自動程序的 c2服務器和國家進行通信。下面的圖表顯示了在覆蓋期間每個區域代碼下載的唯一散列數。我們認為,這些區域代碼中的“ WW”前綴代表“世界范圍”,因為它于樣本中經常出現。在面板方面,我們懷疑這段代碼代表了前面表中描述的“link_geo”參數。

然而,當我們通過自動程序的國家代碼查詢唯一散列的數量時,我們觀察到了一個與上圖不同的分布(見下圖)。這不難猜到,因為流行的世界各地的區域代碼封裝多個國家。

Smokeloader

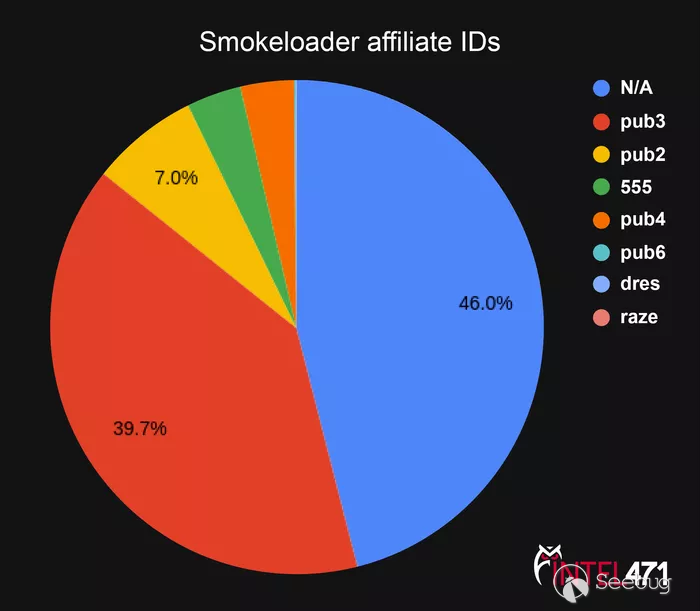

在我們看到的由 PrivateLoader 推動的有效載荷中,最常見的是 Smokeloader。下面的圖表顯示了從我們的惡意軟件情報系統檢測到的所有單獨的 Smokeloader 樣本中提取的附屬 id (或缺少的) :

排名前10的用于傳輸 Smokeloader 的域名包括:

| HOST NAME | UNIQUE SAMPLES DOWNLOADED |

|---|---|

| privacytoolz123foryou[.]top | 321 |

| threesmallhills[.]com | 296 |

| privacy-toolz-for-you-5000[.]top | 264 |

| privacytoolzforyou-7000[.]top | 231 |

| privacytoolzforyou-7000[.]com | 212 |

| privacytoolzforyou7000[.]top | 200 |

| privacytoolzforyou-6000[.]top | 179 |

| privacy-toolz-for-you-403[.]top | 177 |

| privacy-tools-for-you-777[.]com | 150 |

| privacytoolzforyou6000[.]top | 136 |

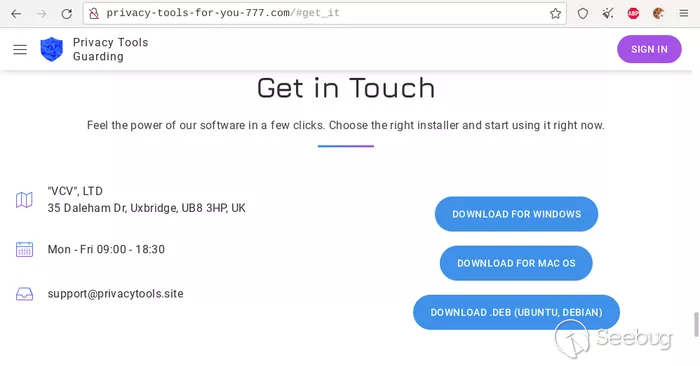

很明顯,運行“隱私工具”域名的運營商嚴重依賴 PrivateLoader 提供 Smokeloader。對活動分發網址的檢查顯示,這些域名擁有一個聲稱提供“隱私工具”的網站。這個網站很可能是在仿冒真正的PrivacyTools[.]io網站,而這個網站是由提倡數據隱私的志愿者運營的。

這些網站將 Smokeloader 有效載荷分為“ pab1”、“ pab2”和“ pab3”三類。這些并不一定與類似的“pub * ”附屬ID 相關聯,因為我們已經看到一些“ pab2”有效負載具有“555”附屬ID。在跟蹤 PrivateLoader 時,我們只收到從這些網站下載“ pab2”有效載荷的鏈接。這些運營商很可能使用其他方法或 PPI 服務來分發 Smokeloader。

2021年10月22日,PrivateLoader從其中一個網站下載的Smokeloader樣本提供了Qbot銀行木馬。這是一個Qbot的不尋常的分發方法為,揭示了新的僵尸網絡 ID star01。

銀行木馬

整個地下組織中還有其他人利用 PrivateLoader 進行銀行木馬分發。

2021年10月31日,歐洲國家的 PrivateLoader 機器人被要求從以下網址下載并執行 Kronos 木馬:

xxp://2.56.59[.]42/EU/Yandex1500[.]exe

下載的示例還執行了 Vidar 信息竊取器。此示例的下載和執行命令在第二天停止。

2021年11月1日,PrivateLoader 自動程序下載了與10444僵尸網絡相關的 Dridex 樣本,而 Danabot 的附屬標識是40。同一天,自動程序還下載了帶有組標簽 lip * 、 tot * 和 top * 的 Trickbot 樣本。在所有情況里,這些樣本都嵌入了其他惡意軟件,如其他銀行木馬、信息竊取器或勒索軟件。

| 樣本 HASH | 惡意軟件組 | 首次出現(UTC) | 最后出現(UTC) | 其他被發現的惡意軟件組 |

|---|---|---|---|---|

| 14e7cc2eadc7c9bac1930f37e25303212c8974674b21ed052a483727836a5e43 | Trickbot: top142 | 2021-11-01 17:19:30 | 2021-11-01 18:39:25 | Nanocore,RAT,Smokeloader,Redline |

| 4554dc95f99d6682595812b677fb131a7e7c51a71daf461a57a57a0d903bb3fa | Trickbot: tot160 160Trickbot: top141 Dridex: 10444 | 2021-11-01 11:20:11 | 2021-11-02 07:17:40 | Tofsee,Redline |

| 4ed7609cbb86ea0b7607b8a002e7f85b316903c3b6801240c9576aae8b3052ff | Trickbot: lip143 Trickbot: top142 | 2021-11-01 17:27:39 | 2021-11-02 07:46:21 | njRAT,STOP Djvu,Redline,Vidar |

| 5adbe8d0375d6531f1a523085f4df4151ad1bd7ae539692e2caa3d0d73301293 | Trickbot: lip142 Dridex: 10444 | 2021-11-01 15:56:02 | 2021-11-02 02:03:00 2:03:00 | Remcos,Tofsee |

| 6abbd89e6ab5e1b63c38a8f78271a97d19bafff4959ea9d5bd5da3b185eb61e6 | Trickbot: top141 | 2021-11-01 12:51:32 | 2021-11-02 02:02:59 | Redline |

| 929a591331bdc1972357059d451a651d575166f676ea51daaeb358aa2a1064b7 | Dridex: 10444 | 2021-11-01 17:29:03 | 2021-11-01 18:41:08 | Smokeloader,Redline |

| aae0553b761e8bb3e58902a46cd98ee68310252734d1f8d9fd3b862aab8ed5c9 | Trickbot: lip142 | 2021-11-01 16:14:42 | 2021-11-02 16:54:50 | Redline |

| bf7b5f72b2055cfc8da01bb48cf5ae8e45e523860e0b23a65b9f14dbdbb7f4ee | Trickbot: lip141 Trickbot: top141 Trickbot: top142 Dridex: 10444 Danabot: affid 40 | 2021-11-01 11:14:58 | 2021-11-01 18:41:14 | Redline,QuasarRAT |

| eef15f6416f756693cbfbfd8650ccb665771b54b4cc31cb09aeea0d13ec640cf | Trickbot: lip141 Trickbot: lip142 Trickbot: lip143 Trickbot: top141 | 2021-11-01 15:01:07 | 2021-11-02 02:03:33 | Smokeloader,Lockbit,Redline |

| f9246be51464e71ff6b37975cd44359e8576f2bf03cb4028e536d7cfde3508fc | Trickbot: lip141 Trickbot: lip142 | 2021-11-01 15:09:14 | 2021-11-02 07:17:30 | Redline |

| fcc49c9be5591f241ffd98db0752cb9e20a97e881969537fba5c513adbd72814 | Trickbot: lip142 Dridex: 10444 | 2021-11-01 17:27:43 | 2021-11-01 18:41:04 | Redline |

具有 hash929a591331bdc1972357059d451a651d575166f676ea51daaeb358aa2a1064b7的樣本從以下 URL 下載:

hxxp://privacytoolzfor-you6000[.]top/downloads/toolspab2.exe在前面的小節中,我們將“隱私工具”網站和Smokeloader 操作者關聯起來。目前尚不清楚這些網站背后的操作者是否操作了 Dridex 10444僵尸網絡,或者只是作為傳遞鏈中的一環。不過,我們可以假設“隱私工具”網站是參與分發環節,因為在這段時間內,在不同的Hash和發送網址中可以看到同一個 Dridex 僵尸網絡標識符和控制器。

這是第一次看到 Danabot、 Dridex、 Kronos 和 Trickbot 在同一時間段內下載,很難說是巧合。此外,這些木馬經常被同時出現。因此,我們猜測,當時有一個單獨的實體可能正在使用 PrivateLoader PPI 服務來操作這些僵尸網絡。

在2021年11月14日,PrivateLoader 自動程序開始下載 Danabot的樣本,并附帶 ID 4,持續一天。

基于這些持續時間不超過一天的短暫爆發,我們懷疑銀行木馬操作者在試驗這種 PPI 服務,檢測作為他們惡意軟件的另一種傳遞機制的可能性。

勒索軟件

地下PPI服務通常建議不要在目標機器上部署勒索軟件,因為這會使機器無法使用。然而,網絡犯罪分子向來不遵守規則,愛部署勒索軟件。

我們唯一一次檢測到 PrivateLoader 下載的勒索軟件樣本是在2021年11月初,當時 PrivateLoader 植入了銀行木馬。上一小節中的表格顯示了 LockBit 和 STOP Djvu 勒索軟件組的下載。

在分析 PrivateLoader 下載的有效載荷時,我們識別出了一個新的裝載器,我們稱之為“Discoloader”。Discoloader使用 .NET 框架,并使用 Discord 內容傳遞網路(CDN)托管其有效負載。雖然不是直接來自 PrivateLoader,但我們觀察到這個惡意軟件組的樣本直接將 Conti 勒索軟件植入受感染的主機,這是一種非典型的傳輸機制,因為這個軟件組通常只是在企業網絡完全破壞后才部署。

總結

PPI服務幾十年來一直是網絡犯罪的支柱。就像普羅大眾爭取好處一樣,犯罪分子將會涌向那些為他們提供了一系列的選擇的軟件,可以很容易地實現他們的目標。正如我們所詳述的,犯罪分子已經使用 PrivateLoader 發起了各種各樣的計劃。通過強調這種惡意軟件的多功能性,我們希望幫助防御者來開展獨特的策略來阻止 PrivateLoader 授權的惡意軟件攻擊。

MITRE ATT&CK 技術

本報告采用了 MITRE 對抗性戰術、技術和常識(ATT&CK)框架。

| 技術 | ID | 使用 |

|---|---|---|

| Resource Development [TA0042] | ||

| stage 能力: 上傳惡意軟件 | T1608.001 | PrivateLoader 經常在 Discord CDN 上托管惡意的有效載荷。我們發現最近的控制器只從 ID 891006172130345095、905701898806493199和896617596772839426下載附件。 |

| Persistence [TA0003] | ||

| 創建或修改系統進程: Windows 服務 | T1543.003 | PrivateLoader可以作為啟動服務持久化,并安裝以下屬性: ♦服務名稱: PowerControl ♦服務顯示名稱: “設備的電源監視服務”♦服務啟動類型: 在系統啟動時 ♦服務二進制路徑: C:\Program Files (x86)\PowerControl\PowerControl_Svc.exe. |

| 計劃任務/工作: 計劃任務 | T1053.005 | PrivateLoader 服務模塊始終作為計劃任務持續存在,每小時執行一次。當不使用 Windows 服務時,還可以將其持久化為登錄計劃任務 |

| 瀏覽器擴展 | T1176 | PrivateLoader可以在 Google Chrome 和微軟 Edge 瀏覽器上下載并安裝惡意擴展。 |

| 權限提升 [TA0004] | ||

| 濫用提升控制機制: 繞過用戶帳戶控制 | T1548.002 | PrivateLoader 核心模塊使用 Windows 10用戶帳戶控制(UAC)繞過技術來提升權限。這種繞過使用了一種被多次記錄的技術,涉及到 ComputerDefaults.exe 系統可執行(.exe)文件,其中有自動提升選項設置 |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1829/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1829/

暫無評論