譯者:知道創宇404實驗室翻譯組

原文鏈接:https://threatresearch.ext.hp.com/redline-stealer-disguised-as-a-windows-11-upgrade/

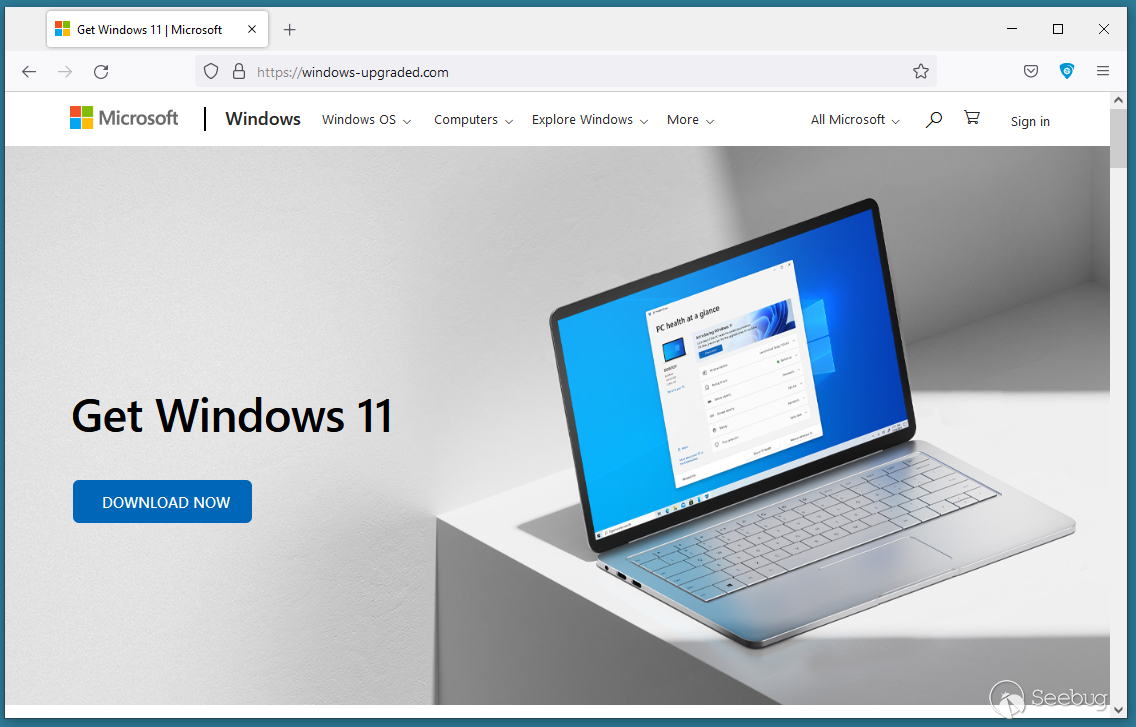

黑客總是在尋找熱門誘餌,以誘騙受害者進入感染系統。我們最近分析了一個這樣的誘餌,即一個偽造的 Windows 11安裝程序。2022年1月27日,也就是 Windows 11升級最后階段宣布的第二天,我們注意到一個惡意的黑客注冊了域名windows-upgraded[.]com,他們曾經欺騙用戶下載并運行一個虛假的安裝程序來傳播惡意軟件。這個域名引起了我們的注意,因為它是新注冊的,模仿了一個合法的品牌,并利用了最近的資訊。這個黑客利用這個域名分發了 RedLine Stealer,這是一個信息竊取惡意軟件,在地下論壇廣泛宣傳出售。

Domain Name: windows-upgraded.com

Creation Date: 2022-01-27T10:06:46Z

Registrar: NICENIC INTERNATIONAL GROUP CO., LIMITED

Registrant Organization: Ozil Verfig

Registrant State/Province: Moscow

Registrant Country: RU攻擊者復制了合法的 Windows 11網站的設計,只是點擊“立即下載”按鈕,就會下載一個名為 windows111 installationassistant.zip 的可疑壓縮文件。這個文件托管在Discord的內容傳遞網路上。

文件分析

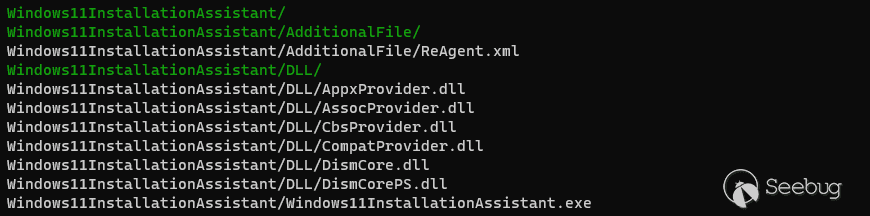

Windows11 InstallationAssistant.zip 只有1.5 MB,包含6個 Windows dll、一個 XML 文件和一個 可執行文件。

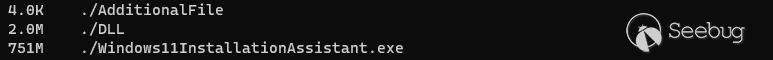

解壓縮歸檔文件后,我們得到一個總大小為753 MB 的文件夾。可執行的 Windows11InstallationAssistant.exe 是最大的文件,大小為751 MB。

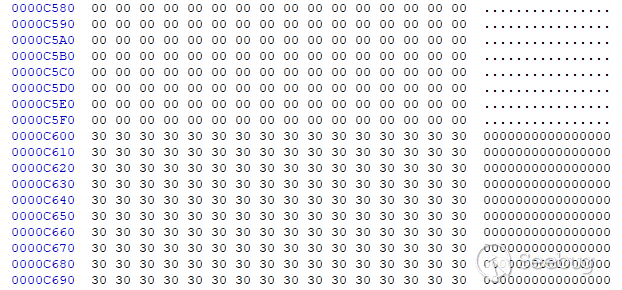

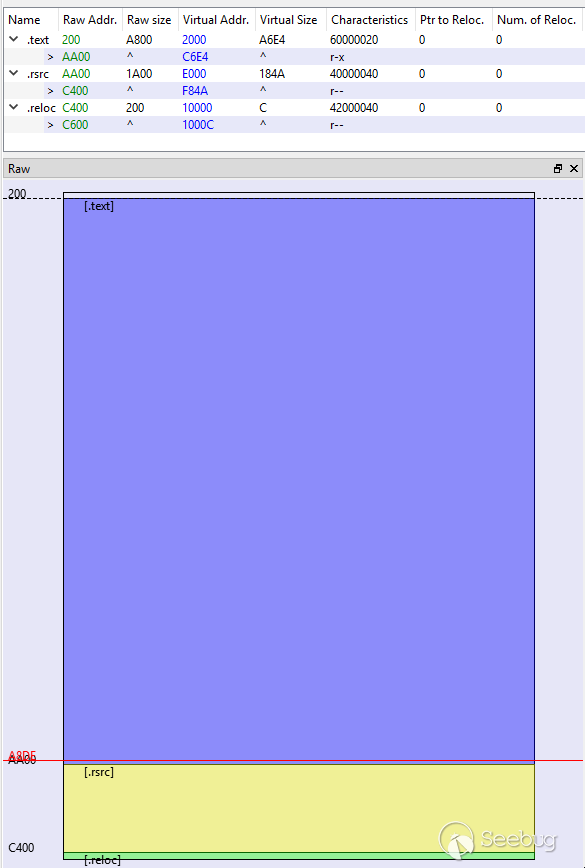

由于壓縮文件的大小只有1.5 MB,這意味著它有不可思議的99.8% 的壓縮比。這遠遠大于47%的可執行文件的平均壓縮比。為了達到如此高的壓縮比,可執行文件很可能包含極可壓縮的填充。在十六進制編輯器中查看,很容易發現這個填充(圖4)。

文件的很大一部分是用0x30字節填充的,與運行文件無關。由于許多沙箱和其他惡意軟件分析工具無法處理非常大的文件,我們必須手動分析文件或者將其縮小到合理的大小。巨大的填充區域位于文件的末尾,就在文件簽名之前。由于摘要不匹配,簽名驗證將導致錯誤,這就是為什么我們沒有在分析中進一步說明它的原因。通過截斷填充區域和簽名,我們得到了一個有效的可執行文件。攻擊者插入了這樣一個填充區域,使文件變得非常大,其中一個原因可能是,這種大小的文件可能不會被反病毒和其他掃描控件掃描,從而增加了文件可以不受阻礙地執行和安裝惡意軟件的成功性。圖5顯示了刪除填充之后的可執行文件的部分。

動態分析

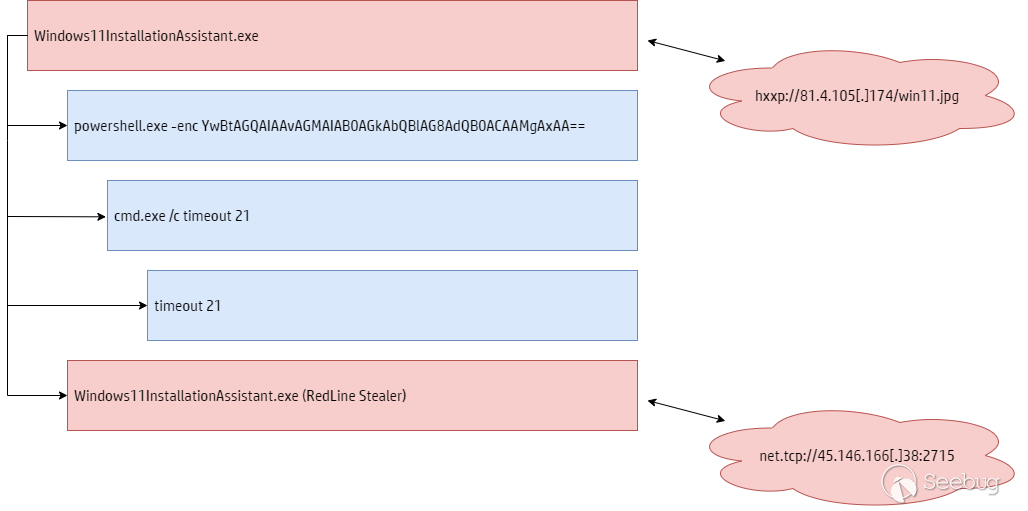

我們現在可以在沙箱或者惡意軟件靜態分析工具中動態地分析這個文件。在執行之后,惡意軟件立即使用編碼的參數啟動 PowerShell 進程。這將導致啟動 cmd.exe 進程,超時時間為21秒。一旦超時過期,初始進程將從遠程 web 服務器下載一個名為win11.jpg 的文件(圖6)。

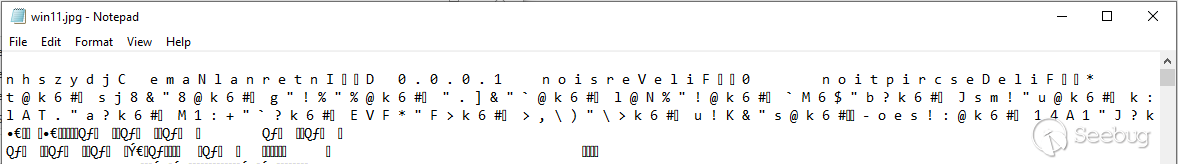

對 win11.jpg運行文件實用程序時,無法識別其文件類型,這表明文件已經編碼或加密。然而,在文本編輯器中打開文件時發現,內容只是以相反的順序存儲。

一旦文件的內容被反轉,我們得到一個動態鏈接庫(DLL)。此 DLL 由初始進程加載,初始進程再次執行自身,然后用下載的 DLL 替換當前線程上下文。這是RedLine Stealer的有效載荷,一個典型的信息竊取手段。它收集有關當前執行環境的各種信息,如用戶名、計算機名稱、已安裝的軟件和硬件信息。該惡意軟件還會竊取網絡瀏覽器中存儲的密碼、信用卡信息等自動完成的數據,以及加密貨幣文件和錢包信息。為了提取信息或接收進一步的指令,RedLine Stealer 打開配置到命令和控制(C2)服務器的 TCP 連接,在本例中為45.146.166[.]38:2715.

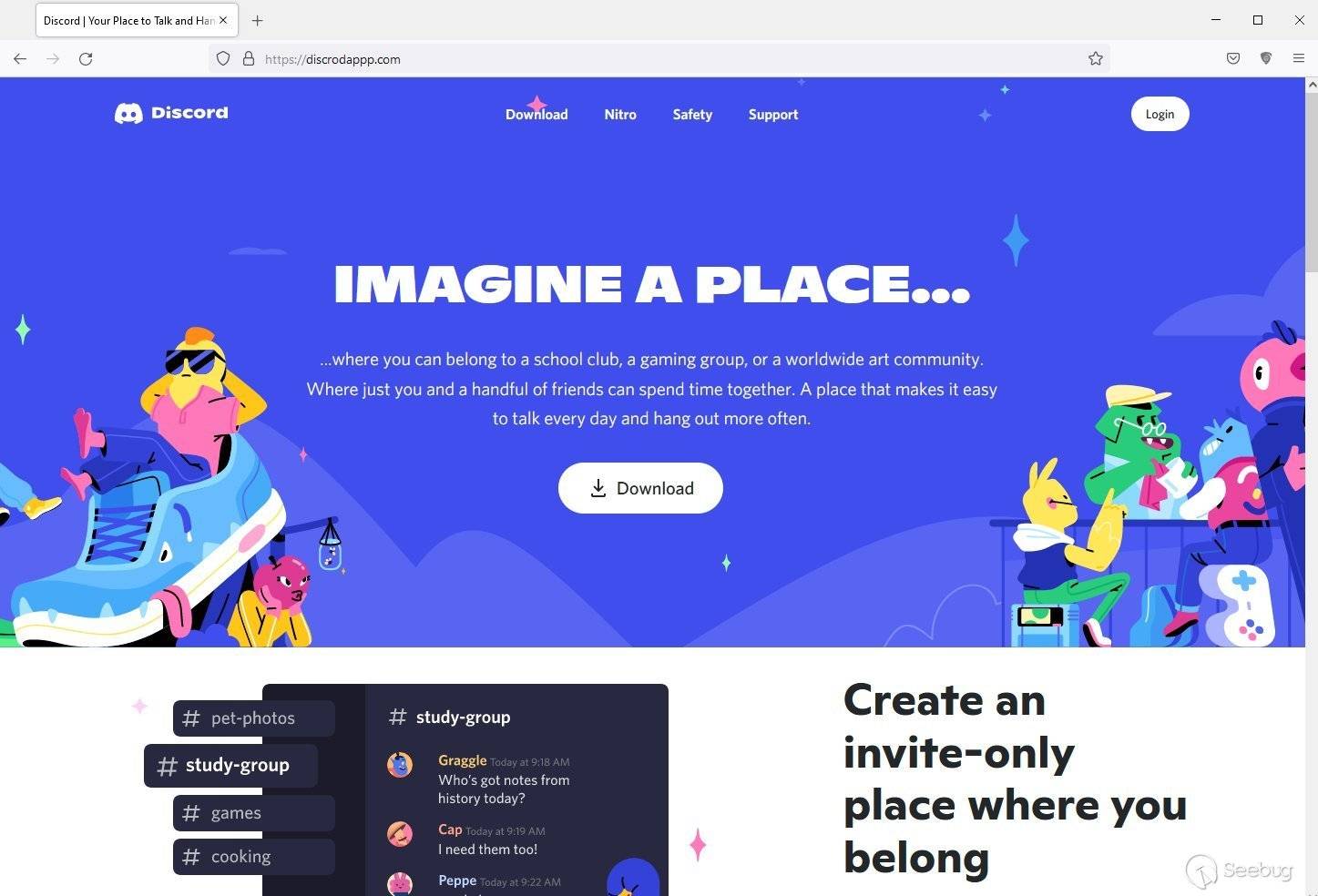

2021年12月REDLINE STEALER攻擊

這次RedLine Stealer 攻擊的戰術、技術和程序(TTPs)與我們在2021年12月分析的一次行動相似。在那次活動中,黑客注冊了discrodappp[.]com,他們偽裝成流行的即時通訊應用的安裝程序,為 RedLine Stealer 服務。在這兩個活動中,黑客模仿流行軟件的虛假網站欺騙用戶安裝他們的惡意軟件,使用相同的域名注冊商注冊域名,使用相同的 DNS 服務器,并傳送相同的惡意軟件。

結論

這次攻擊再次強調了黑客是如何快速利用重要的、相關的和有趣的時事來創造有效的誘餌的。吸引人眼球的公告和事件總是黑客們感興趣的話題,因為它們可以被用來傳播惡意軟件。由于這類活動往往依賴用戶從網上下載軟件作為最初的傳染媒介,建議各組織只能從可信賴的來源下載軟件,以防止這類感染。

IOC

Files

Windows11InstallationAssistant.zip 4293d3f57543a41005be740db7c957d03af1a35c51515585773cedee03708e54

Windows11InstallationAssistant.exe b50b392ccb07ed7a5da6d2f29a870f8e947ee36c43334c46c1a8bb21dac5992c

Windows11InstallationAssistant.exe – no filler area 7d5ed583d7efe318fdb397efc51fd0ca7c05fc2e297977efc190a5820b3ee316

win11.jpg c7bcdc6aecd2f7922140af840ac9695b1d1a04124f1b3ab1450062169edd8e48

win11_reversed.dll 6b089a4f4fde031164f3467541e0183be91eee21478d1dfe4e95c4a0bb6a6578

Network connections

windows-upgraded[.]com

hxxps://cdn.discordapp[.]com/attachments/928009932928856097/936319550855716884/Windows11InstallationAssistant.zip

hxxp://81.4.105[.]174/win11.jpg

45.146.166[.]38:2715

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1831/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1831/

暫無評論