譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.proofpoint.com/us/blog/threat-insight/geofenced-amazon-japan-credential-phishing-volumes-rival-emotet

介紹

自2020年8月以來,Proofpoint的研究人員跟蹤了大量的Amazon Japan憑證和信息網絡釣魚活動,這種可疑活動可追溯到2020年6月。這些信息冒充Amazon Japan,暗示接收者需要檢查他們的帳戶,以確認“所有權”或“更新的付款信息”。單擊郵件中的鏈接后,收件人將進入以Amazon為主題的憑證仿冒登錄頁面,這些頁面收集憑證、個人識別信息(PII)和信用卡號碼。這些信息已經被發送到日本的某些組織。這些頁面被防護,以確保只有基于日本的收件人才能被帶到憑證仿冒頁面。

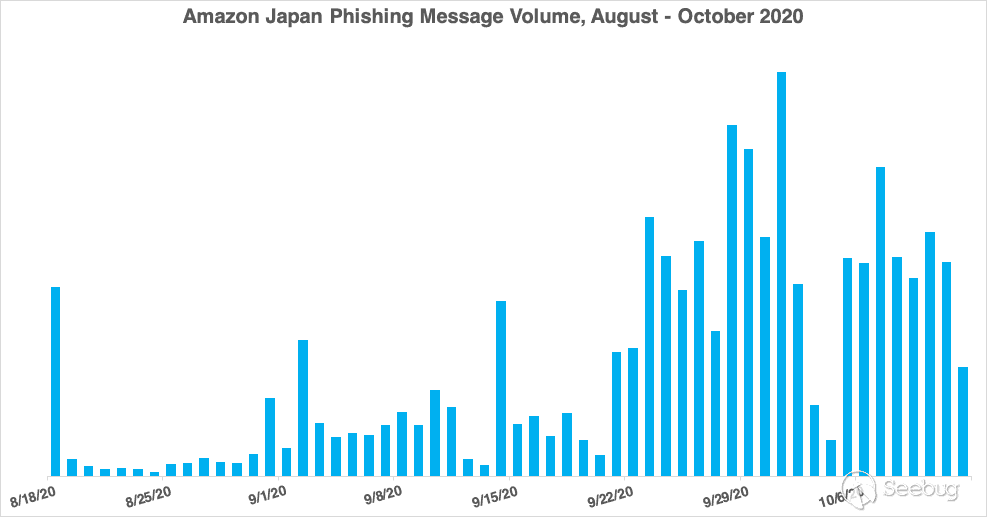

雖然像Amazon這樣的流行品牌經常在憑證釣魚活動中被濫用,但該活動的郵件信息量非常大。這些活動持續不斷,每天發送數十萬條信息。截至10月中旬,有時一天內收到的信息超過100萬條,與Emotet的信息量不相上下。

誘餌和登陸頁面

這些信息是精心制作的日語誘餌,提示收件人的信息需要更新或其帳戶已被鎖定:

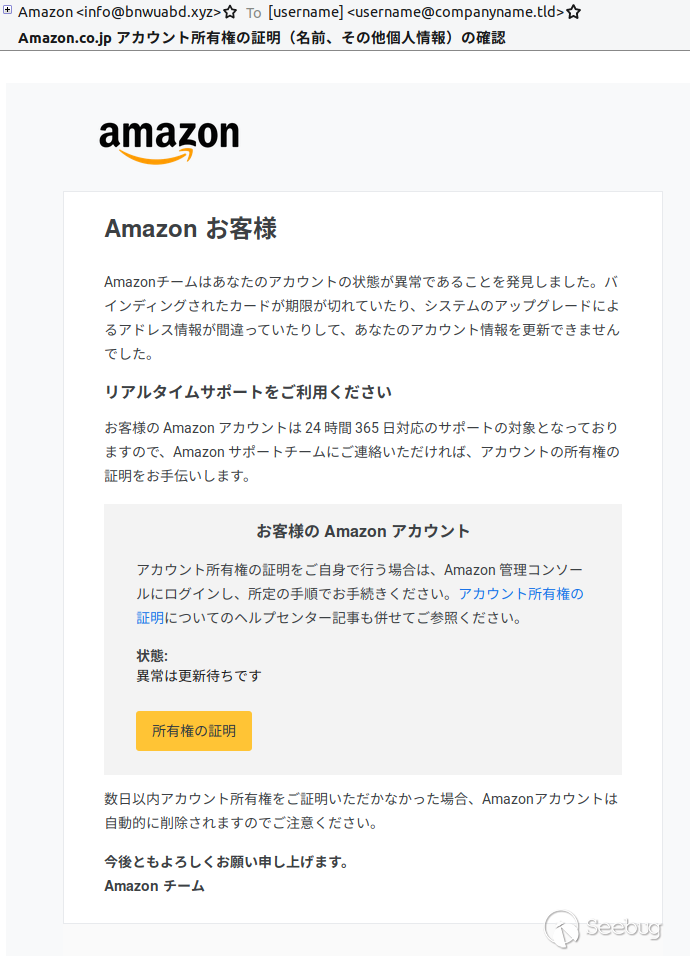

- Amazon.co.jpアカウント所有権の證明(名前,その他個人情報)の確認(“ Amazon.co.jp帳戶(姓名和其他個人信息)的所有權證明的確認”)(圖1)

- お支払い方法の情報を更新(“更新的付款方式信息”)(圖2)

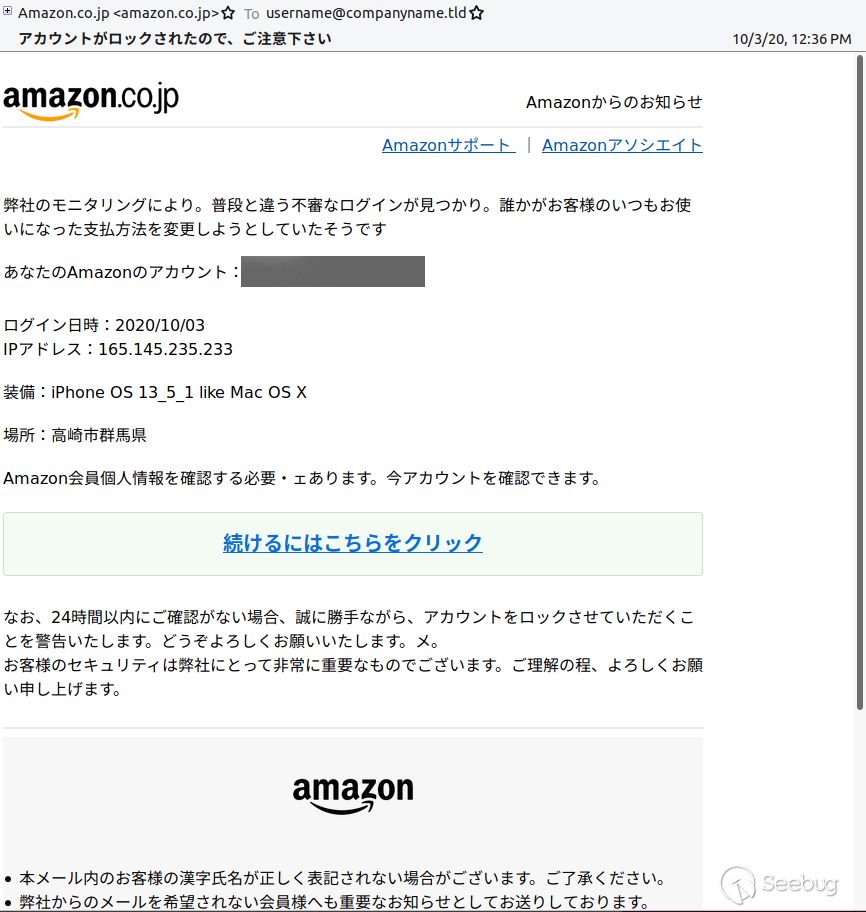

- アカウントがロックされたので,ご注意下さい(“請注意,您的帳戶已被鎖定”)(圖3)

郵件中的圖片,比如Amazon的logo,都是從免費的圖片托管服務中熱鏈接而來的,同樣的圖片網址已經在多個活動中被觀察到。

這些信息聲稱來自Amazon,盡管它們的電子郵件地址偽裝的不太好,例如以下示例:

- rmlirozna[@]pw[.]com

- fwgajk[@]zfpx[.]cn

- info[@]bnwuabd[.]xyz

- dc[@]usodeavp[.]com

到2020年10月初,他們在努力使發件人地址看起來合法:

- amaozn[@]ama2on[.]buzz

- accout-update[@]amazon[.]co.jp

- account-update[@]amazon[.]com

- admin[@]amazon-mail[.]golf

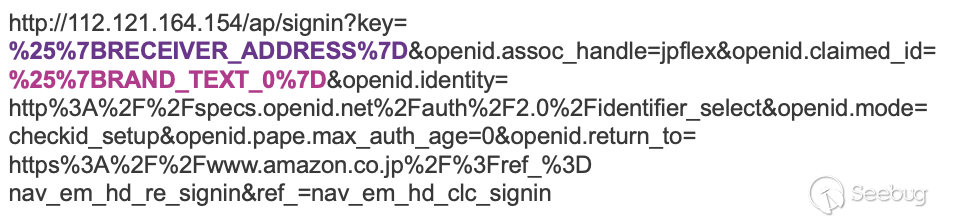

在檢查消息的URLs時,我們看到它們包含OpenID的參數(圖4),這是Amazon Japan使用的身份驗證協議。這些URL似乎沒有將用戶帶到OpenID實現中,但是URL字符串中的參數看起來更合法。

我們確定了一些URL中的占位符值,這表明有些消息可能過早發送,或者相應的值不可用(圖4)。

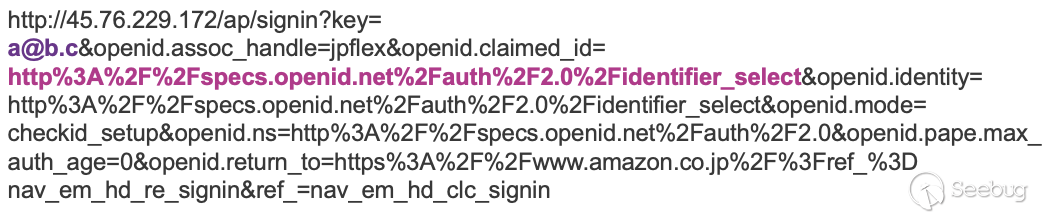

他們在某些URL中使用了一個占位符電子郵件地址“a@b.c”(圖5)。在觀察到的其他URL中,收件人電子郵件地址用來填充此參數。

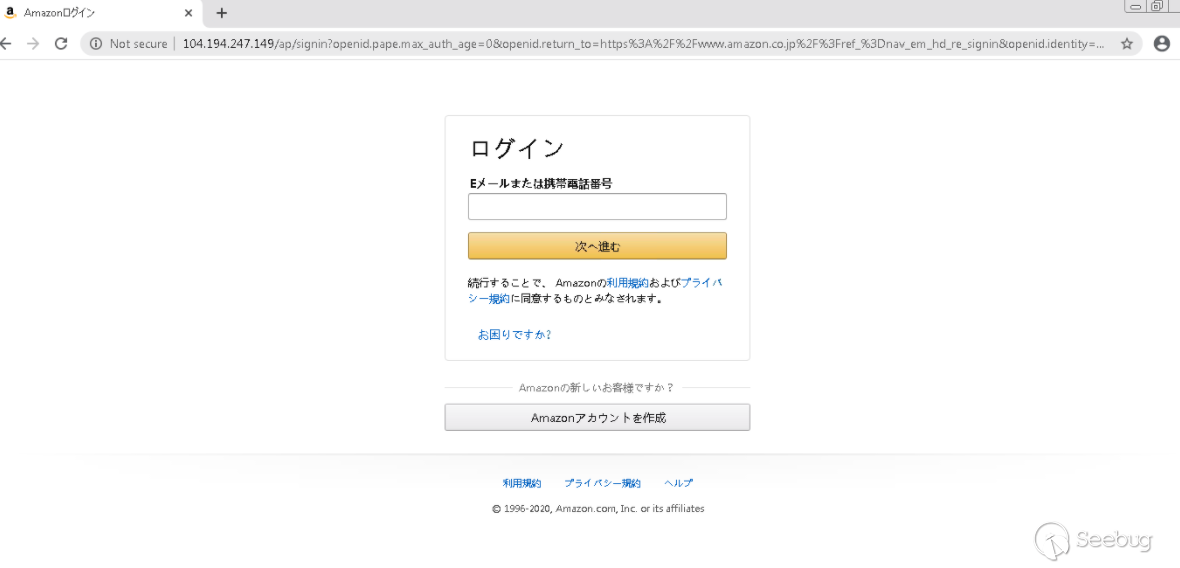

單擊后,消息中的geofenced鏈接會將用戶帶到一個冒充的Amazon Japan登錄頁面(圖6),如果用戶看起來不在日本,則轉到實際的Amazon Japan登錄頁面。

使用Amazon用戶名和密碼“登錄”后,該用戶將被帶到一個表單,該表單收集各種PII,例如地址,生日和電話號碼(圖7)。

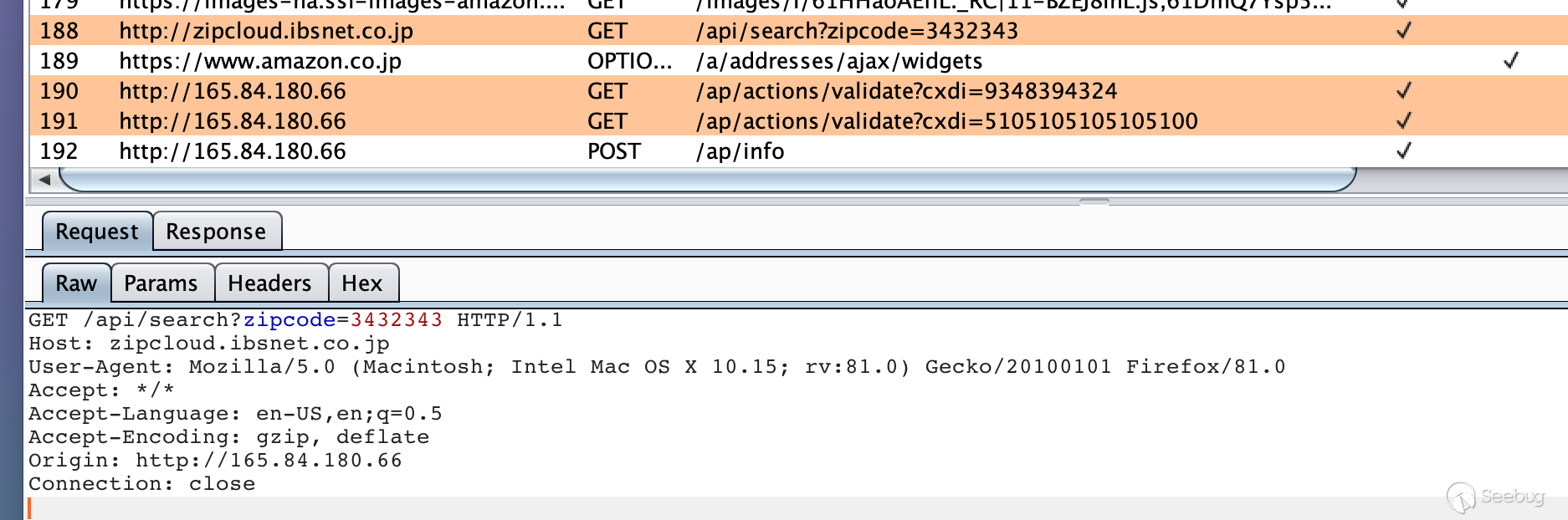

該表單還收集信用卡號(通過在同一站點上托管的腳本進行松散地驗證)和郵政編碼(通過對第三方服務的API調用進行驗證)(圖8、9)。有趣的是,雖然我們提供的郵政編碼不是合法的日語郵政編碼,但是在提交信息時未返回任何錯誤。

提交有效信息后,告知用戶現在可以訪問帳戶,并重定向到amazon.co[.]jp的真實Amazon Japan網站。

信息量

自8月中旬以來,Proofpoint一直在跟蹤這些消息,目前已經確定這與2020年6月的活動是同一個組織。盡管消息以日語顯示,并且登錄頁面已設置為日語IP地址,但除了位于日本的業務以外,收件人或行業之間沒有明確的模式。在未來幾個月中,郵件量可能會繼續增加。

| Month | Average Message Volume Per Day |

|---|---|

| August (from 8/18-8/30) | 122,000 |

| September | 424,000 |

| October (to date) | 750,000 |

基礎設施

通常,憑據仿冒登錄頁是一個IP地址,后跟“/ap/signin”:

- hxxp://103.192.179[.]54/ap/signin

很少使用域來代替IP地址:

- 00pozrjbpm[.]xyz/ap/signin

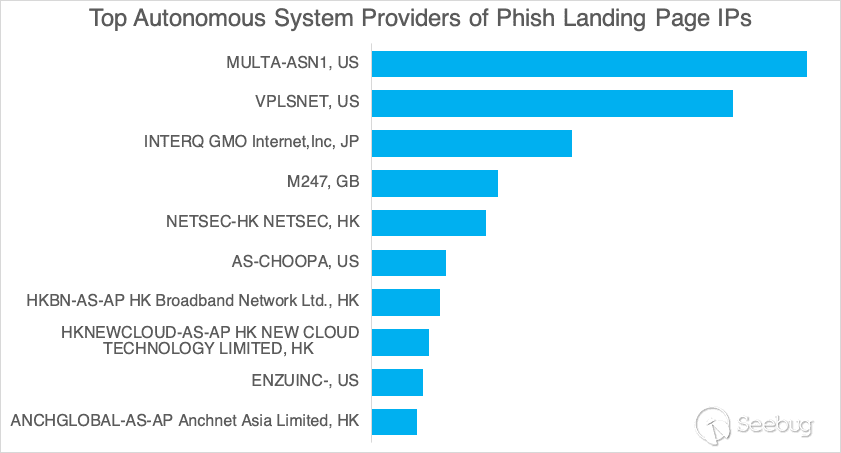

由于攻擊者傾向于為每個活動采用新的IP地址,而不是重用IP地址,因此,數百個IP地址已在多個活動中使用。IP地址屬于多種自治系統,在地理位置或提供者之間沒有明確的模式。

使用的域是.xyz或.cn tld,有些域已經在多個活動中觀察到。.xyz域名通過GoDaddy注冊,而*.cn域名則有一個發起注冊商(阿里云計算)。

8月30日-9月5日活動登錄頁域

| Domain | Creation Date | Registrant Details |

|---|---|---|

| 00pozrjbpm[.]xyz | 2020-04-24 | Registrant State/Province: Xiang Gang(Registrant Country: CN) |

| 1mmmms2jy8[.]xyz | 2020-06-14 | Registrant State/Province: Xiang Gang(Registrant Country: CN) |

| 4lz1qen0ls[.]xyz | 2020-06-14 | Registrant State/Province: Xiang Gang(Registrant Country: CN) |

| 5b0rnizmhn[.]xyz | 2020-04-24 | Registrant State/Province: Xiang Gang(Registrant Country: CN) |

雖然這些域的注冊者數據在我們檢查的時候已經被編輯過了,但是我們發現了“創建日期”和幾個注冊者詳細信息字段之間的共性。

9月6-12日活動登錄頁域

| Domain | Creation Date | Registrant Details |

|---|---|---|

| 00pozrjbpm[.]xyz | 2020-04-24 | Registrant State/Province: Xiang Gang;Registrant Country: CN |

| jiyingkou[.]cn | 2019-09-20 | Registrant: 王帥國;Registrant Contact Email:rxbnn3[@]163[.]com |

| enjinchang[.]cn | 2019-09-19 | Registrant: 王帥國;Registrant Contact Email:rxbnn3[@]163[.]com |

| juhaicheng[.]cn | 2019-09-20 | Registrant: 王帥國;Registrant Contact Email:rxbnn3[@]163[.]com |

| getongliao[.]cn | 2019-09-20 | Registrant: 王帥國;Registrant Contact Email:rxbnn3[@]163[.]com |

除了從8月30日至9月5日的活動中的00pozrjbpm[.]xyz之外,9月6日至12日活動的域具有共同的特性。與前面的一組域一樣,創建日期和注冊者信息表明它們可能以某種方式相關。此外,“rxbnn3[@]163[.]com”是一個多產的域名注冊人。除了上面顯示的與rxbnn3[@]163[.]com關聯的域外,該電子郵件還鏈接到許多域生成算法:

- swwkppe[.]cn

- lmkafwgi[.]cn

- pdscmkq[.]cn

- awsmgrc[.]cn

結論

Amazon的品牌通常會受到攻擊,但這次活動的數量和持續性使他們與以往Amazon主題的活動有所不同。消息資產、登錄頁的一致重用和消息量的穩步增長表明,這種活動可能是由僵尸網絡驅動的。此外,周末消息量并沒有明顯的停頓,正如我們有時觀察到自動化程度較低的操作。如果這確實是由僵尸網絡驅動的,那么消息量不太可能會很快減少。攻擊者通常會對其操作進行漸進式的更改,其他的品牌可能是未來幾個月攻擊者的方向。

IOCs

| IOC | IOC Type | Description |

|---|---|---|

| hxxp://182.16.26[.]194/ap/signin | URL | Amazon Japan credential phish landing page |

| hxxp://23.133.5[.]144/ap/signin | URL | Amazon Japan credential phish landing page |

| hxxp://43.249.30[.]212/ap/signin | URL | Amazon Japan credential phish landing page |

| 00pozrjbpm[.]xyz/ap/signin | URL | Amazon Japan credential phish landing page |

| jiyingkou[.]cn/ap/signin | URL | Amazon Japan credential phish landing page |

| enjinchang[.]cn/ap/signin | URL | Amazon Japan credential phish landing page |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1374/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1374/

暫無評論