原文:Meet NEMTY Successor, Nefilim/Nephilim Ransomware

譯者:知道創宇404實驗室翻譯組

現在是一個研究跟蹤勒索軟件趨勢的有趣時機,特別是在過去的一兩年里,我們已經看到“主流”勒索軟件甚至進一步擴展到了數據勒索和盜竊領域。對文件進行加密是一回事,但必須將每一個勒索軟件感染都視為違規行為,這給這些攻擊活動的受害者增加了多層復雜性。對于GDPR以及現在類似法律和合規性障礙,這尤其復雜。

勒索軟件家族,如Maze、CLOP、DoppelPaymer、Sekhmet和Nefilim/Nephilim都是威脅的案例,一旦感染,就會給受害者帶來相當復雜的問題。雖然Maze、DopplePayer和REvil往往會得到大量媒體報道,但Nephilim是另一個迅速發展的家族,它發起了多起破壞性活動。如果受害者不能“配合”他們的要求,他們就會公布受害者的敏感信息。

概述

Nefilim出現于2020年3月,與另一個勒索軟件家族NEMTY共享相當一部分代碼。NEMTY和Nefilim/Nephilim背后的確切關系尚不清楚。

NEMTY于2019年8月作為一個公共項目推出,之后轉為私有。目前的數據表明,在這兩個家族背后的不是同一個人,更有可能的是,Nephilim背后的人以某種方式從NEMTY那里“獲得”了必要的代碼。

Nefilim和NEMTY的兩個主要區別是支付模式,以及缺少RaaS操作。Nefilim指示受害者通過電子郵件與攻擊者聯系,而不是將他們引導到基于torm的支付網站。為了使家譜更加混亂,Nefilim似乎演變為了“Nephilim”,兩者在技術上相似,主要區別在于擴展名和加密文件中的工件。

然而,也有情報表明,NEMTY已經繼續并分支到一個新的“NEMTY Revenue”版本。在此之前,NEMTY的幕后主使宣布他們將把威脅私有化(不再公開訪問RaaS行動)。

從技術上講,Nephilim與其他著名的勒索軟件家族沒有什么不同。目前主要的傳播方法是利用易受攻擊的RDP服務。一旦攻擊者通過RDP破壞了環境,他們就會繼續建立持久性,在可能的情況下查找和竊取其他憑證,然后將勒索軟件的payload傳播給潛在目標。

Nephilim加密協議

在Nephilim樣本中我們分析了實際的文件加密是通過標簽組AES-128和RSA-2048處理的。注意,Nefilim/Nephilim背后的原始供應商也這樣做。

特定的文件使用AES-128加密。此時,使用RSA-2048公鑰加密AES加密密鑰。公鑰隨后被嵌入到勒索軟件的可執行payload中。這是一個不同于純NEMTY的區域,后者已知使用了不同的密鑰長度。例如,早期版本的NEMTY使用RSA-8192作為“主密鑰”,用于加密目標配置數據和其他密鑰(src: Acronis)。

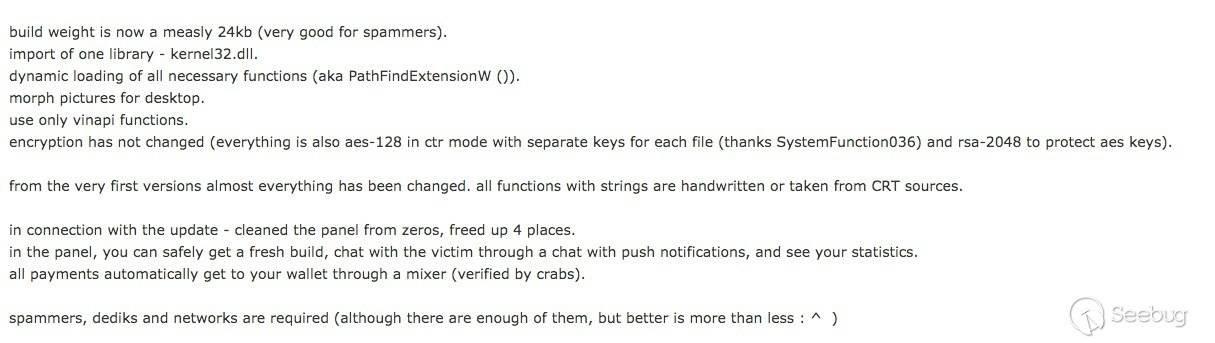

我們還知道NEMTY的變體使用RSA-1024公鑰來處理AES加密密鑰。此外,在早期版本的NEMTY中,處理特定大小范圍的文件的方式也存在差異。NEMTY的后續版本(又名NEMTY REVENUE 3.1)在計數器模式下利用AES-128和RSA-2048加密AES密鑰。

目前,只有Nephilim背后的參與者能夠解密受影響的文件。也就是說,沒有已知的漏洞或方法來繞過攻擊者對加密文件的保護。

感染后的行為

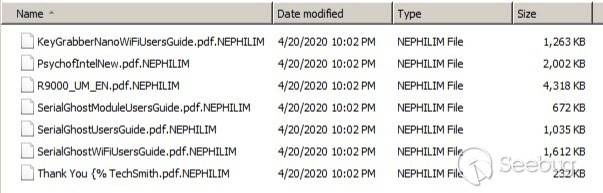

感染后,加密文件的擴展名為.nefilim或.Nephilim。在包含加密文件的目錄中存放著類似的名為ransom的記錄。

在某些情況下,對于Nephilim,“nephilm – decrypt.txt”將只寫入~\AppData\Local\VirtualStore。本地存儲的桌面壁紙的位置和名稱各不相同。在最近的Nephilim感染中,備用桌面映像被寫入%temp%,文件名為‘god.jpg’。

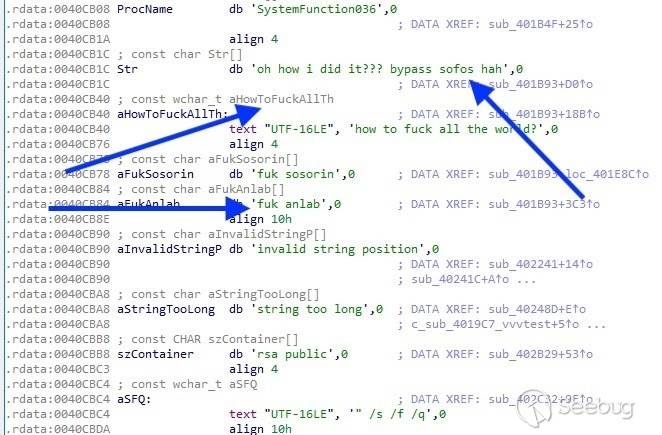

字符串,區別特征

Nephilim的另一個特點是使用嵌入的字符串和編譯器路徑來發送“微妙的信息”,主要是向研究人員和分析人員發送。例如,以下編譯器路徑可以在這些示例中找到(均在2020年4月7日編譯):

b8066b7ec376bc5928d78693d236dbf47414571df05f818a43fb5f52136e8f2e

fcc2921020690a58c60eba35df885e575669e9803212f7791d7e1956f9bf8020

而樣本為:

d4492a9eb36f87a9b3156b59052ebaf10e264d5d1ce4c015a6b0d205614e58e3從2020年3月開始包含對特定AV廠商的額外攻擊。

該樣本來源于@malwrhunterteam 在3月13號的推文。

羞辱策略

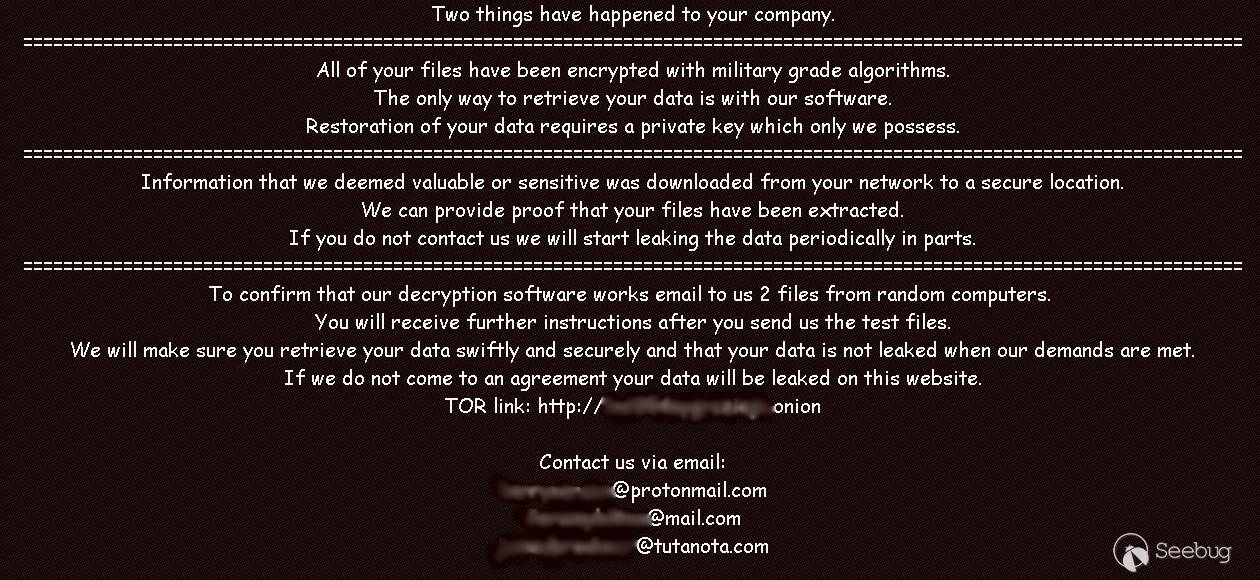

Nefilim/Nephilim還威脅說,如果受害者拒絕配合要求,他們將公布敏感信息,這一點在這張典型的Nephilim勒索信中得到了證明。

受害者試圖談判或拒絕付款都屬于不遵守規定的范疇。迄今為止,已有兩家公司在Nephilim的“shaming”網站(clearnet和基于TOR的網站)上發布。值得注意的是,最初,其網站上列出的所有公司都是石油和能源公司。但是,在2020年4月23日至4月27日期間,該組織又在現場增加了三名受害者。其中一家是另一家大型石油和天然氣公司,另外兩家則被歸類為“服裝和時裝”和“工程與建筑服務”。

其他多個勒索軟件家族也遵循相同的做法,將“基本”勒索軟件感染轉變為完全(有時是災難性的)數據泄露。使用該模型的其他知名家族包括Maze、REvil DoppelPaymer、CLOP、Sekhmet,以及最近的Ragnar。我們注意到,Nefilim/Nephilim也是“發誓”在當前新冠疫情大流行期間不攻擊醫療實體、非營利組織和其他“關鍵”實體的家族之一。

結論

保護你的環境免受像Nephilim這樣的威脅比以往任何時候都更加重要。為了防止數據丟失和大規模數據泄露的后果,企業必須依賴于一個現代的、受良好維護的、適當調整的、受信任的安全解決方案。預防是這些攻擊的關鍵。即使可以通過解密器、備份或回滾來減輕加密/數據丟失的情況,受害者仍然面臨其數據公開發布的問題。我們鼓勵我們的客戶分析和理解威脅,并采取迅速而適當的行動以防止事故發生。

為了方便起見,我們在下面提供了SHA256和SHA1哈希。

SHA256

8be1c54a1a4d07c84b7454e789a26f04a30ca09933b41475423167e232abea2b

b8066b7ec376bc5928d78693d236dbf47414571df05f818a43fb5f52136e8f2e

3080b45bab3f804a297ec6d8f407ae762782fa092164f8ed4e106b1ee7e24953

7de8ca88e240fb905fc2e8fd5db6c5af82d8e21556f0ae36d055f623128c3377

b227fa0485e34511627a8a4a7d3f1abb6231517be62d022916273b7a51b80a17

3bac058dbea51f52ce154fed0325fd835f35c1cd521462ce048b41c9b099e1e5

353ee5805bc5c7a98fb5d522b15743055484dc47144535628d102a4098532cd5

5ab834f599c6ad35fcd0a168d93c52c399c6de7d1c20f33e25cb1fdb25aec9c6

52e25bdd600695cfed0d4ee3aca4f121bfebf0de889593e6ba06282845cf39ea

35a0bced28fd345f3ebfb37b6f9a20cc3ab36ab168e079498f3adb25b41e156f

7a73032ece59af3316c4a64490344ee111e4cb06aaf00b4a96c10adfdd655599

08c7dfde13ade4b13350ae290616d7c2f4a87cbeac9a3886e90a175ee40fb641

D4492a9eb36f87a9b3156b59052ebaf10e264d5d1ce4c015a6b0d205614e58e3

B8066b7ec376bc5928d78693d236dbf47414571df05f818a43fb5f52136e8f2e

fcc2921020690a58c60eba35df885e575669e9803212f7791d7e1956f9bf8020

SHA1

4595cdd47b63a4ae256ed22590311f388bc7a2d8

1f594456d88591d3a88e1cdd4e93c6c4e59b746c

6c9ae388fa5d723a458de0d2bea3eb63bc921af7

9770fb41be1af0e8c9e1a69b8f92f2a3a5ca9b1a

e99460b4e8759909d3bd4e385d7e3f9b67aa1242

e53d4b589f5c5ef6afd23299550f70c69bc2fe1c

c61f2cdb0faf31120e33e023b7b923b01bc97fbf

0d339d08a546591aab246f3cf799f3e2aaee3889

bbcb2354ef001f476025635741a6caa00818cbe7

2483dc7273b8004ecc0403fbb25d8972470c4ee4

d87847810db8af546698e47653452dcd089c113e

E94089137a41fd95c790f88cc9b57c2b4d5625ba

Bd59d7c734ca2f9cbaf7f12bc851f7dce94955d4

f246984193c927414e543d936d1fb643a2dff77b

d87847810db8af546698e47653452dcd089c113e 本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1201/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1201/

暫無評論