原文:Android Campaign from Known OceanLotus APT Group Potentially Older than Estimated, Abused Legitimate Certificate

譯者:知道創宇404實驗室翻譯組

2014年以來,海蓮花(OceanLotus)APT組織(或被稱為PhantomLance)就以通過官方和第三方市場傳播高級Android威脅而聞名。他們試圖遠程控制受感染的設備、竊取機密數據、安裝應用程序并啟動任意代碼。

安全研究人員最近記錄了該組織的活動,Bitdefender調查發現了該組織35個新的惡意樣本,并證明其活動可能使用了合法且可能被盜的數字證書來對某些樣本進行簽名。

該APT組織的作案手法是先上傳干凈版本,然后添加惡意軟件,然后通過Google Play和第三方市場傳播惡意Android應用。

安全研究人員認為,海蓮花APT組織與Android惡意軟件和過去基于Windows的高級威脅的命令和控制域之間的共享基礎結構相關聯,這些威脅過去一直以Microsoft用戶為目標。可以說,這些較早的活動也與Hacking Team組織有聯系,該組曾為APT32組織服務。

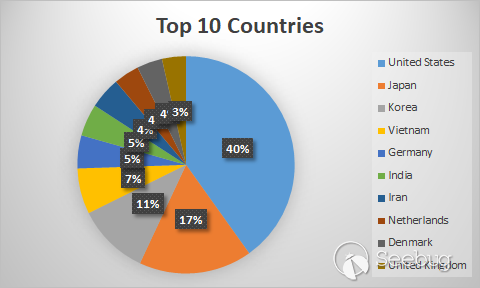

雖然海蓮花主要針對非洲和亞洲,但Bitdefender遙測技術還可以在日本、韓國、越南、德國和印度等國家進行掃描。 Bitdefender 檢測到此威脅為 Android.Trojan.OceanLotus。

尋找“零號病人”

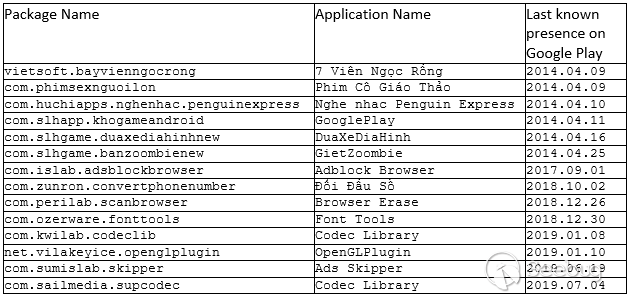

在Bitdefender存儲庫(APK MD5:315f8e3da94920248676b095786e26ad)中找到的,與海蓮花APT組織所關聯的最古老的樣本似乎已于2014年4月首次登陸Google Play 。可追溯到最早的已知Google Play樣本在2014年12月。

根據內部zip文件時間戳記,該樣本構建于2014年4月5日,幾天后就被我們記錄下。

一個有趣的發現是,該樣本已使用VL Corporation的證書進行了簽名。 該證書于2013年7月生成,并且直到2014年為止,除OceanLotus Malware以外,Google Play上已有100多個不同的應用程序在使用它。這表明網絡犯罪集團可能已使用有效證書成功地將惡意病毒app走私到了Google Play中。

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 2002933886 (0x7762587e)

Signature Algorithm: sha256WithRSAEncryption

Issuer: C=VN, ST=10000, L=HN, O=VL Corporation, OU=VL Corporation, CN=VL Corporation

Validity

Not Before: Jul 22 18:57:09 2013 GMT

Not After : Jul 16 18:57:09 2038 GMT

Subject: C=VN, ST=10000, L=HN, O=VL Corporation, OU=VL Corporation, CN=VL Corporation他的證書很可能已被該APT組織泄漏和濫用。目前,在Google Play中使用此證書簽名的100多個應用程序中,仍然沒有該應用程序。

目標國家

在遙測方面,僅在過去的3個月中,我們就收到25篇涉及此威脅的報告,其中大多數是在美國、日本和韓國。顯然,在美國的報告可能不是真實的設備,但亞馬遜托管的Android計算機被操縱來運行樣本以進行安全分析,對于安全研究人員而言,執行這種沙箱操作并不少見,特別是在嘗試獲取危害指標或研究惡意行為時。

但是,韓國和日本的報告確實表明,最近遇到過海蓮花APT樣本的設備至少數量有限。

追蹤傳播

在傳播方面,雖然安全研究人員已經報告說惡意軟件的發行是通過官方的Google Play市場和第三方市場進行的,但一些與Google Play相似的市場仍在托管這些樣本。這意味著,盡管Google在及時管理其應用程序并響應安全研究人員和供應商方面做得很出色,但第三方市場(如果有的話)緩慢地消除了這些威脅,甚至有可能無限期地使用戶暴露于惡意軟件中。

仍托管這些惡意樣本的第三方市場的一些樣本包括:

hxxps://apkpure.com/opengl-plugin/net.vilakeyice.openglplugin

hxxps://apk.support/app/net.vilakeyice.openglplugin

hxxps://apkplz.net/app/com.zimice.browserturbo

hxxps://apk.support/app/com.zimice.browserturbo

hxxps://androidappsapk.co/download/com.techiholding.app.babycare/

hxxps://www.apkmonk.com/app/com.techiholding.app.babycare/

hxxps://apkpure.com/cham-soc-be-yeu-babycare/com.techiholding.app.babycare

hxxps://apk.support/app-th/com.techiholding.app.babycare雖然已經有了海蓮花APT組織的樣本完整列表,我們知道這些樣本已出現在Google Play中,但我們添加了以下一些內容,這些內容也已在Google Play上得到確認。

由Bitdefender研究人員發現的海蓮花APT組織的其他新樣本的md5完整列表如下:

3043a2038b4cb0586f5c52d44be9127d f449cca2bc85b09e9bf4d3c4afa707b6

76265edd8c8c91ad449f9f30c02d2e0b 5d909eff600adfb5c9173305c64678e7

66d4025f4b60abdfa415ebd39dabee49 7562adab62491c021225166c7101e8a1

7b8cba0a475220cc3165a7153147aa84 63e61520febee25fb6777aaa14deeb4a

9236cf4bf1062bfc44c308c723bda7d4 f271b65fa149e0f18594dd2e831fcb30

e6363b3fae89365648b3508c414740cd d9e860e88c22f0b779b8bacef418379e

3d4373015fd5473e0af73bdb3d65fe6a a57bac46c5690a6896374c68aa44d7b3

08663152d9e9083d7be46eb2a16d374c 18577035b53cae69317c95ef2541ef94

eee6dcee1ab06a8fbb8dc234d2989126 5d07791f6f4d892655c3674d142fe12b

f0ea1a4d81f8970b0a1f4d5c41f728d8 320e2283c8751851362b858ad5b7b49c

1fb9d7122107b3c048a4a201d0da54cd bb12cc42243ca325a7fe27f88f5b1e1b

01b0b1418e8fee0717cf1c5f10a6086b 4acf53c532e11ea4764a8d822ade9771

6ff1c823e98e35bb7a5091ea52969c6f 1e5213e02dd6f7152f4146e14ba7aa36

3fe46408a43259e400f7088c211a16a3 c334bade6aa52db3eccf0167a591966a

53ba3286a335807e8d2df4aae0bd0977 7f59cb904e2e0548b7f0db12c08b9e25

49d1c82a6b73551743a12faec0c9e8b1 6b323840d7cb55bb5c9287fc7b137e83

2e1ed1f4a5c9149c241856fb07b8216b 6737fba0f2b3ea392f495af9a0aa0306

bda442858c33ae7d9f80227c55f6a584規避Google Play保護

攻擊者通常向Google Play提交一個干凈的版本,然后隨機等待一段時間,再簡單地使用惡意代碼更新應用程序。網絡犯罪分子似乎也使用了這種策略。

例如,應用程序net.vilakeyice.openglplugin(OpenGLPlugin)最初于 2018 年8月5 日以純凈格式上傳,然后在8月21日引入了惡意payload。

APK Seen on Google Play

No Payload 7285f44fa75c3c7a27bbb4870fc0cdca 2018.08.05

With Payload d924211bef188ce4c19400eccb6754da 2018.08.21然后,將payload解密并動態加載到應用程序中。如果較舊的樣本將解密密鑰本地嵌入在原始的干凈應用程序中,則較新的樣本將不再將其存儲在本地,因為它們似乎接收了解密密鑰以及惡意payload。

歸因和可用性

盡管這些Android惡意軟件樣本的歸屬已經成為安全行業分析的主題,但海蓮花APT組織已經被標記為幕后主謀。不過樣本仍存在于第三方市場這一事實應當引起注意。

某些時候Google Play上的某些樣本目前仍可在第三方市場上獲得, 包括在Amazon上。在世界各地可能無法從官方Google Play市場訪問內容的地區,用戶仍然有感染這種惡意軟件的風險。

在亞馬遜印度的這個特定樣本中,開發人員名稱為Caleb Eisenhauer(假名),該應用程序似乎已于 2020 年2月16日發布。與該帳戶關聯的電子郵件地址(malcesshartspur@gmail.com)發送至托管在GitHub(https://github.com/malcesshartspur)上的隱私政策。

可能存在類似的虛假開發者帳戶,它們都在第三方市場上散布了各種樣本,如果不刪除,有可能在很長一段時間內感染受害者。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1200/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1200/

暫無評論