來源:https://www.freebuf.com/fevents/206656.html

英文原文:https://www.secjuice.com/new-kids-on-the-block/

一、前言

許多IT行業的安全研究人員都會遇到這樣的情況,他們需要來自技術層面的OSINT(網絡空間搜索引擎)數據[1]。也許他們是想調查目標所遭受的攻擊面,進行被動偵察,或者想要測量攻擊的整體威脅等級。例如去年出現的 memcached DDoS 攻擊,其放大率為10,000倍甚至更高。Shodan當天發布的第一份報告顯示,大約有17,000個易受攻擊的服務器在線,這很容易被防火墻列入黑名單。

很長一段時間, shodan.io 一枝獨秀。雖然它很棒并且被廣泛使用,但我意識到其后臺發生了很多過濾。我記得大約兩三年前,曝出了一個針對Cisco產品的RCE漏洞——雖然Shodan的日點擊量很高,但一周后,搜索結果幾乎為空。

隨著OSINT變得越來越重要,分析師可利用的搜索引擎工具也更加豐富。這就是本文所探討的內容:我將把Shodan與過去幾年出現的兩種新服務Binaryedge和Zoomeye進行比較,這兩項服務似乎已經準備好爭奪OSINT工具的王冠。此外,我還將比較它們的功能和搜索結果量(雖然會省去價格部分)。

我從以下幾點進行比較:

-

定期的網上掃描功能

-

搜索、過濾和下載結果的Web界面

-

過濾選項

-

將結果集成到第三方工具的API

關于我的比較結果,每個人的體會可能不同,但一切都是我最真實的反饋。

1.1 Shodan

Shodan在OSINT中幾乎人盡皆知。它以標記和搜索各種不同設備(包括網絡攝像頭,工業控制系統和物聯網設備)的能力而聞名。在那個“天吶!!物聯網攻擊!我們都死定了”的時代,它是“物聯網搜索引擎”的首選。Shodan制定了全互聯網OSINT數據的行業標準,并且你一定能在上面找到樂趣。

Shodan的優點:

-

因 API和許多模塊以及語言集成而便于開發;

-

許多東西可集成到其他軟件系統中(例如:標簽、保存的搜索結果等)。

Shodan的缺點:

-

缺乏對付費客戶的人力支持;

-

偶爾的特定搜索結果被刻意屏蔽很煩人;

-

在界面中沒有過濾proto:tcp/udp的選項(雖然有一個,但沒有記錄,至少我沒有發現關于它的任何信息)。

1.2 BinaryEdge 和 ZoomEye 閃亮登場

BinaryEdge是一家瑞士公司,它進行全網范圍內的掃描,并在博客上發布大量的結果、發現和報告(主要針對技術用戶)。BinaryEdge對開放的mongodb/redis/memcache-databases的分析引起了我的注意,我大量引用過這些數據庫。他們在開放平臺方面邁出了巨大的一步,將其發展為一個具有廣泛搜索、過濾和下載功能的OSINT工具,現在似乎能夠與Shodan匹敵。

BinaryEdge 的優點:

-

更新新功能的速度快;

-

發表技術博客。

BinaryEdge的缺點:

- 當他們將服務運用到其他解決方案中時,例如對開放端口的IP進行批量檢查時,API調用的價格十分昂貴。每天用 BinaryEdge 檢查50,000個IP肯定不便宜。

ZoomEye由中國的知道創宇404實驗室開發,他們還運營著出色的Seebug漏洞平臺,并進行了大量的安全研究。ZoomEye于兩年前引起了我的注意,當時我用它來代替Shodan,那時他們的結果并不像Shodan那么詳細。然而在今年,出現了許多有趣的RCE漏洞時,我再次使用ZoomEye,發現他們已經可以提供相當可靠的搜索結果。

ZoomEye的優點:

-

進步迅速,飛躍巨大;

-

項目背后極好的人力支持。

ZoomEye的缺點:

- 需要用手機號完成注冊。

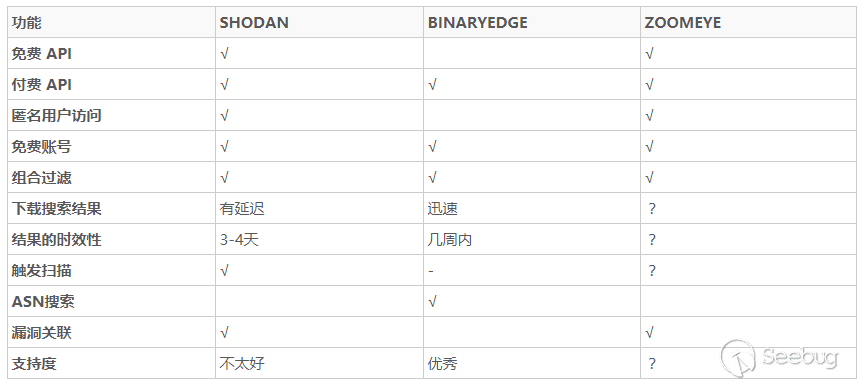

二、產品功能

純OSINT任務的基本功能:

搜索結果的截圖如下。

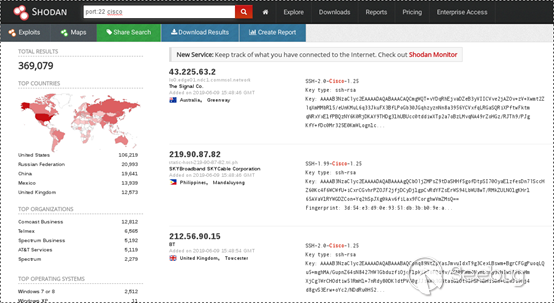

Shodan:

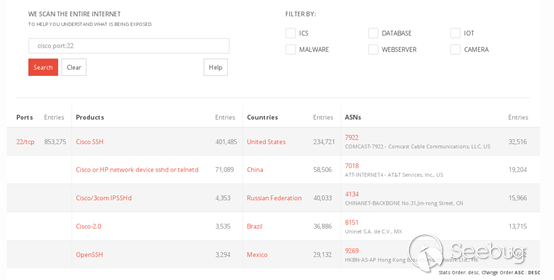

BinaryEdge:

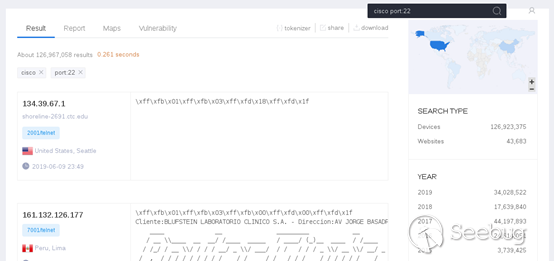

ZoomEye:

每種產品的優點:

共同點:

-

能夠搜索和過濾不僅僅是IP和端口的信息;

-

可以呈現并搜索掃描時收集到的全部標題和信息(如cookie、serverheaders、versions);

-

下載全部搜索結果。

Shodan:

-

界面簡潔,良好的深入挖掘和聚合功能,顯示部分標題信息;

-

搜索結果與漏洞的關聯良好。

BinaryEdge:

-

在進行大規模研究時,可進行ASN搜索無疑是一個巨大的優勢;

-

實用的圖像搜索功能。

ZoomEye:

-

歷史記錄觸手可得,且可以限制特定時間的搜索;

-

搜索結果與漏洞的關聯十分出色。

一旦你習慣了每個操作界面,就會發現它們的運行非常符合邏輯,并且便于開發。

三、搜索結果

現在來看看有趣的部分:我檢查了各種目標的搜索結果,比如漏洞相關服務和一般的服務/產品。

需要注意的是:

-

以下數據的有效日期截止到2019-06-09;

-

ZoomEye的搜索結果已被過濾,只包含2019-01-01以后的搜索結果。

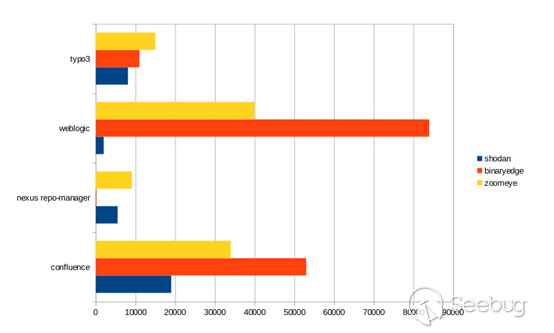

3.1 漏洞相關服務

我挑選了今年曝出的一些不錯的RCE漏洞,將它們按日期進行升序排序,鏈接到了包含漏洞詳情的文章,并給出了CVE。

|

DATE |

VULN/CVE |

SHODAN |

BINARYEDGE |

ZOOMEYE |

|||

|

2019-03-20 |

|

|

|

||||

|

2019-03-21 |

|||||||

|

2019-04-04 |

|||||||

|

2019-05-09 |

|

||||||

|

2019-05-14 |

|

|

對比圖表顯示如下:

結果不言而喻。

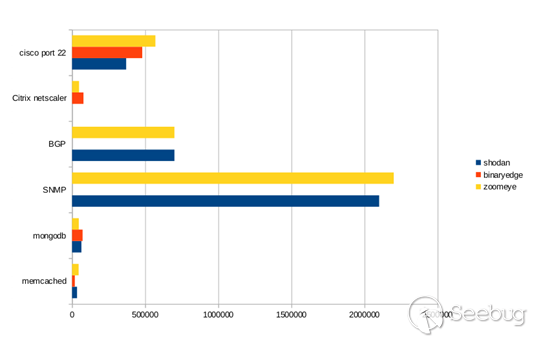

3.2 常規服務搜索結果

在第二步中,我搜索了一些服務并比較了這些數字。

|

SERVICE |

SHODAN |

BINARYEDGE |

ZOOMEYE |

|

Memcached |

|||

|

MongoDB |

|||

|

SNMP |

|||

|

BGP |

|||

|

Citrix Netscaler |

|||

|

Cisco Port 22 |

對比圖表顯示如下:

如你所見:

-

BinaryEdge在UDP 服務上有盲點;

-

與每個端口的“原始”結果相比,Shodan仍然提供了良好的結果。

四、結論

BinaryEdge和ZoomEye完全可以和Shodan相媲美。這三種服務雖有細微差別,但都為OSINT提供了有價值的擴展。它們之間沒有明顯的輸贏之分,每項服務都有其優缺點,我喜歡市場上存在競爭。

五、其他

還有一些服務我沒有對它們作比較,原因如下:

-

Censys.io:一個不錯的服務,但價格太高,限制太多。如果你想以一個合理的價格搜索和下載一個30萬的搜索結果時,你不會選擇使用它。

-

在對OSINT進行全排名時,Hackertarget.com和Securitytrails.com也是非常有價值的工具,雖然它們提供了某些IP的結果,但是它們不能用于全網范圍內的研究。

[1] – I speak mostly about data gathered by internet-wide scan

[2] – How old observed results might be (based on observation, not measurements)

[3] The resultset for shodan-RDP is somewhat hidden, the tag for Terminalserver/RDP-Server is missing in the products-section.

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/970/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/970/