作者:[TSRC & 騰訊藍軍] Mark4z5(小五)

公眾號:https://mp.weixin.qq.com/s/8iJs2ON66NY1Jdbt7c-BTA

一. 高懸的達摩克利斯之劍

2017年4月,黑客組織Shadow Brokers公布一批美國國家安全局(NSA)的網絡漏洞軍火庫。背靠國家,NSA擁有強大的通殺型0day漏洞挖掘和利用能力,這批漏洞庫指哪打哪,堪稱軍火庫中的核武器,其中就包含Windows永恒之藍漏洞利用工具。軍火庫的泄露也造成了核武器平民化,被黑產利用來傳播勒索蠕蟲病毒。還記得WannaCry肆虐的景象嗎?全球數百萬臺電腦包括大型企業、政府機構都受攻擊,威力可見一斑。

而這只是無數攻擊案例中的一個。

人們在享受網絡技術發展帶來的便利時,鮮少能意識到頭上高懸的達摩克利斯之劍——安全。層出不窮的漏洞越發多樣化,這把劍高懸在我們頭頂搖搖欲墜,沒有什么防護手段可以一勞永逸一招制敵,任何疏忽大意都可能給黑客提供可乘之機。

然而具體到單個企業層面,自身安全事故卻相對低頻,且在業務層面極少有直接感知。尚未發生事故,或者說攻擊沒有直接造成損失,很可能會給人帶來安全防護足夠完善、業務數據足夠安全的錯覺,甚至導致防護手段逐漸落后,安全流程越發陳舊,人員意識日益懈怠。

等到那把劍真的掉落之時,一切都將為時太晚。

二. 從大到強的試煉之路

這也解釋了為什么近年來全球安全事故頻發,國內外都極為重視網絡安全。正如國家提出,沒有網絡安全就沒有國家安全。網絡安全和信息化是事關國家安全和國家發展、事關廣大人民群眾工作生活的重大戰略問題,是把我國從網絡大國建設為網絡強國的關鍵。

但并不是所有漏洞都能通過自動化工具檢測發現。因此,國內外都在如火如荼地開展國家網絡安全實戰演練。中國公安部組織的護網行動集結全國優秀滲透測試工程師開展風險可控的攻擊演習,美國國土安全部組織的Cyber Storm也每兩年開展一次網絡安全實戰演練。

從大到強,網絡安全實戰演練必不可少。它是網絡安全建設的試金石和助燃器,是檢驗企業安全防護水平的試煉之地。只有持續暴露網絡安全防護、監測和應急處置的缺陷并優化改進,才能抵擋黑客不斷變換的猛烈攻擊。

那么問題來了,誰來引領這條“試煉之路”呢?

對于騰訊這樣體量龐大,業務繁多,擁有海量數據資產公司而言,需要一支既了解公司業務,又能夠以黑客視角持續滲透公司資產的內部攻擊隊伍,這樣才會更容易意識到公司各項安全隱患,把風險消弭于萌芽之前。

騰訊藍軍,就此應運而生。

三. 當我們談藍軍時,我們在談些什么

藍軍這個概念,其實軍事領域早已有之。

國內藍軍扮演假想敵(即敵方部隊),與紅軍(我方正面部隊)開展實戰演習,幫助紅軍查缺補漏,提升作戰能力。網絡安全紅藍對抗的概念也源自于此,通過開展APT高級持續性威脅攻擊演習來全方位檢驗企業的安全穩健性和威脅監測及響應能力。

紅軍作為企業防守方,通過安全加固、攻擊監測、應急處置等手段來保障企業安全,而藍軍作為攻擊方,以發現安全漏洞,獲取業務權限或數據為目標,利用各種攻擊手段,試圖繞過紅軍層層防護,達成既定目標。需要注意,歐美采用紅隊(Red Team)代表攻擊方,藍隊(Blue Team)代表防守方,顏色代表正好相反,常常容易讓大家搞混。

企業網絡藍軍工作內容主要包括"滲透測試(Penetration Testing)"和"紅藍對抗(Red Teaming)",其實所使用的攻擊技術大同小異,主要區別在側重點不同。滲透測試側重盡量用較短的時間去挖掘盡可能多的安全漏洞,一般不太關注攻擊行為是否被監測發現,即便被發現也不會立刻遭攔截,目的是幫助業務系統暴露和收斂更多風險。紅藍對抗相反,通常采用背靠背方式貼近真實攻擊,側重繞過防御體系,毫無聲息達成獲取業務權限或數據的目標,不求發現全部風險點,因為攻擊動作越多被發現的概率越大,一旦被發現,紅軍就會把藍軍踢出戰場,目的是檢驗在真實攻擊中縱深防御能力、告警運營質量、應急處置能力,當然這過程中也會發現業務系統安全漏洞。

騰訊藍軍(Tencent Force)由騰訊TEG安全平臺部于2006年組建。彼時自動化漏洞檢測能力還比較弱,更多的安全漏洞得靠人肉發現,在這個背景下,騰訊藍軍正式成立,從此捷報頻傳,十余年專注于前沿安全攻防技術研究、實戰演練、滲透測試、安全評估、培訓賦能等,采用攻擊者視角在真實網絡環境開展實戰演習,檢驗安全防護策略、響應機制的充分性與有效性,并推動優化提升。

可見,當我們談藍軍時,我們在談的絕不僅僅只是單純的模擬黑客,而是環環相扣的周密籌劃,縝密偵查、精心設計,以及針對性的防守建議等等。

四. 環環相扣:淺析網絡攻擊殺傷鏈

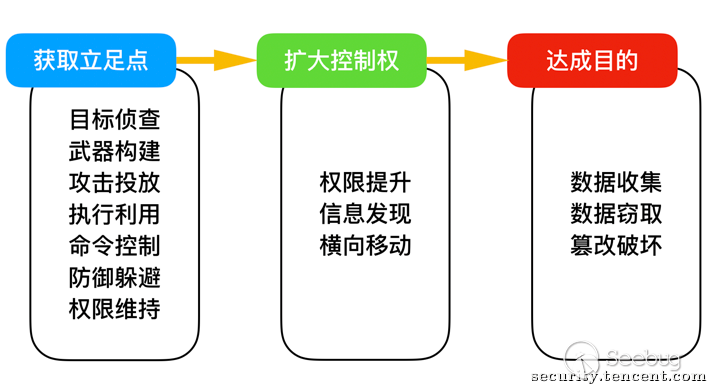

想要了解藍軍的整個攻擊生命周期,可以通過網絡攻擊殺傷鏈來進行:首先通過多種手段獲取立足點,在此基礎上通過權限提升、信息發現和橫向移動擴大控制權,最后達成數據收集、竊取和篡改破壞等目的。

下面結合騰訊藍軍十多年的攻防實戰演練經驗,試對各個階段的攻擊手法與技術簡要分析如下:

第一階段:獲取立足點

目標偵查:利用一系列偵查手段獲取目標的資產、人員、環境等信息,為實施攻擊提供基礎信息支持,信息的全面性和準確性很大程度確定攻擊的路徑、戰果和效率。比如通過DNS域傳送漏洞、域名注冊信息反查、域名枚舉等手段獲取域名資產信息,通過域名解析、網段掃描等手段獲取IP資產信息,通過網站掃描、端口探測等手段獲取程序指紋信息,通過在搜索引擎、社交網站、網盤、Github等平臺檢索以及社工欺騙等手段獲取組織架構、員工信息、源代碼、賬戶密碼、常用軟件、常上網站、安全防護策略、外包服務供應商等信息,通過實地考察獲取職場和機房的網絡、門禁、辦公等環境信息。

武器構建:根據前期收集到的信息,針對性制作攻擊代碼。如果嘗試對HR進行攻擊,那么可以設計植入木馬的簡歷文檔,如果計劃從線上服務入手,可以通過自動化掃描、人工測試等手段對目標資產進行漏洞探測,發現可利用的0day漏洞。在目前公開的APT案例中,至少有80%是從攻擊員工辦公電腦入手,因為人是系統最大的漏洞,利用社會工程學的攻擊成功率高,同時攻陷員工電腦后更容易摸清內部網絡及擴大控制范圍。

攻擊投放:利用各種手段將攻擊載荷投遞到目標。比如利用命令注入、文件上傳、SQL注入、SSRF、XSS、溢出等漏洞直接遠程攻擊線上服務,利用郵件釣魚、U盤擺渡攻擊、水坑攻擊、軟硬件供應鏈攻擊、網絡劫持等方式入侵服務器、員工電腦、網絡設備。

執行利用:不同環境采用不同的執行方式,在受限環境可利用系統組件或合法程序執行加載惡意代碼,從而突破系統限制或隱藏自身,達到木馬順利運行的目的。比如在Windows環境使用系統內置程序PowerShell執行腳本,惡意代碼僅存在于內存中,文件不落地,類似可使用的執行方式非常多。

命令控制:建立具有各種隱蔽級別的通道來操控目標設備或進入目標內網。比如通過WebShell(如Caidao、Weevely)、Reverse Shell(如Bash/Python/PowerShell)、遠控木馬RAT(如Cobalt Strike/Metasploit Meterpreter)、遠程桌面訪問軟件(如TeamViewer/VNC),使用多層代理、傳輸加密、端口復用、Domain Fronting等方式、采用TCP/UDP/HTTP/HTTPS/DNS/ICMP/SMTP等網絡協議,甚至模仿其他正常應用通信流量,做到實時監控和遙控目標設備;通過端口轉發(如netsh/iptables)、Socks代理(如ssh -D)、HttpTunnel(如reGeorg)、企業VPN通道等方式穿透企業內網,突破網絡邊界。

防御躲避:利用檢測對抗技術、攻擊痕跡清除等方式逃避入侵檢測、殺毒軟件等安全系統的發現和追溯。比如使用肉雞發起攻擊避免暴露黑客真實IP,構造畸形請求包繞過WAF,將惡意代碼注入到正常合法進程/文件內,利用白名單、反調試、無文件等手段繞過病毒檢測(如使用知名企業合法數字證書給惡意程序簽名),清除或破壞應用訪問/系統登陸操作日志,降低行為活動頻率等等。

權限維持:通過劫持合法程序、駐留系統自啟動后門、創建隱藏管理員賬戶等方式實現長期控制,即使系統重啟或重裝也不會消失。比如替換系統輔助功能(如放大鏡、軟鍵盤)、劫持動態連接庫、利用Windows服務啟動項/Linux定時任務crontab配置隨系統自啟動、設置suid特權程序、安裝bootkit木馬、盜用原有合法賬戶密碼等等。

第二階段:擴大控制權

權限提升:利用系統弱點或配置不當等方式獲取超級管理員級別權限。比如利用最新Windows/Linux內核提權漏洞,管理員權限運行的第三方軟件存在漏洞可利用,管理員權限定時執行的程序文件因權限設置不當致使普通用戶也可篡改程序,管理員密碼隨意存放在服務器普通文件里等等。

信息發現:通過本地搜索、內網掃描和嗅探等方式確認已可以獲取或控制的數據及進一步了解內部網絡和可能利用的風險點。比如通過本機翻箱倒柜獲取用戶列表、進程列表、網絡連接、配置文件、程序代碼、數據庫內容、運維操作記錄、系統賬戶密碼、瀏覽器保存密碼、郵件內容等信息;通過內存導出、鍵盤記錄、網絡嗅探獲取用戶憑據;通過查詢Windows域全部賬戶和主機,分析出企業完整的組織機構/人員、重要機器等信息;通過內網主機存活探測、遠程服務探測描繪出內網結構拓撲圖、內網應用服務以及可能的風險點;通過訪問內部OA網站尤其是知識分享平臺獲取業務架構、代碼、服務器等信息。

橫向移動:通過內網滲透攻擊獲取更多服務器權限和數據。一般來說黑客偏愛攻擊擁有企業網絡、機器、數據相關管理權限的系統,比如說Windows域控、補丁服務器、郵箱系統、內部即時通訊工具、跳板機、運維運營平臺、密碼系統、代碼管理平臺等,道理很簡單,一旦攻破這些系統就幾乎能夠控制全部機器,進而獲取目標業務數據;黑客也喜歡攻擊企業高管、目標業務員工、網絡管理員的電腦,因為這些人員掌握的信息更重要,也更接近黑客目的。其中一種常見的內網滲透思路是由于大多數企業內部網絡隔離精細度不足(尤其是大型企業服務器數量太多,隔離成本大),內網站點安全性低(重點防御外部攻擊,內部系統安全投入少),內網高危應用服務沒有鑒權認證(比如Docker/Kubernetes/Redis/Hadoop等應用在未鑒權的情況下可造成服務器直接被入侵控制,不少人以為內網很安全所以沒有開啟鑒權),服務器帳號密碼普遍通用(為了方便管理甚至全部服務器密碼都一樣),這些情況可以讓黑客在內網滲透時很輕易獲取到一些服務器的控制權限,然后逐一登陸服務器抓用戶登陸憑證(一臺服務器存在多個賬戶),再使用這些憑證嘗試登陸其他服務器,若登陸成功后又繼續抓其他用戶登陸憑證,這些新拿到的憑證又可能可以登陸其他服務器,通過反復嘗試登陸、抓取憑證這一經典套路,逐步擴大服務器控制范圍,最終甚至可能做到全程使用合法用戶憑證登陸任意服務器,就好似運維管理員正常登陸進行運維一樣。

第三階段:達成目的

數據收集:搜集源代碼、數據庫、資產信息、技術方案、商業機密、郵件內容等攻擊目標數據。

數據竊取:對數據進行加密、壓縮、分段處理,通過HTTP(S)/FTP/DNS/SMTP等網絡協議主動對外傳送、使用Web對外提供訪問下載、物理U盤拷貝,或業務接口直接查詢回顯等方式將數據傳輸到黑客手中。

篡改破壞:通過修改數據進行非法獲利,摧毀數據進行打擊報復等。

具體攻擊手法非常多,不是每次攻擊都會涉及到方方面面。比如說攻擊目的是獲取某系統數據,假設該系統本身存在SQL注入漏洞,那直接從外網利用SQL注入漏洞獲取數據就能達成目的,不用考慮那么多復雜的攻擊手法,黑客會根據目的和現狀倒推出最佳手段,而不是盲目開展。

安全演習也是如此,根據演習訴求和目的按需開展。MITRE ATT&CK攻擊矩陣是一個基于全球APT組織真實入侵事件中整理出攻擊戰術、技術和過程的知識庫,很有參考價值,不過有些操作實例不夠詳實,我們進行了細化和擴展,后續也會持續分享出來。

五. 從理論到實戰:論騰訊藍軍的崛起

古人云,紙上得來終覺淺,絕知此事要躬行。上文詳述了網絡攻擊殺傷鏈,騰訊藍軍成軍十余載,正是一個從理論到實戰,從紙上到躬行的過程。

自2006年成軍以來,我們對QQ、QQ空間、微信、支付、小程序、騰訊云、游戲等重要業務都開展過滲透測試,發現并消除了大量潛在安全風險。去年公司大力推進自研業務上云,安全平臺部為自研上云提供安全規范、安全防護、安全評估、安全情報、安全檢測等一整套安全解決方案和服務,藍軍也緊跟發展步伐,重點對多個騰訊云基礎組件開展滲透測試,提升騰訊云的整體安全性。

2008年,騰訊自主研發的服務器安全系統(代號“洋蔥”)正式上線,藍軍開啟APT紅藍對抗演練,每年開展數十次演習持續助力提升檢測能力。APT紅藍對抗演習分成兩種模式,一種是策略場景反向驗證,側重檢驗策略的覆蓋深廣程度和有效性,藍軍梳理各種攻擊場景盡可能全面的攻擊手法,包括網上已經公開和自己研究具有對抗意義的技術,不定期在測試環境進行批量演練,在生產環境進行突襲演練。另一種是以獲取服務器或數據控制權限為目標的完整攻擊演習,側重檢驗在真實攻擊中縱深檢測能力、告警運營質量、應急處置能力以及業務安全狀況。重要業務的外網安全防護往往比較強,直接攻擊的難度大,而一部分安全投入少的業務和安全意識薄弱的人員就成為了黑客的突破口,首先黑進內網,然后滲透內網,間接攻擊重要業務。藍軍陸續對重要業務和基礎IT設施展開多次滲透,幫助提升內網的安全防護能力和攻擊檢測能力。商業間諜/內鬼往往天然擁有一些合法權限,潛伏久了也可能了解到一些安全檢測策略,所以這些也是藍軍扮演的角色,幫助公司增強監控和審計能力。

2015年,藍軍和DDoS防護團隊(“宙斯盾”)聯合全面梳理DDoS防護算法覆蓋場景,對宙斯盾開展多次DDoS攻擊演習檢驗,發現多項防護算法缺陷,之后結合業務場景和行業發展針對性的配合優化,明顯提升了宙斯盾的服務質量。

2016年,藍軍涉足風控安全,對騰訊前端風控安全開展多次紅藍對抗,提供大量優化建議和方向,幫助完善構建了基于前端的風控能力(騰訊防水墻了解一下)。

2018年,藍軍正式對外賦能,應數字廣東、騰訊云的要求,藍軍對數字廣東開展紅藍對抗演習,藍軍從遠程滲透外網站點、員工釣魚郵件攻擊、抵達辦公職場展開物理攻擊等方面發起攻擊發現多個安全風險,助力數字廣東提高安全加固和防護能力。同時,在公安部去年組織的貴陽大數據及網絡安全攻防演練活動中,由數字廣東安全、騰訊云安全、科恩、騰訊IT、安平組成的藍軍聯合團隊憑借可攻可守的能力,進攻時獲得了最高分,防守時保障靶標一直到演練結束都沒有被攻破,成為唯一沒被攻破的紅色靶標,也榮獲“技術創新一等獎”。

經過多年激烈的紅藍對抗演習,紅藍雙方你追我趕,相互促進,公司安全防護體系有著非常大的提升,服務器安全系統(“洋蔥”)、DDoS防護系統(“宙斯盾”)、Web應用防火墻(“門神”)、Web漏洞檢測系統(“洞犀”)等公司安全系統的技術能力都取得了不錯的提升。在騰訊產業互聯網大戰略下,這些系統也在進行沉淀總結,將十余年的安全積累輸出到第三方用戶,如聯合騰訊云安全團隊共同打造的大禹DDoS防護產品、護航“一部手機游云南”的洞悉產品、騰訊云紅藍對抗專家服務等,如檢測覆蓋網絡攻擊殺傷鏈各環節的 “洋蔥”對外也推出了產品化版本等。

另外在2012年成立的騰訊安全應急響應中心(TSRC),借助外部安全研究員/情報員的力量,鼓勵在安全可靠的前提下和我們并肩作戰,發現騰訊外網業務安全隱患和防護缺陷,至今有國內外數萬名參與進來,這可以認為是騰訊藍軍的擴展延伸。在這里也非常感謝外部力量對我們的幫助。

熱烈歡迎各位滲透測試/紅藍對抗專家投遞簡歷加入我們,或者成為騰訊安全白帽,和我們一起守護億萬用戶安全。

六. 前路雖長,上下求索

網絡安全的本質在對抗,對抗的本質在攻防兩端能力較量,但攻防從來都是不對等的,攻擊方優勢遠大于防御方,藍軍的存在就是幫助消滅不對等。首先,企業網絡藍軍與國家級APT組織相比,在人力、物力、財力等資源投入存在非常大的懸殊,藍軍如何持續及時掌握最新APT攻擊技術是非常有挑戰的事情。其次,攻擊場景眾多以及業務需求旺盛,需要開展的演練工作非常多,人力有限的藍軍如何高效完成使命也非常有挑戰。

相信未來會有更多企業建設網絡藍軍,投入更多資源研究前沿APT攻擊技術,以及建設更智能的藍軍自動化攻擊平臺提高演習效率。我們也會把實戰演練中的技術心得、攻防思考等第一時間分享出來,敬請關注騰訊藍軍官方網站 https://force.tencent.com/ 。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/867/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/867/

暫無評論