原文鏈接:Monti Ransomware Unleashes a New Encryptor for Linux

譯者:知道創宇404實驗室翻譯組

事件介紹

Monti勒索軟件是一個同時具有Windows和Linux變種的勒索軟件。其在2022年6月被首次發現,當時也引起了不少的關注。它不僅在名稱上與臭名昭著的Conti勒索軟件相似,而且在威脅行為上也非常類似。該小組以“Monti”為名,并故意模仿了Conti團隊廣為人知的戰術、技術和程序(TTPs),整合了大量Conti的工具,甚至使用了Conti泄漏的源代碼。自被發現以來,Monti團隊一直在持續針對公司進行持續攻擊,并在泄露的網站上公開曝光受害公司的數據。

| Industry | Count |

|---|---|

| Legal | 3 |

| Financial services | 2 |

| Healthcare | 2 |

| Others | 6 |

Monti勒索軟件被曝光兩個月后,又開始了惡意活動,這一次他們的目標是政府部門。與此同時,一個新的基于Linux的Monti變種(Ransom.Linux.MONTI.THGOCBC)出現,其與先前的基于Linux的變種有顯著差異。早期版本主要基于泄露的Conti源代碼,新版本采用了不同的加密器,并具有額外的不同行為。截至撰寫本文時,在VirusTotal上只有三家安全廠商將樣本標記為惡意。

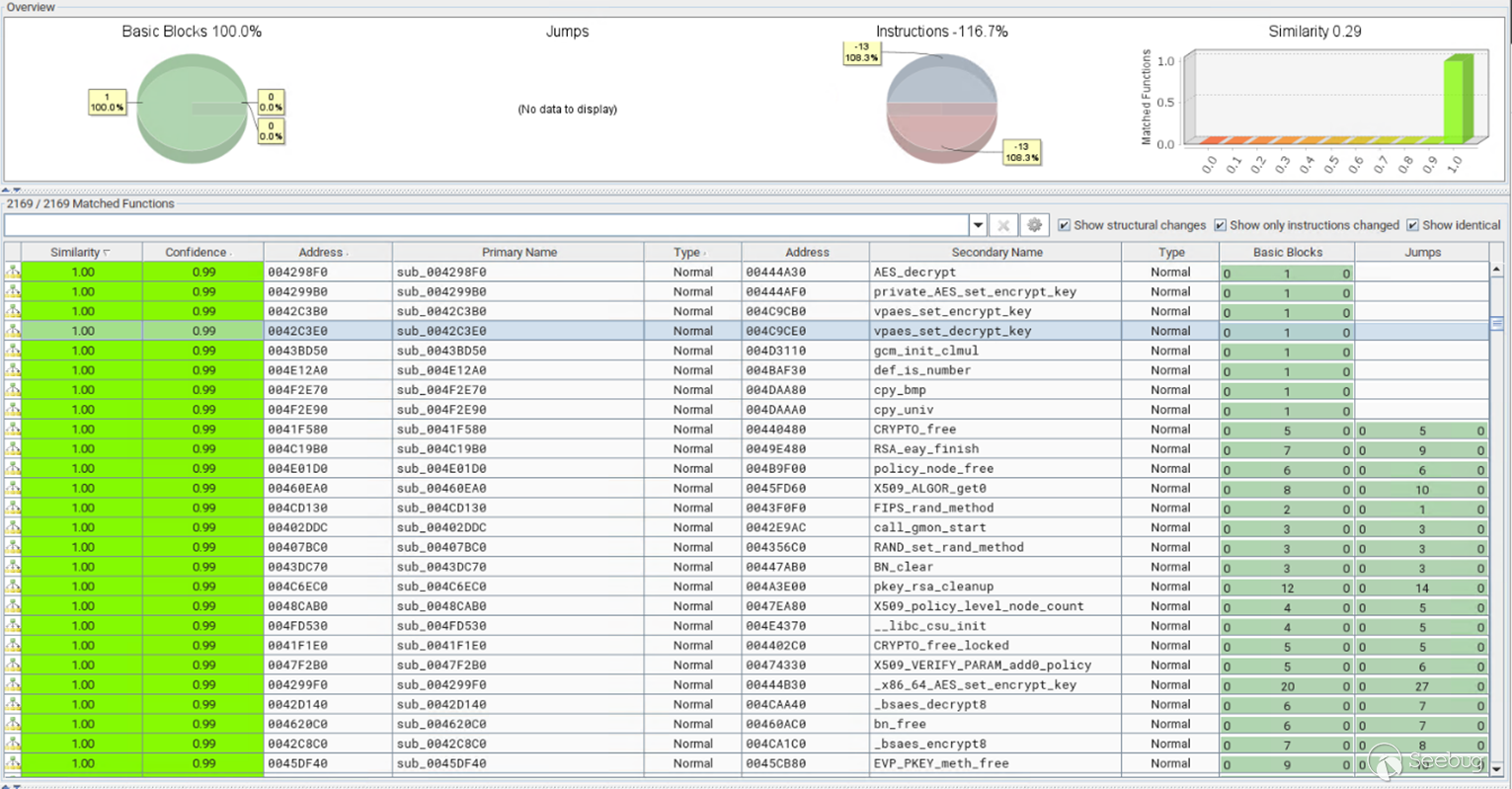

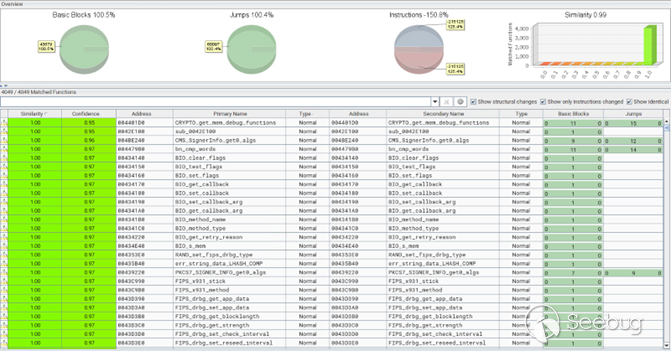

通過使用BinDiff將新變種與舊變種進行比較,我們發現它們的相似性僅為29%,而舊變種和Conti的相似性率為99%。

事件分析

新的Linux變體接受以下命令行參數,省略了舊變體中的一些參數,并添加了白名單參數。下表以粗體文本顯示了添加的參數,而從舊版本中刪除的參數以斜體文本顯示。

| 命令行參數 | 描述 |

|---|---|

| --help | Displays arguments usage |

| --path |

Path to be encrypted |

| --whitelist |

List of VMs to be skipped |

| --vmkill | Option to Kill virtual machine (VM) |

| --detach | Detach from terminal |

| --size | removed |

| --log | removed |

| --vmlist | removed |

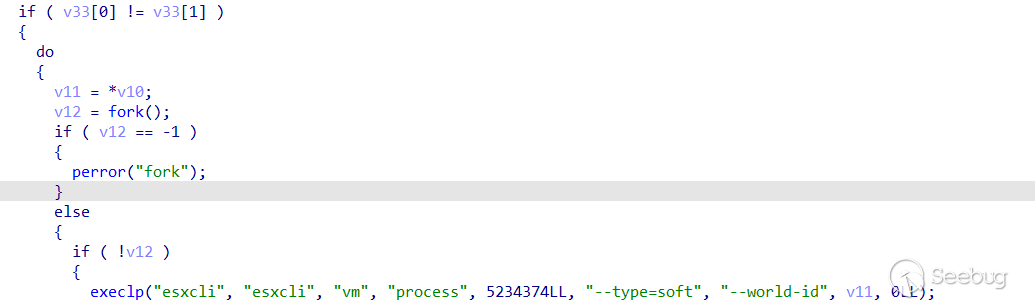

與前一個版本相比,當前的Monti勒索軟件版本還使用了-type=soft參數來終止系統上的虛擬機(而不是--type=hard參數)。從--type=soft的切換可以推測,Monti背后的黑客可能選擇了這種方法,以最大限度地降低在開展活動時立即被發現的風險。

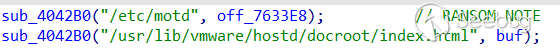

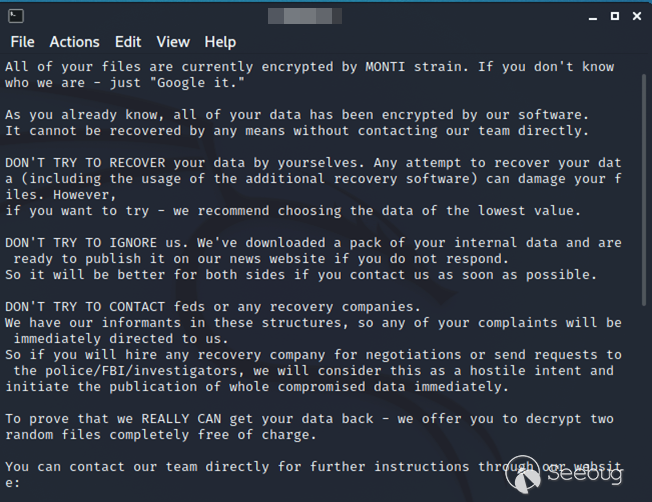

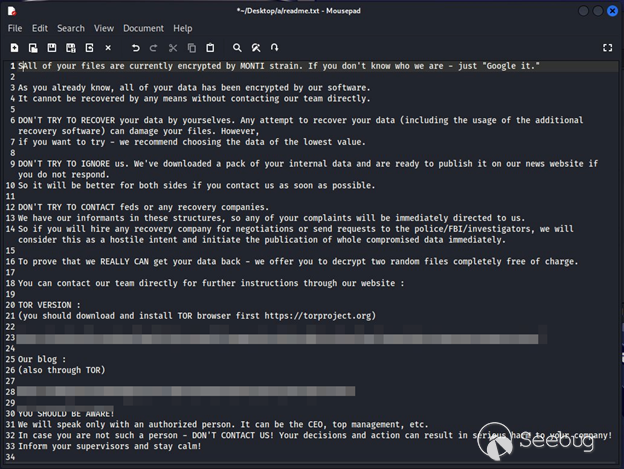

Monti的開發人員還篡改了 /etc/motd 和 index.html 文件,將其內容替換為一張勒索通知,宣布服務器已被成功滲透。需要注意的是,MOTD是當用戶登錄Linux操作系統時顯示的文本消息。

感染標記

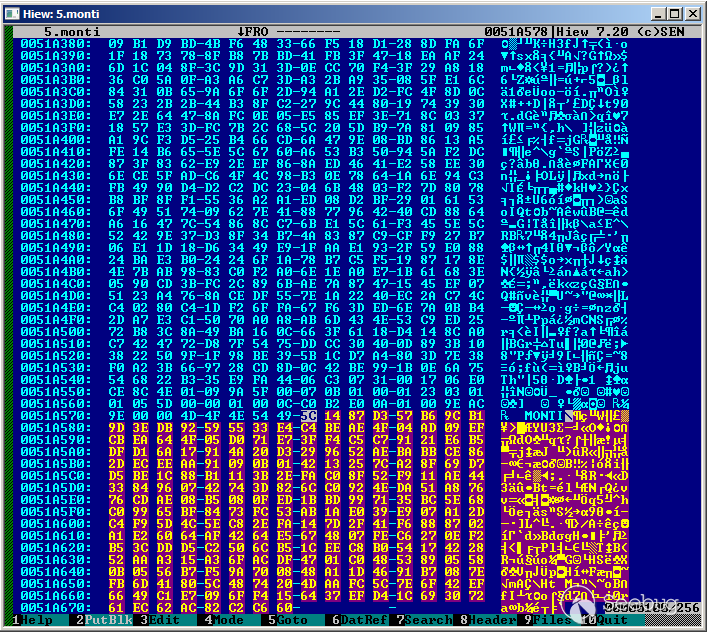

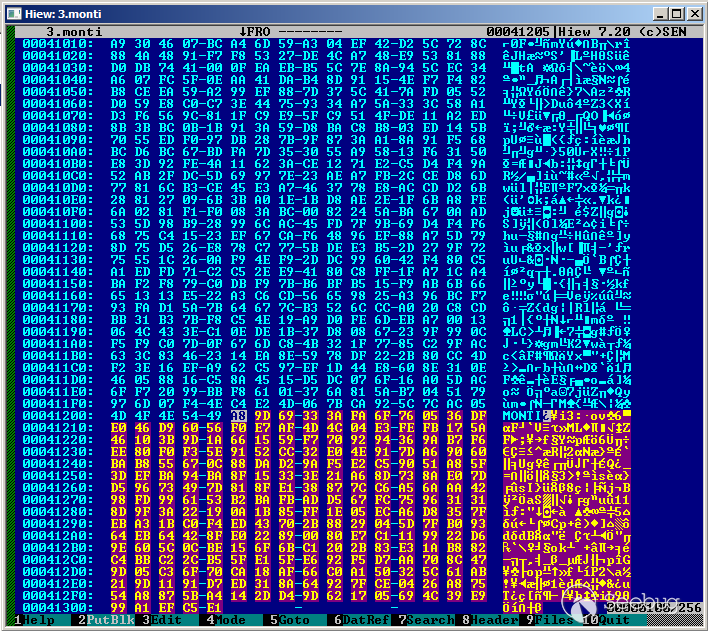

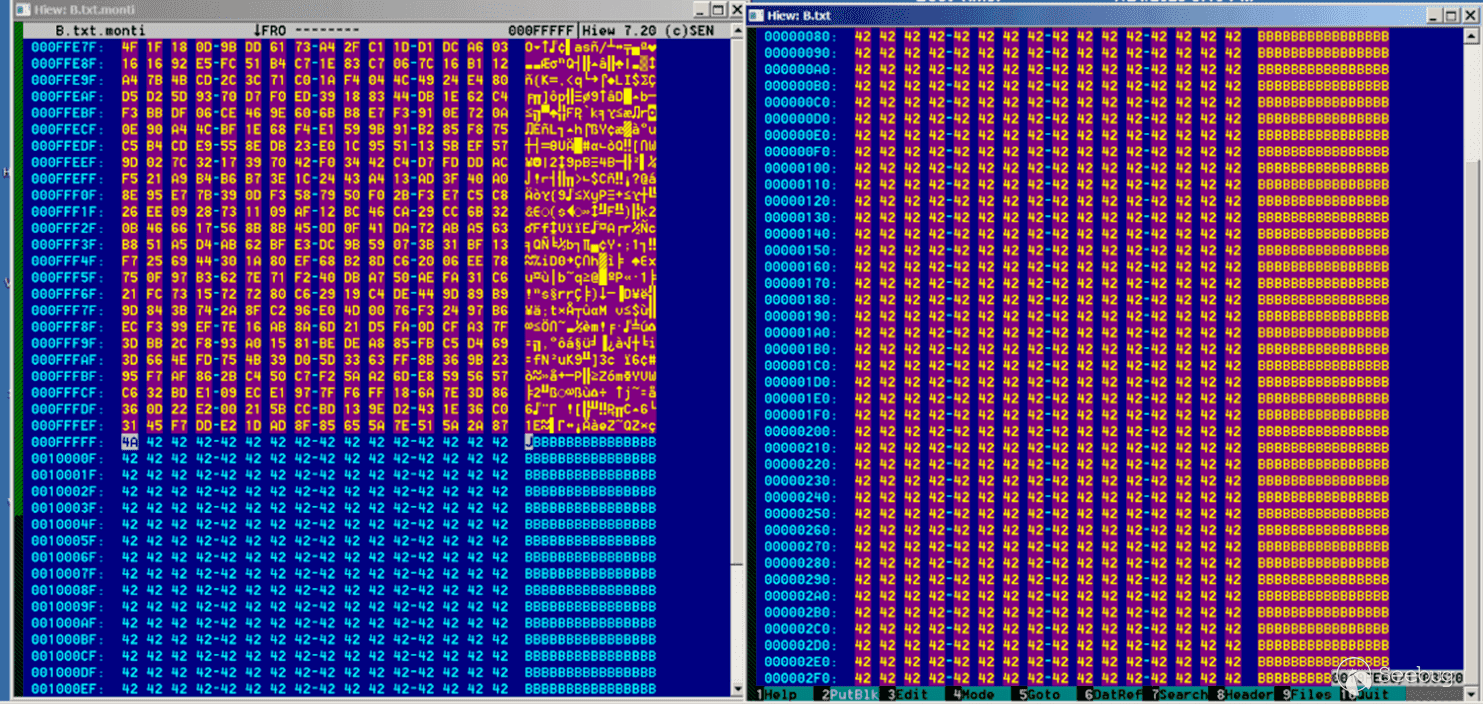

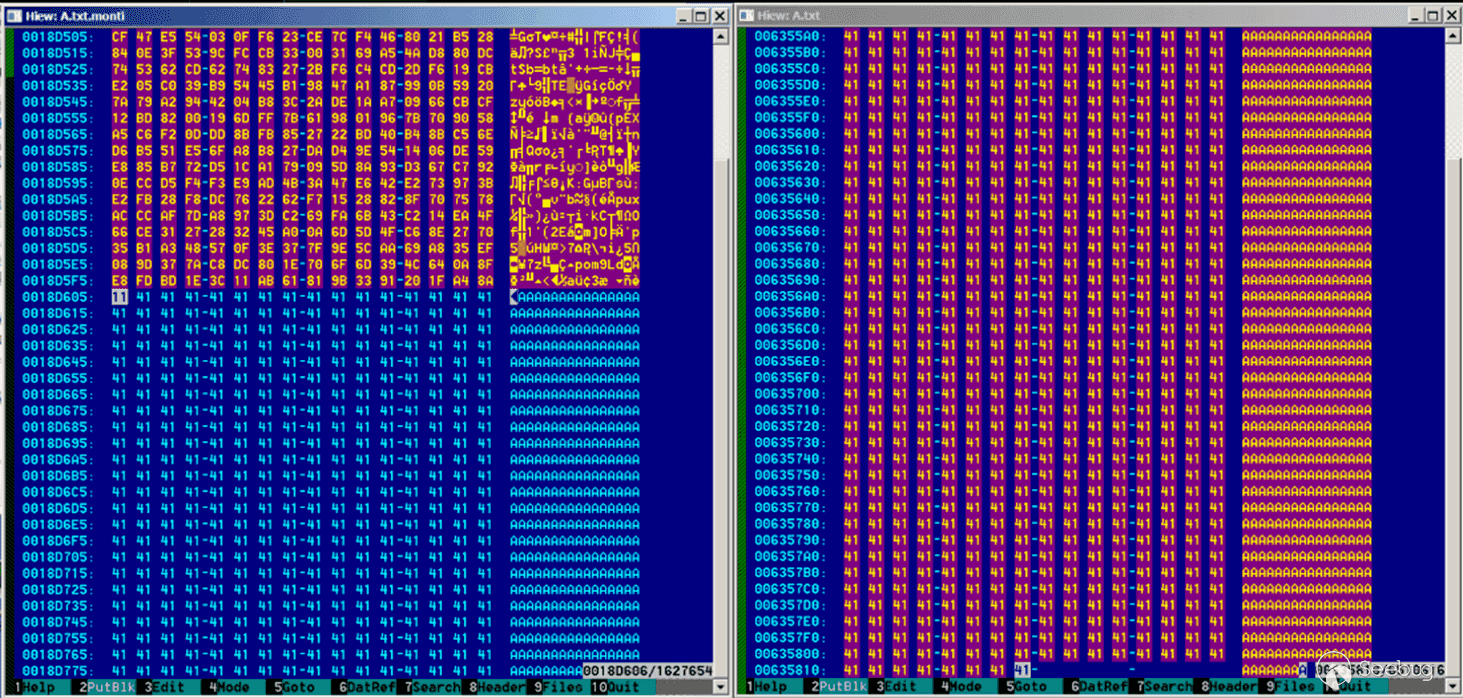

這個新變體的一個附加特性是,它附加了字節MONTI,后面是鏈接到加密密鑰的額外256個字節。

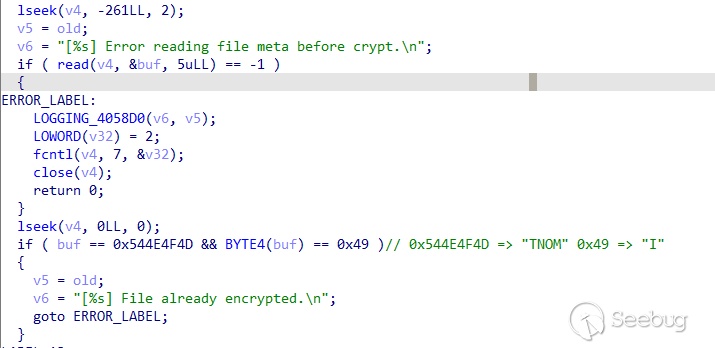

在開始其加密程序之前,勒索軟件會檢查特定條件。首先,它會檢查文件大小是否不超過261字節,這與加密后附加的感染標記的大小相對應。如果滿足這個條件,說明文件未加密,因為其大小小于附加的感染標記,勒索軟件將繼續進行感染過程。

如果初始條件不滿足,Monti將檢查文件的最后261字節,以驗證字符串"MONTI"的存在。如果檢測到該字符串,文件將被跳過,表示文件已經被加密。然而,如果沒有找到該字符串,惡意軟件將繼續對文件進行加密處理。

檢查文件大小和加密狀況

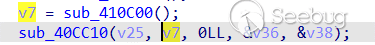

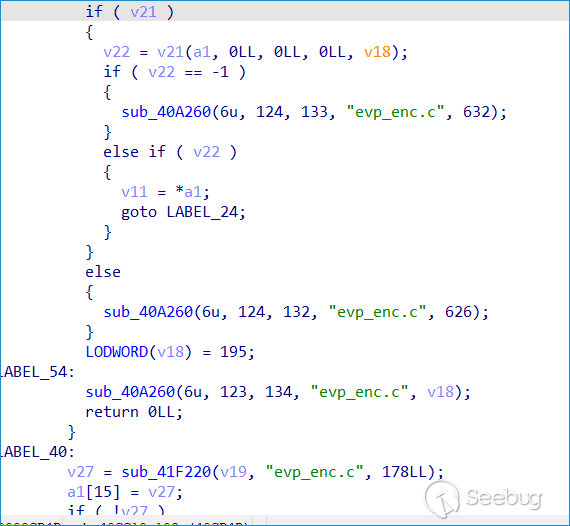

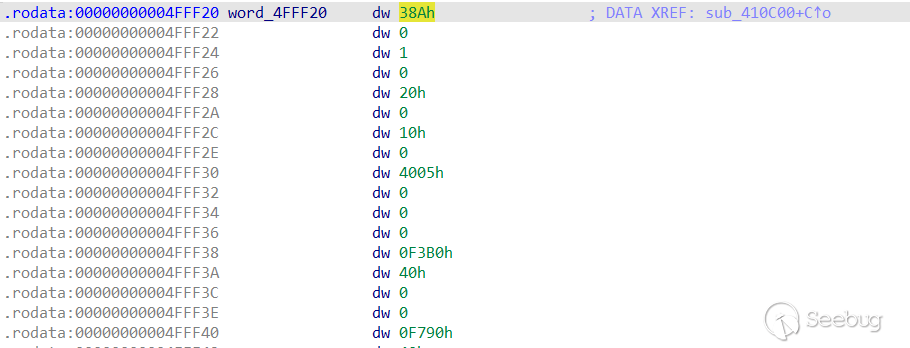

根據我們的分析,新的勒索軟件變種使用AES-256-CTR加密算法,使用來自OpenSSL庫的evp_enc,而不是舊版本所采用的Salsa20。

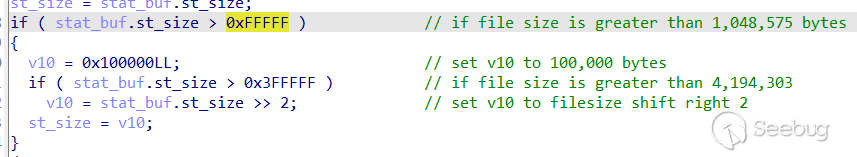

我們還發現,我們分析的樣本采用了各種文件加密方法。與前面的變體不同,先前的變種使用 --size 參數來確定要加密的文件百分比,而這個新變種僅依賴文件大小來進行加密。在本節中,我們詳細解釋Monti勒索軟件確定要加密文件大小的不同方式。

如果文件大小大于1.048MB但小于4.19MB,該示例將只加密文件的前100,000 (0xFFFFF)個字節,并在文件末尾附加其感染標記。

如果文件大小超過4.19MB,它將使用右移運算來計算要加密的文件的總大小(這取決于實際的文件大小)。同時,小于1.048MB的文件將對其所有內容進行加密。

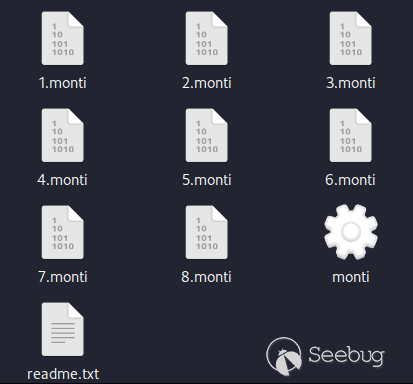

與先前的變種一樣,新版本向加密文件附加了 .monti 文件擴展名,并在每個目錄中放置了勒索留言 readme.txt。

在分析樣本時,我們發現了一段解密代碼,這表明黑客正在測試其功能。在部署樣本時,他們似乎忘記刪除這段代碼。然而,由于解密代碼需要僅威脅軟件作者知曉的私鑰,并且與惡意軟件程序沒有聯系,目前它是無效的。因此,該程序不會執行解密代碼。

Monti背后的黑客仍然很可能仍使用Conti源代碼的一部分作為新變種的基礎,正如一些類似的函數所證明的那樣,但對代碼進行了重大更改,特別是加密算法。此外,通過修改代碼,Monti的運營商正在增強其逃避檢測的能力,使他們的惡意活動更難以識別和緩解。

建議組織采取有效的防御策略,包括制定數據保護協議和建立備份和恢復程序,以保護系統免受勒索軟件攻擊。即使在加密或刪除的情況下,這些措施也能確保數據的安全性及其可能的恢復。

我們建議采取后續安全措施來保護重要數據:

- 實施多因素身份驗證(MFA),以阻止攻擊者在網絡中橫向擴展并獲得對敏感數據的訪問權限。

- 遵循3-2-1備份指南來生成關鍵文件的備份。該指南要求創建三個備份副本,使用兩種不同的文件格式,并將一個副本存儲在不同的位置。這種方法確保了冗余,并最大限度地降低了數據丟失的可能性。

IOCs

| SHA1 | Detection |

|---|---|

| f1c0054bc76e8753d4331a881cdf9156dd8b812a | Ransom.Linux.MONTI.THGOCBC |

| a0c9dd3f3e3d0e2cd5d1da06b3aac019cdbc74ef | Ransom.Linux.MONTI.THGADBC |

URL

- http://monti5o7lvyrpyk26lqofnfvajtyqruwatlfaazgm3zskt3xiktudwid.onion

- http://mblogci3rudehaagbryjznltdp33ojwzkq6hn2pckvjq33rycmzczpid.onion

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3010/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3010/

暫無評論