作者:墨云科技 VLab Team

原文鏈接:https://mp.weixin.qq.com/s/fFx1kQVfotbOqHlSjSJVMQ

漏洞簡述

這是一個反序列化漏洞,是一條新的gadget,在低版本的JDK中可能會造成RCE風險。

漏洞分析

測試環境weblogic14c版本,測試JDK 1.8版本。

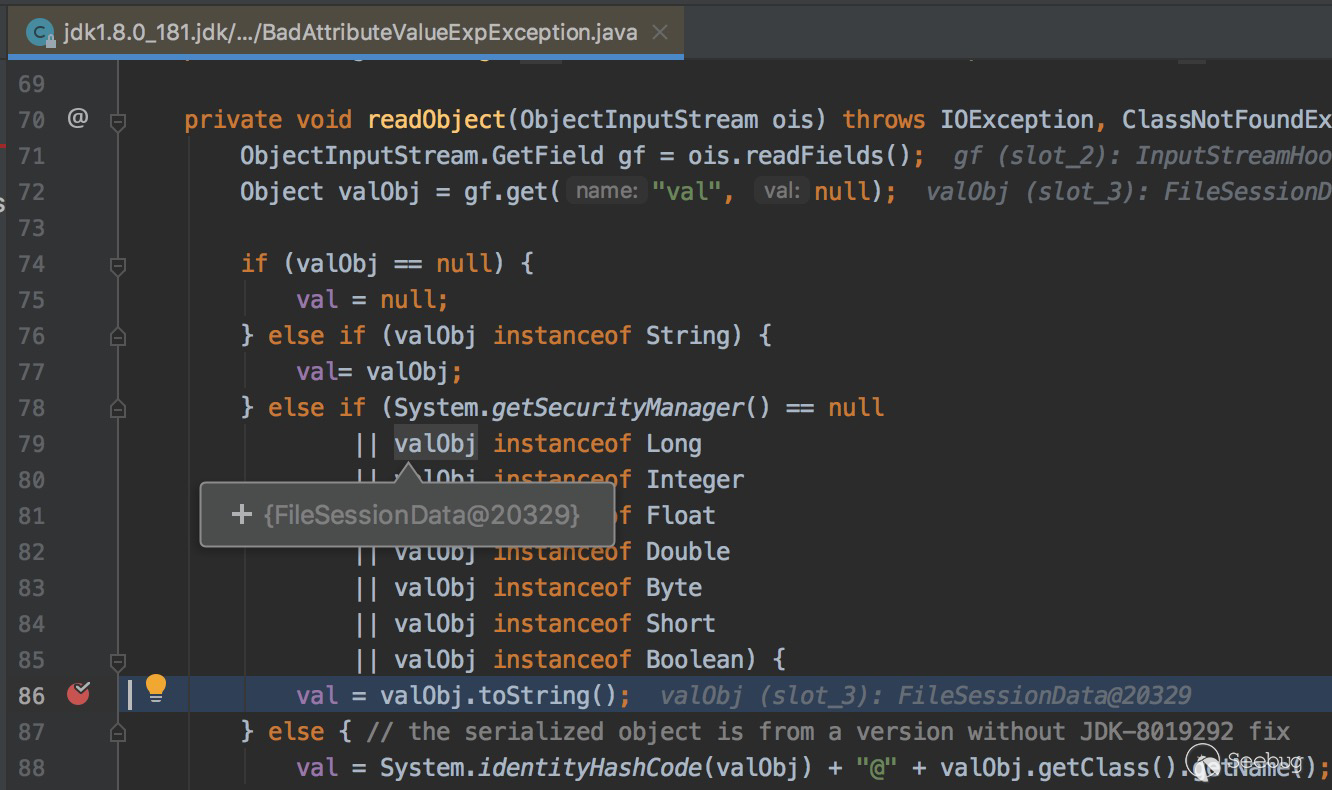

首先會調用BadAttributeValueExpException.readObject方法

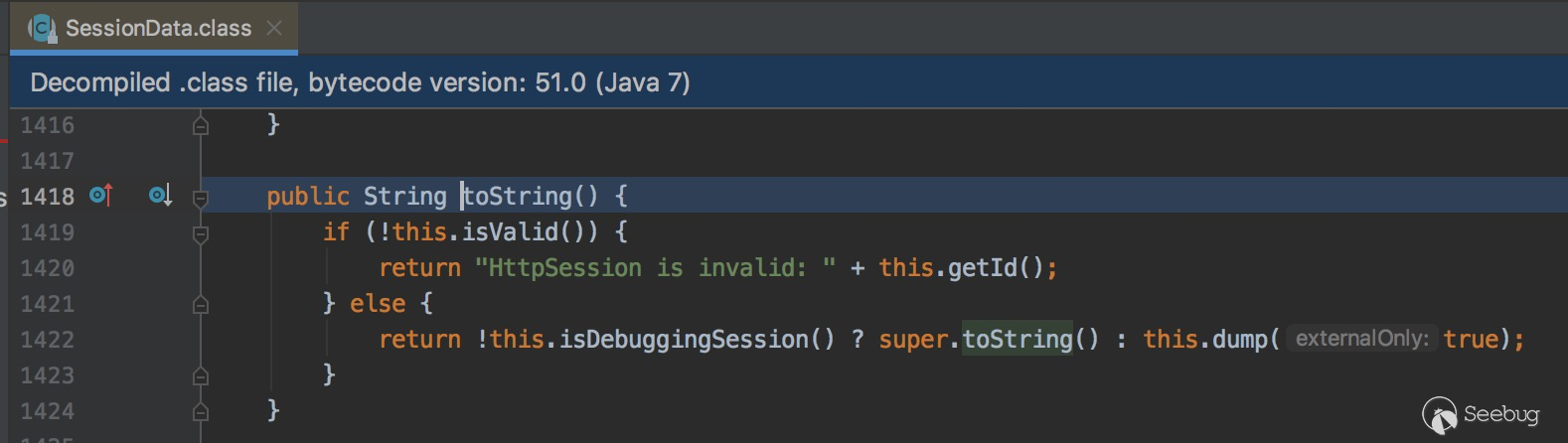

接著會調用SessionData.toString方法

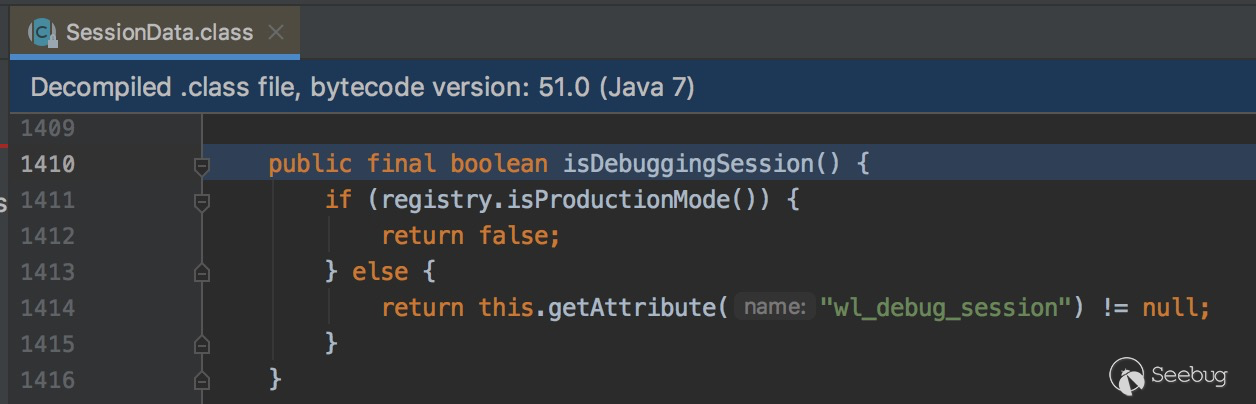

接著會調用SessionData.isDebuggingSession方法

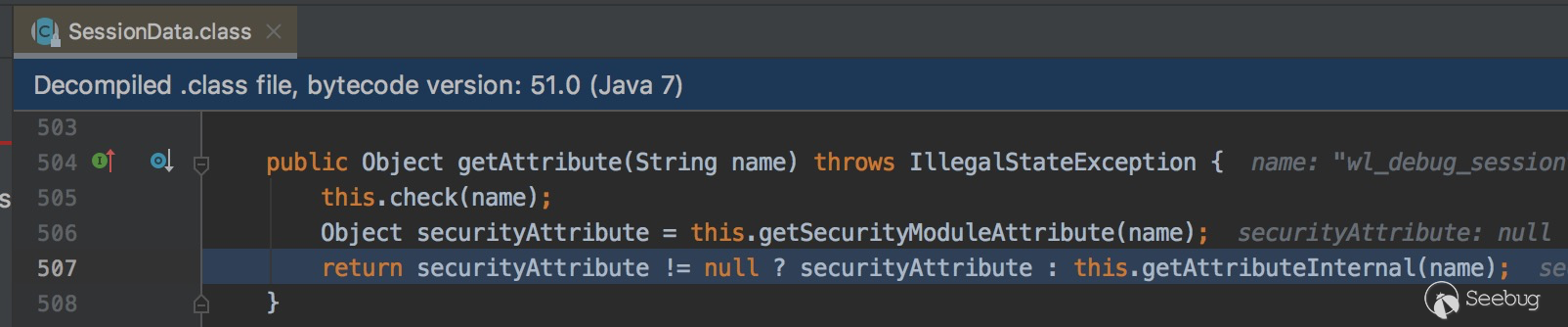

接著會調用SessionData.getAttribute方法

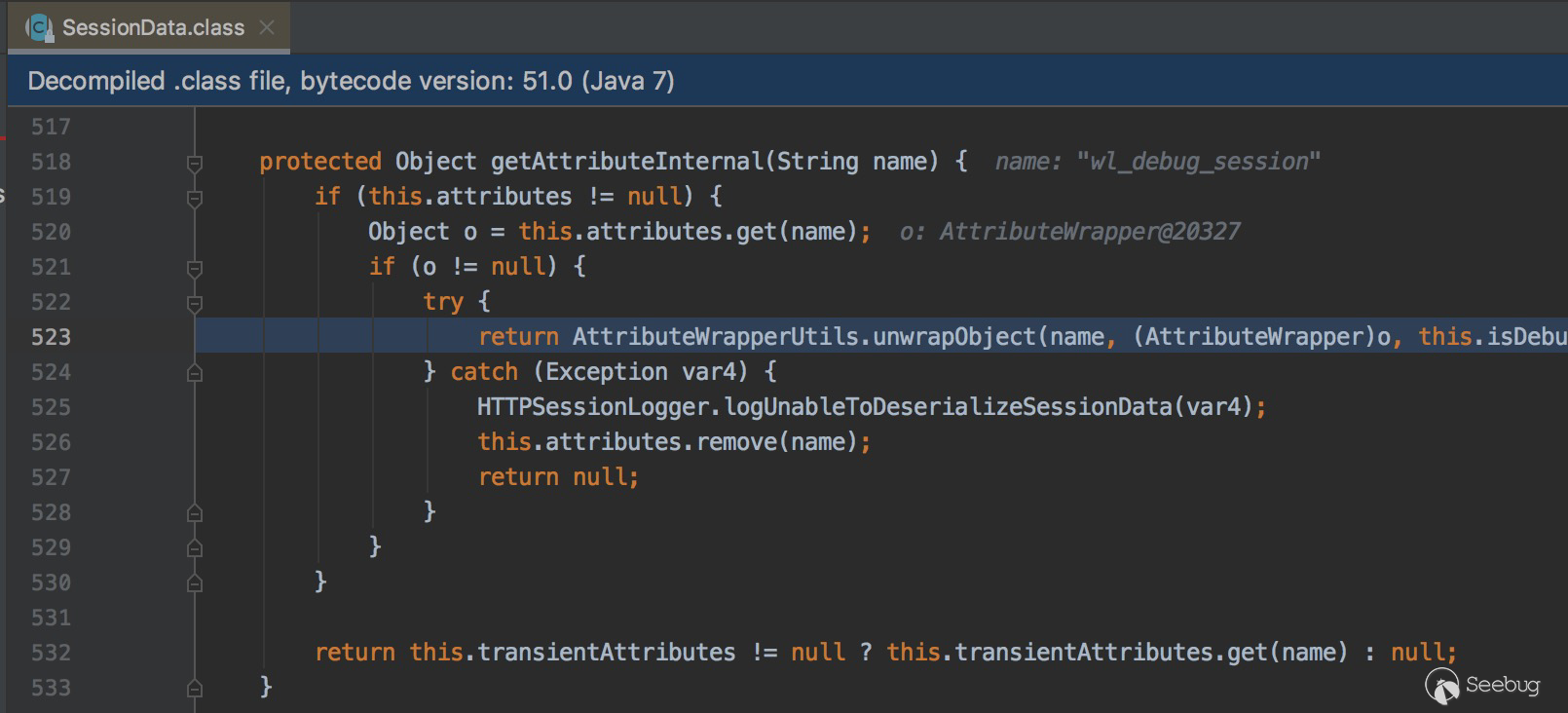

接著會調用SessionData.getAttributeInternal方法

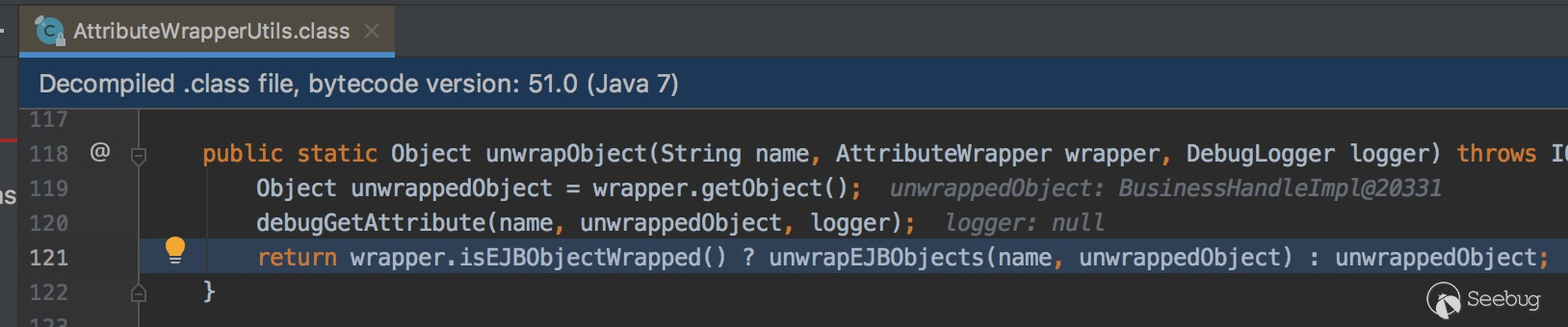

接著會調用AttributeWrapperUtils.unwrapObject方法

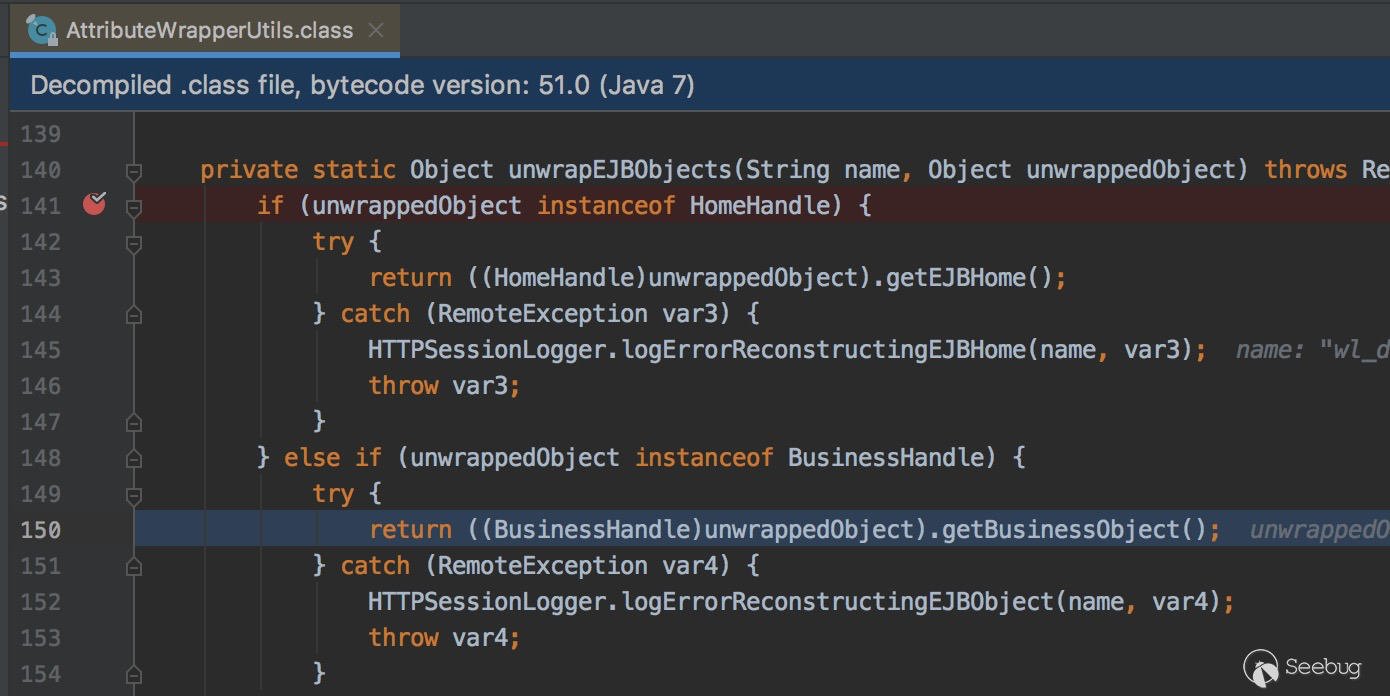

接著會調用AttributeWrapperUtils.unwrapEJBObjects方法

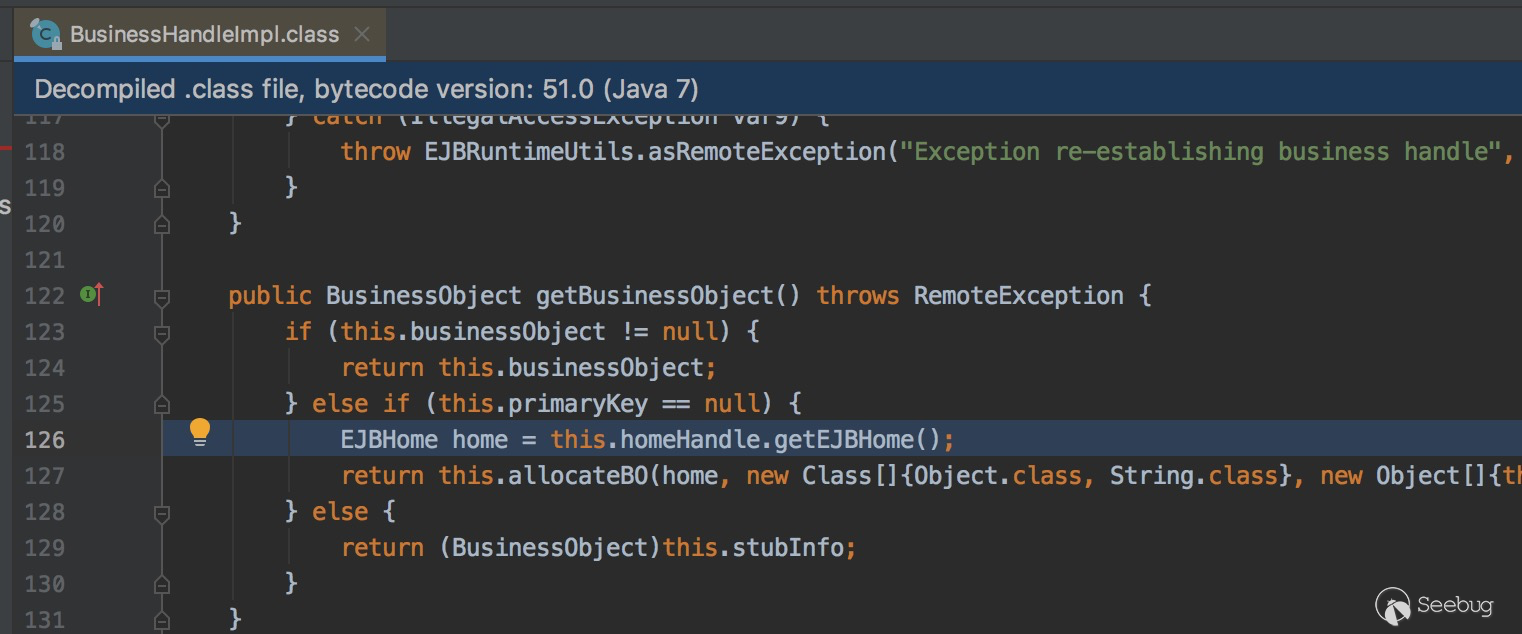

接著會調用BusinessHandleImpl.getBusinessObject方法

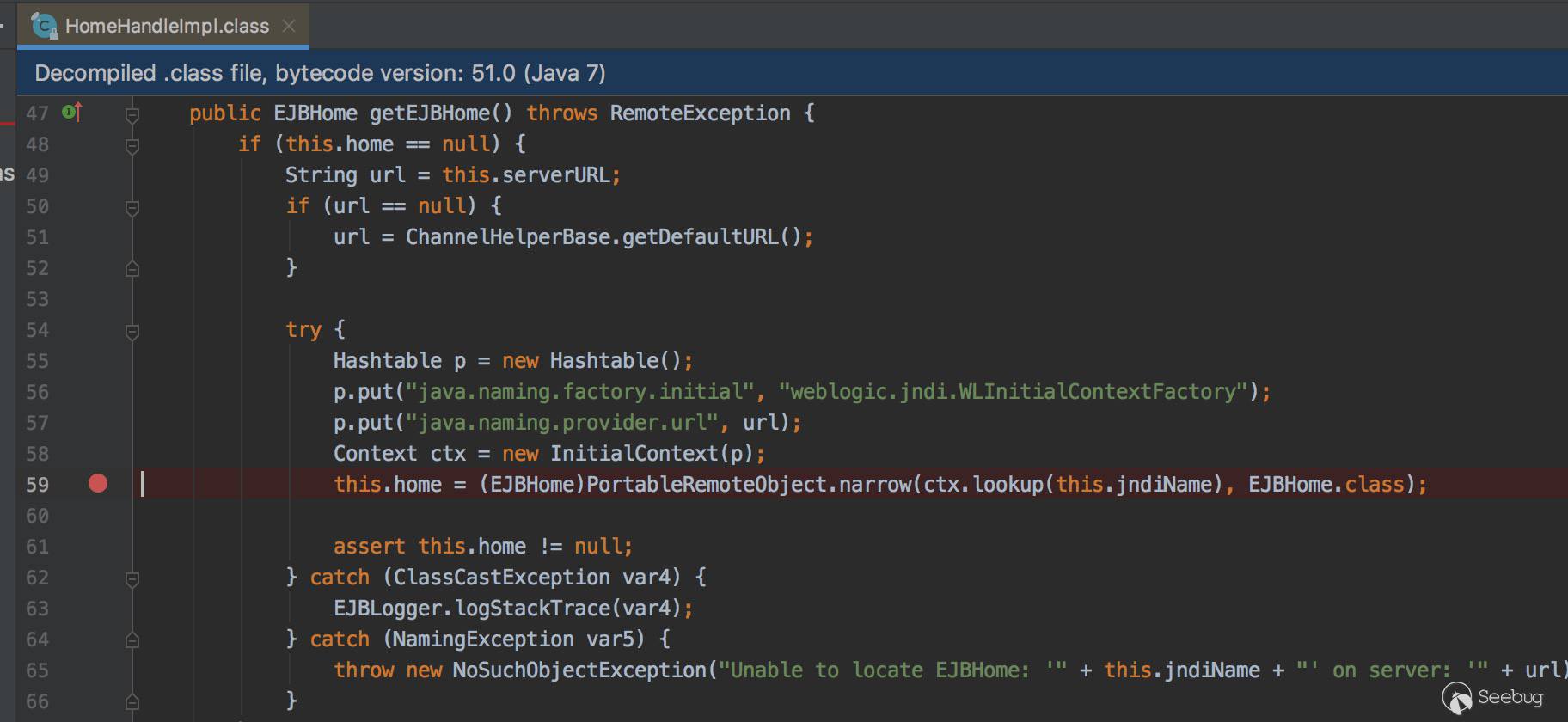

接著會調用HomeHandleImpl.getEJBHome方法

可以看到這里調用了ctx.lookup方法

修復建議

及時更新補丁,參考oracle官網發布的補丁:

https://www.oracle.com/security-alerts/cpujan2022.html

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1835/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1835/

暫無評論