譯者:知道創宇404實驗室翻譯組

原文鏈接:https://news.sophos.com/en-us/2021/11/23/android-apt-spyware-targeting-middle-east-victims-improves-its-capabilities/

這款手機間諜軟件有一些新的功能,可以逃避自動刪除和手動刪除。

一個名為C-23(也被稱為 GnatSpy,FrozenCell,或 VAMP)的APT組織在他們的惡意應用程序中加入了新的特性,這些特性使得它們對用戶的行為更具適應力,用戶可能會試圖手動刪除它們,安全和網絡托管公司可能會試圖阻止訪問或關閉其C2服務器域名,但這些惡意應用程序也能應對。

C-23威脅組織過去的目標是駐扎在中東,特別是在巴勒斯坦的個人。該組織早在2017年就活躍起來。

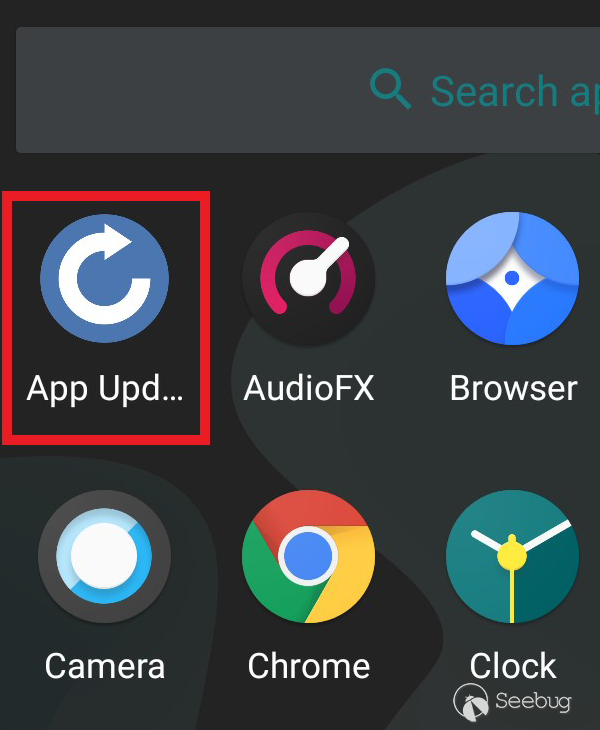

這個間諜軟件最初偽裝成一個叫做“應用程序更新”的東西。

這些新的變種以一個應用的形式出現,這個應用假稱要在目標手機上安裝更新,包括應用更新、系統應用更新或者安卓更新情報。Sophos 懷疑這些應用程序是通過含下載鏈接的短信發送給特定用戶的。據我們所知,這些應用程序都沒有托管在 Google Play Store 上,不過 Sophos 聯系了 Android 安全團隊,并向該公司發送了應用程序的詳細信息。

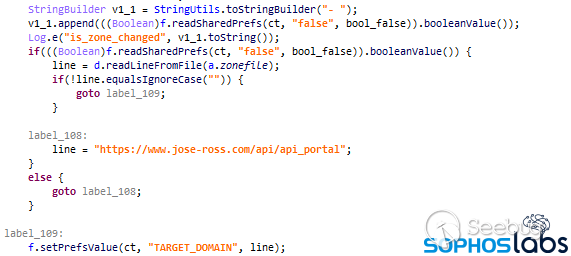

一旦安裝完畢,間諜軟件就會向其命令控制服務器發送唯一的可識別設備參數。這個變種的新特性之一是,最一開始將使用硬編碼的 c 2地址進行通信,還包含允許間諜軟件操作者下推一個新地址的代碼。這種能力可以保持,惡意軟件即使在一個或多個 c2服務器域被拿下的情況下,依然能運行。新的變體不會以任何方式隱藏或混淆 c2服務器地址。

可以在正在運行的安裝上修改 c2域的代碼是一個值得注意的新特性。

許多新的變種已經被證書數字簽名了,該證書序列號為 ece521e38c5e9cbea53503eef1a6ddd204583fa,Sophos一直認為這個證書與惡意軟件有關。

安裝后的偽裝

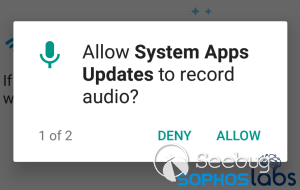

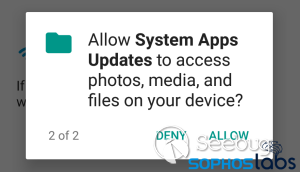

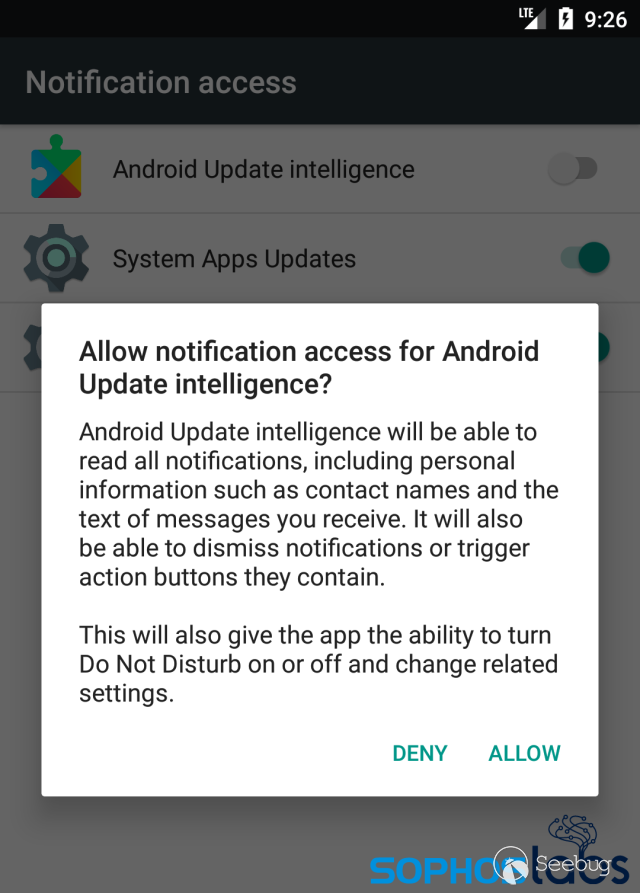

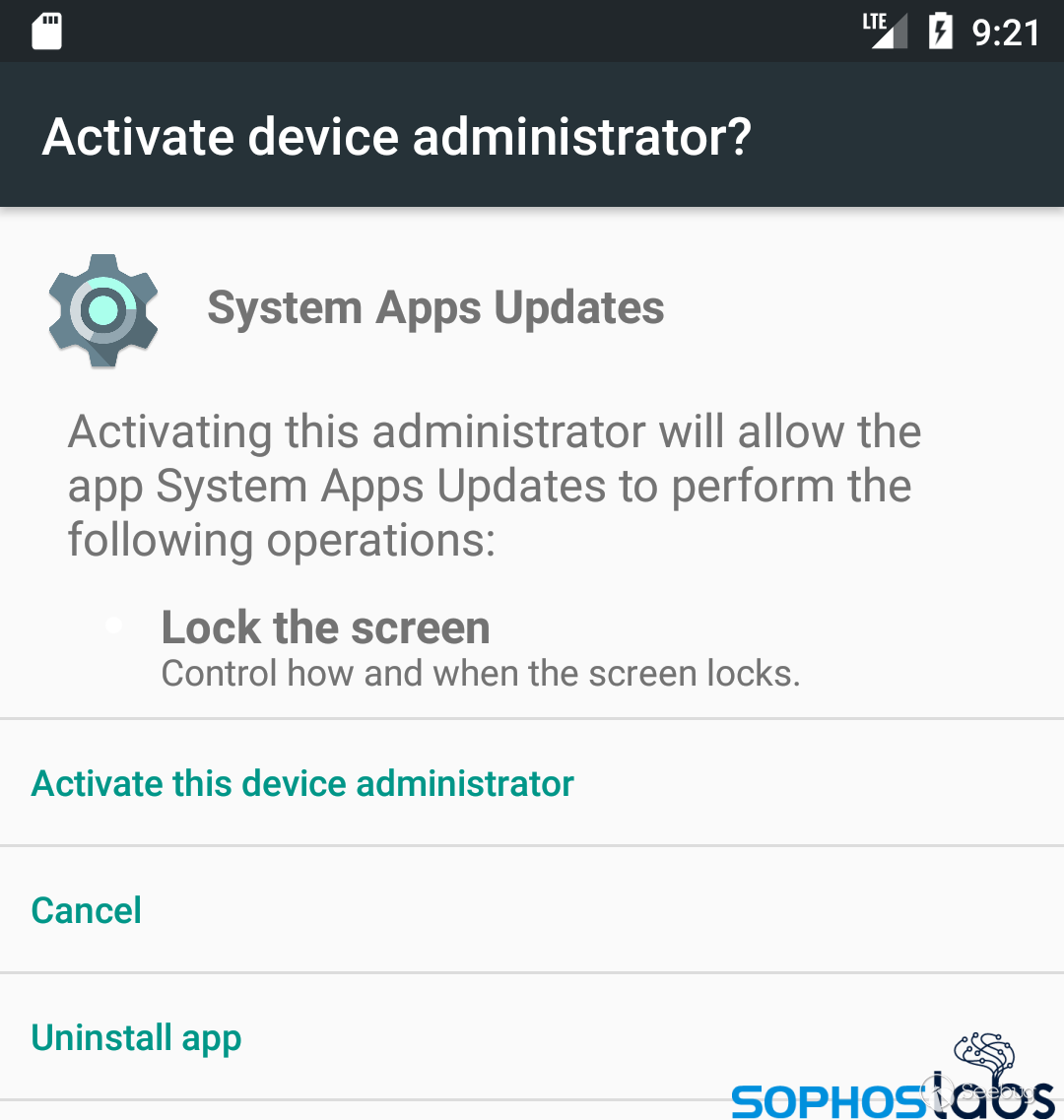

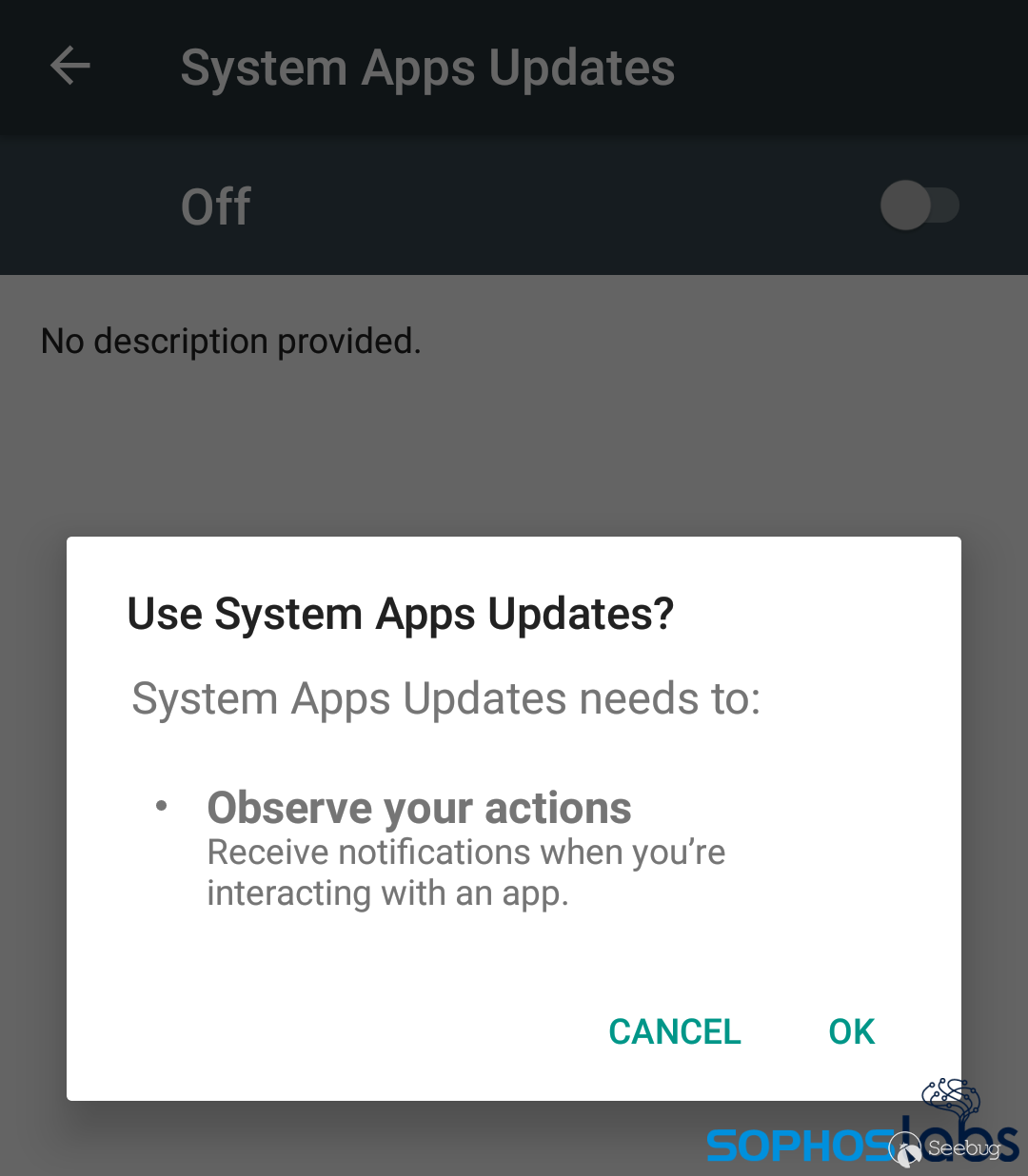

當用戶第一次打開應用程序時,它要求用戶授予應用程序特定的權限,而開放的權限是一些間諜軟件才會要求的: 它要求記錄環境音頻的權限,以及訪問存儲在設備上的所有文件的權限。但是這些應用程序也使用了一些社會工程學技巧來要求用戶授予高級權限: 通知訪問,設備管理員,以及在與應用程序交互時觀察用戶行為。

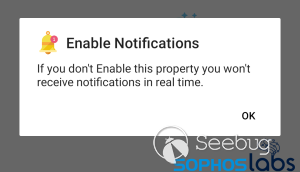

該應用程序的要求似乎有其必要性,但這些都是謊言。例如,“啟用通知”的請求聲稱應用程序需要這個功能,否則“你不會實時收到通知”

但這不是通知訪問權限的功能。當提示啟用此功能時,應用程序將用戶推送到一個系統權限窗口,該窗口準確描述了權限的作用。攻擊者可能認為,受害者不會仔細閱讀或理解單擊屏幕上的 “允許”按鍵 的后果。

這一權限允許間諜軟件瀏覽來自任何應用程序(如 Facebook 或 WhatsApp)的全文信息和聯系人姓名,以及關閉其他應用程序的通知(如手機反惡意軟件警告)或切換手機上的“請勿打擾”設置。設備管理員允許應用程序的使用者鎖定手機,但是根據我們的分析,間諜軟件的當前版本沒有這個功能。

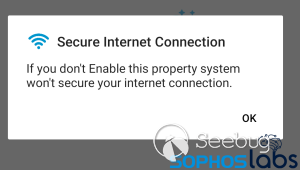

該應用程序提示用戶啟用設備管理員權限,否則“系統將無法保護您的互聯網連接”

實際上,間諜軟件想讓用戶啟用的功能會讓間諜軟件鎖定手機。

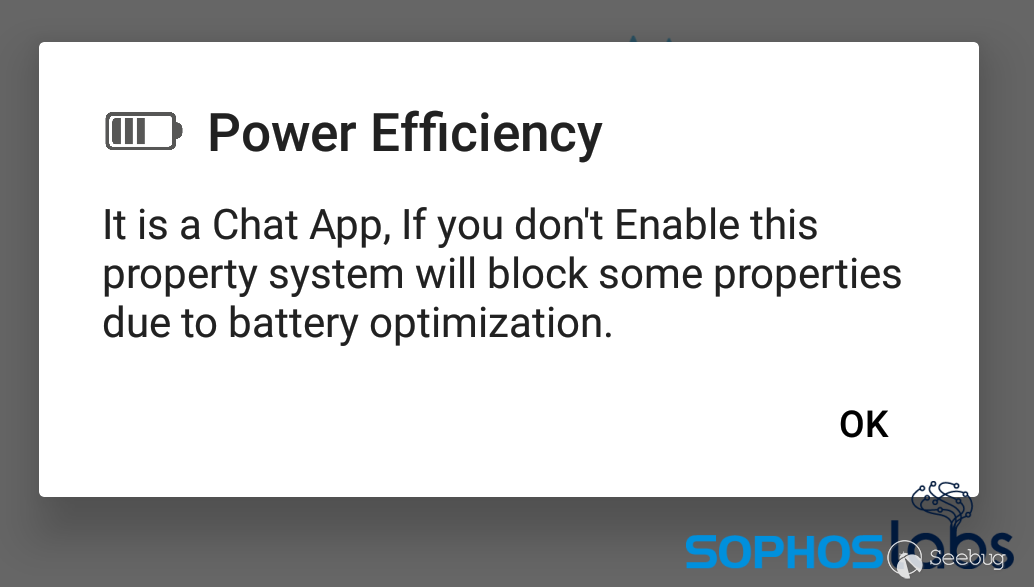

最后的提示含糊其辭,要求用戶改變一個設置,稱部分功能會因為電池優化而造成阻塞。

與其他提示一樣,這也是假的。這個提示重定向用戶,以啟用一個功能,從而允許間諜軟件識別你使用的應用程序,之后,這個間諜軟件把這些信息發送到它的 c2服務器上。

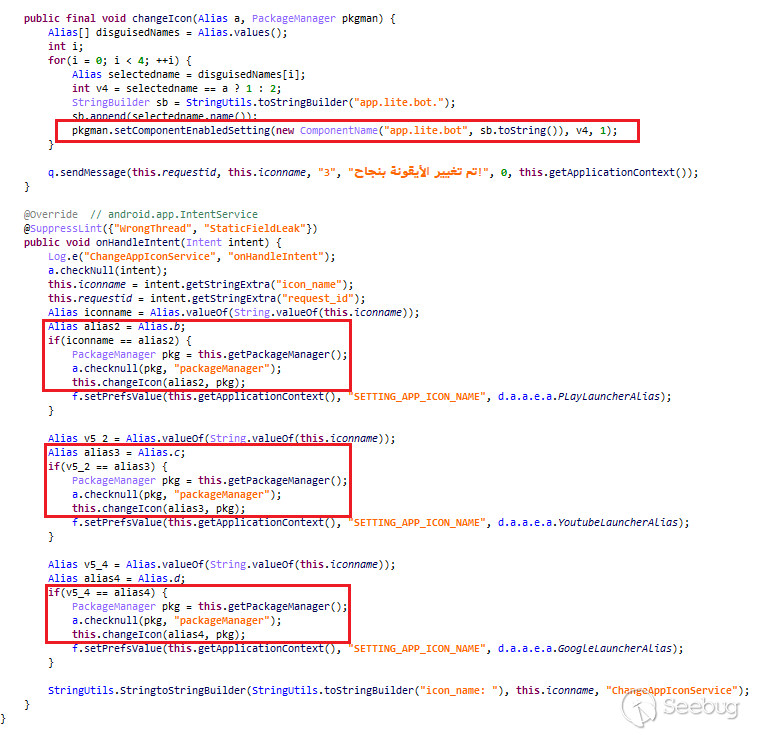

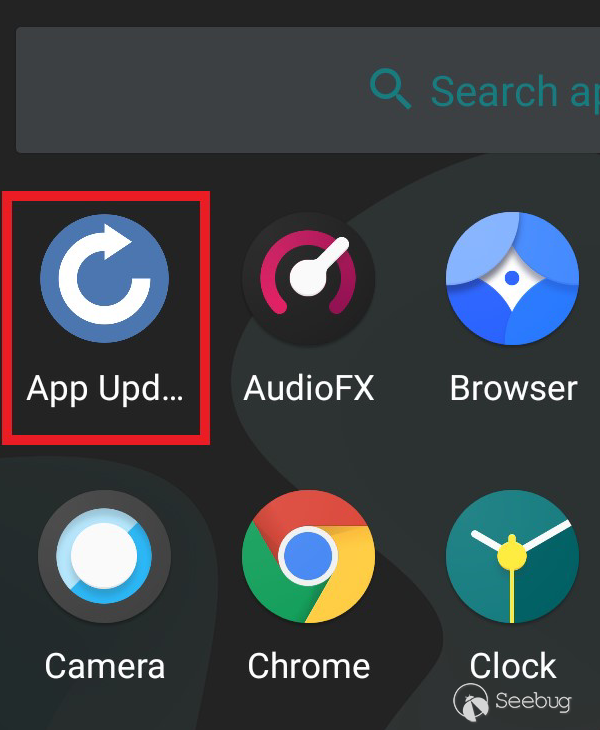

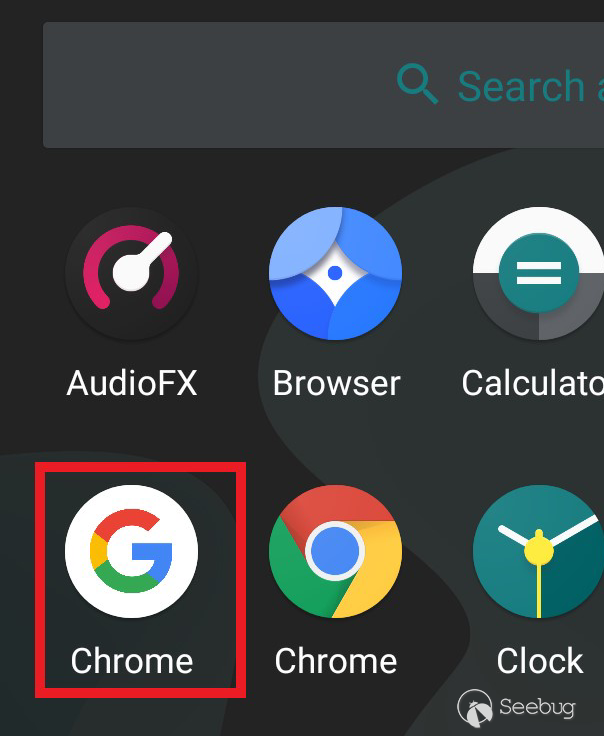

一旦用戶授予了所有這些權限,應用程序就會偽裝自己以免被用戶手動刪除。這種隱秘的方法對于這個版本來說似乎是前所未有: 這個間諜軟件改變了它的圖標(和名字) ,它使用四個應用程序中一個的圖標來偽裝自己: Google Play, Youtube, Google, 或 Botim (一個 VOIP 呼叫應用程序)。

一旦這種情況發生,下一次間諜軟件被打開時,間諜軟件就會打開它偽裝的軟件,比如,如果它把自己偽裝成 Chrome 瀏覽器,它就會打開 Chrome 瀏覽器,從而給用戶一種假象,讓他們以為這個軟件是合法的。

間諜軟件圖標在偽裝前顯示為“應用程序更新”:

然后使用了 Chrome 瀏覽器的圖標,當用戶點擊圖標時應用程序啟動。

這些應用程序包含一個阿拉伯語的文本字符串,當圖標被更改時,它們會被發送到命令和控制服務器。這些字符串出現在這些新版本的惡意軟件中。

?? ????? ????????

我們還發現,它試圖從應用程序的資產中安裝自己的版本的 Botim ——我們認為這個功能是為之后的版本準備的,因為示例沒有包含(或試圖下載)任何 Botim APK 文件。

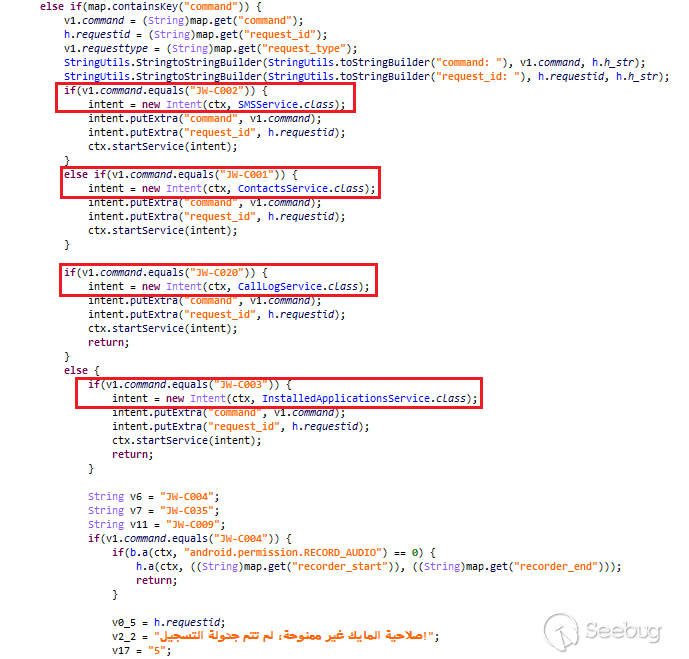

間諜軟件的每個功能都有一個與之相關的命令。這些命令通過 Firebase 消息接收,并且間諜軟件在接到指示時執行相應的功能。

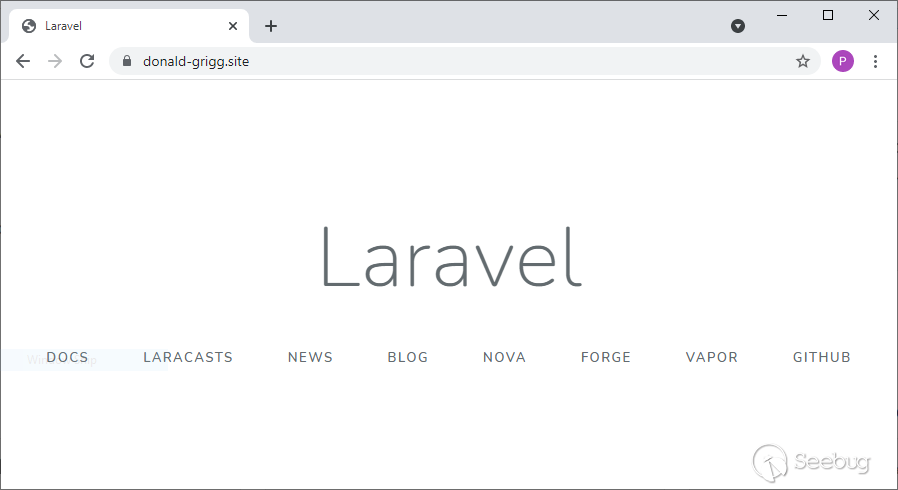

實時C2服務器充當Laravel(一個web應用程序框架)的網站。

然而,這款間諜軟件的許多功能并沒有改變,它做了以下事情:

- 收集短信,聯系人,通話記錄

- 收集圖片和文檔

- 記錄音頻,呼入和呼出電話,包括 WhatsApp 的通話

- 截屏和錄制屏幕視頻

- 用相機拍照

- 隱藏自己的圖標

- 閱讀 WhatsApp、 Facebook、 Facebook Messenger、 Telegram、 Skype、 IMO Messenger 或 Signal 的通知

- 取消內置安全應用程序(如三星安全代理、小米 MIUI 安全中心、華為系統管理器)以及安卓系統應用程序、包安裝程序和自身的通知

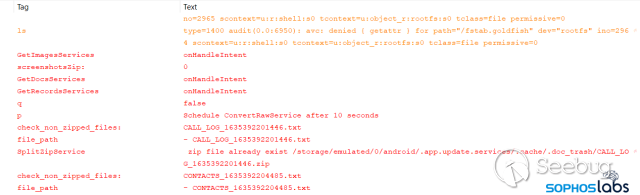

Internal logging shows the app writing out the contents of the contact list, call logs, and SMS messages to a Zip archive it later uploads to its C2

Internal logging shows the app writing out the contents of the contact list, call logs, and SMS messages to a Zip archive it later uploads to its C2

內部日志記錄顯示應用程序將聯系人列表、通話記錄和 SMS 消息的內容寫入一個 Zip 存檔,然后上傳到 C2。

不要成為間諜軟件的受害者

為了避免成為這些惡意應用程序的受害者,用戶應該只安裝來自信任來源的應用程序,如Google Play。更新 Android 操作系統和應用程序應該分別通過 Android 設置和 Google Play 完成,而不是依賴于第三方應用程序。

用戶應該特別警惕那些要求敏感權限的應用程序,比如設備管理、通知訪問,或者那些需要超級用戶/root 訪問權限的應用程序。用戶可以通過瀏覽設置并分別搜索“設備管理應用”和“通知訪問”來查看當前具有設備管理和通知訪問權限的應用。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1771/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1771/

暫無評論