「404星鏈計劃」是知道創宇404實驗室于2020年8月提出的開源項目收集計劃,這個計劃的初衷是將404實驗室內部一些工具通過開源的方式發揮其更大的價值,也就是“404星鏈計劃1.0”,這里面有為大家熟知的Pocsuite3、ksubdomain等等,很快我們就收到了許多不錯的反饋。2020年11月,我們將目光投向了整個安全圈,以星鏈計劃成員為核心,篩選優質、有意義、有趣、堅持維護的開源安全項目,為立足于不同安全領域的安全研究人員指明方向,也就是“404星鏈計劃2.0”。

為了更清晰地展示和管理星鏈計劃的開源項目,今天我們將1.0和2.0整合,推出改版后的「404星鏈計劃」。

計算機開源社區是開放且龐雜的,當然安全也是如此;我們希望404星鏈計劃能夠提供一個安全開源項目的交流平臺,為項目提供技術支持和獎品激勵、進行公開推薦,讓更多更優質的項目成為大家的“神兵利器”,以此來促進安全開源社區的發展。就像一顆顆大大小小的星星,本是獨自寂寞美麗,但當它們匯在一起,就能聚成一道閃耀璀璨的星河,綻放不可磨滅的力量。

Github地址: https://github.com/knownsec/404StarLink

01 多維度的項目展示

新的頁面采用板塊的方式,你可以更快速的找到感興趣的項目,獲取項目動態和榜單等等:

- 新項目加入板塊

- 項目活躍度板塊(發布更新/發布paper/發布視頻等)

- Github star rank 板塊

- 項目版本更新板塊

- 分類板塊(甲方工具/信息收集/漏洞探測/攻擊與利用/信息分析/后滲透階段等

- 專欄(Kcon2021 兵器譜/2021 年度項目等)

- etc

同時,我們改進了評分機制,使用榜單對項目進行排名和展示。以項目更新頻率、發表相關文章視頻、Github Star、用戶使用量等多維度描述和展示項目質量。

02 更清晰的加入方式

如果你的安全開源項目有意加入404星鏈計劃,請在星鏈計劃 Github 主頁的 issue (https://github.com/knownsec/404StarLink/issues)提交項目申請,提交格式如下:

- 項目名稱:

- 項目鏈接:

- 項目簡介:

- 項目特點、亮點:

我們將在1-2周的時間內對申請加入的項目進行審核,審核的基礎規范包括:

- README.md (包括但不限于:項目簡介、運行環境搭建、運行示例等)

- CHANGELOG (便于記錄項目更新)

- LICENCE (為避免開源糾紛,需要提前選擇開源協議)

- 編譯型項目提供 release 版本

- 項目需要和安全相關

- 必須是完整的開源項目(不能只是二進制,或部分開源)

另外星鏈評審組還將根據項目場景、功能和源碼進行分析,其中評審項包括但不限于:

- 項目具有一定的實用價值

- 項目完整開源

- 項目源碼內不包含惡意代碼

- 項目可以正常部署和使用

項目審核通過后,我們將發送邀請函郵件,項目正式加入404星鏈計劃。

03 項目維護與激勵

項目加入星鏈計劃之后,社群用戶可以更方便快捷地獲取項目動態和反饋問題,開發者也可以不斷根據用戶反饋來優化和迭代項目。

我們將繼續每周獲取項目更新,并在星鏈計劃社群、404官方賬號進行推廣;項目的相關文檔、演示視頻也將發布在Seebug Paper、公眾號、404實驗室B站等平臺,為項目增加曝光機會。

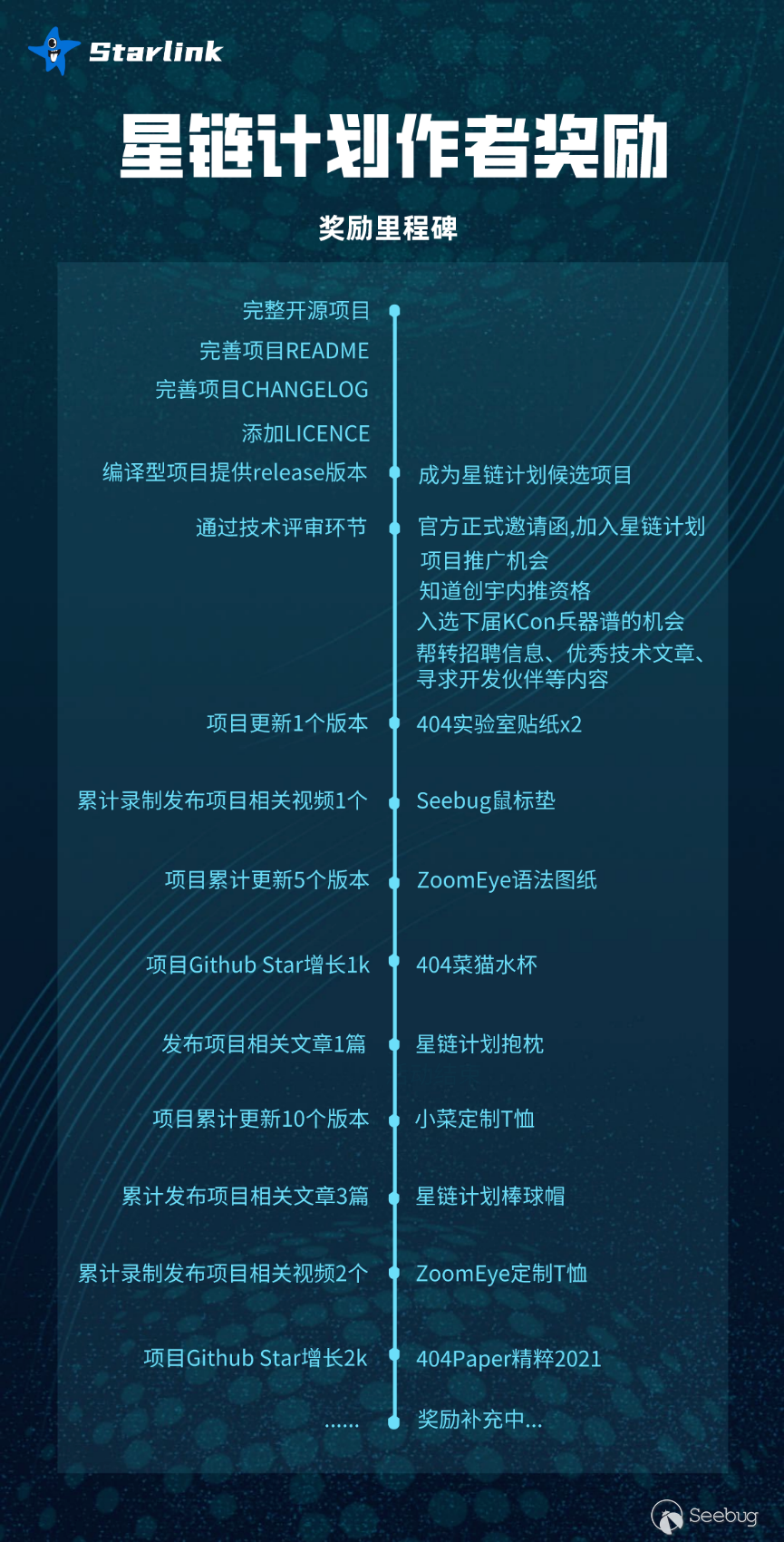

同時,為了更好的管理星鏈計劃中項目的生命周期,促進開源項目的發展,我們設置了「里程碑」,開發者可以通過不斷維護項目,來達成相關的里程碑獲取對應的周邊禮品。

當然!我們依舊會為開發者提供知道創宇內推通道、每年優先推薦KCon兵器譜,以及不定期的禮品關懷。

本屆KCon 2021兵器譜展示中,有8個項目來自404星鏈計劃:

04 本期新項目

本期收錄了4個優秀的項目:

kunyu

項目鏈接: https://github.com/knownsec/Kunyu

項目簡介: Kunyu(坤輿),是一款基于ZoomEye API開發的信息收集工具,旨在讓企業資產收集更高效,使更多的安全從業者了解、使用網絡空間資源測繪技術。

項目特點、亮點: 開箱即用的命令行網絡空間測繪工具

ysomap

項目鏈接: https://github.com/wh1t3p1g/ysomap

項目簡介: Ysomap is A helpful Java Deserialization exploit framework based on ysoserial

項目特點、亮點: 面對如今多樣化的目標環境,ysoserial等工具所具備的攻擊能力、攻擊效果都無法滿足實際利用。

ysomap采用了組件化的思路,以多種實現效果裝配各類反序列化利用鏈的生成。當前,以完成了11種exploits,22種payloads(不包含學習用的gadget),25種bullets。覆蓋了cc系列、rmi/ldap/jndi系列、xstream等組件或exp。

MySQL_Fake_Server

項目鏈接: https://github.com/fnmsd/MySQL_Fake_Server

項目簡介: 用于滲透測試過程中的假MySQL服務器,純原生python3實現,不依賴其它包。

項目特點、亮點: 純原生Python實現,無其它依賴包,有Python3就能用。 支持目前所有場景下的MySQL JDBC Connector反序列化利用。 支持MySQL客戶端大文件的完整讀取(包括二進制文件)。 最新版本增加了未知用戶名登錄時,隨機讀取預置的文件路徑,可以當做蜜罐使用。

BurpCrypto

項目鏈接: https://github.com/whwlsfb/BurpCrypto

項目簡介: 支持多種加密算法或直接執行JS代碼的用于爆破前端加密的BurpSuite插件。

項目特點、亮點: 集成AES、DES、RSA和大部分對應的加密模式與填充算法。支持多種密鑰輸入與密文輸出格式(UTF8String、HEX、Base64)。支持直接執行JS代碼,在部分BurpSuite版本中支持語法高亮編輯器,支持多種JS執行引擎(Jre內置、HtmlUnit、Rhino,目前默認使用Rhino)。內置密文/明文本地持久化KV數據庫,通過該插件輸出的密文內容可輕松查詢出明文。

05 404星鏈計劃社群

加入404星鏈計劃社群,請掃碼識別運營菜菜子二維碼,添加時備注“星鏈計劃”。

群內歡迎討論星鏈計劃的各個安全工具,以及網絡安全方面資訊、技術等等,歡迎踴躍提問、解答、互幫互助。同時群內開放【幫轉正規招聘信息、優秀技術文章、尋求開發伙伴等內容】,請先聯系運營菜菜子審核,由菜菜子安排推送到星鏈各個群中。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1765/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1765/

暫無評論