作者:風起

前言

大家好,我是風起。本次帶來的是對于新型網絡犯罪的滲透研究,區別于常規的滲透測試任務,針對該類站點主要核心不在于找出盡可能多的安全隱患,更多的聚焦于 數據 這個概念。值得注意的是,這里的數據更多時候指的是:代理身份、后臺管理員身份、受害人信息、后臺數據、 消費憑證 等信息。總的來說,一切的數據提取都是為了更好的落實團伙人員的身份信息。

所以無論是獲取權限后的水坑釣魚還是拿到數據庫權限后提取信息亦或者提取鏡像數據的操作都是在這個基礎之上的。本文將以深入淺出的方式對滲透該類犯罪站點時的一些注意事項作出講解,希望能夠對注焦于此的安全人員有所幫助。

本文僅作安全研究,切勿違法亂紀。

攻擊初識

以下即為一個常見的博彩類站點,首先我們可以對該類站點的功能進行盤點。

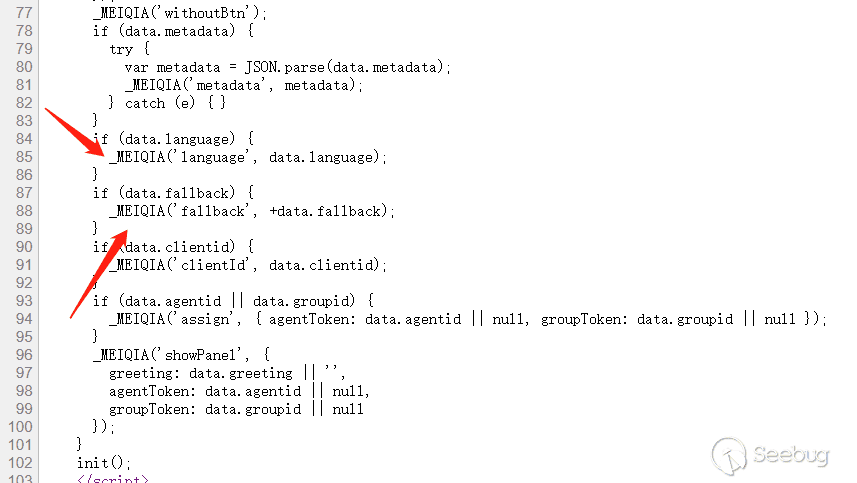

首先從在線客服這里來講,一般來講博彩詐騙類站點都使用 美洽客服系統 較多,也因為其安全、部署便捷的緣故而被廣大該類站點開發者所使用。目前來講,針對該客服系統感覺并沒有什么漏洞,所以通常使用釣魚的方式來突破客服口,而常常對于有一定規模的團伙,他們的 客服跟財務 通常是同一業務團隊,所以在以往的滲透中發現,在其客服機上常常存在大量的受害人信息及下級代理信息,這里大家可以重點注意一下,以釣魚的方式突破客服口往往有意想不到的收獲,畢竟無論在哪里 人永遠是最大的漏洞。

對該類站點滲透經驗豐富的師傅,可以通過客服樣式直接判斷,當然也可以通過前端代碼匹配關鍵字進行更為精準的判斷目標客服系統。

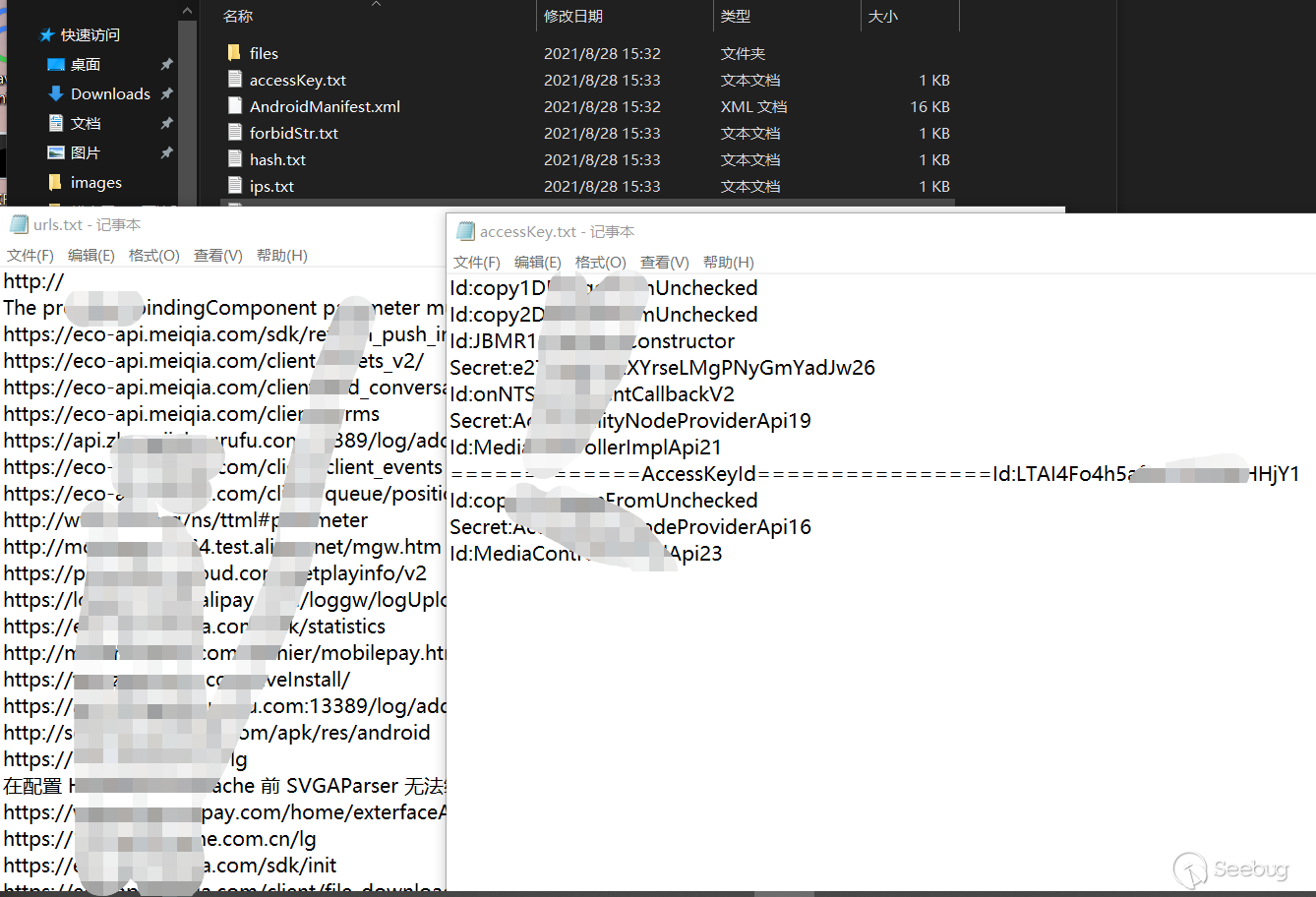

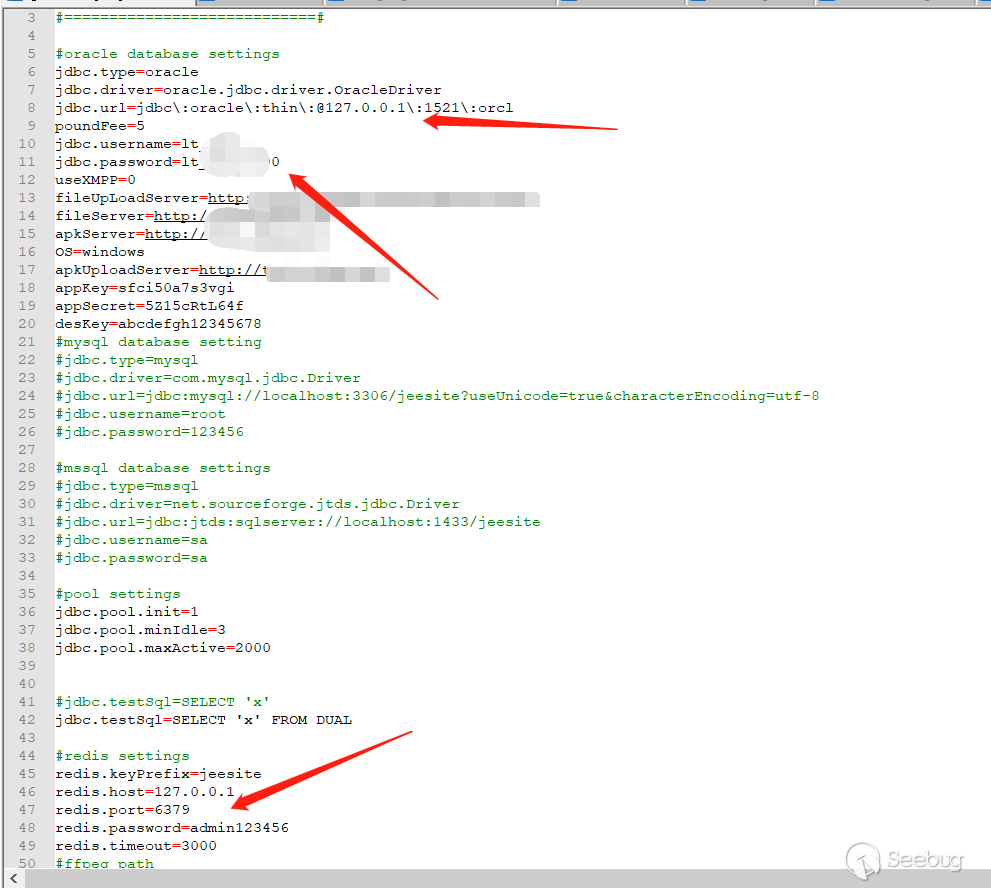

往往該類博彩站點都是以移動端APP作為主要方式使用,所以在快速滲透的過程中我們可以優先反編譯審計一下目標APP中是否存在一些敏感信息,例如提取URL拓寬戰線、獲取AK/SK控制云服務器。往往在提取APP中敏感信息會有意外之喜,下圖為一次滲透目標中提取到的一些敏感信息。

網上有不少敏感信息自動提取的工具,這里我用的比較多的是 ApkAnalyser ,當然GA部門也有專門的設備用于提取,工作性質不同所能利用的資源也不盡相同。

對于一些代碼能力較強的師傅,也可以直接通過反編譯APK包審計代碼,尋找敏感信息,當然這里建立在APP沒有加殼等防護手段的基礎上。

通常,對于需要重點注意的關鍵詞如:Password、id、accessKeyId、Username、accessKeySecret、mysql、redis等等,這里根據攻擊者對于 敏感性 概念的認知做提取操作。

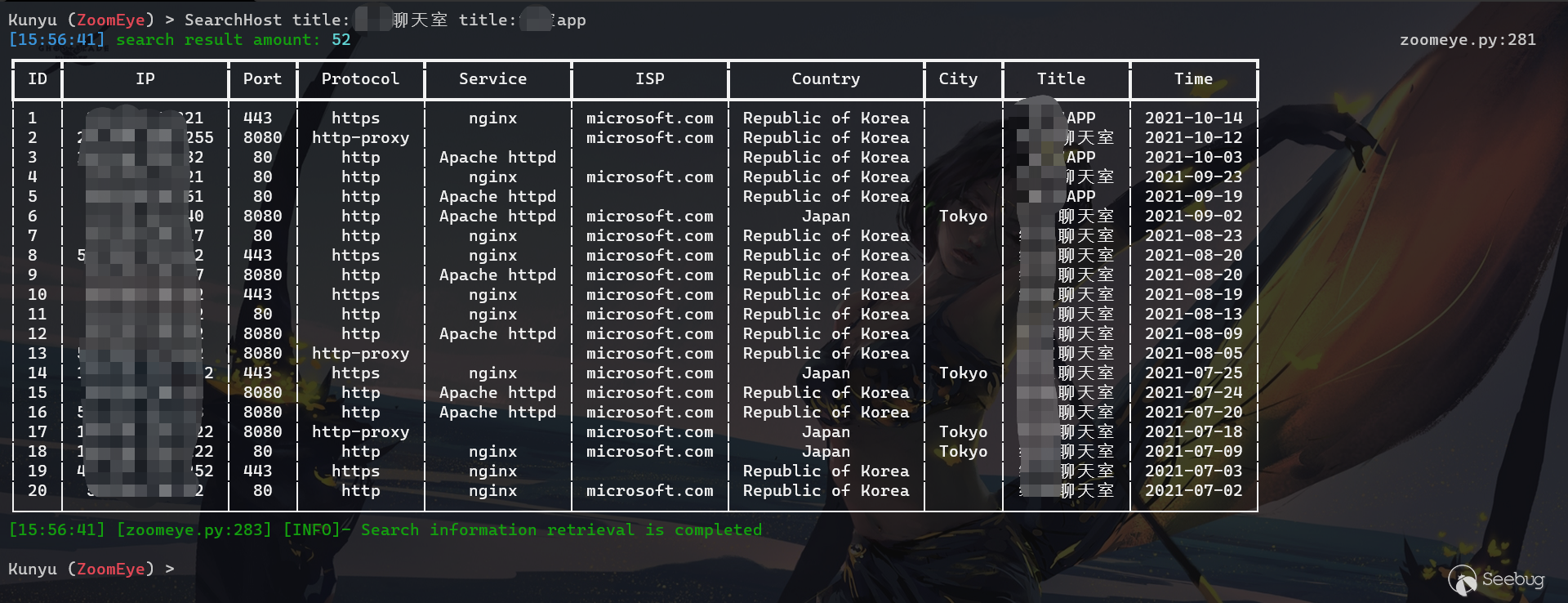

如上圖,為一次滲透目標中,通過APP反編譯得知目標AK/SK憑證,并且得知OSS服務為aliyun廠商,地域香港。于是直接獲取到OSS服務權限,并且通過阿里云API命令執行上線C2。當然,OSS對象存儲也是我們需要注意的一個點,通常為了方便起見,會將受害人的信息上傳到OSS服務。

具體通過AK/SK對阿里云服務器進行命令操作的方式不再贅述,感興趣的小伙伴可以自行查看下面鏈接使用。

Aliyun API: https://api.aliyun.com/#/?product=Ecs&version=2014-05-26&api=RunCommand&tab=DEMO&lang=JAVA

記一次有趣的滲透過程

整個攻擊過程大概如上圖,簡單的畫了一下思維導圖。

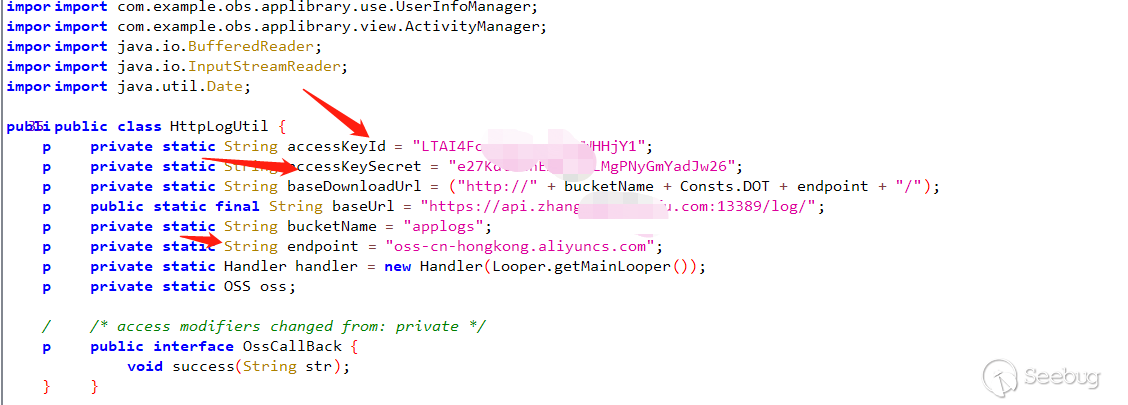

該案例也是較大規模一個博彩目標,通過前期的信息收集及滲透工作,對博彩站點的主站并沒有拿下什么成果,但是在對客服系統的測試中,通過與其客服人員交流得知該博彩平臺玩家均使用內部自研的聊天工具溝通(也是為了躲避GA部門的取證方式)。于是我們將戰線轉至該聊天系統,在聊天系統下載頁發現目標使用了Apche Shiro框架,于是很順利的打了一波順利拿下權限,但是該主機為tomcatuser權限較低,且發現沒有其他的服務,僅提供下載作用,總之并沒有特別的收獲,于是繼續拓寬戰線。

這里根據對目標頁面的Title作為特征,快速提取了52條結果,并且經過存活性驗證及滲透,共拿下20余臺主機權限,當然有一個很有趣的小Tips,就是這些站點并不是一成不變的,有的頁面在默認頁不存在Shiro,但是訪問特定的登錄頁面下就出現Shiro框架了,這也跟shiro配置路由原因有關。

在拿下的多臺服務器后,打掃戰場成果的時候,我們發現有幾臺服務器的權限為root。使用fscan對內網快速掃描了一下,發現內網IP中開放了不少mysql,redis,oracle等服務。該內網中使用大量的反向代理,有不少公網IP在拿下權限后指向的卻是相同的內網服務器。其中,居然還部署了JumpServer堡壘機,不得不說,這個目標確實有點東西,通常堡壘機也是為了集中管理服務器準備的。但是很遺憾,通過之前爆出的JumpServer RCE漏洞并沒有利用成功。

繼續對這些服務器上配置文件的審計,我們找到了通往Mysql/redis數據庫的密碼。

這里通過密碼復用,對內網中使用redis數據庫的主機進行寫入SSH KEY的方式獲取權限,且均為root權限。繼續使用獲取到的mysql密碼,順利登錄多臺內網數據庫,因為我是用冰蝎管理webshell權限的,所以使用的是它的數據庫管理功能測試連通性的。這里我們需要把端口代理出去,其實這里沒有什么難度,因為其內部防火墻規則對于一些端口進行了限制,所以我們僅能通過80等端口入網。這里我使用的是Neo-Regeorg正向代理的HTTP流量。但是速度有些慢,后面使用NPS監聽端口為80同樣可以。

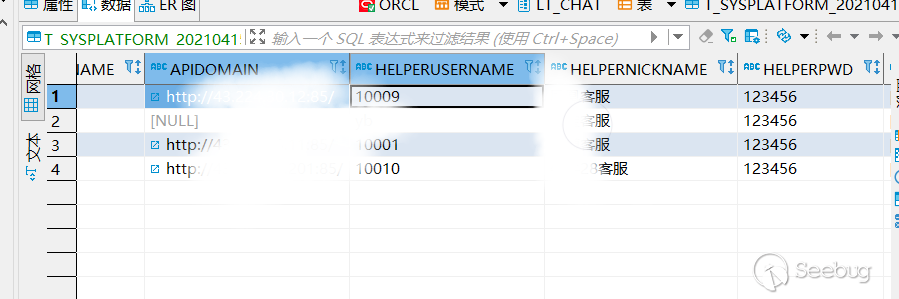

通過對數據庫中進行取證,發現了主站客服系統、后臺管理系統的登錄密碼,這里包括了該組織運營的其他博彩站點后臺管理,這也算是意外之喜了。

而在線上取證基本完成的時候,本著仔細的態度,我又一次對拿下的權限進行盤點。驚喜的發現有一臺主機為Windows Server主機,但是卻無法寫入內存馬。這時通過certutil遠程下載了github上的Webshell獲取到了權限。

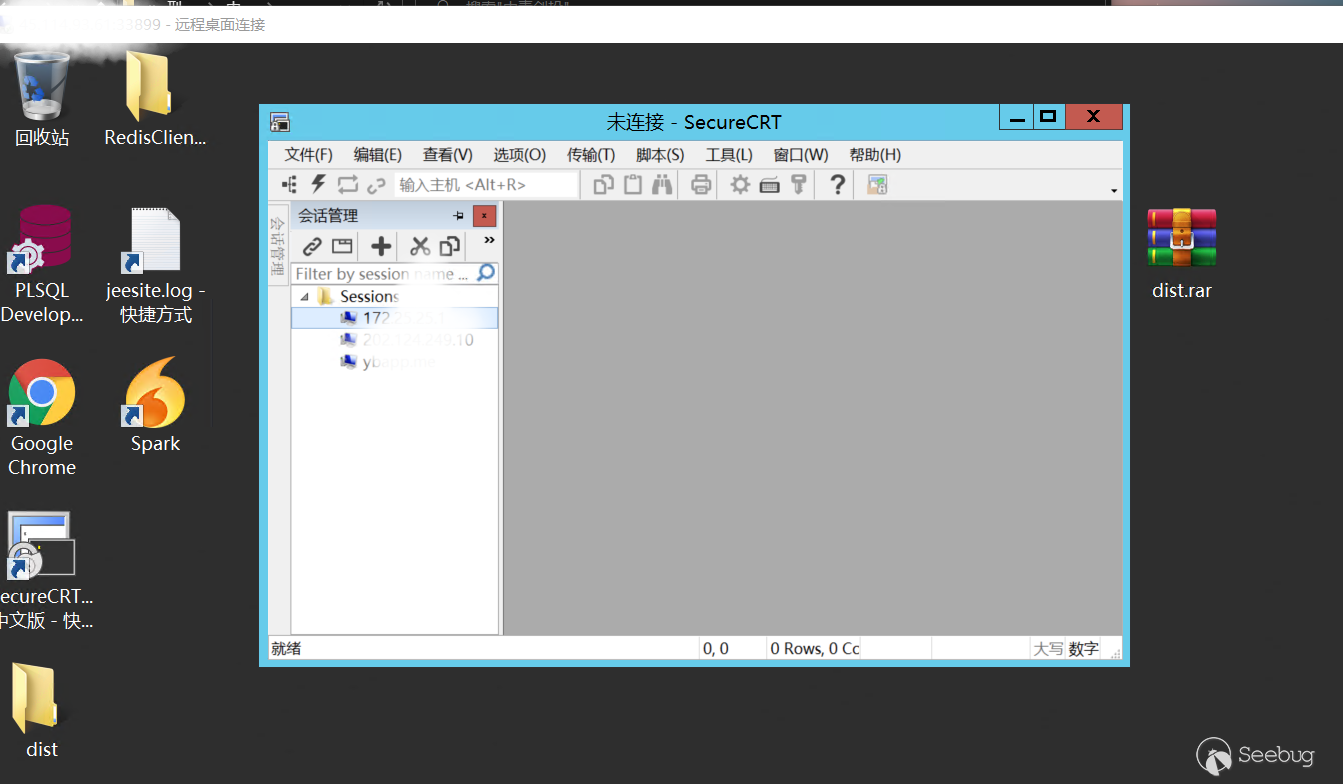

通過對該服務器的分析審計后,我們不難看出,這是該團伙技術人員的運維機,上面存放了大量的服務器相關數據,利用上面的信息咱們又可以深層次的收割服務,提權。利用上面的SecureCRT管理的主機,讀取了一波SecureCRT管理的密碼,成功獲取到博彩站點主站權限,至此全線滲透完畢。

之所以能拿下這臺運維機,無疑有運氣的成分,如果他們的技術人員不部署有相同存在漏洞的下載頁服務,也不會發現該隱蔽的運維主機。

至于真實的滲透,更多的講究對于攻擊的理解,以及知識面靈活的組合利用。實際攻擊中確實沒有上面講的那么一帆風順。這里筆者大體將整個滲透過程基本的還原了一下,有些其他的支線滲透細節沒有提到,主要還是圍繞最終拿到主站權限講解的,并且將中間踩過的坑省略掉了,盡量讓讀者讀起來舒服一點。

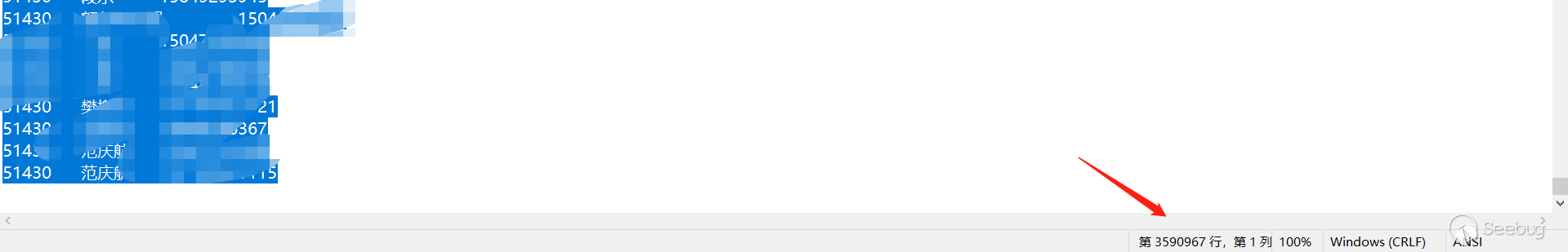

記得當時搞到凌晨1點多,拍照紀念一下~

快速關聯目標

相信多數工作業務目標為博彩站點的小伙伴,都會被這樣的一個問題困惑,那就是如何關聯相同組織團伙的站點問題。是的,絕大多數情況下,由于博彩類團伙的服務器站點有著 目標多、關聯難、時效低 等特點。常常我們在研判分析的時候,線索會被牽得到處跑。往往信息收集到的站點在幾天之內就失效,轉移服務器了。針對這樣的問題,其實也有更高效的目標資產關聯方式,在此之前我們引入以下概念。

行為:不同的群體,可能表現出基本的獨有的特征,當我們能掌握到這個特征,那么我們就能盡可能識別出這個群體里的所有個體,而這些所謂的行為特征在網絡空間測繪里表現出的是這個設備各個端口協議里的banner特征。

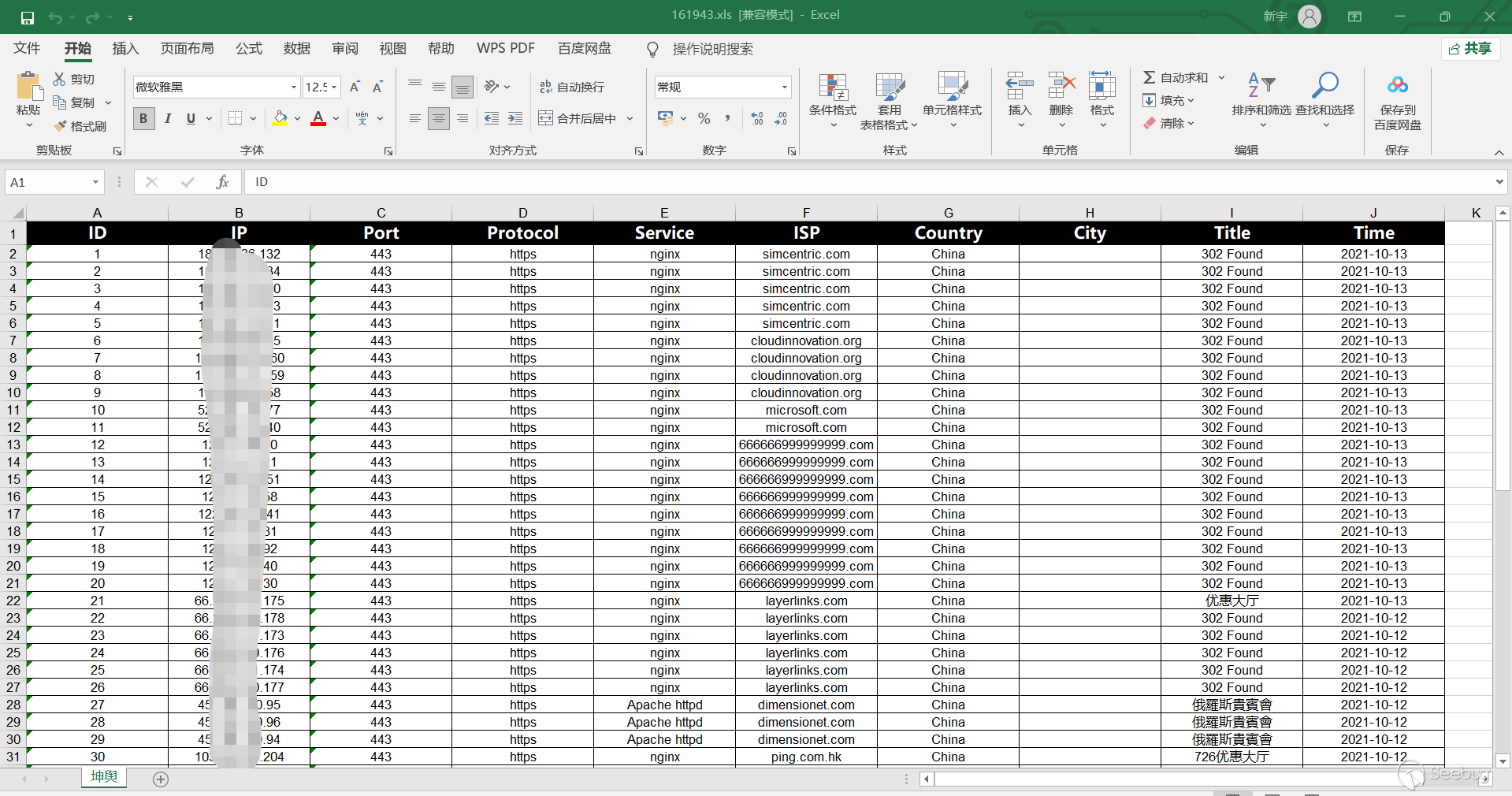

這里,我們使用 Kunyu(坤輿) 利用目標證書序列號作為行為特征關聯匹配,可以看到匹配到6條IP結果,得知該6臺服務器均使用了HTTPS協議,使用了Apache以及Nginx中間件,服務器廠商使用了 simcentric 的服務器(新天域互聯(Simcentric),是香港知名的大型互聯網基礎服務商和idc服務商),網站Title標題,以及更新時間(更新時間有助于快速確認目標服務最近的有效存活時間)。

P.S.本文編寫日期為2021/10/13 ,所以可以看到目標服務最近的有效存活時間距離為近三天。

根據上面獲得的信息,作進一步關聯結果如下圖。

這里進一步的對某臺服務器的開放服務進行深一步盤點,從而為后面滲透做準備,往往對于這類站點,節儉的詐騙團伙會在一臺服務器上部署多個站點,所以常常通過旁站獲取服務器權限的案例屢試不爽。有時候滲透這類詐騙站點難度并不高,往往就是比拼的就是信息收集的全面性。當然對于財大氣粗的博彩團伙,可能就是另一套體系方式了,這塊知識點下面會講到,我們繼續來看。

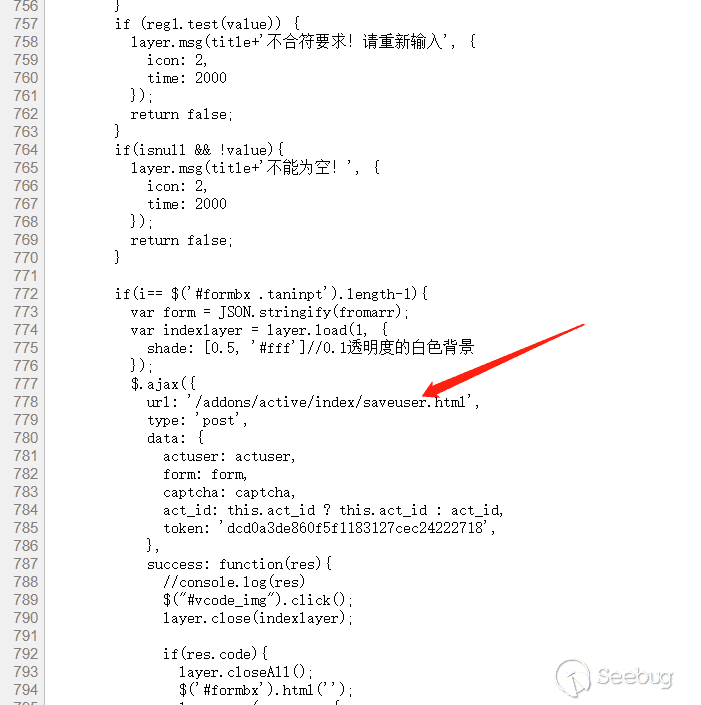

這里我們最常提取的特征像favicon圖標hash碼,HTTPS證書序列號,前端代碼段,服務連接banner等。所以這里我們提取目標前端JS代碼,這也是最為準確的方式,通過不同個體對于規則概念的理解,所編寫指紋的匹配關聯度、精準度都不同。

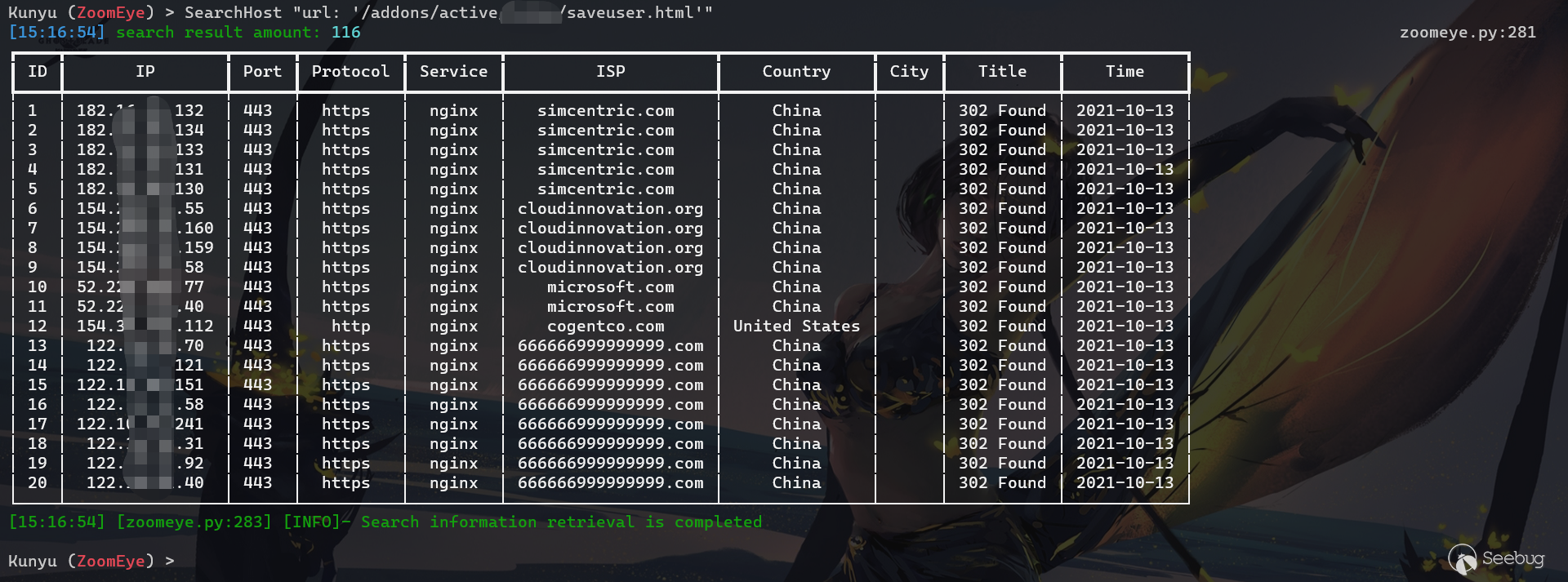

這里我們提取 url: '/addons/active/xxxxx/saveuser.html' 作為指紋匹配

發現共匹配到116條結果,可以得知大部分為微軟云以及Cloud Innovation Limited(香港)的服務器,并且多數在國內,這里Kunyu默認顯示前20條結果。

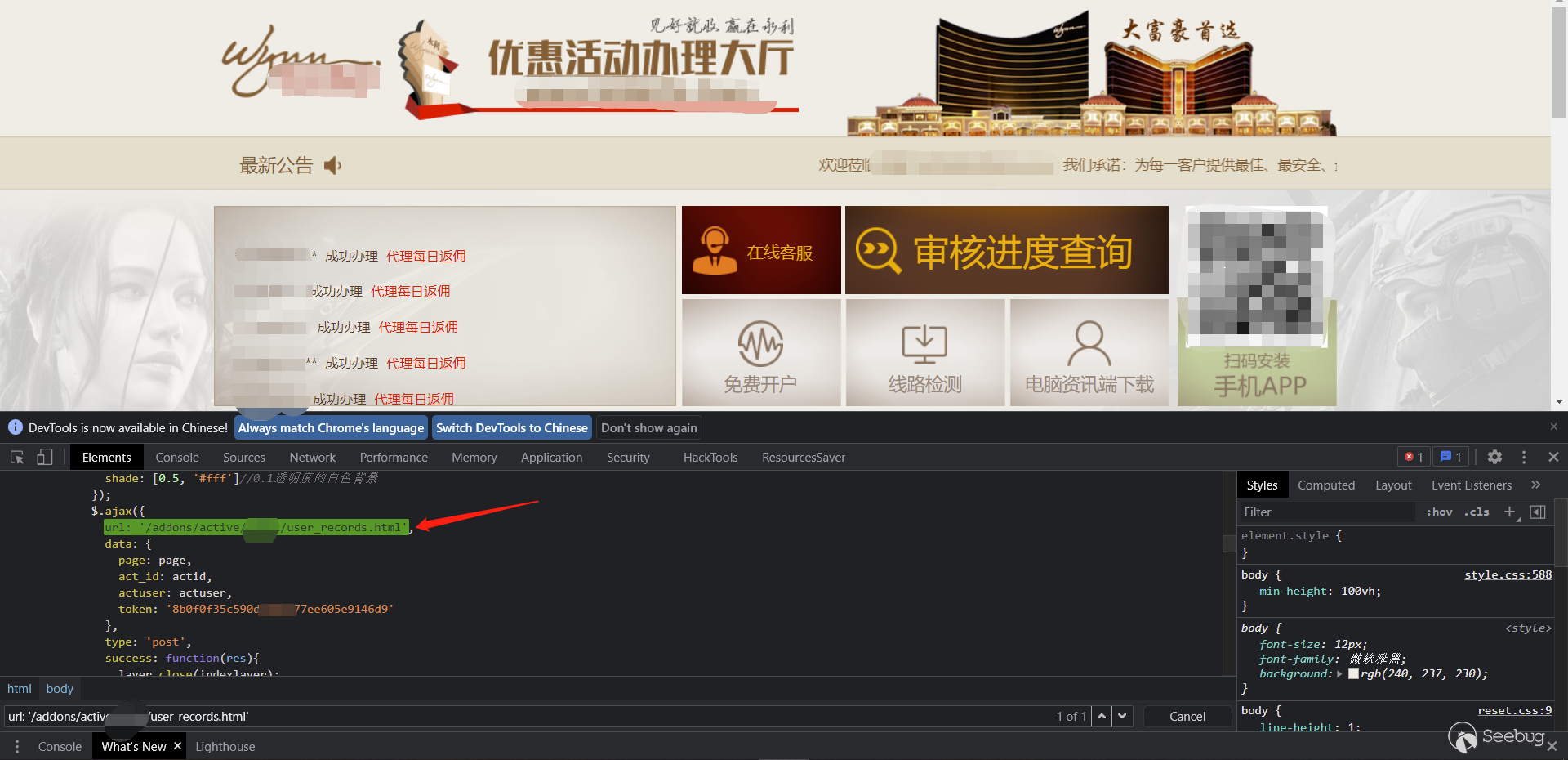

驗證一下準確性,通過https訪問該IP地址發現其前端頁面代碼中也存在同樣的代碼片段,并且其他部分與其完全一致,至此可以判斷該站與最初的站點為同一模塊。

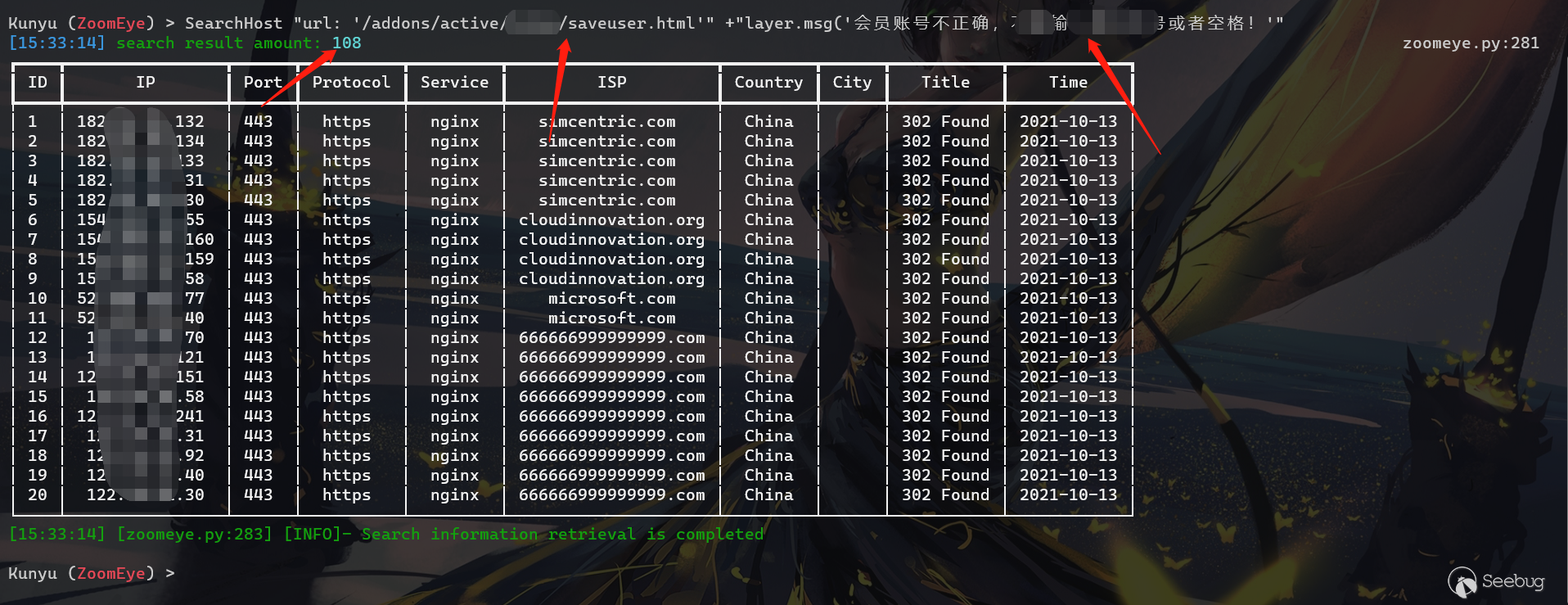

當然也支持多因素查找,這里截取了兩段前端代碼,發現匹配結果為108條,多條件匹配下的精準度會更高!這里不僅可以是前端代碼之間組合,也可以使用banner信息,端口信息,ISP等信息組合,根據大家對該組織特征的認知編寫指紋即可,都可以有效的關聯起涉案站點。總之,對于數據的認知很重要。

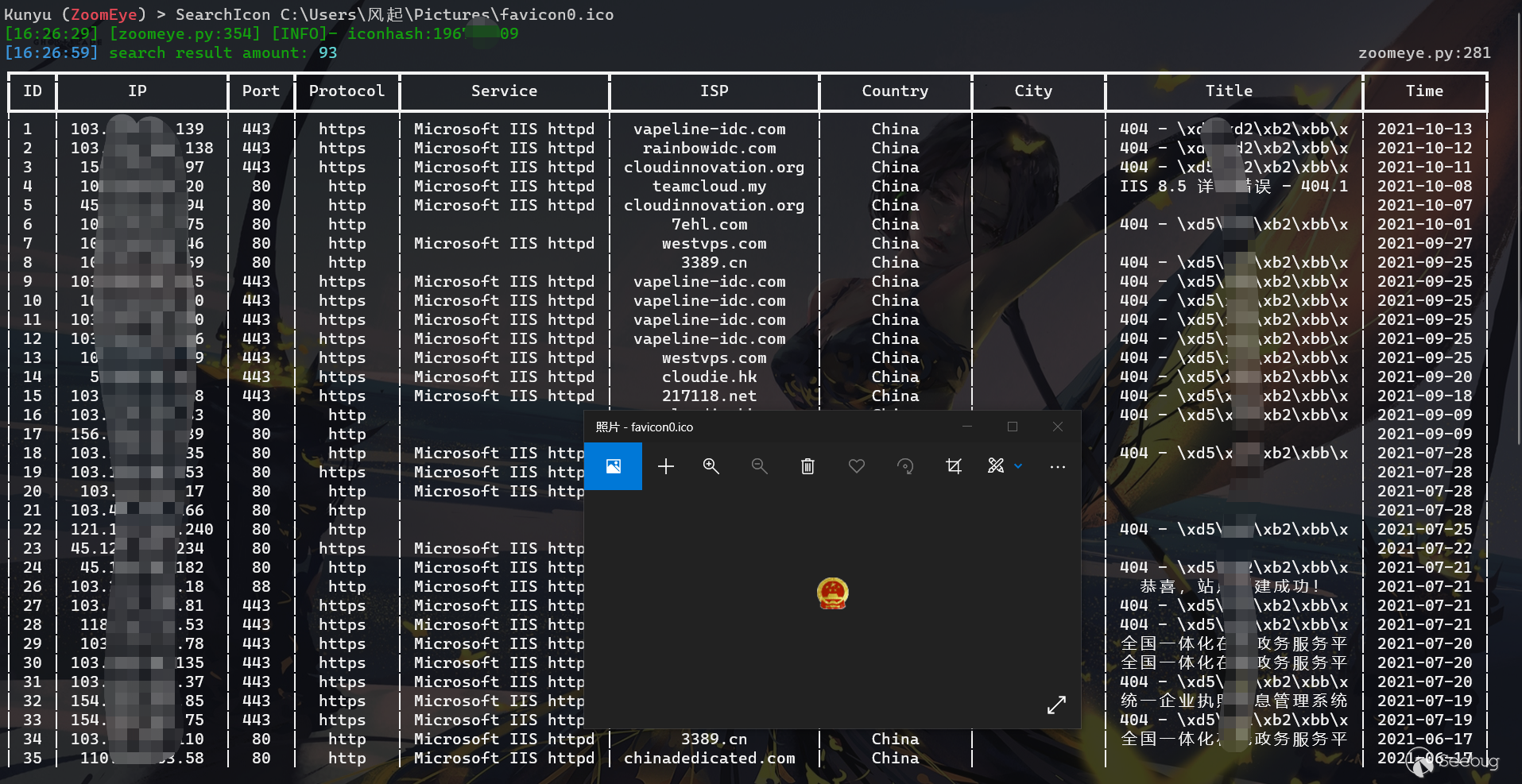

除了上面所述的方式關聯,也可以通過網站上的favicon圖標來作關聯,這里以一個偽造政府網站的案例列舉,他使用了國徽樣式的圖標作為網站favicon圖標,但是因為該圖標經過它們的修改,所以具有了唯一性,可以通過favicon圖標精準的關聯起全網所有使用該偽造圖標的站點,共93條結果。

favicon圖標樣式如上,從更新時間也不難看出,該團伙人員從較早就已經開始做這塊業務。并且服務器多數在國內,IDC不是主流大廠的云服務器(較難提取服務器鏡像),中間件服務相同,說明國內應該有軟件開發公司為其批量維護服務器。可以看到部分服務器還有使用HTTPS協議,那么我們可以使用上面提到的使用證書匹配進行深度關聯信息。至此對該團伙偽造政府網站的相關服務器站點一網打盡。

使用Kunyu匹配到的數據,會自動保存為Excel格式,方便后期整理情報時使用。

上面利用Kunyu(坤輿)對研判分析涉案站點時,解決了關聯站點難的技術疼點,使信息收集工作更加高效,希望能夠對大家日常的研判分析工作有所幫助。

對于涉案站點數據的思考,其實更多的時候,我們想要梳理的是組織架構,人員關系,這才是核心問題。我始終認為,數據就在那里,他蘊含了很多的信息,至于我們能從不同的數據中得到什么信息,也取決于研判分析人員對于數據的認知,溯源的過程也就是對數據整合的過程,往往情報不是擺在那里的,而是經過縝密的分析以及情報關系之間的相互印證得到的,這也是考研溯源人員能力的關鍵所在。

同樣對于GA部門,網絡空間測繪技術的運用也可以應用于關聯某一團伙的服務器信息,進行封禁處理,總的來說,對于Kunyu應用在反詐工作的方面,我認為是很妥當的。在以往的滲透及研判分析過程中,通過Kunyu獲取隱蔽資產拿下權限的情況非常多。也可以一目了然對測繪數據的信息進行盤點。

我們應賦予數據以靈魂,而不僅僅只是認識數據,能用它做什么事兒,達到什么效果,取決于解決方案的認知高低。

——風起

Kunyu Donwload: Kunyu(坤輿)更高效的企業資產收集

指紋概念的思考

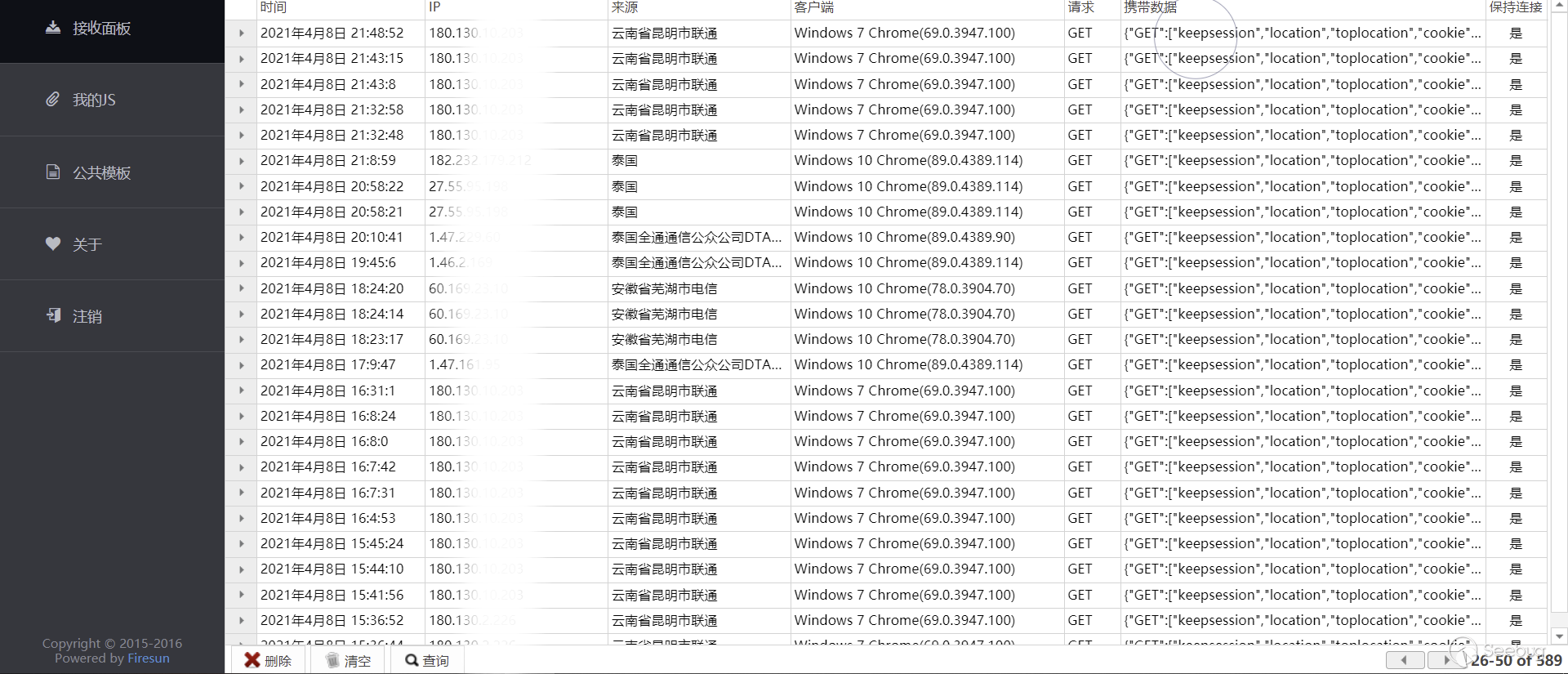

在獲取服務器權限后,我們常常會通過水坑攻擊的方式獲取后臺管理員盡可能多的信息,這里我在日常的工作中最常使用的方式就是在管理員后臺登錄成功的位置插入一段XSS代碼,當然這里也可以是類似于jsonp劫持的代碼段,主要是用以獲取管理員的個人信息。這里以其服務器代碼中插入釣魚代碼也是因為一個 信任度 的問題,試想一下對于一個不太懂安全的運維人員來講,如果你發給他一個文件叫他點開,那么正常人一般是有所警惕,但是在其自己的網站彈出的窗口,那么就大概率會去向上信任。這也是水坑釣魚的核心思想所在。

所以,我也一直認為,社工的過程也是對 人 這個因素的考量,之所以講人才是最大的安全漏洞,也正因為這是我們不可預測的因素,我們無法判斷一個人的思想,但是我們可以換位思考,帶入角色去思考問題才是最佳的方式。也正是這種不可預測性,使我們在滲透中有了更多的可能性。而面對博彩類站點進行水坑攻擊,我們最在意的信息無非就是:設備信息、位置信息、社交平臺ID信息、登錄IP、登錄頻率、登錄時間等。

本段將從風起對 水坑釣魚 過程中,對于指紋概念的思考進行講解,希望能引起讀者的一點共鳴。

這種以XSS獲取登錄信息的方式無疑是最簡單部署、高效的方式了,但是大家一定發現了。這種方法有著很致命的缺點就是得到的IP地址、設備信息,有著數量多、雜亂、不穩定的特點。試想一下,瀏覽器指紋信息,如果一臺設備他在多個地方使用,且瀏覽器是交替使用的。那么我們就無可考證是否是同一臺設備,僅能判斷出移動設備的型號,而多數團伙的移動設備都是同一購買相同型號的老式手機,也具有一定的躲避追查的效果。至于電腦端的使用就無可考證了,僅能判斷出操作系統信息。所以下面我們引入 高級指紋 的概念。

這里我們首先感謝一下 ruyueattention(狗安超)的技術支持,風起的頭號鐵桿小弟嘻嘻,感謝他 :)

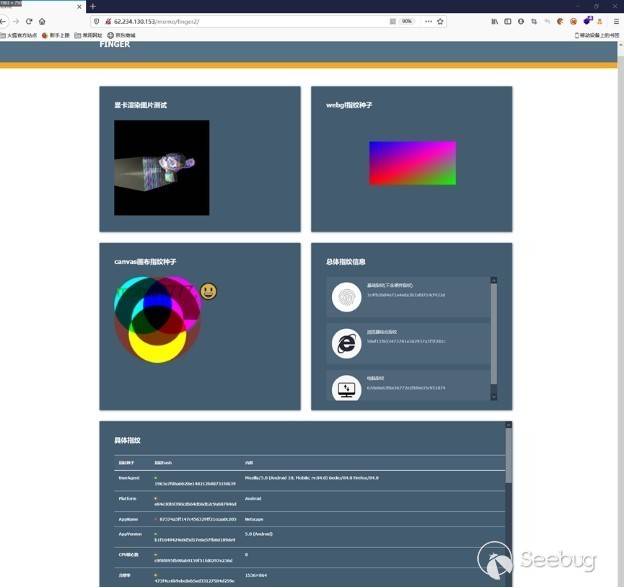

示例 Demo 頁面

回顯給用戶的結果給如上,具體布局分為WebGl 3D圖像部分、Canvas圖像部分、GPU渲染部分、基礎指紋部分、綜合指紋部分。用戶可對數據進行各個部分的分析處理。

跨瀏覽器指紋識別采集的信息要求是不同設備中是存在差異化的,并且不能被用戶隨意的修改。因此這里不能像單瀏覽器一樣選擇用戶代理等不同瀏覽器是特異性的數據。同時為了保證準確度和唯一性,我們這里選取的要求如下:

1、差異化

2、用戶無法篡改

3、設備穩定性

基于此,這里可供選擇的指紋只剩下了硬件指紋和部分基礎指紋,這里硬件指紋作為主導以保證指紋唯一性,而基礎指紋只能作為輔助以便提高準確度。

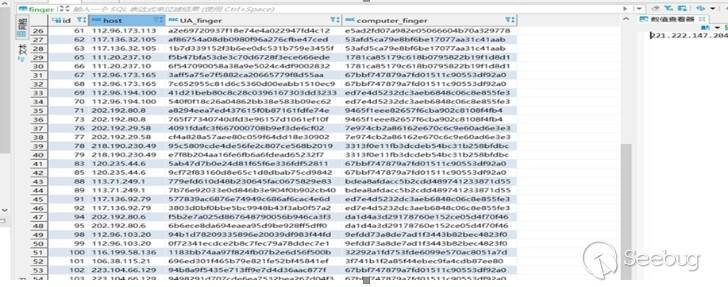

分析搭建在公網上的系統測試結果,通過對數據庫中的數據進行比對分析。理想情況下是存在50種設備指紋,100種瀏覽器的指紋。而系統一共收集了48個樣本(設備)的指紋,100個瀏覽器的指紋。其中瀏覽器指紋始終沒有出現沖突,而對于跨瀏覽器指紋(設備)指紋則有出現沖突的情況。但并未出現同IP下,不同設備指紋的情況。即50個設備中的100個瀏覽器中生成的指紋均是獨立不重復的。

通過上圖可以看到,在相同IP下,使用不同的瀏覽器訪問Demo測試界面,其UA指紋是不同的,但是其設備指紋卻是唯一的,也就是說,哪怕同一目標使用了不同的瀏覽器,在不同的地理位置登錄,我們都能掌握到該設備的唯一指紋。這里的computer指紋是由設備多個硬件的指紋組合計算而來。相同型號的不同設備設備之間也會存在差異性,這樣我們掌握到這個唯一的指紋,就可以將嫌疑人的設備數量給統計出來。

某種意義來講,我們發現該設備例如在濰坊登錄,另一條記錄在云南登錄,盡管其他的瀏覽器指紋,系統指紋不同,但是根據該設備指紋,我們也可以推斷出為同一臺設備,對不同時間的登錄信息統計后,從而掌握到該團伙后臺管理員的行蹤軌跡,也解決了某些嚴密組織的團伙并不通過公共交通出行,導致根據飛機高鐵記錄無法追溯到嫌疑人的難題。

總的來說,在整個溯源體系中,指紋都是很重要的一個概念,例如目前的蜜罐系統抓取到訪問設備的社交賬號ID從而溯源到人員信息,也是利用了指紋的唯一性,將用戶ID作為指紋來看從而實現定位到個人身份的效果。那么大家試想一下,同樣的,犯罪團伙的人員也會去看一些視頻平臺,當用戶數據涉及國內的時候,就不是那么難以取證了。

對于高級指紋取證展示Demo已經完成,當然最后上線到實戰環境進行取證還有一段時間,主要是我懶哈哈哈,等有時間了一定完成這個項目,畢竟老板們對Kunyu的需求還沒寫完呢,哈哈哈哈。

唧唧歪歪

本段為風起對反詐工作一點思考,也算是對于之前積累的經驗的一點回顧吧。

首先,從目前的博彩團伙的網絡服務部署來看,已經開始運用前后端的操作。這里的前后端與我們做開發的概念不同,像數據庫與前端頁面做了站庫分離操作。從公網無法直接訪問到數據庫,當然他們這么做的目的也并不是為了防止黑客攻擊,畢竟拿下前端服務器同樣可以通過配置文件獲得登錄憑證。他們這么做的主要目的還是為了快速轉移業務,因為現在國家打擊力度比較大,通常像博彩、詐騙類的站點時效性都很低,尤其像詐騙類詐騙基本就是打一槍換一個地。所以既然數據都在后端的數據庫,那么他們可以隨時拋棄掉這個前端服務器,只需要把站點重新部署在新的服務器即可替換業務系統,這也是博彩類站點為什么有那么多的域名節點的原因之一,當然也因為怕被封禁掉。

當下來看,這兩類團伙的網絡安全能力跟意識雖然有所提升,但是還是不成熟的。尤其是像詐騙類,業務系統幾乎千瘡百孔,且意圖十分明顯,就是盡可能的獲取用戶的個人信息,這些大量的個人信息不僅可以用于精準詐騙,當然也可以作為數據販賣,這也就牽扯出了一條黑色產業鏈。也不乏有從事黑灰產的人,攻擊這些站點,獲取公民信息,拿到暗網之類的地方出售。

在我們上班摸魚,水群的同時,"勤勞,努力" 的詐騙團伙們在深山老林經歷著風吹雨打,據說想要改善改善伙食還要等成功到手一個目標后才可以。基本來講可以說是條件艱苦,環境惡劣,也不知道干這行圖的啥。

P.S. 博彩團伙肯定比這個精致多了,畢竟人家干的才是大業務。

從數據統計來講,詐騙涉及金額相比博彩并不多,真正涉案動輒幾百萬的就是博彩類了。所以對于博彩站點的滲透難度明顯會高一點,且人員地域分布復雜,以前多數活動于云南臨滄、昆明,福建等地。現在隨著國內打擊力度的不斷提升,他們將服務器選擇在國外,或者香港等地,給取證造成了不小的難度。人員基本活動于東南亞地帶多一些,緬甸、柬埔寨、馬來西亞、菲律賓都是他們的主要根據地。

這里給小伙伴普及一個小Tips,大家在滲透時一定要對目標的所有相關密碼進行收集,有時候一些管理人員習慣以自己的名字拼音加生日作為密碼,這時就可以通過這個落實到個人身份,當然這個如果是GA部門可以直接查,如果是乙方企業人員不妨將這個線索提交一下,說不得就能加條雞腿呢。

這里大家一定要注意一點,在滲透APP的時候,一定要使用模擬器或者專門的手機來做,因為一些APP會去收集手機上的通訊錄,如果當APP獲取通訊錄權限時允許了。那么手機上所有的聯系人信息都會被上傳到遠程數據庫上,如果是詐騙相關的則會以此要挾受害者。博彩則會有專人對這些號碼逐個撥打。畢竟,賭客的朋友也大概率會出現賭客,這也是一個概率的問題,通常以這樣的方式來 "拉客"。

唧唧歪歪結束~

后記

文章至此已經到了末尾,本次對新型網絡犯罪攻防技術研究就告一段落。實際上目前的反詐形勢還算不錯,全民反詐的大環境下,人民的安全意識也有了明顯的提升,這是好事兒。從目前來看大部分的詐騙、博彩團伙的反偵察能力雖然在逐日提升,但是還尚不成熟,并不是無跡可尋、天衣無縫。所以在對抗的過程中也是對溯源人員心理的考驗,如何高效的研判分析,將一個個情報落實到實處,做出身份,都是對于能力的體現所在。

而溯源的過程也就是,將看似不關聯的技術,靈活的運用起來,往往有意想不到的效果,實際上我認為滲透站點并不是反詐研判取證的全部,只能說作為輔助手段來收集線索。GA部門也有自己的一套研判手段,我也一直說站在不同的立場,能夠掌握的資源是不同的,分工也是不同,所以我也一直將思維從純粹的滲透者轉向研判分析人員,區分有用的數據,落實到身份信息上這也正是我需要學習的,只能說 道阻且長,行則將至 吧。

這里非常感謝青島市刑警支隊的段警官,實習時跟他學到了很多,感謝他 :)

最后祝大家心想事成,美夢成真!

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1741/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1741/

暫無評論