作者:Antonio Mangino 、Elias Bou-Harb(美國德克薩斯大學圣安東尼奧分校網絡安全和分析中心)

原文鏈接:A Multidimensional Network Forensics Investigation of a State-Sanctioned Internet Outage

翻譯:知道創宇404實驗室

譯文PDF:對國家主導的斷網的多維網絡取證調查

摘要:2019年11月,伊朗政府強制實施為期一周的全面斷網,阻止了大部分互聯網接入國內。本文闡述了伊朗斷網的特點,通過互聯網規模,近實時網絡流量對事件展開測量。從調查掃描互聯網的受影響設備開始,分析了近50TB的網絡流量數據。本文發現了856625個受影響的IP地址,其中17182個屬于伊朗。到互聯網關閉的第二天,這些數字分別下降了18.46%和92.81%。對物聯網(IoT)模式的實證分析顯示,90%以上受影響的伊朗主機為物聯網設備,在整個關閉過程中出現了顯著下降(到斷網第二天下降了96.17%)。進一步的檢查將BGP可達性度量和相關數據與地理定位數據庫相關聯,以統計評估可連接的伊朗網關的數量(從大約1100個下降到200個以下的可連接的網絡)。深入調查揭示了受影響最大的網關,為此類關鍵網絡的縱向斷開提供了網絡取證。最后,強調了此次斷網對比特幣挖礦市場的影響,發現了比特幣市場未成功(即未決)交易的激增。綜合起來,這些網絡流量測量提供了伊朗斷網的多維視角。

索引詞:斷網,互聯網背景輻射,物聯網,網絡取證

1.介紹

當今全球地緣政治中,內亂和抗議活動驟然增多。從南美洲到亞洲,各個國家的公民都開始表達他們對政府權威或相關法律政策的不滿。持續的內亂可能會在全國范圍內造成經濟、外交和軍事方面的影響。伊朗最近的抗議活動導致美伊外交關系緊張,一架烏克蘭客機在伊朗領空上空被擊落,多個國家的176人喪生,此后兩國關系更加緊張。為了防止運動規模增大,伊朗政府實施了互聯網關閉。從2019年11月16日開始,持續整整一周,伊朗公民無法使用互聯網進行通信,無法進行金融交流,也無法連接到日常活動所需的大量應用程序。雖然之前也發生過國家主導的互聯網審查(例如,土耳其對維基百科的三年禁令以及伊拉克對社交媒體的禁令),而伊朗此次的斷網是最徹底的一次,媒體人士通常稱之為全面關閉。為此,本文多維地、實證地分析伊朗國家主導的斷網,并對此提出了自己的見解。

1.1 研究目的

伊朗國家主導的互聯網關閉是一個歷史性的重要事件,表明政府正在采取不斷升級的措施,以平息內亂。社會越來越依賴有彈性的互聯網連接,但各國政府現在卻有了一個幾乎切斷本國互聯網連接的先例。為了提供實證測量和量化伊朗斷網的規模,本文提供了從各種互聯網規模的角度觀察和分析的有見地的網絡流量測量,而本次伊朗斷網可能成為未來國家主導的審查事件的先例。

1.2 貢獻

由于猛烈的全球地緣政治動蕩以及分析和記錄這一重大事件以進行歷史分析的必要性,本文為具體衡量伊朗國家主導的斷網提供了以下貢獻:

- 從宏觀角度解讀事件

之前的一些工作通過使用大規模網絡流量和互聯網背景輻射來實證研究斷網[1–3]。本文通過分析近50TB的近期互聯網規模,以及兩周時間間隔內的宏觀網絡流量,匯總了最近伊朗互聯網關閉期間生成的數據指標,提供了獨特的見解。這些數據顯示,每天有80萬個主機地址主動接入互聯網,在伊朗斷網高峰期下降到698532個。此外,伊朗的國家指標顯示,伊朗地址受影響的人數大幅減少,從事件前的17677人減少到事件低點的1896人(減少89.3%)。此外,還有分析顯示,伊朗網絡空間的90%以上由物聯網設備組成[4](16296個物聯網設備與886個非物聯網設備)。

- 網關級BGP路由可用性分析

先前對邊界網關協議(BGP)在全國范圍內斷網期間的可達性進行的調查使我們獲得了對網關級別的見解[5]。本文使用BGP流量實用程序,以捕捉跨度兩周的BGP路由可用性。地理定位和國別分析顯示,伊朗斷網使網關可達性下降了近85%(11月14日為1120個網關,11月20日為173個網關)。從多個全球有利點對BGP可達性的進一步比較揭示了許多不一致之處,表明了伊朗可能對其他國家的IP地址進行了全國范圍的過濾。北美和澳大利亞的BGP節點無法與阿富汗等國通信,而南美和非洲的BGP節點卻沒有收到相同的連接錯誤。

- 對全球比特幣交易所的影響分析

對比特幣加密貨幣市場的分析顯示,因2019年11月伊朗互聯網的關閉,成功交易大幅減少。近幾年來,隨著全球礦商和交易所的迅速擴張,全時外匯市場出現了爆炸性增長,出現了提供純粹的“在線”網絡測量的體系。全球大約25%的比特幣交易被切斷(11月14號的350023筆交易,11月17日的264370筆交易)。如此大規模的斷網導致加密交易的大量延遲,用于存儲暫停事務的內存池聚合內存突然膨脹(最大等待大小達到89770655字節)。

本文的其余部分如下。下一節列舉了我們的數據匯總和方法,第3節報告了我們的結果,提供了伊朗互聯網關閉的詳細測量。第4節簡要回顧了相關的工作,第5節總結了本文的貢獻,同時指出了一些未來感興趣的話題。

2.方法和數據匯總

在這里,我們討論為本文匯編的各種數據源,以及進行大規模網絡流量測量所采用的方法。

2.1 IBR集合

為了提供一個宏觀的、互聯網規模的IBR視角,我們使用了由應用互聯網數據分析中心(CAIDA)運營的a/8網絡運動傳感器。CAIDA網絡運動傳感器由超過1600萬個分配的IP地址組成,可以路由,但不提供任何服務。在此之前,收集到的網絡流量是未經請求的,并且通常是由入侵設備接入互聯網空間以試圖傳播而產生的。這樣一個廣泛的網絡運動傳感器提供了非常好的可視化主動互聯網流量。CAIDA傳感器每天收集大約3.6 TB的網絡流量。監測近兩周的全球IBR(2019年11月14日- 11月25日),該傳感器在全球范圍內捕獲了近50TB全球生成的IBR-提供了與伊朗互聯網關閉相關的綜合數據集。

2.2 推斷主機節點

接下來,開發了Treshold Random Walk(TRW)探測算法[6],用于提取壓縮源地址生成的包流。類似于Rossow[7]所提議的方法。TRW算法識別聚合IBR中的惡意端口掃描。為了確認這些主機有意掃描網絡運動傳感器,并且收集的流量不是配置錯誤的產物,這些設備被描述為在300秒的時間間隔內發送64個數據包。我們還使用各種公開的列表篩選出典型的良性掃描儀。如果在該時間間隔內未收到任何數據包,并且未滿足數據包閾值,則流將被丟棄,并且不會被視為受到攻擊/未經請求的主機。從收集到的IBR中,使用TRW算法發現了大約850000個不同的,全球范圍內每天掃描的主機。

2.3 應用指紋技術的物聯網設備

在發現受影響的主機后,進一步分析將物聯網設備與發現正在掃描的非物聯網設備進行分類。為了實現這一點,本文使用了Pour等人開發的技術。在被動收集的橫幅上操作一組學習算法,并結合主動探測。該技術使用了廣泛的功能集,包括IP/TCP數據包頭字段和TCP選項[10]。這樣的分組信息容易從IBR數據中獲得,并且通過主動收集服務橫幅能夠進一步增強。該技術進一步對每個識別的IP地址進行即時反向掃描,以探測近50個端口和服務,這些掃描旨在檢索服務橫幅和應用程序級協議詳細信息(例如HTTP(s)、TELNET、 SMTP(s)、SSH、FTP等)。不安全的物聯網設備通常會對此類掃描作出響應,以包含重要操作系統信息(例如embedded、RouterOS、FritzOS)的基于文本的橫幅進行響應,以便在物聯網設備指紋識別期間使用。讀者如果對所使用技術及其詳細操作方法感興趣,請參閱[8,9]。

本文提出了一種Random Forest(RF)分類器作為所使用的技術的一部分,該技術每天識別超過250000個全球和16000個伊朗物聯網設備。采用淺層機器學習分類器(如RF模型)可減少處理時間和復雜性,同時提供準確的特征和可解釋的特征集。

2.4 調查AS可達性

在對全球被使用的設備進行指紋識別后,我們采用了二維方法縱向測量其可達性。首先,使用MaxMind Ge-oLite 2數據庫對所使用的TRW算法確定的受影響的主機進行地理定位。確定了位于伊朗IP地址以及鄰國(如阿富汗、土耳其等)的網絡塊。發現由將近150個伊朗的網關托管這種被破壞的設備。接下來,我們通過使用CAIDA的BGPStream框架來細化測量[5]。BGPStream框架由多國節點組成,不斷地掃描Internet空間以尋找可使用的網關(例如/24網絡)。這些掃描檢索到的信息包括直接從響應路由器、其路由表和相鄰對等方檢索到的BGP路由。

通過BGP探測發現了1000多個位于伊朗的網關,在伊朗斷網期間下降到略低于200的低點。

2.5 CAIDA IODA項目

我們通過分析和檢驗從CAIDA的IODA項目中獲得的測量數據來驗證我們的發現[11]。IODA項目通過分析IBR、進行ICMP掃描和執行BGP分析以進行操作監控,提供全面的網絡測量。IODA發布的數據提供伊朗互聯網關閉的詳細測量,且通過補充網關水平和地理結果,對本文的結論作出了貢獻。

3.實證結果

為了闡明伊朗斷網的影響,我們論證說明伊朗互聯網的狀況。這一部分列舉了對伊朗互聯網空間進行的多維測量。

3.1 發現受影響設備

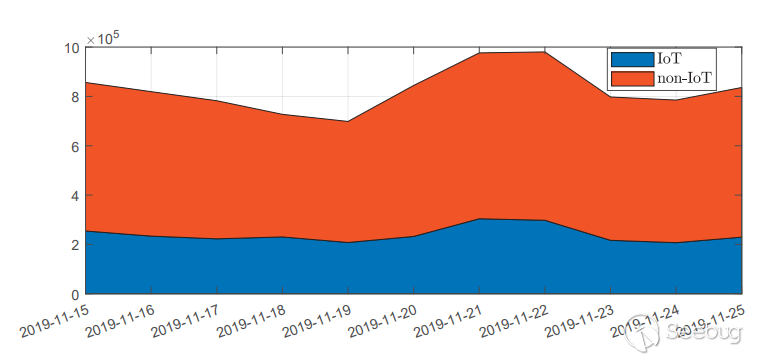

通過分析近50TB的IBR發現,有856625臺設備在掃描互聯網空間,如圖1所示。在伊朗斷網的第一天,全球受影響設備(819392個地址)減少了4.35%,而第四天發現的記錄設備數量最低,減少了18.46%(698532個地址)。雖然如此顯著的下降不僅僅是由于伊朗互聯網的關閉,在對伊朗特定設備的分析中發現了相關的趨勢。在使用MaxMind GeoLite數據庫之后,對被使用的設備進行了地理定位,并發現了伊朗地址以供進一步處理。

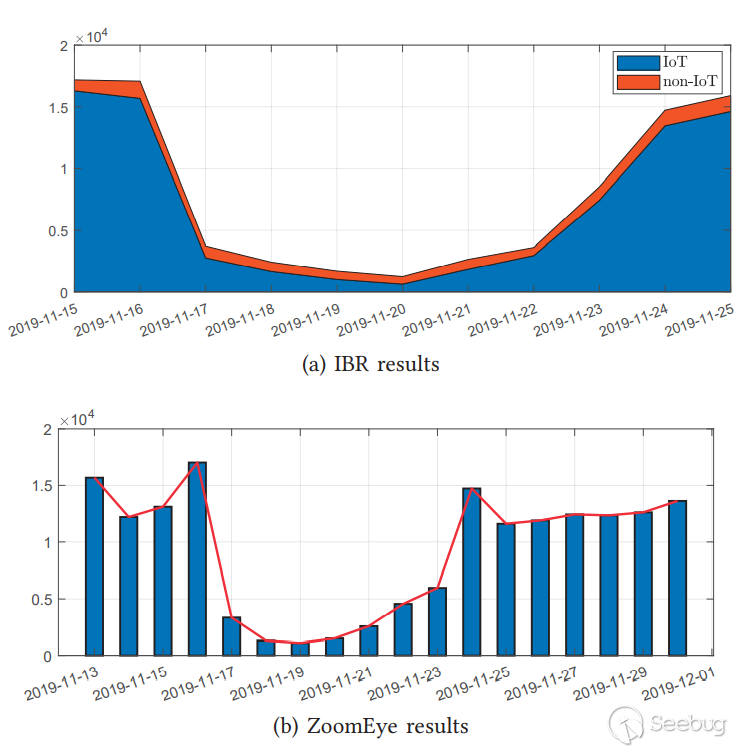

對伊朗IP地址的調查顯示,11月15日,182個受影響的伊朗地址掃描網絡空間,如圖2a所示。在斷網的第一天,活躍生產IBR的主機數量急劇下降,下降了78.24%(3739個唯一地址)。到11月20日,伊朗的連通性達到了最低點,只有1237正在掃描的設備(下降92.80%)。11月起,伊朗政府在其首都德黑蘭重啟網絡,與之相應,使用設備增長了26.67%。我們的研究還表明了伊朗網絡的逐步恢復,其于11月24日大致回歸常態。(14727臺受影響設備,85.71%回歸正常)為了證實我們針對伊朗的測量結果,我們提供了網絡空間搜索引擎ZoomEye發布的公開數據,如圖2b所示。網絡空間搜索引擎不斷地掃描互聯網空間,努力識別具有開放端口和服務的面向互聯網的設備。ZoomEye發表的統計數據顯示與我們的研究結果有直接的相關性。11月14日識別到15502臺伊朗受影響設備,11月20日降至1084(下降93.01%),達到最低點。伊朗斷網幾乎立竿見影,導致出站網絡流量急劇下降。

3.2 識別被使用的物聯網設備

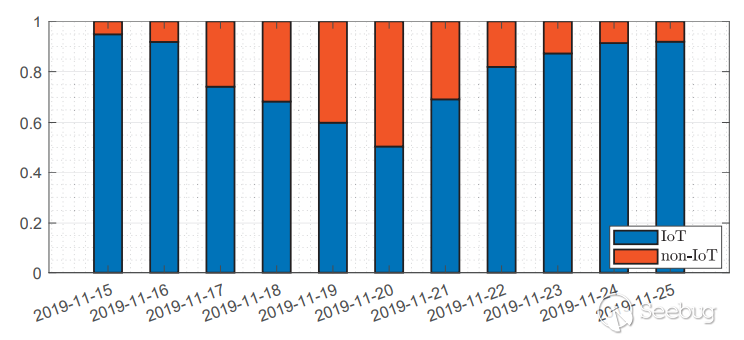

在識別出全球和伊朗特定的受影響的主機之后,我們通過上述淺層機器學習分類器識別出被使用的物聯網設備。11月14日檢測到的伊朗受影響設備數為17182臺,其中16296被鑒定為物聯網設備。將近94.8%的伊朗IP地址是物聯網,因此需要對伊朗物聯網設備與非物聯網的傳統機器進行縱向分析。這些研究結果并不完全出乎意料,機器學習分類器的研發人普爾等人稱伊朗有全世界受影響的設備的10.17%。我們的研究發現11月14日伊朗有16296臺物聯網設備,占全世界總數2544408臺的7.32%。

伊朗物聯網設備受伊朗斷網影響最大,截至11月17日,78.23%的設備不再接入互聯網(2776臺物聯網設備,減少82.97%)。伊朗物聯網專用連接在11月20日達到最低點,僅發現624個掃描設備(減少96.17%)。物聯網設備下降96.17%(624臺)。

對伊朗物聯網設備和非物聯網設備之間差異的進一步調查顯示,受斷網影響的物聯網設備數量高于傳統計算機。11月15日,受斷網影響的設備組成比例分別為18.39物聯網和1.00非物聯網(16296物聯網和886非物聯網設備)。然而,到11月20日,這一比率分別降至1.02物聯網和1.00非物聯網(624物聯網和613非物聯網設備)。探測到的伊朗物聯網設備的數量下降了96.17%,而非物聯網設備中只有56.12%受到影響,如圖3所示:

造成如此差異的一個原因可能是物聯網和非物聯網設備的實際掃描技術。由于物聯網設備以較低的吞吐量進行掃描,一旦這些速率因互聯網關閉而降低,它們就不再被目前所有的技術識別。因此,由于非物聯網設備通常以更高的頻率掃描互聯網空間,斷網對其可識別性的影響較小。

3.3 網關可達性研究

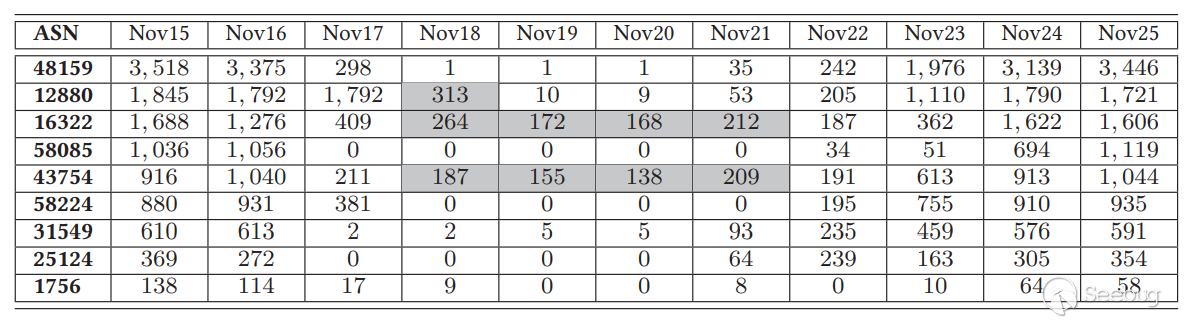

在確認來自伊朗互聯網空間的受影響的掃描儀設備后,我們將已知設備歸為他們的互聯網服務提供商和相關的網關。11月15日,檢測到145個伊朗的網關的網絡流量。11月20日為93(下降35.86%),為所發現的伊朗網關最低數。伊朗的網關通信沒有看到與主動通信設備下降相當的大幅下降;但是,通信受阻的網關覆蓋了最多的受影響設備。我們的研究結果對此提供了證據,證明伊朗政府專門針對更大的網關,將其網絡斷開,埃及政府在2011年的審查中也使用了這一策略。

表1顯示了伊朗受影響設備的數量最大的網關,以及被伊朗政府切斷連接的日期。最大的網關連接了48159臺設備,在11月15日托管了3518個被使用的地址。到11月17日,只有298個地址在使用,到11月18日,只有1個地址在使用。同樣地,表中總結的大多數網關在這方面也出現了大幅下降。11月17日,大多數設備完全斷網。

到11月18日(17565808525124臺設備與主機斷連),這些網關直到11月22日才開始恢復,到11月24日達到接近峰值的數量。有趣的是,許多特定的網關沒有受到相同程度的影響。例如,網關16322遭受90.05%的下降(網關48159下降99.99%),但從未跌破160個活動地址。網關43754和42337也有類似的趨勢,表明這些網關可能承載了關鍵的或重要的網絡,因此免于完全斷開連接。

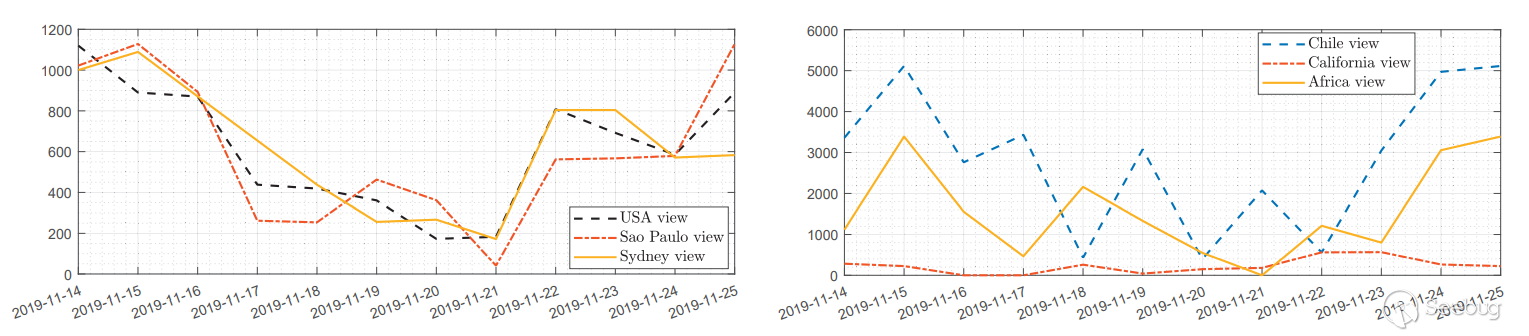

與我們的IBR結果相比,本文使用了6個BGPStream節點來檢索全局BGP可達性數據。這些節點位于北美、南美、非洲和澳大利亞。圖4a顯示了北美、南美和澳大利亞節點發現的可到達伊朗網關的總數。這些結果彼此相當一致,說明在整個伊朗互聯網關閉期間,可訪問的網關從大約1000個大幅下降到200個。然而,比較每個節點的結果發現BGP掃描數據普遍不一致,如圖4b所示。位于智利的節點接收到的伊朗網關可到達響應數最高(11月15日的峰值為5114,緊隨其后的是位于非洲的節點(11月15日峰值為3390)。

而位于加州的節點收到的結果卻少得多,從未收到超過550條響應。節點之間的其他比較顯示了伊拉克、巴基斯坦、阿富汗、沙特阿拉伯和土耳其的大致相同的接收數據。事實上,如果發送到阿富汗IP地址空間的所有BGP數據包不是來自位于非洲的節點,那么這些數據包都會被丟棄,而南美節點會在特定的日子收到響應。這些發現暗示了伊朗政府在全國范圍內根據特定地址來源國對其進行過濾。

3.4 比特幣加密貨幣交易所的檢查

評估Blockchain.com提供的比特幣加密貨幣交換數據,我們研究了伊朗斷網與全球比特幣挖礦趨勢之間的相關性。雖然這些相關性可能不僅僅是由伊朗斷網造成的,但研究“純在線”的流量測量比特幣加密貨幣等市場為全球互聯網連接提供了另一種視角。而且成功的比特幣交易揭示了與伊朗斷網的線性關系。11月15日,325145筆比特幣交易成功進行;然而,11月16日僅完成283468筆交易(下降12.82%)。截至11月17日,只有264370筆比特幣交易最終成交(下降18.69%)。雖然加密貨幣市場相對不穩定,但這并不一定意味著開采或出售的比特幣數量減少。更有可能是市場上出現了瓶頸,或報價未完成,或等待內存處理和出售。為了給這種符號性減少提供相關性檢驗,我們研究了聚合內存池中等待處理的總數量(當前節點幫助等待處理的事務的位數)。

先前成功交易量的典型下跌,例如從10月5日開始(32683筆交易)至10月6日(277613筆交易),但并沒有未決交易的大幅增加(分別為4403至4057)。然而,從11月14日開始的交易量下降達到了峰值,達到了15088筆待處理交易。此外,總的內存池規模急劇膨脹。大小達到89770655位,比特幣內存池總量周增長85.91%,與前一周的高點1264599位形成對比。因此我們可以確定,2019年11月全球比特幣加密貨幣交易量的下降是一個特殊事件,而比特幣市場最近出現了瓶頸。在2020年2月的頭幾周,針對伊朗互聯網基礎設施的大規模分布式拒絕服務攻擊使伊朗的連接能力下降了近25%。比特幣加密貨幣市場也受到了類似的影響,內存池的最大值為27351731位,高于前一周的峰值13559610位(增長101.71%)。這突出了伊朗斷網與全球比特幣市場之間的關系。這種相關性可能是由許多因素造成的,主要是伊朗大量開采加密貨幣的設備[12]。

4.相關工作

在本節中,我們將研究有助于大規模網絡流量測量的相關工作。具體來說,我們討論了斷網特征和基于預測的方法,并列舉了大規模斷網的分析度量。

4.1 大規模斷網的預測和分類

盡管社會依賴于可靠的互聯網連接,但斷網仍然頻繁發生。Aceto[13]等人對互聯網普遍斷網進行了全面調查,提出了斷網分類的準則,同時系統分析了調查大規模斷網事件的相關方法。此外,Quan[14]等人構建了一個基于ICMP的模型來識別全球斷網,通過定期探測互聯網空間,本文研究了整個互聯網的穩定性。此外,改進了他們的斷網檢測系統。Quan等人后來開發了三目[15],使用ICMP探測來掃描網絡空間并檢測斷網事件,用一個高效、低交互的模型來確定興趣點。這些研究說明了斷網的多樣性。盡管一些事件可能只持續幾分鐘或影響到少數人,但全國范圍內的斷網可能會削弱關鍵基礎設施。對于國家主導的斷網而言,一些重要的國家網絡將會得以保持。我們的研究發現,在此次伊朗斷網期間,一部分應用于政府和基礎設施的網絡得以保持。

4.2 國家主導的斷網的實證測量

以前研究大規模斷網的研究通常可分為兩類:通過主動探測(如BGP或ICMP掃描)進行斷網識別,以及通過分析互聯網背景輻射(IBR)進行斷網識別。Shavitt[16]等人對2011年阿拉伯之春進行了有效的調查。使用了363萬個路由跟蹤測量,說明了阿拉伯之春期間埃及、利比亞和敘利亞互聯網的狀況。Dainotti[17]等人使用有源BGP域間探測和分析IBR對2011年埃及和利比亞的斷網進行了類似的調查。最近,Guillot等人開發了斷網檢測分類器Chocolatine[18]。使用網絡運動傳感器對互聯網規模的IBR進行了調查,發現其趨勢是一致的;來自每個地理網關的掃描IP地址數保持不變。使用這些觀測,sea-sonal ARIMA被用于時間序列預測,預測和評估從單個網關生成IBR的唯一IP地址的數量,將偏差或下降歸因于斷網。

原先提及的文獻介紹了通過主動探測和IBR分析來識別和測量斷網的方法。同樣,本研究也使用BGP域間路由表和互聯網規模的網絡運動傳感器,對伊朗互聯網關閉事件進行了獨特的調查和分析。此外,收集的IBR分類揭示了有關伊朗物聯網的特定見解,并發現了關鍵運營網關的系統性關閉。

5.結束語

本研究實證性衡量了一個國家級的審查事件。通過處理近50TB的未經請求的互聯網背景輻射,發現超過17000臺受影響設備從伊朗IP空間掃描全球互聯網,其中16296臺屬于物聯網。此外,我們的研究結果表明伊朗網關可達性急劇下降(145個活躍網關下降到93個)。此外,我們還發現由于對特定IP地址空間進行全國范圍的過濾而導致的全局BGP不一致性。最后,我們分析了比特幣加密貨幣市場,揭示了成功交易相對于存儲未決交易的內存池內存量的減少。未來的工作可以提供對網絡分組的深入分析,特別是物聯網設備分組。此外,未來使用加密節點或相關基礎設施[19]來描述斷網的研究將會提出與互聯網路由和連接相關的更有效的結論。

6.參考文獻

[1] Karyn Benson el al. Gaining insight into as-level outages through analysis of internet background radiation. In 2013 IEEE Conference on Computer Communications Workshops (INFOCOM WKSHPS), pages 447–452. IEEE, 2013.

[2] Ryan Bogutz, Yuri Pradkin, and John Heidemann. Identifying important internet outages (extended). Technical report, TR ISI-TR-735, USC/ISI, 2019.

[3] Farooq Shaikh, Elias Bou-Harb, Nataliia Neshenko, Andrea P Wright, and Nasir Ghani. Internet of malicious things: Correlating active and passive measurements for inferring and characterizing internet-scale unsolicited iot devices. IEEE Communications Magazine, 56(9):170–177, 2018.

[4] Nataliia Neshenko, Elias Bou-Harb, Jorge Crichigno, Georges Kaddoum, and Nasir Ghani. Demystifying iot security: an exhaustive survey on iot vulnerabilities and a first empirical look on internet-scale iot exploitations. IEEE Communications Surveys & Tutorials, 21(3):2702–2733, 2019.

[5] Chiara Orsini et al. Bgpstream: a software framework for live and historical bgp data analysis. In Proceedings of the 2016 Internet Measurement Conference, pages 429–444, 2016.

[6] Elias Bou-Harb, Mourad Debbabi, and Chadi Assi. A novel cyber security capability: Inferring internet-scale infections by correlating malware and probing activities. Computer Networks, 94:327–343, 2016.

[7] Christian Rossow. Amplification hell: Revisiting network protocols for ddos abuse. In NDSS, 2014.

[8] Morteza Safaei Pour et al. Data-driven curation, learning and analysis for inferring evolving iot botnets in the wild. In Proceedings of the 14th International Conference on Availability, Reliability and Security, page 6. ACM, 2019.

[9] Morteza Safaei Pour et al. On data-driven curation, learning, and analysis for inferring evolving internet-of-things (iot) botnets in the wild. Computers & Security, page 101707, 2019.

[10] Elias Bou-Harb, Nour-Eddine Lakhdari, Hamad Binsalleeh, and Mourad Debbabi. Multidimensional investigation of source port 0 probing. Digital Investigation, 11:S114–S123, 2014.

[11] Internet outage detection and analysis (ioda). https://www. caida.org/projects/ioda/.

[12] Iran seizes 1,000 bitcoin mining machines after power spike. https://www.bbc.com/news/technology-48799155, 2019.

[13] Giuseppe Aceto, Alessio Botta, Pietro Marchetta, Valerio Persico, and Antonio Pescape. A comprehensive survey on in- ′ ternet outages. Journal of Network and Computer Applications, 113:36–63, 2018.

[14] Lin Quan et al. Detecting internet outages with precise active probing (extended). USC/Information Sciences Institute, Tech. Rep, 2012.

[15] Lin Quan, John Heidemann, and Yuri Pradkin. Trinocular: Understanding internet reliability through adaptive probing. ACM SIGCOMM Computer Communication Review, 43(4):255– 266, 2013.

[16] Yuval Shavitt and Noa Zilberman. Arabian nights: Measuring the arab internet during the 2011 events. IEEE Network, 26(6):75–80, 2012.

[17] Alberto Dainotti et al. Analysis of country-wide internet outages caused by censorship. In Proceedings of the 2011 ACM SIGCOMM conference on Internet measurement conference, pages 1–18, 2011.

[18] Andreas Guillot et al. Chocolatine: Outage detection for internet background radiation. In 2019 Network Traffic Measurement and Analysis Conference (TMA), pages 1–8. IEEE, 2019.

[19] Elias Bou-Harb. A brief survey of security approaches for cyber-physical systems. In 2016 8th IFIP International Conference on New Technologies, Mobility and Security (NTMS), pages 1–5. IEEE, 2016.

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1603/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1603/

暫無評論