The 404 Starlink Project was started by Knownsec 404Team in 2020. We aim to denfend network and promote the Instrumentalizing of security research in different fields through open source or open methods. Just like Starlink, this project will link researchers with different security background.

Not only large tools which break security barriers,various small tools that optimizing the daily experience are included. We will open all tools developed by 404 Team, and continue to collect pain points in the process of security research and penetration testing. The security field used to have various problems, like tools jumbled, different levels obvious, and open source be unmaintained. Through the 404 Starlink Project, we wish security field would become a better place where people like to communicate and progress together.

“404星鏈計劃”是知道創宇404實驗室于2020年8月開始的計劃,旨在通過開源或者開放的方式,長期維護并推進涉及安全研究各個領域不同環節的工具化,就像星鏈一樣,將立足于不同安全領域、不同安全環節的研究人員鏈接起來。

“404星鏈計劃”主要目的是改善安全圈內工具龐雜、水平層次不齊、開源無人維護的多種問題,營造一個更好更開放的安全工具促進與交流的技術氛圍。

2020年11月,知道創宇404實驗室正式推出星鏈計劃2.0。通過星鏈計劃核心社群成員作為核心,篩選優質、有意義、有趣、堅持維護的開源項目加入星鏈計劃2.0,由404實驗室核心成員及星鏈計劃核心成員作為背書,將優質的開源項目匯聚成星河,為立足于不同安全領域的安全研究人員指明方向。代號Galaxy。

項目地址:https://github.com/knownsec/404StarLink2.0-Galaxy

星鏈計劃2.0會將開源項目按照兩個核心項作為主要指標:

- 成熟、有意義的開源項目 Open-Projects

- 有新意、解決痛點的開源項目 Fun-tools

入選星鏈計劃2.0的項目至少需要滿足以下四個要求:

- 安全相關的各個環節以及鏈路

- 開源

- 堅持維護

- 通過由404實驗室以及星鏈計劃核心成員組成的審閱組審閱

入選項目將由代碼質量、技術難度、新穎度等多個維度評價打分(滿分5星),是否堅持維護將作為最重要的評價標準。入選Open-Projects的項目不得超過1年未更新,且超過6個月未更新的項目只能獲得上限為4星的評價。入選Fun-Tools分類的開源項目由星鏈計劃2.0核心社群成員判定當前的維護狀態,被判定為未維護的項目將會被從星鏈計劃中去除。

參與星鏈計劃2.0的開源項目可以借由星鏈計劃社群與開發者直接溝通,真正將研究人員和開發人員連在一起。

希望星鏈計劃2.0能像北斗七星一樣,引領安全研究人員前進的方向。

Rules

-

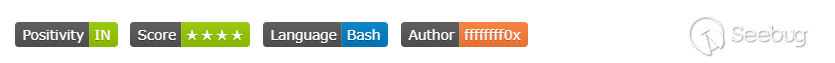

Positivity: 積極度,工具正處于積極維護期的項目將被標記為In,工具正出于弱維護期的項目將被標記為TBD,工具已經不再維護的的項目將被標記為OUT.

-

Score: Open-Projects的評分上限為5星,Fun-tools的評分上限為4星.

Contents

乙方工具向

Details

乙方工具向

這個分類下主要聚焦乙方安全從業人員的不同使用場景。

Reconnaissance 信息收集

在滲透測試前置準備工作過程種涉及到的各類信息收集

ZoomEye-go

項目鏈接:

https://github.com/gyyyy/ZoomEye-go

項目簡述: ZoomEye-go 是一款基于 ZoomEye API 開發的 Golang 庫,提供了 ZoomEye 命令行模式,同時也可以作為SDK集成到其他工具中。該庫可以讓技術人員更便捷地搜索、篩選、導出 ZoomEye 的數據。

推薦評語:

ZoomEye-go是Golang版本的Zoomeye命令行工具,無論是直接下載release還是在使用Go編寫的工具中引入都是不錯的使用方案。

Penetration Test 攻擊與利用

在實際滲透測試過程中涉及到的工具

CDK

項目鏈接: https://github.com/cdk-team/CDK

項目簡述: CDK是一款為容器環境定制的滲透測試工具,在已攻陷的容器內部提供零依賴的常用命令及PoC/EXP。集成Docker/K8s場景特有的逃逸、橫向移動、持久化利用方式,插件化管理。

推薦評語: 針對容器的滲透已經成了現代滲透中很重要的一環,而一款集成了各種場景以及漏洞的工具可以說是事半功倍了。

MysqlT & WhetherMysqlSham

項目鏈接:

項目簡述: MysqlT: 偽造Myslq服務端,并利用Mysql邏輯漏洞來獲取客戶端的任意文件反擊攻擊者. WhetherMysqlSham:檢測目標Mysql數據庫是不是蜜罐。

推薦評語: 針對Mysql客戶端攻擊可以說大家已經很熟悉了,Mysqlt可以在利用的過程中節省很多麻煩,相應的反制工具設計思路也非常有趣。

Back-penetration, intranet tools 后滲透、內網工具

在滲透測試后涉及到的權限維持,或者內網滲透涉及到的工具

ServerScan

項目鏈接: https://github.com/Adminisme/ServerScan

項目簡述: 一款使用Golang開發且適用于攻防演習內網橫向信息收集的高并發網絡掃描、服務探測工具。

推薦評語: 網絡掃描、服務探測工具并不稀奇。但專注于在內網環境的時候可用的工具就變少了很多,往往都需要用回nmap。這個工具依托于開發者諸多的實戰經驗,不但支持cs且在多種環境下都使用自如,實用體驗極佳。

Others 其他相關

其他安全鏈路下的安全類工具

f8x

項目鏈接: https://github.com/ffffffff0x/f8x

項目簡述: 一款紅/藍隊環境自動化部署工具,支持多種場景,滲透,開發,代理環境,服務可選項等。

推薦評語: 快速、針對、便攜、無需環境依賴,這個工具解決了在紅/藍隊場景下對環境最大的幾個痛點,不得不說,這一定是深度從業者才能做的出來的好工具。

Community

如果有問題可以在各項目下提交issue,如果有不錯的工具推薦,可以向github提交issue, 也可以添加下方的討論組中參與討論。

1、Github issue: https://github.com/knownsec/404StarLink2.0-Galaxy/issues

2、微信群添加方式:

掃描下方二維碼添加工作人員個人微信,并備注星鏈計劃,會把大家拉到星鏈計劃交流群中

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1488/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1488/