譯者:知道創宇404實驗室翻譯組

原文鏈接:https://securelist.com/lazarus-covets-covid-19-related-intelligence/99906/

前言

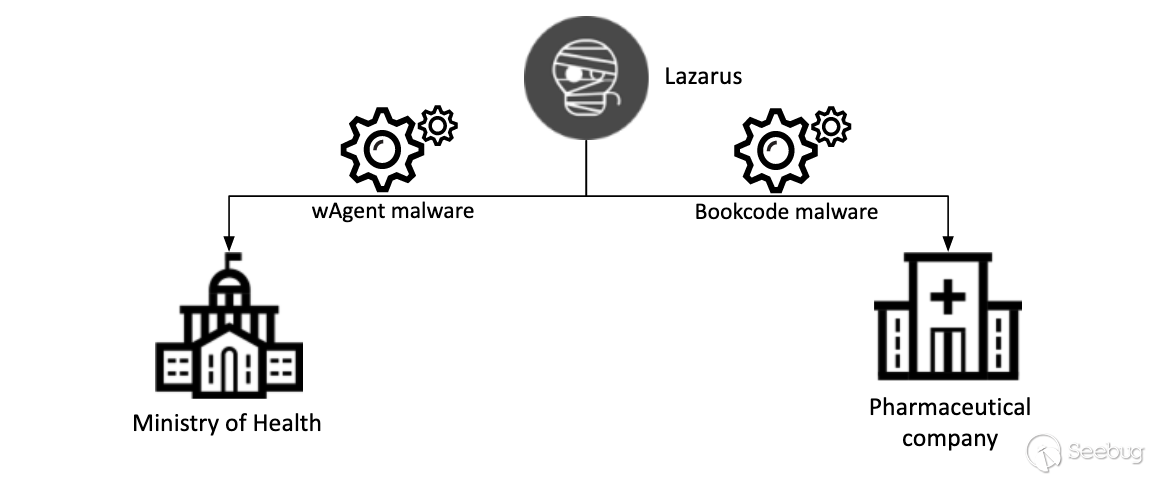

在跟蹤Lazarus組織的活動時,我們發現他們最近瞄準了與COVID-19相關實體。9月底,他們襲擊了一家制藥公司。此外,他們還襲擊了與COVID-19有關的政府部門。而且,每一次攻擊都使用了不同的戰術、技術和程序(TTP)。

在這篇文章中,我們講述了兩個不同的事件。

第一起事件是針對政府衛生部的攻擊:2020年10月27日,衛生部的兩臺Windows服務器遭到破壞。我們無法識別感染媒介,但攻擊者能夠在這些服務器上安裝一個復雜的惡意軟件集。這個惡意軟件集名為“wAgent”,它的主要組件只在內存中工作,并從遠程服務器獲取額外的有效負載。

第二起事件涉及一家制藥公司。這家公司在2020年9月25日被入侵。這一次,Lazarus組織通過一家韓國軟件公司在供應鏈攻擊中部署了此前由ESET報告的Bookcode惡意軟件。

wAgent惡意軟件集

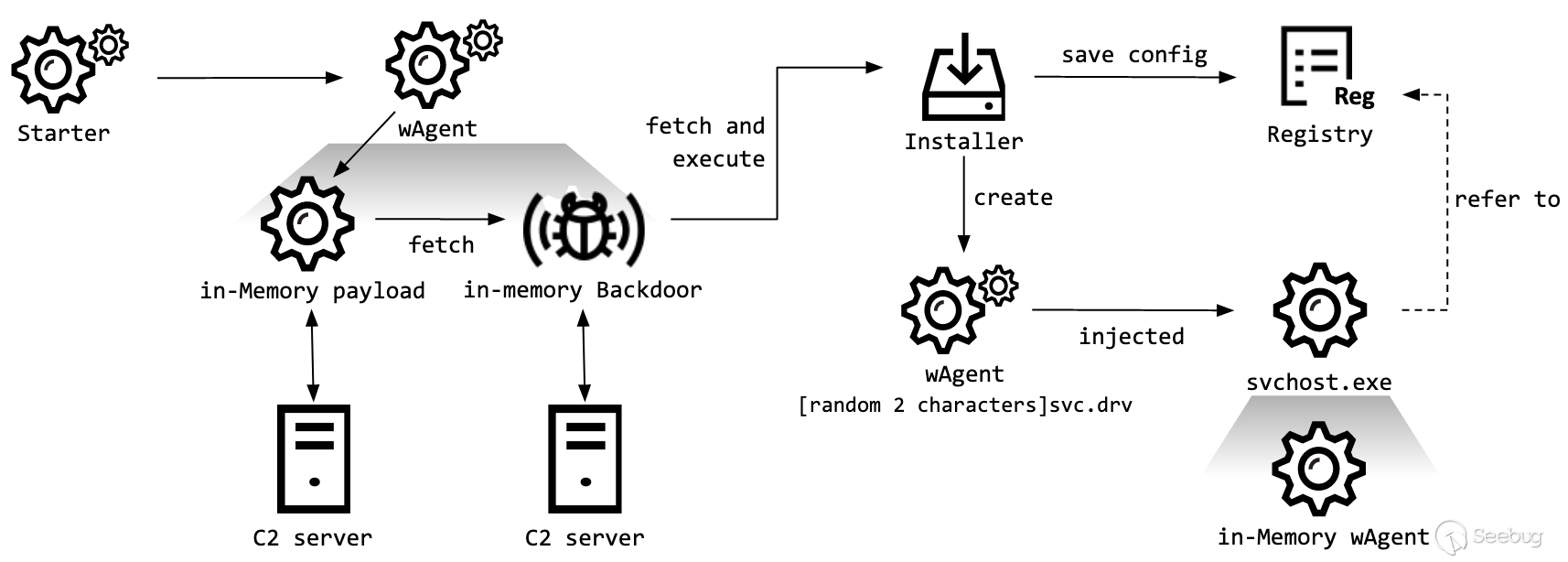

惡意軟件集具有復雜的感染方案:

不幸的是,我們無法獲取此攻擊中使用的啟動程序模塊。該模塊使用特定的參數執行wAgent。我們收集到的其中一個wAgent樣本有偽造的元數據,以使其看起來像合法的壓縮實用程序XZ-Utils。

通過調用Thumbs export函數,該惡意軟件使用以下參數通過命令行shell直接在受害者機器上執行:

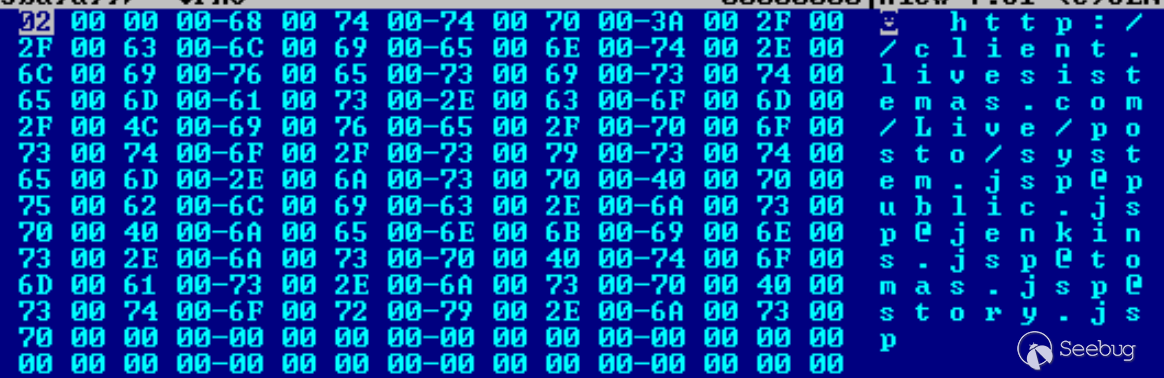

c:\windows\system32\rundll32.exe

C:\Programdata\Oracle\javac.dat, Thumbs 8IZ-VU7-109-S2MY16字節的字符串參數用作AES密鑰,用于解密嵌入的有效負載——Windows DLL。當嵌入式負載加載到內存中時,它使用給定的解密密鑰解密配置信息。配置包含各種信息,包括C2服務器地址,以及稍后使用的文件路徑。盡管配置指定了兩個C2服務器,但它兩次包含同一個C2服務器。有趣的是,這個配置有幾個URL路徑,用“@”符號分隔。惡意軟件試圖隨機連接到每個URL路徑。

首次執行該惡意軟件時,它會生成標識符以使用隨機的哈希值區分每個受害者。它還會生成一個16字節的隨機值并顛倒其順序。接下來,惡意軟件使用“@”作為分隔符將這個隨機的16字節值和哈希值連接起來。即:82UKx3vnjQ791PL2 @ 29312663988969

POST參數名稱(如下所示)在運行時解密,并在每個C2連接中隨機選擇。值得注意的是,Tistory提供韓國的博客發布服務,這意味著惡意軟件攻擊者熟悉韓國的互聯網環境。

該惡意軟件將生成的標識符編碼為base64,并將其發布到C2。最后,代理從C2服務器獲取下一個有效負載,并將其直接加載到內存中。不幸的是,我們無法獲得它的副本,但根據遙測,獲取的有效負載是包含后門功能的Windows DLL。使用此內存后門,惡意軟件攻擊者執行了許多shell命令以收集受害者信息:

cmd.exe /c ping -n 1 -a 192.[redacted]

cmd.exe /c ping -n 1 -a 192.[redacted]

cmd.exe /c dir \\192.[redacted]\c$

cmd.exe /c query user

cmd.exe /c net user [redacted] /domain

cmd.exe /c whoamiwAgent部署

通過使用wAgent后門,操作人員安裝了一個額外的wAgent有效負載,它具有持久性機制。在獲取這個DLL之后,使用以下命令執行一個名為SagePlug的導出:

rundll32.exe

c:\programdata\oracle\javac.io,SagePlug4GO-R19-0TQ-HL2A c:\programdata\oracle\~TMP739.TMP4GO-R19-0TQ-HL2A用作鍵,文件路徑指示保存調試消息的位置。這個wAgent安裝程序的工作原理類似于上面描述的wAgent loader惡意軟件。它負責在用命令行中的16字節密鑰解密嵌入式有效負載后,再進行加載。在解密的有效負載中,惡意軟件會生成一個文件路徑來繼續感染:

- C:\Windows\system32[random 2 characters]svc.drv

該文件偽裝成名為SageThumbs Shell Extension的合法工具。該工具直接在Windows資源管理器中顯示圖像文件。但是,它內部包含一個附加的惡意例程。

創建此文件時,安裝程序模塊將使用隨機數據填充該文件以增加其大小。惡意軟件還會將cmd.exe的創建時間復制到新文件中,使其不那么容易被發現。

為了進行日志記錄和調試,惡意軟件將信息存儲在作為第二個參數提供的文件中(在這種情況下為c:\programdata\oracle\?TMP739.TMP)。此日志文件包含時間戳和有關感染過程的信息。我們觀察到,攻擊者正在使用Windows命令手動檢查此文件。這些調試消息的結構與以前的惡意軟件相同,該惡意軟件用于攻擊涉及Lazarus組織的加密貨幣業務。

之后,惡意軟件會解密其嵌入的配置。該配置數據具有與上述wAgent惡意軟件相似的結構。它還包含具有相同格式的C2地址:

- hxxps://iski.silogica[.]net/events/serial.jsp@WFRForms.jsp@import.jsp@view.jsp@cookie.jsp

- hxxp://sistema.celllab[.]com.br/webrun/Navbar/auth.jsp@cache.jsp@legacy.jsp@chooseIcon.jsp@customZoom.jsp

- hxxp://www.bytecortex.com[.]br/eletronicos/digital.jsp@exit.jsp@helpform.jsp@masks.jsp@Functions.jsp

- hxxps://sac.najatelecom.com[.]br/sac/Dados/ntlm.jsp@loading.jsp@access.jsp@local.jsp@default.jsp

該惡意軟件會加密配置數據,并將其存儲為帶有其文件名的預定義注冊表項:

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\eventlog\Application\Emulate – [random 2 characters]svc

通過將創建的文件路徑注冊到現有注冊表值的末尾,它還利用了Custom Security Support Provider。該DLL將在下一次啟動時由lsass.exe加載。

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa – Security Packages : kerberos msv1_0 schannel wdigest tspkg pku2u [random 2 characters]svc.drv

最后,啟動程序模塊在遠程進程中啟動[random 2 characters]svc.drv文件。它搜索第一個svchost.exe進程并執行DLL注入。注入的[random 2 characters]svc.drv惡意軟件包含用于解密和加載其嵌入式有效負載的惡意例程。最終的有效負載是wAgent,它負責從C2(可能是功能齊全的后門)中獲取其他有效負載,并將其加載到內存中。

Bookcode惡意軟件集

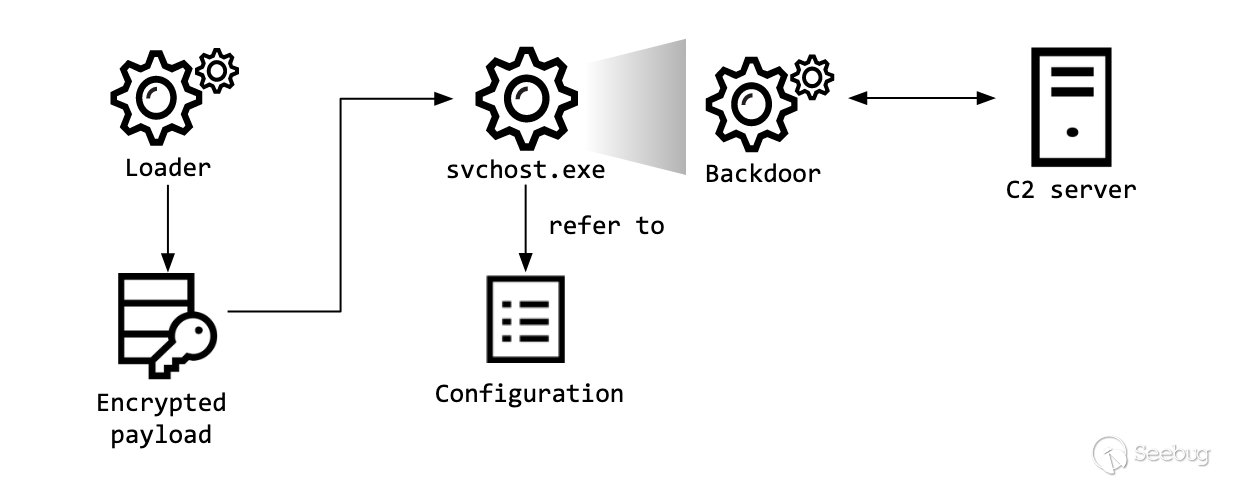

Lazarus組織使用Bookcode惡意軟件對制藥公司進行攻擊。該公司正在開發COVID-19疫苗,并被授權生產和銷售COVID-19疫苗。在此之前,Lazarus曾用Bookcode惡意軟件攻擊了韓國的一家軟件公司,可能是針對該公司的源代碼或供應鏈。Lazarus組織在過去進行了魚叉式網絡釣魚或戰略性網站破壞,以傳播Bookcode惡意軟件。但是,我們無法確定初始的感染媒介。整個感染過程與ESET最新報道描述的過程非常相似。

盡管我們沒有發現負責部署加載程序及其加密的Bookcode有效負載的惡意軟件,但我們能夠識別出加載程序樣本。該文件負責加載位于系統文件夾中的名為gmslogmgr.dat的加密有效負載。解密有效負載后,加載程序會找到帶有winmgmt、ProfSvc或Appinfo參數的服務主機進程(svchost.exe),并將有效負載注入其中。不幸的是,我們無法獲取加密的有效負載文件,但是我們能夠在受害機器上重建惡意軟件操作,并將其識別為Bookcode惡意軟件。

執行后,Bookcode惡意軟件將讀取配置文件。雖然先前的Bookcode示例使用文件perf91nc.inf作為配置文件,但此版本從名為C_28705.NLS的文件讀取其配置。此Bookcode示例具有與韓國互聯網安全局(KISA)最近發布的綜合報告中所述的惡意軟件幾乎相同的功能。如該報告第57頁所述,一旦惡意軟件啟動,它就會將有關受害者的信息發送給攻擊者。與C2服務器通信后,該惡意軟件提供了標準的后門功能。

后階段攻擊

Lazarus組織使用Bookcode惡意軟件集的活動具有自己獨特的TTP,并且在此攻擊中使用了相同的作案手法。

- 從注冊表sam轉儲中提取受感染的主機信息,包括密碼哈希。

- 使用Windows命令以檢查網絡連接。

- 使用WakeMeOnLan工具掃描同一網絡中的主機。

在2020年9月25日安裝Bookcode之后,攻擊者開始從受害者那里收集系統和網絡信息。攻擊者還收集了包含密碼哈希的注冊表sam轉儲:

- exe /c “reg.exe save hklm\sam %temp%\~reg_sam.save > “%temp%\BD54EA8118AF46.TMP~” 2>&1″

- exe /c “reg.exe save hklm\system %temp%\~reg_system.save > “%temp%\405A758FA9C3DD.TMP~” 2>&1″

橫向移動階段,攻擊者在獲取帳戶信息后,使用“net”命令連接到另一臺主機,并使用“wmic”命令執行了復制的有效負載。

此外,Lazarus使用ADfind以便從Active Directory收集其他信息。攻擊者使用此實用程序提取了受害者的用戶和計算機的列表。

Bookcode基礎結構

我們發現了另一個配置文件,它包含四臺C2服務器,所有這些服務器都是位于韓國的受損Web服務器。

- hxxps://www.kne.co[.]kr/upload/Customer/BBS.asp

- hxxp://www.k-kiosk[.]com/bbs/notice_write.asp

- hxxps://www.gongim[.]com/board/ajax_Write.asp

- hxxp://www.cometnet[.]biz/framework/common/common.asp

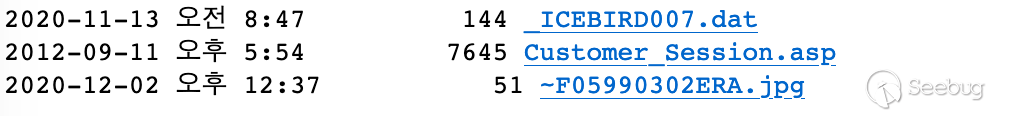

這些C2服務器的其中一個啟用了目錄列表,因此我們能夠了解攻擊者如何管理C2服務器:

我們從受感染的服務器(一個“第一階段” C2服務器)中發現了幾個日志文件和一個腳本。它從后門接收連接,但僅充當攻擊者實際存儲的“第二階段”服務器的代理。

| File name | Description |

|---|---|

| _ICEBIRD007.dat | A log file containing the identifier of victims and timestamps. |

| ~F05990302ERA.jpg | Second-stage C2 server address: |

| hxxps://www.locknlockmall[.]com/common/popup_left.asp | |

| Customer_Session.asp | Malware control script. |

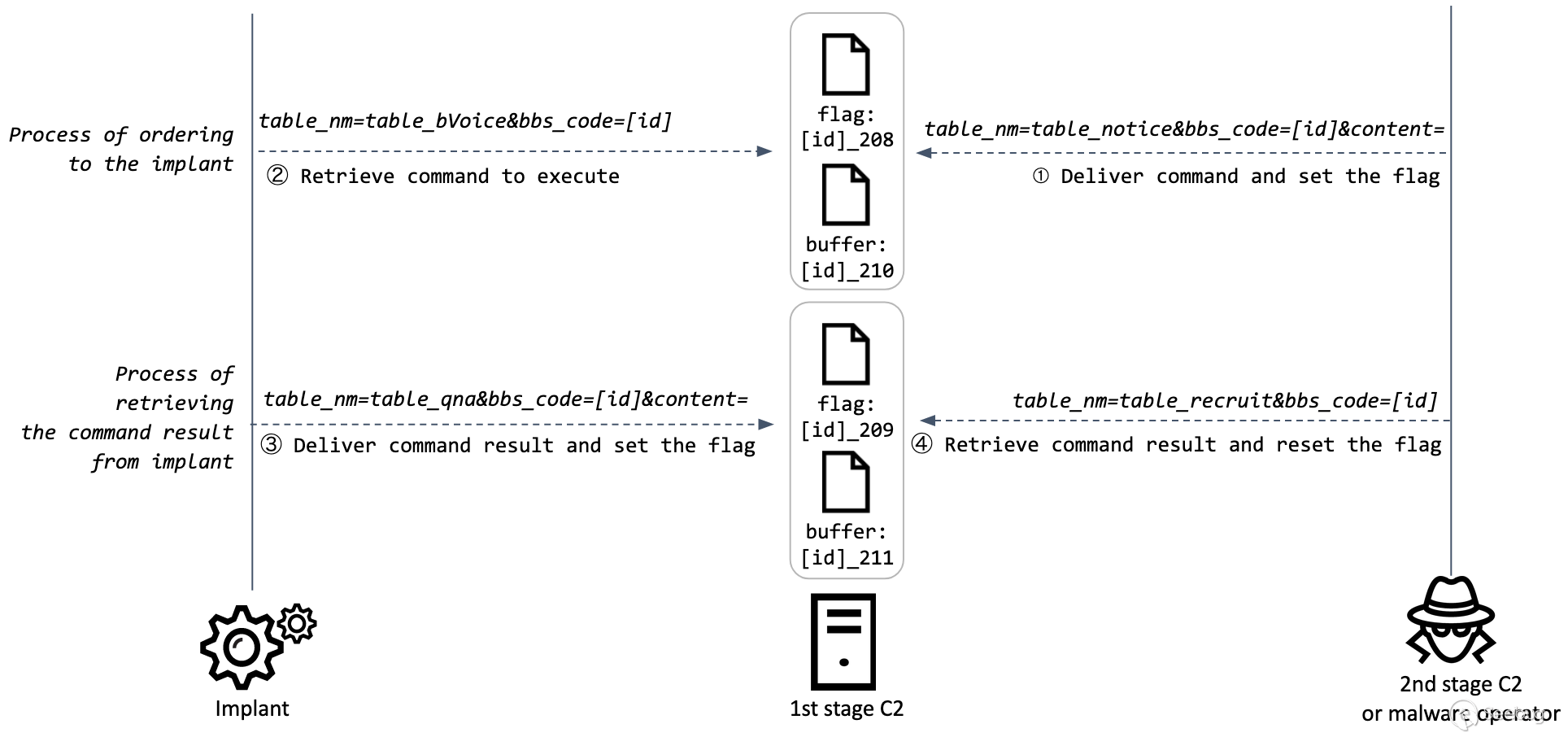

Customer_Session.asp是第一階段C2腳本,負責從第二階段C2服務器傳遞命令并從植入中執行命令。為了向每個受害者傳遞適當的命令,將來自植入程序的bbs_code參數用作標識符。該腳本使用此標識符將命令分配給正確的受害者。這是為特定受害者發送命令的過程的工作方式:

- 1.惡意軟件攻擊者設置特定植入程序的相應標志([id] _208)并將命令保存到變量([id] _210)。

- 2.植入程序檢查相應的標記([id] _208)并從變量([id] _210)中檢索命令(如果已設置)。

- 3.執行命令后,植入程序將結果發送到C2服務器并設置相應的標志。

- 4.惡意軟件攻擊者檢查該標志,并在設置了標志的情況下檢索結果。

除了植入程序控制功能外,C2腳本還具有其他功能。例如更新下一階段的C2服務器地址,將植入程序的標識符發送到下一階段服務器或刪除日志文件。

| table_nm value | Function name | Description |

|---|---|---|

| table_qna | qnaview | Set [id]_209 variable to TRUE and save the “content” parameter value to [id]_211. |

| table_recruit | recuritview | If [id]_209 is SET, send contents of [id]_211 and reset it, and set [ID]_209 to FALSE. |

| table_notice | notcieview | Set [id]_208 and save the “content” parameter value to [id]_210. |

| table_bVoice | voiceview | If [id]_208 is SET, send contents of [id]_210 and reset it, and set [id]_208 to FALSE. |

| table_bProduct | productview | Update the ~F05990302ERA.jpg file with the URL passed as the “target_url” parameter. |

| table_community | communityview | Save the identifier of the implant to the log file. Read the second-stage URL from ~F05990302ERA.jpg and send the current server URL and identifier to the next hop server using the following format:bbs_type=qnaboard&table_id=[base64ed identifier] &accept_identity=[base64 encoded current server IP]&redirect_info=[base64ed current server URL] |

| table_free | freeview | Read _ICEBIRD007.dat and send its contents, and delete it. |

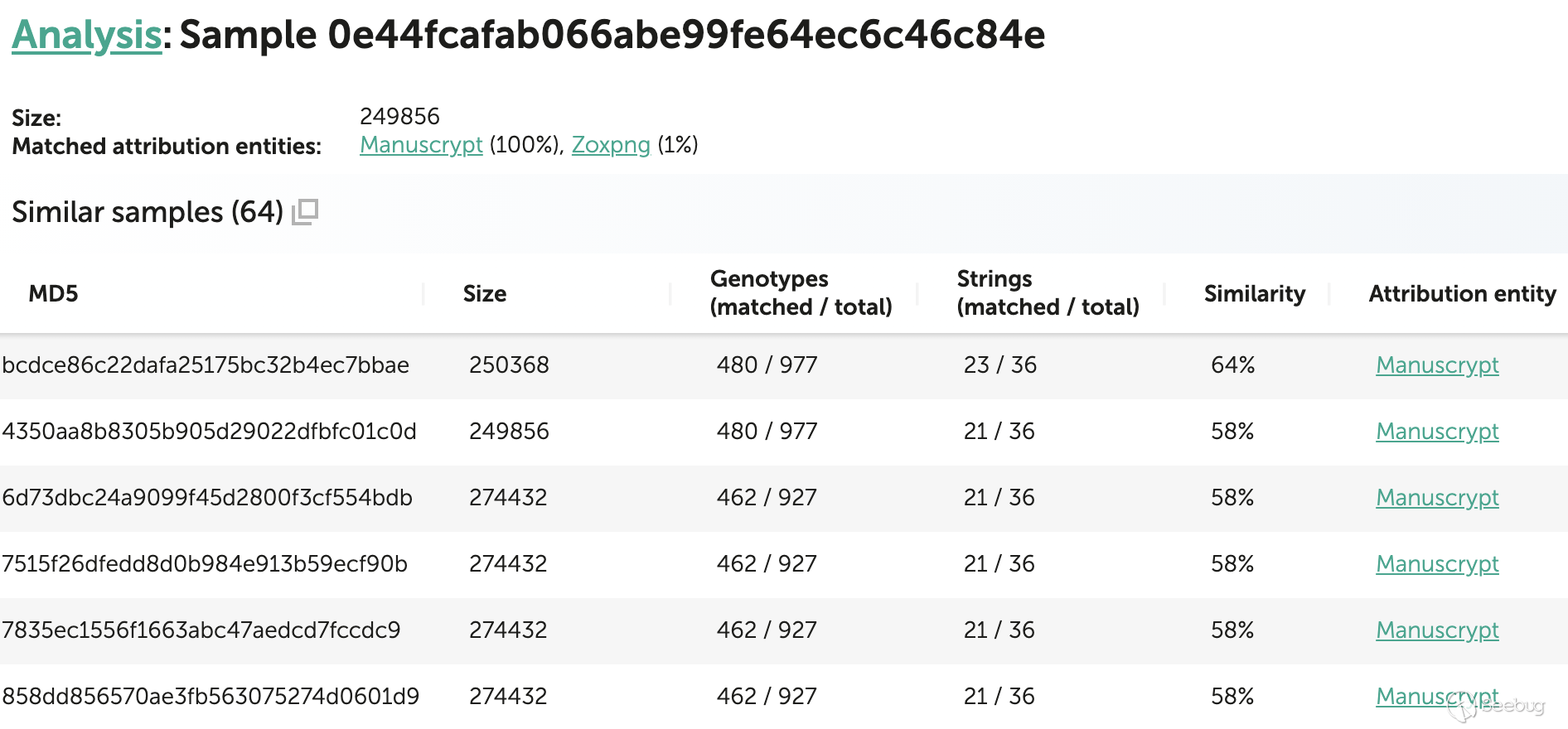

Bookcode惡意軟件樣本之一(MD5 0e44fcafab066abe99fe64ec6c46c84e)包含許多與舊Manuscrypt變體重疊的代碼。

結論

這兩個事件表明Lazarus組織對與COVID-19相關的事物感興趣。我們認為,當前參與疫苗研究或危機處理等活動的所有實體都應高度警惕網絡攻擊。

IoC

wAgent

dc3c2663bd9a991e0fbec791c20cbf92——%programdata%\oracle\javac.dat

26545f5abb70fc32ac62fdab6d0ea5b2——%programdata%\oracle\javac.dat

9c6ba9678ff986bcf858de18a3114ef3——%programdata%\grouppolicy\Policy.DAT

wAgent Installer

4814b06d056950749d07be2c799e8dc2——%programdata%\oracle\javac.io, %appdata%\ntuser.dat

wAgent compromised C2 servers

hxxps://iski.silogica[.]net/events/serial.jsp@WFRForms.jsp@import.jsp@view.jsp@cookie.jsp

hxxp://sistema.celllab[.]com.br/webrun/Navbar/auth.jsp@cache.jsp@legacy.jsp@chooseIcon.jsp@customZoom.jsp

hxxp://www.bytecortex.com[.]br/eletronicos/digital.jsp@exit.jsp@helpform.jsp@masks.jsp@Functions.jsp

hxxps://sac.najatelecom.com[.]br/sac/Dados/ntlm.jsp@loading.jsp@access.jsp@local.jsp@default.jspwAgent file path

%SystemRoot%\system32\[random 2 characters]svc.drvwAgent registry path

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\eventlog\Application\Emulate - [random 2 characters]svcBookcode injector

5983db89609d0d94c3bcc88c6342b354%SystemRoot%\system32\scaccessservice.exe,rasprocservice.exeBookcode file path

%SystemRoot%\system32\C_28705.NLS

%SystemRoot%\system32\gmslogmgr.datBookcode compromised C2 servers

hxxps://www.kne.co[.]kr/upload/Customer/BBS.asp

hxxp://www.k-kiosk[.]com/bbs/notice_write.asp

hxxps://www.gongim[.]com/board/ajax_Write.asp

hxxp://www.cometnet[.]biz/framework/common/common.asp

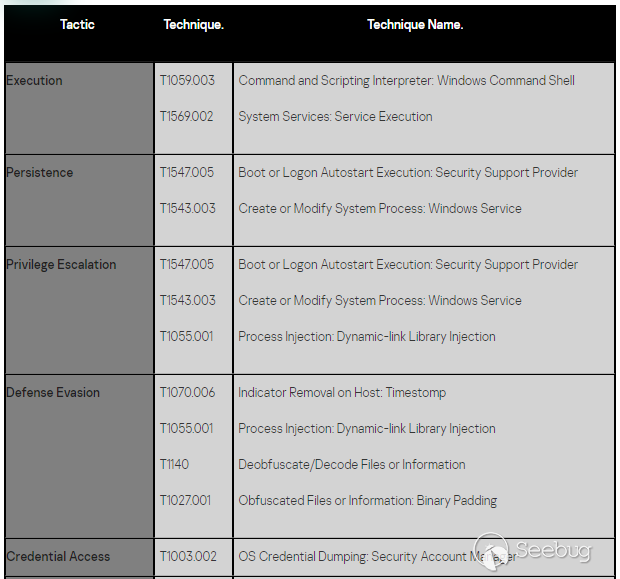

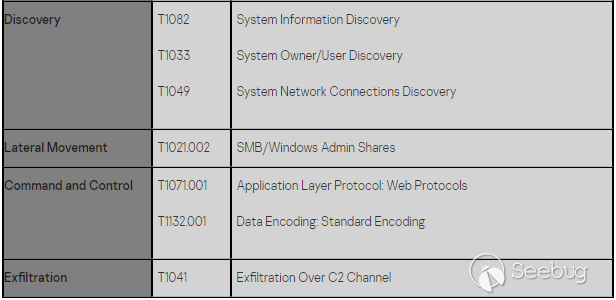

hxxps://www.locknlockmall[.]com/common/popup_left.aspMITRE ATT&CK Mapping

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1437/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1437/

暫無評論